-

![Urządzenie wielofunkcyjne Brother DCP-L8450CDW Urządzenie wielofunkcyjne Brother DCP-L8450CDW]()

Urządzenie wielofunkcyjne Brother DCP-L8450CDW

... i kopiowania, które pozwalają znacząco obniżyć zużycie papieru. Wygodną i szybką obsługę urządzenia wielofunkcyjnego DCP-L8450CDW zapewnia intuicyjny, kolorowy wyświetlacz dotykowy LCD o przekątnej 12,3 cm. Model jest wyposażony w dwa podajniki papieru o łącznej pojemności 300 arkuszy (250 + 50), można go także uzupełnić o opcjonalny podajnik na ...

-

![Automatyzacja i integracja w contact center [© MH - Fotolia.com] Automatyzacja i integracja w contact center]()

Automatyzacja i integracja w contact center

... obsługi klienta praktycznie każdej wielkości i na wszystkich rynkach pionowych, z nieco większymi zwyżkami w branżach handlu detalicznego (19 proc.) i usług finansowych (12 proc.). Kraje nordyckie mają najniższy bieżący i przyszły udział w pełni zautomatyzowanych interakcji, odpowiednio 26 i 44 proc., podczas gdy największy wzrost automatyzacji ...

-

![Cyberprzestępczość: tajemnice operacji Epic Turla Cyberprzestępczość: tajemnice operacji Epic Turla]()

Cyberprzestępczość: tajemnice operacji Epic Turla

Pierwsze wieści dotyczące operacji cyberszpiegowskiej „Turla” (zwanej także „Uroburos”) pojawiły się w marcu 2014 roku. Wówczas jeszcze nie było do końca wiadome, w jaki sposób infekowane są jej ofiary. Z najnowszych analiz ekspertów z Kaspersky Lab dotyczących operacji zwanej „Epic” (lub „Epiccosplay”) wynika że może ona być projektem pobocznym ...

-

![Mini-siłownia w domu Polaka [© Ana Blazic Pavlovic - Fotolia.com] Mini-siłownia w domu Polaka]()

Mini-siłownia w domu Polaka

... najpopularniejszych produktów kategorii. Hantle, stepy, hula hoop Osoby kupujące hantle za pośrednictwem Okazje.info najczęściej wybierali firmy Hop-Sport (18%) i Meteor (12%). Jeśli chodzi o wagę produktów, najpopularniejsze są hantle bitumiczne Xylo 15 kg., żeliwne hantle Meteor Kettle Bell 16 kg. oraz zestaw ...

-

![Lewiatan ocenił projekt budżetu państwa na 2015 r. [© zbg2 - Fotolia.com] Lewiatan ocenił projekt budżetu państwa na 2015 r.]()

Lewiatan ocenił projekt budżetu państwa na 2015 r.

... rząd poprzez BGK, skierowany do firm z sektora MSP. Na koniec czerwca 2014 r. wartość udzielonych gwarancji w ramach tego systemu to prawie 12 mld zł, a skorzystało z tych gwarancji ponad 74 tys. firm, wśród nich prawie 80 proc. to mikroprzedsiębiorstwa. Dało to możliwość uruchomienia ...

-

![Domena internetowa: straciłeś? Odzyskaj! [© igor - Fotolia.com] Domena internetowa: straciłeś? Odzyskaj!]()

Domena internetowa: straciłeś? Odzyskaj!

Obecnie w Polsce zarejestrowanych jest prawie 2,5 miliona stron internetowych, natomiast w 2014 r. liczba ta może sięgnąć nawet 3 milionów. W przypadku domen internetowych również zauważono wzrost, co potwierdzają dane GUS. W 2013 roku w sieci pojawił się niemal milion nowych adresów. Każde przedsiębiorstwo, które rozpoczyna swoją działalność na ...

-

![Luka wykorzystywana przez robaka Stuxnet ciągle groźna Luka wykorzystywana przez robaka Stuxnet ciągle groźna]()

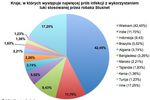

Luka wykorzystywana przez robaka Stuxnet ciągle groźna

Pierwsze doniesienia o pojawieniu się luki CVE-2010-2568 pojawiły się przed czterema laty, wraz z wykryciem robaka Stuxnet, który zaatakował elektrownię w Iranie. Okazuje się, że ta luka w Windowsie ciągle stanowi zagrożenie - w okresie od listopada 2013 do czerwca 2014 natknęło się na nią aż 19 milionów internautów na świecie. Luka CVE-2010-2568 ...

-

![Dobre hasło – jak stworzyć? [© Andrzej Tokarski - Fotolia.com] Dobre hasło – jak stworzyć?]()

Dobre hasło – jak stworzyć?

Silne hasła są podstawą bezpieczeństwa w sieci – niejednokrotnie korzystamy z licznych kont, których dane łatwo mogą wpaść w ręce cyberprzestępców. Jak się okazuje, wiele osób popełnia proste błędy, takie jak wykorzystywanie tego samego hasła do logowania się na różnych kontach, posługiwanie się popularnymi ciągami znaków czy używanie słów łatwych ...

-

![Nowoczesna Gospodarka: zatrudnienie w II kw. 2014 [© Sergey Nivens - Fotolia.com] Nowoczesna Gospodarka: zatrudnienie w II kw. 2014]()

Nowoczesna Gospodarka: zatrudnienie w II kw. 2014

... tej wielkości wyniosła 5,45 proc. Choć wskaźniki zarejestrowane w dużych firmach były niższe (3,62 proc. w produkcji, 2,8 proc. w usługach, średnia ważona 3,12 proc.), analiza długookresowa wskazuje na większą stabilność tych podmiotów, która znajduje odzwierciedlenie w mniejszych wahaniach poziomu zatrudnienia na przestrzeni lat. We ...

-

![Ile spamu może wygenerować botnet? Ile spamu może wygenerować botnet?]()

Ile spamu może wygenerować botnet?

Ile szkody może wyrządzić atak botnet? Postanowili sprawdzić to eksperci z laboratorium Sophos. Symulacja pokazała między innymi, że wystarczy jeden tydzień, aby z jednego komputera zainfekowanego jednym złośliwym oprogramowaniem zespamować 5,5 mln adresów e-mail. Boty, znane użytkownikom sieci także, jako „komputery-zombie”, stanowią maszynę do ...

-

![Wakacje z biurem podróży: dokupujemy ubezpieczenie [© viperagp - Fotolia.com] Wakacje z biurem podróży: dokupujemy ubezpieczenie]()

Wakacje z biurem podróży: dokupujemy ubezpieczenie

... Grupy Ubezpieczeniowej Europa, do 17 proc. z 10 proc. przed trzema laty, zwiększył się odsetek osób, które osobiście kupują polisę. Kolejne 12 proc. nabyło ją za pośrednictwem innej osoby, podczas gdy 3 lata temu było to tylko 3 proc. - Dodatkowe ubezpieczenia do wyjazdów z biurami ...

-

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014]()

ESET: zagrożenia internetowe VII 2014

W lipcu za najwięcej infekcji na świecie, podobnie jak w poprzednich miesiącach, odpowiedzialny był robak Win32/Bundpil – wynika z zestawienia przygotowanego przez ESET. W rankingu pojawiły się trzy nowości, między innymi Win32/RiskWare.NetFilter. Eksperci z firmy ESET przestrzegają również przed wykrytym przez nich backdoorem dla systemu Android, ...

-

![Technologia LTE: wojna czy współpraca? [© Sikov - Fotolia.com] Technologia LTE: wojna czy współpraca?]()

Technologia LTE: wojna czy współpraca?

Od pewnego czasu obserwujemy nasilone działania operatorów telekomunikacyjnych w zakresie promocji tzw. technologii LTE. Przybyło nam na ulicach banerów i billboardów reklamujących LTE. Przypomnijmy zatem co to takiego i o co idzie walka? – komentarz Krzysztofa Szuberta, ministra ds. cyfryzacji w Gospodarczym Gabinecie Cieni BCC. LTE (Long Term ...

-

![Podróż samolotem z dzieckiem i bez obaw [© Arkady Chubykin - Fotolia.com] Podróż samolotem z dzieckiem i bez obaw]()

Podróż samolotem z dzieckiem i bez obaw

... infantem. Jeśli w podróż wybieramy się z dwójką maluchów do 2 roku życia, to musi być dwoje dorosłych. Dzieci starsze (do 10 lub 12 roku życia w zależności o linii) także mają zniżki, ale już mniejsze, dla nich rezerwuje się osobny bilet. Czy dziecko potrzebuje ubezpieczenia ...

-

![Internet Power LTE w Plusie bez limitów [© naypong - Fotolia.com] Internet Power LTE w Plusie bez limitów]()

Internet Power LTE w Plusie bez limitów

20 sierpnia Plus wprowadził zmiany w ofercie Internetu LTE udostepniając go bez limitów danych w swoich dotychczasowych najniższych abonamentach - za 29,90 i 49,90 zł miesięcznie. Internet Power LTE, czyli nielimitowany Internet w technologii LTE, będzie dostępny w Plusie w abonamentach za 29,90 i 49,90 zł miesięcznie przez całą długość umowy – ...

-

![Robin Williams nie żyje czyli nowe zagrożenia na Facebooku Robin Williams nie żyje czyli nowe zagrożenia na Facebooku]()

Robin Williams nie żyje czyli nowe zagrożenia na Facebooku

Użytkownicy Facebooka powinni się mieć na baczności. Cyberprzestępcy przygotowali kolejna pułapkę - tym razem postanowili żerować na śmierci Robina Williamsa. Film przedstawiający rzekome pożegnanie aktora ze światem to sztuczka nabijająca kieszeń oszustów - ostrzegają eksperci z firmy antywirusowej ESET. Eksperci z firmy antywirusowej ESET ...

-

![Kondycja sektora MMŚP 2014 [© Robert Kneschke - Fotolia.com] Kondycja sektora MMŚP 2014]()

Kondycja sektora MMŚP 2014

... CBOS. Badanie zostało przeprowadzone w okresie 06 maja – 18 lipca 2014 r. na losowej próbie 1100 mikro, małych i średnich przedsiębiorstw. To już 12. edycja badania sektora mikro, małych i średnich przedsiębiorstw realizowana przez Konfederację Lewiatan.

-

![Phishing: trendy czerwiec 2014 [© JumalaSika ltd - Fotolia.com] Phishing: trendy czerwiec 2014]()

Phishing: trendy czerwiec 2014

Ataki phishingowe nie dają odpocząć. Tylko w czerwcu bieżącego roku cyberprzestępcy atakowali niemal 56 tysięcy razy. Taki wynik oznacza ponad 40-procentowy wzrost w stosunku do maja. Największa ilość ataków phishingowych była hostowana przez Stany Zjednoczone. Inne kraje z największym hostingu ataków to Niemcy, Holandia oraz Rosja - wynika ...

-

![Domowe urządzenia multimedialne nieodporne na cyberataki Domowe urządzenia multimedialne nieodporne na cyberataki]()

Domowe urządzenia multimedialne nieodporne na cyberataki

David Jacoby, analityk bezpieczeństwa z Kaspersky Lab, przeprowadził eksperyment badawczy we własnym salonie, aby sprawdzić, jak bezpieczny jest jego dom pod kątem cyberzagrożeń. Test miał wykazać, czy sprzęty multimedialne, takie jak urządzenia sieciowe do przechowywania danych (NAS), telewizory smart TV, routery, odtwarzacze Blu-ray itp., są ...

-

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT]()

5 wymówek przekreślających bezpieczeństwo IT

Bądźmy szczerzy, komputery i strony internetowe często są łatwiejsze i szybsze w obsłudze, gdy nie robimy nic w kwestii zabezpieczeń IT. Można zaoszczędzić nawet kilka minut dziennie! Dlatego dobrze jest mieć przygotowanych parę dobrych wymówek, dlaczego zabezpieczenia IT są po prostu nie dla nas. Laboratorium Sophos przygotowało listę najbardziej ...

-

![Świat: wydarzenia tygodnia 34/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 34/2014]()

Świat: wydarzenia tygodnia 34/2014

... Statystyki Rynku Pracy wskaźnik cen konsumenckich (CPI) wyrównanych sezonowo w USA wzrósł w lipcu o 0,1% m/m, W ujęciu niewyrównanym sezonowo ceny producentów w ciągu ostatnich 12 miesięcy wzrosły o 2,0%. Indeks PMI, określający koniunkturę w sektorze przemysłowym Chin, wyniósł w sierpniu 50,3 pkt. wobec 51,7 pkt. w lipcu. Wskaźnik ten jest ...

-

![Malvertising: urządzenia mobilne zagrożone Malvertising: urządzenia mobilne zagrożone]()

Malvertising: urządzenia mobilne zagrożone

Wraz ze wzrostem popularności urządzeń mobilnych rośnie również liczba mobilnych zagrożeń – cyberprzestępcy nieustannie szukają nowych dróg przeprowadzania ataków na nieświadomych użytkowników. Jednym ze sposobów stosowanych przez oszustów jest tzw. malvertising, polegający na wykorzystaniu reklam internetowych do infekowania urządzeń złośliwym ...

-

![Wyprawka szkolna 2014: co kupujemy i za ile? [© Gorilla - Fotolia.com] Wyprawka szkolna 2014: co kupujemy i za ile?]()

Wyprawka szkolna 2014: co kupujemy i za ile?

... . Największy polski producent szkolnego asortymentu – St.Majewski, zajmuje pierwsze miejsce wśród firm z tej kategorii (17% udziału w rynku). Na drugim miejscu (12%) uplasowały się dwie firmy – Paso i Hama, na kolejnym Herlitz (11%) oraz Derform (7%). Wśród modeli najpopularniejszym okazał się Tornister Tigerfans TI-2801 ...

-

![Maczeta: cyberprzestępczość wycelowana w Amerykę Łacińską Maczeta: cyberprzestępczość wycelowana w Amerykę Łacińską]()

Maczeta: cyberprzestępczość wycelowana w Amerykę Łacińską

Kto, jak kto, ale cyberprzestępcy to grupa, która zdecydowanie nie próżnuje. Teraz na baczności powinny się mieć przede wszystkim rządy, wojsko, organy ścigania oraz ambasady na terenie Ameryki Łacińskiej - cele nowej kampanii cyberszpiegowskiej o nazwie „Machete”. Ataki trwają już przynajmniej od czterech lat i z ich biegiem stają się coraz ...

-

![Trojan IcoScript atakuje system Windows Trojan IcoScript atakuje system Windows]()

Trojan IcoScript atakuje system Windows

Trojan IcoScript, nowo wykryte złośliwe oprogramowanie, atakuje komputery z systemem Windows – w odróżnieniu jednak od popularnych wirusów szkodnik ten potrafi skutecznie ukrywać swoją obecność. Wykorzystuje on portale takie jak Yahoo, Gmail czy Facebook, aby kontaktować się z cyberprzestępcami i otrzymywać od nich komendy. Botnet posiada swój ...

-

![Witaj szkoło czyli stres u dzieci i rodziców [© Zsolnai Gergely - Fotolia.com] Witaj szkoło czyli stres u dzieci i rodziców]()

Witaj szkoło czyli stres u dzieci i rodziców

... ). Dla wielu gospodarstw domowych wyprawka to znaczny wydatek, mimo to większość ankietowanych zakładała, że sfinansuje ją z bieżących dochodów (68%), oszczędności (12%), a tylko 13% przewiduje zewnętrzne wsparcie w finansowaniu zakupów (5% liczy na pomoc rodziny, a 7% rozważa pożyczkę). Uczeń zestresowany jak …matka Ciekawym wnioskiem z badania ...

-

![Prezydenci miast w mediach w II kw. 2014 [© mhp - Fotolia.com] Prezydenci miast w mediach w II kw. 2014]()

Prezydenci miast w mediach w II kw. 2014

... poprzednim okresie prezydenci najczęściej wymieniani byli w internecie (71,3 proc.), spadła nieco ich obecność w prasie (16 proc.) na rzecz radia i telewizji (12,7 proc.). Informacje o badaniu W badaniu uwzględniono nazwiska prezydentów 18 polskich miast wojewódzkich (po dwa nazwiska w przypadku województw kujawsko-pomorskiego i lubuskiego): Piotr ...

-

![Polski eksport: cel Afryka Północna [© kamonrat - Fotolia.com] Polski eksport: cel Afryka Północna]()

Polski eksport: cel Afryka Północna

... handlowej z Sudanem (+170,1 proc.) i Algierią (+111 proc.). Towary intensywnie eksportowano także na rynek marokański (+77,5 proc.), tunezyjski (+60,8) oraz egipski (+12,4 proc.). Spadki zanotowano jedynie eksportu na teren Libii (-17,3 proc.), która obecnie ogarnięta jest konfliktem wewnętrznym. Handel z państwami afrykańskimi może ...

-

![AskMen.com infekuje komputery użytkowników [© alphaspirit - Fotolia.com] AskMen.com infekuje komputery użytkowników]()

AskMen.com infekuje komputery użytkowników

Cyberprzestępcy nie próżnują – wachlarz podejmowanych przez nich działań nieustannie się powiększa. Teraz, jak odkryli eksperci z firmy Barracuda Networks, wzięli na cel popularny wśród mężczyzn serwis AskMen.com. Złośliwe oprogramowanie za jego pomocą szyfruje pliki na komputerze ofiary i żada zapłaty za odzyskanie do nich dostępu. Eksperci radzą ...

-

![Sprzedaż bezpośrednia - wygoda, promocje i upominki [© DURIS Guillaume - Fotolia.com] Sprzedaż bezpośrednia - wygoda, promocje i upominki]()

Sprzedaż bezpośrednia - wygoda, promocje i upominki

... mniejsze znaczenie ma również wiedza konsultanta (19,6% w 2014 roku – spadek o 7,3 punktu proc.) i korzystniejsza cena produktu/usługi (15,8% w 2014 roku – spadek o 12,3 punktu proc.). Badanie pokazuje jednocześnie wzrost zainteresowania respondentów pojawianiem się nowych produktów/usług w ofercie (19,8% w 2014 roku vs. 7,7% w 2011 roku) oraz ...

-

![Przeglądarka Chrome zaostrza blokowanie groźnych plików Przeglądarka Chrome zaostrza blokowanie groźnych plików]()

Przeglądarka Chrome zaostrza blokowanie groźnych plików

Internauci narażeni są w sieci na wiele niebezpieczeństw, z których często nie zdają sobie sprawy. Naprzeciw potrzebie zapewnienia bezpieczeństwa użytkownikom wychodzi przeglądarka Google Chrome, która – choć już ostrzega przed podejrzanym oprogramowaniem w momencie jego pobierania – teraz postanowiła iść krok dalej i zwracać uwagę również na ...

-

![Karty graficzne SAPPHIRE R9 285 Dual-X i R9 285 ITX Compact Edition Karty graficzne SAPPHIRE R9 285 Dual-X i R9 285 ITX Compact Edition]()

Karty graficzne SAPPHIRE R9 285 Dual-X i R9 285 ITX Compact Edition

... – karty wyposażono w port HDMI 1.4a. Układy gotowe są także na przyszłe zmiany dzięki obsłudze nadchodzącej w 2015 roku wersji bibliotek DirectX 12. Karty SAPPHIRE R9 285 będą dostępne w sprzedaży detalicznej od 2 września. Sugerowane ceny detaliczne kart graficznych SAPPHIRE R9 285 nie są ...

-

![Polskie firmy na czele rankingu TOP 500 CEE [© Imillian - Fotolia.com] Polskie firmy na czele rankingu TOP 500 CEE]()

Polskie firmy na czele rankingu TOP 500 CEE

... (-8% w 2012 r.) jeszcze się nasiliła – spadek w 2013 r. wyniósł 16,9%. Kiepsko radziła sobie również branża telekomunikacyjna (25 spółek, -4% obrotów) i górnictwo (12 spółek, -5,2 obrotów). Prognozy Coface przewiduje, że w tym roku średni wzrost PKB krajów Europy Środkowo-Wschodniej zwiększy się około dwukrotnie – z 1,1% w 2013 ...

-

![Facebook Messenger nie taki zły? [© whitelook - Fotolia.com] Facebook Messenger nie taki zły?]()

Facebook Messenger nie taki zły?

Użytkownicy korzystający z Facebooka na urządzeniach mobilnych od jakiegoś czasu zmuszani byli do zainstalowania aplikacji Facebook Messenger, o ile nadal chcieli korzystać z funkcji czatu. Eksperci z Sophos postanowili zbadać bezpieczeństwo aplikacji, która – poprzez wymaganie licznych zezwoleń – wzbudzała wątpliwości oraz niechęć użytkowników. ...

-

![Spam VII 2014 [© psdesign1 - Fotolia.com] Spam VII 2014]()

Spam VII 2014

W lipcu, jak wynika z analiz ekspertów z Kaspersky Lab, nastąpił znaczny wzrost ilości phishingu finansowego i spamu w porównaniu z czerwcem – jego udział w całym ruchu e-mail wyniósł 67%. Oszukańcze wiadomości wykorzystujące nazwy znanych banków, systemów płatności czy sklepów internetowych stanowiły niemal 42% wszystkich e-maili phishingowych ( ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Automatyzacja i integracja w contact center [© MH - Fotolia.com] Automatyzacja i integracja w contact center](https://s3.egospodarka.pl/grafika2/contact-center/Automatyzacja-i-integracja-w-contact-center-141535-150x100crop.jpg)

![Mini-siłownia w domu Polaka [© Ana Blazic Pavlovic - Fotolia.com] Mini-siłownia w domu Polaka](https://s3.egospodarka.pl/grafika2/mini-silownia/Mini-silownia-w-domu-Polaka-141642-150x100crop.jpg)

![Lewiatan ocenił projekt budżetu państwa na 2015 r. [© zbg2 - Fotolia.com] Lewiatan ocenił projekt budżetu państwa na 2015 r.](https://s3.egospodarka.pl/grafika2/projekt-budzetu-panstwa/Lewiatan-ocenil-projekt-budzetu-panstwa-na-2015-r-141717-150x100crop.jpg)

![Domena internetowa: straciłeś? Odzyskaj! [© igor - Fotolia.com] Domena internetowa: straciłeś? Odzyskaj!](https://s3.egospodarka.pl/grafika2/domeny-internetowe/Domena-internetowa-straciles-Odzyskaj-141734-150x100crop.jpg)

![Dobre hasło – jak stworzyć? [© Andrzej Tokarski - Fotolia.com] Dobre hasło – jak stworzyć?](https://s3.egospodarka.pl/grafika2/bezpieczne-haslo/Dobre-haslo-jak-stworzyc-141738-150x100crop.jpg)

![Nowoczesna Gospodarka: zatrudnienie w II kw. 2014 [© Sergey Nivens - Fotolia.com] Nowoczesna Gospodarka: zatrudnienie w II kw. 2014](https://s3.egospodarka.pl/grafika2/rynek-pracy/Nowoczesna-Gospodarka-zatrudnienie-w-II-kw-2014-141768-150x100crop.jpg)

![Wakacje z biurem podróży: dokupujemy ubezpieczenie [© viperagp - Fotolia.com] Wakacje z biurem podróży: dokupujemy ubezpieczenie](https://s3.egospodarka.pl/grafika2/wyjazdy-zagraniczne/Wakacje-z-biurem-podrozy-dokupujemy-ubezpieczenie-141830-150x100crop.jpg)

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2014-141853-150x100crop.jpg)

![Technologia LTE: wojna czy współpraca? [© Sikov - Fotolia.com] Technologia LTE: wojna czy współpraca?](https://s3.egospodarka.pl/grafika2/LTE/Technologia-LTE-wojna-czy-wspolpraca-141835-150x100crop.jpg)

![Podróż samolotem z dzieckiem i bez obaw [© Arkady Chubykin - Fotolia.com] Podróż samolotem z dzieckiem i bez obaw](https://s3.egospodarka.pl/grafika2/podroze/Podroz-samolotem-z-dzieckiem-i-bez-obaw-142040-150x100crop.jpg)

![Internet Power LTE w Plusie bez limitów [© naypong - Fotolia.com] Internet Power LTE w Plusie bez limitów](https://s3.egospodarka.pl/grafika2/Plus/Internet-Power-LTE-w-Plusie-bez-limitow-142014-150x100crop.jpg)

![Kondycja sektora MMŚP 2014 [© Robert Kneschke - Fotolia.com] Kondycja sektora MMŚP 2014](https://s3.egospodarka.pl/grafika2/sektor-MSP/Kondycja-sektora-MMSP-2014-142181-150x100crop.jpg)

![Phishing: trendy czerwiec 2014 [© JumalaSika ltd - Fotolia.com] Phishing: trendy czerwiec 2014](https://s3.egospodarka.pl/grafika2/ataki-phishingowe/Phishing-trendy-czerwiec-2014-142183-150x100crop.jpg)

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/5-wymowek-przekreslajacych-bezpieczenstwo-IT-142292-150x100crop.jpg)

![Świat: wydarzenia tygodnia 34/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 34/2014](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-34-2014-12AyHS.jpg)

![Wyprawka szkolna 2014: co kupujemy i za ile? [© Gorilla - Fotolia.com] Wyprawka szkolna 2014: co kupujemy i za ile?](https://s3.egospodarka.pl/grafika2/szkolna-wyprawka/Wyprawka-szkolna-2014-co-kupujemy-i-za-ile-142246-150x100crop.jpg)

![Witaj szkoło czyli stres u dzieci i rodziców [© Zsolnai Gergely - Fotolia.com] Witaj szkoło czyli stres u dzieci i rodziców](https://s3.egospodarka.pl/grafika2/wyprawka-szkolna/Witaj-szkolo-czyli-stres-u-dzieci-i-rodzicow-142375-150x100crop.jpg)

![Prezydenci miast w mediach w II kw. 2014 [© mhp - Fotolia.com] Prezydenci miast w mediach w II kw. 2014](https://s3.egospodarka.pl/grafika2/media/Prezydenci-miast-w-mediach-w-II-kw-2014-142282-150x100crop.jpg)

![Polski eksport: cel Afryka Północna [© kamonrat - Fotolia.com] Polski eksport: cel Afryka Północna](https://s3.egospodarka.pl/grafika2/eksport/Polski-eksport-cel-Afryka-Polnocna-142419-150x100crop.jpg)

![AskMen.com infekuje komputery użytkowników [© alphaspirit - Fotolia.com] AskMen.com infekuje komputery użytkowników](https://s3.egospodarka.pl/grafika2/AskMen-com/AskMen-com-infekuje-komputery-uzytkownikow-142455-150x100crop.jpg)

![Sprzedaż bezpośrednia - wygoda, promocje i upominki [© DURIS Guillaume - Fotolia.com] Sprzedaż bezpośrednia - wygoda, promocje i upominki](https://s3.egospodarka.pl/grafika2/sprzedaz-bezposrednia/Sprzedaz-bezposrednia-wygoda-promocje-i-upominki-142476-150x100crop.jpg)

![Polskie firmy na czele rankingu TOP 500 CEE [© Imillian - Fotolia.com] Polskie firmy na czele rankingu TOP 500 CEE](https://s3.egospodarka.pl/grafika2/najwieksze-firmy-w-europie/Polskie-firmy-na-czele-rankingu-TOP-500-CEE-142431-150x100crop.jpg)

![Facebook Messenger nie taki zły? [© whitelook - Fotolia.com] Facebook Messenger nie taki zły?](https://s3.egospodarka.pl/grafika2/Facebook-Messenger/Facebook-Messenger-nie-taki-zly-142481-150x100crop.jpg)

![Spam VII 2014 [© psdesign1 - Fotolia.com] Spam VII 2014](https://s3.egospodarka.pl/grafika2/phishing/Spam-VII-2014-142513-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)