-

![Urządzenia Samsung z Mobile WiMAX Urządzenia Samsung z Mobile WiMAX]()

Urządzenia Samsung z Mobile WiMAX

... , oraz możliwość przeglądania i edycji dokumentów Microsoft. Specyfikacja techniczna M8100: Standard - CDMA2000 1X EV-DO (1900 MHz), Mobile WiMAX (IEEE 802.16e) System operacyjny - Windows Mobile 5.0 PPC PE Aparat fotograficzny - 2 megapiksele Wyświetlacz - ekran TFT, 65 536 kolorów (2,8 cala, 240x320) Funkcje - Mobile TV: Terrestrial ...

-

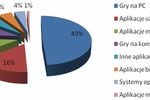

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

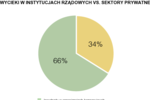

Wycieki danych w firmach w 2006r.

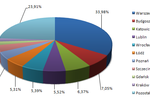

... od bezpieczeństwa informatycznego potrzebują czasu na zidentyfikowanie takich kanałów, sprawcy - w większości przypadków - dokładnie wiedzą, co muszą zrobić, aby ukraść dane. Dlatego też skuteczny system bezpieczeństwa musi zamykać wszystkie możliwe luki. Zaliczamy do nich: Jak widać z diagramu, większość wycieków informacji (50%) dokonywanych jest ...

-

![Praca dla budowlańców Praca dla budowlańców]()

Praca dla budowlańców

... pracowników. Edward Szwarc, Wiceprezes Związku Pracodawców Budownictwa szacuje, że aby zrealizować zapowiadany przez rząd Jarosława Kaczyńskiego program budowy mieszkań oraz dróg i ... absolwentów szkół budowlanych. Za obecny stan rzeczy eksperci częściowo obwiniają wadliwy system edukacyjny, który nie zdołał w latach 90. wykształcić odpowiedniej kadry ...

-

![Phishing - kradzież danych w Internecie Phishing - kradzież danych w Internecie]()

Phishing - kradzież danych w Internecie

... i klikając w link, użytkownik zostaje przekierowany na stronę oszusta. Phisherzy chcą aby ofiara działała szybko i bez zastanowienia, dlatego często w razie odmowy ... kopiować i wklejać do pasku adresu przeglądarki internetowej. Należy regularnie uaktualniać system i oprogramowanie. Każdą prośbę typu „uaktualnij swoje konto”, „podaj hasło, login ...

-

![Mass mailing w małym przedsiębiorstwie Mass mailing w małym przedsiębiorstwie]()

Mass mailing w małym przedsiębiorstwie

... grono potencjalnych klientów. Aby tego dokonać, trzeba przede wszystkim posiadać profesjonalnie przygotowany serwis internetowy, który w znacznej mierze wpłynie na poprawę wizerunku firmy. Następnie należy zbierać dane o swoich klientach ich preferencjach oraz zainteresowaniach. W dalszej kolejności warto wdrożyć system do rozsyłania masowej ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... w ten sposób na życie. Można je kupić w sklepach lub pobrać z Internetu, jednak aby grać, trzeba zwykle zapłacić miesięczną opłatę subskrypcyjną. Pieniądze z tych miesięcznych ... kogoś, kto posiada odpowiednie umiejętności i wiedzę, jest to całkiem proste. System autoryzacji graczy (weryfikujący autentyczność gracza) opiera się w większości gier ...

-

![Ewolucja spamu I-VI 2007 Ewolucja spamu I-VI 2007]()

Ewolucja spamu I-VI 2007

... w załącznikach PDF. Ten rodzaj załącznika nie otwiera się automatycznie. Aby zobaczyć zawartość spamu, użytkownik musi otworzyć załącznik ręcznie. Spam w załącznikach ... elektroniczny system płatności Yandex.Dengi. Były to typowe ataki: w celu uzyskania dostępu do kont w systemie płatności spamerzy próbowali nakłonić użytkowników, aby wprowadzili ...

-

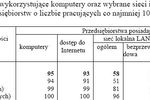

![Internet i komputery w Polsce - raport 2007 Internet i komputery w Polsce - raport 2007]()

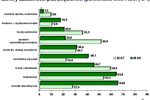

Internet i komputery w Polsce - raport 2007

... punktów procentowych, a Extranet był używany w przedsiębiorstwach dużych pięć razy częściej niż w małych. W 2007 r. systemów ERP [ang. Enterprise Resource Planning - system informatyczny do planowania zasobów przedsiębiorstwa] używało co drugie duże przedsiębiorstwo w Polsce, co czwarte średnie i niespełna co dziesiąte małe. Oprogramowanie CRM [ ...

-

![Notebooki Apple MacBook i MacBook Pro Notebooki Apple MacBook i MacBook Pro]()

Notebooki Apple MacBook i MacBook Pro

... komputerem Apple dostarczany jest pakiet programów iLife ’08, który zawiera takie programy jak: iPhoto czy iMovie. Notebooki zostały wyposażone także w system operacyjny Leoparda (szóste wydanie), gdzie wprowadzono funkcję Time Machine — mechanizm do tworzenia kopii zapasowych; program Finder; Quick Look; Spacer; biurko ...

-

![Ewolucja spamu 2007 Ewolucja spamu 2007]()

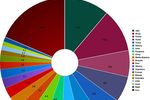

Ewolucja spamu 2007

... jest również analizowana ręcznie. Stosowany przez firmę Kaspersky Lab unikatowy system klasyfikacji spamu pomaga śledzić ilość i różne kategorie spamu. Ustawodawstwo a spam 26 ... do rosyjskiej Dumy. Udział tego typu spamu nie był wystarczająco duży, aby mógł mieć znaczący wpływ na statystyki, zawierał jednak dość interesującą i zróżnicowaną ...

-

![Społeczeństwo informacyjne 2004-2006 Społeczeństwo informacyjne 2004-2006]()

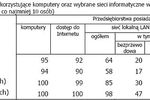

Społeczeństwo informacyjne 2004-2006

... użycie sieci komputerowych, z których najbardziej podstawową formą jest LAN używany w 2006 r. w 59% firm. Intranet posiadało 30% przedsiębiorstw, Ekstranet – 7%, a system do obsługi zamówień - 25%. WYKORZYSTANIE ICT W GOSPODARSTWACH DOMOWYCH 1. W latach 2004-2006 udział gospodarstw domowych posiadających komputery wśród ogółu gospodarstw z osobami ...

-

![Notebooki Acer Aspire z AMD Turion 64 X2 Notebooki Acer Aspire z AMD Turion 64 X2]()

Notebooki Acer Aspire z AMD Turion 64 X2

... danych oraz współpracuje z bezprzewodową technologią Acer SignalUp zapewniającą stabilny odbiór sygnału. Aspire 7530, Aspire 5530 i Aspire 4530 zostały wyposażone w system do wideo-konferencji Acer Video Conference, zawierający kamerę internetową Acer Crystal Eye z technologią Acer PrimaLite poprawiającą jakość obrazu przy słabym oświetleniu ...

-

![Rootkit Rustock.C: rozwiązanie zagadki Rootkit Rustock.C: rozwiązanie zagadki]()

Rootkit Rustock.C: rozwiązanie zagadki

... do znanych wariantów Rustock.A i .B. Być może autor nadał tę nazwę nowemu rootkitowi, aby potwierdzić, że pogłoski o jego istnieniu są prawdziwe. Niezależnie od tego, jak ... ze startem systemu. Właśnie w ten sposób rootkit zdołał zarówno przejąć system, jak i ukryć swoją obecność. Pierwotny sterownik, który został zainfekowany, był przechowywany w ...

Tematy: Rootkity, rootkit, złośliwy kod, cyberprzestępcy, złośliwe programy, botnet, sieci zombie, rustock, Rustock.C -

![Piractwo internetowe: Polska na 6 miejscu Piractwo internetowe: Polska na 6 miejscu]()

Piractwo internetowe: Polska na 6 miejscu

... generowanie milionów dolarów przychodów. Jest to samodzielnie utrzymujący się system, w którym można zakupić narzędzia ułatwiające oszustwa i kradzieże, a następnie ... na czarnorynkowych serwerach (w zależności od ich jakości) Przestępca, który odwiedza czarnorynkowe fora, aby kupić skradzione dane, a następnie użyć ich do kradzieży pieniędzy lub ...

-

![Internet i komputery w Polsce - raport 2008 Internet i komputery w Polsce - raport 2008]()

Internet i komputery w Polsce - raport 2008

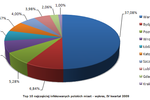

... dużych blisko trzy razy częściej niż w małych. W 2008 r. co drugie przedsiębiorstwo w Polsce używało systemów ERP (ang. Enterprise Resorce Planning – system informatyczny do planowania zasobów przedsiębiorstwa), w tym co czwarte średnie przedsiębiorstwo i niespełna co ósme małe. Oprogramowanie CRM (ang. Customer Relatioship Management) ...

-

![Smartphony Acer Tempo Smartphony Acer Tempo]()

Smartphony Acer Tempo

... i plików. Pełna klawiatura sprawia, że smartfon nadaje się do korzystania z poczty elektronicznej oraz edytowania dokumentów. Model został wyposażony w preinstalowany system operacyjny Windows Mobile 6.1 Professional z oprogramowaniem Outlook Mobile i Office Mobile (Word, Excel oraz Powerpoint) oraz umożliwia łączność w standardzie HSDPA. Ponadto ...

Tematy: smartphone, telefon komórkowy, telefony komórkowe, Acer, Acer M900, Acer F900, Acer X960, Acer DX900 -

![Testy dynamiczne antywirusów a ryzyko [© stoupa - Fotolia.com] Testy dynamiczne antywirusów a ryzyko]()

Testy dynamiczne antywirusów a ryzyko

... Norton funkcję ochrony o nazwie "anti-worm". Był to system behawioralny wykorzystywany do proaktywnego "łapania" robaków pocztowych. Symantec przewidywał, że nie będzie musiał aktualizować tej technologii częściej niż sześć miesięcy od czasu jej wprowadzenia, aby zapewnić jej skuteczność w zakresie zwalczania ewoluującego szkodliwego oprogramowania ...

-

![Ewolucja spamu 2008 Ewolucja spamu 2008]()

Ewolucja spamu 2008

... pieniędzy od użytkowników Internetu za pośrednictwem ataków phishingowych na system płatności elektronicznych Yandex. Zdaniem ekspertów powinniśmy spodziewać się wzrostu ... kilku ostatnich lat. Robak pocztowy, który został stworzony w taki sposób, aby mógł być rozprzestrzeniany za pośrednictwem poczty elektronicznej, i stanowił dominujące zachowanie ...

-

![Coraz gorsza sytuacja przedsiębiorstw Coraz gorsza sytuacja przedsiębiorstw]()

Coraz gorsza sytuacja przedsiębiorstw

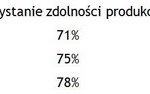

... firm do kredytów, w tym przede wszystkim szybkie uruchomienie rozbudowanego systemu poręczeń i gwarancji (ustawy i rozporządzenia już mamy, ale nie wiemy jak system zadziała w praktyce). A także poprawa i przyspieszenie dostępu do funduszy unijnych. Przedsiębiorcy, w znacznie szerszym zakresie niż wcześniej, są nimi zainteresowani dzisiaj ...

-

![Kaspersky Lab: pułapki w Internecie Kaspersky Lab: pułapki w Internecie]()

Kaspersky Lab: pułapki w Internecie

... system płatności, taki jak PayPal etc. Jednak bez względu na to, jak przekonująca wydaje się wiadomość, jest ona fałszywa; jeżeli klikniesz odsyłacz i wprowadzisz wymagane informacje, cyberprzestępcy będą mogli przechwycić Twoje dane i wykorzystać je do własnych celów. Aby ... polach. Szybko zaznaczasz odpowiednie pole, aby potwierdzić, że zgadzasz się ...

-

![Europa Środkowa: najlepsze spółki 2009 Europa Środkowa: najlepsze spółki 2009]()

Europa Środkowa: najlepsze spółki 2009

... Europy Środkowej. Najwyższe miejsca zajęły firmy: Netmedia, Kompan.pl oraz Sunrise System, które osiągnęły odpowiednio 7.210%, 2.411% i 2.364% wzrostu. Firmy uczestniczące w tegorocznym rankingu ... prowadzące działalność, by móc spełnić kryteria dotyczące wyników z pięciu lat. Aby zakwalifikować się do „wschodzących gwiazd” firma musi działać na rynku ...

-

![Rehabilitacja zawodowa: co finansują powiaty? Rehabilitacja zawodowa: co finansują powiaty?]()

Rehabilitacja zawodowa: co finansują powiaty?

... mogłaby liczyć firma ubiegająca się o nie. Diagnoza problemów, które osłabiają system pomocy na rehabilitację zawodową niepełnosprawnych Zdaniem POPON zadania adaptacji ... niepełnosprawnych. Zaledwie kilka powiatów jest w stanie tak gospodarować środkami, aby pracodawcy mieli możliwość skorzystania z pomocy nie tylko na początku roku budżetowego. ...

-

![HSPA+ w Plusie HSPA+ w Plusie]()

HSPA+ w Plusie

... tekstowych SMS, korektor sygnału radiowego oraz podwójny tor anteny odbiornika, gniazdo na kartę pamięci, gniazdo anteny zewnętrznej. Wymagania sprzętowe system operacyjny Microsoft Windows 2000/XP/Vista specyfikacja komputera powinna spełniać minimalne wymagania systemu operacyjnego, gniazdo USB, przeglądarka internetowa Internet Explorer 5.5 lub ...

-

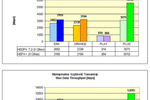

![Rynek pracy specjalistów w 2009 r. Rynek pracy specjalistów w 2009 r.]()

Rynek pracy specjalistów w 2009 r.

... zmniejszył się. To pokazuje, że oprogramowanie jest ważną siłą napędową sektora IT. Ciekawym przykładem jest wprowadzony niedawno na rynek najnowszy system operacyjny Microsoft – Windows 7. Według badań IDC, do końca 2010 roku zatrudnienie związane z systemem Windows 7 wyniesie ponad 1,5 mln miejsc pracy w branży ...

-

![Szkodliwe programy w Polsce XII 2009 Szkodliwe programy w Polsce XII 2009]()

Szkodliwe programy w Polsce XII 2009

... pozycji, są to standardowo już na pierwszym miejscu Warszawa, a także Bydgoszcz, Łódź i Gdańsk. Analiza dokonana została w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Raport składa się z dwóch części. W pierwszej znajduje się Top 10 najczęściej infekowanych polskich miast oraz aktywność ...

-

![Procesory Intel Core vPro Procesory Intel Core vPro]()

Procesory Intel Core vPro

... pozwala rozwiązaniom szyfrującym wyłączyć dostęp do kluczy kryptograficznych na poziomie sprzętu, aby całkowicie zablokować dostęp do danych, a jednocześnie upraszcza reaktywację komputera, ... ekran użytkownika i przejąć pełną kontrolę nad jego komputerem, nawet jeśli system operacyjny nie uruchamia się. Poprzednio funkcje KVM wymagały stosowania ...

-

![Szkodliwe programy w Polsce - IV kw.2009 Szkodliwe programy w Polsce - IV kw.2009]()

Szkodliwe programy w Polsce - IV kw.2009

... . Na liście oprogramowania, które najczęściej infekowało komputery polskich użytkowników pojawiło się wiele nowości. Analiza dokonana została w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Podobnie jak raporty miesięczne, tak i ten został podzielony na dwie części. W pierwszej znajduje się zestawienie Top ...

-

![HP: nowe tablety i notebooki dla biznesu HP: nowe tablety i notebooki dla biznesu]()

HP: nowe tablety i notebooki dla biznesu

... notebooka zewnętrznej macierzy RAID, dysku twardego lub dysku optycznego, aby przyspieszyć i ułatwić zapisywanie danych w pamięci masowej. HP EliteBook 2540p występuje w ... aplikację wyświetlającą kluczowe informacje już podczas startu systemu operacyjnego. Podczas gdy system Windows kontynuuje ładowanie w tle, na ekranie wyświetlane są treści ...

-

![Strategie biznesowe a sukces firmy Strategie biznesowe a sukces firmy]()

Strategie biznesowe a sukces firmy

... natomiast na efektywności – określeniu, co firma powinna robić teraz i w przyszłości, aby przetrwać i odnieść długofalowy sukces. Zazwyczaj każda firma ma określone cele, które ... wprowadzenia do tematyki planowania i strategii biznesowych. W publikacji zastosowano system symboli, które podkreślają różne aspekty omawianych tematów, wskazując zadania, ...

-

![Szkodliwe programy w Polsce III 2010 Szkodliwe programy w Polsce III 2010]()

Szkodliwe programy w Polsce III 2010

... w tym miesiącu umocnił swoją drugą pozycję. Analiza dokonana została przez Macieja Ziarka, analityka z Kaspersky Lab Polska, w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Raport składa się z dwóch części. W pierwszej znajduje się Top 10 najczęściej infekowanych polskich miast oraz aktywność ...

-

![Nowe notebooki Toshiba Satellite Nowe notebooki Toshiba Satellite]()

Nowe notebooki Toshiba Satellite

... do 8GB, napędem DVD-Super Multi oraz 15,6 calowym ekranem HD z systemem TruBrite. Laptop został wyposażony w płaską klawiaturę, Touch Pad oraz system Gesture Control. Aplikacja Toshiba LifeSpace pomaga planować pracę, dokumentować projekty oraz segregować dokumenty. Obudowa Satellite C650 pokryta jest warstwą black ...

-

![Szkodliwe programy w Polsce I kw. 2010 Szkodliwe programy w Polsce I kw. 2010]()

Szkodliwe programy w Polsce I kw. 2010

... dla pierwszego kwartału pojawiło się bardzo dużo nowości w stosunku do IV kwartału 2009. Analiza dokonana została w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Kaspersky Security Network (KSN) to technologia gromadzenia danych o zagrożeniach zaimplementowana w produktach firmy Kaspersky Lab przeznaczonych dla ...

-

![Fałszywe antywirusy realnym zagrożeniem Fałszywe antywirusy realnym zagrożeniem]()

Fałszywe antywirusy realnym zagrożeniem

... Stowarzyszenia ProMarka można przeczytać: "Producenci podróbek bardzo się starają, aby ich nielegalne produkty przypominały do złudzenia produkty oryginalne. W tym celu ... zagrożenia Celem przestępcy jest przestraszenie użytkownika oraz wmówienie mu, że jego system operacyjny to siedlisko wirusów. Do tego celu cyberprzestępcy używają języka ...

-

![Ewolucja spamu I-III 2010 Ewolucja spamu I-III 2010]()

Ewolucja spamu I-III 2010

... jedynie 0,03% ruchu pocztowego. Spadek ten trudno wyjaśnić, będziemy jednak monitorowali rozwój sytuacji. Po raz kolejny najpopularniejszym celem phisherów był system PayPal – ponad połowa wszystkich ataków phishingowych w pierwszym kwartale 2010 roku dotyczyła tego systemu płatności. Drugie miejsce, bez niespodzianek, przypadło portalowi ...

-

![Szkodliwe programy w Polsce IV 2009 Szkodliwe programy w Polsce IV 2009]()

Szkodliwe programy w Polsce IV 2009

... jednak występował w lutowym Top 20). Analiza dokonana została przez Macieja Ziarka, analityka z Kaspersky Lab Polska, w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Kaspersky Security Network (KSN) to technologia gromadzenia danych o zagrożeniach zaimplementowana w produktach firmy Kaspersky Lab przeznaczonych dla ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Testy dynamiczne antywirusów a ryzyko [© stoupa - Fotolia.com] Testy dynamiczne antywirusów a ryzyko](https://s3.egospodarka.pl/grafika/testy-dynamiczne/Testy-dynamiczne-antywirusow-a-ryzyko-MBuPgy.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

![Zakup mieszkania w kwietniu 2025. Na co stać singla, parę i rodzinę z dzieckiem? [© Freepik] Zakup mieszkania w kwietniu 2025. Na co stać singla, parę i rodzinę z dzieckiem? [© Freepik]](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/Zakup-mieszkania-w-kwietniu-2025-Na-co-stac-singla-pare-i-rodzine-z-dzieckiem-266647-50x33crop.jpg) Zakup mieszkania w kwietniu 2025. Na co stać singla, parę i rodzinę z dzieckiem?

Zakup mieszkania w kwietniu 2025. Na co stać singla, parę i rodzinę z dzieckiem?

![Bagaż podręczny o pół centymetra za duży? Ryanair pobrał prawie 300 zł opłaty [© Freepik] Bagaż podręczny o pół centymetra za duży? Ryanair pobrał prawie 300 zł opłaty](https://s3.egospodarka.pl/grafika2/Ryanair/Bagaz-podreczny-o-pol-centymetra-za-duzy-Ryanair-pobral-prawie-300-zl-oplaty-266778-150x100crop.jpg)

![Ponad 90 tys. całkowicie elektrycznych samochodów na polskich drogach [© Freepik] Ponad 90 tys. całkowicie elektrycznych samochodów na polskich drogach](https://s3.egospodarka.pl/grafika2/motoryzacja/Ponad-90-tys-calkowicie-elektrycznych-samochodow-na-polskich-drogach-266752-150x100crop.jpg)

![Rynek najmu w IV 2025 - ceny bez szans na większe spadki [© Freepik] Rynek najmu w IV 2025 - ceny bez szans na większe spadki](https://s3.egospodarka.pl/grafika2/rynek-najmu/Rynek-najmu-w-IV-2025-ceny-bez-szans-na-wieksze-spadki-266777-150x100crop.jpg)