-

![Rynek ERP w Polsce 2006 Rynek ERP w Polsce 2006]()

Rynek ERP w Polsce 2006

Dynamikę przemian na rynku ERP wyznaczają w tej chwili dwie tendencje: wzrost popularności wśród mniejszych przedsiębiorstw oraz spadek cen licencji oprogramowania wszystkich systemów ERP, ze wskazaniem na te przeznaczone dla największych - wynika z analizy DiS dotyczącej rynku ERP. Rosnąca popularność systemów ERP skutkuje zmianą charakteru ...

-

![Komputer stacjonarny Gateway One Komputer stacjonarny Gateway One]()

Komputer stacjonarny Gateway One

Firma Gateway przedstawiła nowy komputer stacjonarny, wyposażony w zminiaturyzowaną jednostkę centralną, który współpracuje z systemem Windows. Wygląd urządzenia nawiązuje trochę do iMaca koncernu Apple. Podobne komputery PC, posiadają już w ofercie Dell oraz HP. Gateway dołączy do nich wypuszczając na rynek model o nazwie One. Obudowa Gateway One ...

-

![Portal wiedzy Polska Wszechnica Informatyczna [© stoupa - Fotolia.com] Portal wiedzy Polska Wszechnica Informatyczna]()

Portal wiedzy Polska Wszechnica Informatyczna

... otwartego portalu wiedzy informatycznej zostały zaproszone wszystkie polskie wydziały informatyki. "Wiedza informatyczna staje się coraz bardziej przydatna i popularna. Dlatego chcielibyśmy, aby dostęp do niej mogli mieć nie tylko studenci uczelni technicznych, ale również wszyscy ci, dla których informatyka stanowi hobby. W ramach ...

-

![Drukarka kolorowa Xerox Phaser 6130 Drukarka kolorowa Xerox Phaser 6130]()

Drukarka kolorowa Xerox Phaser 6130

Firma Xerox Polska wprowadziła na rynek kolorową drukarkę Phaser 6130 przeznaczoną dla małych biur. Nowe urządzenie zostało wyposażone w procesor 333 MHz, funkcję CenterWare IS oraz jest kompatybilne z systemem Microsoft Vista. Model Xerox Phaser 6130 drukuje z prędkością 12 stron A4 na minutę w kolorze i 16 stron A4 na minutę w czerni oraz został ...

-

![Wniosek o dotacje unijne: czy odmowa oznacza koniec starań? [© Minerva Studio - Fotolia.com] Wniosek o dotacje unijne: czy odmowa oznacza koniec starań?]()

Wniosek o dotacje unijne: czy odmowa oznacza koniec starań?

... . Odwoływać się nie można było także w ramach Sektorowego Programu Operacyjnego Rozwój Zasobów Ludzkich. "Ustawa o Narodowym Planie Rozwoju z 2004 r. nie wskazuje, aby system wdrażania poszczególnych działań lub programów miał uwzględniać lub wprost odwoływać się do przepisów kodeksu postępowania administracyjnego. Rozwiązanie takie było również ...

-

![Bezpieczeństwo i awarie systemów IT 2007 [© Scanrail - Fotolia.com] Bezpieczeństwo i awarie systemów IT 2007]()

Bezpieczeństwo i awarie systemów IT 2007

... strategie przywracania działania systemu po awarii oraz zapewniania ciągłości działalności” - mówi Piotr Nogaś, Presales Consultant Manager w firmie Symantec. „Aby wyeliminować przestoje, firmy powinny wdrażać w środowiskach korporacyjnych takie rozwiązania, które pozwalają zapewnić wysoką dostępność i umożliwiają przywracanie działania po awarii ...

-

![Komunikacja werbalna: nazwy, slogany i hasła reklamowe [© Minerva Studio - Fotolia.com] Komunikacja werbalna: nazwy, slogany i hasła reklamowe]()

Komunikacja werbalna: nazwy, slogany i hasła reklamowe

... krasomówstwa. Dziś jedną z dziedzin, w których słowo może być skutecznym orężem jest marketing. Jednak aby posługiwanie się słowem przyczyniało się do odniesienia rynkowego sukcesu, konieczna jest znajomość charakteru i ... razie wątpliwości warto zasięgnąć porady profesjonalnej firmy, która doradzi w jaki sposób najefektywniej ukształtować system ...

-

![Darmowy program diagnostyczny ESET SysInspector Darmowy program diagnostyczny ESET SysInspector]()

Darmowy program diagnostyczny ESET SysInspector

Firma ESET udostępniła publiczną wersję beta bezpłatnego narzędzia diagnostycznego ESET SysInspector, dzięki któremu użytkownik może prześwietlić działanie swojego systemu. ESET SysInspector to rozwiązanie pozwalające użytkownikowi na diagnostykę komputera. Aplikacja wyświetla informacje na temat uruchomionych na danym komputerze procesów, wpisów ...

-

![Program F-Secure do ochrony MSP Program F-Secure do ochrony MSP]()

Program F-Secure do ochrony MSP

... ochronne, które obejmuje zaporę sieciową, ochronę przed włamaniami, kontrolę aplikacji, ochronę prewencyjną DeepGuard, narzędzie wykrywające rootkity F-Secure Blacklight oraz system blokujący spam. Oprogramowanie F-Secure Protection Service for Business oferuje szereg funkcji, m. in.: automatyczne pobieranie sygnatur wirusów i aktualizacji, a także ...

-

![Program Norton Ghost 14.0 do backupu Program Norton Ghost 14.0 do backupu]()

Program Norton Ghost 14.0 do backupu

Firma Symantec poinformowała o wydaniu programu Norton Ghost 14.0. Rozwiązanie to umożliwia utworzenie kopii i przywrócenie systemu użytkownika oraz jego danych - aplikacji, ustawień, folderów i plików. Udostępnia też opcje zdalnego zarządzania kopiami, funkcje szyfrowania i kompresji. Program Norton Ghost 14.0 korzysta z systemu alertów ...

-

![Zarządzanie ryzykiem IT - obalenie mitów [© Scanrail - Fotolia.com] Zarządzanie ryzykiem IT - obalenie mitów]()

Zarządzanie ryzykiem IT - obalenie mitów

... lub nawet w serii operacji z określonej chwili na przestrzeni okresów budżetowych lub lat. Zarządzanie ryzykiem informatycznym powinno być procesem ciągłym, aby umożliwić dotrzymanie kroku nieustannie zmieniającemu się środowisku, z jakim mierzą się dziś przedsiębiorstwa. Wypadki informatyczne z zakresu zabezpieczeń, zgodności, dostępności ...

-

![Tydzień 17/2008 (21-27.04.2008) [© RVNW - Fotolia.com] Tydzień 17/2008 (21-27.04.2008)]()

Tydzień 17/2008 (21-27.04.2008)

... rolno-spożywczy i meblowy oraz branża wydawnicza i poligraficzna. Nie będzie prywatyzacji między innymi: KGHM, PGNiG, PKN Orlen,Lotos. Operator Gazociągów Przesyłowych Gaz- System, PERN, PPPP Naftoport, PSE - Operator, Bank Gospodarstwa Krajowego, Agencja Rozwoju Przemysłu, Totalizator Sportowy i Kopalnia Soli w Wieliczce. W pierwszej połowie roku ...

-

![Urządzenie biurowe Ricoh Aficio SP Urządzenie biurowe Ricoh Aficio SP]()

Urządzenie biurowe Ricoh Aficio SP

Firma Ricoh Polska Sp. z o.o. poinformowała o wprowadzeniu do oferty urządzenia biurowego Aficio SP C420DN. Nowy model oferuje czarno-biały i kolorowy druk oraz został wyposażony w szereg systemów ochronnych. Urządzenie Aficio SP C420DN oferuje szereg rozwiązań druku kolorowego, którego koszty mogą być monitorowane i zliczane dzięki odpowiedniemu ...

-

![Notebook UMPC ARISTO Pico 640 Notebook UMPC ARISTO Pico 640]()

Notebook UMPC ARISTO Pico 640

Firma COMES S.A. poszerzyła swoje portfolio urządzeń mobilnych o kolejny model Ultra Mobile PC - ARISTO Pico 640. Nowy notebook został wyposażony w standardową klawiaturę QWERTY i touchpad oraz pracuje w oparciu o systemy operacyjne Windows XP lub Linux. Nowy model ARISTO Pico 640 waży 1100 gram i został wyposażony w wbudowaną kartę sieci ...

-

![Komputer mobilny Motorola VC6096 Komputer mobilny Motorola VC6096]()

Komputer mobilny Motorola VC6096

Dział Korporacyjnych Rozwiązań Mobilnych firmy Motorola wprowadził do swojej oferty nowy komputer mobilny VC6096. Urządzenie zostało wyposażone w moduł GPS oraz system operacyjny Windows Mobile 6.1 Professional i zostało przeznaczone do montażu w pojazdach. Komputer mobilny VC6096 umożliwia gromadzenie danych, takich jak kilometraż, lokalizacja, ...

-

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady]()

Bezpieczna bankowość elektroniczna - porady

... instytucje finansowe zabezpieczenia udaremniają włamania do systemu bankowego, a dzięki temu zapewniają bezpieczeństwo środków powierzonych przez klientów. Banki dbają, aby korzystanie z usług bankowości elektronicznej było zarówno wygodne i bezpieczne. Klienci otrzymują elementy uwierzytelniające, które pozwalają korzystać z usługi: numer klienta ...

-

![Kaspersky: krytyczna luka w MS Windows [© Nmedia - Fotolia.com] Kaspersky: krytyczna luka w MS Windows]()

Kaspersky: krytyczna luka w MS Windows

... operacyjnego Windows pozwoli szkodliwym użytkownikom na zdalne przejęcie całkowitej kontroli nad komputerem użytkownika. Kaspersky Lab zaleca wszystkim użytkownikom, aby jak najszybciej zainstalowali łatę . Jednocześnie firma przypomina, że tylko natychmiastowe instalowanie łat dla systemów operacyjnych i wykorzystywanie skutecznych rozwiązań ...

-

![Mobilne Gadu-Gadu z obsługą dotykową [© Nmedia - Fotolia.com] Mobilne Gadu-Gadu z obsługą dotykową]()

Mobilne Gadu-Gadu z obsługą dotykową

... wydaniu oferuje użytkownikowi m.in. możliwość przesuwania ekranu za pomocą dotyku – ta forma sterowania telefonem dostępna jest w urządzeniach z dotykowym ekranem. Dotychczas, aby na przykład przewinąć listę kontaktów w komunikatorze, należało uchwycić tzw. suwak w aplikacji. Teraz użytkownik może zmieniać Mobilne Gadu-Gadu poprzez dotyk. Wydana ...

-

![Linux openSUSE 11.1 Linux openSUSE 11.1]()

Linux openSUSE 11.1

Projekt openSUSE, przedsięwzięcie sponsorowane przez Novella i wspierane przez społeczność open source, poinformował o udostępnieniu openSUSE 11.1, najnowszej wersji bezpłatnej dystrybucji systemu Linux. openSUSE 11.1 jest pierwszą wersją w całości opracowaną za pomocą rozwiązania openSUSE Build Service. openSUSE 11.1 zawiera szereg narzędzi i ...

-

![Polski rynek IT: franchising w 2008 r. Polski rynek IT: franchising w 2008 r.]()

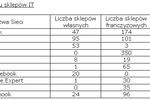

Polski rynek IT: franchising w 2008 r.

W 2008 roku nastąpił bardzo dynamiczny wzrost sprzedaży największych dystrybutorów w branży. Przez pierwsze 2 kwartały, wszyscy znaczący detaliści notowali wzrosty przychodów i zysków. Dopiero w 3 kwartale 2008 roku nastąpiło znaczące obniżenie przychodów. Warto wspomnieć sytuację właściciela największej sieci sklepów IT - firmy Komputronik, która ...

-

![ESET: lista wirusów XII 2008 ESET: lista wirusów XII 2008]()

ESET: lista wirusów XII 2008

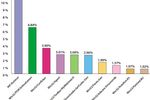

Wśród najczęściej atakujących zagrożeń grudnia firma ESET, producent ESET NOD32 Antivirus oraz ESET Smart Security, wyszczególniła robaka Win32/Conficker, który bardzo szybko rozprzestrzenia się w sieci wykorzystując lukę w systemach operacyjnych Windows. Zainfekowane komputery zaczynają działać wolniej, ponieważ robak pobiera z sieci kolejne ...

-

![F-Secure: uwaga na firmowe komputery [© stoupa - Fotolia.com] F-Secure: uwaga na firmowe komputery]()

F-Secure: uwaga na firmowe komputery

... , zwłaszcza gdy do sieci dostały się od wewnątrz np. poprzez zainfekowany plik przeniesiony poprzez pamięć USB. F-Secure radzi co zrobić, aby zapobiec infekcji - należy: Sprawdzić czy ostatnie łatki z firmy Microsoft zostały zainstalowane. Upewnić się, że w firmie działa najnowsza wersja oprogramowania antywirusowego ...

-

![Robak internetowy Conficker [© stoupa - Fotolia.com] Robak internetowy Conficker]()

Robak internetowy Conficker

... rozprzestrzeniały się za pośrednictwem dyskietek, podczas gdy Conficker korzysta w tym celu z urządzeń USB. Jak się bronić? PandaLabs zaleca następujące kroki, aby sprawdzić, czy komputer został zainfekowany przez jeden z wariantów Confickera: administratorzy zasobów IT w firmach powinni sprawdzić komputery pod kątem ewentualnych luk ...

-

![Model SaaS oferuje już 100 firm w Polsce Model SaaS oferuje już 100 firm w Polsce]()

Model SaaS oferuje już 100 firm w Polsce

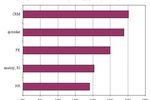

Usługi Software-as-a-Service, czyli wypożyczanie oprogramowania, zaczynają w niektórych krajach zagarniać coraz większą część budżetów działów IT przeznaczonych na nowe aplikacje i systemy. Trend ten nie ominie Polski. Według właśnie opublikowanych analiz DiS już dziś na naszym rynku działa około 100 firm produkujących oprogramowanie gotowe do ...

-

![Mobilne Gadu-Gadu na Symbian S60 Mobilne Gadu-Gadu na Symbian S60]()

Mobilne Gadu-Gadu na Symbian S60

Zgodnie z zapowiedzią wydawania kolejnych nowych wersji komunikatora GG na komórki (Mobilne Gadu-Gadu), producent udostępnił 4 marca 2009 r. wersję GG dla systemu Symbian S60, wydanie trzecie. Nowa wersja Mobilnego Gadu-Gadu, podobnie jak Nowe Gadu-Gadu dla komputerów stacjonarnych, została napisana od nowa przez zespół programistów. Uwzględniono ...

-

![Urządzenia Konica Minolta bizhub Urządzenia Konica Minolta bizhub]()

Urządzenia Konica Minolta bizhub

Firma Konica Minolta wprowadziła na polski rynek nową rodzinę monochromatycznych urządzeń bizhub, obejmującą modele 222, 282 i 362. Wszystkie trzy nowe systemy zostały opracowane zgodnie ze stylistyką InfoLine i posiadają takie funkcje jak kopiowanie, drukowanie czy skanowanie. Nowe modele Konica Minolta bizhub 222, bizhub 282 i bizhub 362 zostały ...

-

![Energetyka jądrowa popularniejsza w UE [© christian42 - Fotolia.com] Energetyka jądrowa popularniejsza w UE]()

Energetyka jądrowa popularniejsza w UE

... jądrowej i jest całkiem możliwe, że pierwsza elektrownia w Polsce powstanie już za 10-12 lat. „Pomimo wysokiego wskaźnika CAPEX, nie wydaje się, aby przemysł energetyki jądrowej ucierpiał znacznie w wyniku bieżącego kryzysu gospodarczego” – stwierdza dalej Maciej Jeziorski. „Dalszy rozwój wypadków w tym sektorze zależy więc ...

-

![Panda GateDefender Performa 9000 Panda GateDefender Performa 9000]()

Panda GateDefender Performa 9000

Panda Security wprowadziła nową serię urządzeń Panda GateDefender Performa 9000 zapewniających ochronę styku sieci firmowej z internetem. Rozwiązanie blokuje przedostające się z witryn www złośliwe kody, spam oraz niepożądane treści. Nowa seria urządzeń została zbudowana w oparciu o platformę sprzętową Sun Microsystems. Panda GateDefender Performa ...

-

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku]()

Szkodliwe programy: eksploit na celowniku

... się tej luki do poziomu z października 2008 r. podkreśla znaczenie prawidłowego zarządzania aktualizacjami oraz konieczność opracowania zabezpieczeń w sposób warstwowy, aby uniknąć wybuchu epidemii. Poniżej przedstawiono podstawowe wnioski raportu dotyczącego zagrożeń, opracowanego w styczniu 2009 roku przez firmę Fortinet: Eksploity / Włamania ...

-

![Funkcjonowanie strony WWW a zakup serwera [© Minerva Studio - Fotolia.com] Funkcjonowanie strony WWW a zakup serwera]()

Funkcjonowanie strony WWW a zakup serwera

... . mało skomplikowane zakładanie baz danych przyspiesza tworzenie stron WWW). Intuicyjne w obsłudze programy pocztowe pozwalają na sprawną komunikację pracowników firmy z klientami. Aby ułatwić te codzienne czynności, systemy pocztowe powinny umożliwiać korzystanie z poczty z poziomu strony WWW, czyli z dowolnego komputera za pomocą przeglądarki ...

-

![Programy G Data Business 10 [© Nmedia - Fotolia.com] Programy G Data Business 10]()

Programy G Data Business 10

... , automatyczną aktualizację, a także zdalną modyfikację ustawień ochrony antywirusowej. Oprogramowanie zostało wyposażone ponadto w technologię SmartStealth, która ukrywa komputer w sieci tak, aby atak hackera nie był możliwy oraz oferuje ochronę antyspamową na stacjach roboczych. G Data AntiVirus Business 10 oraz G Data ClientSecurity Business ...

-

![Adobe ColdFusion 9 i ColdFusion Builder [© Nmedia - Fotolia.com] Adobe ColdFusion 9 i ColdFusion Builder]()

Adobe ColdFusion 9 i ColdFusion Builder

... . Programiści używający technologii ColdFusion mogą teraz wykorzystać jej integrację z platformą Adobe Flash –systemem zintegrowanych narzędzi, infrastruktur, klientów i serwerów, aby tworzyć aplikacje internetowe, treści i materiały wideo, które można uruchamiać na różnych urządzeniach i w różnych systemach operacyjnych. Nowe narzędzia umożliwiają ...

-

![Adobe Open Source Media Framework [© Nmedia - Fotolia.com] Adobe Open Source Media Framework]()

Adobe Open Source Media Framework

... w Internecie oraz eksperymentowanie z nowymi usługami dla dostawców treści z zakresu dostarczania, prezentacji i monetyzacji. Ponadto firma Akamai nawiązała współpracę z Adobe, aby razem z nią opracować standard odtwarzaczy multimedialnych, który będzie obsługiwał technologie platformy Adobe Flash. Obie firmy wspólnie realizują zainicjowany przez ...

-

![Fałszywe strony WWW sporym zagrożeniem [© stoupa - Fotolia.com] Fałszywe strony WWW sporym zagrożeniem]()

Fałszywe strony WWW sporym zagrożeniem

... wzrost szkodników pochodzących z tych sieci. Grasujący szkodnik Koobface rozpowszechniający się na portalach społecznościowych to dopiero początek wielu ataków. Aby uchronić się przed niebezpieczeństwem czyhającym w internecie przede wszystkim powinniśmy zadbać o najnowsze aktualizacje przeglądarek internetowych, jak również wykorzystywany program ...

-

![Notebook Nokia Booklet 3G Notebook Nokia Booklet 3G]()

Notebook Nokia Booklet 3G

Firma Nokia oficjalnie poinformowała o wprowadzeniu do sprzedaży Nokia Booklet 3G - przenośnego komputera z procesorem Intel Atom, systemem Windows oraz pojemną baterią. Nokia Booklet 3G wyposażony w procesor Intel Atom, zapewnia dobre możliwości przy sięgającym 12 godzin czasie działania, dzięki czemu użytkownicy mogą skutecznie łączyć się i ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Portal wiedzy Polska Wszechnica Informatyczna [© stoupa - Fotolia.com] Portal wiedzy Polska Wszechnica Informatyczna](https://s3.egospodarka.pl/grafika/Polska-Wszechnica-Informatyczna/Portal-wiedzy-Polska-Wszechnica-Informatyczna-MBuPgy.jpg)

![Wniosek o dotacje unijne: czy odmowa oznacza koniec starań? [© Minerva Studio - Fotolia.com] Wniosek o dotacje unijne: czy odmowa oznacza koniec starań?](https://s3.egospodarka.pl/grafika/wnioski-o-dotacje-unijne/Wniosek-o-dotacje-unijne-czy-odmowa-oznacza-koniec-staran-iG7AEZ.jpg)

![Bezpieczeństwo i awarie systemów IT 2007 [© Scanrail - Fotolia.com] Bezpieczeństwo i awarie systemów IT 2007](https://s3.egospodarka.pl/grafika/awaria-oprogramowania/Bezpieczenstwo-i-awarie-systemow-IT-2007-apURW9.jpg)

![Komunikacja werbalna: nazwy, slogany i hasła reklamowe [© Minerva Studio - Fotolia.com] Komunikacja werbalna: nazwy, slogany i hasła reklamowe](https://s3.egospodarka.pl/grafika/reklama/Komunikacja-werbalna-nazwy-slogany-i-hasla-reklamowe-iG7AEZ.jpg)

![Zarządzanie ryzykiem IT - obalenie mitów [© Scanrail - Fotolia.com] Zarządzanie ryzykiem IT - obalenie mitów](https://s3.egospodarka.pl/grafika/ryzyko-informatyczne/Zarzadzanie-ryzykiem-IT-obalenie-mitow-apURW9.jpg)

![Tydzień 17/2008 (21-27.04.2008) [© RVNW - Fotolia.com] Tydzień 17/2008 (21-27.04.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-17-2008-21-27-04-2008-vgmzEK.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Kaspersky: krytyczna luka w MS Windows [© Nmedia - Fotolia.com] Kaspersky: krytyczna luka w MS Windows](https://s3.egospodarka.pl/grafika/luka-krytyczna/Kaspersky-krytyczna-luka-w-MS-Windows-Qq30bx.jpg)

![Mobilne Gadu-Gadu z obsługą dotykową [© Nmedia - Fotolia.com] Mobilne Gadu-Gadu z obsługą dotykową](https://s3.egospodarka.pl/grafika/Mobilne-Gadu-Gadu/Mobilne-Gadu-Gadu-z-obsluga-dotykowa-Qq30bx.jpg)

![F-Secure: uwaga na firmowe komputery [© stoupa - Fotolia.com] F-Secure: uwaga na firmowe komputery](https://s3.egospodarka.pl/grafika/Downadup/F-Secure-uwaga-na-firmowe-komputery-MBuPgy.jpg)

![Robak internetowy Conficker [© stoupa - Fotolia.com] Robak internetowy Conficker](https://s3.egospodarka.pl/grafika/Conficker/Robak-internetowy-Conficker-MBuPgy.jpg)

![Energetyka jądrowa popularniejsza w UE [© christian42 - Fotolia.com] Energetyka jądrowa popularniejsza w UE](https://s3.egospodarka.pl/grafika/energia-atomowa/Energetyka-jadrowa-popularniejsza-w-UE-zaGbha.jpg)

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku](https://s3.egospodarka.pl/grafika/exploity/Szkodliwe-programy-eksploit-na-celowniku-MBuPgy.jpg)

![Funkcjonowanie strony WWW a zakup serwera [© Minerva Studio - Fotolia.com] Funkcjonowanie strony WWW a zakup serwera](https://s3.egospodarka.pl/grafika/strony-www/Funkcjonowanie-strony-WWW-a-zakup-serwera-iG7AEZ.jpg)

![Programy G Data Business 10 [© Nmedia - Fotolia.com] Programy G Data Business 10](https://s3.egospodarka.pl/grafika/G-DATA/Programy-G-Data-Business-10-Qq30bx.jpg)

![Adobe ColdFusion 9 i ColdFusion Builder [© Nmedia - Fotolia.com] Adobe ColdFusion 9 i ColdFusion Builder](https://s3.egospodarka.pl/grafika/Adobe/Adobe-ColdFusion-9-i-ColdFusion-Builder-Qq30bx.jpg)

![Adobe Open Source Media Framework [© Nmedia - Fotolia.com] Adobe Open Source Media Framework](https://s3.egospodarka.pl/grafika/Open-Source-Media-Framework/Adobe-Open-Source-Media-Framework-Qq30bx.jpg)

![Fałszywe strony WWW sporym zagrożeniem [© stoupa - Fotolia.com] Fałszywe strony WWW sporym zagrożeniem](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Falszywe-strony-WWW-sporym-zagrozeniem-MBuPgy.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)