-

![Bezpieczna sieć WiFi Bezpieczna sieć WiFi]()

Bezpieczna sieć WiFi

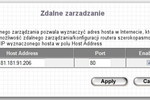

... , który wspiera protokoły WPA / WPA2. Ustawienia reguł dostępu MAC (Media Access Control) Kolejnym sposobem odfiltrowania intruzów jest zdefiniowanie reguł weryfikujących tożsamość komputera, który próbuje podłączyć się do sieci bezprzewodowej. Większość routerów i access pointów dla domu i małych firm umożliwia kontrolę w oparciu o filtrowanie MAC ...

-

![Telefon Sony Ericsson W508 Telefon Sony Ericsson W508]()

Telefon Sony Ericsson W508

... ; Blog; Wideo blog; Nagrywanie wideo Muzyka: Odtwarzacz Walkman; Album; Mega Bass; PlayNow; TrackID; Stereo Bluetooth (A2DP); MP3/AAC; Shake control; SensMe Sieć: Przeglądarka Access; NetFront; Kanały Web; Kanały Photo Komunikacja: Głośnik; Dzwonki polifoniczne; Alarm wibrujący; Wideo rozmowa Wiadomości: E-mail; SMS; Historia rozmowy MMS ...

-

![Telefon Walkman Sony Ericsson W760 Telefon Walkman Sony Ericsson W760]()

Telefon Walkman Sony Ericsson W760

... dostosowania głośności i przeglądanie listy utworów możliwe jest dzięki funkcji Shake Control. Ponadto Funkcja TrackID™ identyfikuje utwór w radiu FM albo w klubie. A ... FM z funkcją RDS, strumieniowanie wideo, przeglądanie wideo Internet - kanały RSS, przeglądarka internetowa Access NetFront, mobilne Mapy Google Fakty i liczby - czas rozmowy GSM: do ...

-

![Symantec chroni urządzenia mobilne [© Nmedia - Fotolia.com] Symantec chroni urządzenia mobilne]()

Symantec chroni urządzenia mobilne

... – również w wiadomościach SMS. Program zapewnia zarówno ochronę danych w urządzeniach mobilnych, jak i zgodność z zewnętrznymi i wewnętrznymi wymaganiami w zakresie zabezpieczeń. Symantec Network Access Control Mobile Edition 6.0 zapewnia, aby dostęp do sieci i poczty e-mail na serwerach Microsoft Exchange miały tylko te urządzenia, które spełniają ...

-

![Opera wprowadza gamingową przeglądarkę Opera GX Opera wprowadza gamingową przeglądarkę Opera GX]()

Opera wprowadza gamingową przeglądarkę Opera GX

... współpraca z platformą Twitch oraz liczne opcje personalizacji. Dostęp do wersji "Early Access" przeglądarki Opera GX (w wersji na system Windows) można już otrzymać, a oficjalna ... użycia zasobów procesora i pamięci. GX Control daje kontrolę nad użyciem procesora i RAM-u przez przeglądarkę Panel GX Control to nowa funkcja, która daje użytkownikowi ...

-

![Symantec: zabezpieczenia dla urządzeń mobilnych [© Nmedia - Fotolia.com] Symantec: zabezpieczenia dla urządzeń mobilnych]()

Symantec: zabezpieczenia dla urządzeń mobilnych

... Management Zabezpieczenie urządzeń: Symantec Endpoint Protection Mobile Edition, Symantec Network Access Control Mobile Edition Szyfrowanie urządzeń: PGP Mobile, PGP Support Package for BlackBerry Silne uwierzytelnianie: VeriSign Identity Protection (VIP) Access for Mobile, VeriSign Device Certificate Services Zabezpieczenia urządzeń mobilnych dla ...

-

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki]()

Ransomware bardziej przerażający niż inne cyberataki

... prywatne VPN oraz mechanizmy kontroli dostępu do sieci (Network Access Control). Widać po tym, że przedstawiciele firm najbardziej martwią się o pracowników zdalnych i wykorzystywane przez nich urządzenia. Tymczasem, chociaż korzystanie z podejścia Zero Trust Network Access jest dopiero wschodzącym trendem, to ono powinno być traktowane ...

-

![Jak zabezpieczyć domową sieć wi-fi? Jak zabezpieczyć domową sieć wi-fi?]()

Jak zabezpieczyć domową sieć wi-fi?

... urządzeń jakie mogą łączyć się z siecią. Można to zrobić z poziomu interfejsu routera (nazwany jest tam MAC Filter, Network Filter, Access Control czy Network Access). Działań, jakie możesz wykonać w celu uszczelnienia swoje sieci jest więcej, jednak te wymienione wyżej sprawią, że nie będziesz już ...

Tematy: sieć wifi, WiFi, sieci WiFi, domowa sieć wifi, internet domowy, bezpieczeństwo sieci, router -

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?]()

Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?

... minimalizować ryzyko naruszeń prywatności. Polityka bezpieczeństwa systemu macOS Polityka bezpieczeństwa większości systemów operacyjnych jest domyślnie oparta na Discretionary Access Control (DAC). Zapewnia ona jedynie minimalną ochronę przed złośliwym oprogramowaniem, które działa z uprawnieniami użytkownika lub roota. MacOS został zaprojektowany ...

-

![Niebezpieczne komunikatory [© Scanrail - Fotolia.com] Niebezpieczne komunikatory]()

Niebezpieczne komunikatory

... przewodnik zawierający wskazówki pomocne przy ustalaniu reguł bezpieczeństwa komunikacji internetowej z wykorzystaniem aplikacji peer-to-peer i komunikatorów internetowych. Przewodnik zatytułowany „Developing An Internet Access Policy” dostępny jest na stronie .

-

![Przełączniki NETGEAR Smart Switch PoE Przełączniki NETGEAR Smart Switch PoE]()

Przełączniki NETGEAR Smart Switch PoE

... jest z ograniczoną dożywotnią gwarancją i całodobową pomocą techniczną. Urządzenie osiąga przepustowość przełączania 12,8Gb/s. Oprócz zestawu funkcji, takich jak filtrowanie Access Control List (ACL), uwierzytelnianie portów 802.1x, rozbudowane funkcje QoS umożliwiające ograniczanie przepustowości i nadawanie priorytetu według DSCP, IGMP Snooping ...

-

![Microsoft Azure Services Platform [© Nmedia - Fotolia.com] Microsoft Azure Services Platform]()

Microsoft Azure Services Platform

... dla usług związanych z bazami danych i raportowaniem Microsoft .NET Services wykorzystujące usługi wdrożenia systemu .NET wraz z jego elementami typu workflow czy access control Live Services jednolity sposób przechowywania, dzielenia się czy synchronizacji dokumentów, obrazów, plików i informacji w komputerach PC, telefonach, aplikacjach PC i na ...

-

![Fortinet: nowy FortiGate-1240B Fortinet: nowy FortiGate-1240B]()

Fortinet: nowy FortiGate-1240B

... przestrzeń dyskową potrzebną do ich przechowania na potrzeby analizy bezpieczeństwa czy też pomocy w zarządzaniu polityką zgodności. Rozwiązanie Endpoint Network Access Control (NAC) - kontrola dostępu do sieci: Jako część serwisu subskrypcji FortiGuard, platforma FortiGate może nadzorować aplikacje instalowane w punktach końcowych chronionych ...

-

![Symantec Data Loss Prevention 11 Symantec Data Loss Prevention 11]()

Symantec Data Loss Prevention 11

... , w tym funkcje, które pozwolą organizacjom na wykorzystanie szerszej gamy aplikacji i urządzeń pamięciowych przy zachowaniu wysokiego stopnia bezpieczeństwa: Application File Access Control zagwarantuje, że pracownicy będą mogli używać aplikacji w rodzaju iTunes, Skype i WebEx bez eksponowania poufnych danych, Trusted Devices umożliwi korzystanie ...

-

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro]()

Beta Bot za 500 euro

... zabezpieczającego Beta Bot próbuję także obejść zabezpieczenie Firewall wykorzystując do tego programy przepuszczane przez zaporę jak Internet Explorer. UAC (Users Access Control) – wszystko to kwestia uprawnień W najnowszych systemach operacyjnych mamy dwa rodzaje uprawnień: niskie dla użytkowników oraz tzw. wysokie dla administratorów ...

-

![Trend Micro wprowadza Worry-Free 9.0 [© bloomua - Fotolia.com] Trend Micro wprowadza Worry-Free 9.0]()

Trend Micro wprowadza Worry-Free 9.0

... w nowe funkcje: Integracja z Microsoft Exchange ActiveSync ułatwiająca zarządzanie urządzeniami mobilnymi Rozbudowane polityki bezpieczeństwa takie jak Remote Wipe i Device Access Control pozwalające bezpiecznie usunąć wszystkie dane z urządzeń BYOD w przypadku kradzieży lub włamania do system Obsługa Windows 8.1, Microsoft Exchange 2013 oraz ...

-

![Domowe urządzenia multimedialne nieodporne na cyberataki Domowe urządzenia multimedialne nieodporne na cyberataki]()

Domowe urządzenia multimedialne nieodporne na cyberataki

... w sieci prywatnej. Co ważniejsze, wyniki badania pokazały, że niektóre sekcje interfejsu sieciowego routera (takie jak “Web Cameras”, “Telephony Expert Configure”, “Access Control”, “WAN-Sensing” oraz “Update”) są „niewidoczne” i standardowo nie mogą być przeglądane i modyfikowane przez właściciela sprzętu. Dostęp do nich można uzyskać jedynie ...

-

![AskMen.com infekuje komputery użytkowników [© alphaspirit - Fotolia.com] AskMen.com infekuje komputery użytkowników]()

AskMen.com infekuje komputery użytkowników

... , ponieważ każdy uruchamiany program na komputerze ma pełne uprawnienia. Pamiętaj także, by korzystać z systemu kontroli aktywności użytkownika, tzw. UAC (User Access Control), w swoim systemie Windows (dostępny od Windows Vista).

-

![Microsoft Azure: czym jest i co oferuje? Microsoft Azure: czym jest i co oferuje?]()

Microsoft Azure: czym jest i co oferuje?

... jest to Service Bus, który pozwala tworzyć chmurę hybrydową oraz zapewnia połączenie między zasobami zdalnymi i lokalnymi. Znajduje się tam także Access Control Services. Jest to mechanizm odpowiadający za kontrolę dostępu do usług. Microsoft Azure jest bezpieczny Bezpieczeństwo danych w biznesie jest rzeczą priorytetową ...

-

![10 kroków do bezpiecznego Wi-Fi 10 kroków do bezpiecznego Wi-Fi]()

10 kroków do bezpiecznego Wi-Fi

... danych twojego urządzenia sieciowego, znajdujących się w ogólnodostępnym wykazie w internecie. 2. Zdefiniuj adres, z którego uzyskasz dostęp do konfiguracji urządzenia Poprzez opcję ACL (Access Control List) zweryfikuj, z jakiego adresu IP można uzyskać dostęp do konfiguracji routera, a także czy może być on ustawiony tylko z sieci lokalnej ...

-

![Windows 10 ma poważne luki w zabezpieczeniach [© mangpor2004 - Fotolia.com] Windows 10 ma poważne luki w zabezpieczeniach]()

Windows 10 ma poważne luki w zabezpieczeniach

... zostać wykorzystane przez hakerów, tak aby uzyskać zdalny dostęp do naszych komputerów. - Luki w zabezpieczeniach pozwalają przeprowadzić atak metodą DACL (discretionary access control list) – mówi Łukasz Nowatkowski Dyrektor IT G DATA Software – dzięki temu cyberprzestępcy mogą edytować lub usunąć każdy plik w systemie Windows, nawet ...

-

![9 sposobów ochrony przed atakami ransomware 9 sposobów ochrony przed atakami ransomware]()

9 sposobów ochrony przed atakami ransomware

... nie zostanie dokładnie sprawdzona. Weryfikacja ta wykorzystuje m.in. uwierzytelnianie wieloskładnikowe. Zero Trust obejmuje również kontrolę dostępu do sieci (Network Access Control, NAC), która służy do ograniczania dostępu nieupoważnionym użytkowników i urządzeń. 7. Firewalle i segmentacja sieci Segmentacja sieci staje się coraz ważniejsza wraz ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... w Viście jest User Account Control (ograniczający prawa użytkownika), PatchGuard (system przeznaczony do ochrony jądra) oraz funkcje bezpieczeństwa przeglądarki Internet Explorer 7. Inne, mniej istotne funkcje bezpieczeństwa, do których należy: Address Space Layer Randomization (ASLR), Network Access Protection, Windows Service Handling oraz ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... , że rozwiązania antywirusowe będą zbędne? Lista kluczowych funkcji była imponująca: User Account Control, Patch Guard (w celu ochrony jądra) oraz funkcje bezpieczeństwa w przeglądarce Internet Explorer 7, Address Space Layer Randomization, Network Access Protection oraz Windows Service Hardening. Oprócz tego, Vista jest wyposażona w zintegrowany ...

-

![Telefon Sony Ericsson Yari Telefon Sony Ericsson Yari]()

Telefon Sony Ericsson Yari

... zdjęć; Bluetooth stereo (A2DP); Clear bass; Clear stereo; Odtwarzacz muzyczny; Mega Bass; MP3/AAC; PlayNow; SensMe; Shake control; Głośniki stereo; TrackID Internet: Przeglądarka internetowa Access; NetFront; Ulubione; Wyszukiwarka Google; Kanały internetowe Komunikacja: Lista rozmów; Dzwonki polifoniczne; Głośnik; Alarm wibrujący; Wideorozmowa ...

-

![Windows 7 już dostępny [© Nmedia - Fotolia.com] Windows 7 już dostępny]()

Windows 7 już dostępny

... W połączeniu z Windows Server 2008 R2, zabezpiecza pracę zdalną: - Direct Access zapewnia wydajną pracę użytkownikom znajdującym się poza biurem umożliwiając równocześnie zarządzanie ... wszelkich dyskach przenośnych typu pendrive (Bitlocker to Go). User Account Control poprawia kontrolę nad pracą użytkowników komputerów w firmie. Forefront Endpoint ...

-

![Fortinet: punkty dostępowe FortiAP Fortinet: punkty dostępowe FortiAP]()

Fortinet: punkty dostępowe FortiAP

... sieci. Takie podejście umożliwi mocniejsze “ufortyfikowanie” infrastruktury radiowej sieci LAN. Dodatkowo, FortiAP wykorzystują międzynarodowy standard CAPWAP (Control and Provisioning of Wireless Access Points) do połączenia bezprzewodowych punktów dostępowych w sieci, co odróżnia je od urządzeń konkurencyjnych stosujących własne metody do ...

-

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014]()

ESET: zagrożenia internetowe VII 2014

... Zainfekowana aplikacja zawiera w sobie narzędzie Unrecom RAT (Remote Access Tool), umożliwiające cyberprzestępcy zdalne zarządzanie przejętym urządzeniem. Android/Spy.Krysanec po instalacji potrafi zbierać różne dane z urządzenia. Złośliwe oprogramowanie łączy się z serwerem Command & Control, żeby pobierać i instalować inne moduły, które pozwalają ...

-

![Dzieje cyberprzestępczości: czas na zorganizowane grupy hakerskie Dzieje cyberprzestępczości: czas na zorganizowane grupy hakerskie]()

Dzieje cyberprzestępczości: czas na zorganizowane grupy hakerskie

... oprogramowania wykorzystywanego do atakowania urządzeń przemysłowych (ICS – Industrial Control Services), a konkretnie urządzeń do kontroli i zbierania danych (SCADA). Stuxnet ... Izrael. 2011: Regin Regin był modułowym trojanem zdalnego dostępu (Remote Access Trojan, RAT), który łatwo mógł dostosować się do środowiska docelowego. Dokumenty, ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Symantec chroni urządzenia mobilne [© Nmedia - Fotolia.com] Symantec chroni urządzenia mobilne](https://s3.egospodarka.pl/grafika/Symantec/Symantec-chroni-urzadzenia-mobilne-Qq30bx.jpg)

![Symantec: zabezpieczenia dla urządzeń mobilnych [© Nmedia - Fotolia.com] Symantec: zabezpieczenia dla urządzeń mobilnych](https://s3.egospodarka.pl/grafika/Symantec/Symantec-zabezpieczenia-dla-urzadzen-mobilnych-Qq30bx.jpg)

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bardziej-przerazajacy-niz-inne-cyberataki-240930-150x100crop.jpg)

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?](https://s3.egospodarka.pl/grafika2/luki-w-zabezpieczeniach/Jak-luki-w-zabezpieczeniach-aplikacji-Microsoft-moga-zagrazac-naszym-komputerom-261629-150x100crop.jpg)

![Niebezpieczne komunikatory [© Scanrail - Fotolia.com] Niebezpieczne komunikatory](https://s3.egospodarka.pl/grafika/komunikatory-internetowe/Niebezpieczne-komunikatory-apURW9.jpg)

![Microsoft Azure Services Platform [© Nmedia - Fotolia.com] Microsoft Azure Services Platform](https://s3.egospodarka.pl/grafika/Microsoft/Microsoft-Azure-Services-Platform-Qq30bx.jpg)

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro](https://s3.egospodarka.pl/grafika2/GData/Beta-Bot-za-500-euro-117886-150x100crop.jpg)

![Trend Micro wprowadza Worry-Free 9.0 [© bloomua - Fotolia.com] Trend Micro wprowadza Worry-Free 9.0](https://s3.egospodarka.pl/grafika2/Worry-Free-9-0/Trend-Micro-wprowadza-Worry-Free-9-0-137765-150x100crop.jpg)

![AskMen.com infekuje komputery użytkowników [© alphaspirit - Fotolia.com] AskMen.com infekuje komputery użytkowników](https://s3.egospodarka.pl/grafika2/AskMen-com/AskMen-com-infekuje-komputery-uzytkownikow-142455-150x100crop.jpg)

![Windows 10 ma poważne luki w zabezpieczeniach [© mangpor2004 - Fotolia.com] Windows 10 ma poważne luki w zabezpieczeniach](https://s3.egospodarka.pl/grafika2/Windows-10/Windows-10-ma-powazne-luki-w-zabezpieczeniach-218861-150x100crop.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Windows 7 już dostępny [© Nmedia - Fotolia.com] Windows 7 już dostępny](https://s3.egospodarka.pl/grafika/Windows/Windows-7-juz-dostepny-Qq30bx.jpg)

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2014-141853-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jaki podatek od nieruchomości w 2025 roku? [© Freepik] Jaki podatek od nieruchomości w 2025 roku?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-w-2025-roku-261260-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)

![Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć? [© Freepik] Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/Rozwod-a-wspolny-kredyt-hipoteczny-Co-warto-wiedziec-265823-150x100crop.jpg)

![Catalyst podtrzymuje dobrą passę [© Freepik] Catalyst podtrzymuje dobrą passę](https://s3.egospodarka.pl/grafika2/Catalyst/Catalyst-podtrzymuje-dobra-passe-265822-150x100crop.jpg)

![Stopy procentowe w IV 2025 znów bez zmian [© DDRockstar - Fotolia.com] Stopy procentowe w IV 2025 znów bez zmian](https://s3.egospodarka.pl/grafika2/RPP/Stopy-procentowe-w-IV-2025-znow-bez-zmian-265816-150x100crop.jpg)