-

![Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium [© Pavel Ignatov - Fotolia.com] Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium]()

Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium

... administratora urządzenia. Poinformowaliśmy już Google o luce w zabezpieczeniach Androida pozwalającej na uzyskanie praw administratora urządzenia. Dzięki rozszerzonym prawom administratora ... że Backdoor.AndroidOS.Obad.a bardziej przypomina szkodliwe oprogramowanie dla systemu Windows niż inne trojany dla Androida pod względem swojej złożoności ...

-

![Bezpieczny Mac OS X Bezpieczny Mac OS X]()

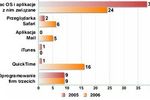

Bezpieczny Mac OS X

... Do niedawna szkodliwe oprogramowanie dla systemu Mac OS X ... administratora Domyślnym kontem w systemie Mac OS X jest konto administratora. Twórcy szkodliwego oprogramowania mogą wykorzystać ten fakt, aby zainfekować komputer. Do codziennych czynności zalecamy stworzenie użytkownika bez praw administratora oraz logowanie się z prawami administratora ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... poprzez wprowadzenie go w tryb “jailbreak” (jest to proces obejścia ochrony w celu zapewnienia pełnego dostępu do systemu plików urządzenia). W celu uzyskania przywilejów administratora, które zapewniają praktycznie nieograniczone możliwości manipulowania systemem, szkodliwe oprogramowanie wykorzystywało luki w systemie Android przy pomocy ...

-

![Open source i bezpieczeństwo [© Minerva Studio - Fotolia.com] Open source i bezpieczeństwo]()

Open source i bezpieczeństwo

... technologia Snorta w swojej surowej formie jest o wiele bardziej odpowiednia dla wysoko wyszkolonych specjalistów ds. bezpieczeństwa niż dla przeciętnego administratora systemów. Konfiguracja systemu i duża liczba reguł wymaga dość wysokiego poziomu umiejętności, nie wspominając o dużej ilości czasu. Regularne aktualizowanie zestawu reguł jest ...

-

![FinSpy znowu w akcji FinSpy znowu w akcji]()

FinSpy znowu w akcji

... również zacieranie śladów. Na przykład szkodnik dla systemu iOS, atakujący iOS 11 oraz starsze wersje, potrafi ukryć fakt zdjęcia zabezpieczeń systemu na urządzeniu, podczas gdy nowa wersja dla Androida zawiera exploita potrafiącego uzyskać uprawnienia administratora dające niemal nieograniczony, pełny dostęp do wszystkich plików ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... dla Androida. Cyberprzestępcy wykorzystują te exploity w celu uzyskania przywilejów na poziomie administratora, co pozwala im przejąć niemal całkowitą kontrolę nad atakowanym systemem. W ciągu ostatniego roku odsetek komputerów działających pod kontrolą systemu Windows 7 zwiększył się z 30 do 50%. Mimo że Windows 7 regularne aktualizuje ...

-

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013]()

Szkodliwe programy mobilne 2013

... , wiadomości potwierdzające z systemu rozliczeń. Ofiary nie mają pojęcia, że z ich urządzenia mobilnego zostały skradzione pieniądze, dopóki nie sprawdzą salda. 6. Trojan-SMS.AndroidOS.Agent.u. Jest to pierwszy trojan, który wykorzystał lukę w zabezpieczeniu systemu Android w celu uzyskania przywilejów administratora urządzenia, co znacznie ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

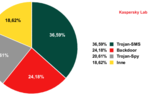

Kaspersky Lab: szkodliwe programy II kw. 2013

... , ponieważ trojan ten był pierwszym szkodliwym programem w 64-bitowych wersjach systemu Microsoft Windows, który posiadał ważny podpis cyfrowy. Gdy eksperci z Kaspersky ... Android OS, dzięki któremu szkodliwy program może uzyskać rozszerzone przywileje administratora urządzenia bez pojawienia się na liście aplikacji posiadających takie przywileje. W ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... dotyczący nadania praw administratora urządzenia, przez co użytkownicy nie mogli samodzielnie usunąć aplikacji. Prawa administratora urządzenia są obecnie wykorzystywane ... pochodzą z opartego na chmurze systemu Kaspersky Security Network (KSN). Dane te zostały dostarczone przez użytkowników systemu KSN, którzy zgodzili się udostępnić informacje o ...

-

![Mobilne trojany szukają nowych metod [© Production Perig - Fotolia.com] Mobilne trojany szukają nowych metod]()

Mobilne trojany szukają nowych metod

... , że miniony rok przyniósł spadek liczby mobilnych trojanów korzystających z uprawnień administratora i wyświetlających złośliwe reklamy. Za taki obrót spraw odpowiada przede wszystkim coraz mniejsza liczba urządzeń mobilnych bazujących na starych wersjach systemu Android, które ze względu na liczne luki są głównym celem trojanów ...

-

![Rootkity: jak z nimi walczyć Rootkity: jak z nimi walczyć]()

Rootkity: jak z nimi walczyć

... trudu dokonają niewielkich modyfikacji takiego kodu. Innym czynnikiem wpływającym na rozpowszechnienie rootkitów jest to, że większość użytkowników systemu Windows używa konta administratora zamiast tworzenia oddzielnego konta użytkownika. Znacznie ułatwia to zainstalowanie rootkita na komputerze ofiary. Twórcy wirusów i producenci pseudo-legalnego ...

Tematy: Rootkity, ataki internetowe -

![Systemy operacyjne mało bezpieczne Systemy operacyjne mało bezpieczne]()

Systemy operacyjne mało bezpieczne

... procesowi "jailbreaku", który polega na nieautoryzowanym nadaniu uprawnień administratora. Dzięki temu możliwe staje się instalowanie programów spoza sklepu Apple, a tym samym nieświadome pobranie szkodliwego kodu. Na dzień dzisiejszy, największy wzrost zagrożeń notuje się dla systemu Android. Mimo że Google, producent Androida, także ...

-

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych]()

10 milionów szkodliwych aplikacji mobilnych

... aplikacji mobilnych. Luki w dodatkowym oprogramowaniu mogą pomóc w uzyskaniu praw administratora lub odpowiadać za wycieki danych. Z tym ostatnim problemem mogli spotkać się ... bank do klienta. Autoryzacja przelewów na dowolny rachunek. Infekcja tradycyjnego systemu operacyjnego System może zostać zarażony na kilka sposobów. Najczęściej dochodzi do ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... . Obecnie exploity są wykorzystywane jedynie do uzyskania dostępu na poziomie administratora na smartfonie, jednak w 2012 roku możemy spodziewać się pierwszych ataków, w których exploity będą wykorzystywane do infekowania mobilnego systemu operacyjnego. Wzrost liczby incydentów z udziałem szkodliwych programów wykrytych w oficjalnych sklepach ...

-

![Bezpieczeństwo IT: błędy administratorów [© markrussellphoto - Fotolia.com] Bezpieczeństwo IT: błędy administratorów]()

Bezpieczeństwo IT: błędy administratorów

... danych firmowych zapisanych w wielu miejscach i na wielu urządzeniach, strata na każdym poziomie może być bardzo dotkliwa i wymaga od administratora szybkiego przywrócenia systemu do działania oraz minimalizacji przestojów w pracy. W tego typu nerwowych sytuacjach zdarza się, iż zespoły odpowiedzialne za bezpieczeństwo danych, w poszukiwaniu ...

-

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa]()

Zagrożenia w sieci: zasady bezpieczeństwa

... użytkownika lub konta administratora. Dostęp z uprawnieniami administratora daje użytkownikowi znacznie więcej swobody i możliwości przy korzystaniu ze sprzętu, jednak w przypadku włamania, wszystkie te przywileje przechodzą na hakera. Nie zezwalaj użytkownikom na korzystanie z systemu Windows z uprawnieniami administratora w ramach wykonywania ...

-

![Cyberprzestępczość mobilna 2016. Co nęka smartfony i tablety? Cyberprzestępczość mobilna 2016. Co nęka smartfony i tablety?]()

Cyberprzestępczość mobilna 2016. Co nęka smartfony i tablety?

... wzrost liczby trojanów wyświetlających reklamy, które potrafiły wykorzystywać prawa administratora. Było to główne zagrożenie w całym roku i nic nie wskazuje na zmianę tego trendu. Cyberprzestępcy wykorzystują fakt, że większość urządzeń nie otrzymuje aktualizacji systemu operacyjnego (lub otrzymuje je z dużym opóźnieniem), w wyniku czego występują ...

-

![ESET: zagrożenia internetowe I 2012 ESET: zagrożenia internetowe I 2012]()

ESET: zagrożenia internetowe I 2012

... administratora) na komputerze, z którego korzysta. Tylko w ten sposób możesz określać jego sposób aktywności w Internecie i kontrolować co robi w sieci. Jedyną osobą z uprawnieniami administratora ... lub jako jeden z elementów innego złośliwego programu. Po zainfekowaniu systemu zagrożenie szuka na dysku wszystkich plików wykonywalnych i zastępuje je ...

-

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach]()

Bezpieczeństwo danych i systemów IT w 6 krokach

... z zarządem firmy. Stworzenie takiego dokumentu to pierwszy krok do rozpoczęcia wdrażania Zintegrowanego Systemu Zarządzania Bezpieczeństwem, który możemy certyfikować w normie ISO 27001. Dokumentacja to także wydanie stosownych pozwoleń przez Administratora Bezpieczeństwa Informacji (ABI) na przetwarzanie danych poufnych, czy też samą rejestrację ...

-

![4 aplikacje dla ABI. Która najlepsza? [© Natnan - Fotolia.com] 4 aplikacje dla ABI. Która najlepsza?]()

4 aplikacje dla ABI. Która najlepsza?

... w generowaniu dokumentu, a możliwość edycji jest ograniczona do minimum. Poważną wadą systemu jest brak modułu sprawdzenia, który powinien być dostępny od stycznia 2015 ... aplikacji jest bardzo szeroka. Dostępne są wersje na lokalne serwery administratora danych jak i wersje dla wielu użytkowników. Aplikacja wykorzystuje przeglądarkę internetową ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... tego nie uczyni, robak będzie próbował zaszyfrować ważne pliki i zmienić hasło administratora oraz użytkownika na komputerze ofiary. Na szczęście, kod robaka zawiera wiele ... systemu operacyjnego użytkownika jak i "złośliwego" systemu operacyjnego, gdzie są one przechwytywane i przesyłane do zdalnego szkodliwego użytkownika z obejściem systemu ...

-

![Rachunek kosztów TDABC: metodyka wdrażania Rachunek kosztów TDABC: metodyka wdrażania]()

Rachunek kosztów TDABC: metodyka wdrażania

... były przechowywane wyniki i dane związane z działalnością. GKP przydzieliła jednego administratora technologii informacyjnych, który miał za zadanie obsługiwać i aktualizować ... zadania dla zespołu wdrażającego. Teraz przyszedł czas na wdrożenie systemu. Początkowe wdrożenie systemu zatrudnienia składało się z dwóch głównych faz: projektowania ...

-

![Rozwój wirusów a luki w MacOS X Rozwój wirusów a luki w MacOS X]()

Rozwój wirusów a luki w MacOS X

... Komputery out-of-the-box działające pod kontrolą systemu MacOS X, są bezpieczniejsze niż te działające pod kontrolą innych platform. Uniksowy model bezpieczeństwa systemu MacOS X jest ... o nazwie "apphook" . Jeżeli bieżący użytkownik posiada uprawnienia administratora, robak skopiuje wtyczkę do foldera "Library/InputManagers". W przeciwnym wypadku ...

-

![G Data: zadbaj o porządek w komputerze [© violetkaipa - Fotolia.com] G Data: zadbaj o porządek w komputerze]()

G Data: zadbaj o porządek w komputerze

... Jeżeli w systemie istnieje tylko profil administratora, zaleca się dodanie nowych kont z ograniczonymi prawami. Czynność tę można wykonać podczas nowej instalacji systemu Windows lub przez aplet Konta użytkowników w Panelu sterowania. Rejestr to kręgosłup każdego sprawnie działającego systemu operacyjnego. Częste instalacje i deinstalacje programów ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012]()

Kaspersky Lab: szkodliwe programy III kw. 2012

... muszą przeprowadzić jailbreak (tj. obejść ochronę telefonu, aby uzyskać pełny dostęp do systemu plików). Szkodliwe oprogramowanie należące do tej rodziny jest wykorzystywane do uzyskiwania przywilejów administratora, które zapewniają praktycznie nieograniczone możliwości manipulowania systemem. Również 4% mobilnego szkodliwego oprogramowania ...

-

![Kaspersky Lab: szkodliwe programy V 2011 Kaspersky Lab: szkodliwe programy V 2011]()

Kaspersky Lab: szkodliwe programy V 2011

... wygląd aplikacji dla systemu Windows, po wciśnięciu przycisku “Remove all” użytkownikowi sugerowano pobranie pliku instalacyjnego MPKG dla systemu Mac OS X (był to program MAC Defender). Ci, którzy uruchomili pakiet instalacyjny, zostali następnie poinstruowani, że aby kontynuować instalację, należy wpisać hasło administratora. Gdy instalacja ...

-

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych]()

Bezpieczeństwo krytycznych danych

... firmami, którzy ponoszą tu główną odpowiedzialność karną i finansową – podsumowuje Adrian Lapierre. W celu utrzymania spójnego i zgodnego z zasadami systemu przetwarzania danych, istotne jest powołanie administratora bezpieczeństwa danych, który odpowiada za poprawność wszystkich procesów dokonywanych na takich zasobach. To także główne zaplecze ...

-

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013]()

Ewolucja złośliwego oprogramowania 2013

... miejscu z udziałem 2,5% znajdują się exploity przeznaczone dla platformy Android. Cyberprzestępcy (a czasami także i użytkownicy) wykorzystują pewne słabości systemu Android po to, by uzyskać prawa roota (administratora) na urządzeniu mobilnym, co pozwala na bardzo precyzyjne zarządzanie systemem i jego modyfikację. Te luki nie są używane ...

-

![Macbook nie jest nietykalny [© faithie - Fotolia.com] Macbook nie jest nietykalny]()

Macbook nie jest nietykalny

... nie ma uprawnień administratora. Korzystaj z przeglądarki, która zawiera mechanizm piaskownicy (sandbox) i posiada dobrą reputację jeśli chodzi o szybkie naprawianie problemów dotyczących bezpieczeństwa. Odinstaluj oprogramowanie Flash Player i Java, jeżeli nie jest niezbędne. Instaluj wszystkie uaktualnienia systemu operacyjnego i użytkowanych ...

-

![Jak przebiega atak ransomware i jak się przed nim obronić? Jak przebiega atak ransomware i jak się przed nim obronić?]()

Jak przebiega atak ransomware i jak się przed nim obronić?

... również blokować pewne opcje odzyskiwania systemu, aby utrudnić użytkownikom usunięcie złośliwego oprogramowania lub przywrócenie systemu do stanu sprzed infekcji. ... wykorzystując słabą kontrolę dostępu, aby następnie podnieść swoje uprawnienia do poziomu administratora. To pozwala im na dalsze prowadzenie ataku i przejęcie kontroli nad systemem, ...

-

![Social Engineering czyli współczesne zagrożenia sieci komputerowych [© Minerva Studio - Fotolia.com] Social Engineering czyli współczesne zagrożenia sieci komputerowych]()

Social Engineering czyli współczesne zagrożenia sieci komputerowych

... sieci. Jeśli dostaniemy konto wraz z hasłem do systemu, to jest ono jedynie naszą własnością i niedopuszczalne jest podawanie go przez telefon komukolwiek nawet samemu administratorowi czy szefowi W przypadku prośby administratora lub innej osoby o hasło do systemu (oczywiście jeśli zaistnieje wyraźny powód), możemy je wprowadzić ...

Tematy: -

![Konkurs dla administratorów [© stoupa - Fotolia.com] Konkurs dla administratorów]()

Konkurs dla administratorów

... będą sami gracze. Uczestnicy konkursu na trzy tygodnie wcielą się w rolę administratora sieci wirtualnej firmy i będą rozwiązywać stopniowo pojawiające się problemy i zadania ... z najwyższymi wynikami czekają atrakcyjne nagrody. Zwycięzcy przypadnie w udziale tytuł "Strażnika Systemu" oraz wyjazd do Kopenhagi na konferencję IT Forum, gdzie będzie ...

-

![Groźny atak na włoskie serwisy internetowe [© stoupa - Fotolia.com] Groźny atak na włoskie serwisy internetowe]()

Groźny atak na włoskie serwisy internetowe

... informacje swoim botmasterom. Powinny więc być blokowane przez zaporę sieciową systemu przedsiębiorstwa. Wdrożyć w sieci oprogramowanie skanujące luki w zabezpieczeniach. Regularna ... oprogramowania wykorzystują funkcje na poziomie administratora, więc pozbawienie zwykłych użytkowników praw administratora może zmniejszyć ewentualne skutki ataku. ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... będzie zależało od gry, statusu serwera (nielegalny czy oficjalny) oraz polityki administratora. Gracze również mogą handlować takimi przedmiotami i często to robią. Jednak ... celu przypomnienia użytkownikom zapomnianych haseł. Cyberprzestępcy wysyłają spreparowane żądania do systemu (lub po prostu stosują podejście brute force łamiące hasło ...

-

![Programy G Data Business 10 [© Nmedia - Fotolia.com] Programy G Data Business 10]()

Programy G Data Business 10

... wiadomości. Ochrona odbywa się niezależnie od rodzaju serwera pocztowego oraz systemu operacyjnego. Dzięki oddzielnemu modułowi administracyjnemu sterowanie i konfiguracja programu odbywać się ... notebookach i serwerach plików. Centralne zarządzanie za pomocą modułu Administratora umożliwia zdalną instalację, automatyczną aktualizację, a także ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium [© Pavel Ignatov - Fotolia.com] Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium](https://s3.egospodarka.pl/grafika2/trojany/Trojan-Backdoor-AndroidOS-Obad-a-wysyla-SMS-y-Premium-119057-150x100crop.jpg)

![Open source i bezpieczeństwo [© Minerva Studio - Fotolia.com] Open source i bezpieczeństwo](https://s3.egospodarka.pl/grafika/open-source/Open-source-i-bezpieczenstwo-iG7AEZ.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Mobilne trojany szukają nowych metod [© Production Perig - Fotolia.com] Mobilne trojany szukają nowych metod](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Mobilne-trojany-szukaja-nowych-metod-203437-150x100crop.jpg)

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/10-milionow-szkodliwych-aplikacji-mobilnych-132738-150x100crop.jpg)

![Bezpieczeństwo IT: błędy administratorów [© markrussellphoto - Fotolia.com] Bezpieczeństwo IT: błędy administratorów](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Bezpieczenstwo-IT-bledy-administratorow-119636-150x100crop.jpg)

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-w-sieci-zasady-bezpieczenstwa-125286-150x100crop.jpg)

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-danych-i-systemow-IT-w-6-krokach-174631-150x100crop.jpg)

![4 aplikacje dla ABI. Która najlepsza? [© Natnan - Fotolia.com] 4 aplikacje dla ABI. Która najlepsza?](https://s3.egospodarka.pl/grafika2/ABI/4-aplikacje-dla-ABI-Ktora-najlepsza-191292-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![G Data: zadbaj o porządek w komputerze [© violetkaipa - Fotolia.com] G Data: zadbaj o porządek w komputerze](https://s3.egospodarka.pl/grafika/ochrona-sprzetu/G-Data-zadbaj-o-porzadek-w-komputerze-SdaIr2.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-krytycznych-danych-119376-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2013-130012-150x100crop.jpg)

![Macbook nie jest nietykalny [© faithie - Fotolia.com] Macbook nie jest nietykalny](https://s3.egospodarka.pl/grafika2/Macbook/Macbook-nie-jest-nietykalny-151300-150x100crop.jpg)

![Social Engineering czyli współczesne zagrożenia sieci komputerowych [© Minerva Studio - Fotolia.com] Social Engineering czyli współczesne zagrożenia sieci komputerowych](https://s3.egospodarka.pl/grafika//Social-Engineering-czyli-wspolczesne-zagrozenia-sieci-komputerowych-iG7AEZ.jpg)

![Konkurs dla administratorów [© stoupa - Fotolia.com] Konkurs dla administratorów](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-komputerowych/Konkurs-dla-administratorow-MBuPgy.jpg)

![Groźny atak na włoskie serwisy internetowe [© stoupa - Fotolia.com] Groźny atak na włoskie serwisy internetowe](https://s3.egospodarka.pl/grafika/ataki-internetowe/Grozny-atak-na-wloskie-serwisy-internetowe-MBuPgy.jpg)

![Programy G Data Business 10 [© Nmedia - Fotolia.com] Programy G Data Business 10](https://s3.egospodarka.pl/grafika/G-DATA/Programy-G-Data-Business-10-Qq30bx.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)