-

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013]()

ESET: zagrożenia internetowe III 2013

... Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. ... ankiety i formularza rejestracyjnego. Wśród danych, które należy podać znajduje się adres e-mail oraz numer telefonu komórkowego. Zagrożenie przechwytuje dane kontaktowe ...

-

![ESET: zagrożenia internetowe VI 2013 [© Gajus - Fotolia.com] ESET: zagrożenia internetowe VI 2013]()

ESET: zagrożenia internetowe VI 2013

... wskazany w formularzu numer telefonu niechciane i wyjątkowo drogie wiadomości SMS. Z kolei przechwycony adres e-mail niemal na pewno trafi do bazy jednego ze ... od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 9. ...

-

![Boże Narodzenie 2013: uwaga na oszustów na Facebooku [© Maksim Kabakou - Fotolia.com] Boże Narodzenie 2013: uwaga na oszustów na Facebooku]()

Boże Narodzenie 2013: uwaga na oszustów na Facebooku

... online. Dlatego nie ujawniaj zbyt wielu informacji o sobie, takich jak adres, a tym bardziej nie podawaj danych bankowych. Nie klikaj niezaufanych odsyłaczy. ... zazwyczaj stosuje to samo hasło do rożnych serwisów online oraz do poczty elektronicznej, skutkiem może być niebezpieczna reakcja łańcuchowa i kompletna kradzież tożsamości. Dlatego nigdy ...

-

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014]()

ESET: zagrożenia internetowe II 2014

... zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. ... komputera pobiera z sieci inne zagrożenia i zbiera informacje o użytkowniku, m.in. ustawienia komputera, jego adres IP, wersję systemu operacyjnego itp ...

-

![ESET: zagrożenia internetowe V 2014 [© Artur Marciniec - Fotolia.com] ESET: zagrożenia internetowe V 2014]()

ESET: zagrożenia internetowe V 2014

... zagrożeń. Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki ... sieci inne zagrożenia i zbiera informacje o użytkowniku, m.in. ustawienia komputera, jego adres IP, wersję systemu operacyjnego itp. Wszystkie przechwycone informacje zagrożenie przesyła ...

-

![ESET: zagrożenia internetowe IX 2014 [© lolloj - Fotolia.com] ESET: zagrożenia internetowe IX 2014]()

ESET: zagrożenia internetowe IX 2014

... zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu ... adresów serwerów DNS. Czym to skutkuje? Kiedy użytkownik wpisuje adres WWW, zostaje przekierowany na specjalną stronę, na której umieszczone zostało ...

-

![Empatyczne ataki ransomware Empatyczne ataki ransomware]()

Empatyczne ataki ransomware

... ofiarą przestępstwa”. Rozmowa z agentem Jigsaw, przeprowadzona za pośrednictwem poczty elektronicznej (zredagowana w celu zapewnienia zwięzłości i przejrzystości) Agent (w odpowiedzi na ... bankowy, wpłatę na konto, gotówką itp. Wyślij bitcoiny na poniższy adres. Napisz do nas wtedy wiadomość e-mail, a my prześlemy Ci hasło umożliwiające odszyfrowanie ...

-

![4 sposoby na cyberbezpieczeństwo latem 4 sposoby na cyberbezpieczeństwo latem]()

4 sposoby na cyberbezpieczeństwo latem

... do jednego konta, w praktyce uzyskuje hasło do wszystkiego, w tym kont bankowych i poczty elektronicznej. Wyczyszczenie przez cyberprzestępcę rachunku czy zablokowanie dostępu do skrzynki mailowej ... link prowadzący do strony sklepu powinniśmy być w stanie zobaczyć jego prawdziwy adres URL. Warto się przyjrzeć, czy np. litery nie są w nim zastąpione ...

-

![Ransomware, phishing i inni - fałszywe maile to codzienność Ransomware, phishing i inni - fałszywe maile to codzienność]()

Ransomware, phishing i inni - fałszywe maile to codzienność

... . Eksperci Fortinet zbadali również, że jedna na 6 tys. wiadomości zawiera podejrzany adres URL. Nie każdy z tych linków musi prowadzić bezpośrednio do złośliwej zawartości ... powodzenia ataku, należy zweryfikować poprawność pracy obecnie używanego narzędzia do ochrony poczty elektronicznej oraz sprawdzić czy jego dostawca wciąż zapewnia wsparcie ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... lub odnośnika w wiadomości e-mail, do zainfekowania sieci i blokowania dostępu do poczty elektronicznej, danych i innych ważnych plików do czasu zapłacenia okupu. Te ewoluujące ... próbuje pobrać i uruchomić plik wykonywalny, czego żaden dokument nie powinien robić. Adres URL pliku wykonywalnego można często rozpoznany dzięki metodom heurystycznym ...

-

![Silne hasło i co jeszcze? Cyberhigiena w czasie pracy hybrydowej Silne hasło i co jeszcze? Cyberhigiena w czasie pracy hybrydowej]()

Silne hasło i co jeszcze? Cyberhigiena w czasie pracy hybrydowej

... nazw użytkownika na każdej witrynie. Niektóre z nich wymagają, aby był nim adres e-mail, ale najlepiej w tym celu za każdym razem założyć nowy. W jaki sposób ... phishingowych, które nadal zdarzają się często. Zalecam także posiadanie dwóch skrzynek poczty elektronicznej – jednej na wiadomości wewnętrzne, a drugiej na zewnętrzne. Warto również ...

-

![Cyberagrożenia przed świętami, czyli oszustwa na wideokonferencje i karty podarunkowe Cyberagrożenia przed świętami, czyli oszustwa na wideokonferencje i karty podarunkowe]()

Cyberagrożenia przed świętami, czyli oszustwa na wideokonferencje i karty podarunkowe

... , którzy otrzymują zaproszenia do spotkań wideo za pośrednictwem poczty elektronicznej. W takich przypadkach oszuści wysyłają linki, które przenoszą użytkownika na fałszywą ... należy stosować najlepsze praktyki z zakresu cyberhigieny, a zwłaszcza dokładnie sprawdzać adres e-mail nadawcy przed kliknięciem otrzymanych pocztą elektroniczną łączy lub ...

-

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?]()

Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?

... ankiet lub formularzy, które żądają danych osobowych, takich jak imię i nazwisko, adres czy numer PESEL. Ofiary mogą być zwabione obietnicami nagród lub prezentów w ... e-mail. Brak w nich bowiem linku czy złośliwego załącznika do zeskanowania. Filtrowanie poczty elektronicznej nie jest zaprojektowane w taki sposób, aby śledzić kod QR. Trudnością jest ...

-

![5 oznak kradzieży danych osobowych 5 oznak kradzieży danych osobowych]()

5 oznak kradzieży danych osobowych

... do telefonu swojej ofiary może więc liczyć na wgląd do jej poczty elektronicznej, a nawet konta bankowego. Urządzenie często jest także wykorzystywane do pomyślnego przejścia ... usługi (złodziej, który doprowadził do wzrostu ich wysokości, mógł zmienić docelowy adres ich wysyłki, aby nie wzbudzać podejrzeń); niemożliwość otrzymania kredytu pomimo ...

-

![Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm? Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm?]()

Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm?

... , na przykład na stronie firmy. Dalsza komunikacja odbywa się za pośrednictwem poczty elektronicznej lub aplikacji do czatowania, takiej jak WhatsApp, i zastępuje rozmowę kwalifikacyjną. Celem ... CV lub czy występują niespójności? Kiedy profil był ostatnio aktualizowany? Czy adres e-mail lub firma są zweryfikowane? Jeśli tak, po nazwie pojawi się ...

-

![Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy! [© Photo Mix z Pixabay] Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy!]()

Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy!

... czujność Praca biurowa lub prowadzenie działalności wiąże się z codziennym i intensywnym korzystaniem z poczty elektronicznej. Na firmowe lub imienne skrzynki pracowników przychodzą kolejne ... jesteśmy proszeni o logowanie do usług Microsoft, powinna dać nam do myślenia. Sprawdźmy adres strony, na której ma miejsce akcja – będzie on inny niż ...

-

![Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce? [© weerapat1003 - Fotolia.com] Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce?]()

Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce?

... lampkę”? Najczęściej wymienianym elementem, który wzbudzał podejrzenia badanych, był nieprawidłowy adres e-mail nadawcy. Średnio ponad połowa respondentów (54%) z tego ... że wiadomość nie była spersonalizowana (średnio 32%). Każdy z nas przegląda skrzynkę poczty elektronicznej codziennie, nawet po kilka razy. Podczas wykonywania tak rutynowej ...

-

![Ewolucja spamu 2010 Ewolucja spamu 2010]()

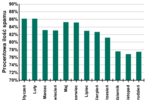

Ewolucja spamu 2010

... , wraz z Rosyjskim Stowarzyszeniem ds. Komunikacji Elektronicznej wprowadziła zmiany do Federalnej ustawy o ochronie danych ... potwierdzenie prośby o zmianę hasła albo o unieważnienie jej. Adres w polu Od jest prawdziwym adresem ... innymi fakt, że w listopadzie rozwiązania do ochrony poczty najczęściej wykrywały szkodliwe oprogramowanie w Rosji, Indiach ...

-

![Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów [© Pixelbliss - Fotolia.com] Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów]()

Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów

... hasła do jakiegokolwiek formularza należy sprawdzić czy w polu, w którym widnieje adres strony internetowej znajduje się symbol kłódki. Poufne informacje będą również ... pytania pomocnicze w przypadku zapomnienia i następnie zmiany hasła do bankowości elektronicznej, bądź poczty mailowej. Jeżeli nie będą pilnowane wystarczająco skrupulatnie, otworzy ...

-

![Uwaga na fałszywe oferty pracy. To może być próba wyłudzenia danych [© georgejmclittle - Fotolia.com] Uwaga na fałszywe oferty pracy. To może być próba wyłudzenia danych]()

Uwaga na fałszywe oferty pracy. To może być próba wyłudzenia danych

... więc w kolejnych krokach wyłudzać dane do bankowości elektronicznej lub np. opłaty np. za fikcyjne ... , a w konsekwencji np. uzyskania dostępu do firmowej poczty e-mail czy innych ataków socjotechnicznych, staje się łatwiejsze ... firma i osoba istnieją – zwróć uwagę na nazwę firmy, adres oraz to, czy jest zarejestrowana jako podmiot gospodarczy, obecna ...

-

![Nie pozwól, żeby cyberprzestępcy zniszczyli ci święta Nie pozwól, żeby cyberprzestępcy zniszczyli ci święta]()

Nie pozwól, żeby cyberprzestępcy zniszczyli ci święta

... próbujące wyłudzić loginy i hasła do bankowości elektronicznej wiadomości e-mail. Dla użytkowników cenne są również same ... czasu i wydają więcej pieniędzy w internecie, częściej korzystają z poczty e-mail w celu sprawdzania stanu swoich zamówień i ... zaufanych stronach i serwisach, upewniając się, że ich adres rozpoczyna się od znaków „https”, co ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-III-2013-116395-150x100crop.jpg)

![ESET: zagrożenia internetowe VI 2013 [© Gajus - Fotolia.com] ESET: zagrożenia internetowe VI 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VI-2013-120729-150x100crop.jpg)

![Boże Narodzenie 2013: uwaga na oszustów na Facebooku [© Maksim Kabakou - Fotolia.com] Boże Narodzenie 2013: uwaga na oszustów na Facebooku](https://s3.egospodarka.pl/grafika2/Boze-Narodzenie/Boze-Narodzenie-2013-uwaga-na-oszustow-na-Facebooku-129303-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2014-133993-150x100crop.jpg)

![ESET: zagrożenia internetowe V 2014 [© Artur Marciniec - Fotolia.com] ESET: zagrożenia internetowe V 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-V-2014-139252-150x100crop.jpg)

![ESET: zagrożenia internetowe IX 2014 [© lolloj - Fotolia.com] ESET: zagrożenia internetowe IX 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-IX-2014-145154-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?](https://s3.egospodarka.pl/grafika2/quishing/Quishing-Co-trzeba-wiedziec-o-atakach-phishingowych-przy-uzyciu-kodow-QR-255781-150x100crop.jpg)

![Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy! [© Photo Mix z Pixabay] Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy!](https://s3.egospodarka.pl/grafika2/brand-phishing/Dodatkowe-logowanie-do-Microsoft-To-atak-cyberprzestepcy-260978-150x100crop.jpg)

![Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce? [© weerapat1003 - Fotolia.com] Fałszywe wiadomości: w teorii phishing nam nie straszny, a w praktyce?](https://s3.egospodarka.pl/grafika2/phishing/Falszywe-wiadomosci-w-teorii-phishing-nam-nie-straszny-a-w-praktyce-265795-150x100crop.jpg)

![Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów [© Pixelbliss - Fotolia.com] Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Boze-Narodzenie-zniwa-w-e-commerce-lupy-dla-oszustow-148077-150x100crop.jpg)

![Uwaga na fałszywe oferty pracy. To może być próba wyłudzenia danych [© georgejmclittle - Fotolia.com] Uwaga na fałszywe oferty pracy. To może być próba wyłudzenia danych](https://s3.egospodarka.pl/grafika2/oferty-pracy/Uwaga-na-falszywe-oferty-pracy-To-moze-byc-proba-wyludzenia-danych-260137-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)