-

![Nowe zagrożenie drive-by pharming [© stoupa - Fotolia.com] Nowe zagrożenie drive-by pharming]()

Nowe zagrożenie drive-by pharming

... zmienić ustawienia DNS na routerze użytkownika lub w punkcie dostępu bezprzewodowego. Serwery DNS to komputery odpowiedzialne za przekształcanie nazw internetowych w rzeczywiste adresy IP (adresy protokołu internetowego), które pełnią funkcję „drogowskazów” w Internecie. Aby dwa komputery mogły nawiązać ze sobą połączenie w Internecie, muszą mieć ...

-

![Skradziono dane użytkowników Monster.com [© stoupa - Fotolia.com] Skradziono dane użytkowników Monster.com]()

Skradziono dane użytkowników Monster.com

... zainfekowania serwerów Monster.com złośliwym koniem trojańskim Infostealer.Monstres. W ten sposób w ręce hakerów trafiły m.in. imiona i nazwiska, adresy e-mail, adresy zamieszkania oraz numery telefonów prawie 2 milionów internautów. Bardzo szybko skradzione informacje wykorzystano do stworzenia zainfekowanych wiadomości elektronicznych, które ...

-

![Gry online: rośnie zagrożenie atakami [© Scanrail - Fotolia.com] Gry online: rośnie zagrożenie atakami]()

Gry online: rośnie zagrożenie atakami

... w pozornie niegroźnych plikach wykonywalnych oraz w witrynach internetowych, których adresy są rozsyłane za pośrednictwem wiadomości e-mail oraz wiadomości błyskawicznych. „ ... URL może spowodować przekierowanie użytkownika do niebezpiecznej witryny internetowej. Na przykład adresy www.world0fwarcraft.net i www.wor1dofwarcraft.com na pierwszy rzut ...

-

![Robak Conficker w trzech odsłonach [© stoupa - Fotolia.com] Robak Conficker w trzech odsłonach]()

Robak Conficker w trzech odsłonach

... r. Robak unikał infekowania systemów, które były skonfigurowane z ukraińskim układem klawiatury lub miały adresy IP zarejestrowane na Ukrainie (co może wskazywać na jego pochodzenie). Po zainfekowaniu komputera, robak najpierw generował losowo adresy IP i wykorzystywał je do wyszukiwania kolejnych ofiar, a następnie próbował jednorazowo pobrać ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... inne pliki na komputer ofiary. Zwykle próbuje pobrać trojana, który zmienia adresy w ustawieniach DNS na takie, które wskazują na szkodliwe serwery. Szkodnik ... Niemczech są bardziej ostrożni. Zwykle rejestrują lub włamują się na ogromną liczbę stron; kiedy adresy URL szkodliwych stron znajdą się na czarnych listach dostawców usług hostingowych ...

-

![Urządzenia wielofunkcyjne Kyocera ECOSYS M6026cdn i M6526cdn Urządzenia wielofunkcyjne Kyocera ECOSYS M6026cdn i M6526cdn]()

Urządzenia wielofunkcyjne Kyocera ECOSYS M6026cdn i M6526cdn

... nieprzerwaną i komfortową pracę. Nowe drukarki wyposażono także w funkcję dwustronnego skanowania i drukowania. Zaawansowane oprogramowanie pozwala przesyłać zeskanowane dokumenty na adresy mailowe, do folderów sieciowych, czy w postaci faksu. O dużą prędkość przetwarzania nawet największych dokumentów dba szybki procesor Power PC 465S-667MHz ...

-

![Wielka kradzież danych: 1,25 miliarda kont e-mailowych [© tiero - Fotolia.com] Wielka kradzież danych: 1,25 miliarda kont e-mailowych]()

Wielka kradzież danych: 1,25 miliarda kont e-mailowych

... . Po zdobyciu ID użytkowników oraz ich haseł, można było odkryć na jakie adresy e-mail zarejestrowali swoje konta w serwisie Adobe. Według Hold Security LCC na liście skradzionych danych znalazły się adresy e-mail usługodawców takich jak Yahoo, Google, Microsoft, oraz wiele innych. Jest to ...

-

![Trojan.Tofsee jak program antywirusowy [© Spectral-Design - Fotolia.com] Trojan.Tofsee jak program antywirusowy]()

Trojan.Tofsee jak program antywirusowy

... wstrzykuje ją do procesu przeglądarki; Wtyczka przetwarzająca pliki graficzne, z których następnie korzystają inne wtyczki; Moduł pobierający adresy e-mail z Internet Account Manager i PStoreCreateInstance, generuje adresy nadawców wg wzoru % NAMEPC% @mail.ru i próbuje wysyłać wiadomości do obiorców z wygenerowanej listy; Wtyczka pobierająca Trojan ...

-

![Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa [© tashatuvango - Fotolia.com] Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa]()

Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa

... określenia, czy urządzenie podłączone jest do internetu. Po otrzymaniu potwierdzenia program określa adresy IP i MAC urządzenia. Następnie Linux.BackDoor.Fgt.1 próbuje skomunikować się z serwerem ... , czy wchodzą one w zakres adresów używanych wewnątrz sieci LAN - takie adresy są ignorowane. Jeśli połączenie nie powiedzie się, Linux.BackDoor.Fgt.1 ...

-

![Dr.Web: zagrożenia internetowe w XI 2014 r. Dr.Web: zagrożenia internetowe w XI 2014 r.]()

Dr.Web: zagrożenia internetowe w XI 2014 r.

... Aby rozprzestrzenić się na inne urządzenia, Linux.BackDoor.Fgt.1 skanuje losowe adresy IP w Internecie i przeprowadza ataki brute force, próbując ustanowić połączenie Telnet z ich ... Encoder.398. Trojan ten koduje różne typy plików i zazwyczaj proponuje następujące adresy e-mail, aby skontaktować się z przestępcami: mrcrtools@aol.com, back_files@aol. ...

-

![Wskaźnik double opt-in – jak i dlaczego go mierzyć? [© ra2 studio - Fotolia.com] Wskaźnik double opt-in – jak i dlaczego go mierzyć?]()

Wskaźnik double opt-in – jak i dlaczego go mierzyć?

... subskrypcję newslettera w naszym imieniu – dzięki temu firma ma pewność, że adresy e-mail, które posiada w swojej liście odbiorców, należą do osób realnie zainteresowanych ... mówić, jakie konsekwencję może mieć wysyłka newslettera na dodane w ten sposób adresy – zablokowanie nadawcy przez organizacje działające na rzecz walki ze spamem, blokada ...

-

![Skąd pochodzą cyberataki na Polskę? [© maicasaa - Fotolia] Skąd pochodzą cyberataki na Polskę?]()

Skąd pochodzą cyberataki na Polskę?

... miejsce Rosji nie jest zaskoczeniem. Nasi wschodni sąsiedzi zdołali utrzymać pozycję lidera z wynikiem dziesięciokrotnie przewyższającym osiągnięcia drugich w zestawieniu Niemiec. Rosyjskie adresy IP najczęściej starały się o uzyskanie nieautoryzowanego dostęp do urządzeń (protokół SSH), ale pokaźny okazał się również udział połączeń na port ...

-

![Kaspersky Digital Footprint Intelligence Kaspersky Digital Footprint Intelligence]()

Kaspersky Digital Footprint Intelligence

... ostrzeżenia dotyczące zagrożeń dla firm. Jest dostępna poprzez Kaspersky Threat Intelligence Portal. Kaspersky Digital Footprint Intelligence analizuje zagrożenia ... , z którym jest ono powiązane, dostawca usług internetowych oraz inne informacje. Adresy można pobrać w formacie umożliwiającym klientom przekazanie ich do stosowanych rozwiązań ...

-

![Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker [© pixabay.com] Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker]()

Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker

... ofiary niechcianymi reklamami i przesyłają zdarzenia do kalendarzy, a także rozpowszechniają linki, które następnie mogą być uruchomione na urządzeniach z systemem Android. Adresy te mogą tworzyć wydarzenia w kalendarzach ofiar, automatycznie pobierając plik kalendarza ICS. Android/FakeAdBlocker tworzy 18 wydarzeń w każdym dniu, z których każde ...

-

![Hakerzy celują w polskie wojsko Hakerzy celują w polskie wojsko]()

Hakerzy celują w polskie wojsko

... danych dotyczących 124 nowych rekrutów, w tym imiona i nazwiska, daty urodzenia, adresy, kwalifikacje, szczegóły dotyczące poprzedniego zatrudnienia i informacje o rodzinie.... W konsekwencji portal ... się wszystkiemu i wybranie celu. Ale jeśli odpowiednio szybko zamienia się adresy IP, informacje przypisane do adresu IP szybko zostaną utracone, a ...

-

![Marki odzieżowe i obuwnicze na celowniku hakerów [© pixabay.com] Marki odzieżowe i obuwnicze na celowniku hakerów]()

Marki odzieżowe i obuwnicze na celowniku hakerów

... z jakiego adresu została wysłana wiadomość, zanim klikniemy w jakikolwiek link. Wiele fałszywych stron internetowych podszywa się pod lokalne oddziały marek, tworząc adresy według schematów typu: nazwafirmy-polska.com. Podczas zakupów online najlepiej jest wchodzić na witryny bezpośrednio, a nie za pośrednictwem przesłanych linków. Strony ...

-

![Alternatywne źródła finansowania dla MSP Alternatywne źródła finansowania dla MSP]()

Alternatywne źródła finansowania dla MSP

... o funduszach unijnych i innych dostępnych formach finansowania dla MSP a także adresy ponad stu punktów konsultacyjnych zlokalizowanych na terenie całej Polski. Jeśli chcemy ... z funduszy publicznych – unijnych lub kapitałów prywatnych. Od inkubowanych firm oczekuje się bezpośredniego zwrotu środków zainwestowanych w nie w fazie inkubacji. ...

-

![Bezpieczeństwo w Internecie 2012 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie 2012]()

Bezpieczeństwo w Internecie 2012

... kierowniczą. Urządzenia mobilne i strony internetowe są źródłem zagrożeń dla firm i konsumentów W ubiegłym roku ilość złośliwego oprogramowania mobilnego zwiększyła się o 58%, przy czym 32% wszystkich zagrożeń mobilnych dotyczyło prób kradzieży informacji, takich jak adresy poczty elektronicznej oraz numery telefonów. Zaskakujące jest to, że ...

-

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych]()

Bezpieczeństwo krytycznych danych

... , jak pokazują badania realizowane przez EPA Systemy, doświadczyło już 50 % firm z sektora MSP, a liczba przedsiębiorstw stosujących procedury odpowiedniego zabezpieczania danych ... z decyzjami GIODO oraz orzeczeniami sądów administracyjnych, to także numery telefonów i adresy e-mail. - Stosownie do zmiany obowiązującej od 1 stycznia 2012 roku, która ...

-

![Trendy 2018. Gdzie zmierza reklama cyfrowa? [© relif - Fotolia.com] Trendy 2018. Gdzie zmierza reklama cyfrowa?]()

Trendy 2018. Gdzie zmierza reklama cyfrowa?

... firm używa danych z systemów CRM – są to np. adresy e-mail czy numery telefonów. Odsetek firm ...

-

![Ransomware celuje w handel detaliczny [© Florian Roth - Fotolia.com] Ransomware celuje w handel detaliczny]()

Ransomware celuje w handel detaliczny

... zapłacić okup cyberprzestępcom? Do czego potrzebne są atakującym informacje o klientach firm detalicznych? Czy handel detaliczny korzysta z kopii zapasowych do ... to, że do internetu trafia coraz więcej informacji o użytkownikach – imiona i nazwiska, adresy, dane kart płatniczych i numery telefonów. Są one przechowywane w systemach informatycznych ...

-

![Narzędzia PR w Internecie [© Minerva Studio - Fotolia.com] Narzędzia PR w Internecie]()

Narzędzia PR w Internecie

... do pracowników odpowiedzialnych za poszczególne aspekty działalności firmy. Adresy emailowe mogą być też uzupełnione o inne sposoby kontaktu z ... sobą. Chat umożliwia też dziennikarzom wykonywanie wywiadów on-line z pracownikami, przedstawicielami zarządów firm czy zaproszonymi ekspertami. Sprawną komunikację z użytkownikami serwisu umożliwia też ...

-

![Sieci intranet w Polsce w 2009 r. Sieci intranet w Polsce w 2009 r.]()

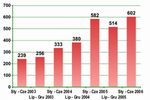

Sieci intranet w Polsce w 2009 r.

... wynika, że intranet jest narzędziem wykorzystywanym przede wszystkim przez pracowników biurowych badanych firm. W niespełna 60% przedsiębiorstw dostęp do tego narzędzia posiadają wszyscy, lub ... poprzez wysyłanie wiadomości e-mail, zawierającej link do kwestionariusza, pod adresy dostarczone przez Zleceniodawcę. Do realizacji badania wykorzystano bazę ...

-

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań]()

Przepisy RODO rodzą setki cyfrowych wyzwań

... ma się powiększyć 10-krotnie. Ogromna część tego zbioru znajduje się w posiadaniu firm, które niestety dość często zaniedbują kwestie bezpieczeństwa. Dojrzałość technologiczną europejskich ... klientów. Wzmożonej ochronie i kontroli podlegać mają np. imiona i nazwiska, PESEL, adresy mailowe, numery telefoniczne lub IP, zdjęcia, transakcje czy CV, jak ...

-

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?]()

Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?

... do okresu styczeń - kwiecień br. Fałszywe e-maile, pochodzące rzekomo od firm kurierskich, zawierały przeważnie żądania weryfikacji adresów wysyłkowych lub dopłaty do przesyłki ... phishingowego: wymuszenie poczucia pilności, nieoczekiwane prośby o informacje finansowe, fałszywe adresy URL, błędy ortograficzne i gramatyczne oraz prośby o pieniądze w ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... podobno został wykryty w sieci CardSystem Solutions, wciąż nie trafił do firm antywirusowych. Dla porównania, producenci oprogramowania antywirusowego dodali do ... przeprowadzony? Prawdopodobnie wiadomości zostały rozesłane przy użyciu technik spamowych na określone adresy, jednak w programach pocztowych ofiar nie wykryto żadnych trojanów - niektóre ...

-

![Kaspersky: ataki internetowe na firmy Kaspersky: ataki internetowe na firmy]()

Kaspersky: ataki internetowe na firmy

... ponieważ ataki te są powszechniejsze niż ataki na klientów innych firm czy organizacji. Jednak, cyberprzestępcy zarzucają swoją sieć daleko. Istnieją firmy i ... scammerzy wykazują coraz większe zainteresowanie osobistymi danymi użytkownika, takimi jak: adresy e-mail, numery ubezpieczenia społecznego, konta gier internetowych, a nawet kody PIN ...

-

![Nowe usługi w UPC Biznes [© stoupa - Fotolia.com] Nowe usługi w UPC Biznes]()

Nowe usługi w UPC Biznes

... . Dla większych firm i ... firm. W UPC Biznes klient ma dodatkowo możliwość negocjować ceny i warunki współpracy w przypadku niestandardowych potrzeb. Każda z ofert składa się m.in. z super szybkiego Internetu do 120 Mb/s wraz z Pakietem Bezpieczeństwa UPC oraz Bezprzewodowym Internetem UPC. Dotychczasowa oferta internetowa UPC Biznes to także 3 adresy ...

-

![Ataki hakerskie: zagrożeni dostawcy usług finansowych i medycznych Ataki hakerskie: zagrożeni dostawcy usług finansowych i medycznych]()

Ataki hakerskie: zagrożeni dostawcy usług finansowych i medycznych

... naruszenia ochrony danych wzrosła w małych i średnich firmach o 76%. Spośród małych firm, które zostały zaatakowane w zeszłym roku, 15% potwierdziło, że doświadczyło nieautoryzowanego ... i wielu innych aspektów (numery kart kredytowych, kody weryfikacyjne, adresy wystawienia faktury i wysyłki, historia zakupów, zachowania konsumenckie itd.). Eksperci ...

-

![Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia [© ra2 studio - Fotolia.com] Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia]()

Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia

... skali problemu. Prawie połowa (47%) komputerów firmowych jest zainfekowana niebezpiecznymi wirusami (aż 80% pracowników firm nie zdaje sobie z tego sprawy). Przykładem może być koncern motoryzacyjny Toyota, który udostępniał adresy i dane 95.000 pracowników i filii w ramach ogólnodostępnej sieci korporacyjnej… Do najbardziej zagrożonych plików ...

-

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę]()

Sophos Email Security ochroni Twoją pocztę

... Microsoft Office 365, Microsoft Exchange 2013 oraz Google Apps dla Firm. Jak wynika z przeprowadzonego przez SOPHOS badania, firmy przestawiają się na skrzynki pocztowe ... się, że rozszerzanie zabezpieczeń usługi Office 365 jest niezbędne. Ransomware, złośliwe załączniki, adresy URL, wirusy i oszustwa, na które narażeni są użytkownicy skrzynek e-mail, ...

-

![Cyberbezpieczeństwo w Europie. Gdzie hakerzy są najaktywniejsi? Cyberbezpieczeństwo w Europie. Gdzie hakerzy są najaktywniejsi?]()

Cyberbezpieczeństwo w Europie. Gdzie hakerzy są najaktywniejsi?

... ciekawe, w ostatnim czasie polskie firmy najczęściej atakowane były przez amerykańskie adresy IP. Z badań przeprowadzonych przez Check Point wynika, że ataki na polskie ... Informacji w Polsce 2016" - przeprowadzone przez PwC pokazuje, że zaledwie 46 proc. firm w naszym kraju ma strategię i regulaminy cyberbezpieczeństwa. Dla porównania na świecie ...

-

![Świat: wydarzenia tygodnia 44/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2018]()

Świat: wydarzenia tygodnia 44/2018

... nazwie. Hakerzy ukradli dane osobiste 2 milionów klientów. Wyciekły imiona i nazwiska, adresy email, numery kont i inne. Przedstawicieli sieci zaprzeczyli, aby skradzione ... często niemożliwe do policzenia. Trudno bowiem oszacować czas przestoju i straty wizerunkowe firm, które padły ofiarami ataku. Podobnie potencjalny zysk utracony w ten sposób. W ...

-

![Dotacje unijne 2007-2013 a zmiany procedur - porady [© Minerva Studio - Fotolia.com] Dotacje unijne 2007-2013 a zmiany procedur - porady]()

Dotacje unijne 2007-2013 a zmiany procedur - porady

... wykorzystaniu dotacji. W przypadku osób, które prowadzą już działalność gospodarczą lub firm planujących nową inwestycję istnieje możliwość ubiegania się o dofinansowanie, którego wartość ... stron tych instytucji znaleźć można numery na infolinie oraz adresy e-mail do punktów kontaktowych lub osób udzielających informacji o programie. Bliższe ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... zapytanie lokalizacyjne GeoIP przez internet. Baza danych GeoIP przekształcała adresy IP (używane przez wszystkie komputery w sieci) na położenie geograficzne. ... doniesień o zainfekowanych sieciach w Europie. Powodów sukcesu Confickera.B było kilka. Wiele organizacji i firm nie zainstalowało niezbędnych uaktualnień Windowsa, które pojawiły się w ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Nowe zagrożenie drive-by pharming [© stoupa - Fotolia.com] Nowe zagrożenie drive-by pharming](https://s3.egospodarka.pl/grafika/drive-by-pharming/Nowe-zagrozenie-drive-by-pharming-MBuPgy.jpg)

![Skradziono dane użytkowników Monster.com [© stoupa - Fotolia.com] Skradziono dane użytkowników Monster.com](https://s3.egospodarka.pl/grafika/kon-trojanski/Skradziono-dane-uzytkownikow-Monster-com-MBuPgy.jpg)

![Gry online: rośnie zagrożenie atakami [© Scanrail - Fotolia.com] Gry online: rośnie zagrożenie atakami](https://s3.egospodarka.pl/grafika/gry-online/Gry-online-rosnie-zagrozenie-atakami-apURW9.jpg)

![Robak Conficker w trzech odsłonach [© stoupa - Fotolia.com] Robak Conficker w trzech odsłonach](https://s3.egospodarka.pl/grafika/Conficker/Robak-Conficker-w-trzech-odslonach-MBuPgy.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Wielka kradzież danych: 1,25 miliarda kont e-mailowych [© tiero - Fotolia.com] Wielka kradzież danych: 1,25 miliarda kont e-mailowych](https://s3.egospodarka.pl/grafika2/e-mail/Wielka-kradziez-danych-1-25-miliarda-kont-e-mailowych-133328-150x100crop.jpg)

![Trojan.Tofsee jak program antywirusowy [© Spectral-Design - Fotolia.com] Trojan.Tofsee jak program antywirusowy](https://s3.egospodarka.pl/grafika2/Trojan-Tofsee/Trojan-Tofsee-jak-program-antywirusowy-139476-150x100crop.jpg)

![Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa [© tashatuvango - Fotolia.com] Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa](https://s3.egospodarka.pl/grafika2/Linux/Wirus-Linux-BackDoor-Fgt-1-hakerzy-atakuja-Linuxa-147272-150x100crop.jpg)

![Wskaźnik double opt-in – jak i dlaczego go mierzyć? [© ra2 studio - Fotolia.com] Wskaźnik double opt-in – jak i dlaczego go mierzyć?](https://s3.egospodarka.pl/grafika2/double-opt-in/Wskaznik-double-opt-in-jak-i-dlaczego-go-mierzyc-187100-150x100crop.jpg)

![Skąd pochodzą cyberataki na Polskę? [© maicasaa - Fotolia] Skąd pochodzą cyberataki na Polskę?](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Skad-pochodza-cyberataki-na-Polske-199599-150x100crop.jpg)

![Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker [© pixabay.com] Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker](https://s3.egospodarka.pl/grafika2/smartfon-z-Androidem/Masz-smartfon-z-Androidem-Uwazaj-na-Android-FakeAdBlocker-239316-150x100crop.jpg)

![Marki odzieżowe i obuwnicze na celowniku hakerów [© pixabay.com] Marki odzieżowe i obuwnicze na celowniku hakerów](https://s3.egospodarka.pl/grafika2/cyberataki/Marki-odziezowe-i-obuwnicze-na-celowniku-hakerow-253133-150x100crop.jpg)

![Bezpieczeństwo w Internecie 2012 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie 2012](https://s3.egospodarka.pl/grafika2/Symantec/Bezpieczenstwo-w-Internecie-2012-116780-150x100crop.jpg)

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-krytycznych-danych-119376-150x100crop.jpg)

![Trendy 2018. Gdzie zmierza reklama cyfrowa? [© relif - Fotolia.com] Trendy 2018. Gdzie zmierza reklama cyfrowa?](https://s3.egospodarka.pl/grafika2/reklama-online/Trendy-2018-Gdzie-zmierza-reklama-cyfrowa-202961-150x100crop.jpg)

![Ransomware celuje w handel detaliczny [© Florian Roth - Fotolia.com] Ransomware celuje w handel detaliczny](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-celuje-w-handel-detaliczny-260407-150x100crop.jpg)

![Narzędzia PR w Internecie [© Minerva Studio - Fotolia.com] Narzędzia PR w Internecie](https://s3.egospodarka.pl/grafika/PR/Narzedzia-PR-w-Internecie-iG7AEZ.jpg)

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań](https://s3.egospodarka.pl/grafika2/zgoda-na-przetwarzanie-danych-osobowych/Przepisy-RODO-rodza-setki-cyfrowych-wyzwan-203146-150x100crop.jpg)

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?](https://s3.egospodarka.pl/grafika2/hakerzy/Hakerzy-udaja-firmy-kurierskie-Jak-poznac-oszustwo-na-dostawe-towaru-248939-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Nowe usługi w UPC Biznes [© stoupa - Fotolia.com] Nowe usługi w UPC Biznes](https://s3.egospodarka.pl/grafika/UPC-Biznes/Nowe-uslugi-w-UPC-Biznes-MBuPgy.jpg)

![Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia [© ra2 studio - Fotolia.com] Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-na-firmy-Pracownicy-nieswiadomi-zagrozenia-137974-150x100crop.jpg)

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę](https://s3.egospodarka.pl/grafika2/Sophos-Email-Security/Sophos-Email-Security-ochroni-Twoja-poczte-180648-150x100crop.jpg)

![Świat: wydarzenia tygodnia 44/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-44-2018-12AyHS.jpg)

![Dotacje unijne 2007-2013 a zmiany procedur - porady [© Minerva Studio - Fotolia.com] Dotacje unijne 2007-2013 a zmiany procedur - porady](https://s3.egospodarka.pl/grafika/wsparcie-dla-przedsiebiorstw/Dotacje-unijne-2007-2013-a-zmiany-procedur-porady-iG7AEZ.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ważne limity dla prowadzących działalność gospodarczą w 2024 roku [© Andrey Popov - Fotolia.com] Ważne limity dla prowadzących działalność gospodarczą w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Wazne-limity-dla-prowadzacych-dzialalnosc-gospodarcza-w-2024-roku-263860-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)