-

![Ewolucja spamu 2007 Ewolucja spamu 2007]()

Ewolucja spamu 2007

... duży wzrost według ekspertów spowodowany był zwiększeniem się liczby użytkowników poczty elektronicznej, całkowitej ilości wysyłanych wiadomości oraz liczby zainfekowanych maszyn ... e-maili, nawet przez użytkowników posiadających pewną wiedzę z zakresu bezpieczeństwa. Adresy zawierające odsyłacze do stron phishingowych są tak dobrze zamaskowane, że ...

-

![(Nie)bezpieczna sieć Wi-Fi (Nie)bezpieczna sieć Wi-Fi]()

(Nie)bezpieczna sieć Wi-Fi

... informacje – loginy i hasła do forów internetowych, dane dotyczące kont bankowych, prywatne adresy, zdjęcia itp. Jeżeli skradzione konto e-mail jest firmowe, potencjalne szkody ... pozwala jedynie na wykonywanie zadań związanych z pracą, takich jak sprawdzanie firmowej poczty lub uzyskiwanie dostępu do wewnętrznej sieci (intranet). Autor zaznacza, że ...

-

![Spam w XII 2010 r. Spam w XII 2010 r.]()

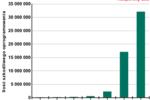

Spam w XII 2010 r.

... na grudniowej liście 10 szkodliwych programów najczęściej rozprzestrzenianych za pośrednictwem poczty elektronicznej utrzymał szkodnik o nazwie Trojan-Spy.HTMLFraud.gen. Program ten ... bardziej złożona w porównaniu z wcześniej wspomnianymi robakami. Nie tylko gromadzą adresy e-mail i rozprzestrzeniają się za pośrednictwem ruchu pocztowego, ale również ...

-

![Spam w X 2011 r. Spam w X 2011 r.]()

Spam w X 2011 r.

... stanowiąc 13% ogółu szkodliwego oprogramowania rozprzestrzenianego za pośrednictwem poczty e-mail w październiku 2011 r. Trojan ten wykorzystuje technologię spoofingu i występuje w ... się Worm.Win32.Mabezat.b. Robak ten wysyła również swoją kopię na wszystkie adresy e-mail znalezione na komputerze. Ponadto, szkodnik kopiuje się na lokalne dyski i ...

-

![Spam w VIII 2012 r. Spam w VIII 2012 r.]()

Spam w VIII 2012 r.

... Mydoom.m i Mydoom.l -którzy jedynie zbierają adresy e-mail i wysyłają na nie swoje kopie, znaleźli się odpowiednio na czwartym i dziesiątym miejscu. Lipcowe nowości, należące do rodziny programów Androm, znalazły się wśród najpopularniejszych szkodliwych programów rozprzestrzenianych za pośrednictwem poczty e-mail w sierpniu: do tej grupy należało ...

-

![Spear phishing coraz popularniejszy [© adimas - Fotolia.com] Spear phishing coraz popularniejszy]()

Spear phishing coraz popularniejszy

... ich bardziej podatnymi na atak. W sieci można było łatwo odnaleźć adresy e-mail trzech na cztery ofiary ataku przy pomocy wyszukiwarki lub podstawiania najpopularniejszych formatów serwisów pocztowych. Trend Micro zapewnia zabezpieczenia poczty elektronicznej stanowiące „pierwszą linię obrony” przed atakami typu spear phishing. Organizacje ...

-

![E-sąd nie zawsze sprawiedliwy [© Africa Studio - Fotolia.com] E-sąd nie zawsze sprawiedliwy]()

E-sąd nie zawsze sprawiedliwy

... nawet roszczeń nieistniejących. Mają sprawdzony patent na postępowanie. Podają nieaktualne lub błędne adresy dłużników, ponieważ prawdziwości tych danych nie weryfikują e-sądy. Jeżeli sąd ... pełnić w tym zakresie roli pośredniczącej” – poinformował Zbigniew Baranowski, rzecznik prasowy Poczty Polskiej SA. Nie daj się wrobić Złapany w sieć e-sądu może ...

-

![Spam w I kw. 2013 r. [© Tijana - Fotolia.com] Spam w I kw. 2013 r.]()

Spam w I kw. 2013 r.

... funkcjonalności robaka pocztowego, polegającej na samodzielnym rozprzestrzenianiu się na adresy zawarte w książce adresowej ofiary, robaki z rodziny Bagle potrafią również ... krążących w internecie w pierwszej 10 szkodliwych programów rozprzestrzenianych za pośrednictwem poczty e-mail w pierwszym kwartale 2013 roku znalazł się również Trojan.Win32 ...

-

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014]()

Spam II 2014

... technologię spoofingu: trojany te imitują strony HTML i są rozprzestrzeniane za pośrednictwem poczty e-mail, występując w postaci powiadomień pochodzących od znanych banków komercyjnych, sklepów ... .Bagle.gt, robak pocztowy, który wysyła swoje kopie na wszystkie adresy e-mail znalezione na zainfekowanym komputerze. Robak ten pobiera również bez wiedzy ...

-

![Węgierski wirus [© stoupa - Fotolia.com] Węgierski wirus]()

Węgierski wirus

... załącznik z rozszerzeniem .pif, o rozmiarze 12 800bajtów. "W ostatni weekend wykryliśmy dużą ilość poczty z tym wirusem. Ok. 58% wszystkich naszych przypadków wykrycia wirusa dotyczyło ... , a następnie w oparciu o własny silnik SMTP rozsyła swoje kopie na adresy mailowe zgromadzone na zaatakowanym komputerze. Zafi.B blokuje także działanie programów, ...

-

![Gry online: rośnie zagrożenie atakami [© Scanrail - Fotolia.com] Gry online: rośnie zagrożenie atakami]()

Gry online: rośnie zagrożenie atakami

... przekazuje je oszustowi za pośrednictwem poczty elektronicznej lub poprzez nawiązanie połączenia internetowego. Osoby wyłudzające dane osobowe ukrywają oprogramowanie typu keylogger lub podobny kod służący do kradzieży haseł w pozornie niegroźnych plikach wykonywalnych oraz w witrynach internetowych, których adresy są rozsyłane za pośrednictwem ...

-

![Bezpieczne surfowanie Bezpieczne surfowanie]()

Bezpieczne surfowanie

... . Najbardziej znana metoda polega na wysyłaniu szkodliwego oprogramowania za pośrednictwem poczty elektronicznej, przy czym szczególnie popularne są maile pochodzące ... e-mail lub wiadomościach przesyłanych za pośrednictwem komunikatorów internetowych. Wpisuj adresy bezpośrednio do przeglądarki internetowej. Nie ujawniaj swoich osobistych informacji ...

-

![Spam w IV 2011 r. Spam w IV 2011 r.]()

Spam w IV 2011 r.

... jednak bardziej wyrafinowana. Nie tylko zbiera on adresy e-mail, ale również wysyła swoją kopię na wszystkie adresy e-mail przechwycone na maszynie ofiary i pobiera szkodliwe ... .Win32.FraudLoad.hxv w rankingu szkodników zablokowanych przez rozwiązania do ochrony poczty. Oba te szkodliwe programy są związane z fałszywym oprogramowaniem antywirusowym: ...

-

![Kaspersky Lab: szkodliwe programy XI 2011 Kaspersky Lab: szkodliwe programy XI 2011]()

Kaspersky Lab: szkodliwe programy XI 2011

... Udało się ustalić, że ataki odbywały się za pośrednictwem poczty elektronicznej i wykorzystywały dokument Microsoft Word, który zawierał exploita wykorzystującego nieznaną wcześniej ... , takie jak nazwy użytkowników, hasła, dane dotyczące zakupu gier, adresy e-mail, adresy do wysłania faktur i zaszyfrowane informacje dotyczące karty kredytowej. Valve ...

-

![Wielka kradzież danych: 1,25 miliarda kont e-mailowych [© tiero - Fotolia.com] Wielka kradzież danych: 1,25 miliarda kont e-mailowych]()

Wielka kradzież danych: 1,25 miliarda kont e-mailowych

... październiku zeszłego roku doszło do kradzieży i próby sprzedaży 153 milionów adresów poczty internetowej, miesiąc później doszło do kradzieży kolejnych 42 milionów. Adres e-mail ... na jakie adresy e-mail zarejestrowali swoje konta w serwisie Adobe. Według Hold Security LCC na liście skradzionych danych znalazły się adresy e-mail usługodawców takich ...

-

![Uważaj na fałszywe maile od... szefa. To może być cyberatak Uważaj na fałszywe maile od... szefa. To może być cyberatak]()

Uważaj na fałszywe maile od... szefa. To może być cyberatak

... skrzynki firmowe odbiorców. Zebranie takich danych nie jest jednak dla cyberprzestępców trudnością. Domenę firmowej poczty i skład zarządu można znaleźć praktycznie na każdej firmowej stronie internetowej. Aby odnaleźć imienne adresy służbowe poszczególnych osób, krążące w sieci, wystarczy posłużyć się wyszukiwarką. Biorąc pod uwagę popularne ...

-

![Jak działa atak man-in-the-middle i jak go wykryć? Jak działa atak man-in-the-middle i jak go wykryć?]()

Jak działa atak man-in-the-middle i jak go wykryć?

... - uważają eksperci Fortinet. Ataki man-in-the-middle (MITM) mogą przybierać bardzo różne formy. Najpopularniejsze z nich polegają na przejęciu poczty e-mail, podszywaniu się pod nazwy domen (DNS) i adresy IP, przejęciu kontroli nad SSL, kradzieży plików cookie's przeglądarki czy session hijacking, czyli przejęciu sesji internetowej. Podczas ...

-

![Burmistrz on-line [© stoupa - Fotolia.com] Burmistrz on-line]()

Burmistrz on-line

... administracji publicznej jest możliwość kontaktu obywateli z przedstawicielami władz przy użyciu poczty elektronicznej. Oczywiste, że do kontaktów takich potrzeba dwóch rzeczy ... miejskich nie miało adresów mailowych, zaś 9 adresów okazało się błędnych (wszystkie adresy były weryfikowane na stronach internetowych urzędów). Na odpowiedź pytani mieli ...

-

![Złośliwy robak Bagle [© stoupa - Fotolia.com] Złośliwy robak Bagle]()

Złośliwy robak Bagle

... , ale ...uruchamia Kalkulator Windows (CALC.EXE). Bagle.A rozsyła się automatycznie pod wszystkie adresy, które znajdzie na komputerze ofiary w plikach o rozszerzeniach WAB, HTM, HTML, TXT (przeszukuje m. in. książki adresowe klientów poczty e-mail oraz komuniaktorów internetowych). Robak został skonstruowany tak, aby działać przez 9 dni ...

Tematy: robaki -

![10 największych zagrożeń 2004 [© Scanrail - Fotolia.com] 10 największych zagrożeń 2004]()

10 największych zagrożeń 2004

... programy szybko ewoluują i w pewnym momencie wyprą programy do masowego rozsyłania poczty, które były dominującym zagrożeniem w ostatnich sześciu latach. W 2004 r. radykalnie wzrosła ... się zmniejszyć. Polega on na rozsyłaniu wiadomości e-mail zawierających adresy zwrotne, łącza i elementy graficzne, sprawiających fałszywe wrażenie, że pochodzą z ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... wiadomość e-mail jest oszustwem, jest prawie niemożliwe. Wiadomości takie zawierają zazwyczaj fałszywe adresy zwrotne, aby sprawiać wrażenie wiadomości przekazanych przez prawdziwe firmy, ... Internetu jest tzw oszustwo nigeryjskie. Przestępcy przesyłają za pomocą poczty elektronicznej do wybranych osób ofertę transferu pieniędzy, najczęściej w kwocie ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2006 Ewolucja złośliwego oprogramowania VII-IX 2006]()

Ewolucja złośliwego oprogramowania VII-IX 2006

... adresów IP nie działałaby w tym przypadku. Jednak robak mógłby wykorzystać adresy IP do atakowania sąsiednich komputerów w punkcie dostępowym Wi-Fi. W tym miejscu ... jak również zagrożenia połączone, które rozprzestrzeniały się nie tylko za pośrednictwem poczty elektronicznej, ale również Internetu i komunikatorów internetowych. Czas reakcji stał ...

-

![Cyberbullying - prześladowanie w Internecie [© stoupa - Fotolia.com] Cyberbullying - prześladowanie w Internecie]()

Cyberbullying - prześladowanie w Internecie

... możliwość dalszej komunikacji. W komunikatorze internetowym przejdź do listy kontaktów i wybierz opcję zablokowania lub usunięcia użytkownika. W programie do obsługi poczty elektronicznej dodaj adresy e-mail prześladowcy do listy zabronionych lub niedozwolonych nadawców. 2. Wyznaczenie granic Powinieneś również — Ty, nie Twoje dzieci — skontaktować ...

-

![Pracownicy a bezpieczeństwo danych [© Scanrail - Fotolia.com] Pracownicy a bezpieczeństwo danych]()

Pracownicy a bezpieczeństwo danych

... przyznało się do częstego lub okazjonalnego wysyłania dokumentów z pracy na prywatne adresy e-mail, aby mieć możliwość dostępu do nich i pracy w domu. W USA ... ten sposób utrzymać elastyczność i wygodę związaną ze zdalnym dostępem do sieci VPN oraz poczty elektronicznej. Hasła mogą być udostępniane za pomocą tokena sprzętowego lub programowego, który ...

-

![Kaspersky Lab: pułapki w Internecie Kaspersky Lab: pułapki w Internecie]()

Kaspersky Lab: pułapki w Internecie

... lub wyślij do niej maila. Jeśli jednak postanowisz skontaktować się za pośrednictwem poczty elektronicznej, nie ograniczaj się do odpowiadania na podejrzany e-mail: sprawdź adres ... , którzy dzięki takim usługom mogą przekształcić do krótkiej postaci adresy prowadzące do zainfekowanych stron. Wiadomości zawierające takie odsyłacze mogą być ...

-

![Plus wprowadza usługę iPlus mailbox [© stoupa - Fotolia.com] Plus wprowadza usługę iPlus mailbox]()

Plus wprowadza usługę iPlus mailbox

... ustawianie parametrów usługi (adresy e-mail skrzynek pocztowych, dodanie własnej domeny pocztowej, zmiana hasła) oraz pobranie oprogramowania Microsoft Outlook. Bezpieczeństwo usługi gwarantują elementy, takie jak: centralne przechowywanie całej poczty firmowej na serwerach usługi - wyeliminowanie ryzyka utraty poczty w przypadku awarii komputera ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... , jedna z modyfikacji robaka została tak zaprogramowana, żeby aktualizowała się z 500 domen; adresy tych domen zostały losowo wybrane z listy 50 000 adresów, która ... w łańcuchu ewolucyjnym: w latach 2000 - 2005 ataki były przeprowadzane za pośrednictwem poczty elektronicznej; w latach 2005 - 2006 głównym wektorem ataków był Internet; w latach 2006 ...

-

![Zakupy online na Dzień Kobiet Zakupy online na Dzień Kobiet]()

Zakupy online na Dzień Kobiet

... natomiast nazwy użytkownika i hasła, przy pomocy których uzyskujesz dostęp do poczty WWW lub sklepów internetowych - przechwycone i sprzedane. W najgorszym scenariuszu cyberprzestępcy ... a Siecią nie ma żadnych barier. Od wielu lat automatyczne programy sprawdzają adresy IP w celu wykrycia słabych punktów. Wykrycie niedawno zalogowanego komputera ...

-

![Ewolucja spamu I-III 2010 Ewolucja spamu I-III 2010]()

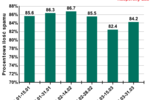

Ewolucja spamu I-III 2010

... . Ponadto podczas rejestrowania kont użytkownicy wprowadzają swoje dane (na przykład adresy e-mail), które spamerzy mogą dodać do baz danych. Ciekawostką jest ... szkodnik ten prowadził pod względem szkodliwego oprogramowania rozprzestrzenianego za pośrednictwem poczty elektronicznej. Na trzecim miejscu znajduje się Trojan-Downloader.Win32.FraudLoad. ...

-

![Trend Micro: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe 2010]()

Trend Micro: zagrożenia internetowe 2010

... rodzaju spam dominował przez cały rok. W ubiegłym roku spamerzy używali też poczty e-mail jako przykrywki do wyłudzania informacji i rozpowszechniania złośliwego oprogramowania. ... Zjednoczonych i Chinach. Również Rosja była ważnym źródłem spamu, w którego treści osadzone były złośliwe adresy URL. W raporcie Trend Micro także Polska jest wymieniana ...

-

![Nowe usługi w UPC Biznes [© stoupa - Fotolia.com] Nowe usługi w UPC Biznes]()

Nowe usługi w UPC Biznes

... szybkiego Internetu do 120 Mb/s wraz z Pakietem Bezpieczeństwa UPC oraz Bezprzewodowym Internetem UPC. Dotychczasowa oferta internetowa UPC Biznes to także 3 adresy dynamiczne IP i 3 skrzynki poczty e-mail (każda o pojemności 500 MB).

-

![Wakacyjne bezpieczeństwo danych Wakacyjne bezpieczeństwo danych]()

Wakacyjne bezpieczeństwo danych

... własnego komputera lub smartfona, chronionego aplikacją antywirusową, poprzez szyfrowaną sieć Wi-Fi. Poziom bezpieczeństwa podniesie dodatkowo korzystanie z poczty elektronicznej, która przesyła loginy i hasła użytkownika w formie szyfrowanej - adresy serwisów z taką pocztą rozpoczyna się od HTTPS. Możliwość taką daje internautom m.in. poczta Gmail ...

-

![FortiGate 5140B FortiGate 5140B]()

FortiGate 5140B

... i innymi zagrożeniami płynącymi z sieci. FortiMail-5002B jest pierwszym urządzeniem do ochrony poczty, które jest w stanie kontrolować pod kątem wirusów i spamu dwa miliony wiadomości ... czy e-mail. Spamerzy w celu uniknięcia wykrycia, używają urządzeń, które często zmieniają adresy IP, dlatego trudno je wyśledzić i zablokować. Dostępność Urządzenia ...

-

![Bezpieczeństwo sieci firmowych a pracownicy Bezpieczeństwo sieci firmowych a pracownicy]()

Bezpieczeństwo sieci firmowych a pracownicy

... komputera, na którym dokument był przechowywany po raz ostatni, nazwę autora, adresy e-mail, numery telefonów itp. Przestępcy zazwyczaj usuwają te dane, aby ukryć ... Pracownik poprosił o możliwość zdalnego dostępu do firmowej poczty, lecz nie poradził sobie z ustawieniami. Nie widział problemu w wykorzystaniu swojej poczty do pracy. Po uzyskaniu ...

-

![E-mail marketing: najważniejsze wskaźniki [© Gajus - Fotolia.com] E-mail marketing: najważniejsze wskaźniki]()

E-mail marketing: najważniejsze wskaźniki

... skrzynki odbiorcy lub problemem z serwerem poczty. Serwer może przetrzymywać ... Adresy wywołujące twarde odrzucenie powinny być jak najszybciej usunięte z listy mailingowej ponieważ mogą one negatywnie wpłynąć na ocenę Twojego konta przez dostarczycieli usług e-mail. Innymi słowy - zbyt wiele twardych odrzuceń sprawi, że w oczach usługodawców poczty ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Spear phishing coraz popularniejszy [© adimas - Fotolia.com] Spear phishing coraz popularniejszy](https://s3.egospodarka.pl/grafika2/spear-phishing/Spear-phishing-coraz-popularniejszy-109963-150x100crop.jpg)

![E-sąd nie zawsze sprawiedliwy [© Africa Studio - Fotolia.com] E-sąd nie zawsze sprawiedliwy](https://s3.egospodarka.pl/grafika2/e-sad/E-sad-nie-zawsze-sprawiedliwy-114496-150x100crop.jpg)

![Spam w I kw. 2013 r. [© Tijana - Fotolia.com] Spam w I kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-I-kw-2013-r-117689-150x100crop.jpg)

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-II-2014-135512-150x100crop.jpg)

![Węgierski wirus [© stoupa - Fotolia.com] Węgierski wirus](https://s3.egospodarka.pl/grafika/wirusy/Wegierski-wirus-MBuPgy.jpg)

![Gry online: rośnie zagrożenie atakami [© Scanrail - Fotolia.com] Gry online: rośnie zagrożenie atakami](https://s3.egospodarka.pl/grafika/gry-online/Gry-online-rosnie-zagrozenie-atakami-apURW9.jpg)

![Wielka kradzież danych: 1,25 miliarda kont e-mailowych [© tiero - Fotolia.com] Wielka kradzież danych: 1,25 miliarda kont e-mailowych](https://s3.egospodarka.pl/grafika2/e-mail/Wielka-kradziez-danych-1-25-miliarda-kont-e-mailowych-133328-150x100crop.jpg)

![Burmistrz on-line [© stoupa - Fotolia.com] Burmistrz on-line](https://s3.egospodarka.pl/grafika/internet-obywatelski/Burmistrz-on-line-MBuPgy.jpg)

![Złośliwy robak Bagle [© stoupa - Fotolia.com] Złośliwy robak Bagle](https://s3.egospodarka.pl/grafika/robaki/Zlosliwy-robak-Bagle-MBuPgy.jpg)

![10 największych zagrożeń 2004 [© Scanrail - Fotolia.com] 10 największych zagrożeń 2004](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/10-najwiekszych-zagrozen-2004-apURW9.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Cyberbullying - prześladowanie w Internecie [© stoupa - Fotolia.com] Cyberbullying - prześladowanie w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Cyberbullying-przesladowanie-w-Internecie-MBuPgy.jpg)

![Pracownicy a bezpieczeństwo danych [© Scanrail - Fotolia.com] Pracownicy a bezpieczeństwo danych](https://s3.egospodarka.pl/grafika/ochrona-danych-firmowych/Pracownicy-a-bezpieczenstwo-danych-apURW9.jpg)

![Plus wprowadza usługę iPlus mailbox [© stoupa - Fotolia.com] Plus wprowadza usługę iPlus mailbox](https://s3.egospodarka.pl/grafika/Plus/Plus-wprowadza-usluge-iPlus-mailbox-MBuPgy.jpg)

![Trend Micro: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Trend-Micro-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Nowe usługi w UPC Biznes [© stoupa - Fotolia.com] Nowe usługi w UPC Biznes](https://s3.egospodarka.pl/grafika/UPC-Biznes/Nowe-uslugi-w-UPC-Biznes-MBuPgy.jpg)

![E-mail marketing: najważniejsze wskaźniki [© Gajus - Fotolia.com] E-mail marketing: najważniejsze wskaźniki](https://s3.egospodarka.pl/grafika2/e-mail-marketing/E-mail-marketing-najwazniejsze-wskazniki-137729-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)