-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... zapisanych w skradzionym lub zgubionym smartfonie (urządzeniu, które łączy funkcję telefonu komórkowego, poczty e-mail, przeglądarki www oraz GPS-u). Dane kasowane są bezpowrotnie, bez szans ... gubi swoje telefony komórkowe. Poza tradycyjnymi informacjami, jak numery telefonów, adresy czy treści sms-ów, na komórkach znajdują się także dane firm, ...

-

![Bezpieczny flirt online Bezpieczny flirt online]()

Bezpieczny flirt online

... traktuje osoby szukające miłości jako źródło potwierdzonych adresów e-mail. Adresy te z kolei mają dużą wartość dla spamerów. Jeszcze bardziej niebezpieczne są elektroniczne listy ... dostęp do nich. Wiele aplikacji, takich jak czaty czy klienty poczty elektronicznej, tymczasowo przechowuje na dysku twardym dane zawierające poufne informacje. Niestety ...

-

![Dysk sieciowy Synology DS1010+ Dysk sieciowy Synology DS1010+]()

Dysk sieciowy Synology DS1010+

... operacyjnymi, integracja z Windows ADS, serwer FTP wspierający szyfrowanie, serwer poczty firmowej, serwer internetowy, monitoring wideo oraz możliwość współdzielenia drukarki USB ... wbudowaną funkcję zapory typu firewall, pozwalającą administratorowi zdecydować, które usługi lub adresy IP mają dostęp do dysku sieciowego Synology DS1010+ i w ten ...

-

![Urządzenia wielofunkcyjne Canon i-SENSYS Urządzenia wielofunkcyjne Canon i-SENSYS]()

Urządzenia wielofunkcyjne Canon i-SENSYS

... PDF, który pozwala na efektywniejszą dystrybucję dokumentów bezpośrednio na wskazane adresy e-mail, do folderów sieciowych i kluczy pamięci USB, ograniczając rozmiar ... skanowanie oraz faksowanie (tylko model i-SENSYS MF5880dn) Funkcja SEND: skanowanie do poczty e-mail, folderu sieciowego i klucza pamięci USB Obsługa łączności sieciowej ze zdalnym ...

-

![Czy chiński rząd sponsoruje cyberterroryzm? Czy chiński rząd sponsoruje cyberterroryzm?]()

Czy chiński rząd sponsoruje cyberterroryzm?

... Indyjskiego Ministerstwa Obrony. Przestępcy zdołali ukraść cenne informacje z poczty elektronicznej biura Dalajlamy. Ślad prowadził do chińskiego miasta Chengdu, jednak ... międzynarodowej organizacji ds. wywiadu w Internecie, tak komentuje ataki na Google: „Adresy IP używane przy atakach są bezpośrednio związane z ludźmi będącymi agentami chińskiego ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... wymagało zazwyczaj wymiany dyskietek lub innych nośników za pośrednictwem poczty lub w kontakcie bezpośrednim. Jednak rozwój technologii i dostępność szerokopasmowych ... Internetu przechowywania dowodów powtarzających się naruszeń, takich jak adresy IP użytkowników, umożliwiających podjęcie działań prawnych - pod warunkiem stosowania odpowiednich ...

-

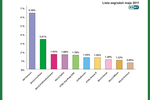

![McAfee: zagrożenia internetowe I kw. 2010 McAfee: zagrożenia internetowe I kw. 2010]()

McAfee: zagrożenia internetowe I kw. 2010

... o braku możliwości dostarczenia wiadomości, co może świadczyć o problemie z prewencyjnym filtrowaniem poczty elektronicznej. W Polsce ponad jedna czwarta spamu jest związana ze ... technologii McAfee® TrustedSource®, niemal wszystkie wykryte w I kw. 2010 r. adresy internetowe nowych stron z zagrożeniami (98%) prowadzą do serwerów znajdujących się w ...

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam -

![Nowe modele Canon i-SENSYS Nowe modele Canon i-SENSYS]()

Nowe modele Canon i-SENSYS

... sieci i poczty email, a dzięki wsparciu protokołu LDAP obsługa staje się prostsza. Dodatkowo pracę ułatwia zdalny interfejs użytkownika. Technologia z obsługą kompaktowego formatu PDF zapewnia szybsze przetwarzanie dokumentów do 1/20 oryginalnej wielkości i efektywniejszą dystrybucję dokumentów bezpośrednio na wskazane adresy e-mail, do ...

-

![McAfee: zagrożenia internetowe IV kw. 2010 McAfee: zagrożenia internetowe IV kw. 2010]()

McAfee: zagrożenia internetowe IV kw. 2010

... aż 36% powstało w 2010 roku. Natomiast spam stanowił tylko 80% poczty elektronicznej, co jest najniższym wynikiem od początku 2007 roku. „Cyberprzestępcy doskonale ... Powszechnym problemem były także strony służące do wyłudzania danych osobowych. Ich adresy rozsyłano za pośrednictwem wezwań rzekomo wysyłanych przez amerykański urząd podatkowy, ...

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam -

![Nowa wersja Kaspersky PURE Nowa wersja Kaspersky PURE]()

Nowa wersja Kaspersky PURE

... przed komputerem, blokować dostęp do określonej zawartości oraz monitorować korzystanie z poczty elektronicznej i portali społecznościowych, takich jak Facebook, Twitter oraz MySpace. Rozwiązanie ... zablokowanie wysyłania wiadomości zawierających – na przykład – prywatne adresy i numery telefonów. Menedżer haseł umożliwiający bezpieczne tworzenie i ...

-

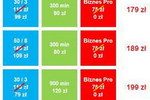

![Nowa oferta UPC Biznes Nowa oferta UPC Biznes]()

Nowa oferta UPC Biznes

... prędkość wysyłania danych przez Internet – nawet 10 Mb/s Pakiet Bezpieczeństwa UPC oraz Bezprzewodowy Internet UPC wliczone w cenę usługi internetowej 3 adresy dynamiczne IP i 3 skrzynki poczty e-mail (każda o pojemności 500 MB) do 1500 minut w abonamencie telefonicznym na połączenia do sieci stacjonarnych w Polsce, połączenia komórkowe ...

-

![ESET: zagrożenia internetowe V 2011 ESET: zagrożenia internetowe V 2011]()

ESET: zagrożenia internetowe V 2011

... zasad. Korzystaj z mocnych haseł Przy wyborze hasła dostępu do poczty elektronicznej, serwisu społecznościowego czy do bankowości internetowej najczęstszym ... i hasła można porównać do przekazania zwykłemu złodziejaszkowi naszego dowodu osobistego. Pamiętaj, aby adresy serwisów internetowych, w których się logujesz, wpisywać zawsze odręcznie w pasku ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... zaufania cyfrowego” – gwarancji, że źródła plików, bankowość internetowa, zakupy online, usługi poczty elektronicznej oraz telekomunikacyjne są dla nas bezpieczne – jest uwarunkowana ... , stanowiące 66,16% wszystkich wykrytych obiektów. Lista ta zawiera adresy URL stron internetowych zawierających różne rodzaje szkodliwej zawartości. Wszystkie z ...

-

![Dbaj o prywatność w sieci [© stoupa - Fotolia.com] Dbaj o prywatność w sieci]()

Dbaj o prywatność w sieci

... Campbell, który najpierw wyszukiwał swoje ofiary na Facebooku. Tam zdobywał adresy mailowe kobiet, do których rozsyłał wiadomości, kierujące do pułapki phishingowej. Wiadomość ... ESET porównują używanie jednego hasła w kilku serwisach internetowych (do poczty elektronicznej, konta w portalu społecznościowym, konta w serwisie z ofertami pracy itd.) do ...

-

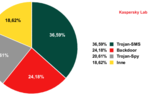

![Ewolucja spamu IV-VI 2011 Ewolucja spamu IV-VI 2011]()

Ewolucja spamu IV-VI 2011

... najczęściej wykrywane w ruchu pocztowym. Szkodliwe programy, które użytkownicy otrzymują za pośrednictwem poczty elektronicznej, to w większości robaki. Niektóre z nich (np. Worm ... - Email-Worm.Win32.Bagle.gt – jest bardziej złożona. Nie tylko gromadzi adresy e-mail i rozprzestrzenia się za pośrednictwem ruchu pocztowego, ale również instaluje ...

-

![Routery Bintec serii RS Routery Bintec serii RS]()

Routery Bintec serii RS

... ) umożliwia trasowanie danych zgodnie z takimi kryteriami, jak: protokoły warstwy czwartej IP, adresy źródła lub przeznaczenia IP, port źródła lub przeznaczenia, TOS/DSCP czy ... jakości usług umożliwia przetwarzanie pakietów transportujących głos przez dane z poczty elektronicznej w tunelu VPN. Implementacja IPSec działa nie tylko z uprzednio ...

-

![Atak phishingowy na użytkowników Allegro Atak phishingowy na użytkowników Allegro]()

Atak phishingowy na użytkowników Allegro

... żądaną kwotę. Każdy, kto napisze na podany adres, otrzyma informację zwrotną z serwera poczty i dowie się, że takie konto pocztowe nie istnieje. Powstaje zatem pytanie, ... Dodatkową korzyścią dla cyberprzestępcy jest możliwość weryfikacji, czy zdobyte przez niego adresy e-mail (ukradzione lub kupione na czarnym rynku) są aktywne. Język użyty w treści ...

-

![Walentynki 2012: uwaga na spam Walentynki 2012: uwaga na spam]()

Walentynki 2012: uwaga na spam

... wykorzystywany jest spam oraz jego specyficzna odmiana - phishing. Chyba każda osoba posiadająca konto poczty elektronicznej spotkała się ze spamem. W ten sposób określamy niechcianą korespondencję, ... na spam, zarówno mailowy jak i SMS-owy - jest on wysyłany na losowe adresy i odpowiedź sprawi, że Twój e-mail lub numer zostanie uznany za aktywny ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... Był również wykorzystywany do wysyłania cyberprzestępcom rejestrów swojej aktywności za pośrednictwem poczty e-mail oraz wysyłania tych danych do ich serwerów. W tej sekcji warto ... o baterii i jej ładowaniu, obecności połączenia WiFi), ale również rejestruje dane i adresy stron internetowych. Według zapewnień CarrierIQ, są to informacje diagnostyczne ...

-

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012]()

Spam 2012

... się na komputer, zaczynają aktywnie wysyłać swoje kopie na adresy w książkach adresowych użytkowników. Tego rodzaju robaki są szczególnie rozpowszechnione w państwach ... jednak po uchwaleniu ustaw antyspamowych oraz zamknięciu botnetów ilość niechcianej poczty z tych państw zmniejszyła się znacznie. Najwyraźniej spamerzy nadal chcą wykorzystywać moc ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... in. sex-goes-mobile.biz, sexgoesmobile.biz, sexgoesmobil.com) gdzie serwery nazw i poczty są takie same jak na vid4droid.com. Gdyby potencjalna ofiara ... swoich operacjach z centrum kontroli (C&C) moduł zakładka próbuje wysłać żądanie POST na adresy centrum kontroli wyszczególnione w module (win-check-update.com lub, jeśli ta domena jest niedostępna, ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... aplikacje mogą być uruchamiane i jakie informacje - takie jak numery kart kredytowych i adresy domowe - powinny zostać zablokowane, tak aby nie można było ... uruchamiania plików skanuje je w poszukiwaniu szkodliwego oprogramowania Bezpieczne korzystanie z poczty elektronicznej i pobieranie plików — skanuje pobierane pliki oraz treść i załączniki ...

-

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013]()

ESET: zagrożenia internetowe X 2013

... najwięcej informacji o szpiegowanym użytkowniku - MSIL/Spy.Agent.NB potrafi rejestrować adresy odwiedzanych stron internetowych, zapisywać hasła do wykorzystywanych sieci ... wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego ...

-

![Jak chronić wizerunek i portfel w Internecie? [© Gajus - Fotolia.com] Jak chronić wizerunek i portfel w Internecie?]()

Jak chronić wizerunek i portfel w Internecie?

... połącznie z publiczną siecią. Korzystając z FREE VPN proXPN zabezpieczamy przed wglądem adresy stron, jakie odwiedzamy, nasze hasła oraz lokalizację, w której się znajdujemy. ... macierzystej wersji, nie wysyła ona danych do Google. Krok 3. Pułapki elektronicznej poczty Polska jest na 17 miejscu listy największych źródeł niepożądanych e-maili – tak ...

-

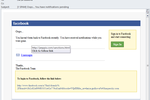

![Facebook phishing w natarciu Facebook phishing w natarciu]()

Facebook phishing w natarciu

... ofiary do odwiedzenia stron zawierających treści phishingowe. Wysyłają odsyłacze za pośrednictwem poczty e-mail lub umieszczają je na portalach społecznościowych, lub banerach ... ponadto wpisać ręcznie adres Facebooka na pasku adresu – cyberprzestępcy potrafią ukrywać adresy stron, do których zostaje w rzeczywistości skierowany użytkownik. Gdy adres ...

-

![Phishing: wzrost liczby nowych sygnatur Phishing: wzrost liczby nowych sygnatur]()

Phishing: wzrost liczby nowych sygnatur

... tym zagrożeniem: nie klikaj odsyłaczy na stronach, które są podejrzane lub docierają z niezaufanych źródeł za pośrednictwem poczty e-mail, komunikatorów czy portali społecznościowych; ręcznie wprowadzaj wszystkie adresy do paska adresu przeglądarki; sprawdź pasek adresu natychmiast po pojawieniu się strony, aby mieć pewność, że ...

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

... stanowiły trzecią pod względem popularności aktywność, zaraz po sprawdzaniu poczty e-mail i czytaniu informacji, przy czym ich popularność była jeszcze większa ... beztroskiego podejścia) zostawili użytkownicy. Dane te mogą pomóc im w popełnieniu przestępstwa: adresy e-mail mogą zostać wykorzystane do przeprowadzania oszustw; przy pomocy niektórych ...

-

![Czy warto zapłacić okup cyberprzestępcy? [© Minerva Studio - Fotolia.com] Czy warto zapłacić okup cyberprzestępcy?]()

Czy warto zapłacić okup cyberprzestępcy?

... typów plików (exe, scr, cab itp.), które są dostarczane za pośrednictwem poczty elektronicznej; regularne skanowanie systemów za pomocą skutecznych narzędzi; śledzenie ... treść wiadomości (błędy z zapisie branżowych lub firmowych nazw o ustalonej odmianie, błędne adresy URL i domen, np. trenbmicro.pl zamiast trendmicro.pl) oraz powstrzymać się od ...

-

![Oszustwo na Ray Ban Oszustwo na Ray Ban]()

Oszustwo na Ray Ban

... w przedziale 65% - 85%. Żaden z e-maili nie zawierał załącznika. Aczkolwiek wszystkie posiadały adresy do sklepów, w których można było rzekomo kupić reklamowane okulary. Wybrane zrzuty ... przynętą. Przed wysłaniem informacji na numer telefonu lub adres poczty elektronicznej, usługa iMessage informowała czy odbiorca jest zarejestrowany w systemie. To ...

-

![Empatyczne ataki ransomware Empatyczne ataki ransomware]()

Empatyczne ataki ransomware

... się ofiarą przestępstwa”. Rozmowa z agentem Jigsaw, przeprowadzona za pośrednictwem poczty elektronicznej (zredagowana w celu zapewnienia zwięzłości i przejrzystości) Agent (w odpowiedzi ... e-mail, skoro cel znajduje się w USA, a klient zawsze podaje nam kontaktowe adresy e-mail. Musisz znajdować się na czyjejś liście mailingowej. Ta druga osoba ...

-

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma]()

10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma

... odpowiadali na podejrzane e-maile. Czy Twoi pracownicy wiedzą, żeby nigdy nie udzielać poufnych informacji przełożonym za pośrednictwem poczty e-mail? Zdarza się, że hakerzy tworzą adresy e-mail, w których wykorzystują prawdziwe imię lub nazwisko jednego ze współpracowników. Poproś swój zespół, aby zwracał zawsze uwagę ...

-

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.]()

Spam i phishing w I kw. 2018 r.

... , sprawdź adres odsyłacza oraz adres e-mail nadawcy. Najlepiej samodzielnie wpisywać adresy do paska przeglądarki. Przed kliknięciem odsyłacza sprawdź, czy faktycznie ... się firmy nigdy nie poproszą o tego typu dane za pośrednictwem poczty e-mail. Stosuj niezawodne rozwiązanie bezpieczeństwa wykorzystujące technologie antyphishingowe oparte na ...

-

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze]()

Nowe cyberzagrożenie! Ataki hakerskie przez formularze

... jak logowanie o nietypowych porach doby czy z nietypowych lokalizacji i adresów IP. Śledź adresy IP, które wykazują inne podejrzane zachowania, w tym nieudane logowanie i dostęp z ... kont. Cyberprzestępcy logują się na konto, zmieniają ustawienia przekierowywania poczty i ukrywają lub usuwają wiadomości, które wysyłają, w celu zatarcia śladów swojej ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... odnośnika w wiadomości e-mail, do zainfekowania sieci i blokowania dostępu do poczty elektronicznej, danych i innych ważnych plików do czasu zapłacenia okupu. Te ... bardziej ograniczona, spamerzy coraz częściej wykorzystują własną infrastrukturę. Często te same adresy IP są używane wystarczająco długo, aby oprogramowanie je wykryło i dodało do ...

-

![Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie? [© Greg Walker - Fotolia.com] Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie?]()

Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie?

... tendencją wzrostową. Aktywność internautów najczęściej sprowadza się do: sprawdzania poczty (87%), zaglądania na portale społecznościowe (72%), używania aplikacji (59%), dokonywania płatności z ... w tym do wyłudzenia kredytu lub pożyczki. Trzeba dokładnie weryfikować adresy stron internetowych, rozważnie wybierać sklepy internetowe, zachować czujność ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

![Dbaj o prywatność w sieci [© stoupa - Fotolia.com] Dbaj o prywatność w sieci](https://s3.egospodarka.pl/grafika/prywatnosc-w-sieci/Dbaj-o-prywatnosc-w-sieci-MBuPgy.jpg)

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-2012-112177-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2013-127096-150x100crop.jpg)

![Jak chronić wizerunek i portfel w Internecie? [© Gajus - Fotolia.com] Jak chronić wizerunek i portfel w Internecie?](https://s3.egospodarka.pl/grafika2/wizerunek-w-sieci/Jak-chronic-wizerunek-i-portfel-w-Internecie-131599-150x100crop.jpg)

![Czy warto zapłacić okup cyberprzestępcy? [© Minerva Studio - Fotolia.com] Czy warto zapłacić okup cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Czy-warto-zaplacic-okup-cyberprzestepcy-175117-150x100crop.jpg)

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/10-pytan-o-cyberbezpieczenstwo-ktore-powinna-sobie-zadac-kazda-firma-203530-150x100crop.jpg)

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-I-kw-2018-r-206252-150x100crop.jpg)

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Nowe-cyberzagrozenie-Ataki-hakerskie-przez-formularze-230295-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie? [© Greg Walker - Fotolia.com] Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Wirusy-wyludzenia-i-inni-Jak-dbac-o-bezpieczenstwo-w-internecie-233076-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)