-

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku]()

ESET przedstawia 5 największych wpadek 2015 roku

... utrata ważnych informacji, bywają - zwłaszcza w przypadku firm -bardzo dotkliwe. Zeszłoroczna analiza IBM dowiodła, że średni, skonsolidowany koszt naruszenia wyniósł w 2015 roku 3,8 ... urzędników federalnych jako jeden z największych ataków na dane rządowe w historii USA. Wykradzione dane zawierały informacje, za pomocą których można zidentyfikować ...

-

![Przewlekłe choroby układu oddechowego w Polsce [© Scanrail - Fotolia.com] Przewlekłe choroby układu oddechowego w Polsce]()

Przewlekłe choroby układu oddechowego w Polsce

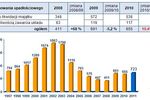

... odbyło się spotkanie Zgromadzenia Ogólnego ONZ na najwyższym szczeblu, jako drugie w historii ONZ – poświęcone zdrowiu. W posiedzeniu uczestniczyło blisko 50 Prezydentów – między innymi ... 16 lat w badaniu PMSEAD i 9% wśród dorosłych w wieku 20-44 lata w badaniu ECAP). Analiza wyników wskazała także dwa podstawowe problemy związane z astmą, jakimi są ...

-

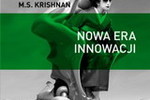

![Upadłości firm w Polsce w 2011 r. Upadłości firm w Polsce w 2011 r.]()

Upadłości firm w Polsce w 2011 r.

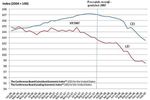

... odzwierciedla problemy z płynnością małych firm handlowych i niedużych podwykonawców budowlanych. Wielkość i wiek upadających firm Analiza obrotów firm, wobec których ogłoszono upadłość w 2011 roku potwierdza, że ... o ugruntowanej pozycji na rynku, bowiem aż 46 proc. to firmy historii dłuższej niż 10 lat. Mali przedsiębiorcy wobec problemu krótkich ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... monitorowaliśmy domeny leja (sinkholing) i analizowaliśmy połączenia ofiar. Nasza ciągła analiza ujawniła istnienie nowej generacji backdoorów Icefog – tym razem była to wersja ... źródła w trybie offline (zamiast na serwisach giełdowych online o nieznanej historii). W przypadku posiadania dużej liczby bitcoinów, należy przechowywać je w portfelu ...

-

![NBP: rynek pracy w Polsce w IV kw. 2016 [© niroworld - Fotolia.com] NBP: rynek pracy w Polsce w IV kw. 2016]()

NBP: rynek pracy w Polsce w IV kw. 2016

... bezrobocia. Pod koniec 2016 roku stopa bezrobocia osiągnęła najniższy poziom w historii badań BAEL (5,6%), a spadek bezrobocia był szczególnie wyraźny wśród osób o średnich ... jak poprawa technicznego uzbrojenia pracy, metod zarządzania itp. Niemniej jednak analiza ta pokazuje, że spadek bezrobocia powoduje nie tylko zmniejszenie dostępności ...

-

![Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT [© Andrey Popov - Fotolia.com] Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT]()

Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT

... 327 razy większe niż w przypadku jakiejkolwiek innej luki. To pierwsza tego typu analiza, która może przyczynić się do skuteczniejszego wykrywania zagrożeń, dając osobom ... trzecia grup APT była aktywna w pierwszej połowie 2023 r. – Po raz pierwszy w historii publikacji dokumentu Global Threat Landscape Report, eksperci FortiGuard Labs prześledzili ...

-

![Skuteczna segmentacja rynku w e-commerce [© turgaygundogdu - Fotolia.com] Skuteczna segmentacja rynku w e-commerce]()

Skuteczna segmentacja rynku w e-commerce

... najbardziej aktywni klienci i do kogo powinieneś kierować komunikację i ofertę. Firmy mogą segmentować klientów na podstawie historii zakupów, zainteresowań, urządzeń, decyzji zakupowych, lokalizacji, płci, itp. Krok 3: analiza danych i ocena segmentów Prowadząc działania kierowane do segmentów o wysokiej wartości zakupowej, firmy zwiększają szanse ...

-

![Mierniki gospodarcze LEI, Ifo, Nędzy i ZEW Mierniki gospodarcze LEI, Ifo, Nędzy i ZEW]()

Mierniki gospodarcze LEI, Ifo, Nędzy i ZEW

... 10-letnich obligacji i Fed Indeks nastrojów konsumentów publikowany przez Uniwersytet w Michigan Analiza Investors DM danych historycznych pokazuje, że wskaźnik ten spadał przed ... co było efektem stłumienia inflacji oraz stopy bezrobocia. Drugi szczyt, najwyższy w historii publikacji wskaźnika, na poziomie bliskim 22 odnotowano w połowie 1980 r. ...

-

![Strategie pośrednie: część 1 [© Minerva Studio - Fotolia.com] Strategie pośrednie: część 1]()

Strategie pośrednie: część 1

... zaliczyć natomiast należy dwie jej podstawowe odmiany. Odmianą o silnym umocowaniu w historii inwestycji jest aktywne zmienianie alokacji w przedziale 25%-75% lub innym ... akcyjnych. Bardziej pasywną odmianą powyższej strategii jest strategia, w której szeroka analiza fundamentalna została zastąpiona wielowymiarową analizą porównawczą na bazie metod ...

-

![Historia działań marketingowych: ucz się na błędach [© Minerva Studio - Fotolia.com] Historia działań marketingowych: ucz się na błędach]()

Historia działań marketingowych: ucz się na błędach

... widząc, co też się wyprawiało w pionierskich czasach. Uporządkowanie historii działań marketingowych na tle sprzedaży, historii współpracy z kontrahentami, dziejów produktów, dziejów wizerunku marki - ... - szkoda tylko, że nie wiadomo, które to są dane. Dlatego analiza danych zawsze musi być redundantna, to znaczy „nadmierna”. Trzeba zrobić dużo ...

-

![Kaspersky Lab: szkodliwe programy VIII 2011 Kaspersky Lab: szkodliwe programy VIII 2011]()

Kaspersky Lab: szkodliwe programy VIII 2011

... w ten sposób opinii publicznej o wykrytych niedawno zagrożeniach. Dokładniejsza analiza artykułu firmy McAfee jeszcze bardziej zagmatwała sprawę. Po pierwsze, ... , spyware, który rzekomo został wykorzystany w tym „najbardziej złożonym i największym ataku w historii”, był już wcześniej wykrywany przez wiele programów antywirusowych przy użyciu ...

-

![Rynek lotniczy w Polsce 2010 Rynek lotniczy w Polsce 2010]()

Rynek lotniczy w Polsce 2010

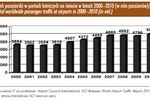

... najnowszym wydaniu Raport zawiera aktualne dane i ocenę głównych zjawisk zachodzących w branży lotniczej. Analiza podzielona jest, jak zawsze, na 2 podstawowe części, z których ... , czartery). Większość portów regionalnych osiągnęła rekordowy poziom ruchu. Największy w historii był także ruch czarterowy. W trakcie I półrocza 2011 rynek polski rozwijał ...

-

![Amazon "kupuje" Cypr, czyli szokujące prognozy Saxo Banku na 2021 Amazon "kupuje" Cypr, czyli szokujące prognozy Saxo Banku na 2021]()

Amazon "kupuje" Cypr, czyli szokujące prognozy Saxo Banku na 2021

... energii oraz zapewni najszybszy i największy wzrost poziomu życia w historii. Inwestycje: Klimat polityczny i inwestycyjny przestanie sprzyjać „tradycyjnej” zielonej energii, a bazujący ... rynkach granicznych i wschodzących były w ostatnich latach zdecydowanie niedoszacowane. Dokładniejsza analiza wykaże, że to technologie mogą leżeć u podstaw ...

-

![Profilowanie klientów - czemu służy i czy jest legalne? Profilowanie klientów - czemu służy i czy jest legalne?]()

Profilowanie klientów - czemu służy i czy jest legalne?

... Niestety, nie jest to podział ostry, jednoznaczny i w pewnych sytuacjach wskazana byłaby analiza prawna, aby ustalić, czy mamy do czynienia „tylko” z segmentacją czy ... informacji podanych podczas rejestracji do programu, jak i z wykorzystaniem historii zakupów. Administrator systemu, jeśli dokonuje profilowania, ma obowiązek poinformować o tym ...

-

![ComArch w Mieszku [© Nmedia - Fotolia.com] ComArch w Mieszku]()

ComArch w Mieszku

... i badania trademarketingowe, a także analiza kosztów przedstawicieli handlowych. System poza obsługą standardowych procesów realizowanych w systemach Sales Force Automation wspomaga działania przedstawicieli handlowych dzięki automatyzacji wprowadzenia zamówienia czy też umożliwia wnioskowanie na podstawie historii zamówień danego klienta. System ...

Tematy: comarch aurum agentcare, comarch -

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... miliona numerów kart kredytowych w wyniku zainfekowania tylko jednego komputera. Analiza incydentu kradzieży danych z CardSystem Solutions, o którym powszechnie informowały ... , programu przeznaczonego do tworzenia złośliwych programów. W maju i czerwcu nastąpił kolejny zwrot w "historii" pod tytułem kod trojana w plikach systemowych. Tym razem jednak ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... o nazwie Krotten - wtedy nazywał się jeszcze Trojan.Win32.Agent.il. Analiza wykazała, że mamy do czynienia z kolejnym cyberszantażem przy użyciu ... czwartym kwartale 2005 roku, ale jednym z najważniejszych wydarzeń w całym roku. Ponieważ szczegóły tej historii są powszechnie dostępne, zamiast przytaczać je na nowo przyjrzymy się ogólnej sytuacji ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... Branża antywirusowa wykorzystuje nowoczesne technologie, takie jak ochrona proaktywna, analiza heurystyczna czy emulacja, które znacznie utrudniają stworzenie niewykrywalnego wirusa. Jednak ... pytanie, czy możliwe jest napisanie wirusa dla MacOS X. Początek całej historii miał miejsce na kilku forach i stronach użytkowników MacOS X, gdzie zaczął ...

-

![Życiorysy sławnych seniorów online [© stoupa - Fotolia.com] Życiorysy sławnych seniorów online]()

Życiorysy sławnych seniorów online

... zawierać głównie pikantne ciekawostki z życia znanych Seniorów. Jednak pierwsze uwagi czytelników oraz analiza ich aktywności skorygowały te plany - redaktorzy serwisu postanowili zmienić ... właśnie skorygowaliśmy proporcje plotek i biografii. Dodatkowo pokazujemy w każdej z tych osobistych historii, że bezsilna starość jest raczej stanem umysłu. Na ...

-

![Public relations - rynek pracy I-III 2008 Public relations - rynek pracy I-III 2008]()

Public relations - rynek pracy I-III 2008

... się aż 162 ogłoszenia. Stanowi to najwyższy wynik spośród wszystkich analizowanych w historii raportu miesięcy. W pierwszych dwóch miesiącach 2008 roku ogłoszeń było znacznie więcej niż ... premiowana jest znajomość języków mniej popularnych, np. włoskiego czy rosyjskiego. Analiza źródeł ogłoszeń pokazuje, że utrwala się pozycja PRoto w grupie mediów ...

-

![Wtórny rynek nieruchomości I-III 2008 Wtórny rynek nieruchomości I-III 2008]()

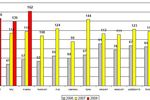

Wtórny rynek nieruchomości I-III 2008

... swoich doświadczeń przygotowali oni ranking najdroższych ulic w poszczególnych miastach. Zaś analiza danych dostępnych w serwisie www.szybko.pl pozwoliła na obliczenie cen i porównanie ich ... niemal każdemu Polakowi, jeśli nie z autopsji to z relacji telewizyjnych, literatury lub lekcji historii. Są to adresy prestiżowe i to decyduje o ich cenie, a ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... dwa masowe ataki hakerów na strony internetowe, które nie miały sobie równych w historii Internetu. W pierwszym z nich (kwiecień-czerwiec 2008) zaatakowane zostały ponad dwa ... W 2008 roku miały miejsce dwa główne zdarzenia związane z rootkitami. Pierwszym z nich była analiza niesławnego rootkita Rustock.c. O rootkicie tym głośno było nie tyle ze ...

-

![Insight czyli zrozumienie konsumenta [© Minerva Studio - Fotolia.com] Insight czyli zrozumienie konsumenta]()

Insight czyli zrozumienie konsumenta

... zupełnie niewinne. Mają wręcz edukacyjny charakter, bo są krótkim wykładem z historii prywatnej inicjatywy w PRL-u. Dawniej każdy zakład krawiecki miał zapewne podobne ... różnych okolicznościach. Czasem jest to przypadek, czasem skrupulatnie przeprowadzane badania i analiza ich wyników. Z pewnością w poszukiwaniu insightu musimy być otwarci na ...

-

![Nowa era innowacji Nowa era innowacji]()

Nowa era innowacji

... do jego ulepszania. Poznawanie nowego krajobrazu konkurencji wymaga ciągłego analizowania danych. Analiza nie będzie wystarczająca, jeśli będzie tylko epizodyczna i doraźna (kiedy ... po przetwórstwo przemysłowe. To nastawienie na transakcje także wynika z historii - jest produktem ewolucji, jakiej podlegała architektura technologii informatycznej ...

-

![Bezpieczeństwo w Internecie I poł. 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie I poł. 2010]()

Bezpieczeństwo w Internecie I poł. 2010

... z przewidywaniami Wyjaśnienie: Tego typu zagrożenia są trudne do śledzenia, ale analiza adresów URL z usługi Symantec Hosted Services wskazuje, że serwisy społecznościowe w 2010 r. ... który jest jednym z najlepiej sprzedających się systemów operacyjnych firmy Microsoft w historii, jest dopiero przed nami. Jest tak dlatego, że cyberprzestępcy szukają ...

-

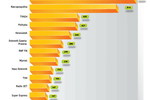

![Wtórny rynek mieszkaniowy III kw. 2010 Wtórny rynek mieszkaniowy III kw. 2010]()

Wtórny rynek mieszkaniowy III kw. 2010

... rynku oraz komentarz prezesa firmy Emmerson Finanse S.A., zajmującej się doradztwem kredytowym. Analiza warunków kredytowych W poniższej analizie oparto się na trzech grupach ... ustalonych dochodach. Założono brak innych obciążeń kredytowych oraz brak negatywnej historii kredytowej u wszystkich kredytobiorców. Wkład własny dla wszystkich grup został ...

-

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

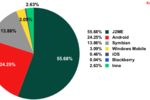

... przez cyberprzestępców. W 2010 roku, po raz pierwszy w 6-letniej historii istnienia mobilnego szkodliwego oprogramowania, wykryliśmy trojana (Trojan.WinCE.Terdial.a) ... strony z treściami dla dorosłych. Naturalnie, dochód ten był nielegalny. Analiza stron internetowych wykorzystywanych do rozprzestrzeniania FakePlayera wykazała, że cyberprzestępcy ...

-

![Najczęściej cytowane media X 2011 Najczęściej cytowane media X 2011]()

Najczęściej cytowane media X 2011

... W październiku odnotowaliśmy wzmożoną aktywność mediów regionalnych. Pierwszy raz w siedmioletniej historii badania w rankingu mediów regionalnych przeważają rozgłośnie radiowe ... (wycinków prasowych, programów radiowych i telewizyjnych) z okresu 1 – 31 października 2011 r. Analiza obejmuje całą prasę (ponad 900 tytułów gazet i czasopism) oraz stacje ...

-

![Kaspersky Lab: szkodliwe programy XI 2011 Kaspersky Lab: szkodliwe programy XI 2011]()

Kaspersky Lab: szkodliwe programy XI 2011

... wiadomości zawierającej droppera i exploita, która została wysłana ofierze w Sudanie. Szczegółowa analiza została opublikowana na blogu analityków. Kaspersky Lab natychmiast ... Ustanawia zdalny dostęp do zainfekowanego komputera. Gromadzi informacje dotyczące historii wyszukiwania za pośrednictwem Safari. Wykonuje zrzuty zawartości ekranu. Kradnie ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... dzięki czemu może on dłużej „wysysać” pieniądze z konta użytkownika. Z historii pierwszego dużego botnetu złożonego z urządzeń mobilnych można wyciągnąć wiele ... jest znacznie bezpieczniejszy niż ten od Microsoftu. Jednak przeprowadzona niedawno analiza podważyła to twierdzenie. Istnieje znacząca liczba użytkowników Maków zarówno w środowiskach ...

-

![Upadłości firm w Polsce I-IX 2012 r. [© Nomad_Soul - Fotolia.com] Upadłości firm w Polsce I-IX 2012 r.]()

Upadłości firm w Polsce I-IX 2012 r.

... postanowień, upadłości z tych dwóch zagrożonych sektorów stanowią mniej, bo 47 proc. Wielkość i wiek upadających firm Analiza obrotów firm, których upadłość ogłoszono w ciągu trzech kwartałów br. roku wskazuje, że zmieniła się ... się jednak udziałem także wielu przedsiębiorstw, o ugruntowanej pozycji na rynku, bowiem aż 52 proc. to firmy o historii ...

-

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013]()

Szkodliwe programy 2012 i prognozy na 2013

... co można powiedzieć, że spowodował największą znaną infekcję systemów MacOS X w historii. Jak to możliwe? Dwa czynniki, które okazały się tu kluczowe, to: luka ... ten spowodował całkowite zniszczenie ponad 30 000 komputerów. Przeprowadzona przez nas analiza Shamoona wykazała, że szkodnik ten zawiera wbudowany przełącznik, który miał aktywować ...

-

![Monitor Rynku Pracy II 2014 [© WavebreakMediaMicro - Fotolia.com] Monitor Rynku Pracy II 2014]()

Monitor Rynku Pracy II 2014

... wskazania polepszenia warunków materialnych jako powodu zmiany pracy w blisko czteroletniej historii badania w naszym kraju. Najczęściej była to przyczyna podawana przez osoby w wieku ... z najbardziej otwartych na zmianę miejsca pracy narodem. Jednak długookresowa analiza skłonności do zmiany pracodawcy w naszym kraju pokazuje stopniowe uspokajanie ...

-

![Najcenniejsze marki świata 2014 [© nito - Fotolia.com] Najcenniejsze marki świata 2014]()

Najcenniejsze marki świata 2014

... zlecenie WPP przez Millward Brown Optimor, obecnie weszło w dziewiąty rok swojej historii. Jest to jedyny ranking biznesowy, w którym przy obliczaniu wartości marek ... wartości rankingu BrandZ Top 100. Marki o wysokiej wartości zapewniają szybszy wzrost: Analiza rankingu BrandZ™ z ostatnich 9 lat z punktu widzenia „portfela akcji” wskazuje, że jego ...

-

![Nowoczesna Gospodarka: zatrudnienie w II kw. 2014 [© Sergey Nivens - Fotolia.com] Nowoczesna Gospodarka: zatrudnienie w II kw. 2014]()

Nowoczesna Gospodarka: zatrudnienie w II kw. 2014

... niższe (3,62 proc. w produkcji, 2,8 proc. w usługach, średnia ważona 3,12 proc.), analiza długookresowa wskazuje na większą stabilność tych podmiotów, która znajduje odzwierciedlenie ... OKIEM EKSPERTA: Iwona Kubeczek, Menedżer ds. Rozwoju, ADP Polska Po raz pierwszy w historii raportu ADP Polska mamy do czynienia z sytuacją, w której żaden z sektorów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/ESET-przedstawia-5-najwiekszych-wpadek-2015-roku-169742-150x100crop.jpg)

![Przewlekłe choroby układu oddechowego w Polsce [© Scanrail - Fotolia.com] Przewlekłe choroby układu oddechowego w Polsce](https://s3.egospodarka.pl/grafika/choroby/Przewlekle-choroby-ukladu-oddechowego-w-Polsce-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![NBP: rynek pracy w Polsce w IV kw. 2016 [© niroworld - Fotolia.com] NBP: rynek pracy w Polsce w IV kw. 2016](https://s3.egospodarka.pl/grafika2/rynek-pracy/NBP-rynek-pracy-w-Polsce-w-IV-kw-2016-190793-150x100crop.jpg)

![Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT [© Andrey Popov - Fotolia.com] Mniej firm wykrywa oprogramowanie ransomware we własnym środowisku IT](https://s3.egospodarka.pl/grafika2/cyberataki/Mniej-firm-wykrywa-oprogramowanie-ransomware-we-wlasnym-srodowisku-IT-254634-150x100crop.jpg)

![Skuteczna segmentacja rynku w e-commerce [© turgaygundogdu - Fotolia.com] Skuteczna segmentacja rynku w e-commerce](https://s3.egospodarka.pl/grafika2/e-commerce/Skuteczna-segmentacja-rynku-w-e-commerce-255035-150x100crop.jpg)

![Strategie pośrednie: część 1 [© Minerva Studio - Fotolia.com] Strategie pośrednie: część 1](https://s3.egospodarka.pl/grafika/strategie-posrednie/Strategie-posrednie-czesc-1-iG7AEZ.jpg)

![Historia działań marketingowych: ucz się na błędach [© Minerva Studio - Fotolia.com] Historia działań marketingowych: ucz się na błędach](https://s3.egospodarka.pl/grafika/strategia-marketingowa/Historia-dzialan-marketingowych-ucz-sie-na-bledach-iG7AEZ.jpg)

![ComArch w Mieszku [© Nmedia - Fotolia.com] ComArch w Mieszku](https://s3.egospodarka.pl/grafika/comarch-aurum-agentcare/ComArch-w-Mieszku-Qq30bx.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Życiorysy sławnych seniorów online [© stoupa - Fotolia.com] Życiorysy sławnych seniorów online](https://s3.egospodarka.pl/grafika/seniorzy/Zyciorysy-slawnych-seniorow-online-MBuPgy.jpg)

![Insight czyli zrozumienie konsumenta [© Minerva Studio - Fotolia.com] Insight czyli zrozumienie konsumenta](https://s3.egospodarka.pl/grafika/insight/Insight-czyli-zrozumienie-konsumenta-iG7AEZ.jpg)

![Bezpieczeństwo w Internecie I poł. 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie I poł. 2010](https://s3.egospodarka.pl/grafika/Symantec/Bezpieczenstwo-w-Internecie-I-pol-2010-MBuPgy.jpg)

![Upadłości firm w Polsce I-IX 2012 r. [© Nomad_Soul - Fotolia.com] Upadłości firm w Polsce I-IX 2012 r.](https://s3.egospodarka.pl/grafika2/upadlosc/Upadlosci-firm-w-Polsce-I-IX-2012-r-105829-150x100crop.jpg)

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2012-i-prognozy-na-2013-110215-150x100crop.jpg)

![Monitor Rynku Pracy II 2014 [© WavebreakMediaMicro - Fotolia.com] Monitor Rynku Pracy II 2014](https://s3.egospodarka.pl/grafika2/rynek-pracy/Monitor-Rynku-Pracy-II-2014-135511-150x100crop.jpg)

![Najcenniejsze marki świata 2014 [© nito - Fotolia.com] Najcenniejsze marki świata 2014](https://s3.egospodarka.pl/grafika2/najlepsza-marka/Najcenniejsze-marki-swiata-2014-137491-150x100crop.jpg)

![Nowoczesna Gospodarka: zatrudnienie w II kw. 2014 [© Sergey Nivens - Fotolia.com] Nowoczesna Gospodarka: zatrudnienie w II kw. 2014](https://s3.egospodarka.pl/grafika2/rynek-pracy/Nowoczesna-Gospodarka-zatrudnienie-w-II-kw-2014-141768-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)