-

![Cisco: bezpieczeństwo w Internecie 2014 [© R.Studio - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2014]()

Cisco: bezpieczeństwo w Internecie 2014

... spadek liczby eksploitów wykorzystujących luki w Javie, wynikający z ulepszeń bezpieczeństwa wprowadzonych ostatnio do tej technologii, które znacznie utrudniają ataki. Znaczący, 228-procentowy wzrost liczby ataków na program korzystające z technologii Silverlight, choć w sumie mają one wciąż niewielki udział we ogólnej liczbie ataków. Względnie ...

-

![Android: luki w zabezpieczeniach źródłem dużych problemów Android: luki w zabezpieczeniach źródłem dużych problemów]()

Android: luki w zabezpieczeniach źródłem dużych problemów

... ataki na ...

-

![Szkodliwe oprogramowanie nęka produkcję przemysłową Szkodliwe oprogramowanie nęka produkcję przemysłową]()

Szkodliwe oprogramowanie nęka produkcję przemysłową

... danych opublikowanych przez Kaspersky Lab, w I połowie br. jego produkty zdołały zablokować ataki wycelowane w 37,6% spośród kilkudziesięciu tysięcy objętych ochroną komputerów ICS. Statystyki ... do znanych szkodliwych lub phishingowych zasobów WWW zostały zablokowane na 20,4% komputerów tworzących przemysłowe systemy sterowania. Powodem tak wysokiego ...

-

![Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze [© serpeblu - Fotolia.com] Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze]()

Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze

... ataki na infrastruktury chmury obliczeniowej i środowiska wieloplatformowe. Te wielowektorowe, szybkie i zakrojone na szeroką skalę ataki piątej generacji stają się coraz częstsze, a organizacje muszą przyjąć wielowarstwową strategię bezpieczeństwa cybernetycznego, która zapobiegnie przejęciu sieci i danych przez te ataki ...

-

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci]()

Bezpłatny audyt sieci

... ataki masowe uderzające we wszystkich użytkowników Internetu. Analiza zagrożeń na przestrzeni 2004 r. pozwala podzielić je na dwie zasadnicze grupy: 90% z nich to ataki wykonane ... bez naszego udziału i wiedzy. Bezkarnie ściągają różne informacje: ruch na klawiaturze, dane z książki teleadresowej, itp. Następnie tak zeskanowany komputer służy ...

-

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011]()

Oszustwa internetowe - tendencje w 2011

Firma McAfee opublikowała raport "Prognozy zagrożeń na 2011 r." Opisuje on zagrożenia, które zdaniem analityków z McAfee Labs będą dominować w nowym roku. Na liście celów najbardziej narażonych na ataki hakerów znalazły się najpopularniejsze ostatnio platformy i usługi takie, jak system Android firmy Google, telefon iPhone firmy Apple, serwis ...

-

![ZeuS-in-the-Mobile coraz groźniejszy ZeuS-in-the-Mobile coraz groźniejszy]()

ZeuS-in-the-Mobile coraz groźniejszy

... na stronę, na której szczególnie zalecane jest pobranie specjalnego oprogramowania chroniącego przed oszustwami internetowymi. Jeżeli użytkownik wybierze system ...

-

![Szkodliwe oprogramowanie finansowe w 2013 roku Szkodliwe oprogramowanie finansowe w 2013 roku]()

Szkodliwe oprogramowanie finansowe w 2013 roku

... szkodliwe oprogramowanie stanowiły ataki oparte na zagrożeniu finansowym ... system Bitcoin. Początkowo była wykorzystywana przez osoby mające bliskie związki z branżą IT, stopniowo jednak stała się coraz szerzej znana. Zaczęła zyskiwać na popularności jako waluta, gdy stała się opcją płatności na kilku znanych stronach specjalizujących się w handlu na ...

-

![Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.? [© ducdao - Fotolia.com] Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?]()

Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?

... na ataki dokonywane poprzez przeglądarki internetowe. Łącznie w badanym okresie wykryto 2 163 985 szkodliwych programów, co plasuje nas na 79 miejscu na świecie. Ataki przez strony WWW Ataki ... który próbuje zainfekować system. W badanym okresie zarejestrowano 518 840 incydentów ze szkodliwym oprogramowaniem przechowywanym na serwerach w Polsce. Daje ...

-

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?]()

Bezpieczeństwo firmowych danych to fikcja?

... tego niezbędne jest całościowe patrzenie na system zabezpieczeń i uszczelnianie słabszych punktów, takich jak podatność pracowników na ataki socjotechniczne, wspólne systemy z partnerami zewnętrznymi, dane w chmurze etc. Dział finansowy, marketing czy HR to zespoły, które są szczególnie narażone na ataki, ponieważ dostają najwięcej wiadomości spoza ...

-

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016]()

Cisco: bezpieczeństwo w Internecie 2016

... firm jest przekonana, że ma możliwości pełnego określenia jaki wpływ na ich system sieciowy miał wykryty atak i w jaki sposób usunąć wszystkie wyrządzone ... korzystających z tego typu usług wzrósł do 23% w porównaniu do 14% w roku poprzednim. Ataki na serwery: ostatnio cyberprzestępcy zaczęli atakować serwery wspierające świadczenie usług w internecie ...

-

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing]()

Zagrożenia w sieci: spokój mąci nie tylko phishing

... lub w określonych godzinach. Oferują one też system powiadomień i comiesięcznych raportów. Firmy odporne na zagrożenia w sieci Pracownik, infrastruktura i dane to według ekspertów najważniejsze cele cyberataków przeprowadzanych na biznes. Jednymi z najbardziej popularnych zagrożeń dla firm wciąż pozostają ataki DDoS, phishing oraz te wykorzystujące ...

-

![Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów? [© pixabay.com] Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów?]()

Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów?

... system Android, nazwanego FakeCalls. Oprogramowanie mogło podszywać się pod ponad 20 aplikacji finansowych i imitować rozmowy telefoniczne z pracownikami banku. Ten rodzaj ataku nazywany jest phishingiem głosowym (AKA Vishing). Hakerzy za cel obrali sobie klientów w Korei Południowej. Według raportu opublikowanego na ...

-

![Wirusy, robaki, phishing I-VI 2007 [© Scanrail - Fotolia.com] Wirusy, robaki, phishing I-VI 2007]()

Wirusy, robaki, phishing I-VI 2007

... na przeniesienie pomnika… Estonia stwierdziła, że pomnik stał się zagrożeniem dla porządku publicznego, jako punkt skupiający estońskich i rosyjskich nacjonalistów.” Kolejnym etapem rozruchów były przeprowadzone na dużą skalę ataki na ... cyklem. Rozwiązywała problem związany z tym, jak system operacyjny obsługiwał pliki WMF (Windows Metafile). ...

-

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne]()

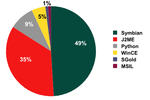

Złośliwe programy atakują urządzenia mobilne

... 250 000 unikatowych złośliwych próbek atakujących system Android. Na wykresie nr 1 przedstawiono dane na temat mobilnego oprogramowania złośliwego w okresie od ... na większości komputerów. Luka umożliwiała uruchamianie programu Java przez złośliwy aplet z pominięciem środowiska Java sandbox i uzyskanie pełnego dostępu do zaatakowanego komputera. Ataki ...

-

![Kaspersky Safe Browser dla systemu iOS [© kuppa - Fotolia.com] Kaspersky Safe Browser dla systemu iOS]()

Kaspersky Safe Browser dla systemu iOS

... produktów mobilnych firmy Apple żyje w błędnym przekonaniu, że są całkowicie odporni na ataki cyberprzestępców. Niestety, takie podejście sprawia, że ich czujność jest uśpiona i ... u nich żadnych podejrzeń. Dzięki naszej aplikacji ataki takie będą blokowane zanim dane użytkowników zostaną narażone na kradzież" - powiedział Aleksiej Czikow, menedżer ...

-

![Cisco: bezpieczeństwo w Internecie 2017 [© monsitj - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2017]()

Cisco: bezpieczeństwo w Internecie 2017

... na kondycji firmowych systemów IT i wyzwaniach osób, na których barkach spoczywa odpowiedzialność za bezpieczeństwo tych systemów. Bieżąca edycja raportu prowadzi do 5 kluczowych wniosków. 1. Podatność na ataki ... wykrycia zagrożeń przez firmowy system bezpieczeństwa. Obecnie średni czas wykrycia nieznanego zagrożenia przez system IT wynosi 100 dni. ...

-

![Zabezpiecz domowy Internet Rzeczy Zabezpiecz domowy Internet Rzeczy]()

Zabezpiecz domowy Internet Rzeczy

... sprzętu. Wielu dostawców Internetu w ramach podpisanej umowy dostarcza routery słabej jakości, niedostatecznie zabezpieczone i podatne na ataki. Warto więc samodzielnie wybrać sprzęt, sprawdzając wcześniej, czy istnieją w nim znane podatności na ataki i jeśli tak – czy są one aktualizowane. Jeśli pozostaniesz przy routerze od usługodawcy, pamiętaj ...

-

![Europejskie firmy zagrożone atakami [© Scanrail - Fotolia.com] Europejskie firmy zagrożone atakami]()

Europejskie firmy zagrożone atakami

... dla nich poważnym problemem" stwierdził John Parker, dyrektor ds. produktów prewencyjnych w McAfee EMEA. "Firmy są wystawione na ataki, ponieważ pliki naprawcze są publikowane zbyt często, jak na możliwości szybkiego i bezpiecznego wdrożenia ich przez firmy. Jedynym rozwiązaniem zmniejszającym ryzyko jest połączenie zarządzania plikami naprawczymi ...

-

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi]()

Cyberprzestępcy szybsi i skuteczniejsi

... wpływającego na działanie serwerów DNS. Oprogramowanie to przekierowuje dowolne urządzenie na praktycznie dowolną stronę internetową. Ataki na przeglądarki internetowe, na ... teraz korzystają z zainfekowanej pamięci podręcznej systemów DNS (Domain Name System) w celu tworzenia ukrytych kanałów komunikacji, obchodzenia zabezpieczeń i zamieszczania ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... — serwisy społecznościowe nie tracą na popularności, również jeśli chodzi o ataki oszustów. Na największym portalu społecznościowym Facebook, który do końca roku ma osiągnąć liczbę 300 milionów kont, złodzieje wykorzystują wszystkie możliwe techniki perswazji, w tym szwindel nigeryjski i aplikację Error Check System, do wyłudzania pieniędzy lub ...

-

![ESET NOD32 Antivirus 4 dla Mac OS X i Linux ESET NOD32 Antivirus 4 dla Mac OS X i Linux]()

ESET NOD32 Antivirus 4 dla Mac OS X i Linux

... znanymi, jak i zupełnie nowymi, jeszcze nierozpoznanymi zagrożeniami. Twórcy ESET NOD32 Antivirus dla Mac OS X oraz Linux położyli nacisk na zabezpieczenie miejsc potencjalnie wrażliwych na ataki. Stąd dobra ochrona i skanowanie plików dołączonych do wiadomości e-mail oraz pobieranych z Internetu, a także pamięci przenośnych typu USB. Najważniejsze ...

-

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010]()

G Data: zagrożenia internetowe 2010

... klienta, podpisu elektronicznego. Cały system opiera się jednak na wiedzy oraz przezorności Internautów. Zagrożenie ze strony Trojanów tworzonych na bazie amerykańskiego „Zeusa” ... i skuteczne narzędzia jakimi są ataki phishingowe oraz rozsyłanie SPAM-u. „Należy pamiętać, że cybeprzestępcy będą bazowali głównie na niewiedzy użytkowników Internetu. ...

-

![Rotkity atakują 64-bitowy Windows [© stoupa - Fotolia.com] Rotkity atakują 64-bitowy Windows]()

Rotkity atakują 64-bitowy Windows

... programów antywirusowych i skutecznie chronią same siebie poprzez przechwytywanie i monitorowanie aktywności systemu. Podczas gdy rootkit sprawia, że komputer PC jest podatny na ataki, inny szkodliwy program próbuje pobrać i uruchomić kolejne zagrożenia, łącznie ze wspomnianym wcześniej fałszywym oprogramowaniem dla systemu Mac OS X. Ten fałszywy ...

-

![W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy [© pixabay] W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy]()

W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy

... systemem bezpieczeństwa, który pozwoliłby im szybko i skutecznie reagować na ataki – mówi Mariusz Rzepka – Gdy organizacje są w stanie wdrożyć system bezpieczeństwa ze zintegrowanymi produktami, które współpracują ze sobą, dzieląc się informacjami i automatycznie reagując na zagrożenia, wówczas zespoły bezpieczeństwa IT mogą uniknąć pułapki ...

-

![Najczęstsze cyberataki i jak się przed nimi bronić Najczęstsze cyberataki i jak się przed nimi bronić]()

Najczęstsze cyberataki i jak się przed nimi bronić

... Brak naszej ostrożności, naiwność czy socjotechnika stosowana przez popełniających ataki sprawia, że z roku na rok liczba cyberataków rośnie. Dane opublikowane przez Microsoft pokazują, ... lub newsach publikowane są informacje na temat ataków z wykorzystaniem jego wizerunku. MITM „Man in the Middle”, czyli „człowiek pośrodku”. Ataki sprowadzają się do ...

-

![Jak zagrażają nam przeglądarki internetowe? [© Volodymyr Krasyuk - Fotolia.com] Jak zagrażają nam przeglądarki internetowe?]()

Jak zagrażają nam przeglądarki internetowe?

... na złośliwą witrynę Wachlarz możliwości cyberprzestępców jest bardzo szeroki. Przekierowanie na złośliwą domenę może odbyć się na przykład poprzez ataki na wpisy DNS przechowywane na komputerze potencjalnej ofiary lub serwery DNS. Domain Name System ...

-

![EDR, MDR, XDR - które narzędzie najlepsze dla firmy? [© Freepik] EDR, MDR, XDR - które narzędzie najlepsze dla firmy?]()

EDR, MDR, XDR - które narzędzie najlepsze dla firmy?

... , serwerach i urządzeniach mobilnych. Ze względu na specyfikę monitorowania punktów końcowych systemy te mogą przeoczyć ataki, które występują w innych ... system SOC-as-a-Service, system wspierający lub zastępujący personel bezpieczeństwa informatycznego. Ten typ rozwiązania jest idealny dla firm, które nie mają w zespole specjalistów ds. reagowania na ...

-

![Ewolucja spamu I-VI 2007 Ewolucja spamu I-VI 2007]()

Ewolucja spamu I-VI 2007

... Internetem (ataki na ... na elektroniczny system płatności Yandex.Dengi. Były to typowe ataki: w celu uzyskania dostępu do kont w systemie płatności spamerzy próbowali nakłonić użytkowników, aby wprowadzili swoje dane osobowe na stronie phishingowej. W obu przypadkach użytkownicy, którzy nie zauważyli niczego podejrzanego, narazili swoje oszczędności na ...

-

![Norton Internet Security 2009 [© Nmedia - Fotolia.com] Norton Internet Security 2009]()

Norton Internet Security 2009

... system technologii Norton Protection System, który blokuje zagrożenia i zapobiega ich szkodliwemu wpływowi. Moduł ten zawiera: ochronę przeglądarki (Firefox oraz IE) zabezpieczającą komputer przed atakami za pośrednictwem sieci WWW, system zapobiegania włamaniom (IPS) uwzględniający ataki ... Norton AntiVirus 2009 obejmują licencję na jeden komputer ...

-

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

Szkodliwe programy mobilne: ewolucja

... telefon komórkowy (niekoniecznie smartfon) posiada zintegrowany system Java Virtual Machine, Trojan-SMS.J2ME będzie mógł zostać uruchomiony na urządzeniu./p. Ogromna większość trojanów ... podpisane aplikacje mogły być uruchamiane; w końcu, telefony podatne na ataki Cabira i ComWara stopniowo zaczęły znikać z rynku. Jednak w ciągu ostatnich trzech lat ...

-

![PandaLabs: złośliwe oprogramowanie 2009 PandaLabs: złośliwe oprogramowanie 2009]()

PandaLabs: złośliwe oprogramowanie 2009

... wpływów, preferowali serwisy społecznościowe (głównie Facebook, Twitter, YouTube i Digg) i ataki za pomocą pozycjonowania (polegające na przekierowaniu użytkowników na strony zawierające złośliwe oprogramowanie). Polska zainfekowana Bazując na danych pochodzących z komputerów skanowanych i oczyszczanych bezpłatnie za pomocą Panda ActiveScan, raport ...

-

![7 grzechów głównych internauty 7 grzechów głównych internauty]()

7 grzechów głównych internauty

... system operacyjny – to zaniedbania, które mogą prowadzić do ataku na ...

-

![Smartfony LG z lukami bezpieczeństwa Smartfony LG z lukami bezpieczeństwa]()

Smartfony LG z lukami bezpieczeństwa

... do zakodowanego serwera, z którego pobiera pożądany plik językowy. Pobieranie to odbywa się jednak za pośrednictwem niezabezpieczonego połączenia HTTP, narażając je na ataki typu Man-in-The-Middle i inne manipulacje. Atak taki może spowodować pobranie przez urządzenie złośliwego pliku zamiast pliku językowego, który zamierzało pobrać. Druga ...

Tematy: smartfony LG, ataki hakerskie -

![WannaCry początkiem nowej generacji ataków [© Canadadude3d - Fotolia.com] WannaCry początkiem nowej generacji ataków]()

WannaCry początkiem nowej generacji ataków

... Narzędzia skalowane globalnie: W 2015 r. ataki ransomware spowodowały straty na kwotę 325 mln dolarów. Do ... system mobilny. Przed tymi nowoczesnymi, innowacyjnymi atakami mogą bronić się jedynie ujednolicone systemy zapobiegania zagrożeniom, które zabezpieczają wszystkie wektory. Dziś jednak zdecydowana większość organizacji jest tak samo podatna na ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cisco: bezpieczeństwo w Internecie 2014 [© R.Studio - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2014-151918-150x100crop.jpg)

![Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze [© serpeblu - Fotolia.com] Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-I-pol-2018-r-Cryptominer-ciagle-w-grze-208211-150x100crop.jpg)

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci](https://s3.egospodarka.pl/grafika/hakerzy/Bezplatny-audyt-sieci-Qq30bx.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.? [© ducdao - Fotolia.com] Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Jakie-zagrozenia-internetowe-nekaly-Polske-w-II-kw-2014-r-142934-150x100crop.jpg)

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firmowych-danych-to-fikcja-166329-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2016-170732-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów? [© pixabay.com] Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów?](https://s3.egospodarka.pl/grafika2/ChatGPT/Inzynieria-spoleczna-i-ChatGPT-kluczowymi-metodami-hakerow-252568-150x100crop.jpg)

![Wirusy, robaki, phishing I-VI 2007 [© Scanrail - Fotolia.com] Wirusy, robaki, phishing I-VI 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-robaki-phishing-I-VI-2007-apURW9.jpg)

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-programy-atakuja-urzadzenia-mobilne-122665-150x100crop.jpg)

![Kaspersky Safe Browser dla systemu iOS [© kuppa - Fotolia.com] Kaspersky Safe Browser dla systemu iOS](https://s3.egospodarka.pl/grafika2/Apple/Kaspersky-Safe-Browser-dla-systemu-iOS-126350-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie 2017 [© monsitj - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2017-191298-150x100crop.jpg)

![Europejskie firmy zagrożone atakami [© Scanrail - Fotolia.com] Europejskie firmy zagrożone atakami](https://s3.egospodarka.pl/grafika/pliki-naprawcze/Europejskie-firmy-zagrozone-atakami-apURW9.jpg)

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi](https://s3.egospodarka.pl/grafika/ataki-internetowe/Cyberprzestepcy-szybsi-i-skuteczniejsi-apURW9.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/G-Data-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Rotkity atakują 64-bitowy Windows [© stoupa - Fotolia.com] Rotkity atakują 64-bitowy Windows](https://s3.egospodarka.pl/grafika/ataki-hakerskie/Rotkity-atakuja-64-bitowy-Windows-MBuPgy.jpg)

![W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy [© pixabay] W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/W-walce-z-cyberatakami-przeszkadza-niewiedza-i-brak-pieniedzy-221386-150x100crop.jpg)

![Jak zagrażają nam przeglądarki internetowe? [© Volodymyr Krasyuk - Fotolia.com] Jak zagrażają nam przeglądarki internetowe?](https://s3.egospodarka.pl/grafika2/przegladarki-internetowe/Jak-zagrazaja-nam-przegladarki-internetowe-247495-150x100crop.jpg)

![EDR, MDR, XDR - które narzędzie najlepsze dla firmy? [© Freepik] EDR, MDR, XDR - które narzędzie najlepsze dla firmy?](https://s3.egospodarka.pl/grafika2/EDR/EDR-MDR-XDR-ktore-narzedzie-najlepsze-dla-firmy-263820-150x100crop.jpg)

![Norton Internet Security 2009 [© Nmedia - Fotolia.com] Norton Internet Security 2009](https://s3.egospodarka.pl/grafika/Norton-Internet-Security/Norton-Internet-Security-2009-Qq30bx.jpg)

![WannaCry początkiem nowej generacji ataków [© Canadadude3d - Fotolia.com] WannaCry początkiem nowej generacji ataków](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/WannaCry-poczatkiem-nowej-generacji-atakow-205970-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)