-

![Oprogramowanie sieciowe Novell dla MSP Oprogramowanie sieciowe Novell dla MSP]()

Oprogramowanie sieciowe Novell dla MSP

... Suite Small Business Edition posiada, zawarty w pakiecie, serwer SUSE Linux Enterprise, który może funkcjonować jako serwer aplikacji, obsługiwać strony internetowe, bazy danych (Oracle, IBM DB2, Sybase, MySQL, PostgreSQL itd.) i inne usługi do zarządzania firmą. W skład Novell Open Workgroup Suite Small Business ...

-

![Centra danych: walka z kryzysem [© Scanrail - Fotolia.com] Centra danych: walka z kryzysem]()

Centra danych: walka z kryzysem

... bieżących zasobów. Firma Symantec zaleca przedsiębiorstwom standaryzację na poziomie jednej warstwy oprogramowania infrastrukturalnego, które obsługuje wszystkie główne aplikacje, bazy danych, procesory oraz platformy pamięci masowych i serwerowych składników sprzętowych. Takie rozwiązanie zaowocuje lepszą ochroną danych i aplikacji, poprawą ...

-

![Symantec Backup Exec System Recovery 8 [© Nmedia - Fotolia.com] Symantec Backup Exec System Recovery 8]()

Symantec Backup Exec System Recovery 8

... ThreatCon. Integracja Backup Exec System Recovery 8 z platformą zarządzania Altiris pozwala administratorom na kontrolowanie zadań backupu przy użyciu interfejsu i środowiska bazy danych. Dodatkowo Backup Exec System Recovery 8 umożliwia komunikację z zewnętrznymi napędami USB oraz uruchamianie zadania backupu dla danego urządzenia, także gdy ...

-

![Skaner Canon imageFORMULA DR-3010C Skaner Canon imageFORMULA DR-3010C]()

Skaner Canon imageFORMULA DR-3010C

... , doraźnego skanowania. Skaner DR-3010C został przeznaczony dla małych i średnich firm oraz pozwala na rejestrowanie, archiwizowanie i udostępnianie dokumentów biurowych w różnych ... został również program BizCard Reader, który skanuje wizytówki, umożliwiając jednocześnie utworzenie bazy danych kontaktów biznesowych. Canon imageFORMULA DR-3010C ...

-

![ESET: lista zagrożeń X 2009 ESET: lista zagrożeń X 2009]()

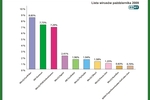

ESET: lista zagrożeń X 2009

... Qhost bardzo często uniemożliwiają poprawne połączenie się komputera z serwerem producenta oprogramowania zabezpieczającego (np. programu antywirusowego) w celu pobrania z sieci aktualnej bazy sygnatur. Lista zagrożeń powstaje dzięki ThreatSense.Net społeczności ponad 10 milionów użytkowników, którzy przesyłają próbki podejrzanie zachowujących się ...

-

![pkt.pl w telefonach iPhone pkt.pl w telefonach iPhone]()

pkt.pl w telefonach iPhone

... właściciel internetowej wyszukiwarki firm i instytucji - wprowadza usługę skierowaną do użytkowników telefonów iPhone. Aplikacja pozwala przeszukiwać ... na polskim rynku. Firma pkt.pl Polskie Książki Telefoniczne jako pierwsza udostępnia bazy danych teleadresowych użytkownikom aparatów Apple. Posiadacze iPhone’ów uzyskują – niezależny od miejsca i ...

-

![Panda Cloud Antivirus dla MSP [© Nmedia - Fotolia.com] Panda Cloud Antivirus dla MSP]()

Panda Cloud Antivirus dla MSP

... po polsku. Ochrona oparta na modelu Cloud Computing dla małych i średnich firm oraz dostawców usług informatycznych Panda Cloud Protection jest rozwiązaniem zabezpieczającym ... bezpłatny program Panda Cloud Antivirus, umożliwi małym i średnim firmom korzystanie z bazy wiedzy firmy Panda Security o złośliwym oprogramowaniu, która wykrywa i blokuje ...

-

![Polski rynek e-commerce a zagrożenia w sieci [© stoupa - Fotolia.com] Polski rynek e-commerce a zagrożenia w sieci]()

Polski rynek e-commerce a zagrożenia w sieci

... pojawiają się również nowe potrzeby klientów oraz wymagania, stawiane wobec nowoczesnych firm. Dziś efektywność oceniana jest na podstawie widoczności i znajomości marki, a firma, której ... – począwszy od zainfekowania witryny złośliwym oprogramowaniem, poprzez kradzież bazy danych klientów, skończywszy na zmianie numerów kont bankowych. Jak wskazują ...

-

![Branża metalurgiczna integruje się pionowo [© christian42 - Fotolia.com] Branża metalurgiczna integruje się pionowo]()

Branża metalurgiczna integruje się pionowo

... rozważają model integracji pionowej. Wzrost cen surowców sprawia, że wiele firm jest zainteresowanych takim rozwiązaniem jako formą kontroli kosztów, maksymalizacji marż ... podjęli szeroko zakrojone działania zmierzające do rozszerzenia kontrolowanej przez nich bazy surowcowej. Działania te nie ograniczają się jedynie do zakupu istniejących kopalni, ...

-

![Prywatna opieka medyczna w 2009 r. [© Scanrail - Fotolia.com] Prywatna opieka medyczna w 2009 r.]()

Prywatna opieka medyczna w 2009 r.

... wymagania klientów zmuszają jednak prywatne firmy medyczne do rozbudowy swojej bazy nie tylko w zakresie przychodni (np. Lux Med uruchomił w 2009 r. 11 nowych przychodni), ale również placówek szpitalnych. Z raportu wynika, iż wśród prywatnych firm medycznych działających w Polsce, najwięcej szpitali posiadają Grupa Nowy Szpital ...

-

![Panda Global Protection 2011 [© Nmedia - Fotolia.com] Panda Global Protection 2011]()

Panda Global Protection 2011

... o złośliwym oprogramowaniu otrzymywane z każdego komputera w celu ciągłego podnoszenia poziomu ochrony dla światowej społeczności użytkowników. Panda Global Protection 2011 korzysta z szerokiej bazy wiedzy, oferując użytkownikom szybką reakcję na wszystkie pojawiające się nowe złośliwe kody.

-

![Lokale gastronomiczne: przychody a lokalizacja Lokale gastronomiczne: przychody a lokalizacja]()

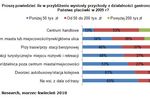

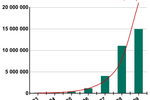

Lokale gastronomiczne: przychody a lokalizacja

... 72% próby, a także kierownicy lub managerowie badanych lokali – stanowili oni 28% respondentów. Placówki, z którymi zrealizowano wywiady zostały wylosowane z bazy Panoramy Firm. Zastosowano warstwowy schemat losowania. Zmienną warstwującą był typ lokalu, wg kryteriów wyszczególnionych powyżej. W każdej warstwie zrealizowano następującą liczbę ...

-

![Innowacje marketingowe [© Minerva Studio - Fotolia.com] Innowacje marketingowe]()

Innowacje marketingowe

... maleńkie urządzenie umożliwiające odzyskanie energii, np. z blatu stołu, i przekazanie jej telefonowi. Wyścig innowacji XXI wieku wymaga od firm wypracowania solidnej bazy doświadczeń i świeżych, oryginalnych pomysłów. Innowacje te muszą odzwierciedlać najnowsze trendy społeczne, demograficzne, kulturowe – choćby trend poprawności ekologicznej ...

-

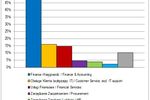

![Profil pracownika sektora SSC/BPO Profil pracownika sektora SSC/BPO]()

Profil pracownika sektora SSC/BPO

... , a tych niestety w Polsce zaczyna brakować. Dlatego też w zdecydowanej większości firm sektora zatrudnieni są obcokrajowcy. Średnio w jednym centrum pracuje ich ... ) z zastosowaniem kilku narzędzi badawczych : analiza źródeł zastanych (sprawozdania finansowe, bazy danych KRS, opracowania GUS itd.), ankieta internetowa skierowana do kadry zarządzającej ...

-

![Ochrona antywirusowa "w chmurze": wady i zalety Ochrona antywirusowa "w chmurze": wady i zalety]()

Ochrona antywirusowa "w chmurze": wady i zalety

... logika w procesie decyzyjnym. Ponieważ analiza metadanych odbywa się na serwerach firm antywirusowych, algorytmy wykorzystywane do identyfikacji szkodliwej zawartości nie mogą ... pomaga zminimalizować rozmiar pobieranych przez użytkowników antywirusowych baz danych, ponieważ bazy danych chmury nie są dostarczane do komputerów użytkowników. Warto ...

-

![Panda Global Protection 2012 [© Nmedia - Fotolia.com] Panda Global Protection 2012]()

Panda Global Protection 2012

... o złośliwym oprogramowaniu otrzymane z każdego komputera, by nieprzerwanie udoskonalać poziom ochrony użytkowników na całym świecie. Panda Global Protection 2012 korzysta z szerokiej bazy wiedzy, oferując użytkownikom szybką reakcję na wszystkie pojawiające się nowe złośliwe kody. Program Panda Global Protection 2012 został zaprojektowany dla ...

-

![Kaspersky Lab: szkodliwe programy IV 2011 Kaspersky Lab: szkodliwe programy IV 2011]()

Kaspersky Lab: szkodliwe programy IV 2011

... hasło) nie tylko graczy PSN, ale również użytkowników Sony Online Entertainment. Firma oświadczyła również, że hakerzy uzyskali dostęp do przestarzałej bazy z 2007 roku, zawierającej numery i daty wygaśnięcia 12 700 kart kredytowych i debetowych.

-

![Produkty Symantec do zarządzania pamięcią masową [© Nmedia - Fotolia.com] Produkty Symantec do zarządzania pamięcią masową]()

Produkty Symantec do zarządzania pamięcią masową

... Cluster Server 6.0 i Symantec ApplicationHA 6.0 Obecnie większość krytycznych aplikacji biznesowych składa się z wielu warstw sieci, aplikacji, oprogramowania pośredniego, bazy danych które działają na wielu serwerach, między platformami, w środowiskach fizycznych oraz wirtualnych i z wykorzystaniem różnych typów pamięci masowej. Zapewnienie ...

-

![Zaangażowanie pracowników w rękach menedżerów Zaangażowanie pracowników w rękach menedżerów]()

Zaangażowanie pracowników w rękach menedżerów

... każdym szczeblu organizacji - dowodzi najnowsze badanie międzynarodowej firmy doradczej i outsourcingowej Aon Hewitt będącej częścią Aon Corporation. Jak pokazują dane z Europejskiej Bazy Zaangażowania Aon Hewitt, ogromna większość pracowników uważa, że pracodawcy traktują badania zaangażowania jedynie w kategorii „ankiety do wypełnienia“. Tylko 18 ...

-

![Cyberprzestępcy atakują smartfony Cyberprzestępcy atakują smartfony]()

Cyberprzestępcy atakują smartfony

... informacji. Ataki na Sony, RSA, duże międzynarodowe korporacje, misje dyplomatyczne i bazy wojskowe potwierdziły ten trend: sprawa ataków ukierunkowanych ma większe znaczenie niż ... usuwania danych; Należy regularnie uaktualniać system operacyjny i oprogramowanie firm trzecich; Należy uważnie czytać wszystkie upoważnienia i regulaminy; Należy ...

-

![Smartfony wspomogą rynek detaliczny Smartfony wspomogą rynek detaliczny]()

Smartfony wspomogą rynek detaliczny

... sprzedawcom detalicznym identyfikowanie możliwości i szans na poszerzenie swojej bazy klientów. Większość dużych sieci sprzedaży detalicznej funkcjonujących na ... przedstawia ranking 250 największych światowych sieci detalicznych w oparciu o powszechnie dostępne dane firm za rok podatkowy 2010 (obejmujący lata podatkowe kończące się najpóźniej w ...

-

![Jakie niedogodności niesie praca w domu? [© Andrey_Arkusha - Fotolia.com] Jakie niedogodności niesie praca w domu?]()

Jakie niedogodności niesie praca w domu?

... od ponad 24 000 respondentów z przedsiębiorstw z przeszło 90 krajów. Ich dane pochodzą z globalnej bazy kontaktów firmy Regus, zawierającej informacje kontaktowe ponad miliona ludzi biznesu, w tym kierowników wyższego szczebla i właścicieli firm na całym świecie. Respondentów poproszono o przedstawienie swoich opinii na temat największych przeszkód ...

-

![Skaner Brother ADS-2600W Skaner Brother ADS-2600W]()

Skaner Brother ADS-2600W

... edycję zeskanowanych plików przed ich zapisaniem oraz na wybór odpowiedniego formatu zapisu. Z kolei oprogramowanie „NewSoft Presto! BizCard” automatycznie dodaje do bazy kontaktów w komputerze zeskanowane dane z wizytówek. Działające z systemem Windows oprogramowanie „Nuance PDF Converter Professional 7” i „Nuance PaperPort 12 SE”, pozwalają na ...

-

![SEO dla e-commerce o międzynarodowym zasięgu [© Paulus Nugroho R - Fotolia.com] SEO dla e-commerce o międzynarodowym zasięgu]()

SEO dla e-commerce o międzynarodowym zasięgu

... zdobycie rynków zagranicznych. Mając na uwadze fakt, jak wiele zagranicznych firm z branży e-commerce oferuje swoje produkty na naszym rynku, można powiedzieć, ... marki. Zdecydowanie powinniśmy postawić na jakość, a nie na ilość back linków. Poszerzenie bazy klientów zawsze brzmi zachęcająco. Szczególnie, gdy myślimy o pozyskaniu klienta bardziej ...

-

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013]()

ESET: zagrożenia internetowe III 2013

... bardzo często uniemożliwiają poprawne połączenie się komputera z serwerem producenta oprogramowania zabezpieczającego (np. programu antywirusowego) w celu pobrania z sieci aktualnej bazy sygnatur. 10. JS/TrojanDownloader.Iframe.NKE Pozycja w poprzednim rankingu: 9 Odsetek wykrytych infekcji: 0.94% Koń trojański, który przekierowuje przeglądarkę do ...

-

![Wmurowano kamień węgielny pod centra logistyczne Amazon Wmurowano kamień węgielny pod centra logistyczne Amazon]()

Wmurowano kamień węgielny pod centra logistyczne Amazon

... Timothy Collins, Dyrektor Operacyjny Amazon na Europę. Lokalizacja Polski w centrum Europy, bliskie połączenia kraju z kluczowymi rynkami oraz dostęp do znakomitej bazy zatrudnienia, były głównymi powodami, dla których firma Amazon zdecydowała się postawić na rozwój w Polsce. W każdym z centrów logistycznych planowanych w Polsce powstanie ...

-

![Użytkownicy Facebooka pod ochroną F-Secure [© Sondem - Fotolia.com] Użytkownicy Facebooka pod ochroną F-Secure]()

Użytkownicy Facebooka pod ochroną F-Secure

... Narzędzie firmy F-Secure bezpłatnie poinformuje o wykrytym zagrożeniu i – za zgodą użytkownika – natychmiast je usunie. Facebook, z racji swojej popularności i posiadania bogatej bazy użytkowników, stał się poważnym celem dla cyberprzestępców. Jak mówi Chetan Gowda, Software Engineer Facebooka, dbanie o bezpieczeństwo osób korzystających z portalu ...

-

![Wirtualizacja: tak czy nie? [© Tomasz Zajda - Fotolia.com] Wirtualizacja: tak czy nie?]()

Wirtualizacja: tak czy nie?

... nie wykorzystuje swojej mocy obliczeniowej w sposób optymalny. Dodatkowo, głośny marketing firm wdrażających rozwiązania wirtualizacyjne mówi o konsolidacji serwerów w stosunku nawet 6:1, zwracając ... do wirtualizacji. Najczęściej na tych systemach składowane są transakcyjne bazy danych czy systemy bilingowe, które przy swojej pracy utylizują często ...

-

![Jak działają giełdy RTB? [© Igor Mojzes - Fotolia.com] Jak działają giełdy RTB?]()

Jak działają giełdy RTB?

... , który poszukuje samochodu o danych parametrach. Magia? Nie – po prostu dobre bazy danych i zoptymalizowany „silnik behawioralny”. Dzięki modelowi RTB reklamodawcy mają niemal stuprocentową pewność, ... reklamy, a nie na jej koszt. Polska zagłębiem big data dla zachodnich firm Giełdy reklamowe w modelu RTB po raz pierwszy pojawiły się w USA w 2009 ...

-

![Jak bez dużych pieniędzy skutecznie reklamować sklep internetowy? Jak bez dużych pieniędzy skutecznie reklamować sklep internetowy?]()

Jak bez dużych pieniędzy skutecznie reklamować sklep internetowy?

... Center Kolejnym nowoczesnym narzędziem dedykowanym sklepom internetowym jest Google Merchant Center. Dzięki tej usłudze właściciele e-sklepów mają możliwość przesyłania do bazy Google informacji o oferowanych przez nich produktach. Dostępny asortyment może zostać wyświetlony za pomocą np. Google AdWords. W wynikach wyszukiwania potencjalnemu ...

-

![Nowy trojan na Androida atakuje firmware i popularne aplikacje [© faithie - Fotolia.com] Nowy trojan na Androida atakuje firmware i popularne aplikacje]()

Nowy trojan na Androida atakuje firmware i popularne aplikacje

... w urządzeniu aplikacji Google Play Serwer odpowiada zaszyfrowanym obiektem JSON (Java Script Object Notification), który może zawierać następujące komendy: Aktualizacji bazy danych informacją o reklamie do wyświetlenia. Stworzenia skrótu do reklamy na ekranie domowym. Wyświetlenia powiadomienia o treści reklamowej. Wyświetlenia powiadomienia, po ...

-

![TeslaCrypt zaszyfrował Twoje dane? ESET ma rozwiązanie TeslaCrypt zaszyfrował Twoje dane? ESET ma rozwiązanie]()

TeslaCrypt zaszyfrował Twoje dane? ESET ma rozwiązanie

... w chmurze; Regularnie instaluj aktualizacje systemu operacyjnego i innych programów znajdujących się na komputerze; Wyposaż swój komputer w program antywirusowy i zadbaj o regularną aktualizację bazy sygnatur wirusów. Bezpłatne narzędzie deszyfrujące można pobrać bezpośrednio ze strony: http://download.eset.com/special/ESETTeslaCryptDecryptor.exe

-

![Kradzież tożsamości może dotknąć każdego [© Elnur - Fotolia.com] Kradzież tożsamości może dotknąć każdego]()

Kradzież tożsamości może dotknąć każdego

... podszywając się pod nas, dokonywać oszustw (np. wyłudzać telefony komórkowe od firm telekomunikacyjnych czy wystawiać fałszywe oferty sprzedaży na allegro). Co istotne, ... nim założone konto dostępu. Takie zastrzeżenie sprawi, że numer naszego dokumentu trafi do bazy danych, którą przed podpisywaniem nowych umów zawsze sprawdzają m.in. banki, poczta ...

-

![5 obszarów innowacji, których potrzebuje cyberbezpieczeństwo 5 obszarów innowacji, których potrzebuje cyberbezpieczeństwo]()

5 obszarów innowacji, których potrzebuje cyberbezpieczeństwo

... host, jak i dane użytkownika. Ujawnianie danych poufnych Aby kontener mógł korzystać z bazy danych lub innej usługi, prawdopodobnie będzie wymagać klucza API lub nazwy użytkownika ... usług na żądanie. 5) Wsparcie przedsiębiorstw w stosowaniu sieci SD-WAN Coraz więcej firm potrzebuje elastyczniejszych, otwartych i opartych na chmurze technologii WAN. ...

-

![10 przydatnych aplikacji w e-sklepie [© thodonal - Fotolia.com ] 10 przydatnych aplikacji w e-sklepie]()

10 przydatnych aplikacji w e-sklepie

... a także dodawać nazwy i opisy towaru do e-sklepu. Integracja daje dostęp do bazy ponad 70 tys. produktów oferowanych przez hurtownię. Subiekt w e-sklepie W ... SALESmanago kompleksowo wprowadza narzędzia do niedawna zarezerwowane tylko dla największych firm. Aplikacja pozwala zautomatyzować odzyskiwanie porzuconych koszyków zakupowych, tworzyć kampanie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Centra danych: walka z kryzysem [© Scanrail - Fotolia.com] Centra danych: walka z kryzysem](https://s3.egospodarka.pl/grafika/centra-danych/Centra-danych-walka-z-kryzysem-apURW9.jpg)

![Symantec Backup Exec System Recovery 8 [© Nmedia - Fotolia.com] Symantec Backup Exec System Recovery 8](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Backup-Exec-System-Recovery-8-Qq30bx.jpg)

![Panda Cloud Antivirus dla MSP [© Nmedia - Fotolia.com] Panda Cloud Antivirus dla MSP](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Cloud-Antivirus-dla-MSP-Qq30bx.jpg)

![Polski rynek e-commerce a zagrożenia w sieci [© stoupa - Fotolia.com] Polski rynek e-commerce a zagrożenia w sieci](https://s3.egospodarka.pl/grafika/e-biznes/Polski-rynek-e-commerce-a-zagrozenia-w-sieci-MBuPgy.jpg)

![Branża metalurgiczna integruje się pionowo [© christian42 - Fotolia.com] Branża metalurgiczna integruje się pionowo](https://s3.egospodarka.pl/grafika/branza-metalurgiczna/Branza-metalurgiczna-integruje-sie-pionowo-zaGbha.jpg)

![Prywatna opieka medyczna w 2009 r. [© Scanrail - Fotolia.com] Prywatna opieka medyczna w 2009 r.](https://s3.egospodarka.pl/grafika/prywatna-opieka-medyczna/Prywatna-opieka-medyczna-w-2009-r-apURW9.jpg)

![Panda Global Protection 2011 [© Nmedia - Fotolia.com] Panda Global Protection 2011](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Global-Protection-2011-Qq30bx.jpg)

![Innowacje marketingowe [© Minerva Studio - Fotolia.com] Innowacje marketingowe](https://s3.egospodarka.pl/grafika/innowacje-marketingowe/Innowacje-marketingowe-iG7AEZ.jpg)

![Panda Global Protection 2012 [© Nmedia - Fotolia.com] Panda Global Protection 2012](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Global-Protection-2012-Qq30bx.jpg)

![Produkty Symantec do zarządzania pamięcią masową [© Nmedia - Fotolia.com] Produkty Symantec do zarządzania pamięcią masową](https://s3.egospodarka.pl/grafika/Symantec/Produkty-Symantec-do-zarzadzania-pamiecia-masowa-Qq30bx.jpg)

![Jakie niedogodności niesie praca w domu? [© Andrey_Arkusha - Fotolia.com] Jakie niedogodności niesie praca w domu?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Jakie-niedogodnosci-niesie-praca-w-domu-109519-150x100crop.jpg)

![SEO dla e-commerce o międzynarodowym zasięgu [© Paulus Nugroho R - Fotolia.com] SEO dla e-commerce o międzynarodowym zasięgu](https://s3.egospodarka.pl/grafika2/e-commerce/SEO-dla-e-commerce-o-miedzynarodowym-zasiegu-113455-150x100crop.jpg)

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-III-2013-116395-150x100crop.jpg)

![Użytkownicy Facebooka pod ochroną F-Secure [© Sondem - Fotolia.com] Użytkownicy Facebooka pod ochroną F-Secure](https://s3.egospodarka.pl/grafika2/Facebook/Uzytkownicy-Facebooka-pod-ochrona-F-Secure-137551-150x100crop.jpg)

![Wirtualizacja: tak czy nie? [© Tomasz Zajda - Fotolia.com] Wirtualizacja: tak czy nie?](https://s3.egospodarka.pl/grafika2/wirtualizacja/Wirtualizacja-tak-czy-nie-143220-150x100crop.jpg)

![Jak działają giełdy RTB? [© Igor Mojzes - Fotolia.com] Jak działają giełdy RTB?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-dzialaja-gieldy-RTB-145106-150x100crop.jpg)

![Nowy trojan na Androida atakuje firmware i popularne aplikacje [© faithie - Fotolia.com] Nowy trojan na Androida atakuje firmware i popularne aplikacje](https://s3.egospodarka.pl/grafika2/trojany/Nowy-trojan-na-Androida-atakuje-firmware-i-popularne-aplikacje-173162-150x100crop.jpg)

![Kradzież tożsamości może dotknąć każdego [© Elnur - Fotolia.com] Kradzież tożsamości może dotknąć każdego](https://s3.egospodarka.pl/grafika2/kradziez-tozsamosci/Kradziez-tozsamosci-moze-dotknac-kazdego-191730-150x100crop.jpg)

![10 przydatnych aplikacji w e-sklepie [© thodonal - Fotolia.com ] 10 przydatnych aplikacji w e-sklepie](https://s3.egospodarka.pl/grafika2/sklep-internetowy/10-przydatnych-aplikacji-w-e-sklepie-207401-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)

![Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć? [© Freepik] Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/Rozwod-a-wspolny-kredyt-hipoteczny-Co-warto-wiedziec-265823-150x100crop.jpg)

![Catalyst podtrzymuje dobrą passę [© Freepik] Catalyst podtrzymuje dobrą passę](https://s3.egospodarka.pl/grafika2/Catalyst/Catalyst-podtrzymuje-dobra-passe-265822-150x100crop.jpg)

![Stopy procentowe w IV 2025 znów bez zmian [© DDRockstar - Fotolia.com] Stopy procentowe w IV 2025 znów bez zmian](https://s3.egospodarka.pl/grafika2/RPP/Stopy-procentowe-w-IV-2025-znow-bez-zmian-265816-150x100crop.jpg)