-

![Ruch lateralny najczytelniejszym znakiem ataku ransomware [© DC Studio na Freepik] Ruch lateralny najczytelniejszym znakiem ataku ransomware]()

Ruch lateralny najczytelniejszym znakiem ataku ransomware

... i ukrywają złośliwe pliki w folderach z filmami i muzyką. Krajobraz zagrożeń ransomware w latach 2023/24 Badacze Barracuda, firmy, która jest producentem rozwiązań z obszaru bezpieczeństwa IT, przeanalizowali 200 incydentów zgłoszonych od sierpnia 2023 do lipca 2024, dotyczących 37 krajów i 36 różnych grup ransomware. 21% incydentów dotknęło ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... - mogą zadecydować o powodzeniu tej koncepcji. O ile firmy zatrudniają specjalistów IT, dla zwykłego użytkownika posiadanie komputera może być stresujące. Najpierw ... minus w porównaniu ze standardowymi rozwiązaniami bezpieczeństwa, jednak zalety tej technologii przeważają wady. Korzyści bezpieczeństwa "in-the-cloud" Cała koncepcja, na której opiera ...

-

![Sektor TMT a bezpieczeństwo informatyczne [© Scanrail - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne]()

Sektor TMT a bezpieczeństwo informatyczne

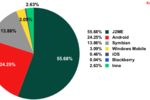

... bezpieczeństwa informatycznego firm jest wykorzystanie przez pracowników osobistych smartfonów, tabletów czy laptopów do celów służbowych. Niesie to nowe wyzwania związane z poufnością danych, rozpowszechnianiem aplikacji oraz wsparciem IT ... bezpieczeństwa, które uniemożliwiają niektóre działania, np. ściąganie dużych plików wideo. Natomiast działy IT ...

-

![Sektor finansowy bezsilny wobec hakerów? Sektor finansowy bezsilny wobec hakerów?]()

Sektor finansowy bezsilny wobec hakerów?

... wpływającym na zwiększenie inwestycji w zakresie bezpieczeństwa IT w bankach oraz instytucjach finansowych jest zgodność z przepisami. Jednocześnie jednak okazuje się, że aż 63% organizacji reprezentujących sektor finansowy uważa, iż przestrzeganie przepisów nie wystarczy do zapewnienia bezpieczeństwa. Kolejnym istotnym powodem zwiększenia wydatków ...

-

![Trojany wysadzają ransomware z siodła? [© fotomek - Fotolia.com] Trojany wysadzają ransomware z siodła?]()

Trojany wysadzają ransomware z siodła?

... odwilż ransomware jej nie wyhamuje, bo bezpieczeństwo IT zawsze należy traktować całościowo i koncentracja na ochronie jednego obszaru nie może oznaczać rozluźnienia w innym. A liczba samych zagrożeń bankowych będzie wciąż rosła, proporcjonalnie do liczby transakcji online. Eksperci firmy bezpieczeństwa IT Cylance sugerują, że w ramach oszczędności ...

-

![Bezpieczeństwo informatyczne w biznesie [© Scanrail - Fotolia.com] Bezpieczeństwo informatyczne w biznesie]()

Bezpieczeństwo informatyczne w biznesie

... zagrożeń i efektywnym karaniu winnych przestępstw". Zwiększona świadomość zagrożeń Świadomość zagrożeń bezpieczeństwa informacji w firmie wzrosła w porównaniu z okresem sprzed dwóch lat. Ze wszystkich finansowych zagrożeń związanych z bezpieczeństwem informatycznym, menadżerowie IT najbardziej boją się utraty klientów z powodu awarii sieci (81 ...

-

![Ewolucja złośliwego oprogramowania 2005 Ewolucja złośliwego oprogramowania 2005]()

Ewolucja złośliwego oprogramowania 2005

... , przewidują nie tylko rozpowszechnienie podobnych technik szantażu w przyszłości, ale również ich ewolucję. Zalecenia dla użytkowników Przy całej gamie problemów bezpieczeństwa IT, istnieje kilka prostych zaleceń, które pomogą użytkownikom w uniknięciu lub zwalczeniu większości zagrożeń cybernetycznych. • Nie wolno otwierać załączników ani klikać ...

-

![Pogoda a ochrona danych firmowych [© violetkaipa - Fotolia.com] Pogoda a ochrona danych firmowych]()

Pogoda a ochrona danych firmowych

... IT. Jest to wynikiem prowadzenia niewłaściwej polityki bezpieczeństwa informacji, obejmującej najważniejsze działania chroniące dane i kluczowe dokumenty firmowe. "Niestety brak właściwej polityki bezpieczeństwa danych lub odpowiedniego przeszkolenia w jej zakresie sprawia, iż podczas częstych w wakacje zastępstw na stanowisku administratora IT ...

-

![Bezpieczeństwo cloud computing [© stoupa - Fotolia.com] Bezpieczeństwo cloud computing]()

Bezpieczeństwo cloud computing

... zaufania nie można mówić o gwarancji bezpieczeństwa. Decydując się na inwestycję w rozwiązania chmurowe warto zastanowić się, jak dużo danych firma ujawni zewnętrznemu dostawcy. Bruce Schneier radzi, by bliżej przyjrzeć się kwestiom bezpieczeństwa związanym z przenoszeniem zasobów do chmury: „Bezpieczeństwo IT opiera się na zaufaniu. Trzeba ...

-

![Kaspersky Lab: szkodliwe programy VIII 2011 Kaspersky Lab: szkodliwe programy VIII 2011]()

Kaspersky Lab: szkodliwe programy VIII 2011

... najczęstszych tematów dyskusji dotyczących problemów bezpieczeństwa IT. Jednak dziedzina ta jest nowa i stosunkowo niedostępna dla większości użytkowników, co oznacza, że przeważająca część wiadomości dotyczących tego rodzaju aktywności stanowi niepotrzebne wyolbrzymienie sprawy. W sierpniu społecznością IT wstrząsnęła wiadomość pochodząca od firmy ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

... ale nadal możesz zostać zaatakowany przez złożone szkodliwego oprogramowanie. Właściwy pakiet bezpieczeństwa, jak Kaspersky Internet Security 2013 w większości przypadków blokuje samą możliwość ... odpowiednich kategoriach. Dzięki temu żadne dodatkowe działania ze strony specjalistów IT nie są wymagane w celu dodania pożądanego oprogramowania do listy ...

-

![Kaspersky Security for Mobile dla Windows Phone i Samsung SAFE Kaspersky Security for Mobile dla Windows Phone i Samsung SAFE]()

Kaspersky Security for Mobile dla Windows Phone i Samsung SAFE

... ramach Kaspersky Endpoint Security for Business – flagowej platformy bezpieczeństwa Kaspersky Lab dla firm. Samsung – SAFE SAFE (Samsung for Enterprise) to program, którym objęte są smartfony oraz urządzenia Galaxy Tab® Samsunga spełniające wymagania administratorów IT i obsługujące funkcje zarządzania. Uogólniając, urządzenia objęte programem SAFE ...

-

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014]()

Bezpieczeństwo firm w sieci I poł. 2014

... korporacyjnych systemów IT, na widok których cyberprzestępcy już zacierają ręce - czytamy w najnowszej edycji raportu Cisco 2014 Midyear Security Report, w którym zaprezentowane zostały wyniki analizy poziomu bezpieczeństwa informatycznego w korporacjach. Elementy te umożliwiają cyberprzestępcom wykorzystanie luk w systemach IT przy zastosowaniu ...

-

![Co wspólnego ma piłka nożna i praca zdalna? [© sdecoret - Fotolia.com] Co wspólnego ma piłka nożna i praca zdalna?]()

Co wspólnego ma piłka nożna i praca zdalna?

... i bezpieczeństwa danych, są skwapliwie wykorzystywane przez cyberprzestępców. Dlatego warto podjąć odpowiednie działania, które ochronią nas przed, w trakcie i po zawodach – dzięki temu fani piłki nożnej będą bezpieczni i będą mogli bez zbędnych zmartwień cieszyć się swoim świętem” – powiedział David Emm, główny badacz ds. bezpieczeństwa IT ...

-

![Ataki DDoS na przynętę Ataki DDoS na przynętę]()

Ataki DDoS na przynętę

... dotyczące korporacyjnego bezpieczeństwa IT to coroczne badanie przeprowadzane przez Kaspersky Lab we współpracy z B2B International. W 2016 r. ponad 4 000 przedstawicieli małych, średnich (50 do 999 pracowników) i dużych firm (powyżej 1 000 pracowników) z 25 krajów zapytano o opinię na temat bezpieczeństwa IT oraz rzeczywistych incydentów ...

-

![Ransomware, czy 167 razy więcej zagrożeń [© zimmytws - Fotolia.com] Ransomware, czy 167 razy więcej zagrożeń]()

Ransomware, czy 167 razy więcej zagrożeń

... może równie zablokować cudze dane równie skutecznie jak doświadczony cyberprzestępca. Czy firmowi eksperci bezpieczeństwa IT są na to przygotowani? Styczniowe badanie organizacji ISDG zajmujących się ochroną danych dowodzi, że 76% menedżerów bezpieczeństwa IT dostrzega w ransomware poważne zagrożenie dla swojego biznesu. Ponad połowa z nich (57 ...

-

![Zaawansowane ataki hakerskie tanim kosztem? Zaawansowane ataki hakerskie tanim kosztem?]()

Zaawansowane ataki hakerskie tanim kosztem?

... , które chcą chronić swoją infrastrukturę IT przed atakami hakerskimi takimi jak Microcin, eksperci z Kaspersky Lab zalecają wykorzystywanie narzędzi bezpieczeństwa, które umożliwiają wykrywanie nie tylko samego szkodliwego oprogramowania, ale także szkodliwych operacji w firmowej infrastrukturze IT. Złożone rozwiązania, takie jak Kaspersky ...

-

![Kłopotliwe usługi w chmurze. Nie milkną pytania o bezpieczeństwo Kłopotliwe usługi w chmurze. Nie milkną pytania o bezpieczeństwo]()

Kłopotliwe usługi w chmurze. Nie milkną pytania o bezpieczeństwo

... zamierza zlecić obsługę infrastruktury IT i procesów firmie zewnętrznej. Jednak w wielu organizacjach perspektywa szybkiej adopcji oraz oszczędności finansowych i operacyjnych nie jest obojętna dla bezpieczeństwa — wiele firm korzysta z usług w chmurze, nie mając opracowanej strategii bezpieczeństwa swoich informacji. Często podstawą ...

-

![Nowa wersja Kaspersky Endpoint Security Cloud Nowa wersja Kaspersky Endpoint Security Cloud]()

Nowa wersja Kaspersky Endpoint Security Cloud

... lub tablecie. Urządzenie jest chronione od momentu wdrożenia rozwiązania, ponieważ wstępnie skonfigurowane profile bezpieczeństwa są automatycznie stosowane do każdego nowo dodanego urządzenia, oszczędzając cenne zasoby administratora IT. Jeśli wymagana jest bardziej szczegółowa konfiguracja, administratorzy mogą stworzyć ręcznie dodatkowe profile ...

-

![RODO poprawia bezpieczeństwo danych i zaufanie klientów RODO poprawia bezpieczeństwo danych i zaufanie klientów]()

RODO poprawia bezpieczeństwo danych i zaufanie klientów

... gdy 41% zatrudniło konsultantów RODO. Z perspektywy IT, najczęstszymi środkami podjętymi w celu spełnienia wymagań bezpieczeństwa RODO były: Wprowadzenie standardowych środków bezpieczeństwa (44%) Zorganizowanie szkoleń dla pracowników celem zwiększenia świadomości w kwestii bezpieczeństwa danych (41%) Zaimplementowanie systemu kontroli dostępu ...

-

![3 mity dotyczące cyberbezpieczeństwa w MŚP [© Melpomene - Fotolia.com] 3 mity dotyczące cyberbezpieczeństwa w MŚP]()

3 mity dotyczące cyberbezpieczeństwa w MŚP

... w MŚP nie traktują poważnie bezpieczeństwa i prywatności danych Odpowiedzi uczestników badania odpowiadających w firmach za kwestie IT potwierdzają, że to twierdzenie jest dalekie od prawdy, przytaczając trzy główne argumenty: poufność danych, edukacja oraz poparcie zarządu. 90% osób podejmujących decyzje w kwestiach IT w małych i średnich ...

-

![Ransomware to biznes. Jak się chronić? Ransomware to biznes. Jak się chronić?]()

Ransomware to biznes. Jak się chronić?

... bezpieczeństwa IT wielu przedsiębiorstw. Skutki ataków są odczuwalne nie tylko przez bezpośrednio zaatakowane firmy. Paraliż łańcucha dostaw wpływa na codzienne życie wielu ludzi, np. poprzez problemy w obszarze handlu. Z tego powodu cyberzagrożenia to sprawa nie tylko zespołów ds. IT ...

-

![Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok [© pixabay.com] Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok]()

Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok

... cyberprzestępczości. W związku z tym czas ich wykrycia oraz szybkość, z jaką zespoły bezpieczeństwa mogą podjąć działania neutralizujące, są najważniejsze. Derek Manky, Chief Security ... znajdują sposoby na wykorzystanie nowych technologii, aby zakłócać prace środowisk IT i doprowadzać do zniszczeń. Nie poprzestają już na stawianiu sobie jako cel ...

-

![Prowadzenie firmy w chmurze. Jak ją chronić? [© pixabay.com] Prowadzenie firmy w chmurze. Jak ją chronić?]()

Prowadzenie firmy w chmurze. Jak ją chronić?

... te można zintegrować z innymi domenami bezpieczeństwa, takimi jak szyfrowanie i bezpieczeństwo sieci, aby pomóc firmom działającym w chmurze w przestrzeganiu różnych przepisów i standardów, takich jak RODO i PCI DSS. 2. Pentesting Korzystając z narzędzi do testów penetracyjnych, Twój zespół IT może symulować atak, który naśladuje działania ...

-

![Poważne ataki na cyberbezpieczeństwo. Jak się chronić? [© Andrey Burmakin - Fotolia.com.jpg] Poważne ataki na cyberbezpieczeństwo. Jak się chronić?]()

Poważne ataki na cyberbezpieczeństwo. Jak się chronić?

... praktyką, przy ciągłym monitorowaniu bezpieczeństwa, jest współpraca lokalnych informatyków z zewnętrznymi zespołami ds. bezpieczeństwa cyfrowego, którzy z systemów typu SIEM potrafią wydobyć najważniejsze informacje na temat zagrożeń – doradza Aleksander Kostuch, inżynier europejskiego wytwórcy rozwiązań z obszaru bezpieczeństwa IT. Po nitce do ...

-

![Ataki na pulpity zdalne. 98% z nich uderza w Virtual Network Computing [© StockSnap z Pixabay] Ataki na pulpity zdalne. 98% z nich uderza w Virtual Network Computing]()

Ataki na pulpity zdalne. 98% z nich uderza w Virtual Network Computing

... bezpieczeństwa IT trudniej jest monitorować podejrzane połączenia i naruszenia. Praca na jednym rozwiązaniu do pulpitu zdalnego w całej organizacji pozwoli działom IT skoncentrować wysiłki na zarządzaniu, monitorowaniu i zabezpieczaniu powiązanych z nim portów dzięki zablokowaniu innego ruchu. Firmy powinny wdrożyć rozwiązania bezpieczeństwa ...

-

![Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach [© rawpixel.com na Freepik] Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach]()

Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach

... to 3 godziny. Nawet pojedynczy incydent naruszenia bezpieczeństwa może mieć poważne konsekwencje dla firmy. Niezbędne jest więc zbudowanie trójstronnej strategii obronnej, która obejmuje rozwój świadomości nt. cyfrowych zagrożeń w jej obrębie; doskonalenie technicznych umiejętności personelu IT i cyberbezpieczeństwa oraz inwestycje w zaawansowane ...

-

![4 wyzwania dla cyberbezpieczeństwa w 2025 roku [© Freepik] 4 wyzwania dla cyberbezpieczeństwa w 2025 roku]()

4 wyzwania dla cyberbezpieczeństwa w 2025 roku

... na świecie w 2025 roku. Egzekwuje ona systematyczne wdrażanie polityk zarządzania ryzykiem i bezpieczeństwa, co zmusza firmy do wdrożenia bardziej surowych i szerszych środków ochrony IT i łańcucha dostaw oraz inwestycji w nowoczesne systemy bezpieczeństwa. Dyrektywa ta wywiera na firmach w UE presję w postaci wysokich kar finansowych ...

-

![Urządzenia mobilne bez zabezpieczeń [© stoupa - Fotolia.com] Urządzenia mobilne bez zabezpieczeń]()

Urządzenia mobilne bez zabezpieczeń

... miejsce głównie z powodu zaniedbania podstawowych zasad bezpieczeństwa; brak hasła lub słabe hasło, brak szyfrowania danych, padnięcie ofiarą phishingu lub innych ataków socjotechnicznych,"- kontynuował Lyne."Jeśli urządzenia są wykorzystywane w celach służbowych, ważne jest, aby zespoły IT miały nad nimi podstawową kontrolę. Upewniając się ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... tylko trzy państwa o wysokim poziomie komputeryzacji i bezpieczeństwa IT: Irlandię (2%), Stany Zjednoczone (3%) oraz Polskę (4%). Pozostałymi generatorami „bezwartościowego” ruchu były zainfekowane komputery w krajach rozwijających się, gdzie liczba komputerów na głowę jest znacznie mniejsza, a bezpieczeństwo IT nie stanowi mocną stronę: Meksyk ...

-

![Usługi cloud computing: 3 warstwy w modelu dostaw [© buchachon - Fotolia.com] Usługi cloud computing: 3 warstwy w modelu dostaw]()

Usługi cloud computing: 3 warstwy w modelu dostaw

... to system informacyjny, a system informacyjny to IT. I tu dochodzimy do sedna sprawy. Według raportu ESG Research, oczekiwania (według gradacji znaczenia) przedsiębiorstw, są następujące: redukcja kosztów operacyjnych, usprawnienie procesów biznesowych, wyższy zwrot z inwestycji, poprawa bezpieczeństwa i zmniejszenie ryzyka oraz redukcja czasu ...

-

![Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017? [© kaptn - Fotolia.com] Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?]()

Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?

... szybko zmieniającymi się zagrożeniami. Zwiększy to popyt na zarządzane usługi bezpieczeństwa, ponieważ organizacje będą poszukiwać doświadczonych specjalistów, którzy pomogą im w codziennej obsłudze, zarządzaniu i zabezpieczaniu rozwijających się systemów IT. W nadchodzącym roku firmy staną w obliczu licznych wyzwań, ponieważ sposoby działania ...

-

![Usługi w chmurze = cyberbezpieczeństwo + ciągłość procesów biznesowych [© rangizzz - Fotolia.com] Usługi w chmurze = cyberbezpieczeństwo + ciągłość procesów biznesowych]()

Usługi w chmurze = cyberbezpieczeństwo + ciągłość procesów biznesowych

... zespołu ds. cyberbezpieczeństwa w KPMG w Polsce. Brak odpowiedniego budżetu największą barierą w budowaniu bezpieczeństwa IT Po raz pierwszy od 2017 roku brak wykwalifikowanych pracowników nie był dla firm największą przeszkodą w budowaniu odpowiedniego bezpieczeństwa IT. W 2019 roku największą barierą dla firm był brak wystarczających budżetów (64 ...

-

![Android w wersji 4.1 i starszych atakowany za pośrednictwem stron WWW Android w wersji 4.1 i starszych atakowany za pośrednictwem stron WWW]()

Android w wersji 4.1 i starszych atakowany za pośrednictwem stron WWW

... przez badaczy ds. bezpieczeństwa IT. To oznacza, że producenci urządzeń z systemem Android powinni pamiętać, że ich klienci zasługują na ochronę w postaci odpowiednich aktualizacji bezpieczeństwa, nawet jeśli dany model urządzenia nie znajdują się już w sprzedaży – powiedział Wiktor Czebyszew, ekspert ds. bezpieczeństwa IT, Kaspersky Lab. Jak ...

-

![Europa: wydarzenia tygodnia 36/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 36/2018]()

Europa: wydarzenia tygodnia 36/2018

... zadań ekspertów ds. bezpieczeństwa ukierunkowanych na zapewnienie ochrony w równym stopniu maszynom, jak i ludziom. Patimat Darbiszewa, jedna z zeszłorocznych finalistek, która pracowała nad projektem zapobiegania szpiegostwu przemysłowemu, podzieliła się swoimi wrażeniami z konkursu: Udział w konkursie Secur'IT Cup daje możliwość zdobycia ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ruch lateralny najczytelniejszym znakiem ataku ransomware [© DC Studio na Freepik] Ruch lateralny najczytelniejszym znakiem ataku ransomware](https://s3.egospodarka.pl/grafika2/ruch-lateralny/Ruch-lateralny-najczytelniejszym-znakiem-ataku-ransomware-262534-150x100crop.jpg)

![Sektor TMT a bezpieczeństwo informatyczne [© Scanrail - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-apURW9.jpg)

![Trojany wysadzają ransomware z siodła? [© fotomek - Fotolia.com] Trojany wysadzają ransomware z siodła?](https://s3.egospodarka.pl/grafika2/ransomware/Trojany-wysadzaja-ransomware-z-siodla-207369-150x100crop.jpg)

![Bezpieczeństwo informatyczne w biznesie [© Scanrail - Fotolia.com] Bezpieczeństwo informatyczne w biznesie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informatyczne/Bezpieczenstwo-informatyczne-w-biznesie-apURW9.jpg)

![Pogoda a ochrona danych firmowych [© violetkaipa - Fotolia.com] Pogoda a ochrona danych firmowych](https://s3.egospodarka.pl/grafika/Kroll-Ontrack/Pogoda-a-ochrona-danych-firmowych-SdaIr2.jpg)

![Bezpieczeństwo cloud computing [© stoupa - Fotolia.com] Bezpieczeństwo cloud computing](https://s3.egospodarka.pl/grafika/Cloud-Computing/Bezpieczenstwo-cloud-computing-MBuPgy.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firm-w-sieci-I-pol-2014-141529-150x100crop.jpg)

![Co wspólnego ma piłka nożna i praca zdalna? [© sdecoret - Fotolia.com] Co wspólnego ma piłka nożna i praca zdalna?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Co-wspolnego-ma-pilka-nozna-i-praca-zdalna-176870-150x100crop.jpg)

![Ransomware, czy 167 razy więcej zagrożeń [© zimmytws - Fotolia.com] Ransomware, czy 167 razy więcej zagrożeń](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-czy-167-razy-wiecej-zagrozen-188725-150x100crop.jpg)

![3 mity dotyczące cyberbezpieczeństwa w MŚP [© Melpomene - Fotolia.com] 3 mity dotyczące cyberbezpieczeństwa w MŚP](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/3-mity-dotyczace-cyberbezpieczenstwa-w-MSP-229496-150x100crop.jpg)

![Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok [© pixabay.com] Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-Prognozy-Fortinet-na-2023-rok-249374-150x100crop.jpg)

![Prowadzenie firmy w chmurze. Jak ją chronić? [© pixabay.com] Prowadzenie firmy w chmurze. Jak ją chronić?](https://s3.egospodarka.pl/grafika2/prowadzenie-dzialalnosci-gospodarczej/Prowadzenie-firmy-w-chmurze-Jak-ja-chronic-253921-150x100crop.jpg)

![Poważne ataki na cyberbezpieczeństwo. Jak się chronić? [© Andrey Burmakin - Fotolia.com.jpg] Poważne ataki na cyberbezpieczeństwo. Jak się chronić?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Powazne-ataki-na-cyberbezpieczenstwo-Jak-sie-chronic-257747-150x100crop.jpg)

![Ataki na pulpity zdalne. 98% z nich uderza w Virtual Network Computing [© StockSnap z Pixabay] Ataki na pulpity zdalne. 98% z nich uderza w Virtual Network Computing](https://s3.egospodarka.pl/grafika2/Virtual-Network-Computing/Ataki-na-pulpity-zdalne-98-z-nich-uderza-w-Virtual-Network-Computing-260390-150x100crop.jpg)

![Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach [© rawpixel.com na Freepik] Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-nieznane-czyli-jak-brakuje-nam-wiedzy-o-cyberatakach-263142-150x100crop.jpg)

![4 wyzwania dla cyberbezpieczeństwa w 2025 roku [© Freepik] 4 wyzwania dla cyberbezpieczeństwa w 2025 roku](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/4-wyzwania-dla-cyberbezpieczenstwa-w-2025-roku-263499-150x100crop.jpg)

![Urządzenia mobilne bez zabezpieczeń [© stoupa - Fotolia.com] Urządzenia mobilne bez zabezpieczeń](https://s3.egospodarka.pl/grafika/kradziez-telefonu/Urzadzenia-mobilne-bez-zabezpieczen-MBuPgy.jpg)

![Usługi cloud computing: 3 warstwy w modelu dostaw [© buchachon - Fotolia.com] Usługi cloud computing: 3 warstwy w modelu dostaw](https://s3.egospodarka.pl/grafika2/IT/Uslugi-cloud-computing-3-warstwy-w-modelu-dostaw-121814-150x100crop.jpg)

![Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017? [© kaptn - Fotolia.com] Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowania/Ransomware-DDoS-ataki-w-Internet-Rzeczy-Co-szykuje-rok-2017-187286-150x100crop.jpg)

![Usługi w chmurze = cyberbezpieczeństwo + ciągłość procesów biznesowych [© rangizzz - Fotolia.com] Usługi w chmurze = cyberbezpieczeństwo + ciągłość procesów biznesowych](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/Uslugi-w-chmurze-cyberbezpieczenstwo-ciaglosc-procesow-biznesowych-230260-150x100crop.jpg)

![Europa: wydarzenia tygodnia 36/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 36/2018](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-36-2018-sNRO59.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)