-

![Cloud computing potrzebuje zaufania [© Jakub Jirsák - Fotolia.com] Cloud computing potrzebuje zaufania]()

Cloud computing potrzebuje zaufania

... bezpieczeństwa chmury. Szara strefa IT, ryzyko i możliwości: Pomimo działań podejmowanych przez działy IT w celu eliminacji szarej strefy technologii informacyjnych 52% firm oczekuje, że dział IT będzie zabezpieczał nieautoryzowane usługi w chmurze wykorzystywane w firmie. Ten brak widoczności w zakresie użycia chmury spowodowany szarą strefą IT ...

-

![Polskie firmy stawiają na aplikacje mobilne [© Scanrail - Fotolia.com] Polskie firmy stawiają na aplikacje mobilne]()

Polskie firmy stawiają na aplikacje mobilne

... się z pewnym ryzykiem, a firmy IT są tego świadome. Mniej więcej trzy spośród czterech zbadanych firm w skali globalnej twierdzi, że zachowanie wysokiego stopnia bezpieczeństwa jest podstawowym celem biznesowym, a jednocześnie 41 proc. identyfikuje urządzenia mobilne jako jedno z trzech najważniejszych zagrożeń IT. Obawy są liczne - od ...

-

![Prywatne urządzenia mobilne w pracy coraz powszechniejsze [© auremar - Fotolia.com] Prywatne urządzenia mobilne w pracy coraz powszechniejsze]()

Prywatne urządzenia mobilne w pracy coraz powszechniejsze

... i szczelnego systemu bezpieczeństwa. Inną kwestią jest opracowanie polityki bezpieczeństwa i rzeczywiste jej ... bezpieczeństwa kontra oszczędności na BYOD Raport 2011 TMT Global Security Study przedstawiony przez firmę Deloitte wskazuje, że połowa spółek z branży TMT (technologie, media, telekomunikacja) ponosi zbyt niskie wydatki na bezpieczeństwo IT ...

-

![Jak DHS zhakowało samolot Jak DHS zhakowało samolot]()

Jak DHS zhakowało samolot

... to w praktyce jeżdżące sieci informatyczne, podczas gdy samoloty można określić już jako latające systemy IT. Każdy z komponentów wykorzystanych w samolocie pasażerskim musi spełniać bardzo restrykcyjne wymogi bezpieczeństwa, zanim zostanie dopuszczony do lotu. Obowiązkowa jest regularna konserwacja, zajmująca zawsze ściśle określoną ilość ...

-

![Nowe technologie 2021. 6 prognoz Cisco [© sarayut_sy - Fotolia.com] Nowe technologie 2021. 6 prognoz Cisco]()

Nowe technologie 2021. 6 prognoz Cisco

... . Jasne stało się, jak ogromne znaczenie w odniesieniu do działalności biznesowej ma cechująca się dużą odpornością i skalowalnością infrastruktura IT. Stanowi ona gwarancję bezpieczeństwa i elastyczności, daje możliwość stawiania czoła wyzwaniom, ale także umożliwia korzystanie z nadążających się okazji. Wraz z rozwojem pandemii, pracowaliśmy ...

-

![10 kroków do udanej transformacji cyfrowej w stronę chmury [© Jakub Jirsák - Fotolia.com] 10 kroków do udanej transformacji cyfrowej w stronę chmury]()

10 kroków do udanej transformacji cyfrowej w stronę chmury

... bezpieczeństwa danych i nadzór nad nimi są zawsze obowiązkiem właściciela danych i nie są udostępniane ani zlecane na zewnątrz). Obowiązki te muszą być jasno określone w umowach o świadczeniu usług i dostosowane do nadrzędnego modelu zapewniania bezpieczeństwa organizacji. Zawsze rekomenduje przestrzeganie standardów i certyfikatów bezpieczeństwa ...

-

![Cyberataki wirtualne, ale realne [© Brian Jackson - Fotolia.com] Cyberataki wirtualne, ale realne]()

Cyberataki wirtualne, ale realne

... łączące główny obszar działalności firmy oraz jej strategiczne planowanie z zagadnieniami bezpieczeństwa danych. Problemu bezpieczeństwa cybernetycznego nie można traktować tylko i wyłącznie jako obszaru technologicznego, za które odpowiedzialny będzie dział IT. Analitycy Ponemon Institute twierdzą, że plan reagowania i zarządzania w sytuacji ...

-

![Cyberbezpieczeństwo chmury: zagrożenia, obawy, rozwiązania Cyberbezpieczeństwo chmury: zagrożenia, obawy, rozwiązania]()

Cyberbezpieczeństwo chmury: zagrożenia, obawy, rozwiązania

... z zupełnie nowym zestawem wyzwań związanych z bezpieczeństwem. Wielu specjalistów IT postrzega przejście na chmurę jako ryzykowne działanie z punktu widzenia cyberbezpieczeństwa. Według raportu bezpieczeństwa chmury z 2020 r. 52% organizacji uważa, że ryzyko naruszenia bezpieczeństwa jest wyższe w środowiskach chmurowych niż w środowisku lokalnym ...

-

![Jak pandemia przyspiesza inwestycje w nowe technologie? [© buchachon - Fotolia.com] Jak pandemia przyspiesza inwestycje w nowe technologie?]()

Jak pandemia przyspiesza inwestycje w nowe technologie?

... bezpieczeństwa i prywatności w czasie COVID-19 aż 4 na 10 badanych liderów IT ...

-

![10 cyberataków na branżę lotniczą [© pixabay.com] 10 cyberataków na branżę lotniczą]()

10 cyberataków na branżę lotniczą

... w kwietniu 2020 roku. Według czeskiego, krajowego organu ds. bezpieczeństwa systemów informatycznych – cyberprzestępcy próbowali wstrzykiwać złośliwe oprogramowanie zaprojektowane w celu uszkadzania lub niszczenia zainfekowanych stacji roboczych. W przypadku lotniska Vaclava Havla zespoły IT wykryły atak na wystarczająco wczesnym etapie, w fazie ...

-

![Smartphony: zadbaj o bezpieczeństwo [© violetkaipa - Fotolia.com] Smartphony: zadbaj o bezpieczeństwo]()

Smartphony: zadbaj o bezpieczeństwo

... IT. Nie należy oszczędzać na rozwiązaniach bezpieczeństwa dla smartfonów, ponieważ w ten sposób można osłabić wszystkie zabezpieczenia w całej firmowej sieci komputerowej. Współczesne oprogramowanie bezpieczeństwa może kontrolować zagrożenia, a dobrze rozwinięte narzędzia zarządzania mogą przy niewielkim wysiłku utrzymać rozwiązanie bezpieczeństwa ...

-

![Sieci firmowe nie są gotowe na cyberataki [© Scanrail - Fotolia.com] Sieci firmowe nie są gotowe na cyberataki]()

Sieci firmowe nie są gotowe na cyberataki

... Risks, na podstawie informacji o rzeczywistych zdarzeniach związanych z naruszeniem bezpieczeństwa systemu IT przedsiębiorstwa, pokazuje, w jaki sposób takie działania narażają sieć na ryzyko. Pozwala to firmom lepiej zapobiegać zagrożeniom. "Aby zmniejszyć ryzyko naruszenia bezpieczeństwa sieci, firmy muszą znać zagrożenia związane z korzystaniem ...

-

![Cyberprzestępcy czyhają na mikrofirmy [© ptnphotof - Fotolia.com] Cyberprzestępcy czyhają na mikrofirmy]()

Cyberprzestępcy czyhają na mikrofirmy

... W przypadku firmy o niewielkim stażu wystarczy jeden incydent naruszenia bezpieczeństwa, aby popadła w ruinę finansową. Według badania „2013 Global Corporate IT Security Risks” (przeprowadzonego przez Kaspersky Lab oraz B2B International) średni globalny koszt incydentu naruszenia bezpieczeństwa w małej lub średniej firmie może wynosić nawet 36 000 ...

-

![Cyberbezpieczeństwo. Prognozy 2017 [© Myst - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2017]()

Cyberbezpieczeństwo. Prognozy 2017

... podatności na różnego rodzaju ataki. Produkcja, jako przemysł, będzie musiała rozszerzyć zarówno systemową, jak i fizyczną kontrolę bezpieczeństwa oraz zaimplementować rozwiązania prewencyjne dla środowisk IT i OT. Infrastruktura krytyczna Po raz kolejny infrastruktura krytyczna została umiejscowiona w prognozach firmy Check Point na nadchodzący ...

-

![Ciemna strona usług w chmurze [© Worawut - Fotolia.com ] Ciemna strona usług w chmurze]()

Ciemna strona usług w chmurze

... IT. Może to stwarzać realne zagrożenia dla cyberbezpieczeństwa firm, które nie zawsze mają czas na ich ocenę, ponieważ przeważnie koncentrują się na rozwoju swojej działalności. Kto odpowiada za ochronę danych w aplikacjach wykorzystywanych jako usługa? Mimo że funkcje bezpieczeństwa ...

-

![Uwaga na złośliwe aktualizacje oprogramowania [© beebright - Fotolia.com ] Uwaga na złośliwe aktualizacje oprogramowania]()

Uwaga na złośliwe aktualizacje oprogramowania

... IT. „Prawdopodobieństwo że rządowe służby bezpieczeństwa będą próbowały wymusić na producentach lub programistach umieszczanie beckdorów w aktualizacjach oprogramowania jest coraz większe. Problem wynika z coraz powszechniejszego stosowania szyfrowania danych” „Wraz z uszczelnianiem luk bezpieczeństwa w systemach IT służby bezpieczeństwa ...

-

![Bałagan cyfrowy w firmie szkodzi wszystkim Bałagan cyfrowy w firmie szkodzi wszystkim]()

Bałagan cyfrowy w firmie szkodzi wszystkim

... IT lub ds. bezpieczeństwa powinien odpowiadać za udzielanie odpowiednich praw dostępu do wiadomości e-mail, plików oraz dokumentów. Problem polega na tym, że o ile personel ds. IT oraz bezpieczeństwa ...

-

![Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16% [© zimmytws - Fotolia.com] Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16%]()

Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16%

... zagrożeń do obszarów infrastruktury IT ujawnia strefy ... bezpieczeństwa (SIEM), działający w czasie rzeczywistym moduł testowy sandbox, honeypot, orkiestracja bezpieczeństwa, automatyzacja działań i reagowanie na zagrożenia (SOAR) oraz wiele innych. Rozwiązania te zapewniają przedsiębiorstwom zaawansowane funkcje wykrywania incydentów bezpieczeństwa ...

-

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie]()

Liczba podatności rośnie w błyskawicznym tempie

... wrażenie, że co chwilę instalujesz kolejne poprawki bezpieczeństwa? Nic dziwnego. Liczba podatności rośnie w błyskawicznym tempie , a zespoły IT nie są w stanie załatać ich ... Liczba nowych podatności publikowanych każdego miesiąca jest tak duża, że zespoły IT i bezpieczeństwa nie są w stanie załatać ich wszystkich. Próba wdrożenia każdej poprawki to ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... najnowszej luki zajęło się w ciągu następnych dwóch dni wielu ekspertów z branży bezpieczeństwa. Informacje o niej zostały opublikowane, a większość firm antywirusowych dodała do swoich ... wirusowej. Branża IT była przerażona. Już drugi raz w miesiącu Microsoft nie tylko nie był w stanie właściwie zareagować na problem bezpieczeństwa, ale wydawał ...

-

![Bezpieczeństwo aplikacji to zapewnienie jej jakości [© Scanrail - Fotolia.com] Bezpieczeństwo aplikacji to zapewnienie jej jakości]()

Bezpieczeństwo aplikacji to zapewnienie jej jakości

... i testowania procedur bezpieczeństwa i wymagań gwarantujących, że nowe systemy i aplikacje nie zostaną złamane, oraz że poufne i wrażliwe informacje będą chronione przed dostępem lub uszkodzeniem przez osoby nieupoważnione. Testowanie w chmurze oznacza, że nowa generacja testerów będzie musiała zajmować się całym portfolio usług IT, a nie ...

-

![Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej]()

Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej

... zagrożeń i zapobiegania im, oferując wyspecjalizowane usługi bezpieczeństwa, umożliwiające reagowanie na incydenty i możliwości przewidywania. Skuteczne podejście do ochrony zawsze zaczyna się od szkolenia w zakresie cyberbezpieczeństwa przemysłowego, przeznaczonego zarówno dla specjalistów ds. IT, jak i innych pracowników, którego celem jest ...

-

![Cyberprzestępcy celują w Europę, ale nie w Polskę? [© Leo Lintang - Fotolia.com] Cyberprzestępcy celują w Europę, ale nie w Polskę?]()

Cyberprzestępcy celują w Europę, ale nie w Polskę?

... do wdrażania konkretnych rozwiązań w organizacjach, które muszą spełnić wymagania przyjętych aktów prawnych dotyczących ochrony danych osobowych oraz bezpieczeństwa systemów i infrastruktury IT. Unijne rozporządzenie w jednolity sposób zacznie obowiązywać od maja 2018 r. - czyli najbliższa roczna sesja budżetowa w firmie powinna uwzględniać ...

-

![API na celowniku cyberprzestępców [© WrightStudio - Fotolia.com] API na celowniku cyberprzestępców]()

API na celowniku cyberprzestępców

... API wykorzystywane są często do komunikacji pomiędzy systemami IT wyłącznie wewnątrz przedsiębiorstwa. Może się to wiązać z lekceważeniem stosowania wobec nich restrykcyjnej polityki bezpieczeństwa. Pomimo braku dostępu z zewnątrz, nadal powinny być monitorowane pod kątem bezpieczeństwa. Bardzo poważnym zagrożeniem są luki w usługach oferujących ...

-

![Praca zdalna naraża cyberbezpieczeństwo firm. Jak się chronić? Praca zdalna naraża cyberbezpieczeństwo firm. Jak się chronić?]()

Praca zdalna naraża cyberbezpieczeństwo firm. Jak się chronić?

... do współpracy międzyzespołowej Pracownicy IT nie są w stanie sami zadbać o cyberbezpieczeństwo w firmie, zwłaszcza, że cyberzagrożenia stają się coraz trudniejsze do wykrycia. Korzystna dla przedsiębiorstwa byłaby współpraca pomiędzy zespołem ds. bezpieczeństwa, a pozostałymi pracownikami. Podczas gdy eksperci z obszaru IT będą służyć fachową ...

-

![Nowe technologie: 5 najważniejszych trendów na rok 2024 Nowe technologie: 5 najważniejszych trendów na rok 2024]()

Nowe technologie: 5 najważniejszych trendów na rok 2024

... ważnych innych zjawisk, które kształtują przyszłość IT. W tym przyszłość samej sztucznej inteligencji. Dlatego przyglądając się perspektywom rozwoju technologii w Polsce, warto przyjrzeć się też kwestiom zrównoważonego rozwoju, bezpieczeństwa danych czy elastycznemu podejściu do infrastruktury IT. 1. Rozwój sztucznej inteligencji (AI) i uczenia ...

-

![Administracja publiczna a zarządzanie oprogramowaniem Administracja publiczna a zarządzanie oprogramowaniem]()

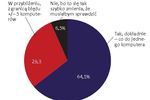

Administracja publiczna a zarządzanie oprogramowaniem

... pierwszy krok na drodze do wdrożenia kompleksowej polityki zarządzania zasobami IT”, komentuje wyniki badania Georg Herrnleben, dyrektor BSA w regionie Europy Centralnej i Wschodniej. ... nie potwierdziła istnienia w organizacji kompleksowego systemu procedur bezpieczeństwa informatycznego i ich priorytetowego znaczenia. Pomimo istotnych braków ...

-

![Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo [© alphaspirit - Fotolia.com] Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo]()

Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo

... chmury obliczeniowej. I tak wśród odpowiedzi na pytanie z jakiej infrastruktury IT korzystają ankietowani, rozwiązania cloud znalazły się na drugim miejscu, ustępując ... głosów. – Dostawcy usług cloud temat bezpieczeństwa traktują priorytetowo. Zabezpieczenia w postaci: certyfikatów bezpieczeństwa, szyfrowania i kilku stopniowej weryfikacji procesu ...

-

![Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce [© M.Madriñán - Fotolia.com ] Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce]()

Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce

... i zyskać przewagę konkurencyjną. Jednak jak wynika z ankiety przeprowadzonej wśród dyrektorów IT w firmach – której wyniki zostały zawarte w raporcie BSA – korzystanie z nielicencjonowanego oprogramowania naraża organizacje na poważne ryzyko zagrożenia lub utraty bezpieczeństwa. CIO biorący udział w badaniu informują, że kradzież danych osobowych ...

-

![Firmy nie dbają o urządzenia mobilne [© Andrey Popov - Fotolia.com] Firmy nie dbają o urządzenia mobilne]()

Firmy nie dbają o urządzenia mobilne

... próbie 100 firm. Badanie zostało zrealizowane metodą CATI (ang. Computer-Assisted Web Interview) wśród osób odpowiedzialnych za bezpieczeństwo IT (członków zarządu, dyrektorów ds. bezpieczeństwa, prezesów, dyrektorów IT lub innych osób odpowiedzialnych za ten obszar). Badanie zostało zrealizowane we wrześniu 2018 roku przez firmę Norstat ...

-

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?]()

Jakie korzyści daje system ERP w chmurze?

... w centrum danych, poprawa mobilności czy też zwiększenie bezpieczeństwa danych. Chmura generować może również realne oszczędności. Potwierdzają to badania zrealizowane w 2012 roku przez Komisję Europejską, według których aż 80% firm korzystających z chmury odnotowało spadek kosztów związanych z IT o 10-20%, na który złożyły się eliminacja ...

-

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?]()

Jakie cyberzagrożenia w transporcie?

... . Jednak samo posiadanie tego rodzaju zabezpieczeń nie wystarczy - konieczne jest także regularne testowanie i audyty bezpieczeństwa, które pozwalają na identyfikację słabych punktów w infrastrukturze IT oraz skuteczną reakcję na ewentualne zagrożenia. Nie bez znaczenia jest edukacja pracowników w zakresie cyberbezpieczeństwa. Świadomość ...

-

![Ochrona danych: oprogramowanie Sophos Ochrona danych: oprogramowanie Sophos]()

Ochrona danych: oprogramowanie Sophos

... , aby odciążyć administratorów IT. Poprzez prostą konfigurację, rozwiązanie to pozwala organizacjom uniknąć przypadkowych wycieków danych, ostrzegając pracowników o możliwych atakach zanim dojdzie do przesłania jakichkolwiek danych. Podejście tego typu umożliwia zespołom IT ustalenie elastycznych polityk bezpieczeństwa, które chronią dane ...

-

![Niebezpieczne luki a aktualizacja oprogramowania Niebezpieczne luki a aktualizacja oprogramowania]()

Niebezpieczne luki a aktualizacja oprogramowania

... cyberbronie, takie jak Stuxnet i Duqu, wykorzystywały exploity, aby wkraść się do silnie strzeżonej infrastruktury IT i dokonać dywersji i cyberszpiegostwa. Głównym założeniem działań analityków i ekspertów ds. bezpieczeństwa w zespole Kaspersky Lab jest identyfikacja i blokowanie nowych zagrożeń, w tym właśnie exploitów. Oprócz tradycyjnych metod ...

-

![Szyfrowanie danych Szyfrowanie danych]()

Szyfrowanie danych

... naruszeniem danych przez pracowników (umyślnym lub wynikającym z zaniedbania obowiązków). Oznacza to, że skuteczna ochrona infrastruktury IT musi zawierać rozwiązanie antywirusowe, specjalną politykę bezpieczeństwa oraz umożliwiać szyfrowanie danych. Technologia szyfrowania jest niezwykle istotnym elementem, ponieważ stanowi ostatnią linię obrony ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cloud computing potrzebuje zaufania [© Jakub Jirsák - Fotolia.com] Cloud computing potrzebuje zaufania](https://s3.egospodarka.pl/grafika2/chmura/Cloud-computing-potrzebuje-zaufania-174527-150x100crop.jpg)

![Polskie firmy stawiają na aplikacje mobilne [© Scanrail - Fotolia.com] Polskie firmy stawiają na aplikacje mobilne](https://s3.egospodarka.pl/grafika/polskie-firmy/Polskie-firmy-stawiaja-na-aplikacje-mobilne-apURW9.jpg)

![Prywatne urządzenia mobilne w pracy coraz powszechniejsze [© auremar - Fotolia.com] Prywatne urządzenia mobilne w pracy coraz powszechniejsze](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Prywatne-urzadzenia-mobilne-w-pracy-coraz-powszechniejsze-91916-150x100crop.jpg)

![Nowe technologie 2021. 6 prognoz Cisco [© sarayut_sy - Fotolia.com] Nowe technologie 2021. 6 prognoz Cisco](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-2021-6-prognoz-Cisco-234814-150x100crop.jpg)

![10 kroków do udanej transformacji cyfrowej w stronę chmury [© Jakub Jirsák - Fotolia.com] 10 kroków do udanej transformacji cyfrowej w stronę chmury](https://s3.egospodarka.pl/grafika2/chmura/10-krokow-do-udanej-transformacji-cyfrowej-w-strone-chmury-243263-150x100crop.jpg)

![Cyberataki wirtualne, ale realne [© Brian Jackson - Fotolia.com] Cyberataki wirtualne, ale realne](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-wirtualne-ale-realne-137819-150x100crop.jpg)

![Jak pandemia przyspiesza inwestycje w nowe technologie? [© buchachon - Fotolia.com] Jak pandemia przyspiesza inwestycje w nowe technologie?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Jak-pandemia-przyspiesza-inwestycje-w-nowe-technologie-234025-150x100crop.jpg)

![10 cyberataków na branżę lotniczą [© pixabay.com] 10 cyberataków na branżę lotniczą](https://s3.egospodarka.pl/grafika2/cyberataki/10-cyberatakow-na-branze-lotnicza-240511-150x100crop.jpg)

![Smartphony: zadbaj o bezpieczeństwo [© violetkaipa - Fotolia.com] Smartphony: zadbaj o bezpieczeństwo](https://s3.egospodarka.pl/grafika/wirusy-na-komorki/Smartphony-zadbaj-o-bezpieczenstwo-SdaIr2.jpg)

![Sieci firmowe nie są gotowe na cyberataki [© Scanrail - Fotolia.com] Sieci firmowe nie są gotowe na cyberataki](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Sieci-firmowe-nie-sa-gotowe-na-cyberataki-apURW9.jpg)

![Cyberprzestępcy czyhają na mikrofirmy [© ptnphotof - Fotolia.com] Cyberprzestępcy czyhają na mikrofirmy](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepcy-czyhaja-na-mikrofirmy-125838-150x100crop.jpg)

![Cyberbezpieczeństwo. Prognozy 2017 [© Myst - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2017](https://s3.egospodarka.pl/grafika2/rok-2017/Cyberbezpieczenstwo-Prognozy-2017-183791-150x100crop.jpg)

![Ciemna strona usług w chmurze [© Worawut - Fotolia.com ] Ciemna strona usług w chmurze](https://s3.egospodarka.pl/grafika2/uslugi-w-chmurze/Ciemna-strona-uslug-w-chmurze-207414-150x100crop.jpg)

![Uwaga na złośliwe aktualizacje oprogramowania [© beebright - Fotolia.com ] Uwaga na złośliwe aktualizacje oprogramowania](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Uwaga-na-zlosliwe-aktualizacje-oprogramowania-207821-150x100crop.jpg)

![Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16% [© zimmytws - Fotolia.com] Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16%](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepczosc-coraz-bardziej-wyrafinowana-Ransomware-w-gore-o-16-251325-150x100crop.jpg)

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie](https://s3.egospodarka.pl/grafika2/podatnosci/Liczba-podatnosci-rosnie-w-blyskawicznym-tempie-265293-150x100crop.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Bezpieczeństwo aplikacji to zapewnienie jej jakości [© Scanrail - Fotolia.com] Bezpieczeństwo aplikacji to zapewnienie jej jakości](https://s3.egospodarka.pl/grafika/przetwarzanie-danych/Bezpieczenstwo-aplikacji-to-zapewnienie-jej-jakosci-apURW9.jpg)

![Cyberprzestępcy celują w Europę, ale nie w Polskę? [© Leo Lintang - Fotolia.com] Cyberprzestępcy celują w Europę, ale nie w Polskę?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepcy-celuja-w-Europe-ale-nie-w-Polske-187873-150x100crop.jpg)

![API na celowniku cyberprzestępców [© WrightStudio - Fotolia.com] API na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/API/API-na-celowniku-cyberprzestepcow-214678-150x100crop.jpg)

![Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo [© alphaspirit - Fotolia.com] Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo](https://s3.egospodarka.pl/grafika2/e-biznes/Chmura-obliczeniowa-w-polskim-e-biznesie-wazna-obsluga-i-bezpieczenstwo-179858-150x100crop.jpg)

![Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce [© M.Madriñán - Fotolia.com ] Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce](https://s3.egospodarka.pl/grafika2/programy-komputerowe/Nielegalne-oprogramowanie-czyli-o-46-komputerow-w-Polsce-206741-150x100crop.jpg)

![Firmy nie dbają o urządzenia mobilne [© Andrey Popov - Fotolia.com] Firmy nie dbają o urządzenia mobilne](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Firmy-nie-dbaja-o-urzadzenia-mobilne-211902-150x100crop.jpg)

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?](https://s3.egospodarka.pl/grafika2/ERP/Jakie-korzysci-daje-system-ERP-w-chmurze-226585-150x100crop.jpg)

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberzagrozenia-w-transporcie-258432-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)