-

![Zobacz, co ułatwiają nowe funkcje przeglądarki Opera Zobacz, co ułatwiają nowe funkcje przeglądarki Opera]()

Zobacz, co ułatwiają nowe funkcje przeglądarki Opera

... 1/5. Jest to uzupełnienie dostępnych już wcześniej funkcjonalności zwiększające prywatność użytkowników (blokowanie reklam, darmowa, nieograniczona sieć VPN). Nowa wersja Opery to również ... skrypty śledzące opiera się na liście „EasyPrivacy Tracking Protection List”. Działa on podobnie do wbudowanej w Operę funkcji blokowania reklam, opierając ...

-

![Mozilla Firefox: 6 kroków do prywatności Mozilla Firefox: 6 kroków do prywatności]()

Mozilla Firefox: 6 kroków do prywatności

... do informacji o wszystkich opcjach ochrony prywatności oferowanych przez Firefoksa, takich jak: ograniczanie śledzenia, przeglądanie w trybie prywatnym, przeglądanie w trybie gościa, blokowanie ciasteczek czy czyszczenie historii przeglądania. Wszystkie funkcje są dokładnie opisane, aby łatwo można było wybrać odpowiadające nam ustawienia. Możesz ...

-

![Rynek pracy: oczekiwania specjalistów [© apops - Fotolia.com] Rynek pracy: oczekiwania specjalistów]()

Rynek pracy: oczekiwania specjalistów

... interpersonalnych, które nie są kształtowane w wystarczającym stopniu” – komentuje Piotr Palikowski, Prezes Zarządu Polskiego Stowarzyszenia Zarządzania Kadrami. Sytuacja ekonomiczna, a blokowanie podwyżek Jednym z motywatorów, który mógłby przekonać specjalistów do zmiany pracy jest wyższe wynagrodzenie. Brak możliwości rozwoju finansowego może ...

-

![Chroń swój telefon [© pizuttipics - Fotolia.com] Chroń swój telefon]()

Chroń swój telefon

... w obliczu wzrastającej liczby użytkowników telefonów komórkowych telefonów. Przeciwdziałanie kradzieżom wymaga zmiany wielu aktów prawnych, które uproszczą procedury umożliwiające blokowanie aparatów. Dodatkowo potrzebne są zmiany w świadomości właścicieli, którzy powinni zacząć traktować aparat komórkowy jak połączenie dowodu osobistego i karty ...

-

![Fin7, czyli cyberprzestępcy mają się dobrze [© Andrey Popov - Fotolia.com] Fin7, czyli cyberprzestępcy mają się dobrze]()

Fin7, czyli cyberprzestępcy mają się dobrze

... ograniczenia ryzyka infekcji eksperci z Kaspersky Lab zalecają następujące działania: Stosuj rozwiązania bezpieczeństwa posiadające wyspecjalizowane funkcje umożliwiające wykrywanie i blokowanie ataków phishingowych. Firmy mogą zabezpieczyć swoje lokalne systemy pocztowe przy pomocy aplikacji wchodzących w skład pakietu Kaspersky Endpoint Security ...

-

![Kaspersky Endpoint Security 8 i Security Center Kaspersky Endpoint Security 8 i Security Center]()

Kaspersky Endpoint Security 8 i Security Center

... zapewnia aktualizacje w czasie rzeczywistym dla nowych i nieznanych zagrożeń oraz obsługę białych list aplikacji. Rozwiązanie Kaspersky Endpoint Security 8 for Windows jest zarządzane przez ... IT na tworzenie polityk bezpieczeństwa umożliwiających: akceptowanie lub blokowanie aplikacji (lub ich kategorii) przy użyciu Kontroli uruchomienia aplikacji; ...

-

![Ewolucja spamu 2008 Ewolucja spamu 2008]()

Ewolucja spamu 2008

... Dostawcy rozwiązań opartych na wykorzystywaniu krótkich numerów próbują kontrolować działalność swoich partnerów poprzez blokowanie numerów wykorzystywanych do oszustw. Wydaje się jednak, że tego typu oszustwa będą ... forwarded it to you. To remove yourself from the list (or to add yourself to the list if this message was forwarded to you) simply go ...

-

![Tydzień 40/2006 (02-08.10.2006) [© RVNW - Fotolia.com] Tydzień 40/2006 (02-08.10.2006)]()

Tydzień 40/2006 (02-08.10.2006)

... gazu do Polski. Ostatnio Hiszpanie dogadali się z Gazpromem (podpisali list intencyjny) o współpracy w branży gazowej i naftowej. Będą współpracować też w handlu skroplonym ... zainteresowany francuski Total (oferował 1 mld USD za 25% akcji, gwarantujących blokowanie strategicznych decyzji), lecz Kreml zablokował ją. Z ostatniej chwili: Rosja i ...

-

![Jak uniknąć spamu? [© stoupa - Fotolia.com] Jak uniknąć spamu?]()

Jak uniknąć spamu?

... to zrobisz, możesz uruchomić lawinę maili z innych źródeł. Najlepszym wyjściem w tej sytuacji jest blokowanie maili w inny sposób. Jeżeli rezygnujesz z subskrypcji w mailu, zwróć uwagę czy ... i nie muszą ich potwierdzać. Jeżeli Twoim zdaniem istnieje prawdopodobieństwo, że list jest autentyczną próbą kontaktu, możesz zawsze zadzwonić do firmy lub ...

-

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

... może zostać wykorzystane do wyrządzenia szkód użytkownikom oraz ich danych poprzez niszczenie, blokowanie, modyfikowanie lub kopiowanie danych lub zakłócanie działania komputerów lub ... jest uzyskanie prywatnych danych i stworzenie baz danych lub list wykorzystywanych do przeprowadzania kolejnych ataków przy użyciu bardziej tradycyjnych metod. 5. ...

-

![Agnitum Outpost Pro 2009 Agnitum Outpost Pro 2009]()

Agnitum Outpost Pro 2009

... . Host Protection korzysta z bazy dozwolonych operacji tzw. białych list i w przypadku wykrycia niedozwolonej operacji blokuje potencjalny atak i powiadamia o ... zmodyfikowano również technologię Host Protection. Dodatkowo nowe rozwiązanie Outpost umożliwia blokowanie ruchu wychodzącego i przychodzącego, generowanego przez strony o złej reputacji ...

-

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

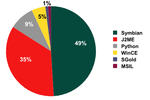

Szkodliwe programy mobilne: ewolucja

... i aplikacji Zwalczanie programów antywirusowych Instalowanie innych szkodliwych programów Blokowanie kart pamięci Kradzież danych W ciągu ostatnich trzech ... szkodliwe oprogramowanie jest zdolne do wielu działań: kradzieży i wysyłania list kontaktowych oraz innych danych, całkowitego zablokowania urządzenia, umożliwienia przestępcom zdalnego dostępu ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... Przyjrzyjmy się bliżej najnowszym atakom ransomware i rozwiązaniom wspierającym wykrywanie i blokowanie ich oraz odzyskiwanie danych po ich utracie. Najważniejsze zagrożenia ... używane wystarczająco długo, aby oprogramowanie je wykryło i dodało do czarnych list podejrzanych adresów. Nawet w przypadku zhakowanych witryn i botnetów wykrycie dostatecznie ...

-

![Czy wybory do Sejmu i Senatu mogą zostać zhakowane? Czy wybory do Sejmu i Senatu mogą zostać zhakowane?]()

Czy wybory do Sejmu i Senatu mogą zostać zhakowane?

... z ryzykiem cyberataku. Cyberprzestępcy mogą wziąć na cel systemy służące do ewidencjonowania list wyborców. Ekspert Sophos przekonuje, że najlepszym rozwiązaniem byłoby ... w ten sposób możliwe jest ostrzeganie użytkowników przed nieprawdziwymi informacjami oraz blokowanie fałszywych przekazów w przestrzeni internetowej. O badaniu W badaniu „State of ...

-

![Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem? [© StockSnap z Pixabay] Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem?]()

Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem?

... ale często okazują się złośliwym oprogramowaniem przechwytującym dane logowania. Obiecują np. blokowanie reklam czy ulepszenie darmowej wersji, jednak ich prawdziwym celem jest ... na playlistach, takie jak pojawienie się nieznanych wykonawców czy zniknięcie własnych list odtwarzania. Warto też sprawdzić listę urządzeń zalogowanych na koncie – obecność ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rynek pracy: oczekiwania specjalistów [© apops - Fotolia.com] Rynek pracy: oczekiwania specjalistów](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-oczekiwania-specjalistow-128265-150x100crop.jpg)

![Chroń swój telefon [© pizuttipics - Fotolia.com] Chroń swój telefon](https://s3.egospodarka.pl/grafika/chron-swoj-telefon/Chron-swoj-telefon-QhDXHQ.jpg)

![Fin7, czyli cyberprzestępcy mają się dobrze [© Andrey Popov - Fotolia.com] Fin7, czyli cyberprzestępcy mają się dobrze](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Fin7-czyli-cyberprzestepcy-maja-sie-dobrze-218459-150x100crop.jpg)

![Tydzień 40/2006 (02-08.10.2006) [© RVNW - Fotolia.com] Tydzień 40/2006 (02-08.10.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-40-2006-02-08-10-2006-sNRO59.jpg)

![Jak uniknąć spamu? [© stoupa - Fotolia.com] Jak uniknąć spamu?](https://s3.egospodarka.pl/grafika/ochrona-antyspamowa/Jak-uniknac-spamu-MBuPgy.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem? [© StockSnap z Pixabay] Cyberprzestępcy kradną konta na Spotify. Jak rozpoznać problem?](https://s3.egospodarka.pl/grafika2/Spotify/Cyberprzestepcy-kradna-konta-na-Spotify-Jak-rozpoznac-problem-265670-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)