-

![KIG: "Pracodawca godny zaufania" 2012 [© Mopic - Fotolia.com] KIG: "Pracodawca godny zaufania" 2012]()

KIG: "Pracodawca godny zaufania" 2012

6 listopada br. w siedzibie Krajowej Izby Gospodarczej w Warszawie ogłoszono wyniki IV edycji konkursu o tytuł "Pracodawca Godny Zaufania". Kapituła w tej edycji oceniała przedsiębiorstwa w kategoriach: przemysł chemiczny, infrastruktura i przemysł wydobywczy. W pierwszej kategorii laureatem została firma Henkel Polska, w branży infrastrukturalnej ...

-

![Bezpieczny telefon komórkowy Bezpieczny telefon komórkowy]()

Bezpieczny telefon komórkowy

Kradzież hasła, następnie danych, pieniędzy, dalej tożsamości – to może spotkać nierozważnego użytkownika smartfona, który nie zwraca szczególnej uwagi na czające się wokół niebezpieczeństwa. Jak uchronić się przed utratą nie tak taniego sprzętu oraz cennych dla użytkownika informacji znajdujących się w pamięci urządzenia - radzą eksperci OleOle. ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

Przeglądarki internetowe należą do najpopularniejszych programów i są instalowane na niemal każdym komputerze. Większość obecnych cyberataków pochodzi z Internetu i wykorzystuje luki w zabezpieczeniach samych przeglądarek lub przestarzałych wtyczek. Dlatego bardzo istotne jest, aby użytkownicy uaktualniali swoje przeglądarki przy użyciu ...

-

![Drukarka laserowa Brother HL-5340DL Drukarka laserowa Brother HL-5340DL]()

Drukarka laserowa Brother HL-5340DL

Firma Brother wprowadza do sprzedaży nową, laserową drukarkę monochromatyczną – HL-5340DL. Najważniejsze cechy drukarki to: prędkość druku wynosząca do 30 stron/min, automatyczny druk dwustronny oraz możliwość wydruku do 8000 stron na jednym tonerze. Ze względu na swoje gabaryty, możliwości oraz cenę, nowa drukarka Brother to urządzenie, które ...

-

![Dobre hasło zabezpieczające [© jamdesign - Fotolia.com] Dobre hasło zabezpieczające]()

Dobre hasło zabezpieczające

Przyjęty system ochrony jest tak silny, jak jego najsłabszy element. Jak pokazują badania, na popularności nie tracą hasła zabezpieczające typu 12345, qwerty, a także... samo słowo „hasło”, którego angielski odpowiednik password, stanowi najczęstszy wybór użytkowników na całym świecie - podaje Unizeto Technologies. Podstawowym sposobem ...

-

![Monitory LED Acer H226HQL i H236HL Monitory LED Acer H226HQL i H236HL]()

Monitory LED Acer H226HQL i H236HL

Firma Acer wprowadza do sprzedaży serię monitorów LED H6, wyposażonych w funkcję MHL (Mobile High-Definition Link), pozwalające na bezpośrednie synchronizowanie oraz wyświetlanie treści z dowolnego urządzenia przenośnego obsługującego funkcję MHL. Pojedyncze złącze pozwala użytkownikom na przesyłanie obrazu i dźwięku do dużego monitora, a także na ...

-

![Przemysł farmaceutyczny: sektor weterynaryjny bez innowacji [© Gorilla - Fotolia.com] Przemysł farmaceutyczny: sektor weterynaryjny bez innowacji]()

Przemysł farmaceutyczny: sektor weterynaryjny bez innowacji

Europejski rynek weterynaryjnych produktów leczniczych na przestrzeni ostatnich dwudziestu lat odnotował dynamiczny rozwój, płynnie wdrażając liczne w tym okresie regulacje unijne, jak również - co bardziej istotne - skutecznie opierając się spowolnieniu gospodarczemu. Trzeba jednak zaznaczyć, że tak dobra sytuacja branży w dużej mierze wynika z ...

-

![Zmiany w prawie telekomunikacyjnym [© pressmaster - Fotolia.com] Zmiany w prawie telekomunikacyjnym]()

Zmiany w prawie telekomunikacyjnym

Nowelizacja Prawa telekomunikacyjnego ma zapewnić lepszą ochronę konsumentom. Pozwoli ona na zawierania umowy w formie elektronicznej, wprowadzi udogodnienia dla korzystających z mobilnego Internetu (dostawca usług będzie musiał informować o przekroczeniu limitu transmisji danych) oraz skróci do jednego dnia czas na przeniesienie numeru, także w ...

-

![Ultrabook ASUS BU400 Ultrabook ASUS BU400]()

Ultrabook ASUS BU400

Seria ASUSPRO powiększa się o nowy model Ultrabooka przeznaczonego dla klientów biznesowych. Ultrabook ASUSPRO Series BU400 to smukłe, lekkie i eleganckie urządzenie ważące zaledwie 1,64 kg. Komputer posiada elementy zwiększające wytrzymałość, m.in. konstrukcję wzmocnioną włóknami węglowymi, posiada też specjalne zabezpieczenia przeciwwstrząsowe, ...

-

![Szyfrowanie poufnych danych coraz częściej Szyfrowanie poufnych danych coraz częściej]()

Szyfrowanie poufnych danych coraz częściej

Z badania przeprowadzonego w lipcu 2012 r. przez B2B International na zlecenie Kaspersky Lab wynika, że prawie połowa firm na całym świecie zaczęła wykorzystywać technologię szyfrowania w celu ochrony krytycznych danych. Jednocześnie firmy borykają się z trudnościami podczas implementacji systemów szyfrowania i wymagają wszechstronnych rozwiązań ...

-

![Urządzenie wielofunkcyjne Brother DCP-8110DN Urządzenie wielofunkcyjne Brother DCP-8110DN]()

Urządzenie wielofunkcyjne Brother DCP-8110DN

Firma Brother, wprowadza na rynek nowe laserowe urządzenie wielofunkcyjne. DCP-8110DN to monochromatyczna drukarka, kopiarka oraz kolorowy skaner. Wysoka prędkość druku, duże maksymalne obciążenie miesięczne, automatyczny druk dwustronny oraz możliwość podłączenia do firmowej sieci czynią z DCP-8110DN dobry wybór do firm oczekujących ...

-

![Pracodawcy RP o Polsce 2012 [© Xuejun li - Fotolia.com] Pracodawcy RP o Polsce 2012]()

Pracodawcy RP o Polsce 2012

Inwestycje i przedsiębiorczość, wymiar sprawiedliwości, stanowienie prawa, ochrona zdrowia, prawo pracy, walka z bezrobociem i polityka prorodzinna - to zagadnienia, którym przyjrzeli sie pracodawcy RP w podsumowaniu 2012 roku. INWESTYCJE I PRZEDSIĘBIORCZOŚĆ Obraz inwestycji w 2012 r. jest pełen paradoksów. Z jednej strony oddano do użytku setki ...

-

![Europa: wydarzenia tygodnia 52/2012 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 52/2012]()

Europa: wydarzenia tygodnia 52/2012

Bruksela szykuje ustawę zaostrzającą przepisy o ochronie danych osobowych. Jeżeli Parlament Europejski ją przegłosuje to do danych osobowych zaliczony zostanie m.in. adres IP komputera. Przedsiębiorcy, w tym PKPP Lewiatan, alarmują, że doprowadzi to do konieczności zamknięcia wielu firm. Według Generalnego Inspektora Danych Osobowych brak ...

-

![Notebook Samsung 770Z5E Chronos i 730U3E Ultra Notebook Samsung 770Z5E Chronos i 730U3E Ultra]()

Notebook Samsung 770Z5E Chronos i 730U3E Ultra

Samsung zapowiedział wprowadzenie dwóch nowych modeli z rodziny Serii 7 – lekkiego i smukłego notebooka 770Z5E Chronos zapewniającego profesjonalną wydajność oraz ultrabooka 730U3E Ultra, który wyznacza nowe standardy mocy obliczeniowej, grafiki i obsługi dotykowej. Samsung 770Z5E Chronos Serii 7 – profesjonalizm i wydajność Nowy notebook Samsung ...

-

![Branża motoryzacyjna: trendy i ich skutki dla Polski [© Rafael Ben-Ari - Fotolia.com] Branża motoryzacyjna: trendy i ich skutki dla Polski]()

Branża motoryzacyjna: trendy i ich skutki dla Polski

Jak wynika z raportu KPMG, światowa branża motoryzacyjna stoi obecnie przed czterema strategicznymi wyzwaniami: wykorzystaniem szans wynikających z rozwoju rynków wschodzących, koniecznością sprostania wymaganiom ochrony środowiska, zmieniającymi się potrzebami konsumentów oraz rosnącą urbanizacją. Wyzwaniem dla polskiego przemysłu motoryzacyjnego ...

-

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012]()

Sektor TMT a bezpieczeństwo informatyczne 2012

W 2013 r. priorytetem dla menedżerów z sektora Technologii, Mediów i Telekomunikacji (TMT) w dziedzinie bezpieczeństwa informacji będzie opracowanie strategii działania dostosowanej do strategii biznesowej przedsiębiorstwa. Zapewnienie bezpieczeństwa informacji nie jest już tylko koniecznością wynikającą z przepisów prawa lub regulacji sektorowych ...

-

![Sektor TMT - prognozy 2013 [© Fotowerk - Fotolia.com] Sektor TMT - prognozy 2013]()

Sektor TMT - prognozy 2013

W tym roku globalna sprzedaż smartfonów sięgnie miliarda, a to oznacza, że pod koniec 2013 r. w użytku będzie ich na całym świecie blisko 2 mld. Pomimo zaawansowania technologicznego nowych telefonów aż 20 proc. właścicieli używa ich jedynie do podstawowych funkcji, np. połączeń telefonicznych czy wysyłania wiadomości tekstowych. W Polsce wskaźnik ...

-

![Pomoc de minimis w 2011 roku Pomoc de minimis w 2011 roku]()

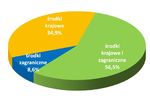

Pomoc de minimis w 2011 roku

Ponad 3,4 mld zł - to kwota pomocy de minimis udzielonej w 2011 roku - tak wynika z najnowszego raportu Urzędu Ochrony Konkurencji i Konsumentów. Ten rodzaj wsparcia nie wymaga zgłoszenia Komisji Europejskiej. Większość pieniędzy trafiła do mikroprzedsiębiorstw. Pomoc de minimis to wsparcie państwa udzielane przedsiębiorcom, które nie wymaga ...

-

![Rynek IT: trendy 2013 [© buchachon - Fotolia.com] Rynek IT: trendy 2013]()

Rynek IT: trendy 2013

Równolegle do konsolidacji wewnątrz oddziału postęp technologiczny umożliwia przedsiębiorstwom budowanie “oddziałów bezstanowych”, czyli nie przechowujących informacji o stanie. Osiągnięcie 100 procent konsolidacji serwerów brzegowych, aplikacji i danych w centrach danych, pozwala skuteczniej zabezpieczać, zarządzać i chronić zasoby. Najważniejsze ...

-

![Szkodliwe oprogramowanie a utrata danych firmowych Szkodliwe oprogramowanie a utrata danych firmowych]()

Szkodliwe oprogramowanie a utrata danych firmowych

W badaniu przeprowadzonym na zlecenie Kaspersky Lab ponad jedna trzecia ankietowanych specjalistów IT przyznała, że ich firma padła ofiarą incydentu naruszenia bezpieczeństwa danych wskutek infekcji szkodliwym oprogramowaniem. Jednak szkodliwe oprogramowanie nie jest jedyną przyczyną takich incydentów, a kiedy ma miejsce wyciek danych, może ...

-

![ESET Smart Security 6 i ESET NOD32 Antivirus 6 ESET Smart Security 6 i ESET NOD32 Antivirus 6]()

ESET Smart Security 6 i ESET NOD32 Antivirus 6

Firma ESET, producent rozwiązań antywirusowych, udostępniła najnowsze wersje swoich programów. Do sklepów trafia właśnie pakiet bezpieczeństwa ESET Smart Security 6 oraz system antywirusowy i antyspyware ESET NOD32 Antivirus 6. Nowością w pakiecie ESET Smart Security 6 jest funkcja ESET Anti-Theft, pomagająca odzyskać skradziony lub zgubiony ...

-

![Nowe Prawo telekomunikacyjne: większe prawa konsumentów [© Aleksandar Mijatovic - Fotolia.com] Nowe Prawo telekomunikacyjne: większe prawa konsumentów]()

Nowe Prawo telekomunikacyjne: większe prawa konsumentów

21 stycznia 2013 r. weszła w życie nowelizacja Prawa telekomunikacyjnego, wprowadzająca w przepisach szereg zmian ważnych zarówno dla konsumentów jak i operatorów telekomunikacyjnych. Wśród najważniejszych zmian warto wspomnieć o znacznym poszerzeniu zakresu ochrony praw konsumentów usług telekomunikacyjnych. Jak przewiduje nowelizacja, umowa na ...

-

![Bezpieczeństwo w sieci: co piąty internauta zagrożony [© yuriy - Fotolia.com] Bezpieczeństwo w sieci: co piąty internauta zagrożony]()

Bezpieczeństwo w sieci: co piąty internauta zagrożony

Co piąty polski internauta nie zna żadnego sposobu ochrony przed zagrożeniami podczas korzystania z sieci, a aż 14 proc. używa w Internecie tego samego hasła dostępowego do wszystkich usług online, także finansowych – wynika z najnowszego raportu fundacji BezpieczniejwSieci.org opublikowanego z okazji 10. Międzynarodowego Dnia Bezpiecznego ...

-

![Kawiarnia jako miejsce pracy [© berc - Fotolia.com] Kawiarnia jako miejsce pracy]()

Kawiarnia jako miejsce pracy

Ochrona dokumentów, bezpieczeństwo rzeczy osobistych i hałaśliwi klienci to trzy główne czynniki zniechęcające Polaków do korzystania z kawiarni jako miejsca pracy wymieniane w najnowszej ankiecie firmy Regus, przeprowadzonej wśród 26 tysięcy pracowników z firm w ponad 90 krajach. Z wcześniejszych badań Regus wynika, że 64% ludzi biznesu na ...

-

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0]()

Trend Micro Mobile Security 3.0

Trend Micro prezentuje Trend Micro™ Mobile Security 3.0 – trzecią generację rozwiązania stworzonego z myślą o bezpieczeństwie smartfonów i tabletów pracujących na systemie Android. Nowa wersja Trend Micro Mobile Security rozszerza zakres ochrony na informacje udostępniane na Facebooku i zapewnia jeszcze szybsze skanowanie złośliwego oprogramowania ...

-

![ESET Social Media Scanner [© alphaspirit - Fotolia.com] ESET Social Media Scanner]()

ESET Social Media Scanner

Firma ESET, producent rozwiązań antywirusowych, z których korzysta ponad 3,5 mln Polaków, udostępniła samodzielne narzędzie, pozwalające chronić profil użytkownika w popularnym serwisie społecznościowym Facebook. ESET Social Media Scanner identyfikuje odnośniki, które prowadzą do stron WWW zawierających złośliwą zawartość lub próbujących wyłudzać ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

To, że eksperci z Kaspersky Lab nie wykryli dotychczas szkodliwego oprogramowania, które wykorzystuje błędy w zabezpieczeniach Androida w celu przeprowadzania ataków w trakcie przeglądania stron WWW, może wydawać się pozytywnym faktem, jednak tylko na pierwszy rzut oka. Ponura rzeczywistość jest taka, że użytkownicy aktywnie szukają oprogramowania ...

-

![Jak odzyskać skradziony komputer? [© lbtn - Fotolia.com] Jak odzyskać skradziony komputer?]()

Jak odzyskać skradziony komputer?

Temat bezpieczeństwa w sieci powraca, gdy ginie komputer znanej osoby. Rzadko jednak media informują o tym, że wrócił on do właściciela. Wkrótce może się to zmienić dzięki programom, które prócz funkcji ochronnych, np. antywirusowych, pozwolą odzyskać utracony sprzęt. Warunki ich skuteczności są dwa: podłączenie do sieci i aktywacja zabezpieczenia ...

-

![Technologia antywirusowa G Data CloseGap [© Amy Walters - Fotolia.com] Technologia antywirusowa G Data CloseGap]()

Technologia antywirusowa G Data CloseGap

Na zakończonych niedawno targach CeBIT 2013 w Hanowerze, niemiecki producent oprogramowania w dziedzinie bezpieczeństwa zaprezentował swoja własną inteligentną technologie antywirusową CloseGap. Z nowym rozwiązaniem AV G Data odpowiada na zmiany zachodzące na rynku antywirusów: dążenie do większej wydajności, proaktywnej ochrony i elastycznego ...

-

![Europa: wydarzenia tygodnia 11/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 11/2013]()

Europa: wydarzenia tygodnia 11/2013

Mimo zgodności polityków praktycznie z wszystkich krajów świata o konieczności ochrony klimatu, dane opublikowane przez Międzynarodową Agencję Energii (MAE) wskazują, że nieustannie wzrasta wydobycie węgla, a w najbliższych pięciu latach światowe zużycie węgla będzie nadal rosło. Według raportu MAE kołem napędowym wzrostu zapotrzebowania na węgiel ...

-

![Droższe połączenia do Play. Sprawę zbada UOKiK [© Mushy - Fotolia.com] Droższe połączenia do Play. Sprawę zbada UOKiK]()

Droższe połączenia do Play. Sprawę zbada UOKiK

Czy sieci Orange, Plus i T-Mobile stosując wyższe stawki za połączenia do sieci Play łamały prawo? Sprawę zbada Urząd Ochrony Konkurencji i Konsumentów. Jeśli okaże się, że operatorzy nadużyli swojej dominującej pozycji na rynku to konsekwencje mogą być dla nich bardzo kosztowne. UOKiK może wymierzyć karę finansową w wysokości aż 10 procent ...

-

![Drukarki Epson WorkForce M200, M105 i M100 Drukarki Epson WorkForce M200, M105 i M100]()

Drukarki Epson WorkForce M200, M105 i M100

Epson oferuje monochromatyczne drukarki z wbudowanym systemem stałego zasilania w atrament. Urządzenia WorkForce M200, M105 i M100 zostały zaprojektowane z myślą o użytkownikach w małych firmach i biurach w domu. Wszystkie modele dają możliwość oszczędnego drukowania przy jednoczesnym zachowaniu wysokiej jakości wydruków. Jest to możliwe dzięki ...

-

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT]()

Ocena ryzyka lekarstwem na cyberataki typu APT

Innowacyjny projekt technologiczny lub nowa strategia biznesowa - to pożądany towar na coraz bardziej konkurencyjnym rynku. Nic więc dziwnego, że firmy, ale także instytucje rządowe coraz częściej padają ofiarą trudnych do wykrycia i niepozostawiających śladów cyberataków typu APT. Aż w 76 proc. zaatakowanych przez nie organizacji programy ...

-

![Ochrona prawna marki [© quipu - Fotolia.com] Ochrona prawna marki]()

Ochrona prawna marki

Sąd Okręgowy w Warszawie zakazał w styczniu bieżącego roku Zakładom Mięsnym Łmeat Łuków naruszania praw Mars Incorporated. Spór dotyczył nazwy Chapss. Mars Incorporated oprotestował znak towarowy karmy dla psów wprowadzony przez Łmeat Łuków. Zakłady mięsne produkowały markę Chapss, podczas gdy na markę Chappi obowiązywała ochrona prawna marki. ...

-

![G Data SmallBusiness Security G Data SmallBusiness Security]()

G Data SmallBusiness Security

G Data Software wprowadza na rynek nowy produkt SmallBusiness Security. Niemiecki dostawca programów antywirusowych planuje dotrzeć do grupy docelowej liczącej prawie 1,4 mln firm w naszym kraju. Obecnie firmy, które zatrudniają mniej niż 10 pracowników stanowią ponad 96% wszystkich przedsiębiorstw w Polsce. Małe biznesy wymagają niestandardowych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![KIG: "Pracodawca godny zaufania" 2012 [© Mopic - Fotolia.com] KIG: "Pracodawca godny zaufania" 2012](https://s3.egospodarka.pl/grafika2/pracodawcy/KIG-Pracodawca-godny-zaufania-2012-108181-150x100crop.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Dobre hasło zabezpieczające [© jamdesign - Fotolia.com] Dobre hasło zabezpieczające](https://s3.egospodarka.pl/grafika2/bezpieczne-haslo/Dobre-haslo-zabezpieczajace-109207-150x100crop.jpg)

![Przemysł farmaceutyczny: sektor weterynaryjny bez innowacji [© Gorilla - Fotolia.com] Przemysł farmaceutyczny: sektor weterynaryjny bez innowacji](https://s3.egospodarka.pl/grafika2/branza-farmaceutyczna/Przemysl-farmaceutyczny-sektor-weterynaryjny-bez-innowacji-109264-150x100crop.jpg)

![Zmiany w prawie telekomunikacyjnym [© pressmaster - Fotolia.com] Zmiany w prawie telekomunikacyjnym](https://s3.egospodarka.pl/grafika2/prawo-telekomunikacyjne/Zmiany-w-prawie-telekomunikacyjnym-110130-150x100crop.jpg)

![Pracodawcy RP o Polsce 2012 [© Xuejun li - Fotolia.com] Pracodawcy RP o Polsce 2012](https://s3.egospodarka.pl/grafika2/inwestycje/Pracodawcy-RP-o-Polsce-2012-110837-150x100crop.jpg)

![Europa: wydarzenia tygodnia 52/2012 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 52/2012](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-52-2012-sNRO59.jpg)

![Branża motoryzacyjna: trendy i ich skutki dla Polski [© Rafael Ben-Ari - Fotolia.com] Branża motoryzacyjna: trendy i ich skutki dla Polski](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Branza-motoryzacyjna-trendy-i-ich-skutki-dla-Polski-111390-150x100crop.jpg)

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-2012-111437-150x100crop.jpg)

![Sektor TMT - prognozy 2013 [© Fotowerk - Fotolia.com] Sektor TMT - prognozy 2013](https://s3.egospodarka.pl/grafika2/dostep-do-Internetu/Sektor-TMT-prognozy-2013-111656-150x100crop.jpg)

![Rynek IT: trendy 2013 [© buchachon - Fotolia.com] Rynek IT: trendy 2013](https://s3.egospodarka.pl/grafika2/rynek-IT/Rynek-IT-trendy-2013-111658-150x100crop.jpg)

![Nowe Prawo telekomunikacyjne: większe prawa konsumentów [© Aleksandar Mijatovic - Fotolia.com] Nowe Prawo telekomunikacyjne: większe prawa konsumentów](https://s3.egospodarka.pl/grafika2/prawo-telekomunikacyjne/Nowe-Prawo-telekomunikacyjne-wieksze-prawa-konsumentow-111929-150x100crop.jpg)

![Bezpieczeństwo w sieci: co piąty internauta zagrożony [© yuriy - Fotolia.com] Bezpieczeństwo w sieci: co piąty internauta zagrożony](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-w-sieci-co-piaty-internauta-zagrozony-112899-150x100crop.jpg)

![Kawiarnia jako miejsce pracy [© berc - Fotolia.com] Kawiarnia jako miejsce pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Kawiarnia-jako-miejsce-pracy-113864-150x100crop.jpg)

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0](https://s3.egospodarka.pl/grafika2/Trend-Micro-Mobile-Security/Trend-Micro-Mobile-Security-3-0-113956-150x100crop.jpg)

![ESET Social Media Scanner [© alphaspirit - Fotolia.com] ESET Social Media Scanner](https://s3.egospodarka.pl/grafika2/ESET-Social-Media-Scanner/ESET-Social-Media-Scanner-114143-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Jak odzyskać skradziony komputer? [© lbtn - Fotolia.com] Jak odzyskać skradziony komputer?](https://s3.egospodarka.pl/grafika2/utrata-danych/Jak-odzyskac-skradziony-komputer-114588-150x100crop.jpg)

![Technologia antywirusowa G Data CloseGap [© Amy Walters - Fotolia.com] Technologia antywirusowa G Data CloseGap](https://s3.egospodarka.pl/grafika2/G-Data-CloseGap/Technologia-antywirusowa-G-Data-CloseGap-114742-150x100crop.jpg)

![Europa: wydarzenia tygodnia 11/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 11/2013](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-11-2013-sNRO59.jpg)

![Droższe połączenia do Play. Sprawę zbada UOKiK [© Mushy - Fotolia.com] Droższe połączenia do Play. Sprawę zbada UOKiK](https://s3.egospodarka.pl/grafika2/Play/Drozsze-polaczenia-do-Play-Sprawe-zbada-UOKiK-114847-150x100crop.jpg)

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ocena-ryzyka-lekarstwem-na-cyberataki-typu-APT-115116-150x100crop.jpg)

![Ochrona prawna marki [© quipu - Fotolia.com] Ochrona prawna marki](https://s3.egospodarka.pl/grafika2/ochrona-prawna-marki/Ochrona-prawna-marki-115430-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)