-

![Jak się chronić przed smishingiem? Jak się chronić przed smishingiem?]()

Jak się chronić przed smishingiem?

Przedstawiciel banku, członek personelu wsparcia technicznego, czy też urzędnik – właśnie pod takie osoby podszywają się przestępcy wykorzystujący metodę smishingu, jednej z odmian phishingu. W przypadku tej taktyki ofiara nie otrzymuje jednak fałszywych e-maili. Zamiast tego, cyberprzestępcy biorą na celownik jej telefon, na który wysyłają ...

-

![Czy kamery domowe można zhakować? Jak tego uniknąć? Czy kamery domowe można zhakować? Jak tego uniknąć?]()

Czy kamery domowe można zhakować? Jak tego uniknąć?

Kamery mają chronić domy i obiekty przed złodziejami, tymczasem coraz częściej stają się furtką dla hakerów. Jakie formy mogą przybierać ataki na kamery? Jak ich uniknąć? Na te pytania odpowiadają eksperci GDATA.pl. W czerwcu bieżącego roku Federalna Komisja Handlu nałożyła na Amazona karę w wysokości 5,8 mln dolarów za byłego pracownika, który ...

Tematy: kamery domowe, kamery, kamera, kamery IP, kamery internetowe, kamery sieciowe, ataki hakerów, cyberataki, IoT -

![Czy konsumenci chcą płacić więcej za zrównoważony rozwój? Czy konsumenci chcą płacić więcej za zrównoważony rozwój?]()

Czy konsumenci chcą płacić więcej za zrównoważony rozwój?

Zrównoważony rozwój to zagadnienie, które porusza się coraz częściej, również w kontekście decyzji zakupowych podejmowanych przez konsumentów. I wprawdzie tych ostatnich ciągle cechuje daleko posunięty pragmatyzm, za sprawą którego głównym kryterium zakupowym pozostaje cena, to jednak równocześnie trudno nie dostrzec rosnącej wrażliwości ...

-

![Służba zdrowia na celowniku hakerów Służba zdrowia na celowniku hakerów]()

Służba zdrowia na celowniku hakerów

Placówki medyczne są kopalnią danych osobowych i wrażliwych. A jako, że ich poziom zabezpieczeń często pozostawia wiele do życzenia, są łatwym celem dla cyberprzestępców. Z danych Ministerstwa Cyfryzacji wynika, że liczba zgłoszonych cyberataków na placówki ochrony zdrowia w Polsce wzrosła trzykrotnie w ciągu roku i nadal rośnie. Z tego tekstu ...

-

![Prywatność w mediach społecznościowych: ważna, ale tylko w teorii Prywatność w mediach społecznościowych: ważna, ale tylko w teorii]()

Prywatność w mediach społecznościowych: ważna, ale tylko w teorii

Korzystający z mediów społecznościowych Polacy w większości deklarują, że podczas zakładania konta w serwisie zwracają uwagę na wyznawaną przez niego politykę prywatności. Jednocześnie, jeśli przeczytać użytkownikowi Facebooka fragmenty regulaminu tego serwisu, to z dużą dozą prawdopodobieństwa można zakładać, że część zapisów wzbudza w nim ...

-

![Zmiany klimatu: jak przygotować się na susze, powodzie i inne katastrofy? [© pixabay.com] Zmiany klimatu: jak przygotować się na susze, powodzie i inne katastrofy?]()

Zmiany klimatu: jak przygotować się na susze, powodzie i inne katastrofy?

EY przedstawia wyniki raportu „Klimat rosnących strat. Rola ubezpieczeń w ochronie klimatu i transformacji energetycznej” przygotowanego we współpracy z Polską Izbą Ubezpieczeń (PIU). Opracowanie nie pozostawia złudzeń - w obliczu dynamicznie zachodzących i coraz groźniejszych zmian klimatycznych zarządzanie ryzykiem w tym zakresie staje się ...

-

![Pokolenie Z na rynku pracy: aktywiści czy hedoniści? [© pixabay.com] Pokolenie Z na rynku pracy: aktywiści czy hedoniści?]()

Pokolenie Z na rynku pracy: aktywiści czy hedoniści?

W pokoleniu Z nie brakuje społeczników i aktywistów, zajmujących zdecydowane stanowisko w bardzo ważkich sprawach, jak chociażby edukacja czy ochrona środowiska. Wystarczy wspomnieć tu Malalę Yousafzai, Amikę George czy Gretę Thunberg. Z drugiej strony, w dyskusji o Zetkach nie brakuje zarzutów o egoizm, cynizm lub hedonizm. Jaka jest prawda o ...

-

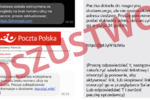

![Wstrzymana paczka? Uważaj, to może być phishing Wstrzymana paczka? Uważaj, to może być phishing]()

Wstrzymana paczka? Uważaj, to może być phishing

Poczta Polska ostrzega przed fałszywymi wiadomościami z informacją o wstrzymaniu paczki. To atak phishingowy, mający na celu wyłudzenie poufnych informacji. Eksperci podpowiadają także, jak chronić się przed takim atakiem. Oszuści wysyłają fałszywe wiadomości (e-mail, SMS, media społecznościowe, platformy sprzedażowe), które wyglądają jak ...

-

![Kary za łamanie RODO wzrosły o 14% [© Pete Linforth z Pixabay] Kary za łamanie RODO wzrosły o 14%]()

Kary za łamanie RODO wzrosły o 14%

2023 rok był kolejnym, w którym podmioty niestosujące się do przepisów Rozporządzenia o Ochronie Danych Osobowych (RODO) słono zapłaciły za swoje naruszenia. Potwierdzeniem tego jest najnowszy raport kancelarii prawnej DLA Piper "GDPR Fines and Data Breach Survey", który dowodzi, że kary sięgnęły 1,78 mld euro, co względem poprzedniego roku ...

-

![3/4 dzieci na świecie doświadcza cyberzagrożeń [© pexels-andrea-piacquadio] 3/4 dzieci na świecie doświadcza cyberzagrożeń]()

3/4 dzieci na świecie doświadcza cyberzagrożeń

Raport Cybersecurity Forum pt. "Dlaczego dzieci są zagrożone w cyberprzestrzeni" potwierdza, jak ogromnym wyzwaniem jest ochrona dzieci w sieci. Aż 72 proc. najmłodszych doświadczyło przynajmniej jednego cyberzagrożenia. A dodać należy, że dostęp do internetu ma już ponad 90 proc. 12-latków i 40 proc. 8-latków - zwracają uwagę eksperci firmy Check ...

-

![8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw? [© Gerd Altmann z Pixabay] 8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?]()

8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?

Świat biznesu opiera się na łańcuchach dostaw. Działają one jak naczynia połączone - atak na jedno ogniwo, skutkuje zagrożeniem pozostałych. Aby zadbać o siebie, firmy muszą skutecznie zarządzać ryzykiem swoich dostawców. Czym jest ryzyko związane z łańcuchem dostaw? Jak uchronić przed nim firmę? Na te pytania odpowiadają eksperci ESET. Z tego ...

-

![Czy NIS2 to potrzebne regulacje czy biurokracja? [© Gerd Altmann z Pixabay] Czy NIS2 to potrzebne regulacje czy biurokracja?]()

Czy NIS2 to potrzebne regulacje czy biurokracja?

W październiku 2024 roku upływa termin przyjęcia przez wszystkie państwa członkowskie Unii Europejskiej dyrektywy NIS2. Oznacza to, że do tego dnia firmy należące do kluczowych, określonych przez UE, sektorów muszą wprowadzić szereg procedur związanych z cyberbezpieczeństwem. Czy tak szczegółowe regulacje są potrzebne firmom i ich klientom? Czy ...

-

![Pig butchering, czyli przekręt na kryptowaluty. Jak się chronić? Pig butchering, czyli przekręt na kryptowaluty. Jak się chronić?]()

Pig butchering, czyli przekręt na kryptowaluty. Jak się chronić?

"Pig butchering" to działalność cyberprzestępców polegająca na namawianiu postronnych użytkowników sieci, często pod przykrywką internetowego romansu, na inwestycje w kryptowaluty, a następnie pozbawieniu ofiar wpłaconych pieniędzy. W ostatnich miesiącach gangi specjalizujące się w takich oszustwach zaczęły oferować innym przestępcom zestawy ...

-

![Rynek inwestycyjny nieruchomości komercyjnych w Polsce 2023 [© Fotosenmeer.nl - Fotolia.com] Rynek inwestycyjny nieruchomości komercyjnych w Polsce 2023]()

Rynek inwestycyjny nieruchomości komercyjnych w Polsce 2023

Po wybuchu pandemii Covid-19 na początku 2020 r. polski rynek inwestycyjny konsekwentnie radził sobie z jej reperkusjami, by następnie zmierzyć się z nowymi wyzwaniami związanymi z wojną na Ukrainie, rosnącymi stopami procentowymi czy inflacją. Pomimo utrzymania stabilnego wolumenu inwestycji przez trzy trudne lata, w 2023 r. nastąpiło nieuchronne ...

-

![Czytnik Onyx Boox Note Air 3 Czytnik Onyx Boox Note Air 3]()

Czytnik Onyx Boox Note Air 3

Na rynek trafił nowy czytnik Onyx Boox Note Air 3. To wielofunkcyjny monochromatyczny czytnik z systemem Android 12, dostępem do Sklepu Google Play oraz możliwością odczytywania plików PDF. Cienki jak papier, solidny i poręczny Boox Note Air 3 został stworzony z aluminium. Tył czytnika charakteryzuje się satynową fakturą, natomiast przednia część ...

-

![Czym jest spear phishing i jak się przed nim chronić? Czym jest spear phishing i jak się przed nim chronić?]()

Czym jest spear phishing i jak się przed nim chronić?

Spear phishing to taktyka wykorzystywana do kradzieży poufnych danych. Od zwykłych ataków phishingowych różni ją brak masowego charakteru. W tym przypadku cyberprzestępca starannie wybiera swoją ofiarę, przeszukuje internet (szczególnie serwisy społecznościowe) pod kątem dostępnych na jej temat informacji i wykorzystuje je do działań ...

-

![Magenta Security on Net od Deutsche Telekom zadebiutuje w 2025 roku Magenta Security on Net od Deutsche Telekom zadebiutuje w 2025 roku]()

Magenta Security on Net od Deutsche Telekom zadebiutuje w 2025 roku

Na targach MWC 2024 Deutsche Telekom zapowiedział nowe produkty z zakresu cyberbezpieczeństwa. Magenta Security on Net zadebiutuje już w 2025 roku. Produkty zapewnią ochronę bezpośrednio z sieci, nie wymagając dodatkowego oprogramowania i konfiguracji. Na targach Mobile World Congress w Barcelonie Deutsche Telekom pokazuje, w jaki sposób jego ...

-

![Kod QR równie niebezpieczny jak fałszywy link [© Markus Winkler z Pixabay] Kod QR równie niebezpieczny jak fałszywy link]()

Kod QR równie niebezpieczny jak fałszywy link

Kody QR stały się coraz popularniejsze, o czym wiedzą także cyberprzestępcy, którzy za pomocą takich fałszywych piktogramów wyłudzają dane osobowe, uzyskują dostęp do kart płatniczych czy bankowości internetowej, albo infekują telefon złośliwym oprogramowaniem - ostrzegają eksperci serwisu ChronPESEL.pl. Polacy najczęściej skanują kody QR w ...

-

![Adware może być bardzo niebezpieczny Adware może być bardzo niebezpieczny]()

Adware może być bardzo niebezpieczny

Reklamy na ekranie komputera to widok, do którego każdy użytkownik sieci zdążył już przywyknąć. Ich nadmiar bywa jednak uciążliwy, a w niektórych przypadkach również niebezpieczny. Natarczywe wyświetlanie się treści reklamowych może świadczyć o infekcji złośliwym oprogramowaniem typu adware. Eksperci Fortinet wyjaśniają, w jaki sposób ono działa ...

-

![3 mity i 2 porady na Światowy Dzień Backupu 3 mity i 2 porady na Światowy Dzień Backupu]()

3 mity i 2 porady na Światowy Dzień Backupu

Zbliża się kolejny Światowy Dzień Backupu. W 2024 roku obchodzony jest w świetle doniesień o rosnącym ryzyku cyberataków przeprowadzanych za pomocą AI, profesjonalizujących się grupach cyberprzestępców i coraz trudniejszych do wykrycia incydentach. W obliczu ciągle ewoluujących zagrożeń warto rozprawić się z wciąż pokutującymi wśród ...

-

![Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek? Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?]()

Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?

Chyba wszyscy już wiemy, że niebezpieczne wirusy mogą być przesyłane do nas w mailach, w formie załączników czy linków. Cyberprzestępcy mają jednak także inne metody. Potrafią ukryć złośliwe oprogramowanie w grafikach. Czy da się rozpoznać takie obrazki? Jak się ochronić przez tym zagrożeniem? Oto porady ekspertów z firmy ESET. Ukrywanie ...

-

![Cyberataki zero day groźniejsze niż myślisz. Jak się bronić? Cyberataki zero day groźniejsze niż myślisz. Jak się bronić?]()

Cyberataki zero day groźniejsze niż myślisz. Jak się bronić?

Cyberataki zero day są groźniejsze niż mogłoby się wydawać. Problem stanowi przede wszystkim ich bardzo wysoka dynamika, przez co skuteczna i szybka reakcja na nie jest prawdziwym wyzwaniem. Jak chronić się przed tego rodzaju niebezpieczeństwem? Z tego tekstu dowiesz się m.in.: Na czym polega specyfika cyberzagrożeń typu zero day? Dlaczego ...

-

![Przed czym chroni zero trust AI? Przed czym chroni zero trust AI?]()

Przed czym chroni zero trust AI?

W obecnej dobie interakcje z nowymi technologiami stały się standardem. Istotną, a w nawet rewolucyjną rolę odgrywają w tym LLM, czyli duże modele językowe. Ich funkcjonalności prowadzą jednak do powstawania całego zestawu nowych luk w zabezpieczeniach. Właściwą ochronę w takich realiach mogą nam zagwarantować środki typu „zero trust”. Z tego ...

-

![Zdalny pulpit narzędziem hakerów. Na co jeszcze powinny uważać firmy? Zdalny pulpit narzędziem hakerów. Na co jeszcze powinny uważać firmy?]()

Zdalny pulpit narzędziem hakerów. Na co jeszcze powinny uważać firmy?

Ochrona danych powinna być priorytetem każdej firmy. Zdaniem ekspertów z firmy Sophos podstawą cyberbezpieczeństwa w przedsiębiorstwie powinno być zarządzanie usługami realizowanymi "na odległość", takimi jak zdalny pulpit czy VPN. Z tego tekstu dowiesz się m.in.: Jak przestępcy atakują przez pulpit zdalny? Jakie zewnętrzne usługi zdalne są ...

-

![Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce? [© Mircea Iancu z Pixabay] Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce?]()

Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce?

Prezes Deutsche Banku, Christian Sewing spodziewa się w tym roku się kontynuacji kryzysu rynku nieruchomości komercyjnych. W USA Moody's obniżył rating regionalnego New York Community Bancorp do poziomu "śmieciowego" w związku z jego problemami na rynku nieruchomości komercyjnych. "Obawy o kondycję nieruchomości komercyjnych nie są niczym nowym, ...

-

![Sztuczna inteligencja i platformy MESH przyszłością cyberbezpieczeństwa Sztuczna inteligencja i platformy MESH przyszłością cyberbezpieczeństwa]()

Sztuczna inteligencja i platformy MESH przyszłością cyberbezpieczeństwa

Sztuczna inteligencja sprawiła, że prowadzanie cyberataków stało się łatwiejsze. Pozwala między innymi na szybką identyfikację podatności ofiar na konkretne zagrożenia, a także jest w stanie napisać przestępcom gotowy złośliwy kod lub duże jego fragmenty. Jednak równocześnie może funkcjonować nie tylko jako narzędzie ofensywne - w rękach zespołów ...

-

![8 rekomendacji w sprawie sztucznej inteligencji [© Gerd Altmann z Pixabay] 8 rekomendacji w sprawie sztucznej inteligencji]()

8 rekomendacji w sprawie sztucznej inteligencji

Dostosowanie polskich przepisów do AI Act, ścisłą współpracę międzynarodową i wsparcie innowacji, demokratyzację AI w opiece zdrowotnej czy mocniejszą ochronę danych osobowych - rekomenduje Konfederacja Lewiatan w kontekście rozwoju sztucznej inteligencji. Postulujemy, aby proces wdrożenia unijnego rozporządzenia AI Act do porządku krajowego ...

-

![Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci? [© Solen Feyissa z Pixabay] Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?]()

Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?

Senat USA przegłosował ustawę zakazującą funkcjonowania TikToka w kraju, a Prezydent Joe Biden już podpisał dokument. W tym samym czasie Komisja Europejska planuje zakazać nowej funkcji TikToka, która miała być wprowadzona we Francji i w Hiszpanii. Czy TikTok naprawdę stanowi dla nas zagrożenie? Czy jest niebezpieczny dla naszych dzieci? Jak ...

-

![Zadbaj o cyberbezpieczeństwo także na majówce Zadbaj o cyberbezpieczeństwo także na majówce]()

Zadbaj o cyberbezpieczeństwo także na majówce

Oszustwa internetowe są coraz bardziej zaawansowane. Cyberprzestępcy wykorzystują cały arsenał metod wyłudzania danych i pieniędzy. Często aktywność przestępców nasila się przed świętami czy wakacjami. Dlatego eksperci G DATA w przeddzień weekendu majowego podsumowali najpopularniejsze formy ataków i podpowiadają, jak się przed nimi chronić. Sezon ...

-

![Atak podsłuchowy groźny w skutkach i trudny do wykrycia Atak podsłuchowy groźny w skutkach i trudny do wykrycia]()

Atak podsłuchowy groźny w skutkach i trudny do wykrycia

Ataki podsłuchowe są realnym zagrożeniem, tym groźniejszym, że wykrycie podsłuchu jest niemal niemożliwe, dopóki przestępca nie wykorzysta przechwyconych informacji. Dlatego eksperci z firmy Fortinet wyjaśniają na czym polega atak podsłuchowy, jakimi metodami jest przeprowadzany i radzą wdrożyć proaktywne środki ochrony przed podsłuchem. Z tego ...

-

![HUAWEI Pura 70 Ultra, Pura 70 Pro oraz Pura 70 już w Polsce HUAWEI Pura 70 Ultra, Pura 70 Pro oraz Pura 70 już w Polsce]()

HUAWEI Pura 70 Ultra, Pura 70 Pro oraz Pura 70 już w Polsce

Do sprzedaży w Polsce trafiły nowe smarfony Huawei: Pura 70 Ultra, Pura 70 Pro oraz Pura 70. Wszystkie modele łączy futurystyczny kształt tylnej wyspy aparatów, obiektywy z ultraszybką migawką oraz ekrany LTPO chronione szkłem Kunlun Glass. Miejski minimalizm HUAWEI Pura 70 Ultra jest dostępny w trzech kolorach: eleganckiej czerni, patynowej ...

-

![5 oznak kradzieży danych osobowych 5 oznak kradzieży danych osobowych]()

5 oznak kradzieży danych osobowych

Pojawienie się nieautoryzowanej płatności na wyciągu bankowym czy otrzymanie rachunku za usługę, z której nigdy nie korzystaliśmy - to sygnały alarmowe, że nasze dane osobowe mogły wpaść w niepowołane ręce. Jak cyberprzestępcy mogą wejść w ich posiadanie? Po czym poznać, że doszło do kradzieży? Jak się chronić? Na te pytania odpowiadają eksperci z ...

-

![Media społecznościowe zagrożeniem dla dzieci Media społecznościowe zagrożeniem dla dzieci]()

Media społecznościowe zagrożeniem dla dzieci

Media społecznościowe są obecne w codziennym życiu wielu dorosłych osób. Niestety także dzieci, wzorem swoich rodziców, wpadają w ich pułapkę. Jakie niebezpieczeństwa czyhają na najmłodszych w social mediach? Jak można ochronić nasze pociechy? Na te pytania odpowiadają eksperci G DATA. Z tego tekstu dowiesz się m.in.: Dlaczego dzieci nie powinny ...

-

![Cyberbezpieczeństwo to istotny element obrony narodowej [© Elchinator z Pixabay] Cyberbezpieczeństwo to istotny element obrony narodowej]()

Cyberbezpieczeństwo to istotny element obrony narodowej

Cyberbezpieczeństwo jest trendem, którego nie może lekceważyć dzisiaj absolutnie nikt. Poważne zagrożenie w przestrzeni cyfrowej czyha nie tylko na nieostrożnych obywateli czy przedsiębiorstwa, ale także państwa. Bezpieczeństwo informacyjne odgrywa kluczową rolę w zapewnieniu skutecznej obrony narodowej - dowodzą eksperci z HackerU Polska. W erze ...

-

![Jak reklamy wpływają na dzieci i czy możemy je chronić? [© Photographee.eu- Fotolia.com] Jak reklamy wpływają na dzieci i czy możemy je chronić?]()

Jak reklamy wpływają na dzieci i czy możemy je chronić?

Jeszcze niedawno dość łatwo było ograniczać kontakt dzieci z reklamami: wystarczyło przełączyć kanał lub wyłączyć telewizor. Obecnie, kiedy dzieci coraz częściej i wcześniej stają się odbiorcami treści reklamowych w internecie, na portalach streamingowych i społecznościowych, rodzice mają nad tym coraz mniejszą kontrolę. Jak właściwie wszechobecne ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zmiany klimatu: jak przygotować się na susze, powodzie i inne katastrofy? [© pixabay.com] Zmiany klimatu: jak przygotować się na susze, powodzie i inne katastrofy?](https://s3.egospodarka.pl/grafika2/katastrofy-naturalne/Zmiany-klimatu-jak-przygotowac-sie-na-susze-powodzie-i-inne-katastrofy-256613-150x100crop.jpg)

![Pokolenie Z na rynku pracy: aktywiści czy hedoniści? [© pixabay.com] Pokolenie Z na rynku pracy: aktywiści czy hedoniści?](https://s3.egospodarka.pl/grafika2/pokolenie-Z/Pokolenie-Z-na-rynku-pracy-aktywisci-czy-hedonisci-256711-150x100crop.jpg)

![Kary za łamanie RODO wzrosły o 14% [© Pete Linforth z Pixabay] Kary za łamanie RODO wzrosły o 14%](https://s3.egospodarka.pl/grafika2/RODO/Kary-za-lamanie-RODO-wzrosly-o-14-257530-150x100crop.jpg)

![3/4 dzieci na świecie doświadcza cyberzagrożeń [© pexels-andrea-piacquadio] 3/4 dzieci na świecie doświadcza cyberzagrożeń](https://s3.egospodarka.pl/grafika2/dzieci/3-4-dzieci-na-swiecie-doswiadcza-cyberzagrozen-257620-150x100crop.jpg)

![8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw? [© Gerd Altmann z Pixabay] 8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?](https://s3.egospodarka.pl/grafika2/lancuchy-dostaw/8-zasad-jak-ochronic-firme-przed-ryzykiem-zwiazanym-z-lancuchami-dostaw-257749-150x100crop.jpg)

![Czy NIS2 to potrzebne regulacje czy biurokracja? [© Gerd Altmann z Pixabay] Czy NIS2 to potrzebne regulacje czy biurokracja?](https://s3.egospodarka.pl/grafika2/NIS2/Czy-NIS2-to-potrzebne-regulacje-czy-biurokracja-257822-150x100crop.jpg)

![Rynek inwestycyjny nieruchomości komercyjnych w Polsce 2023 [© Fotosenmeer.nl - Fotolia.com] Rynek inwestycyjny nieruchomości komercyjnych w Polsce 2023](https://s3.egospodarka.pl/grafika2/rynek-inwestycyjny/Rynek-inwestycyjny-nieruchomosci-komercyjnych-w-Polsce-2023-258045-150x100crop.jpg)

![Kod QR równie niebezpieczny jak fałszywy link [© Markus Winkler z Pixabay] Kod QR równie niebezpieczny jak fałszywy link](https://s3.egospodarka.pl/grafika2/kod-qr/Kod-QR-rownie-niebezpieczny-jak-falszywy-link-258397-150x100crop.jpg)

![Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce? [© Mircea Iancu z Pixabay] Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Czy-kryzys-na-rynku-nieruchomosci-komercyjnych-uderzy-w-banki-w-Polsce-259243-150x100crop.jpg)

![8 rekomendacji w sprawie sztucznej inteligencji [© Gerd Altmann z Pixabay] 8 rekomendacji w sprawie sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/8-rekomendacji-w-sprawie-sztucznej-inteligencji-259392-150x100crop.jpg)

![Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci? [© Solen Feyissa z Pixabay] Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?](https://s3.egospodarka.pl/grafika2/TikTok/Czy-TikTok-naprawde-jest-zagrozeniem-Jak-chronic-siebie-i-dzieci-259412-150x100crop.jpg)

![Cyberbezpieczeństwo to istotny element obrony narodowej [© Elchinator z Pixabay] Cyberbezpieczeństwo to istotny element obrony narodowej](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-to-istotny-element-obrony-narodowej-259958-150x100crop.jpg)

![Jak reklamy wpływają na dzieci i czy możemy je chronić? [© Photographee.eu- Fotolia.com] Jak reklamy wpływają na dzieci i czy możemy je chronić?](https://s3.egospodarka.pl/grafika2/reklama/Jak-reklamy-wplywaja-na-dzieci-i-czy-mozemy-je-chronic-259970-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)