-

![Jakie dane przechowujemy na urządzeniach mobilnych? [© Fotowerk - Fotolia.com] Jakie dane przechowujemy na urządzeniach mobilnych?]()

Jakie dane przechowujemy na urządzeniach mobilnych?

... ankietowanych przechowuje na swoim mobilnym urządzeniu także dane dostępowe do poczty elektronicznej lub kont na profilach społecznościowych, 36,3 proc. prywatne notatki i pliki ... przenośnych hasła do prywatnych kont, 78,1 proc. ankietowanych przechowuje na swoim mobilnym urządzeniu dane dostępowe do poczty elektronicznej lub kont na profilach ...

-

![Ile warte są skradzione dane osobowe? Ile warte są skradzione dane osobowe?]()

Ile warte są skradzione dane osobowe?

... dane ze skradzionych kont na portalach społecznościowych, dane bankowe, dane umożliwiające zdalny dostęp do serwerów lub komputerów stacjonarnych, a nawet dane ...

-

![Jak tworzyć silne hasła i chronić swoje dane? [© Freepik] Jak tworzyć silne hasła i chronić swoje dane?]()

Jak tworzyć silne hasła i chronić swoje dane?

... haseł oraz wdrożenie wieloskładnikowego uwierzytelniania, aby jeszcze bardziej zabezpieczyć swoje dane. Wybierając menedżer warto szukać w nim funkcji umożliwiającej generowanie haseł o długości ... pojawiają się klucze dostępu (passkeys), które mogą zrewolucjonizować sposób zabezpieczania kont. Jest to bezpieczna metoda logowania bez haseł, oparta na ...

-

![Więcej aplikacji, więcej kont, więcej haseł, większe ryzyko [© flydragon - Fotolia.com] Więcej aplikacji, więcej kont, więcej haseł, większe ryzyko]()

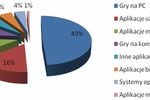

Więcej aplikacji, więcej kont, więcej haseł, większe ryzyko

... kont e-mail – jest znacznie niższa niż liczba kont w mediach społecznościowych czy używanych przez nas aplikacji. W 2018 r. wynosiła 1,8 (dane ...

-

![Pracownik banku kradnie dane 1,5 mln klientów [© gangiskhan - Fotolia.com] Pracownik banku kradnie dane 1,5 mln klientów]()

Pracownik banku kradnie dane 1,5 mln klientów

... niektórych rachunków. Jednocześnie podkreślono, że numery kont i hasła umożliwiające dostęp do rachunków są bezpieczne. Przeprowadzona analiza kont poszkodowanych klientów SunTrust Banks ... bazę danych kupię/sprzedam”. Aby na liście bestsellerów nie pojawiły się nasze dane, administratorzy powinni zrobić solidny rachunek sumienia. Czy pracownik może ...

-

![Doxing i dark web. 2 powody dla których warto chronić dane osobowe Doxing i dark web. 2 powody dla których warto chronić dane osobowe]()

Doxing i dark web. 2 powody dla których warto chronić dane osobowe

... kont osób, które są jego celem – usługa ta jest oferowana obecnie na czarnym rynku. Aby lepiej zrozumieć, jak mogą zostać wykorzystane dane osobowe użytkowników, ... (paszport, prawo jazdy itp.): 150 – 225 zł, dane medyczne: 4 – 110 zł, dane konta bankowości online: 1 – 10% środków zgromadzonych na koncie, dane konta PayPal: 190 – 1 900 zł. Jednocześnie ...

-

![Smartfony, czyli poufne dane podane jak na tacy Smartfony, czyli poufne dane podane jak na tacy]()

Smartfony, czyli poufne dane podane jak na tacy

... % szyfruje swoje pliki i foldery w celu uniemożliwienia nieautoryzowanego dostępu. A zatem, jeśli urządzenia te wpadną w niepowołane ręce, wszystkie te dane – od prywatnych kont, po zdjęcia, wiadomości, a nawet dane finansowe – mogą stać się dostępne dla obcych osób. Nawet w przypadku zgubienia urządzeń chronionych przy pomocy haseł konsekwencje ...

-

![Dane w chmurze: 5 porad dla początkujących Dane w chmurze: 5 porad dla początkujących]()

Dane w chmurze: 5 porad dla początkujących

... działalności po szantażu ze strony hakerów, którzy w efekcie usunęli kluczowe dane z konta firmy w usłudze Amazon Web Services. W 2013 r. wygaśnięcie certyfikatu SSL w ... ten sposób powstanie dodatkowa warstwa, zwiększająca ochronę, jeśli hakerzy wykradną dane uwierzytelniające personelu. Przejmowanie kont może wydawać się sprawą podstawową, jednak ...

-

![Interaktywne zabawki zjadają dane Interaktywne zabawki zjadają dane]()

Interaktywne zabawki zjadają dane

... danych Pewne sygnały, że interaktywne zabawki "pochłaniają" niedostatecznie zabezpieczone wrażliwe dane, pojawiają się nie od dziś. Głośną sprawą było pojawienie się lalki „Hello Barbie ... . Inny przykład z przeszłości wiąże się z firmą VTech. Hakerzy przejęli 6 milionów kont tego producenta, zdobywając daty urodzenia, płeć i imiona dzieci oraz 190 ...

-

![Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017 [© spaxiax - Fotolia.com] Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017]()

Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017

... - już od dawna wiadomo, że dane pacjentów miewają na czarnym rynku o wiele większą wartość niż loginy i hasła do kont czy też dane kart kredytowych. Tendencję wzrostową ... – wszystkie ataki wycelowane w służbę zdrowia powinny nam przypominać, jak niezwykle wrażliwe są dane pacjentów gromadzone przez ten właśnie sektor i ich właściwa ochrona. ...

-

![Polacy przesyłają poufne dane przez WhatsAppa lub Messengera Polacy przesyłają poufne dane przez WhatsAppa lub Messengera]()

Polacy przesyłają poufne dane przez WhatsAppa lub Messengera

... wyłudzić wrażliwe dane. Celem hakerów są najczęściej hasła i loginy, których ofiary używają do uzyskania dostępu do swoich kont i systemów, w tym bankowości internetowej. ... , Czech i Węgier zapytano również, czy zdarzyło im się przesyłać skany dokumentów i dane do logowania poprzez popularne internetowe komunikatory. Okazuje się, że poufne informacje ...

-

![Skradziono dane użytkowników Monster.com [© stoupa - Fotolia.com] Skradziono dane użytkowników Monster.com]()

Skradziono dane użytkowników Monster.com

... kont internetowych. Banker.c zaraz po zagnieżdżeniu się w systemie monitoruje wszystkie strony, które odwiedza użytkownik. W momencie, gdy w oknie przeglądarki zidentyfikuje adres przypisany do banku internetowego zapisuje wszystkie dane ... .com zidentyfikowali zainfekowany serwer, z którego wykradano dane użytkowników i odłączyli go od swojej sieci. ...

-

![7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne [© Jakub Jirsák - Fotolia.com] 7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne]()

7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne

... z innego portalu, czy po prostu skutecznie odgadnięte. Dlatego też należy dodać dodatkową warstwę uwierzytelniania, która znacznie utrudni atakującym dostęp do kont użytkowników w aplikacjach SaaS, IaaS lub PaaS, zmniejszając w ten sposób ryzyko m.in. ataku ransomware i kradzieży danych. Inną możliwością jest przejście tam ...

-

![Copy+paste i mamy tajne dane [© stoupa - Fotolia.com] Copy+paste i mamy tajne dane]()

Copy+paste i mamy tajne dane

W internecie został opublikowany raport dotyczący śmierci Włoszki Nicoli Calipari na punkcie kontrolnym w Iraku. Publikacja na temat wydarzeń z 4. marca nie byłaby w niczym dziwna gdyby nie to, że zawiera poufne informacje. Wojsko amerykańskie udostępniło informacje na temat dnia 4. marca w Iraku, cały raport wykonany był w standardzie PDF. ...

-

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku]()

Ochrona danych osobowych: tożsamość na celowniku

... 65 w pięciostopniowej skali zagrożeń (raport Fundacji Bezpieczna Cyberprzestrzeń) Ataki na dane firmowe i prywatne w chmurze jednym z głównych problemów bezpieczeństwa IT w 2014 ... przez Świat powstało przez ostatnie 2 lata (dane IBM) Każdego dnia użytkownicy Facebooka dodają 100 TB danych (dane IBM) Dane potrzebują algorytmów Masowa ilość wirtualnych ...

-

![ESET: zagrożenia internetowe II 2012 ESET: zagrożenia internetowe II 2012]()

ESET: zagrożenia internetowe II 2012

... nośników danych. Zawiera on backdoor i może być kontrolowany zdalnie. Podczas gdy użytkownik przegląda różne witryny, robak zbiera podawane przez niego dane – m.in. nazwy użytkownika i hasła, a następnie wysyła zgromadzone informacje do zdalnej maszyny. 8. JS/TrojanDownloader.Iframe.NKE Pozycja w poprzednim rankingu: 7 Odsetek wykrytych infekcji ...

-

![Sztuczna inteligencja, czyli użyteczność kontra prywatność [© dragonstock - Fotolia] Sztuczna inteligencja, czyli użyteczność kontra prywatność]()

Sztuczna inteligencja, czyli użyteczność kontra prywatność

... sztucznej inteligencji i prywatność nie idą w parze. Algorytmy będą w stanie bez najmniejszego problemu rozpoznać nasz wizerunek, a nawet głos, dopasować i połączyć dane zgromadzone na rozmaitych portalach społecznościowych (oraz randkowych), rozbijając ostatecznie iluzję anonimowości w sieci. Należy też pamiętać o ryzyku związanym z coraz bardziej ...

-

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe]()

Phishing: cyberprzestępcy atakują portale społecznościowe

... . Cyberprzestępcy często uciekają się do zastraszania, wysyłając fałszywe wiadomości, w których grożą zablokowaniem kont użytkowników. Aby do tego nie dopuścić, użytkownicy mają kliknąć podany w wiadomości odsyłacz i podać na stronie swoje dane uwierzytelniające logowanie. Podejście to opiera się na zaskoczeniu użytkownika, przez co postępuje ...

-

![Oszustwa związane z grami online Oszustwa związane z grami online]()

Oszustwa związane z grami online

... kont (Trojan-PsW.Win32.Lmir). Mimo to podstawy pozostają zasadniczo takie same: jak tylko gracz zaloguje się do internetowej platformy do gry, aktywuje się trojan, który rejestruje wprowadzane dane. Dane ... obecnie tworzonych w taki sposób, aby przechwytywały dane uwierzytelniające podczas logowania się do kont różnych gier. Ponieważ platformy gier ...

-

![Piractwo internetowe: Polska na 6 miejscu Piractwo internetowe: Polska na 6 miejscu]()

Piractwo internetowe: Polska na 6 miejscu

... , są dane o kontach finansowych (20%). Popularność informacji na temat kont finansowych wynika prawdopodobnie z możliwości wysokich wypłat i szybkości, z jaką można ich dokonywać. W jednym przypadku środki z kont finansowych zostały wypłacone przez Internet do niemożliwych do ustalenia lokalizacji w ciągu niespełna 15 minut. Kradzione dane kont ...

-

![E-administracja daleko od popularności. Polski biznes ciągle analogowy [© lukafunduck - Fotolia.com] E-administracja daleko od popularności. Polski biznes ciągle analogowy]()

E-administracja daleko od popularności. Polski biznes ciągle analogowy

... więc do ZUS, CEIDG, itd. Zgodnie z danymi z początku października 2015 r., kont w ePUAP było 1,15 mln (dane Centrum Projektów Informatycznych, obecnie Centrum Cyfrowej Administracji). ... , zarejestrowano tylko 1,3 mln kont (posiadanie takiego konta nie wymaga posiadania ani Profilu Zaufanego, ani konta w ePUAP). Te dane znajdują potwierdzenie także w ...

-

![Dostałeś powiadomienie o naruszeniu danych? Co należy zrobić? [© Andrey Burmakin - Fotolia.com] Dostałeś powiadomienie o naruszeniu danych? Co należy zrobić?]()

Dostałeś powiadomienie o naruszeniu danych? Co należy zrobić?

... dane zostały wykradzione i jakie mogą być konsekwencje tej kradzieży – to pierwsze kroki, które powinniśmy poczynić, zanim zdecydujemy się na zablokowanie jakichkolwiek naszych kont ... pod wpływem impulsu lub emocji. Jeśli nasze dane logowania zostały naruszone, należy zmienić hasła do wszystkich kont i usług zabezpieczonych tym samym hasłem. Musimy ...

-

![121% wzrost liczby wycieków danych w Polsce [© alphaspirit - Fotolia.com] 121% wzrost liczby wycieków danych w Polsce]()

121% wzrost liczby wycieków danych w Polsce

... 1616%). Europa najbardziej dotkniętym wyciekami regionem w trzecim kwartale 52 miliony skompromitowanych w trzecim kwartale kont należało do europejskich użytkowników, co czyni Europę numerem jeden w rankingu, wśród ... którzy zebrali dane użytkowników z 27 tys. baz danych, które wyciekły i zostały opublikowane online. Badacze sortują dane według ...

-

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013]()

Szkodliwe programy 2012 i prognozy na 2013

... zaszyfrowanych haseł. Kiedy DropBox poinformował, że padł ofiarą ataku hakerskiego, w wyniku którego wyciekły dane dotyczące kont użytkowników, po raz kolejny potwierdziło się, że celem hakerów są cenne dane (zwłaszcza dane uwierzytelniające użytkowników) w popularnych serwisach internetowych. W 2012 roku podobne ataki zostały przeprowadzone na ...

-

![Ochrona danych osobowych - jakie błędy popełniamy? [© pixabay.com] Ochrona danych osobowych - jakie błędy popełniamy?]()

Ochrona danych osobowych - jakie błędy popełniamy?

... bezpieczeństwo danych osobowych? Jakie błędy popełniamy chroniąc nasze dane osobowe? Jak chronić dane osobowe? Jakie mogą być konsekwencje utraty danych osobowych? Tegoroczna edycja ... czy smartfonów, a za ich pośrednictwem do naszych kont bankowych, kont w portalach społecznościowych czy skrzynek poczty elektronicznej – mówi Monika Krasińska, ...

-

![Phishing: groźne ataki we Włoszech [© stoupa - Fotolia.com] Phishing: groźne ataki we Włoszech]()

Phishing: groźne ataki we Włoszech

... klientów banku o konieczności dokonywania różnego rodzaju logowań, mających na celu potwierdzenie danych właściciela konta. Zdobyte w ten sposób dane były następnie wykorzystywane do podejmowania pieniędzy z kont bankowych przez sieciowych złodziei. Jak podkreślają specjaliści z G DATA ataki phishingowe są trudne do wyśledzenia, bowiem listy ...

-

![Usunięcie aplikacji=usunięcie danych. Wkrótce będzie to możliwe [© pixabay.com] Usunięcie aplikacji=usunięcie danych. Wkrótce będzie to możliwe]()

Usunięcie aplikacji=usunięcie danych. Wkrótce będzie to możliwe

... stronę internetową jest szczególnie ważna, aby użytkownicy mogli poprosić o usunięcie swoich kont i danych bez konieczności ponownego pobierania aplikacji. "Zgodnie z nową polityką, gdy aplikacja spełni prośbę o usunięcie konta, musi również usunąć dane powiązane z tym kontem" – dodaje. Nowa polityka usuwania danych da użytkownikom aplikacji ...

-

![Na Instagramie działa nawet 95 mln botów [© pexels] Na Instagramie działa nawet 95 mln botów]()

Na Instagramie działa nawet 95 mln botów

... danych osobowych (PII). Fałszywe profile mogą nakłaniać użytkowników do udostępniania poufnych informacji, takich jak dane logowania czy numer PESEL. Eksperci zwracają również uwagę na wykorzystywanie kont do rozpowszechniania złośliwego oprogramowania (malvertising). Złośliwe konta wykorzystują fałszywe reklamy do kierowania użytkowników na ...

-

![Trend Micro demaskuje Team Swastyka [© stoupa - Fotolia.com] Trend Micro demaskuje Team Swastyka]()

Trend Micro demaskuje Team Swastyka

... tego, że Facebook został zhakowany. Nasi eksperci ds. bezpieczeństwa przeanalizowali upublicznione dane i stwierdzili, że jest to kombinacja e-maili i haseł, które nie są związane z żadnym z realnie istniejących kont serwisu Facebook”. Dwie listy zhakowanych kont (część 1 i część 2) znalazły się w obiegu online przed ich umieszczaniem przez ...

-

![ESET: zagrożenia internetowe VIII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VIII 2013]()

ESET: zagrożenia internetowe VIII 2013

... przechwytuje wszystkie wiadomości SMS od banku użytkownika i automatycznie przesyła je do cyberprzestępcy. W ten oto sposób Hesperbot zdobywa najważniejsze dane, niezbędne do skutecznego wykradania pieniądze z kont bankowych swoich ofiar - jednorazowe hasła SMS. Sama infekcja, jak opisują eksperci z firmy ESET, przebiega wielotorowo. Na komputerze ...

-

![Świat: wydarzenia tygodnia 9/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 9/2018]()

Świat: wydarzenia tygodnia 9/2018

... produktu i pobrać archiwum zawierające dane osobiste wybranych użytkowników, które są niezbędne do zdobycia dostępu do ich kont i przejęcia kontroli nad systemami ... do serwera produktu i pobrać archiwum zawierające dane osobiste wybranych użytkowników, które są niezbędne do zdobycia dostępu do ich kont i przejęcia kontroli nad systemami domowymi ...

-

![Ewolucja złośliwego oprogramowania I kw. 2019 [© georgejmclittle - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2019]()

Ewolucja złośliwego oprogramowania I kw. 2019

Jak wygląda obecnie ewolucja złośliwego oprogramowania? Najnowsze dane wskazują, że w I kwartale bieżącego roku cyberprzestępcy nie odpuszczali. Badany okres zaowocował m.in. wzrostem ilości szkodliwych programów wykorzystywanych do kradzieży danych uwierzytelniających oraz pieniędzy z kont bankowych. Specjaliści Kaspersky Lab wykryli aż 29 841 ...

-

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... dane lub umożliwia zdalną kontrolę nad systemem. Jego główną funkcją jest kradzież pieniędzy z kont ...

-

![Social media na celowniku cyberprzestępców [© pixabay.com] Social media na celowniku cyberprzestępców]()

Social media na celowniku cyberprzestępców

... staniemy się ofiarą ataku, powinniśmy nagłośnić sprawę i za pośrednictwem naszych kont w innych serwisach społecznościowych lub email’owo ostrzec osoby z którymi współpracujemy ... , jest oczywiście zmiana haseł we wszystkich miejscach, w których wykorzystywaliśmy te same dane dostępowe, co na zaatakowanym koncie. Należy też niezwłocznie rozpocząć ...

-

![Kradzież danych bankowych: czarny rynek kwitnie Kradzież danych bankowych: czarny rynek kwitnie]()

Kradzież danych bankowych: czarny rynek kwitnie

... szerszy zakres kradzionych poufnych danych, takich jak dane bankowe, loginy, hasła bankowe i fałszywe karty ... dane konta z gwarantowanym saldem w wysokości 82 000 dol. trzeba zapłacić ponad 700 dol. Wyższe są ceny kont, które były wykorzystywane do zakupów w sieci lub transakcji przez platformy płatnicze, takie jak PayPal. Ceny prostych kont ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jakie dane przechowujemy na urządzeniach mobilnych? [© Fotowerk - Fotolia.com] Jakie dane przechowujemy na urządzeniach mobilnych?](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Jakie-dane-przechowujemy-na-urzadzeniach-mobilnych-116528-150x100crop.jpg)

![Jak tworzyć silne hasła i chronić swoje dane? [© Freepik] Jak tworzyć silne hasła i chronić swoje dane?](https://s3.egospodarka.pl/grafika2/silne-haslo/Jak-tworzyc-silne-hasla-i-chronic-swoje-dane-262515-150x100crop.jpg)

![Więcej aplikacji, więcej kont, więcej haseł, większe ryzyko [© flydragon - Fotolia.com] Więcej aplikacji, więcej kont, więcej haseł, większe ryzyko](https://s3.egospodarka.pl/grafika2/aplikacje/Wiecej-aplikacji-wiecej-kont-wiecej-hasel-wieksze-ryzyko-223976-150x100crop.jpg)

![Pracownik banku kradnie dane 1,5 mln klientów [© gangiskhan - Fotolia.com] Pracownik banku kradnie dane 1,5 mln klientów](https://s3.egospodarka.pl/grafika2/kradziez-danych/Pracownik-banku-kradnie-dane-1-5-mln-klientow-205454-150x100crop.jpg)

![Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017 [© spaxiax - Fotolia.com] Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Dane-pacjentow-w-niebezpieczenstwie-raport-McAfee-Labs-IX-2017-198037-150x100crop.jpg)

![Skradziono dane użytkowników Monster.com [© stoupa - Fotolia.com] Skradziono dane użytkowników Monster.com](https://s3.egospodarka.pl/grafika/kon-trojanski/Skradziono-dane-uzytkownikow-Monster-com-MBuPgy.jpg)

![7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne [© Jakub Jirsák - Fotolia.com] 7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne](https://s3.egospodarka.pl/grafika2/dane-w-chmurze/7-bledow-ktorych-musisz-unikac-aby-dane-w-chmurze-byly-bezpieczne-257901-150x100crop.jpg)

![Copy+paste i mamy tajne dane [© stoupa - Fotolia.com] Copy+paste i mamy tajne dane](https://s3.egospodarka.pl/grafika/poufne-dane/Copy-paste-i-mamy-tajne-dane-MBuPgy.jpg)

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-tozsamosc-na-celowniku-131260-150x100crop.jpg)

![Sztuczna inteligencja, czyli użyteczność kontra prywatność [© dragonstock - Fotolia] Sztuczna inteligencja, czyli użyteczność kontra prywatność](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Sztuczna-inteligencja-czyli-uzytecznosc-kontra-prywatnosc-208799-150x100crop.jpg)

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe](https://s3.egospodarka.pl/grafika2/phishing/Phishing-cyberprzestepcy-atakuja-portale-spolecznosciowe-140706-150x100crop.jpg)

![E-administracja daleko od popularności. Polski biznes ciągle analogowy [© lukafunduck - Fotolia.com] E-administracja daleko od popularności. Polski biznes ciągle analogowy](https://s3.egospodarka.pl/grafika2/e-administracja/E-administracja-daleko-od-popularnosci-Polski-biznes-ciagle-analogowy-171273-150x100crop.jpg)

![Dostałeś powiadomienie o naruszeniu danych? Co należy zrobić? [© Andrey Burmakin - Fotolia.com] Dostałeś powiadomienie o naruszeniu danych? Co należy zrobić?](https://s3.egospodarka.pl/grafika2/naruszenie-danych/Dostales-powiadomienie-o-naruszeniu-danych-Co-nalezy-zrobic-242258-150x100crop.jpg)

![121% wzrost liczby wycieków danych w Polsce [© alphaspirit - Fotolia.com] 121% wzrost liczby wycieków danych w Polsce](https://s3.egospodarka.pl/grafika2/wyciek-danych/121-wzrost-liczby-wyciekow-danych-w-Polsce-249262-150x100crop.jpg)

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2012-i-prognozy-na-2013-110215-150x100crop.jpg)

![Ochrona danych osobowych - jakie błędy popełniamy? [© pixabay.com] Ochrona danych osobowych - jakie błędy popełniamy?](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-jakie-bledy-popelniamy-245400-150x100crop.jpg)

![Phishing: groźne ataki we Włoszech [© stoupa - Fotolia.com] Phishing: groźne ataki we Włoszech](https://s3.egospodarka.pl/grafika/phishing/Phishing-grozne-ataki-we-Wloszech-MBuPgy.jpg)

![Usunięcie aplikacji=usunięcie danych. Wkrótce będzie to możliwe [© pixabay.com] Usunięcie aplikacji=usunięcie danych. Wkrótce będzie to możliwe](https://s3.egospodarka.pl/grafika2/aplikacje/Usuniecie-aplikacji-usuniecie-danych-Wkrotce-bedzie-to-mozliwe-251873-150x100crop.jpg)

![Na Instagramie działa nawet 95 mln botów [© pexels] Na Instagramie działa nawet 95 mln botów](https://s3.egospodarka.pl/grafika2/Instagram/Na-Instagramie-dziala-nawet-95-mln-botow-263951-150x100crop.jpg)

![Trend Micro demaskuje Team Swastyka [© stoupa - Fotolia.com] Trend Micro demaskuje Team Swastyka](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-demaskuje-Team-Swastyka-MBuPgy.jpg)

![ESET: zagrożenia internetowe VIII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VIII 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VIII-2013-123984-150x100crop.jpg)

![Świat: wydarzenia tygodnia 9/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 9/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-9-2018-12AyHS.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2019 [© georgejmclittle - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2019](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2019-219113-150x100crop.jpg)

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Social media na celowniku cyberprzestępców [© pixabay.com] Social media na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/social-media/Social-media-na-celowniku-cyberprzestepcow-255196-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)