-

![Przyszłość, nadzieje i zagrożenia oczami CEO [© pixabay.com] Przyszłość, nadzieje i zagrożenia oczami CEO]()

Przyszłość, nadzieje i zagrożenia oczami CEO

... trzech lat będą zainteresowani transakcjami fuzji i przejęć. Porównując te dane z poprzednimi edycjami badania widać, że apetyt transakcyjny utrzymuje się ... deklaruje, że pomimo trwającej niepewności gospodarczej sztuczna inteligencja jest w ich firmie głównym priorytetem inwestycyjnym. Według respondentów z Polski największymi atutami płynącymi ...

-

![Jakie pytania na rozmowie kwalifikacyjnej są najtrudniejsze? [© WavebreakmediaMicro - Fotolia.com] Jakie pytania na rozmowie kwalifikacyjnej są najtrudniejsze?]()

Jakie pytania na rozmowie kwalifikacyjnej są najtrudniejsze?

... którą powinni stosować zarówno kandydaci, jak i pracodawcy chcący zatrzymać najlepsze talenty w firmie – dodaje Justyna Chmielewska z Hays. „JAKIE SĄ PANA/PANI MOCNE I SŁABE STRONY ... tłumaczy Justyna Chmielewska: Nikt nie jest idealny, a profil wymarzonego kandydata na dane stanowisko jest jedynie zarysem oczekiwań firmy. Każdy ma jakieś słabe strony ...

-

![Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci? [© Solen Feyissa z Pixabay] Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?]()

Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?

... firmie. Należy jednak pamiętać, że nigdy nie gwarantują one 100% prywatności. Jedną z możliwości jest np. przeglądanie treści za pośrednictwem strony internetowej otwartej w przeglądarce, nie pobierając aplikacji i nie zakładając konta. Jednak musimy pamiętać, że nawet wówczas niektóre dane ... stwierdza, że może gromadzić dane użytkownika z aplikacji ...

-

![Firmy nie potrafią walczyć cyberzagrożeniami? [© Amir Kaljikovic - Fotolia.com] Firmy nie potrafią walczyć cyberzagrożeniami?]()

Firmy nie potrafią walczyć cyberzagrożeniami?

... są niezbędne do tego, by chronić systemy, dane i tajemnice handlowe. To dlatego zarządzanie cyberbezpieczeństwem powinno być traktowane priorytetowo i stać się ważnym elementem strategii całej organizacji – wyjaśnia Mateusz Ossowski, CEE Channel Manager w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa ...

-

![Rozwój zawodowy kluczową motywacją przy zmianie pracy [© Gerd Altmann z Pixabay] Rozwój zawodowy kluczową motywacją przy zmianie pracy]()

Rozwój zawodowy kluczową motywacją przy zmianie pracy

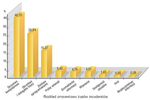

... wskazań (spadek o 8 p.p.) Na czwartym miejscu znalazła się korzystniejsza forma zatrudnienia w nowej firmie 34 proc. (wzrost o 4.p.p.). Wskaźnik rotacji pracowników między przedsiębiorstwami jest ... Nie inaczej było w I kwartale bieżącego roku (0,89%, najnowsze dostępne dane). Obserwujemy również wyraźny spadek liczby ofert na portalach pośrednictwa ...

Tematy: rynek pracy, tendencje na rynku pracy, badania pracodawców, zatrudnienie, wynagrodzenia, podwyżki wynagrodzeń, rekrutacja pracowników, rozwój zawodowy, poszukiwanie pracy, zmiana pracy, utrata pracy, Monitor Rynku Pracy, benefity pozapłacowe, benefity dla pracowników, świadczenia socjalne, satysfakcja z pracy -

![Shadow AI. Czym jest, jakie niesie zagrożenia i jak ją ograniczyć? [© Freepik] Shadow AI. Czym jest, jakie niesie zagrożenia i jak ją ograniczyć?]()

Shadow AI. Czym jest, jakie niesie zagrożenia i jak ją ograniczyć?

... Podczas korzystania z chatbotów AI pracownicy mogą nieświadomie ujawnić wrażliwe dane nieautoryzowanym modelom, co otwiera drzwi do przejęcia informacji przez ... organizacje mogą stworzyć zbiór jasnych wytycznych dotyczących wdrażania AI w całej firmie. To pomoże z w zapewnieniu zgodności z wewnętrznymi i zewnętrznymi regulacjami. Dodatkowo działy IT ...

-

![Zmiana pracy głównie z powodu niezadowolenia z pracodawcy [© Freepik] Zmiana pracy głównie z powodu niezadowolenia z pracodawcy]()

Zmiana pracy głównie z powodu niezadowolenia z pracodawcy

... proc.). W ostatnim czasie obserwujemy także w danych GUS nieznacznie mniejszą dynamikę płac w Polsce i dane z naszego badania pokazują, że ten trend może się utrzymywać. Po pierwsze, ... ostatnich sześciu miesięcy 20 proc. pracowników zmieniło pracodawcę, a 17 proc. stanowisko w firmie. Na zmianę pracodawcy częściej decydują się kobiety (23 proc.), u ...

Tematy: rynek pracy, tendencje na rynku pracy, badania pracodawców, zatrudnienie, wynagrodzenia, podwyżki wynagrodzeń, rekrutacja pracowników, rozwój zawodowy, poszukiwanie pracy, zmiana pracy, utrata pracy, Monitor Rynku Pracy, benefity pozapłacowe, benefity dla pracowników, świadczenia socjalne, satysfakcja z pracy -

![Luka płacowa utrudnia kobietom negocjacje wynagrodzenia [© freepik] Luka płacowa utrudnia kobietom negocjacje wynagrodzenia]()

Luka płacowa utrudnia kobietom negocjacje wynagrodzenia

... dane No Fluff Jobs, polskiego portalu z ogłoszeniami, który od 10 lat ułatwia kandydatom i kandydatkom znalezienie pracy dopasowanej do ich oczekiwań finansowych. Kobiety zdecydowanie częściej sprawdzają w Internecie opinie o danej firmie ... pracodawca jest otwarty na dbanie o różnorodność i inkluzywność w firmie – 15,6 proc. w porównaniu do 8,2 proc. ...

-

![RODO wdrożono 7 lat temu, teraz wchodzi KSC. Czy znów posypią się kary? [© Freepik] RODO wdrożono 7 lat temu, teraz wchodzi KSC. Czy znów posypią się kary?]()

RODO wdrożono 7 lat temu, teraz wchodzi KSC. Czy znów posypią się kary?

... Bezpieczeństwo IT. Mimo to nastawienie przedstawicieli firm do przepisów i ich wdrożenia w danej firmie jest stosunkowo pozytywne. Blisko 7 na 10 przedstawicieli firm badanych przez ESET ... ograniczonego i dodatkowo zabezpieczonego dostępu pracowników do firmowych zasobów zawierających dane szczególnej kategorii. Zastanawiać może, że około 1/3 ...

-

![eCRM, czyli zwiększamy lojalność eKlientów eCRM, czyli zwiększamy lojalność eKlientów]()

eCRM, czyli zwiększamy lojalność eKlientów

... , który chce dokonać zakupu, musi się zarejestrować na witrynie, podać swoje dane. W przypadku użytkownika, który korzystał wcześniej z danego e-sklepu, znamy jego wcześniejsze ... utrwalić relację sprzedawca-klient. Dlatego warto je wdrażać w każdej firmie. Metodologia Obecnie najczęściej wykorzystywane sposoby obsługi klientów w systemach eCRM to ...

-

![Bezpieczeństwo danych w firmach zagrożone [© Scanrail - Fotolia.com] Bezpieczeństwo danych w firmach zagrożone]()

Bezpieczeństwo danych w firmach zagrożone

... i luk w zabezpieczeniach, a także dostarczyć wskazówek pozwalających zabezpieczyć punkty końcowe oraz poufne dane swoje i klientów” - podsumowuje działania Novella Grant Ho, starszy menedżer do spraw rozwiązań do zarządzania punktami końcowymi w firmie Novell. Dobre praktyki w zarządzaniu bezpieczeństwem punktów końcowych W oparciu o wyniki badania ...

-

![Grupa Anonymous zaatakuje Facebook? [© stoupa - Fotolia.com] Grupa Anonymous zaatakuje Facebook?]()

Grupa Anonymous zaatakuje Facebook?

... informacje nie podlegają już naszej kontroli” – mówi Rik Ferguson, starszy doradca ds. bezpieczeństwa w firmie Trend Micro. „To zasadniczy powód, dla którego powinniśmy zawsze zachować ostrożność zamieszczając jakiekolwiek dane w internecie. Biorąc to pod uwagę, zastrzeżenia grupy Anonymous zawarte w pierwszym punkcie wydają się nieuzasadnione ...

-

![Wycena młodych firm [© Minerva Studio - Fotolia.com] Wycena młodych firm]()

Wycena młodych firm

... bywają przedmiotem rewizji finansowej. Ponadto historia spółki to nie tylko dane finansowe, ale też marka, pozycja konkurencyjna oraz doświadczenie zarządu. Wielkość ... wkracza zazwyczaj kapitał podwyższonego ryzyka jako źródło finansowania w zamian za udziały w firmie. Wysoki odsetek upadłości - wiele świeżych spółek ma problemy z adaptacją do ...

-

![Sieci korporacyjne z przestarzałym sprzętem [© mekcar - Fotolia.com] Sieci korporacyjne z przestarzałym sprzętem]()

Sieci korporacyjne z przestarzałym sprzętem

... nasze dane wskazują, że organizacje odkładają te decyzje w czasie dłużej, niż oczekiwaliśmy" - mówi Raoul Tecala, Business Development Director for Networking w firmie ... w celu uniknięcia starzenia się sprzętu,” podsumowuje Tecala. Informacje o raporcie Powyższe dane pochodzą z raportu Network Barometer Report 2014 firmy Dimension Data. Po ...

-

![Branża e-commerce na przestrzeni ostatnich dziesięciu lat [© MH - Fotolia.com] Branża e-commerce na przestrzeni ostatnich dziesięciu lat]()

Branża e-commerce na przestrzeni ostatnich dziesięciu lat

... .), Ebay.com (4 proc.) oraz Swistak.pl (3 proc.). Mateusz Gordon, ekspert e-commerce w firmie Gemius wskazuje, że wśród stron WWW tego typu Allegro to bezsprzeczny ... W 2014 roku po raz pierwszy więcej internautów odwiedziło e-sklepy niż serwisy aukcyjne. Dane pokazują, że cieszyły się one zainteresowaniem sześciu na dziesięciu użytkowników sieci (60 ...

-

![iPhone czy iPad – które urządzenie wygrywa? [© devenorr - Fotolia.com] iPhone czy iPad – które urządzenie wygrywa?]()

iPhone czy iPad – które urządzenie wygrywa?

... w marcu 2015 roku). Produkty Apple’a wyznacznikiem statusu Krzysztof Majkowski, doradca biznesowy w firmie Gemius, uważa, że w niektórych krajach, do których można zaliczyć Rosję ... ponad 20 krajach Europy oraz na Bliskim Wschodzie i w Afryce Północnej (dane łączone dla Bahrajnu, Egiptu, Jordanii, Libanu, Omanu, Zjednoczonych Emiratów Arabskich, Arabii ...

-

![2/3 firm spóźni się na RODO [© santiago silver - Fotolia.com] 2/3 firm spóźni się na RODO]()

2/3 firm spóźni się na RODO

... o ochronie danych i zagadnienia związane z prywatnością niewątpliwie będą miały wpływ na firmy przetwarzające dane obywateli UE. Na szczęście mimo nieubłaganie zbliżającej się daty wejścia w ... Dierk Schindler, dyrektor ds. prawnych i wspólnych usług prawnych na region EMEA w firmie NetApp: „To zaskakujące, jak wiele firm po dziś dzień nie ...

-

![7 najpopularniejszych taktyk cyberprzestępców [© weerasak - Fotolia.com] 7 najpopularniejszych taktyk cyberprzestępców]()

7 najpopularniejszych taktyk cyberprzestępców

... . W rezultacie wielu przedstawicieli kadry zarządzającej odpowiedzialnych za bezpieczeństwo w firmie jest zmuszonych zrezygnować ze stanowiska z powodu poważnych naruszeń ... hakerzy zwracają się do innych cyberprzestępców, aby kupić skradzione wcześniej dane użytkowników. Następnie podejmują wielokrotne ataki za pomocą zautomatyzowanych narzędzi, ...

-

![Czy RODO zmieniło media społecznościowe? [© tom_nulens - Fotolia.com ] Czy RODO zmieniło media społecznościowe?]()

Czy RODO zmieniło media społecznościowe?

... zgodność z nowymi przepisami UE dotyczącymi ochrony danych. Jak wskazuje Karolina Kraśniewska, inspektor ochrony danych w firmie DAGMA Bezpieczeństwo IT, nowe regulacje mają zwiększyć ochronę podmiotów, których dane osobowe są przetwarzane, a nie samych firm i instytucji. - Stosowanie RODO determinuje wprowadzenie szeregu zmian w przedsiębiorstwach ...

-

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę]()

WannaCry ma godnego następcę

... do odkrycia listy komputerów, których dane mogą zaszyfrować za jednym zamachem. W kolejnym kroku pozwalają na jednoczesne odfiltrowanie wszystkich zidentyfikowanych urządzeń, dzięki czemu maksymalizują szansę na zaszyfrowanie przynajmniej niektórych komputerów, które są kluczowe dla przepływu pracy w firmie. Wreszcie, żądają zapłaty - zwykle kilku ...

-

![Personalizacja kontra ochrona danych i wielokanałowość [© tam - Fotolia.com] Personalizacja kontra ochrona danych i wielokanałowość]()

Personalizacja kontra ochrona danych i wielokanałowość

... zapewnienie bardzo wysokich standardów w zakresie przetwarzania danych i wprowadzenie pełnej przejrzystości w te procesy. Klienci muszą być pewni, że dane, które powierzają firmie są bezpieczne i wykorzystane w sposób uczciwy, zgodnie z przeznaczeniem. Utrzymanie równowagi między personalizacją a zapewnieniem klientom prywatności jest istotne nie ...

-

![Rok po RODO w branży ICT [© maxsim - Fotolia.com] Rok po RODO w branży ICT]()

Rok po RODO w branży ICT

... To samo dotyczy realizacji praw podmiotów danych. W sieciach zdecentralizowanych nie ma bowiem konkretnego podmiotu przechowującego dane i sprawującego kontrolę nad nim, w tym między innymi w zakresie ich usuwania (np. w ramach realizacji żądania ... zależy wyłącznie od przedsiębiorców i powagi z jaką podejdą do bezpieczeństwa danych w swojej firmie ...

-

![Jak przebiegać będzie transformacja cyfrowa 2020? [© trahko - Fotolia.com] Jak przebiegać będzie transformacja cyfrowa 2020?]()

Jak przebiegać będzie transformacja cyfrowa 2020?

... , jak również zapewniania korzyści społeczeństwu w zupełnie nowy sposób” – komentuje Justin Dustzadeh, CTO w firmie Equinix. 4) Regulacje dotyczące danych wpłyną na strategie informatyczne przedsiębiorstw Obecnie wiele przedsiębiorstw kupuje i sprzedaje dane w celu uzyskania przewagi nad konkurencją, ale muszą one przestrzegać przepisów dotyczących ...

-

![Cyberbezpieczeństwo: kopia zapasowa to tylko początek, poznaj 4 kolejne kroki [© Maksym Yemelyanov - Fotolia.com] Cyberbezpieczeństwo: kopia zapasowa to tylko początek, poznaj 4 kolejne kroki]()

Cyberbezpieczeństwo: kopia zapasowa to tylko początek, poznaj 4 kolejne kroki

... Podstawowe działania, takie jak szyfrowanie dokumentów poufnych, mogą chronić konsumentów przed potencjalnie katastrofalną sytuacją, w której dane klienta lub ściśle tajny raport przez nieuwagę wpadnie w niepowołane ręce. Hasła zapewniają średni poziom ... kontrola jest najwyższą formą zaufania”. Rick Vanover, dyrektor ds. strategii produktowej w firmie ...

-

![Trojan bankowy Qbot to najpopularniejszy malware stycznia 2023 Trojan bankowy Qbot to najpopularniejszy malware stycznia 2023]()

Trojan bankowy Qbot to najpopularniejszy malware stycznia 2023

... się pod instalator w celu kradzieży poufnych informacji, takich jak dane logowania, hasła, dane portfela kryptowalut czy dane bankowe. Po raz kolejny obserwujemy, jak grupy malware ... sugerować, że witryna jest złośliwa - ostrzega Maya Horowitz, wiceprezes ds. badań w firmie Check Point Software. Check Point Reserch ujawniło również, że „Web Server ...

-

![Monitorowanie jakiego nie było Monitorowanie jakiego nie było]()

Monitorowanie jakiego nie było

... . Zaawansowane analizy logów Logi systemowe zawierają bardzo dużą liczbą informacji jednak są to surowe dane o pobraniach każdej ze stron. Same w sobie praktycznie nie niosą żadnych użytecznych informacji. Użyteczne informacje można ... szuka informacji o produktach i ich dostawcach właśnie w Internecie. Miejmy ich pod kontrolą 8-). Dziękuję firmie ...

Tematy: -

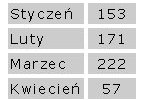

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... które staje się coraz powszechniejsze. Informacje na temat działalności konkurencji (takie jak dane finansowe oraz dotyczące pracowników), które wcześniej zdobywano przy użyciu urządzeń ... leczenia. Użytkownik musi tylko przesłać zaszyfrowany plik do analizy w firmie antywirusowej. Niestety, niektórzy użytkownicy wolą zapłacić za odszyfrowanie ...

-

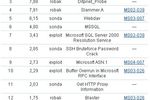

![Ataki internetowe 2005 Ataki internetowe 2005]()

Ataki internetowe 2005

... , za pomocą technologii Smallpot, Kaspersky Lab zebrał dane o milionach sond i ataków internetowych. Na podstawie tych informacji powstały dokładne statystyki na temat występowania w Internecie różnych rodzajów złośliwego oprogramowania oraz ataków hakerów. Co więcej, umożliwiły one firmie Kaspersky Lab stworzenie rozwiązań charakteryzujących się ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... słów i fraz związanych z informacjami handlowymi, które w przypadku ujawnienia mogą zaszkodzić firmie (szkody materialne lub inne); Inne bezpieczeństwo (np. organy ścigania ... użytkownik łączy się z Internetem i otwiera okno dialogowe, do którego należy wprowadzić dane osobowe, następnie użytkownik naciska przycisk na urządzeniu w celu wygenerowania ...

-

![Systemy Business Intelligence coraz popularniejsze [© Nmedia - Fotolia.com] Systemy Business Intelligence coraz popularniejsze]()

Systemy Business Intelligence coraz popularniejsze

... , ważyłyby dzisiaj ponad 160 mld megabajtów. - W tej masie informacji trudno szybko oddzielić dane przydatne od zbędnych. BI dają ten komfort, i to w wielu obszarach działania firmy. ... dział kadr o szkoleniach, ale ich duża liczba i rozproszenie po firmie powoduje, że dane te są niewidoczne lub trudno dostępne. Dopiero po czasie firma widzi swój błąd ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... zatytułowanych "Legend of Mir 2", a następnie wysyłał wszystkie wprowadzone do okien dane na adres e-mail szkodliwego użytkownika. Szkodnik ten został stworzony w ... wszystkich próbek szkodliwego oprogramowania stworzonego dla gier MMORPG, które zostały przesłane firmie Kaspersky Lab zostały sklasyfikowane jako Trojan-PSW.Win32.Lmir. Później jednak, ...

-

![Kradzież tożsamości: 7% ofiar w Polsce Kradzież tożsamości: 7% ofiar w Polsce]()

Kradzież tożsamości: 7% ofiar w Polsce

... , dowodu osobistego lub paszportu. Około 60 proc. porównuje dane z wyciągów finansowych z dowodami zapłaty i sprawdza wyciągi transakcji zawartych kartą kredytową. ... z danymi osobowymi widzi taką potrzebę, a 46% jest usatysfakcjonowana istniejącymi w firmie rozwiązaniami w tym zakresie. Definicja kradzieży tożsamości wg Wikipedii: Kradzież tożsamości ...

-

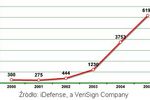

![Gry online: rośnie zagrożenie atakami [© Scanrail - Fotolia.com] Gry online: rośnie zagrożenie atakami]()

Gry online: rośnie zagrożenie atakami

... dostosowywane są do światów wirtualnych” – komentuje Jamz Yaneza, kierownik ds. badań w firmie Trend Micro. „Przewidujemy większą liczbę zagrożeń w takich światach jak Second ... sprzedane za rzeczywiste pieniądze. Jeżeli oszust, który wyłudza dane osobowe wykradnie dane dotyczące konta, może sprzedać skojarzone z nim zasoby zarówno w świecie realnym ...

-

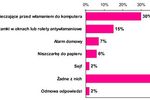

![Pracownicy a bezpieczeństwo danych [© Scanrail - Fotolia.com] Pracownicy a bezpieczeństwo danych]()

Pracownicy a bezpieczeństwo danych

... warunków pracy w firmie. W ten sposób można zagwarantować integralność i poufność informacji na każdym etapie jej wykorzystania — bez względu na to, gdzie dane są ... informacjami firmowymi. W Meksyku zanotowano najwyższy odsetek zdarzeń, w których zostały ujawnione dane należące do przedsiębiorstwa — aż 29% respondentów przyznało się do zgubienia ...

-

![Bezpieczeństwo sieci firmowych nie jest wystarczające Bezpieczeństwo sieci firmowych nie jest wystarczające]()

Bezpieczeństwo sieci firmowych nie jest wystarczające

... międzynarodowych raportów, na świecie blisko 60 proc. przedsiębiorstw zainfekowanych jest oprogramowaniem typu malware. W co drugiej firmie, właśnie z tego powodu spadła wydajność, natomiast co czwarta straciła poufne dane. Jak komentuje Tomasz Zamarlik z G Data Software „ Obecnie zmieniła się orientacja twórców robaków komputerowych. Kiedyś celem ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Przyszłość, nadzieje i zagrożenia oczami CEO [© pixabay.com] Przyszłość, nadzieje i zagrożenia oczami CEO](https://s3.egospodarka.pl/grafika2/CEO/Przyszlosc-nadzieje-i-zagrozenia-oczami-CEO-256372-150x100crop.jpg)

![Jakie pytania na rozmowie kwalifikacyjnej są najtrudniejsze? [© WavebreakmediaMicro - Fotolia.com] Jakie pytania na rozmowie kwalifikacyjnej są najtrudniejsze?](https://s3.egospodarka.pl/grafika2/rozmowa-rekrutacyjna/Jakie-pytania-na-rozmowie-kwalifikacyjnej-sa-najtrudniejsze-258200-150x100crop.jpg)

![Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci? [© Solen Feyissa z Pixabay] Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?](https://s3.egospodarka.pl/grafika2/TikTok/Czy-TikTok-naprawde-jest-zagrozeniem-Jak-chronic-siebie-i-dzieci-259412-150x100crop.jpg)

![Firmy nie potrafią walczyć cyberzagrożeniami? [© Amir Kaljikovic - Fotolia.com] Firmy nie potrafią walczyć cyberzagrożeniami?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Firmy-nie-potrafia-walczyc-cyberzagrozeniami-260023-150x100crop.jpg)

![Rozwój zawodowy kluczową motywacją przy zmianie pracy [© Gerd Altmann z Pixabay] Rozwój zawodowy kluczową motywacją przy zmianie pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rozwoj-zawodowy-kluczowa-motywacja-przy-zmianie-pracy-261036-150x100crop.jpg)

![Shadow AI. Czym jest, jakie niesie zagrożenia i jak ją ograniczyć? [© Freepik] Shadow AI. Czym jest, jakie niesie zagrożenia i jak ją ograniczyć?](https://s3.egospodarka.pl/grafika2/shadow-AI/Shadow-AI-Czym-jest-jakie-niesie-zagrozenia-i-jak-ja-ograniczyc-263853-150x100crop.jpg)

![Zmiana pracy głównie z powodu niezadowolenia z pracodawcy [© Freepik] Zmiana pracy głównie z powodu niezadowolenia z pracodawcy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Zmiana-pracy-glownie-z-powodu-niezadowolenia-z-pracodawcy-264845-150x100crop.jpg)

![Luka płacowa utrudnia kobietom negocjacje wynagrodzenia [© freepik] Luka płacowa utrudnia kobietom negocjacje wynagrodzenia](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-utrudnia-kobietom-negocjacje-wynagrodzenia-265394-150x100crop.jpg)

![RODO wdrożono 7 lat temu, teraz wchodzi KSC. Czy znów posypią się kary? [© Freepik] RODO wdrożono 7 lat temu, teraz wchodzi KSC. Czy znów posypią się kary?](https://s3.egospodarka.pl/grafika2/RODO/RODO-wdrozono-7-lat-temu-teraz-wchodzi-KSC-Czy-znow-posypia-sie-kary-265617-150x100crop.jpg)

![Bezpieczeństwo danych w firmach zagrożone [© Scanrail - Fotolia.com] Bezpieczeństwo danych w firmach zagrożone](https://s3.egospodarka.pl/grafika/Novell/Bezpieczenstwo-danych-w-firmach-zagrozone-apURW9.jpg)

![Grupa Anonymous zaatakuje Facebook? [© stoupa - Fotolia.com] Grupa Anonymous zaatakuje Facebook?](https://s3.egospodarka.pl/grafika/ataki-internetowe/Grupa-Anonymous-zaatakuje-Facebook-MBuPgy.jpg)

![Wycena młodych firm [© Minerva Studio - Fotolia.com] Wycena młodych firm](https://s3.egospodarka.pl/grafika/wycena-firmy/Wycena-mlodych-firm-iG7AEZ.jpg)

![Sieci korporacyjne z przestarzałym sprzętem [© mekcar - Fotolia.com] Sieci korporacyjne z przestarzałym sprzętem](https://s3.egospodarka.pl/grafika2/sieci-korporacyjne/Sieci-korporacyjne-z-przestarzalym-sprzetem-139581-150x100crop.jpg)

![Branża e-commerce na przestrzeni ostatnich dziesięciu lat [© MH - Fotolia.com] Branża e-commerce na przestrzeni ostatnich dziesięciu lat](https://s3.egospodarka.pl/grafika2/Gemius/Branza-e-commerce-na-przestrzeni-ostatnich-dziesieciu-lat-151979-150x100crop.jpg)

![iPhone czy iPad – które urządzenie wygrywa? [© devenorr - Fotolia.com] iPhone czy iPad – które urządzenie wygrywa?](https://s3.egospodarka.pl/grafika2/Apple-iPhone/iPhone-czy-iPad-ktore-urzadzenie-wygrywa-155460-150x100crop.jpg)

![2/3 firm spóźni się na RODO [© santiago silver - Fotolia.com] 2/3 firm spóźni się na RODO](https://s3.egospodarka.pl/grafika2/RODO/2-3-firm-spozni-sie-na-RODO-205085-150x100crop.jpg)

![7 najpopularniejszych taktyk cyberprzestępców [© weerasak - Fotolia.com] 7 najpopularniejszych taktyk cyberprzestępców](https://s3.egospodarka.pl/grafika2/DDoS/7-najpopularniejszych-taktyk-cyberprzestepcow-205856-150x100crop.jpg)

![Czy RODO zmieniło media społecznościowe? [© tom_nulens - Fotolia.com ] Czy RODO zmieniło media społecznościowe?](https://s3.egospodarka.pl/grafika2/RODO/Czy-RODO-zmienilo-media-spolecznosciowe-207257-150x100crop.jpg)

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/WannaCry-ma-godnego-nastepce-208105-150x100crop.jpg)

![Personalizacja kontra ochrona danych i wielokanałowość [© tam - Fotolia.com] Personalizacja kontra ochrona danych i wielokanałowość](https://s3.egospodarka.pl/grafika2/strategia-marketingowa/Personalizacja-kontra-ochrona-danych-i-wielokanalowosc-215922-150x100crop.jpg)

![Rok po RODO w branży ICT [© maxsim - Fotolia.com] Rok po RODO w branży ICT](https://s3.egospodarka.pl/grafika2/RODO/Rok-po-RODO-w-branzy-ICT-219385-150x100crop.jpg)

![Jak przebiegać będzie transformacja cyfrowa 2020? [© trahko - Fotolia.com] Jak przebiegać będzie transformacja cyfrowa 2020?](https://s3.egospodarka.pl/grafika2/nowe-technologie/Jak-przebiegac-bedzie-transformacja-cyfrowa-2020-226113-150x100crop.jpg)

![Cyberbezpieczeństwo: kopia zapasowa to tylko początek, poznaj 4 kolejne kroki [© Maksym Yemelyanov - Fotolia.com] Cyberbezpieczeństwo: kopia zapasowa to tylko początek, poznaj 4 kolejne kroki](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Cyberbezpieczenstwo-kopia-zapasowa-to-tylko-poczatek-poznaj-4-kolejne-kroki-233686-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Systemy Business Intelligence coraz popularniejsze [© Nmedia - Fotolia.com] Systemy Business Intelligence coraz popularniejsze](https://s3.egospodarka.pl/grafika/CRM/Systemy-Business-Intelligence-coraz-popularniejsze-Qq30bx.jpg)

![Gry online: rośnie zagrożenie atakami [© Scanrail - Fotolia.com] Gry online: rośnie zagrożenie atakami](https://s3.egospodarka.pl/grafika/gry-online/Gry-online-rosnie-zagrozenie-atakami-apURW9.jpg)

![Pracownicy a bezpieczeństwo danych [© Scanrail - Fotolia.com] Pracownicy a bezpieczeństwo danych](https://s3.egospodarka.pl/grafika/ochrona-danych-firmowych/Pracownicy-a-bezpieczenstwo-danych-apURW9.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)