-

![Megapanel VII 2015 [© Monkey Business - Fotolia.com] Megapanel VII 2015]()

Megapanel VII 2015

... PBI/Gemius to ogólnopolskie badanie Internetu realizowane przez firmę Gemius na zlecenie spółki Polskie Badania Internetu. Na jego podstawie publikowane są dane statystyczne, które prezentują oglądalność stron www i aplikacji, korzystanie z materiałów audio i wideo w Polsce oraz związane z nimi profile społeczno-demograficzne internautów. Badanie ...

-

![Megapanel VIII 2015 [© goodluz - Fotolia.com] Megapanel VIII 2015]()

Megapanel VIII 2015

... PBI/Gemius to ogólnopolskie badanie Internetu realizowane przez firmę Gemius na zlecenie spółki Polskie Badania Internetu. Na jego podstawie publikowane są dane statystyczne, które prezentują oglądalność stron www i aplikacji, korzystanie z materiałów audio i wideo w Polsce oraz związane z nimi profile społeczno-demograficzne internautów. Badanie ...

-

![Megapanel IX 2015 [© LoloStock - Fotolia.com] Megapanel IX 2015]()

Megapanel IX 2015

... PBI/Gemius to ogólnopolskie badanie Internetu realizowane przez firmę Gemius na zlecenie spółki Polskie Badania Internetu. Na jego podstawie publikowane są dane statystyczne, które prezentują oglądalność stron www i aplikacji, korzystanie z materiałów audio i wideo w Polsce oraz związane z nimi profile społeczno-demograficzne internautów. Badanie ...

-

![Megapanel X 2015 [© Andrey Popov - Fotolia.com] Megapanel X 2015]()

Megapanel X 2015

... PBI/Gemius to ogólnopolskie badanie Internetu realizowane przez firmę Gemius na zlecenie spółki Polskie Badania Internetu. Na jego podstawie publikowane są dane statystyczne, które prezentują oglądalność stron www i aplikacji, korzystanie z materiałów audio i wideo w Polsce oraz związane z nimi profile społeczno-demograficzne internautów. Badanie ...

-

![Megapanel XI 2015 [© goodluz - Fotolia.com] Megapanel XI 2015]()

Megapanel XI 2015

... PBI/Gemius to ogólnopolskie badanie Internetu realizowane przez firmę Gemius na zlecenie spółki Polskie Badania Internetu. Na jego podstawie publikowane są dane statystyczne, które prezentują oglądalność stron www i aplikacji, korzystanie z materiałów audio i wideo w Polsce oraz związane z nimi profile społeczno-demograficzne internautów. Badanie ...

-

![Megapanel XII 2015 [© SkyLine - Fotolia.com] Megapanel XII 2015]()

Megapanel XII 2015

... PBI/Gemius to ogólnopolskie badanie Internetu realizowane przez firmę Gemius na zlecenie spółki Polskie Badania Internetu. Na jego podstawie publikowane są dane statystyczne, które prezentują oglądalność stron www i aplikacji, korzystanie z materiałów audio i wideo w Polsce oraz związane z nimi profile społeczno-demograficzne internautów. Badanie ...

-

![PESEL nie jest bezpieczny nawet w urzędzie? [© MaxPolis - Fotolia.com] PESEL nie jest bezpieczny nawet w urzędzie?]()

PESEL nie jest bezpieczny nawet w urzędzie?

... pl wynika, że 46 % Polaków przekazuje swoje dane osobowe w urzędach. 31 % badanych, co jest bardzo groźne, nie ma pojęcia jakie dane zostały spisane z ich dokumentów, a ... Zawsze więc warto upewnić się w jakim celu i w jaki sposób podane przez nas dane będą później wykorzystywane – ostrzega Anna Marcinkowska, ekspert serwisu ChronPESEL.pl. Eksperci ...

-

![Nie bądź Kingą Rusin. Dbaj o prywatność w sieci [© Maksym Yemelyanov - Fotolia.com] Nie bądź Kingą Rusin. Dbaj o prywatność w sieci]()

Nie bądź Kingą Rusin. Dbaj o prywatność w sieci

... zarządzania lotem. Tam czekały na niego kolejne wrażliwe dane, a wśród nich: dane karty kredytowej, numer konta stałego klienta w Lufthansie, szczegóły odnośnie wcześniejszych i przyszłych połączeń, dane osobowe, w tym pełne brzmienie imion i nazwisko, data urodzenia, pełne dane paszportowe, łącznie z jego numerem i datą ważności. Dzięki temu ...

-

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie]()

Bezpieczeństwo dzieci w Internecie

... była związana z konkursem, ale tak naprawdę pochodzi od przestępców, którzy próbują wyłudzić dane osobowe lub informacje finansowe. Robaki, wirusy, konie trojańskie: Tak jak poczta ... osobę dorosłą. Nie klikaj nieznanych łączy ani załączników. Nawet gdy wydaje się, że dane łącze zostało przysłane przez osobę znajomą, może ono pochodzić od robaka ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... szukał okien zatytułowanych "Legend of Mir 2", a następnie wysyłał wszystkie wprowadzone do okien dane na adres e-mail szkodliwego użytkownika. Szkodnik ten został stworzony w Chinach. Pod ... użytkownika, hasło lub adres serwera dla "Legend of Mir", zapisze te dane na serwerze FTP należącym do szkodliwego użytkownika. Pierwszą masową wysyłkę robaka ...

-

![Smartphony: zadbaj o bezpieczeństwo [© violetkaipa - Fotolia.com] Smartphony: zadbaj o bezpieczeństwo]()

Smartphony: zadbaj o bezpieczeństwo

... i danych. Odzyskanie informacji i przywrócenie wszystkich funkcji smartfonu kosztuje dział IT lub dostawcę czas i pieniądze. Program chroniący przed oprogramowaniem crimeware sprawdza dane wysyłane na telefon za pośrednictwem Bluetootha, WLAN, GPRS lub UMTS i natychmiast blokuje podejrzaną aktywność. Ponieważ w każdym czasie możesz stać się ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

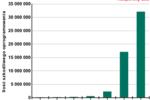

... Lab, w 2008 roku powróciły wirusy plikowe. Pierwotna szkodliwa funkcjonalność, infekowanie plików, została rozszerzona o kilka nowych funkcji: wirusy potrafią teraz kraść dane i, co ważniejsze, mogą rozprzestrzeniać się za pośrednictwem nośników wymiennych, dzięki czemu w krótkim czasie mogą wywołać masowe infekcje. Prawie wszystkie z dzisiejszych ...

-

![Bankowość online a zabezpieczenia Bankowość online a zabezpieczenia]()

Bankowość online a zabezpieczenia

... danych, czynią ten serwis wyjątkowo bezpiecznym. Niewątpliwie jedną z największych zalet jest możliwość korzystania z kardy kredytowej bez ujawniania jej numeru. Poufne dane nie muszą być przekazywane sprzedającemu. Użytkownik jest informowany o każdej nieprawidłowości wykrytej na jego koncie. PayPal pośredniczy i obsługuje aukcje elektroniczne (np ...

-

![Tydzień 22/2009 (25-31.05.2009) [© RVNW - Fotolia.com] Tydzień 22/2009 (25-31.05.2009)]()

Tydzień 22/2009 (25-31.05.2009)

... Optymistycznie (na tle światowej i europejskiej gospodarki) wyglądają ostatnio opublikowane dane za I kwartał. Według GUS polski PKB w pierwszym kwartale 2009 roku, wzrósł o 0,8% r/r ... o jej dniu dzisiejszym też musimy mieć świadomość, że chociaż dane makroekonomiczne o gospodarce są ważne i interesują one społeczeństwo, to najbardziej interesuje ...

-

![Rynek apartamentów w Polsce 2009 Rynek apartamentów w Polsce 2009]()

Rynek apartamentów w Polsce 2009

... i w głównych miastach regionalnych w 2009 roku na etapie budowy znajdowało się 40 projektów apartamentowych, oferujących w sprzedaży łącznie ponad 4.160 mieszkań. Podstawowe dane ekonomiczne Polski i głównych miast regionalnych Infinite Investment podaje, iż w 2009 roku Polska jako jedyny kraj Unii Europejskiej odnotowała dodatni wzrost ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

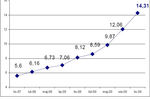

... 40 000 wariantów tego trojana. Pod względem liczby wersji i liczby różnych adresów (często zwanych "centrami kontroli"), pod którymi przechowywane są dane szkodliwych użytkowników i z których wysyłane są polecenia maszynom zombie, ZeuS jest z pewnością jednym z najpopularniejszych istniejących szkodliwych programów. Skala infekcji Aby mieć ...

-

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

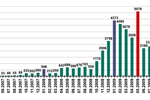

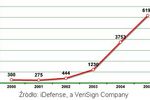

... nowe ofiary. Statystyki pokazują wyraźny wzrost liczby szkodliwych programów atakujących klientów banków i innych organizacji finansowych w ciągu minionych kilku lat. Zaprezentowane dane pokazują wykładniczy wzrost liczby finansowych szkodliwych programów - od momentu, gdy pojawiły się po raz pierwszy, do chwili obecnej. Sytuację pogarsza ...

-

![Szkodliwe programy 2010 i prognozy na 2011 [© stoupa - Fotolia.com] Szkodliwe programy 2010 i prognozy na 2011]()

Szkodliwe programy 2010 i prognozy na 2011

... się nowej klasy programów spyware, których celem będzie kradzież wszystkiego, co popadnie. Programy te będą gromadziły wszystkie informacje o użytkowniku: czyli dane dotyczące jego lokalizacji, pracy, przyjaciół, przychodów, rodziny, koloru oczu i włosów itd. Nie pogardzą niczym, analizując każdy dokument i każde zdjęcie przechowywane ...

-

![Kradzież danych bankowych: czarny rynek kwitnie Kradzież danych bankowych: czarny rynek kwitnie]()

Kradzież danych bankowych: czarny rynek kwitnie

... bankowych i kart kredytowych skradzionych użytkownikom z całego świata, poszerzył działalność. Przestępcy oferują teraz znacznie szerszy zakres kradzionych poufnych danych, takich jak dane bankowe, loginy, hasła bankowe i fałszywe karty kredytowe. Pomimo, że oszuści nie kryją się z posiadaniem takich informacji na sprzedaż, laboratorium PandaLabs ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... usług hostingowych, szybko przenoszą szkodliwą zawartość na inne serwery. Zagrożenia lokalne Statystyki dotyczące lokalnych infekcji komputerów użytkowników stanowią istotny wskaźnik. Dane te dotyczą zagrożeń, które przeniknęły do systemu komputerowego innym kanałem niż internet, e-mail czy porty sieciowe. Rozwiązania antywirusowe firmy Kaspersky ...

-

![Europejczycy a urządzenia mobilne [© Kurhan - Fotolia.com] Europejczycy a urządzenia mobilne]()

Europejczycy a urządzenia mobilne

... mobilnych, które są równie podatne na działania cyberprzestępców, szukających szybkiego zarobku lub okazji do kradzieży osobistych informacji. W przypadku utraty urządzenia dane mogą dostać się w niepowołane ręce. Aby uchronić swoją cyfrową prywatność przed intruzami, należy zainstalować oprogramowanie zabezpieczające dla urządzeń mobilnych, które ...

-

![Rynek pracy specjalistów II kw. 2013 [© Photo-K - Fotolia.com] Rynek pracy specjalistów II kw. 2013]()

Rynek pracy specjalistów II kw. 2013

... w przypadku małych firm (11-50 pracowników). KTO ZATRUDNIAŁ Od jakiegoś czasu z gorszą koniunkturą mamy do czynienia w branży marketingowej, co potwierdzają również dane Pracuj.pl. W analizowanym okresie, właśnie w tym sektorze najbardziej spadła liczba ofert (o 19%) w porównaniu do I kwartału. Spadki odnotowano również w przemyśle chemicznym ...

-

![Sytuacja finansowa sektora przedsiębiorstw III kw. 2014 [© Minerva Studio - Fotolia.com] Sytuacja finansowa sektora przedsiębiorstw III kw. 2014]()

Sytuacja finansowa sektora przedsiębiorstw III kw. 2014

... kwartale odnotowano w tej grupie przedsiębiorstw głęboki spadek eksportu (-15,1% r/r), natomiast w III kwartale – silne ograniczenie skali jego spadku (-5,3% r/r). Dane sugerują zatem, że – przynajmniej do III kw. 2014 r. – wpływ kryzysu rosyjsko-ukraińskiego na sytuację przedsiębiorstw z populacji F-01/I-01 był ograniczony i selektywny. Poza ...

-

![Wyniki przedsiębiorstw niefinansowych I-VI 2015 [© kitzcorner - Fotolia.com] Wyniki przedsiębiorstw niefinansowych I-VI 2015]()

Wyniki przedsiębiorstw niefinansowych I-VI 2015

... transporcie i gospodarce magazynowej (o 7,6% wobec wzrostu o 22,0%) oraz w handlu; naprawie pojazdów samochodowych (o 8,2% wobec wzrostu przed rokiem o 22,2%). Informacje o badaniu Dane prezentowane w niniejszym opracowaniu dotyczą 16 862 podmiotów gospodarczych prowadzących księgi rachunkowe, w których liczba pracujących wynosi 50 i więcej osób ...

-

![Ferie zimowe: Egipt umacnia pozycję [© franco lucato - Fotolia.com] Ferie zimowe: Egipt umacnia pozycję]()

Ferie zimowe: Egipt umacnia pozycję

... jednorazowe wsteczne skorygowanie łącznej dynamiki imprez lotniczych. Nie poprawiono jednak danych z poszczególnych wcześniejszych tygodni , co rodzi przypuszczenie, że podawane obecnie dane są odnoszone do zaniżonej bazy, a skutkiem tego są one najprawdopodobniej w równie adekwatnym stopniu zawyżone. W takiej sytuacji odnoszenie się do podawanych ...

-

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.]()

Spam i phishing w I kw. 2018 r.

... danych osobowych. Z powodu nieostrożności użytkowników utracone lub wyłudzone zostają dane z ogromnej liczby kont. To może prowadzić do destrukcyjnych ataków i stałego ... nazwę domeny. Jest to szczególnie istotne w przypadku korzystania ze stron zawierających poufne dane, takich jak strony bankowości online, sklepy internetowe, poczta e-mail, portale ...

-

![Kaspersky Password Manager w nowej wersji [© designer491 - Fotolia.com] Kaspersky Password Manager w nowej wersji]()

Kaspersky Password Manager w nowej wersji

... , i generuje ich silne zamienniki przy pomocy generatora haseł, bezpiecznie wypełniając w automatyczny sposób dane uwierzytelniające logowanie oraz przechowując dane osobowe użytkownika w zaszyfrowanym prywatnym magazynie. Gdy wszystko zostanie zsynchronizowane, dane będą zawsze pod ręką, gotowe do użycia. Kaspersky Password Manager jest dostępny ...

-

![Oszustwa internetowe mają się dobrze. Cyberprzestępcy preferują phishing [© adrian_ilie825 - Fotolia.com] Oszustwa internetowe mają się dobrze. Cyberprzestępcy preferują phishing]()

Oszustwa internetowe mają się dobrze. Cyberprzestępcy preferują phishing

... , którego celem jest wyłudzenie poufnych informacji, takich jak dane logowania, hasła, dane bankowe czy dane osobowe, poprzez podszycie się pod zaufaną osobę ... kupić przedmiot poza serwisem, a tym samym ukraść pieniądze lub wyłudzić dane. Klasyczny phishing. Z wiadomością o planowanym odłączeniu energii elektrycznej z powodu zaległości w płatnościach ...

-

![Bezpieczeństwo polskich internautów [© Scanrail - Fotolia.com] Bezpieczeństwo polskich internautów]()

Bezpieczeństwo polskich internautów

... na surfowanie czy komunikację e-mailową ponad 40 godzin tygodniowo. Analizując dane, charakteryzujące uczestników badania i korelując je z liczbą spędzonych w Internecie godzin można ... komputerach. Okazuje się, że 10% badanych przechowuje dane służbowe, 20% - hasła, zaś 50% - ważne dane prywatne. Konie trojańskie Internet powoli opanowują konie ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... i kont bankowych itd. W grę wchodzi również szpiegostwo przemysłowe, które staje się coraz powszechniejsze. Informacje na temat działalności konkurencji (takie jak dane finansowe oraz dotyczące pracowników), które wcześniej zdobywano przy użyciu urządzeń podsłuchowych, magnetofonów i kamer, dostępne są teraz poprzez sieć komputerową organizacji ...

-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

... momencie, na polecenie jednostki nadrzędnej, w oparciu o pseudolosową sekwencję skoku. Pasmo częstotliwości jest podzielone na 79 kanałów oddzielonych od siebie o 1 MHz. Dane przesyłane są w ramkach, które mieć rozpiętość 1, 3 lub 5 slotów. Istnieją dwa rodzaje łączy: ACL (asynchroniczne łącze bezpołączeniowe) oraz SCO (synchroniczne łącze ...

-

![Niebezpieczne zachowania młodych internautów [© Scanrail - Fotolia.com] Niebezpieczne zachowania młodych internautów]()

Niebezpieczne zachowania młodych internautów

... online młodzieży oraz sposobu, w jaki wyszukują informacji w sieci, korzystają z poczty elektronicznej i czatów, jak również programów ochrony prywatności i stron internetowych. Osobiste dane Wszyscy respondenci, w szczególności dzieci w wieku od 10 do 18 lat wydają się być ostrożni w korzystaniu z internetu: 56% odmawia przyjęcia zaproszeń ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... wykorzystywane jest jedno z wyżej wymienionych narzędzi, procedura wygląda następująco: użytkownik łączy się z Internetem i otwiera okno dialogowe, do którego należy wprowadzić dane osobowe, następnie użytkownik naciska przycisk na urządzeniu w celu wygenerowania jednorazowego hasła, które będzie widniało na wyświetlaczu LCD urządzenia przez 15 ...

-

![Lista dłużników XI 2009 Lista dłużników XI 2009]()

Lista dłużników XI 2009

... raportu InfoDług, mówiącego o skali zaległych zobowiązań w naszym kraju” - mówi Mariusz Hildebrand, Prezes Zarządu InfoMonitor. „W najnowszej edycji raportu wyniki zostały poszerzone o dane z ostatniego dużego banku aktywnego na rynku consumer finance. Oznacza to, że obecnie raport przygotowywany przez InfoMonitor jeszcze pełniej oddaje skalę ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... charakter cykliczny: osoby odwiedzające skompromitowane strony są aktywnie atakowane, następnie, po zainfekowaniu komputerów przy użyciu plików wykonywalnych Windowsa, zostają skradzione dane dostępu do konta FTP. Konta te są następnie wykorzystywane do infekowania wszystkich stron na nowych (wcześniej niezainfekowanych) serwerach sieciowych. W ten ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Megapanel VII 2015 [© Monkey Business - Fotolia.com] Megapanel VII 2015](https://s3.egospodarka.pl/grafika2/MegaPanel-PBI-Gemius/Megapanel-VII-2015-162164-150x100crop.jpg)

![Megapanel VIII 2015 [© goodluz - Fotolia.com] Megapanel VIII 2015](https://s3.egospodarka.pl/grafika2/MegaPanel-PBI-Gemius/Megapanel-VIII-2015-163895-150x100crop.jpg)

![Megapanel IX 2015 [© LoloStock - Fotolia.com] Megapanel IX 2015](https://s3.egospodarka.pl/grafika2/MegaPanel-PBI-Gemius/Megapanel-IX-2015-165564-150x100crop.jpg)

![Megapanel X 2015 [© Andrey Popov - Fotolia.com] Megapanel X 2015](https://s3.egospodarka.pl/grafika2/MegaPanel-PBI-Gemius/Megapanel-X-2015-167370-150x100crop.jpg)

![Megapanel XI 2015 [© goodluz - Fotolia.com] Megapanel XI 2015](https://s3.egospodarka.pl/grafika2/MegaPanel-PBI-Gemius/Megapanel-XI-2015-168706-150x100crop.jpg)

![Megapanel XII 2015 [© SkyLine - Fotolia.com] Megapanel XII 2015](https://s3.egospodarka.pl/grafika2/MegaPanel-PBI-Gemius/Megapanel-XII-2015-170194-150x100crop.jpg)

![PESEL nie jest bezpieczny nawet w urzędzie? [© MaxPolis - Fotolia.com] PESEL nie jest bezpieczny nawet w urzędzie?](https://s3.egospodarka.pl/grafika2/dane-osobowe/PESEL-nie-jest-bezpieczny-nawet-w-urzedzie-219320-150x100crop.jpg)

![Nie bądź Kingą Rusin. Dbaj o prywatność w sieci [© Maksym Yemelyanov - Fotolia.com] Nie bądź Kingą Rusin. Dbaj o prywatność w sieci](https://s3.egospodarka.pl/grafika2/media-spolecznosciowe/Nie-badz-Kinga-Rusin-Dbaj-o-prywatnosc-w-sieci-220179-150x100crop.jpg)

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-dzieci-w-Internecie-MBuPgy.jpg)

![Smartphony: zadbaj o bezpieczeństwo [© violetkaipa - Fotolia.com] Smartphony: zadbaj o bezpieczeństwo](https://s3.egospodarka.pl/grafika/wirusy-na-komorki/Smartphony-zadbaj-o-bezpieczenstwo-SdaIr2.jpg)

![Tydzień 22/2009 (25-31.05.2009) [© RVNW - Fotolia.com] Tydzień 22/2009 (25-31.05.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-22-2009-25-31-05-2009-vgmzEK.jpg)

![Szkodliwe programy 2010 i prognozy na 2011 [© stoupa - Fotolia.com] Szkodliwe programy 2010 i prognozy na 2011](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Szkodliwe-programy-2010-i-prognozy-na-2011-MBuPgy.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Europejczycy a urządzenia mobilne [© Kurhan - Fotolia.com] Europejczycy a urządzenia mobilne](https://s3.egospodarka.pl/grafika2/Symantec/Europejczycy-a-urzadzenia-mobilne-115770-150x100crop.jpg)

![Rynek pracy specjalistów II kw. 2013 [© Photo-K - Fotolia.com] Rynek pracy specjalistów II kw. 2013](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-specjalistow-II-kw-2013-121033-150x100crop.jpg)

![Sytuacja finansowa sektora przedsiębiorstw III kw. 2014 [© Minerva Studio - Fotolia.com] Sytuacja finansowa sektora przedsiębiorstw III kw. 2014](https://s3.egospodarka.pl/grafika2/wyniki-finansowe-przedsiebiorstw/Sytuacja-finansowa-sektora-przedsiebiorstw-III-kw-2014-149019-150x100crop.jpg)

![Wyniki przedsiębiorstw niefinansowych I-VI 2015 [© kitzcorner - Fotolia.com] Wyniki przedsiębiorstw niefinansowych I-VI 2015](https://s3.egospodarka.pl/grafika2/przedsiebiorstwa/Wyniki-przedsiebiorstw-niefinansowych-I-VI-2015-161960-150x100crop.jpg)

![Ferie zimowe: Egipt umacnia pozycję [© franco lucato - Fotolia.com] Ferie zimowe: Egipt umacnia pozycję](https://s3.egospodarka.pl/grafika2/ferie-zimowe-2018/Ferie-zimowe-Egipt-umacnia-pozycje-201637-150x100crop.jpg)

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-I-kw-2018-r-206252-150x100crop.jpg)

![Kaspersky Password Manager w nowej wersji [© designer491 - Fotolia.com] Kaspersky Password Manager w nowej wersji](https://s3.egospodarka.pl/grafika2/Kaspersky-Password-Manager/Kaspersky-Password-Manager-w-nowej-wersji-216105-150x100crop.jpg)

![Oszustwa internetowe mają się dobrze. Cyberprzestępcy preferują phishing [© adrian_ilie825 - Fotolia.com] Oszustwa internetowe mają się dobrze. Cyberprzestępcy preferują phishing](https://s3.egospodarka.pl/grafika2/cyberataki/Oszustwa-internetowe-maja-sie-dobrze-Cyberprzestepcy-preferuja-phishing-251988-150x100crop.jpg)

![Bezpieczeństwo polskich internautów [© Scanrail - Fotolia.com] Bezpieczeństwo polskich internautów](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Bezpieczenstwo-polskich-internautow-apURW9.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Niebezpieczne zachowania młodych internautów [© Scanrail - Fotolia.com] Niebezpieczne zachowania młodych internautów](https://s3.egospodarka.pl/grafika/bezpieczenstwo-dzieci-w-internecie/Niebezpieczne-zachowania-mlodych-internautow-apURW9.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Działalność nierejestrowana - wyższy limit przychodu w 2024 roku [© patpitchaya - Fotolia.com] Działalność nierejestrowana - wyższy limit przychodu w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-nierejestrowa/Dzialalnosc-nierejestrowana-wyzszy-limit-przychodu-w-2024-roku-257135-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)