-

![G DATA: pharming zastępuje phishing G DATA: pharming zastępuje phishing]()

G DATA: pharming zastępuje phishing

... na czarnym rynku już w cenie 60 euro. Mogą one zawierać dane dostępowe do kont pocztowych, serwisu Paypal czy też bankowości internetowej” – powiedział Ralf ... oprogramowaniem. Nawet eksperci mają nieraz problemy z rozpoznaniem fałszywych stron, podczas gdy dane w nie wpisywane są automatycznie dostarczane przestępcom” – powiedział Ralf Benzmüller. ...

-

![Życie w sieci: co robią internauci? [© Scanrail - Fotolia.com] Życie w sieci: co robią internauci?]()

Życie w sieci: co robią internauci?

... dzieci i dorosłych na świecie. Oparty na ankiecie raport pokazuje zdumiewające przeniesienie zachowań spoza sieci do Internetu. W ramach raportu zbadano dane pochodzące z ośmiu krajów. Odkryto zaskakujące różnice i podobieństwa międzykulturowe dotyczące użytkowania technologii. Poniżej przedstawiono główne ustalenia raportu. Komunikowanie się Wielu ...

-

![Tydzień 15/2009 (06-12.04.2009) [© RVNW - Fotolia.com] Tydzień 15/2009 (06-12.04.2009)]()

Tydzień 15/2009 (06-12.04.2009)

... podpisało tez umowę kooperacyjną z rosyjskim koncernem elektroenergetycznym InterRAO JES. Skorygowane dane wskazują, że PKB Finlandii zmniejszył się w grudniu o 5,9%, a w styczniu o 9,8%. Islandia ... raport pt. "Stan pomocy publicznej, wiosna 2009" w którym zawarte są dane o tym, jakiej pomocy państwa UE udzieliły lub jaką obiecały udzielić swym ...

-

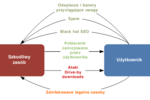

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... dostępna. Dodatkowo mamy tutaj wywołanie swego rodzaju współczucia u rozmówcy. Wszystkie dane, o które prosił atakujący zostały podane bez koniecznego uwierzytelnienia. Na zakończenie tego ... na swoim stanowisku roboczym będzie chciał sprawdzić czy działa lub jakie dane zawiera. W tym momencie uaktywnia się trojan, który w wypadku słabych zabezpieczeń ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... palców" są przechowywane na serwerach należących do firmy antywirusowej. Na maszynie użytkownika końcowego znajduje się tylko oprogramowanie antywirusowe oraz pewne dane wykorzystywane jako pamięć podręczna. Kontakt z serwerem następuje jedynie wtedy, gdy na lokalnym dysku zostanie znaleziony nowy, jeszcze niezidentyfikowany program. Jeżeli ...

-

![Rynek pracy specjalistów III kw. 2009 Rynek pracy specjalistów III kw. 2009]()

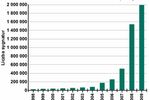

Rynek pracy specjalistów III kw. 2009

... i studenci – dla których w III kwartale było zdecydowanie mniej propozycji. Zapotrzebowanie na pracowników ze strony firm prowadzących centra outsourcingowe potwierdzają także dane naszego portalu – do działów obsługi klienta i call center poszukiwano zdecydowanie więcej osób niż w poprzednim kwartale. Cieszy rosnąca liczba ofert z sektora ...

-

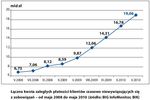

![Lista dłużników V 2010 Lista dłużników V 2010]()

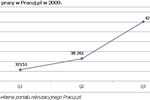

Lista dłużników V 2010

... 30% to osoby posiadające również inne zaległe płatności. „Jak pokazują dane, zdecydowana większość osób notowanych w rejestrze dłużników w BIG InfoMonitor z tytułu alimentów ... Może również pobrać Raport Konsumencki w Biurze Informacji Kredytowej. Jeśli okaże się, że dane są błędne lub nieprawdziwe, należy zgłosić się do firmy, która taką informację ...

-

![Bezpieczeństwo IT ważne dla firm [© Scanrail - Fotolia.com] Bezpieczeństwo IT ważne dla firm]()

Bezpieczeństwo IT ważne dla firm

... , czy postrzeganie ochrony przed zagrożeniami z Internetu głównie przez pryzmat oprogramowania antywirusowego. Polskie firmy: nie wykonujemy kopii danych z laptopów Symantec: dane są narażone na utratę, a firma na konsekwencje prawne Tworzenie kopii zapasowych danych i aplikacji zajmuje wysokie miejsce w hierarchii ważności technologii w środowisku ...

-

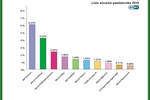

![Najpopularniejsze auta w Europie Najpopularniejsze auta w Europie]()

Najpopularniejsze auta w Europie

... się w tych krajach na ostatnich pozycjach pierwszej piątki. Model – ma znaczenie Dane mobile.international wskazują również, że ranking pięciu najbardziej popularnych ... – do Polski Międzynarodowy handel samochodami używanymi cały czas zyskuje na znaczeniu. Dane zebrane w pięciu europejskich państwach jasno wskazują, że 1/4 samochodów sprzedawanych ...

-

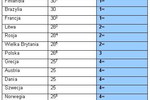

![Dni wolne od pracy w Polsce i na świecie Dni wolne od pracy w Polsce i na świecie]()

Dni wolne od pracy w Polsce i na świecie

... największej liczby dni ustawowo wolnych od pracy w skali roku, pracownicy w Indiach, Kanadzie i Chinach mają prawo do najmniejszej liczby takich dni. Dane pochodzą z raportu Mercer pod tytułem „Worldwide Benefit and Employment Guidelines” przedstawiającego informacje na temat bieżących światowych praktyk i regulacji dotyczących świadczeń ...

-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

... kod źródłowy. Downloader Twetti jest kolejnym trojanem, który wykorzystuje interesujące techniki. Szkodnik ten tworzy wiele żądań do API Twittera, a otrzymane dane wykorzystuje do wygenerowania pseudolosowej nazwy domeny. W rezultacie użytkownicy są przekierowywani do domeny o tej nazwie. Cyberprzestępcy stosują podobny algorytm w celu uzyskania ...

-

![ESET: zagrożenia internetowe X 2010 ESET: zagrożenia internetowe X 2010]()

ESET: zagrożenia internetowe X 2010

... .K, rozprzestrzeniający się za pośrednictwem wymiennych nośników danych. Program ten infekuje komputer zaraz po wetknięciu pendrive’a w port USB, a następnie gromadzi prywatne dane użytkownika, które wysyła do zdalnego komputera. Bflient jest też backdoorem, dzięki któremu na zainfekowany komputer przedostają się kolejne szkodliwe pliki ...

-

![Prezenty świąteczne a bezpieczne zakupy online Prezenty świąteczne a bezpieczne zakupy online]()

Prezenty świąteczne a bezpieczne zakupy online

... była miłym doświadczeniem, warto zastosować się do jednej prostej zasady: chroń swoje dane osobowe i poufne informacje! Prawie wszystkie próby oszukania kupujących poprzez aukcje ... nawet nekrologi. Po zakończeniu aukcji oszuści piszą e-maila do kupujących, podając inne dane konta, na które oszukany Internauta ma wpłacić zaliczkę. Jeśli Twoje hasło ...

-

![Społeczeństwo informacyjne w Polsce 2006-2010 Społeczeństwo informacyjne w Polsce 2006-2010]()

Społeczeństwo informacyjne w Polsce 2006-2010

... internetowych podmiotów gospodarczych zwiększa szanse marketingowe. Ten rodzaj prezentacji towarów i usług jest konkurencyjny w stosunku do tradycyjnego (banery reklamowe, ulotki itp.). Dane wskazują, że największą liczbę podmiotów posiadających własną stronę internetową stanowią firmy duże. W 2010 r. ich liczba stanowiła 91% ogółu przedsiębiorstw ...

-

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011]()

Oszustwa internetowe - tendencje w 2011

... i zagrożeń skierowanych przeciw urządzeniom bezprzewodowym mobilnym. Narazi zarówno prywatne dane użytkowników, jak i dane przedsiębiorstw na bardzo wysokie ryzyko. Platformy Apple: nie ... platformy mediowe, takie jak Google TV. Będą one miały zdobywać dane osobowe użytkowników i umożliwiać kradzieże tożsamości. Zaawansowany kamuflaż: następny wirus ...

-

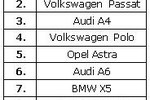

![Sprzedaż samochodów używanych I-VI 2011 Sprzedaż samochodów używanych I-VI 2011]()

Sprzedaż samochodów używanych I-VI 2011

... wyposażone" – komentuje popularność Audi Wojciech Traczyk. Bez niespodzianek Nie od dzisiaj wiadomo, że Polacy kochają niemieckie samochody. Fakt ten potwierdzają dane opublikowane przez serwis otoMoto.pl, pokazujące, jakie samochody cieszą się największą liczbą wyszukań. W pierwszej dziesiątce najpopularniejszych modeli, aż 9 to marki ...

-

![Bezpieczeństwo w Internecie - zagrożenia 2011 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie - zagrożenia 2011]()

Bezpieczeństwo w Internecie - zagrożenia 2011

... Source Vulnerability Database — niezależna baza danych oparta na modelu open source, utworzona i wykorzystywana przez środowisko specjalistów w zakresie luk w zabezpieczeniach. Dane nt. aplikacji internetowych pochodzące z grupy ds. badań bezpieczeństwa internetowego (Web Security Research Group) w HP Fortify Application Security Center — ośrodku ...

-

![Upadłości firm I-V 2012 [© Minerva Studio - Fotolia.com] Upadłości firm I-V 2012]()

Upadłości firm I-V 2012

... – wyraźnie widoczny efekt wszystkich wspomnianych czynników spowolnienia (chociaż w przypadku hurtu dominował na pewno spadek zakupów konsumenckich). Światowy indeks upadłości – Ostateczne dane za rok 2011 potwierdzają stały spadek liczby upadłości, rozpoczęty w roku 2010. Na poziomie globalnym jednak ta tendencja spadkowa jest bardzo ...

-

![ESET: zagrożenia internetowe V 2012 ESET: zagrożenia internetowe V 2012]()

ESET: zagrożenia internetowe V 2012

... wymiennych nośników danych. Zawiera backdoor i może być kontrolowany zdalnie. Podczas gdy użytkownik przegląda różne witryny, robak zbiera podawane przez niego dane – m.in. nazwy użytkownika i hasła, a następnie wysyła zgromadzone informacje do zdalnej maszyny. 8. Win32/Sality Pozycja w poprzednim rankingu: 12 Odsetek wykrytych infekcji: 1.89 ...

-

![Bezpieczeństwo IT: trendy 2013 Bezpieczeństwo IT: trendy 2013]()

Bezpieczeństwo IT: trendy 2013

... iż udzielanie informacji o charakterze niefinansowym może się wydawać nieszkodliwe, to warto zwrócić uwagę na zjawisko handlu informacjami. Cybeprzestępcy, kupując szczątkowe dane, potrafią stworzyć z nich profil użytkownika, który mogą następnie wykorzystać, aby zdobyć dostęp do jego kont internetowych. 5. UŻYTKOWNICY PRZECHODZĄ NA CHMURĘ ...

-

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013]()

ESET: zagrożenia internetowe III 2013

... wymiennych nośników danych. Zawiera backdoor i może być kontrolowany zdalnie. Podczas gdy użytkownik przegląda różne witryny, robak zbiera podawane przez niego dane – m.in. nazwy użytkownika i hasła, a następnie wysyła zgromadzone informacje do zdalnej maszyny. 5. Win32/Ramnit Pozycja w poprzednim rankingu: 6 Odsetek wykrytych infekcji: 1.79% To ...

-

![Bezpieczeństwo sieci WiFi w Polsce 2012/2013 [© adam121 - Fotolia.com] Bezpieczeństwo sieci WiFi w Polsce 2012/2013]()

Bezpieczeństwo sieci WiFi w Polsce 2012/2013

... . Nazwy sieci i ich dokładna lokalizacja nie zostały nigdzie ujawnione. Żadne dane przesyłane w ramach badanych sieci nie zostały zgromadzone, ani też nie były ... w poufne i krytyczne dane zgromadzone na dyskach sieciowych. Szkodliwy użytkownik, który podłączy się do słabo zabezpieczonej sieci, będzie mógł przechwytywać dane wpisywane w formularzach ...

-

![Testowanie aplikacji to 1/4 wydatków na IT [© violetkaipa - Fotolia.com] Testowanie aplikacji to 1/4 wydatków na IT]()

Testowanie aplikacji to 1/4 wydatków na IT

... Zelandia. Badanie zostało przeprowadzone w oparciu o 1 500 szczegółowych wywiadów telefonicznych dyrektorów IT, dyrektorów finansowych oraz menedżerów ds. jakości aplikacji z 25 krajów. Dane te zostały pogłębione wywiadami z klientami, a wnioski i analizy przygotowane przez specjalistów obu firm. Tak jak w roku ubiegłym raport objął badaniem tylko ...

-

![Polska Ekstraklasa 2013 [© Sergey Nivens - Fotolia.com] Polska Ekstraklasa 2013]()

Polska Ekstraklasa 2013

... S.A. i jej kluby z tytułu praw medialnych i marketingowych – mówi Bogusław Biszof. Dane o oglądalności spotkań potwierdzają słowa prezesa ligi. Średnia oglądalność meczów w TV w sezonie 2012/2013 ... Legia Warszawa (284 tys. – stan na 30 czerwca kiedy były gromadzone dane do raportu). Drugi jest Lech z wynikiem 279 tys. Najpopularniejszym wśród kibiców ...

-

![Generacja Y a BYOD 2013 [© ra2 studio - Fotolia.com] Generacja Y a BYOD 2013]()

Generacja Y a BYOD 2013

... , inteligentnych urządzeń mających połączenie z Internetem. Zwraca również uwagę na fakt, że dla dyrektorów działów informatycznych śledzenie tego, gdzie są przechowywane dane firmowe i w jaki sposób jest uzyskiwany dostęp do nich stanowi poważny problem. Rozwiązania z zakresu analizy bezpieczeństwa są dziś potrzebne firmom i instytucjom ...

-

![Chmura motorem rozwoju contact center [© Brian Jackson - Fotolia.com] Chmura motorem rozwoju contact center]()

Chmura motorem rozwoju contact center

... odbiorcy usługi chmurowej i zapewniają wysokie bezpieczeństwo przechowywania danych. Szczególnie wymagający klienci zawsze mogą wybrać usługę cloud w modelu hybrydowym, w którym dane wrażliwe nie opuszczają wewnętrznej sieci odbiorcy. Jeśli chodzi o ciągłość pracy systemu, zaufany dostawca jest w stanie podpisać z nami umowę SLA gwarantującą ...

-

![Polski przemysł w czołówce Europy? [© artstudio_pro - Fotolia.com] Polski przemysł w czołówce Europy?]()

Polski przemysł w czołówce Europy?

... , Danię, Szwajcarię oraz Niemcy. Wśród 12 najatrakcyjniejszych miejsc znalazły się: Holandia, Finlandia i Austria. Polska została sklasyfikowana na 35. pozycji. - Powyższe dane pokazują, że nie tylko sektor usług, korzystający z niskich kosztów pracy, ale także sektor przemysłowy z jego rosnącą efektywnością, relatywnie stabilnym zatrudnieniem ...

-

![Szkodliwe oprogramowanie finansowe w 2013 roku Szkodliwe oprogramowanie finansowe w 2013 roku]()

Szkodliwe oprogramowanie finansowe w 2013 roku

... do którego należy uzyskiwanie jednorazowych haseł wykorzystywanych w systemach bankowości online służących do autoryzacji transakcji i wysyłanie ich cyberprzestępcom, którzy wykorzystają te dane do kradzieży pieniędzy z kont bankowych ofiar. Podobne oszustwo zastosowano w 2013 r.: w tym czasie główni konkurenci Zeusa - SpyEye (SpitMo) oraz Carberp ...

-

![ESET: zagrożenia internetowe VIII 2014 [© hakandogu - Fotolia.com] ESET: zagrożenia internetowe VIII 2014]()

ESET: zagrożenia internetowe VIII 2014

... atakują ich reklamy, które wyświetlają oferty zakupu przedmiotu, który chwilę wcześniej przeglądali np. w serwisie aukcyjnym. Jak podkreślają eksperci z firmy ESET, dane o użytkowniku mogą posłużyć nie tylko do tworzenia personalizowanych reklam. Zdobyte informacje mogą zostać wykorzystane do kradzieży tożsamości w sieci i w ten sposób ...

-

![Rynek ubezpieczeń: wyniki za I poł. 2015 r. bardzo słabe [© Sergey Nivens - Fotolia.com] Rynek ubezpieczeń: wyniki za I poł. 2015 r. bardzo słabe]()

Rynek ubezpieczeń: wyniki za I poł. 2015 r. bardzo słabe

... w pierwszej połowie bieżącego roku. Te dane wskazują, że dla sektora ubezpieczeniowego pierwszy oraz drugi kwartał 2015 roku nie ... mają bezpośredni wpływ na poziom zysków, które ubezpieczyciele odnotowali w pierwszej połowie 2015 r. Dane Polskiej Izby Ubezpieczeń wskazują, że firmy funkcjonujące w dziale drugim musiały się pogodzić z obniżką zysku ...

-

![Ferie zimowe 2016: bilety Ryanair znacznie droższe [© whitelook - Fotolia.com] Ferie zimowe 2016: bilety Ryanair znacznie droższe]()

Ferie zimowe 2016: bilety Ryanair znacznie droższe

... wzrastają Na razie ich rezultatem są bezprecedensowe podwyżki cen wyjazdów organizowanych samodzielnie, w sezonie zimowym, które najszybciej odzwierciedliły obiektywne trendy rynkowe – dane dla tygodniowego wyjazdu 2 os. z wyżywieniem all inclusive w hotelach 3*-4*. Różnice te zawierają podwójną zwyżkę cen przelotów w LCC (Ryanair lub Norwegian ...

-

![Chroń swoje urządzenia mobilne: liczba malware zatrważa Chroń swoje urządzenia mobilne: liczba malware zatrważa]()

Chroń swoje urządzenia mobilne: liczba malware zatrważa

... – mówi Arkadiusz Krawczyk, Country Manager w Intel Security Poland. – Hakerzy ostrzą sobie zęby na przechowywane w mobilnych urządzeniach dane oraz na przepływające przez nie ważne informacje. Inne dane ujawnione w raporcie: W ciągu ostatnich 6 miesięcy wykryto aż 37 mln próbek złośliwego oprogramowania Zidentyfikowano ponad 1.000.000 ...

-

![Banki w mediach: PKO Bank Polski najaktywniejszy w I kw. 2016 r. [© kevers - Fotolia.com] Banki w mediach: PKO Bank Polski najaktywniejszy w I kw. 2016 r.]()

Banki w mediach: PKO Bank Polski najaktywniejszy w I kw. 2016 r.

... w Państwa banku... niestety nie ważny. ..jak sprostować? Nie chciałabym aby potwierdzenie i moje dane trafiły w niepowołane ręce” – pisze jedna z użytkowniczek Facebooka na profilu ... na to reklama? Sytuacja nieco się zmienia, kiedy pod uwagę weźmiemy dane z admonitu IMM na temat wydatków reklamowych banków w prasie, radiu i telewizji. Medium, w ...

-

![Reklama online? Polacy mówią "stop" [© vectorfusionart - Fotolia.com] Reklama online? Polacy mówią "stop"]()

Reklama online? Polacy mówią "stop"

... 37 proc. z nas, a bardziej oporni na reklamą są jedynie Grecy. Dane te znajdują swoje potwierdzenie w ostatnim opracowaniu Cloud Technologies, z którego wynika, ... branżowych tego typu. Braliśmy bowiem pod uwagę wyłącznie twarde, empiryczne dane, sprawdzając aktualną, a nie tylko deklarowaną obecność wtyczek blokujących w przeglądarkach użytkowników ...

-

![Produkcja w Polsce I 2017 [© industrieblick - Fotolia.com] Produkcja w Polsce I 2017]()

Produkcja w Polsce I 2017

... produkcji budowlano-montażowej odnotowano z kolei spadek rzędu aż 64,6%. Wzrost produkcji sprzedanej rdr dotyczył 30 spośród 34 analizowanych działów przemysłu. Wstępne dane GUS dowodzą, że w pierwszym miesiącu bieżącego roku produkcja sprzedana przemysłu w cenach stałych (w przedsiębiorstwach o liczbie pracujących powyżej 9 osób) była o 9% wyższa ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Życie w sieci: co robią internauci? [© Scanrail - Fotolia.com] Życie w sieci: co robią internauci?](https://s3.egospodarka.pl/grafika/badania-internautow/Zycie-w-sieci-co-robia-internauci-apURW9.jpg)

![Tydzień 15/2009 (06-12.04.2009) [© RVNW - Fotolia.com] Tydzień 15/2009 (06-12.04.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-15-2009-06-12-04-2009-sNRO59.jpg)

![Bezpieczeństwo IT ważne dla firm [© Scanrail - Fotolia.com] Bezpieczeństwo IT ważne dla firm](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-wazne-dla-firm-apURW9.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Bezpieczeństwo w Internecie - zagrożenia 2011 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie - zagrożenia 2011](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-w-Internecie-zagrozenia-2011-93412-150x100crop.jpg)

![Upadłości firm I-V 2012 [© Minerva Studio - Fotolia.com] Upadłości firm I-V 2012](https://s3.egospodarka.pl/grafika2/upadlosc/Upadlosci-firm-I-V-2012-95617-150x100crop.jpg)

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-III-2013-116395-150x100crop.jpg)

![Bezpieczeństwo sieci WiFi w Polsce 2012/2013 [© adam121 - Fotolia.com] Bezpieczeństwo sieci WiFi w Polsce 2012/2013](https://s3.egospodarka.pl/grafika2/sieci-bezprzewodowe/Bezpieczenstwo-sieci-WiFi-w-Polsce-2012-2013-119459-150x100crop.jpg)

![Testowanie aplikacji to 1/4 wydatków na IT [© violetkaipa - Fotolia.com] Testowanie aplikacji to 1/4 wydatków na IT](https://s3.egospodarka.pl/grafika2/badania-firm/Testowanie-aplikacji-to-1-4-wydatkow-na-IT-123994-150x100crop.jpg)

![Polska Ekstraklasa 2013 [© Sergey Nivens - Fotolia.com] Polska Ekstraklasa 2013](https://s3.egospodarka.pl/grafika2/Ekstraklasa-pilkarska/Polska-Ekstraklasa-2013-124570-150x100crop.jpg)

![Generacja Y a BYOD 2013 [© ra2 studio - Fotolia.com] Generacja Y a BYOD 2013](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Generacja-Y-a-BYOD-2013-126717-150x100crop.jpg)

![Chmura motorem rozwoju contact center [© Brian Jackson - Fotolia.com] Chmura motorem rozwoju contact center](https://s3.egospodarka.pl/grafika2/contact-center/Chmura-motorem-rozwoju-contact-center-130842-150x100crop.jpg)

![Polski przemysł w czołówce Europy? [© artstudio_pro - Fotolia.com] Polski przemysł w czołówce Europy?](https://s3.egospodarka.pl/grafika2/produkcja-przemyslowa/Polski-przemysl-w-czolowce-Europy-131489-150x100crop.jpg)

![ESET: zagrożenia internetowe VIII 2014 [© hakandogu - Fotolia.com] ESET: zagrożenia internetowe VIII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VIII-2014-143291-150x100crop.jpg)

![Rynek ubezpieczeń: wyniki za I poł. 2015 r. bardzo słabe [© Sergey Nivens - Fotolia.com] Rynek ubezpieczeń: wyniki za I poł. 2015 r. bardzo słabe](https://s3.egospodarka.pl/grafika2/ubezpieczenia/Rynek-ubezpieczen-wyniki-za-I-pol-2015-r-bardzo-slabe-164216-150x100crop.jpg)

![Ferie zimowe 2016: bilety Ryanair znacznie droższe [© whitelook - Fotolia.com] Ferie zimowe 2016: bilety Ryanair znacznie droższe](https://s3.egospodarka.pl/grafika2/ferie-zimowe-2016/Ferie-zimowe-2016-bilety-Ryanair-znacznie-drozsze-169578-150x100crop.jpg)

![Banki w mediach: PKO Bank Polski najaktywniejszy w I kw. 2016 r. [© kevers - Fotolia.com] Banki w mediach: PKO Bank Polski najaktywniejszy w I kw. 2016 r.](https://s3.egospodarka.pl/grafika2/banki/Banki-w-mediach-PKO-Bank-Polski-najaktywniejszy-w-I-kw-2016-r-174814-150x100crop.jpg)

![Reklama online? Polacy mówią "stop" [© vectorfusionart - Fotolia.com] Reklama online? Polacy mówią "stop"](https://s3.egospodarka.pl/grafika2/blokowanie-reklam/Reklama-online-Polacy-mowia-stop-177619-150x100crop.jpg)

![Produkcja w Polsce I 2017 [© industrieblick - Fotolia.com] Produkcja w Polsce I 2017](https://s3.egospodarka.pl/grafika2/produkcja-budowlano-montazowa/Produkcja-w-Polsce-I-2017-188644-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)