-

![Sposobów na wyłudzenie danych osobowych przybywa [© ra2 studio - Fotolia.com] Sposobów na wyłudzenie danych osobowych przybywa]()

Sposobów na wyłudzenie danych osobowych przybywa

... danych? Jakie są najpopularniejsze metody oszustwa? Jakie mogą być konsekwencje utraty danych? Z danych Dokumentów Zastrzeżonych wynika, że w 2021 roku udaremniono próby wykorzystania skradzionych danych ... danych, np. nr PESEL, loginu i hasła do banki. W ten cyniczny sposób oszuści wykorzystują nasz strach przed wyłudzeniami. Zdaniem Komendy ...

-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... , bez szans na odzyskanie nawet w profesjonalnym laboratorium. "Po wysłaniu komendy kasowania danych, ich odtworzenie nie jest już możliwe przy użyciu żadnego narzędzia, ... oryginalnie system operacyjny" – mówi Paweł Odor, główny specjalista Kroll Ontrack. Według statystyk Komendy Głównej Policji w Polsce każdego roku kilkanaście tysięcy osób pada ...

-

![Przestępstwa komputerowe [© Scanrail - Fotolia.com] Przestępstwa komputerowe]()

Przestępstwa komputerowe

... w Polsce. Raport dotyczący przestępczości komputerowej został opracowany na bazie danych firmy KrollOntrack – największej na świecie firmy zajmującej się dostarczaniem dowodów przestępstw komputerowych, polskiego przedstawiciela – MBM Ontrack oraz danych Komendy Głównej Policji. Raport zawiera opis sławnych przypadków, w których zastosowano ...

-

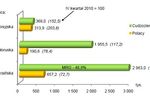

![Handel a ruch graniczny z Ukrainą, Rosją i Białorusią IV kw. 2011 Handel a ruch graniczny z Ukrainą, Rosją i Białorusią IV kw. 2011]()

Handel a ruch graniczny z Ukrainą, Rosją i Białorusią IV kw. 2011

... danych Komendy Głównej Straży Granicznej, przekroczyło 24,5 mln osób, z tego 5,1 mln Polaków (o 9,1% mniej niż przed rokiem) i ... dzień tygodnia wystąpił jeden raz. Podstawę szacowania wyników stanowią dane z ankiet oraz informacje Komendy Głównej Straży Granicznej o ruchu granicznym. Badanie prowadzone jest na próbie około 1%. W 2011 r. zebrano ...

-

![Złodzieje tożsamości nie śpią. Rusza akcja Nieskradzione.pl Złodzieje tożsamości nie śpią. Rusza akcja Nieskradzione.pl]()

Złodzieje tożsamości nie śpią. Rusza akcja Nieskradzione.pl

... m.in. możliwości zabezpieczenia się przed kradzieżą danych osobowych oraz zastrzegania zagubionego dowodu osobistego, również poza granicami kraju. Zainteresowani znajdą na stronie proste patenty na bezpieczeństwo na co dzień, a także zbiór porad przygotowywanych przez ekspertów Komendy Głównej Policji oraz portalu Bankier.pl. W propagowanie ...

-

![GPRS w Policji [© Nmedia - Fotolia.com] GPRS w Policji]()

GPRS w Policji

... jest kolejnym etapem budowy Systemu Wspomagania Dowodzenia dla Komendy Miejskiej Policji w Poznaniu. Uroczyste otwarcie systemu lokalizacji pojazdów odbyło się 28 ... natomiast przy jego realizacji współpracowały firmy: - w zakresie świadczenia usługi transmisji danych GPS z pojazdów do stanowiska kierowania KMP w oparciu o platformę GPRS - Polkomtel ...

-

![Trojan IcoScript atakuje system Windows Trojan IcoScript atakuje system Windows]()

Trojan IcoScript atakuje system Windows

... email. Trojan następnie przeszukuje pobrane wiadomości pod kątem kodu kontrolnego, który po odnalezieniu jest przekazywany jako komendy i instrukcje. Wiadomości email mogą zostać wykorzystane również do przesyłania danych wykradzionych z zaatakowanej sieci. Działania trojana nie ograniczają się jedynie do poczty oferowanej przez serwis Yahoo ...

-

![Kradzieże z włamaniem: na celowniku mieszkania i paliwo [© pixabay.com] Kradzieże z włamaniem: na celowniku mieszkania i paliwo]()

Kradzieże z włamaniem: na celowniku mieszkania i paliwo

... (7187). Mniej zagęszczone województwa to mniej kradzieży z włamaniem. Ta zasada potwierdza się w przypadku opolskiego (1286), podkarpackiego (1098) i podlaskiego (921) – wynika z danych Komendy Głównej Policji za okres od stycznia do września 2022 r. Inaczej wygląda kolejność województw pod kątem kradzieży z włamaniem na jednego mieszkańca ...

-

![Sybase w niebieskim mundurze [© Nmedia - Fotolia.com] Sybase w niebieskim mundurze]()

Sybase w niebieskim mundurze

... oraz pełną analizę systemu, a także za szkolenia pracowników Komendy Głównej Policji. W ramach umowy Sybase zobowiązał się również do rocznego wsparcia technicznego. Umowę gwarancyjną podpisano na 3 lata. Początkowo celem projektu była modernizacja starej bazy danych zawierającej ewidencję śladów z miejsc włamań oraz oprogramowania z nią ...

-

![Strefa przygraniczna w Polsce I-IX 2010 Strefa przygraniczna w Polsce I-IX 2010]()

Strefa przygraniczna w Polsce I-IX 2010

... i gospodarczego w regionach przygranicznych. W okresie styczeń-wrzesień 2010 r. według danych Komendy Głównej Straży Granicznej zewnętrzną granicę Unii Europejskiej na terenie Polski ... do 90 dni bez konieczności posiadania wiz. Według danych Komendy Głównej Straży Granicznej w okresie styczeń-wrzesień 2010 r. w ramach małego ruchu granicznego ...

-

![Najszybszy internet mobilny i 5G w IV 2023 [© StudioPortoSabbia - Fotolia.com] Najszybszy internet mobilny i 5G w IV 2023]()

Najszybszy internet mobilny i 5G w IV 2023

... danych w sieci 4G musiał zadowolić się ostatnim miejscem z wynikiem 17,8 Mb/s. Najniższa wartość ping: Play (30,5 ms) Play, nie zasypiając na laurach, zademonstrował swoje możliwości w dziedzinie niskiego pingu w sieci 4G, osiągając wynik 30,5 ms. To podkreśla istotność szybkiej reakcji na komendy ...

-

![Czy przeraża nas kradzież tożsamości? [© sasun Bughdaryan - Fotolia.com] Czy przeraża nas kradzież tożsamości?]()

Czy przeraża nas kradzież tożsamości?

... , również poza granicami kraju, czy możliwości zabezpieczenia się przed kradzieżą danych osobowych. Strona powstała w 2015 roku w odpowiedzi na rosnące zagrożenia związane z kradzieżą tożsamości, we współpracy Biura Informacji Kredytowej i Komendy Głównej Policji w ramach inicjatywy ogólnopolskiej akcji edukacyjnej Nieskradzione.pl. Informacje ...

-

![Analityka Big Data czyli dyskretna, ale udana kariera [© Jakub Jirsák - Fotolia.com ] Analityka Big Data czyli dyskretna, ale udana kariera]()

Analityka Big Data czyli dyskretna, ale udana kariera

... dotąd – dyskretna i niezwykle skuteczna. Analityka danych ma się dobrze pomimo RODO – nowych unijnych regulacji w obszarze danych osobowych, które miały zadać jej bolesny cios ... zamówienia poprzez komendy głosowe lub wiadomości tekstowe – za ich interpretację również odpowiada sztuczna inteligencja. Zarząd sieci Starbucks pokłada ufność w danych do ...

-

![Naprawa smartfona bywa ryzykowna. Jak się chronić? Naprawa smartfona bywa ryzykowna. Jak się chronić?]()

Naprawa smartfona bywa ryzykowna. Jak się chronić?

... Komendy Powiatowej Policji w Nysie zgłosiła się kobieta, mieszkanka województwa opolskiego, powiadamiając ich o możliwości ... gwarantowane Komu powierzyć naprawę amartfona, by nie martwić się o bezpieczeństwo danych? Warto znaleźć autoryzowany serwis. Gwarantuje bezpieczeństwo danych, gdyż w takim miejscu jest ono traktowane priorytetowo. A ...

-

![Śladami cyberprzestępcy: 9 etapów cyberataku na firmę [© Andrey Popov - Fotolia.com] Śladami cyberprzestępcy: 9 etapów cyberataku na firmę]()

Śladami cyberprzestępcy: 9 etapów cyberataku na firmę

... wewnątrz sieci. Rozpoczęcie działania: kolejny krok służący uruchomieniu pliku, komendy lub skryptu, aby rozpocząć rekonesans sieci i proces wykrywania kolejnych luk ... się pomiędzy różnymi segmentami sieci w fizycznych oraz wirtualnych centrach danych. Gromadzenie i wykradanie danych: atakujący dotarł już do poszukiwanych przez siebie zasobów. ...

-

![ESET: groźny robak Win32/Zimuse [© stoupa - Fotolia.com] ESET: groźny robak Win32/Zimuse]()

ESET: groźny robak Win32/Zimuse

... uruchomienia systemu operacyjnego i zablokowaniem w ten sposób dostępu do danych zgromadzonych na nośniku. Co ciekawe zastosowanie nieodpowiedniej metody likwidacji zagrożenia powoduje pominięcie procedury odliczania i natychmiastowe uruchomienie komendy destrukcji. Przypomina to rozbrajanie bomby – przecięcie nieodpowiedniego przewodu skutkuje ...

-

![Polskie drogi bezpieczniejsze [© Scanrail - Fotolia.com] Polskie drogi bezpieczniejsze]()

Polskie drogi bezpieczniejsze

... na polskich drogach mniej osób odniosło w wyniku wypadków obrażenia - o 8,7 procent, a o 12,7 procent mniej zginęło na polskich drogach. Z danych Biura Prewencji i Ruchu Drogowego Komendy Głównej Policji wynika również, że największy spadek liczby wypadków miał miejsce w województwach: pomorskim (o 18,5 procent), warmińsko-mazurskim (o 16,2 procent ...

-

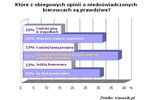

![Niedoświadczenie a bezpieczeństwo na drodze Niedoświadczenie a bezpieczeństwo na drodze]()

Niedoświadczenie a bezpieczeństwo na drodze

... tych przekonań oficjalne statystki? Według danych Komendy Głównej Policji, w ubiegłym roku najwięcej, bo 34% wypadków spowodowali kierowcy w wieku 24-35 lat. Młodsi kierowcy, w wieku 18-24 lat, byli sprawcami 23% wypadków. Jeśli jednak odniesiemy te wartości do wielkości populacji w danych przedziałach wiekowych, okaże się, że ...

-

![Policja dla głuchoniemych [© pizuttipics - Fotolia.com] Policja dla głuchoniemych]()

Policja dla głuchoniemych

... przekazywania informacji głosowych. Wiadomości SMS odbierane są przez oficera dyżurnego Komendy Miejskiej Policji, który w odpowiedzi na otrzymaną informację podejmuje stosowne ... dedykowane do zarządzania nadsyłanymi wiadomościami. Pozwala ono na stworzenie bazy danych wszystkich osób głuchoniemych w celu łatwiejszej identyfikacji osób wysyłających ...

-

![Ruch graniczny i wydatki w I kw. 2015 r. [© 07photo - Fotolia.com] Ruch graniczny i wydatki w I kw. 2015 r.]()

Ruch graniczny i wydatki w I kw. 2015 r.

... (8,2%), Białorusią (3,2%), Litwą (2,9%) i Rosją (2,6%). Liczba odpraw na zewnętrznej granicy lądowej Unii Europejskiej na terenie Polski w I kwartale 2015 r., według danych Komendy Głównej Straży Granicznej, była o 14,4% mniejsza w porównaniu z poprzednim kwartałem i o 0,1% mniejsza niż w analogicznym okresie 2014 r. Cudzoziemców odprawiono o 17 ...

-

![Nowy backdoor ukrywa się w pliku Microsoft Excel [© Spectral-Design - Fotolia.com] Nowy backdoor ukrywa się w pliku Microsoft Excel]()

Nowy backdoor ukrywa się w pliku Microsoft Excel

... Tego typu wirusy mają zapewnić cyberprzestępcom zdalny dostęp do prywatnych danych użytkowników. Szkodnik dystrybuowany jest w formie pliku Microsoft Excel. Trojan jest ... . Aby odebrać instrukcje, trojan wysyła na serwer specjalne żądanie. Po otrzymaniu komendy, malware potrafi wysyłać konkretny plik lub informację o określonym folderze, ...

-

![Ruch graniczny i wydatki w I kw. 2016 r. [© photofranz56 - Fotolia.com] Ruch graniczny i wydatki w I kw. 2016 r.]()

Ruch graniczny i wydatki w I kw. 2016 r.

... (10,0%), Białorusią (3,1%), Litwą (3,0%) i Rosją (2,3%). Liczba odpraw na zewnętrznej granicy lądowej Unii Europejskiej na terenie Polski w I kwartale 2016 r., według danych Komendy Głównej Straży Granicznej, była o 11,2% mniejsza w porównaniu z poprzednim kwartałem i o 14,2% większa niż w analogicznym okresie 2015 r. Cudzoziemców odprawiono o 11 ...

-

![Ruch graniczny i wydatki w II kw. 2016 r. [© Pawel Gruntowicz - Fotolia.com] Ruch graniczny i wydatki w II kw. 2016 r.]()

Ruch graniczny i wydatki w II kw. 2016 r.

... Litwą (3,2%), Białorusią (2,9%) i Rosją (2,1%). Liczba odpraw na zewnętrznej granicy lądowej Unii Europejskiej na terenie Polski w II kwartale 2016 r., według danych Komendy Głównej Straży Granicznej, była o 9,3% większa w porównaniu z poprzednim kwartałem i o 7,6% większa niż w analogicznym okresie 2015 r. Cudzoziemców odprawiono więcej niż ...

-

![Polska: wydarzenia tygodnia 30/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 30/2019]()

Polska: wydarzenia tygodnia 30/2019

... UE dochodzi do ok. 26 000 zdarzeń drogowych, z czego w 15 proc. przypadków biorą w nich udział pojazdy ciężarowe.[2] W samej Polsce, według danych Komendy Głównej Policji – kierowcy tirów są sprawcami zaledwie 6,5 proc. wszystkich wypadków. Ponad połowa wypadków jest spowodowana przez kierowców samochodów osobowych. Niewątpliwie ...

-

![Transport publiczny w odstawce: co 4. Polak w czasie pandemii wybrał rower Transport publiczny w odstawce: co 4. Polak w czasie pandemii wybrał rower]()

Transport publiczny w odstawce: co 4. Polak w czasie pandemii wybrał rower

... co drugi Polak czuje się niezagrożony w trakcie jazdy rowerem może napawać jedynie umiarkowanym optymizmem. Statystyki mówią same za siebie. Według danych Komendy Głównej Policji - w 2019 r. miało miejsce aż 4,4 tys. zdarzeń z udziałem rowerzystów. Ta liczba powinna być przestrogą dla wszystkich uczestników ruchu drogowego ...

-

![Europa: wydarzenia tygodnia 40/2016 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 40/2016]()

Europa: wydarzenia tygodnia 40/2016

... . Nieletnich, Patologii i Profilaktyki Biura Prewencji Komendy Głównej Policji oraz Wydziałem ds. Profilaktyki w Ruchu Drogowym Biura Ruchu Drogowego Komendy Głównej Policji. Internet, ... – dodaje inspektor Marek Konkolewski – Uczulmy też dziecko na kwestie podawania danych wrażliwych, takich jak imię i nazwisko, adres zamieszkania czy telefon. ...

-

![Nowy wirus czyta instrukcje z memów na Twitterze [© Groenning - Fotolia.com] Nowy wirus czyta instrukcje z memów na Twitterze]()

Nowy wirus czyta instrukcje z memów na Twitterze

... pobierał ją na dysk komputera, by po przeskanowaniu metadanych wykonać ukryte w nich komendy. Jakie? Przykładowo instrukcja “/print” wykonuje i przesyła do serwera zagrożenia ... odbiorców także w miejscu ich pracy, ryzykując utratę lub zniszczenie firmowych danych. Zdaniem ekspertów samo zagrożenie nie rozprzestrzenia się (jeszcze) ani za pomocą ...

-

![Trojan bankowy podszywa się pod legalną aplikację na Androida [© Rawpixel - Fotolia.com.jpg] Trojan bankowy podszywa się pod legalną aplikację na Androida]()

Trojan bankowy podszywa się pod legalną aplikację na Androida

... uważają pobranego programu za złośliwy, co zagraża bezpieczeństwu ich poufnych danych. Jak dotąd ponad 70 właścicieli urządzeń z Androidem pobrało już tę zmodyfikowaną ... zaszyfrowaną listę zawierającą kontakty użytkownika i aktualizuje plik konfiguracyjny na podstawie komendy od cyberprzestępców. To malware jest dość podobne do innych trojanów ...

-

![Nowy backdoor dla Linuxa [© benedetti68 - Fotolia.com] Nowy backdoor dla Linuxa]()

Nowy backdoor dla Linuxa

... odbiorca może zweryfikować integralność danych. Następnie Linux.BackDoor.Dklkt.1 oczekuje na nadchodzące komendy, które mogą zawierać polecenie uruchomienia ataku DDoS, uruchomienia serwera SOCKS proxy, uruchomienia określonej aplikacji, ponownego uruchomienia komputera lub wyłączenia go. Inne komendy są ignorowane lub przetwarzane nieprawidłowo ...

-

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... (x86). Wymienione backdoory potrafią wykonywać komendy wydawane przez cyberprzestępców. Przykładowo, po otrzymaniu komendy, aplikacje potrafią pobrać narzędzie Tool.Linux.BrutePma.1. Jest ono używane do zhakowania panelu administracyjnego PHPMyAdmin, wykorzystywanego do zarządzania relacyjnymi bazami danych. Co więcej, na serwerach kontrolowanych ...

-

![Włamanie do mieszkania najczęściej na Śląsku Włamanie do mieszkania najczęściej na Śląsku]()

Włamanie do mieszkania najczęściej na Śląsku

... : alkohol oraz artykuły chemiczne, drogeryjne i toaletowe, kosmetyki, perfumy. Źródło danych: dane Policji dotyczące włamań z kradzieżą oraz włamań z kradzieżą do mieszkań za rok 2015 (przestępstwa stwierdzone) Polskie Badanie Przestępczości 2015 na zlecenie Komendy Głównej Policji; badanie przeprowadzono na przełomie stycznia i lutego 2015 przez ...

-

![Jak trwale usunąć dane? Nawet formatowanie to za mało [© science photo - Fotolia.com] Jak trwale usunąć dane? Nawet formatowanie to za mało]()

Jak trwale usunąć dane? Nawet formatowanie to za mało

... metoda kasowania danych. Skuteczne kasowanie danych, czyli takie, po którym informacji nie da się odzyskać, wymaga kompletnego ich nadpisania za pomocą profesjonalnego oprogramowania – wyjaśnia Adam Kostecki, specjalista do spraw rozwoju i bezpieczeństwa Kroll Ontrack. Pozostałe wnioski z badania: Podstawowe komendy systemowe dotyczące usuwania ...

-

![10 najbardziej przełomowych technologii 2018 r. [© littlestocker - Fotolia.com] 10 najbardziej przełomowych technologii 2018 r.]()

10 najbardziej przełomowych technologii 2018 r.

... się brak mocy obliczeniowej oraz przede wszystkim zbyt mała ilość danych. Coraz powszechniejsze korzystanie z chmury obliczeniowej może skutecznie wyeliminować dużą część tych ... rozwiązania bazujące na SI w zakłopotanie. Przy zastosowaniu NLU, zrozumiałe będą komendy zawierające wspomniane elementy czy proste błędy, które system będzie w stanie ...

-

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku]()

Fortinet: bezpieczeństwo sieciowe w 2013 roku

... wykorzystywać luki w komunikacji M2M Komunikacja M2M (Machine-to-Machine) to automatyczna wymiana danych w sieci między urządzeniami. Może to być lodówka, która komunikuje się ... Na przykład, na zainfekowanych urządzeniach mobilnych i PC zostaną zainstalowane takie same komendy serwerów C & C i takie same protokoły ataków. Będą one funkcjonować w tym ...

-

![Przestępstwa bankowe: kto kradnie? [© Creativa - Fotolia.com] Przestępstwa bankowe: kto kradnie?]()

Przestępstwa bankowe: kto kradnie?

... Pawłem Marchlińskim, ekspertem w Wydziale Koordynacji Służby Kryminalnej Biura Służby Kryminalnej Komendy Głównej Policji. Co się zmieniło w przestępczości bankowej na przestrzeni lat ... jest to dostęp pod kontrolą sądu. Brak możliwości uzyskiwania takich danych należy uznać za niekonsekwencję ustawodawcy. Również aspekt edukacyjny wspomniany w treści ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Sposobów na wyłudzenie danych osobowych przybywa [© ra2 studio - Fotolia.com] Sposobów na wyłudzenie danych osobowych przybywa](https://s3.egospodarka.pl/grafika2/wyludzenie-danych-osobowych/Sposobow-na-wyludzenie-danych-osobowych-przybywa-248713-150x100crop.jpg)

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

![Przestępstwa komputerowe [© Scanrail - Fotolia.com] Przestępstwa komputerowe](https://s3.egospodarka.pl/grafika/przestepstwa-komputerowe/Przestepstwa-komputerowe-apURW9.jpg)

![GPRS w Policji [© Nmedia - Fotolia.com] GPRS w Policji](https://s3.egospodarka.pl/grafika/gprs/GPRS-w-Policji-Qq30bx.jpg)

![Kradzieże z włamaniem: na celowniku mieszkania i paliwo [© pixabay.com] Kradzieże z włamaniem: na celowniku mieszkania i paliwo](https://s3.egospodarka.pl/grafika2/kradziez-z-wlamaniem/Kradzieze-z-wlamaniem-na-celowniku-mieszkania-i-paliwo-249524-150x100crop.jpg)

![Sybase w niebieskim mundurze [© Nmedia - Fotolia.com] Sybase w niebieskim mundurze](https://s3.egospodarka.pl/grafika/sybase/Sybase-w-niebieskim-mundurze-Qq30bx.jpg)

![Najszybszy internet mobilny i 5G w IV 2023 [© StudioPortoSabbia - Fotolia.com] Najszybszy internet mobilny i 5G w IV 2023](https://s3.egospodarka.pl/grafika2/internet-mobilny/Najszybszy-internet-mobilny-i-5G-w-IV-2023-252492-150x100crop.jpg)

![Czy przeraża nas kradzież tożsamości? [© sasun Bughdaryan - Fotolia.com] Czy przeraża nas kradzież tożsamości?](https://s3.egospodarka.pl/grafika2/ochrona-danych/Czy-przeraza-nas-kradziez-tozsamosci-187534-150x100crop.jpg)

![Analityka Big Data czyli dyskretna, ale udana kariera [© Jakub Jirsák - Fotolia.com ] Analityka Big Data czyli dyskretna, ale udana kariera](https://s3.egospodarka.pl/grafika2/nowe-technologie/Analityka-Big-Data-czyli-dyskretna-ale-udana-kariera-207759-150x100crop.jpg)

![Śladami cyberprzestępcy: 9 etapów cyberataku na firmę [© Andrey Popov - Fotolia.com] Śladami cyberprzestępcy: 9 etapów cyberataku na firmę](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Sladami-cyberprzestepcy-9-etapow-cyberataku-na-firme-216531-150x100crop.jpg)

![ESET: groźny robak Win32/Zimuse [© stoupa - Fotolia.com] ESET: groźny robak Win32/Zimuse](https://s3.egospodarka.pl/grafika/ESET/ESET-grozny-robak-Win32-Zimuse-MBuPgy.jpg)

![Polskie drogi bezpieczniejsze [© Scanrail - Fotolia.com] Polskie drogi bezpieczniejsze](https://s3.egospodarka.pl/grafika/drogi/Polskie-drogi-bezpieczniejsze-apURW9.jpg)

![Policja dla głuchoniemych [© pizuttipics - Fotolia.com] Policja dla głuchoniemych](https://s3.egospodarka.pl/grafika/policja/Policja-dla-gluchoniemych-QhDXHQ.jpg)

![Ruch graniczny i wydatki w I kw. 2015 r. [© 07photo - Fotolia.com] Ruch graniczny i wydatki w I kw. 2015 r.](https://s3.egospodarka.pl/grafika2/ruch-graniczny/Ruch-graniczny-i-wydatki-w-I-kw-2015-r-158955-150x100crop.jpg)

![Nowy backdoor ukrywa się w pliku Microsoft Excel [© Spectral-Design - Fotolia.com] Nowy backdoor ukrywa się w pliku Microsoft Excel](https://s3.egospodarka.pl/grafika2/Dr-Web/Nowy-backdoor-ukrywa-sie-w-pliku-Microsoft-Excel-175541-150x100crop.jpg)

![Ruch graniczny i wydatki w I kw. 2016 r. [© photofranz56 - Fotolia.com] Ruch graniczny i wydatki w I kw. 2016 r.](https://s3.egospodarka.pl/grafika2/ruch-graniczny/Ruch-graniczny-i-wydatki-w-I-kw-2016-r-177897-150x100crop.jpg)

![Ruch graniczny i wydatki w II kw. 2016 r. [© Pawel Gruntowicz - Fotolia.com] Ruch graniczny i wydatki w II kw. 2016 r.](https://s3.egospodarka.pl/grafika2/ruch-graniczny/Ruch-graniczny-i-wydatki-w-II-kw-2016-r-182259-150x100crop.jpg)

![Polska: wydarzenia tygodnia 30/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 30/2019](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-30-2019-vgmzEK.jpg)

![Europa: wydarzenia tygodnia 40/2016 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 40/2016](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-40-2016-sNRO59.jpg)

![Nowy wirus czyta instrukcje z memów na Twitterze [© Groenning - Fotolia.com] Nowy wirus czyta instrukcje z memów na Twitterze](https://s3.egospodarka.pl/grafika2/wirusy/Nowy-wirus-czyta-instrukcje-z-memow-na-Twitterze-214012-150x100crop.jpg)

![Trojan bankowy podszywa się pod legalną aplikację na Androida [© Rawpixel - Fotolia.com.jpg] Trojan bankowy podszywa się pod legalną aplikację na Androida](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Trojan-bankowy-podszywa-sie-pod-legalna-aplikacje-na-Androida-157982-150x100crop.jpg)

![Nowy backdoor dla Linuxa [© benedetti68 - Fotolia.com] Nowy backdoor dla Linuxa](https://s3.egospodarka.pl/grafika2/backdoor/Nowy-backdoor-dla-Linuxa-160718-150x100crop.jpg)

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![Jak trwale usunąć dane? Nawet formatowanie to za mało [© science photo - Fotolia.com] Jak trwale usunąć dane? Nawet formatowanie to za mało](https://s3.egospodarka.pl/grafika2/Kroll-Ontrack/Jak-trwale-usunac-dane-Nawet-formatowanie-to-za-malo-164416-150x100crop.jpg)

![10 najbardziej przełomowych technologii 2018 r. [© littlestocker - Fotolia.com] 10 najbardziej przełomowych technologii 2018 r.](https://s3.egospodarka.pl/grafika2/nowe-technologie/10-najbardziej-przelomowych-technologii-2018-r-203908-150x100crop.jpg)

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-bezpieczenstwo-sieciowe-w-2013-roku-110382-150x100crop.jpg)

![Przestępstwa bankowe: kto kradnie? [© Creativa - Fotolia.com] Przestępstwa bankowe: kto kradnie?](https://s3.egospodarka.pl/grafika2/banki/Przestepstwa-bankowe-kto-kradnie-133963-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)