-

![Fuzje i przejęcia w Polsce w IV kw. 2014 r. [© samarttiw - Fotolia.com] Fuzje i przejęcia w Polsce w IV kw. 2014 r.]()

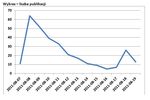

Fuzje i przejęcia w Polsce w IV kw. 2014 r.

... procesu M&A, a co za tym idzie coraz powszechniejsze użycie nowoczesnych technologii. W 2014 roku w Polsce obserwowaliśmy wzrost zainteresowania systemem Virtual Data Room, który znacznie przyśpiesza transakcje fuzji i przejęć. VDR od lat jest standardem wykorzystywanym do profesjonalnej organizacji procesów transakcyjnych na dojrzałych ...

-

![Social media pełne wirusów Social media pełne wirusów]()

Social media pełne wirusów

... potężną zaporę sieciową. Pamiętajmy jednak, że również nasze smartfony są zagrożone dlatego warto zainteresować się zakupem ochrony dla urządzeń mobilnych. G DATA oferuje swoje oprogramowanie o nazwie INTERNET SECURITY for ANDROID. Oprócz ochrony przed złośliwym oprogramowaniem, szkodliwymi aplikacjami i innymi zagrożeniami z Internetu, aplikacja ...

-

![Sieci mobilne 2016 – 2021 [© Tomasz Zajda - Fotolia.com] Sieci mobilne 2016 – 2021]()

Sieci mobilne 2016 – 2021

... Networking Index (VNI) Global Mobile Data Traffic Forecast na lata 2016-2021, w ciągu nadchodzących lat globalny ruch w sieciach mobilnych wzrośnie ... roku wynosił on 42%. Metodologia Cisco Mobile VNI Forecast Raport Cisco® VNI Global Mobile Data Traffic Forecast (2016 2021) jest oparty na prognozach prezentowanych przez niezależnych analityków oraz ...

-

![Zobacz, czy zagraża ci automatyzacja [© joebakal - Fotolia.com] Zobacz, czy zagraża ci automatyzacja]()

Zobacz, czy zagraża ci automatyzacja

... UW. e-zawody z przyszłością Raport Gumtree.pl wskazuje, że dalszy rozwój Big Data, aplikacji mobilnych i Internetu Rzeczy będzie wymagał stałego dopływu specjalistów IT. ... zapotrzebowanie zwłaszcza na: analityków osoby umiejące pozyskiwać dane (data miners) deweloperów oprogramowania i aplikacji specjalistów od sztucznej inteligencji projektantów ...

-

![Ze stadionów do Internetu, czyli jak rośnie e-sport [© ExQuisine - Fotolia.com] Ze stadionów do Internetu, czyli jak rośnie e-sport]()

Ze stadionów do Internetu, czyli jak rośnie e-sport

... będzie realizowana również przez Amazon czy Apple. Analityka danych i Big Data Analiza danych w sporcie ma długą tradycję, ale w przyszłości jeszcze bardziej ... się zakres ich wykorzystywania dzięki zaawansowanym narzędziom analitycznym, takim jak Big Data. W biznesie sportowym wciąż istnieją niewykorzystane źródła danych, które pozwolą zwiększyć ...

-

![Dzieci w sieci. Jak chronić ich cyberbezpieczeństwo? Dzieci w sieci. Jak chronić ich cyberbezpieczeństwo?]()

Dzieci w sieci. Jak chronić ich cyberbezpieczeństwo?

... trudu poradzą sobie również z najmłodszymi internautami - tłumaczy Robert Dziemianko, G DATA Security Software. Szczególnie szkodliwe mogą być próby nawiązania przez dzieci w ... na komputerze, bądź smartfonie dziecka oprogramowania antywirusowego. Takie produkty, jak G DATA Internet Security oprócz tego, że wykrywają, zwalczają i usuwają złośliwe ...

-

![Czy kamery domowe można zhakować? Jak tego uniknąć? Czy kamery domowe można zhakować? Jak tego uniknąć?]()

Czy kamery domowe można zhakować? Jak tego uniknąć?

... , nawet tych pracujących w firmach oraz instytucjach. Najczęściej popełnione błędy to pozostawianie domyślnych haseł i nieaktualizowanie sprzętu - mówi Robert Dziemianko. Marketing Manager, G DATA. W praktyce kamery IP przez cały swój cykl życia stwarzają okazję do manipulacji lub kradzieży danych. Już podczas instalacji, kiedy urządzenie ...

Tematy: kamery domowe, kamery, kamera, kamery IP, kamery internetowe, kamery sieciowe, ataki hakerów, cyberataki, IoT -

![Aktualizacja oprogramowania: kiedy nie zwlekać, a kiedy pomyśleć? Aktualizacja oprogramowania: kiedy nie zwlekać, a kiedy pomyśleć?]()

Aktualizacja oprogramowania: kiedy nie zwlekać, a kiedy pomyśleć?

... zapominać o starannym projektowaniu, rozwoju i testowaniu oprogramowania. - mówi Michał Łabęcki z G DATA Software. Jednym ze sposobów na uniknięcie błędu podczas aktualizacji jest ... W czerwcu bieżącego roku w USA zakazano sprzedaży oprogramowania Kaspersky Lab. Biały Dom argumentował swoją decyzję tym, iż Kaspersky zagraża bezpieczeństwu narodowemu ...

-

![Wybory prezydenckie w USA: oszustwa zalewają darknet [© Freepik] Wybory prezydenckie w USA: oszustwa zalewają darknet]()

Wybory prezydenckie w USA: oszustwa zalewają darknet

... stanowi istotne zagrożenie dla bezpieczeństwa. Odkryto bazę zawierającą 300 tys. rekordów z danymi kart kredytowych (imię i nazwisko, numer karty, CVV, data ważności i data urodzenia), które mogą być wykorzystane do oszustw finansowych wymierzonych w wyborców i urzędników wyborczych. Obecność w darknecie bazy z ponad 2 miliardami rekordów z danymi ...

-

![PowerControls w TPSA [© pizuttipics - Fotolia.com] PowerControls w TPSA]()

PowerControls w TPSA

... i odzyskanie utraconych lub uszkodzonych wiadomości poczty korporacyjnej. Aplikacja Ontrack'a pozwala na niemal natychmiastowe dotarcie do wiadomości zawartych w pliku exchange data base - *.edb. Dotychczas wykonanie podobnej operacji wymagało zatrzymania pracy serwera i odtworzenia zapisanych w pliku *.edb informacji pocztowych lub uruchomienia ...

-

![MSP: sprzęt IT a działania ekologiczne MSP: sprzęt IT a działania ekologiczne]()

MSP: sprzęt IT a działania ekologiczne

... na pierwszym miejscu stawiają koszty zakupu sprzętu." Informacje o badaniu Badanie D-Link Technology Trend na temat zielonego IT przeprowadziła firma International Data Group Poland S.A. (IDG) w maju 2009 roku. Badanie wykonano metodą wywiadów telefonicznych na grupie 200 firm z sektora MSP zatrudniających od 50 ...

-

![Atak phishingowy na klientów BZ WBK Atak phishingowy na klientów BZ WBK]()

Atak phishingowy na klientów BZ WBK

... . Formularz zawiera następujące pola (również zapisane bez polskich znaków): Numer karty kredytowej, Imie, Nazwisko, Haslo Verified By Visa/MasterCard Secure Code, Data waznosci, Kod CVV2. Po wypełnieniu pól formularza i kliknięciu przycisku „Kontynuuj” dane karty użytkownika mogą trafić w ręce cyberprzestępców. Kaspersky Lab Polska ...

-

![Internet Rzeczy - kłopotów ciąg dalszy [© Mikko Lemola - Fotolia.com] Internet Rzeczy - kłopotów ciąg dalszy]()

Internet Rzeczy - kłopotów ciąg dalszy

... urządzeń połączonych w sieci. Nie są to jak na razie zaawansowane działania. G DATA zaoferuje kilka nowych rozwiązań wychodzących na przeciw nowym potrzebom zmieniającego ... inteligentne urządzenia. Internet Rzeczy powiązany z takimi branżami jak inteligentny dom, inteligentne miasta i samochody, automatyka przemysłowa (określana jako industry 4.0), ...

-

![6 sposobów na udaną kampanię SMS 6 sposobów na udaną kampanię SMS]()

6 sposobów na udaną kampanię SMS

... wiadomości kierowanej tylko do niego i chętniej zapozna się z jej treścią. Do personalizacji można wykorzystać dowolną informację z naszej bazy odbiorców np. data urodzin, płeć czy wiek. Przykładem wykorzystania takiego rozwiązania może być SMS o treści: „Kasiu, z okazji urodzin dostajesz od nas upominek w postaci ...

-

![Internet Rzeczy. Co o IoT mówią media? [© magele-picture - Fotolia] Internet Rzeczy. Co o IoT mówią media?]()

Internet Rzeczy. Co o IoT mówią media?

... książce kucharskiej. Hasło internet rzeczy pojawia się także w dużo poważniejszych kontekstach. Razem ze zjawiskiem wirtualizacji danych w chmurach oraz big data tworzy czwartą rewolucję przemysłową. Po wieku pary, sukcesie energii elektrycznej oraz komputeryzacji i automatyzacji, przychodzi czas smart factory oraz maksymalnej optymalizacji ...

-

![Polska: wydarzenia tygodnia 18/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 18/2018]()

Polska: wydarzenia tygodnia 18/2018

... 54 proc. kwartał wcześniej. Temat RODO - czyli unijne Rozporządzenie Ogólne o Ochronie Danych Osobowych (zwane też GDPR od angielskiego określenia General Data Protection Regulation) zajmuje naszą uwagę. Proponuję zwrócić na ten problem. Problem dotyczy praktycznie wszystkich firm, które w jakikolwiek sposób przetwarzają dane ...

-

![Ciemna strona IoT: atak hakerski może pozbawić cię wody [© Nebojsa - Fotolia.com] Ciemna strona IoT: atak hakerski może pozbawić cię wody]()

Ciemna strona IoT: atak hakerski może pozbawić cię wody

... kodu. Norweski Instytut Meteorologiczny wprowadził także aktualizację, która szyfruje połączenia z klientami. "Internet Rzeczy (IoT) obok sztucznej inteligencji, big data i blockchain to technologie które zmieniają świat i podnoszą jakość życia. W niedalekiej przyszłości Internet Rzeczy dotknie praktycznie wszystkich gałęzi gospodarki. Gartner ...

-

![Antywirusy ESET w nowych wersjach [© psdesign1 - Fotolia.com] Antywirusy ESET w nowych wersjach]()

Antywirusy ESET w nowych wersjach

... Security Premium ulepszony został menedżer haseł, do którego dostęp można teraz wzmocnić za pomocą dwuskładnikowego uwierzytelniania (2FA), oraz funkcja Secure Data (szyfrowanie danych). Od teraz użytkownik może uzyskać dostęp do swoich danych także na urządzeniu, na którym program ESET Smart Security ...

-

![Parki handlowe w Polsce - kanibalizacja czy synergia? Parki handlowe w Polsce - kanibalizacja czy synergia?]()

Parki handlowe w Polsce - kanibalizacja czy synergia?

... się bardzo wysokim wskaźnikiem koncentracji handlu detalicznego, gdy obroty w handlu detalicznym przewyższają siłę nabywczą mieszkańców miasta. Paulina Brzeszkiewicz-Kuczyńska, Research and Data Manager w

-

![Nowe Athlony we wrześniu Nowe Athlony we wrześniu]()

Nowe Athlony we wrześniu

Premiera nowej generacji 64-bitowych procesorów AMD dla domowych komputerów stacjonarnych i przenośnych została zaplanowana na 22 września. Data premiery została ujawniona w wewnętrznym dokumencie AMD, który omyłkowo – jak twierdzą przedstawiciele producenta - został opublikowany w mailingu informacyjnym firmy. To nie pierwszy ...

Tematy: athlon64 -

![Internauci o Powstaniu [© Scanrail - Fotolia.com] Internauci o Powstaniu]()

Internauci o Powstaniu

... (zrealizowano 2119 wywiadów) w wieku powyżej 15 lat poprawnie połączyło datę 1 sierpnia ze wspomnianym wydarzeniem. Przy okazji okazało się też, że data 17 września dla niespełna 32 proc. ankietowanych kojarzy się z agresją ZSRR na Polskę, a 53,6 proc. z wybuchem II wojny światowej. Dzień ...

-

![Ataki internetowe 2005 Ataki internetowe 2005]()

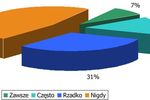

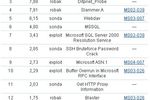

Ataki internetowe 2005

... podczas ataku. Takie możliwości posiada technologia Smallpot. Zwykle raporty uwzględniają tylko ataki internetowe, niemal zupełnie pomijając próby ekstrakcji danych (ang. data mining) czy "sondy". Tymczasem większość ataków na firmy poprzedza skanowanie portów przeprowadzane przez sondy, które zbierają informacje na temat różnych ...

-

![Tanie multimedialne monitory BenQ Tanie multimedialne monitory BenQ]()

Tanie multimedialne monitory BenQ

... z VAT, natomiast model FP93ES kosztuje 839 zł z VAT. Gwarancja 36 miesięcy w systemie door-to-door. Dystrybutorami monitorów BenQ w Polsce są: AB S.A., ABC Data S.A., NTT sp. z o.o., Pronox Technology S.A. i TechData Polska.

-

![Nowy wirus Gpcode szyfruje pliki i szantażuje [© stoupa - Fotolia.com] Nowy wirus Gpcode szyfruje pliki i szantażuje]()

Nowy wirus Gpcode szyfruje pliki i szantażuje

... . If you will not contact us until 07/15/2007 your private information will be shared and you will lost all your data. Glamorous team Tłumaczenie komunikatu wirusa: Witaj, twoje pliki zostały zaszyfrowane przy użyciu algorytmu RSA-4096 (en.wikipedia.org/wiki/RSA). Bez naszego oprogramowania ...

-

![Program do archiwizacji Trend Micro [© Nmedia - Fotolia.com] Program do archiwizacji Trend Micro]()

Program do archiwizacji Trend Micro

... ona śledzenie i rejestrowanie operacji przeszukiwania wiadomości e-mail przez autoryzowanych użytkowników oraz wysyłanie wyników kontroli do wyznaczonego strażnika danych (data guardian) w celu zabezpieczenia poufnych danych pracownika. Privacy-guard ma zapobiegać ewentualnym nadużyciom ze strony uprzywilejowanych użytkowników i zapewniać, że ...

-

![Tydzień 48/2008 (24-30.11.2008) [© RVNW - Fotolia.com] Tydzień 48/2008 (24-30.11.2008)]()

Tydzień 48/2008 (24-30.11.2008)

... deficyt finansów publicznych w Polsce ma wynieść 2,3% PKB, w 2009 - 2,5%, a w 2010 - 2,4%. Polski rząd zadeklarował wejście do strefy euro w 2012 roku. Jednak ta data może okazać się nieaktualna z powodu kryzysu gospodarczego. Maleją inwestycje zagraniczne do Polski (w III kwartale był on o 35% niższy niż przed ...

-

![Dzienniki telewizyjne II 2009 Dzienniki telewizyjne II 2009]()

Dzienniki telewizyjne II 2009

... mamy jeszcze grudzień. Dziennikarka „Wydarzeń” cofnęła się do grudnia, natomiast twórcy „Wiadomości” wyprzedzili czas. W zapowiedziach materiałów z 28 lutego pojawiła się data 28 marca. Wpadki techniczne także były dość częste w lutym. Problemy z oświetleniem, długie oczekiwanie na materiał, reporter nieświadomy tego, że jest ...

-

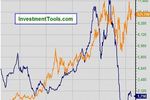

![Wskaźniki gospodarcze a kryzys Wskaźniki gospodarcze a kryzys]()

Wskaźniki gospodarcze a kryzys

... pozwalają zwiększyć wiarygodność prognozy oraz znaleźć wytłumaczenie istniejących zjawisk. Investors Dom Maklerski SA przedstawił cztery wskaźniki z serii "Barometry kryzysu", a mianowicie ... . Eksperci podają, iż oznacza to, że mamy poważny kryzys gospodarczy a data jego zakończenia nie jest bliska. Z niższymi odczytami indeksu miano do czynienia ...

-

![Sektor MSP: wybór i rejestracja domeny Sektor MSP: wybór i rejestracja domeny]()

Sektor MSP: wybór i rejestracja domeny

... na ewentualne konsekwencje przeniesienia domeny do innego usługodawcy po zakończeniu pierwszego okresu abonamentowego. Ważnym aspektem, o którym trzeba pamiętać to dokładna data wygaśnięcia domeny oraz konieczność jej przedłużenia. W tym celu można wyznaczyć jedną osobę w przedsiębiorstwie, która będzie odpowiedzialna za terminowe przedłużenia ...

-

![Internet Explorer i Safari mało bezpieczne Internet Explorer i Safari mało bezpieczne]()

Internet Explorer i Safari mało bezpieczne

... strony można ich zrozumieć, ponieważ tylko tak mogą sprawić, by duże firmy w końcu podniosły bezpieczeństwo swoich produktów." – mówi Łukasz Nowatkowski z G Data Software, producenta programów antywirusowych. Atak następuje bez wiedzy internauty Aby doszło do ataku, Internauta musi odwiedzić witrynę, która wykorzystuje lukę ...

-

![Jak założyć własny sklep internetowy? [© stoupa - Fotolia.com] Jak założyć własny sklep internetowy?]()

Jak założyć własny sklep internetowy?

... , jak i wirtualnym, oczekuje od firmy, której powierza swoje dane, zachowania szczególnych warunków bezpieczeństwa. Klient musi mieć pewność, że numer karty, data jej ważności i inne dane identyfikacyjne nie zostaną one wykorzystane przez osoby trzecie. Wybierając system obsługujący płatności w Twoim sklepie, warto więc ...

-

![Serwery NAS Synology DiskStation DS411j Serwery NAS Synology DiskStation DS411j]()

Serwery NAS Synology DiskStation DS411j

... kopii zapasowych oraz współdzielonych plików. Bezproblemowy dostęp możliwy jest z komputerów wyposażonych w systemy Windows®, Linux oraz Mac®. Aplikacja Synology Data Replicator 3 pomaga użytkownikom platformy Windows wykonywać kopię bezpieczeństwa swoich danych, uwzględniając także pliki poczty elektronicznej. Podobną funkcjonalność dla komputerów ...

-

![Wyjątkowe domeny internetowe [© stoupa - Fotolia.com] Wyjątkowe domeny internetowe]()

Wyjątkowe domeny internetowe

... zarejestrowano jako pierwszy. Na początku lat 90. serwery NASK zostały zresetowane. Od tej pory przy dacie rejestracji najstarszych domen widnieje data 1 stycznia 1995 r. Duchy przeszłości Jeżeli Internet porównamy do autostrady, to domeny narodowe będą pełnić funkcję tablic rejestracyjnych. Widząc adres strony ...

-

![Internauci a koniec Facebooka Internauci a koniec Facebooka]()

Internauci a koniec Facebooka

... zarzucają portalowi sprzedawanie prywatnych danych korporacjom oraz rządom i umożliwianie tym samym szpiegowania ludzi z całego świata. 5 listopada to dla Anonymous symboliczna data - tego dnia w 1605 roku złapano Guya Fawkesa, mężczyznę podkopującego się pod budynek parlamentu brytyjskiego z zamiarem wysadzenia go w powietrze. Anonimowi ...

-

![Monitor AOC i2353Fh Monitor AOC i2353Fh]()

Monitor AOC i2353Fh

... będzie dostępny pod koniec października 2011. Ceny detaliczne nie zostały jeszcze ustalone. Monitory AOC są dostępne u następujących dystrybutorów: Ab S.A., ABC DATA S.A., INCOM S.A.

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Fuzje i przejęcia w Polsce w IV kw. 2014 r. [© samarttiw - Fotolia.com] Fuzje i przejęcia w Polsce w IV kw. 2014 r.](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-w-Polsce-w-IV-kw-2014-r-150344-150x100crop.jpg)

![Sieci mobilne 2016 – 2021 [© Tomasz Zajda - Fotolia.com] Sieci mobilne 2016 – 2021](https://s3.egospodarka.pl/grafika2/sieci-mobilne/Sieci-mobilne-2016-2021-189150-150x100crop.jpg)

![Zobacz, czy zagraża ci automatyzacja [© joebakal - Fotolia.com] Zobacz, czy zagraża ci automatyzacja](https://s3.egospodarka.pl/grafika2/rynek-pracy/Zobacz-czy-zagraza-ci-automatyzacja-190937-150x100crop.jpg)

![Ze stadionów do Internetu, czyli jak rośnie e-sport [© ExQuisine - Fotolia.com] Ze stadionów do Internetu, czyli jak rośnie e-sport](https://s3.egospodarka.pl/grafika2/e-sport/Ze-stadionow-do-Internetu-czyli-jak-rosnie-e-sport-198565-150x100crop.jpg)

![Wybory prezydenckie w USA: oszustwa zalewają darknet [© Freepik] Wybory prezydenckie w USA: oszustwa zalewają darknet](https://s3.egospodarka.pl/grafika2/wybory-prezydenckie-w-USA/Wybory-prezydenckie-w-USA-oszustwa-zalewaja-darknet-262748-150x100crop.jpg)

![PowerControls w TPSA [© pizuttipics - Fotolia.com] PowerControls w TPSA](https://s3.egospodarka.pl/grafika/powercontrols/PowerControls-w-TPSA-QhDXHQ.jpg)

![Internet Rzeczy - kłopotów ciąg dalszy [© Mikko Lemola - Fotolia.com] Internet Rzeczy - kłopotów ciąg dalszy](https://s3.egospodarka.pl/grafika2/internet-rzeczy/Internet-Rzeczy-klopotow-ciag-dalszy-164716-150x100crop.jpg)

![Internet Rzeczy. Co o IoT mówią media? [© magele-picture - Fotolia] Internet Rzeczy. Co o IoT mówią media?](https://s3.egospodarka.pl/grafika2/monitoring-mediow/Internet-Rzeczy-Co-o-IoT-mowia-media-192591-150x100crop.jpg)

![Polska: wydarzenia tygodnia 18/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 18/2018](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-18-2018-vgmzEK.jpg)

![Ciemna strona IoT: atak hakerski może pozbawić cię wody [© Nebojsa - Fotolia.com] Ciemna strona IoT: atak hakerski może pozbawić cię wody](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Ciemna-strona-IoT-atak-hakerski-moze-pozbawic-cie-wody-210038-150x100crop.jpg)

![Antywirusy ESET w nowych wersjach [© psdesign1 - Fotolia.com] Antywirusy ESET w nowych wersjach](https://s3.egospodarka.pl/grafika2/ESET/Antywirusy-ESET-w-nowych-wersjach-223970-150x100crop.jpg)

![Internauci o Powstaniu [© Scanrail - Fotolia.com] Internauci o Powstaniu](https://s3.egospodarka.pl/grafika/Powstanie-Warszawskie/Internauci-o-Powstaniu-apURW9.jpg)

![Nowy wirus Gpcode szyfruje pliki i szantażuje [© stoupa - Fotolia.com] Nowy wirus Gpcode szyfruje pliki i szantażuje](https://s3.egospodarka.pl/grafika/Virus-Win32-Gpcode-ai/Nowy-wirus-Gpcode-szyfruje-pliki-i-szantazuje-MBuPgy.jpg)

![Program do archiwizacji Trend Micro [© Nmedia - Fotolia.com] Program do archiwizacji Trend Micro](https://s3.egospodarka.pl/grafika/Trend-Micro/Program-do-archiwizacji-Trend-Micro-Qq30bx.jpg)

![Tydzień 48/2008 (24-30.11.2008) [© RVNW - Fotolia.com] Tydzień 48/2008 (24-30.11.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-48-2008-24-30-11-2008-vgmzEK.jpg)

![Jak założyć własny sklep internetowy? [© stoupa - Fotolia.com] Jak założyć własny sklep internetowy?](https://s3.egospodarka.pl/grafika/e-biznes/Jak-zalozyc-wlasny-sklep-internetowy-MBuPgy.jpg)

![Wyjątkowe domeny internetowe [© stoupa - Fotolia.com] Wyjątkowe domeny internetowe](https://s3.egospodarka.pl/grafika/domeny/Wyjatkowe-domeny-internetowe-MBuPgy.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu [© Freepik] Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu [© Freepik]](https://s3.egospodarka.pl/grafika2/majowka/Na-majowke-2025-wydamy-srednio-249-zl-mniej-niz-rok-temu-266218-50x33crop.jpg) Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu

Na majówkę 2025 wydamy średnio 249 zł mniej niż rok temu

![Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu [© Freepik] Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu](https://s3.egospodarka.pl/grafika2/repolonizacja/Repolonizacja-gospodarki-Przedsiebiorcy-czekaja-na-wsparcie-polskiego-kapitalu-i-local-contentu-266287-150x100crop.jpg)

![Są chętni na domy deweloperskie, ale kolejek raczej nie będzie [© Freepik] Są chętni na domy deweloperskie, ale kolejek raczej nie będzie](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sa-chetni-na-domy-deweloperskie-ale-kolejek-raczej-nie-bedzie-266286-150x100crop.jpg)

![Nocleg na majówkę 2025 najdroższy w Zakopanem [© Tomasz Fudala z Pixabay] Nocleg na majówkę 2025 najdroższy w Zakopanem](https://s3.egospodarka.pl/grafika2/majowka/Nocleg-na-majowke-2025-najdrozszy-w-Zakopanem-266285-150x100crop.jpg)

![O 29% r/r więcej kredytów gotówkowych w III 2025 [© Alicja z Pixabay] O 29% r/r więcej kredytów gotówkowych w III 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/O-29-r-r-wiecej-kredytow-gotowkowych-w-III-2025-266284-150x100crop.jpg)

![O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat [© Freepik] O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/O-zakupie-mieszkania-lub-budowie-domu-mysli-najwiecej-Polakow-od-lat-266283-150x100crop.jpg)

![Renta dożywotnia: fundusze hipoteczne przekazały seniorom 7 mln zł [© Freepik] Renta dożywotnia: fundusze hipoteczne przekazały seniorom 7 mln zł](https://s3.egospodarka.pl/grafika2/seniorzy/Renta-dozywotnia-fundusze-hipoteczne-przekazaly-seniorom-7-mln-zl-266278-150x100crop.jpg)