-

![Jak się chronić przed smishingiem? Jak się chronić przed smishingiem?]()

Jak się chronić przed smishingiem?

Przedstawiciel banku, członek personelu wsparcia technicznego, czy też urzędnik – właśnie pod takie osoby podszywają się przestępcy wykorzystujący metodę smishingu, jednej z odmian phishingu. W przypadku tej taktyki ofiara nie otrzymuje jednak fałszywych e-maili. Zamiast tego, cyberprzestępcy biorą na celownik jej telefon, na który wysyłają ...

-

![Uważaj na fałszywe maile od... szefa. To może być cyberatak Uważaj na fałszywe maile od... szefa. To może być cyberatak]()

Uważaj na fałszywe maile od... szefa. To może być cyberatak

... interesujące go nazwiska i adresy mailowe z historii konwersacji – wyjaśnia Kamil Sadkowski, analityk laboratorium antywirusowego ESET. Jak podkreślają eksperci, pierwszy, inicjalny mail, wysłany szeroko, np. do wszystkich pracowników danego działu lub organizacji bywa filtrem. Pozwala on cyberprzestępcom zidentyfikować mniej świadome i mniej ...

-

![Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy? [© pixabay.com] Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?]()

Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?

Cyberprzestępcy, którzy przejęli konto e-mail, stosują proste reguły, by uniknąć wykrycia. Przenoszą wybrane wiadomości do ukrytych folderów lub usuwają je. Dzięki temu ofiary nie widzą ostrzeżeń bezpieczeństwa, a atakujący mogą gromadzić dane, które pomagają im wyłudzać pieniądze - wynika z najnowszego badania Threat Spotlight przeprowadzonego ...

-

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych]()

Formularze Google’a mogą być narzędziem do ataków phishingowych

Ataki BEC 3.0 (naruszenie poczty biznesowej) polegają na wykorzystaniu legalnych witryn i usług do celów phishingowych. W e-mailu trafiającym do ofiary nie znajdzie się złośliwe oprogramowanie czy niebezpieczny link, a zatem system zabezpieczający nie będzie mógł ich wykryć. Do tworzenia tego typu ataków cyberprzestępcom z pomocą przychodzą usługi ...

-

![Więcej cyberataków na polskie firmy w grudniu 2023 [© Paolese - Fotolia.com] Więcej cyberataków na polskie firmy w grudniu 2023]()

Więcej cyberataków na polskie firmy w grudniu 2023

O 40% wzrosła liczba ataków na polskie firmy i instytucje rządowe w grudniu 2023 roku - donosi Check Point Research. 61% ataków w Polsce dokonywanych było za pośrednictwem e-maili. Najczęściej wykorzystywane złośliwe oprogramowanie to: ransomware Snatch, FakeUpdates oraz CloudEye. W 2024 roku dosięgną nas zagrożenia, takie jak oprogramowanie ...

-

![Wstrzymana paczka? Uważaj, to może być phishing Wstrzymana paczka? Uważaj, to może być phishing]()

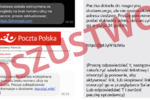

Wstrzymana paczka? Uważaj, to może być phishing

Poczta Polska ostrzega przed fałszywymi wiadomościami z informacją o wstrzymaniu paczki. To atak phishingowy, mający na celu wyłudzenie poufnych informacji. Eksperci podpowiadają także, jak chronić się przed takim atakiem. Oszuści wysyłają fałszywe wiadomości (e-mail, SMS, media społecznościowe, platformy sprzedażowe), które wyglądają jak ...

-

![Jak ochronić firmowy smartfon przed cyberatakami? Jak ochronić firmowy smartfon przed cyberatakami?]()

Jak ochronić firmowy smartfon przed cyberatakami?

... nawet od znajomych osób. Po trzecie, skrupulatne sprawdzanie adresów nadawców e-mail. Przestępcy potrafią być tu bardzo kreatywni. Przykładem może być mail phishingowy wysłany z domeny .corn. Podkreślam, corn, a nie com, choć na pierwszy rzut oka wyglądają one identycznie. Po czwarte, korzystanie z menadżerów ...

-

![Keyloggery, aplikacje szpiegujące i malware atakują małe firmy Keyloggery, aplikacje szpiegujące i malware atakują małe firmy]()

Keyloggery, aplikacje szpiegujące i malware atakują małe firmy

... zaatakowanych z wykorzystaniem luk w zabezpieczeniach w używanym przez nie oprogramowaniu do zdalnego monitorowania i zarządzania cyberzagrożeniami, które pochodziło od innych dostawców. Mail o charakterze biznesowym? Lepiej uważać Drugim po ransomware najczęściej stosowanym przez cyberprzestępców rodzajem ataku był Business Email Compromise (BEC ...

-

![Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek? Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?]()

Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?

Chyba wszyscy już wiemy, że niebezpieczne wirusy mogą być przesyłane do nas w mailach, w formie załączników czy linków. Cyberprzestępcy mają jednak także inne metody. Potrafią ukryć złośliwe oprogramowanie w grafikach. Czy da się rozpoznać takie obrazki? Jak się ochronić przez tym zagrożeniem? Oto porady ekspertów z firmy ESET. Ukrywanie ...

-

![Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar? Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?]()

Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?

Pretexting to taktyka wykorzystywana przez cyberprzestępców w celu nawiązania relacji z potencjalną ofiarą. Choć nie jest bezpośrednią formą ataku, może mieć kluczowe znaczenie dla jego powodzenia. Zdobycie zaufania członków personelu przedsiębiorstwa przez agresora znacznie zwiększa prawdopodobieństwo, że w przyszłości otworzą oni wysyłane przez ...

-

![Rośnie liczba cyberataków na biznesową pocztę e-mail [© Javierafael - Fotolia.com] Rośnie liczba cyberataków na biznesową pocztę e-mail]()

Rośnie liczba cyberataków na biznesową pocztę e-mail

Ataki na biznesową pocztę e-mail stanowiły 46 proc. wszystkich incydentów w I kwartale 2024 roku - wynika z analizy Cisco Talos. Najczęściej atakowane branże to przemysł i sektor edukacyjny. W badanym okresie spadła liczba ataków ransomware. Z analizy Cisco Talos wynika, że najczęstszym sposobem uzyskania początkowego dostępu było wykorzystanie ...

-

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking]()

Hakerzy nie pojechali na wakacje: łapią na Booking

... Booking. Z tego tekstu dowiesz się m.in.: Jakie pomysły rodzą się w głowach hakerów w okresie przedwakacyjnym? Jakie zagrożenie może nieść za sobą mail z załącznikiem Faktura Booking.com? Jak chronić się przed wakacyjnymi cyberatakami? Wraz z nadchodzącym latam niektórzy wciąż planują długo wyczekiwane wakacje. Jednak ...

-

![Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców [© Edeltravel_ z Pixabay] Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców]()

Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców

Eksperci ds. cyberbezpieczeństwa ESET ostrzegają przed pułapkami zastawianymi przez cyberprzestępców na platformie Booking.com. Fałszywe maile rezerwacyjne, przejęcie czatu, fałszywe oferty pracy - to najczęstsze typy oszustw. Jak ich uniknąć planując online wakacyjne podróże? Z tego tekstu dowiesz się m.in.: Jak wyglądają najczęstsze typy oszustw ...

-

![Usługi kurierskie zwiększają przewagę nad przesyłkami listowymi Usługi kurierskie zwiększają przewagę nad przesyłkami listowymi]()

Usługi kurierskie zwiększają przewagę nad przesyłkami listowymi

Najnowszy raport o stanie rynku pocztowego, tworzony przez Urząd Komunikacji Elektronicznej, kolejny raz pokazał, jak dynamicznie rozwija się segment usług kurierskich. Ich wolumen już drugi rok z rzędu wyprzedził liczbę nadań listowych. Przesyłki kurierskie w większości odpowiadają także za wartość całego rynku pocztowego, która sięga obecnie 16, ...

-

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?]()

Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?

Grupa Cisco Talos odkryła osiem luk w zabezpieczeniach aplikacji Microsoft dla systemu macOS, które potencjalnie mogłyby być wykorzystane przez złośliwe oprogramowanie do nieautoryzowanego dostępu do urządzeń. Wykryte podatności mogły umożliwić omijanie systemów zabezpieczeń poprzez istniejące uprawnienia aplikacji. To potencjalnie mogło prowadzić ...

-

![75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy [© rawpixel.com na Freepik] 75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy]()

75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy

... ataków ransomware. Na celownik cyberprzestępców w ubiegłym roku trafiły również m.in. największa na świecie franczyzowa rozlewnia Coca-Coli FEMSA, Sony czy Royal Mail. W Polsce zaatakowany został m.in. system Śląskiej Karty Usług Publicznych, a pierwszym odnotowanym przypadkiem ransomware w banku był incydent Banku Spółdzielczego w Zambrowie na ...

-

![5 zabójców Twojego sukcesu 5 zabójców Twojego sukcesu]()

5 zabójców Twojego sukcesu

Podświadoma potrzeba odczuwania niepewności i chaosu ujawnia się na jeden z pięciu sposobów, które są zagrożeniem dla sukcesu przedsiębiorcy i które nazywam 5 Zabójcami Czasu. Hamulcowy: sabotujesz własny sukces, zwlekając z podjęciem ważnych decyzji. Demon Prędkości: podejmujesz gwałtowne decyzje, np. zatrudnienie kogoś, dlatego że tak jest ...

-

![Cyberhigiena na Black Friday, czyli bezpieczne zakupy online [© Freepik] Cyberhigiena na Black Friday, czyli bezpieczne zakupy online]()

Cyberhigiena na Black Friday, czyli bezpieczne zakupy online

Zagrożenie cyberatakami z wykorzystaniem wiadomości e-mail zawierających złośliwe link rośnie w czasie Black Friday czy Cyber Monday. Możliwość skorzystania z tańszych zakupów odbiera nam niekiedy zdrowy rozsądek i jesteśmy na te ataki bardziej narażeni. Eksperci z firmy Sophos przypominają podstawowe zasady cyberhigieny, których powinniśmy ...

-

![Dostajesz mailem kody QR? To potencjalne zagrożenie [© Freepik] Dostajesz mailem kody QR? To potencjalne zagrożenie]()

Dostajesz mailem kody QR? To potencjalne zagrożenie

Kody QR obchodzą właśnie swoje 30. urodziny. Przez ten czas udało im się zdobyć dość dużą popularność. Chętnie sięga po nie m.in. marketing, turystyka czy transport. Nie jest w zasadzie żadnym zaskoczeniem, że stały się one interesujące również dla cyberprzestępców. Potwierdzeniem tego jest badanie zrealizowane przez Cisco Talos, z którego wynika, ...

-

![Phishing. Hakerzy rozsyłają maile dotyczące przedłużenia domeny [© Freepik] Phishing. Hakerzy rozsyłają maile dotyczące przedłużenia domeny]()

Phishing. Hakerzy rozsyłają maile dotyczące przedłużenia domeny

Cyberprzestępcy nie ustają w przeprowadzaniu różnego rodzaju ataków phishingowych. Tym razem rozsyłają maile, w których przypominają o wygaśnięciu domeny zakupionej w firmie nazwa.pl i zachęcają do jej odnowienia przez płatność online - ostrzegają eksperci z firmy ESET. Cyberprzestępcy wciąż wierzą w sprawdzone metody oparte na klasycznym ...

-

![Czym jest hidden text salting? Czym jest hidden text salting?]()

Czym jest hidden text salting?

Metody cyberprzestępców stale ewoluują i stają się coraz bardziej wyrafinowane. Jedną z takich technik jest wykorzystanie ukrytego tekstu w wiadomościach e-mail (ang. hidden text salting), określane również jako zatruwanie. Czym jest hidden text salting i jak się przed nim bronić? O tym eksperci z Cisco Talos. W drugiej połowie 2024 roku eksperci ...

-

![Ransomware znowu atakuje: email bombing i oszustwa na Teams [© ra2 studio - Fotolia.com] Ransomware znowu atakuje: email bombing i oszustwa na Teams]()

Ransomware znowu atakuje: email bombing i oszustwa na Teams

O tym, że cyberprzestępcy nie ustają w stosowaniu coraz to bardziej wyrafinowanych metod cyberataku, nie trzeba przekonywać już chyba nikogo. Nie są zatem zaskoczeniem najnowsze doniesienia firmy Sophos odnośnie pojawienia się nowych taktyk ransomware. Mowa tu o email bombingu i oszustwach z wykorzystaniem platformy Microsoft Teams. Z tego tekstu ...

-

![Cisco Talos ostrzega przed nową kampanią cyberprzestępczą [© Freepik] Cisco Talos ostrzega przed nową kampanią cyberprzestępczą]()

Cisco Talos ostrzega przed nową kampanią cyberprzestępczą

Badacze z Cisco Talos odkryli nową kampanię cyberprzestępczą, aktywną od lipca 2024 roku na terenie Polski oraz Niemiec. Cyberprzestępcy podszywają się pod zaufane instytucje i firmy, które działają w sektorach finansowym, produkcyjnym i logistycznym, wykorzystując phishingowe wiadomości e-mail, które wyglądają jak autentyczne potwierdzenia ...

-

![Tablet HUAWEI MatePad Pro 13.2″ 2025 PaperMatte Edition Tablet HUAWEI MatePad Pro 13.2″ 2025 PaperMatte Edition]()

Tablet HUAWEI MatePad Pro 13.2″ 2025 PaperMatte Edition

... czytanie oraz tworzenie treści, zupełnie niczym na laptopie. Dzięki tej funkcji można również efektywniej zarządzać zadaniami, takimi jak wysyłanie wiadomości e mail, aktualizowanie arkuszy kalkulacyjnych lub prowadzenie rozmów wideo. Natomiast przeciąganie i upuszczanie plików, zdjęć oraz linków między aplikacjami sprawia, że praca staje ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy? [© pixabay.com] Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/skrzynka-e-mail/Jakie-ukryte-ustawienia-skrzynki-odbiorczej-e-mail-wykorzystuja-cyberprzestepcy-256341-150x100crop.jpg)

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych](https://s3.egospodarka.pl/grafika2/formularze-Google/Formularze-Google-a-moga-byc-narzedziem-do-atakow-phishingowych-256764-150x100crop.jpg)

![Więcej cyberataków na polskie firmy w grudniu 2023 [© Paolese - Fotolia.com] Więcej cyberataków na polskie firmy w grudniu 2023](https://s3.egospodarka.pl/grafika2/cyberataki/Wiecej-cyberatakow-na-polskie-firmy-w-grudniu-2023-257250-150x100crop.jpg)

![Rośnie liczba cyberataków na biznesową pocztę e-mail [© Javierafael - Fotolia.com] Rośnie liczba cyberataków na biznesową pocztę e-mail](https://s3.egospodarka.pl/grafika2/poczta-elektroniczna/Rosnie-liczba-cyberatakow-na-biznesowa-poczte-e-mail-259580-150x100crop.jpg)

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking](https://s3.egospodarka.pl/grafika2/phishing/Hakerzy-nie-pojechali-na-wakacje-lapia-na-Booking-260069-150x100crop.jpg)

![Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców [© Edeltravel_ z Pixabay] Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców](https://s3.egospodarka.pl/grafika2/Booking-com/Rezerwujesz-wakacje-na-Booking-com-Uwazaj-na-cyberprzestepcow-260813-150x100crop.jpg)

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?](https://s3.egospodarka.pl/grafika2/luki-w-zabezpieczeniach/Jak-luki-w-zabezpieczeniach-aplikacji-Microsoft-moga-zagrazac-naszym-komputerom-261629-150x100crop.jpg)

![75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy [© rawpixel.com na Freepik] 75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy](https://s3.egospodarka.pl/grafika2/ransomware/75-mln-dolarow-okupu-za-wykradzione-dane-Ransomware-bije-kolejne-rekordy-261628-150x100crop.jpg)

![Cyberhigiena na Black Friday, czyli bezpieczne zakupy online [© Freepik] Cyberhigiena na Black Friday, czyli bezpieczne zakupy online](https://s3.egospodarka.pl/grafika2/Black-Friday/Cyberhigiena-na-Black-Friday-czyli-bezpieczne-zakupy-online-263483-150x100crop.jpg)

![Dostajesz mailem kody QR? To potencjalne zagrożenie [© Freepik] Dostajesz mailem kody QR? To potencjalne zagrożenie](https://s3.egospodarka.pl/grafika2/kod-qr/Dostajesz-mailem-kody-QR-To-potencjalne-zagrozenie-263673-150x100crop.jpg)

![Phishing. Hakerzy rozsyłają maile dotyczące przedłużenia domeny [© Freepik] Phishing. Hakerzy rozsyłają maile dotyczące przedłużenia domeny](https://s3.egospodarka.pl/grafika2/phishing/Phishing-Hakerzy-rozsylaja-maile-dotyczace-przedluzenia-domeny-264195-150x100crop.jpg)

![Ransomware znowu atakuje: email bombing i oszustwa na Teams [© ra2 studio - Fotolia.com] Ransomware znowu atakuje: email bombing i oszustwa na Teams](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-znowu-atakuje-email-bombing-i-oszustwa-na-Teams-264681-150x100crop.jpg)

![Cisco Talos ostrzega przed nową kampanią cyberprzestępczą [© Freepik] Cisco Talos ostrzega przed nową kampanią cyberprzestępczą](https://s3.egospodarka.pl/grafika2/cyberataki/Cisco-Talos-ostrzega-przed-nowa-kampania-cyberprzestepcza-264702-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)