-

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

Ochrona antywirusowa: ewolucja i metody

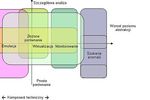

... system operacyjny oraz dane użytkownika podczas procesu identyfikacji szkodliwego kodu. Ryzyko występuje zawsze, gdy szkodliwy kod jest uruchamiany w systemie operacyjnym. Architektura monitorów zdarzeń systemowych oznacza, że szkodliwy kod musi zostać uruchomiony, zanim będzie mógł zostać wykryty, podczas gdy emulatory i skanery plikowe ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... atakujących ten sam zasób. Zważywszy na zapotrzebowanie na ataki DDoS, właściciele tego nielegalnego biznesu będą starali się udoskonalać swoje technologie. Architektura sieci zombie wykorzystywana do ataków DDoS stanie się bardziej złożona, a sieci P2P zastąpią scentralizowane botnety. Ponadto, jak wynika z aktualnych badań ...

-

![Polacy pewni kwalifikacji i sukcesu zawodowego [© javiindy - Fotolia.com] Polacy pewni kwalifikacji i sukcesu zawodowego]()

Polacy pewni kwalifikacji i sukcesu zawodowego

... – najbardziej pesymistyczna branża? Branże, w których pracownicy są najbardziej optymistycznie nastawieni względem swojej kariery zawodowej, to sprzedaż, media i marketing – 89 proc., architektura i branża budowlana – 87 proc. oraz podróże i transport – 86 proc. Na przeciwnym biegunie jest kultura i sztuka. Wyniki raportu „Workforce View in ...

-

![Rozbudowa Wilanów Office Park Rozbudowa Wilanów Office Park]()

Rozbudowa Wilanów Office Park

... projekt pierwszego budynku biurowego kompleksu Wilanów Office Park - biurowca B1 - zajmowanego przez firmę Pol – Aqua SA, który w prestiżowym konkursie Polska Architektura 2011 uznany został najlepszą realizacją 2011 w kategorii Biura i Przemysł. Wilanów Office Park to unikatowa inwestycja biurowa łącząca duże powierzchnie biurowe ...

-

![Multicentrum Victoria w Chojnicach Multicentrum Victoria w Chojnicach]()

Multicentrum Victoria w Chojnicach

... części fundamenty galerii, trwają roboty przy budowie ścianek szczelnych oraz montowane są elementy ciepła gruntowego wymiennika ciepła. Architektura Projekt zakłada realizację sześciokondygnacyjnego obiektu handlowego o wysokich walorach architektonicznych w zakresie formy i materiałów wykończeniowych. Planowane rozwiązania uzupełniają istniejący ...

-

![Loapi - nowy trojan na Androida Loapi - nowy trojan na Androida]()

Loapi - nowy trojan na Androida

... już mu się to udaje, po cichu nawiązuje komunikację z należącym do cyberprzestępców serwerem i w ten sposób pobiera dalsze szkodliwe moduły. Bieżąca architektura trojana obejmuje między innymi następujące moduły: Moduł Adware — wykorzystywany do agresywnego wyświetlania reklam na urządzeniu użytkownika. Moduł SMS — dzięki któremu ...

-

![Idealne biuro zwiększa wydajność pracy [© arsdigital - Fotolia.com] Idealne biuro zwiększa wydajność pracy]()

Idealne biuro zwiększa wydajność pracy

... przeprowadzonego przez Savills, z których wynika, że większość pracowników chciałaby, aby ich miejscem pracy były nowe budynki biurowe lub odnowione kamienice. Architektura nie jest jednak najważniejsza. O wiele większe znaczenie ma kreatywny i nowoczesny wygląd biura oraz bezprzewodowy dostęp do Internetu. Badanie przeprowadzone w Warszawie ...

-

![Wspólne testy na dyskach Wspólne testy na dyskach]()

Wspólne testy na dyskach

... plany dotyczące wspólnego testowania i doskonalenia prototypów układów scalonych LSI Logic oraz dysków twardych Maxtor Atlas. Podczas tych prac zostanie wykorzystana architektura LSI Logic Fusion-MPT (Message Passing Technology), co pozwoli na uproszczenie i przyspieszenie realizacji tego projektu. "Firmy Maxtor i LSI Logic mają wspólną ...

Tematy: dyski twarde, układy scalone

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Polacy pewni kwalifikacji i sukcesu zawodowego [© javiindy - Fotolia.com] Polacy pewni kwalifikacji i sukcesu zawodowego](https://s3.egospodarka.pl/grafika2/rynek-pracy/Polacy-pewni-kwalifikacji-i-sukcesu-zawodowego-222425-150x100crop.jpg)

![Idealne biuro zwiększa wydajność pracy [© arsdigital - Fotolia.com] Idealne biuro zwiększa wydajność pracy](https://s3.egospodarka.pl/grafika2/powierzchnie-biurowe/Idealne-biuro-zwieksza-wydajnosc-pracy-144686-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)