-

![Oprogramowanie szpiegujące. Groźny nie tylko Pegasus Oprogramowanie szpiegujące. Groźny nie tylko Pegasus]()

Oprogramowanie szpiegujące. Groźny nie tylko Pegasus

... . Proces może odbywać się w dwojaki sposób: potajemnie - dane są zazwyczaj szyfrowane i przesyłane w małych pakietach, aby uniknąć wykrycia, lub okresowy, kiedy program pakuje i wysyła zebrane informacje w regularnych odstępach czasu. Druga z wymienionych metod pozwala bardziej uważnym użytkownikom smartfonów, bądź komputerów domyślić się, że ...

-

![Przegląd technologiczny portalu Interkl@sy [© stoupa - Fotolia.com] Przegląd technologiczny portalu Interkl@sy]()

Przegląd technologiczny portalu Interkl@sy

... portalu własne rozwiązania architektoniczne, nie korzystając z wcześniejszego opracowania Infovide. Program Interkl@sa finansowany jest nie tylko z krajowych środków publicznych ... pozarządowe, sponsorzy prywatni oraz rodzice. Wstępnie, publiczne i prywatne środki, które uruchomił program Interkl@sa, szacuje się na 400 mln zł. Polski Portal ...

Tematy: interkl@sa -

![HP dla 3G [© pizuttipics - Fotolia.com] HP dla 3G]()

HP dla 3G

... linuksowa wersja stosowanego w wielu sieciach telekomunikacyjnych pakietu OpenCall nie jest jeszcze gotowa. HP udostępniło już jednak zestawy testowe oraz dostosowało program do nowych serwerów z układami Intela, przygotowanych specjalnie na rynek telekomunikacyjny.

-

![Neostrada dla szkół [© pizuttipics - Fotolia.com] Neostrada dla szkół]()

Neostrada dla szkół

... danych. Porozumienie w sprawie realizacji programu podpisali wczoraj Minister Edukacji Narodowej i Sportu Mirosław Sawicki oraz Prezes Telekomunikacji Polskiej Marek Józefiak. - Program ten pozwoli wielu szkołom na korzystanie ze stałego dostępu do Internetu w nowoczesnej technologii ADSL. Będziemy promować wykorzystanie multimedialnych narzędzi ...

-

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy]()

Walentynkowe wirusy

... najprostszych chwytów socjotechnicznych, wykorzystujący tematy przewodnie miłości do ukrycia złośliwego kodu w wiadomości. Może wydaje się to proste, wystarczy przecież zaktualizować program antywirusowy i przeglądać ze szczególną ostrożnością wszystkie otrzymywane wiadomości. Jednak to, co jest proste przeważnie po prostu się ignoruje – mówi Piotr ...

-

![E-bezpieczeństwo w TP SA [© pizuttipics - Fotolia.com] E-bezpieczeństwo w TP SA]()

E-bezpieczeństwo w TP SA

... programami szpiegującymi oraz funkcję blokady rodzicielskiej, tzw. filtrowanie zawartości witryn WWW. - Panda TruPrevent Personal – rozwiązanie uzupełniające, dla posiadających program antywirusowy innych producentów niż Panda. Pakiet chroni przed nieznanymi zagrożeniami, które nie występują jeszcze w bazie sygnatur wirusów oprogramowania. Pakiety ...

-

![Nie bądź "klientem" z przymusu [© stoupa - Fotolia.com] Nie bądź "klientem" z przymusu]()

Nie bądź "klientem" z przymusu

... hasło umożliwiające odszyfrowanie pliku. Fałszywa jest także deklaracja autora wirusa, iż programu deszyfrującego nie ma na dysku zarażonego komputera – w rzeczywistości program jest tam przez cały czas, ponieważ jest niezbędny do odzyskania danych. Zalecenia Trend Micro: Infekcji trojanem ACHIVEUS.A można uniknąć – wystarczy ...

-

![Jak poradzić sobie psychicznie z kryzysem medialnym [© Minerva Studio - Fotolia.com] Jak poradzić sobie psychicznie z kryzysem medialnym]()

Jak poradzić sobie psychicznie z kryzysem medialnym

... , klientami i przyjaciółmi. Takie kontakty mogą poprawić Twój nastrój i - jeśli będziesz mieć szczęście - zainspirują do nowych działań. 4. Bądź konsekwentny - Konsekwentnie realizuj program naprawczy. Jeśli diagnoza był prawidłowa i terapia dobrze wybrana wkrótce pojawią się pierwsze efekty. Wszyscy lubimy kiedy na koniec zwycięża pozytywny ...

-

![Tydzień 45/2006 (06-12.11.2006) [© RVNW - Fotolia.com] Tydzień 45/2006 (06-12.11.2006)]()

Tydzień 45/2006 (06-12.11.2006)

... hiszpański koncernu energetyczny, za który oferował ostatnio 37 mld euro. Madryt chce jednak, by E.ON zrealizował przyjęty już przez Endesę program inwestycyjny i by sprzedał akcje Endesy, gdyby w ciągu 10 lat sam został przejęty przez innego inwestora. E.ON zaakceptował oba warunki. Jest ...

-

![Internet i komputery w Polsce Internet i komputery w Polsce]()

Internet i komputery w Polsce

... z zaawansowanymi umiejętnościami informatycznymi. W kwietniu 2006 r. wśród badanych osób - 8 procent potrafiło utworzyć stronę internetową, a 5 procent - napisać program komputerowy w specjalistycznym języku programowania. Korzystanie z technologii informatycznych i zasobów światowej sieci komputerowej było znacznie zróżnicowane, zarówno wśród ...

-

![Panda: nadchodzi szkodliwy Icepack [© stoupa - Fotolia.com] Panda: nadchodzi szkodliwy Icepack]()

Panda: nadchodzi szkodliwy Icepack

... wykryte luki systemowe, których użytkownicy nie zdążyli jeszcze najprawdopodobniej wyeliminować. „Icepack to nowej generacji samonapędzający się automat do infekowania komputerów – program wykrada poufne dane i wykorzystuje je do atakowania kolejnych maszyn” – mówi Piotr Walas, dyrektor techniczny firmy Panda Software Polska. „Inwestycja 400 ...

-

![ESET: lista wirusów VIII 2007 ESET: lista wirusów VIII 2007]()

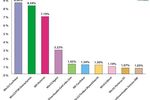

ESET: lista wirusów VIII 2007

... sierpniowej liście wirusów znalazł się również Win32/Agent - aplikacja bardzo podobna do poprzedniej, która potrafi kamuflować swoją obecność na komputerze ofiary. Program działa na zasadzie konia trojańskiego, otwiera dostęp do komputera kolejnym złośliwym programom oraz łączy się ze zdalnym serwerem i pobiera z niego ...

-

![G DATA: bezpieczne wirtualne zakupy [© stoupa - Fotolia.com] G DATA: bezpieczne wirtualne zakupy]()

G DATA: bezpieczne wirtualne zakupy

... się do swojego banku lub internetowego sklepu. W momencie otwarcia strony logowania, program aktywuje się, po czym przesyła wszystkie wpisywane informacje do ... w poszukiwaniu szkodliwego kodu. Upewnij się, że Twój system operacyjny i program antywirusowy są aktualne, regularnie dokonuj aktualizacji. Hakerzy wykorzystują obecnie luki bezpieczeństwa ...

-

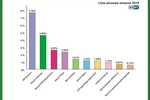

![ESET: lista wirusów I 2008 ESET: lista wirusów I 2008]()

ESET: lista wirusów I 2008

... Paweł Rybczyk, inżynier systemowy w firmie DAGMA, dystrybuującej programy ESET w Polsce. "Współczesne zagrożenia zmieniają się i powielają tak szybko, że tradycyjny program antywirusowy to za mało, by skutecznie zabezpieczyć komputer. Potrzebne jest rozwiązanie umożliwiające ochronę przed nieznanymi jeszcze zagrożeniami – antywirus zapewniający ...

-

![KPP: analiza bezrobocia w Polsce [© Scanrail - Fotolia.com] KPP: analiza bezrobocia w Polsce]()

KPP: analiza bezrobocia w Polsce

... zł. Były one odpowiedzią na sytuację na rynku i miały pomóc trwale bezrobotnym w znalezieniu pracy oraz zapewnić przedsiębiorcom pracowników o odpowiednich kwalifikacjach. Program „Inwestycje w kwalifikacje deficytowe na rynku pracy” był skierowany m.in. do osób długotrwale bezrobotnych, osób powyżej 50 roku życia i samotnie wychowujących ...

-

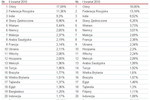

![ESET: lista wirusów X 2008 ESET: lista wirusów X 2008]()

ESET: lista wirusów X 2008

... kodeka. W rzeczywistości pobrany plik okazuje się złośliwym programem. WMA/TrojanDownloader.GetCodec.Gen, który znalazł się w czołówce zagrożeń ubiegłego miesiąca, to złośliwy program, który konwertuje wszystkie pliki audio, znalezione na komputerze swojej ofiary, do formatu WMA i modyfikuje je w taki sposób, aby próba ich ...

-

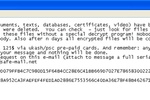

![Spam i komputery zombie VII-IX 2008 Spam i komputery zombie VII-IX 2008]()

Spam i komputery zombie VII-IX 2008

... zostało uznanych za spam. Powyższe dane zgromadzono na podstawie ponad 124 milionów wiadomości e-mail, które zostały przeanalizowane przez TrustLayer Mail, program do walki ze spamem Panda Security. Zombie rozsyła spam Ogromna ilość spamu została wysłana z komputerów zainfekowanych przez boty, czyli rodzaj ...

-

![Polska gospodarka w 2008 r. w opinii KPP [© Scanrail - Fotolia.com] Polska gospodarka w 2008 r. w opinii KPP]()

Polska gospodarka w 2008 r. w opinii KPP

... marazmu odziedziczonego po poprzedniej ekipie w tej, jakże istotnej, sferze życia gospodarczego. Światowy kryzys wciąż weryfikuje, przygotowany na początku roku, czteroletni program prywatyzacyjny, obejmujący 740 spółek Skarbu Państwa. Niektóre debiuty giełdowe rząd musiał odłożyć na później, inne stoją pod znakiem zapytania. Ważne ...

-

![Polska energetyka - koniec ery węgla? [© christian42 - Fotolia.com] Polska energetyka - koniec ery węgla?]()

Polska energetyka - koniec ery węgla?

... ocenie - nie. Nic się nie stanie, jeśli w tym roku pakiet nie zostanie przyjęty. Nie zostanie przyjęty program, który będzie programem niszczenia polskiej gospodarki. Musi być program uwzględniający nasze realia - podkreśla Bernard Błaszczyk, wiceminister środowiska. Także Jerzy Buzek, poseł do Parlamentu Europejskiego, nie ...

-

![ESET: lista wirusów I 2009 ESET: lista wirusów I 2009]()

ESET: lista wirusów I 2009

... osób daje się na nią nabrać. Ogromny sukces twórcy tego typu zagrożeń zawdzięczają nieostrożności użytkowników. Wierzą oni, że pobierając z sieci program wskazany przez znany i wielokrotnie otwierany wcześniej plik, rozszerzą możliwości multimedialne swoich systemów operacyjnych. W rzeczywistości na dysk zamiast oczekiwanego kodeka trafia ...

-

![ESET: lista wirusów III 2009 ESET: lista wirusów III 2009]()

ESET: lista wirusów III 2009

... Win32/PSW.OnLineGames, wykradający loginy oraz hasła graczy sieciowych MMORPG. W pierwszej dziesiątce zagrożeń, które atakowały w marcu najczęściej znalazł się również złośliwy program WMA/TrojanDownloader.GetCodec.Gen, który po przedostaniu się na komputer swojej ofiary modyfikuje wszystkie pliki audio tak, aby próba ich otwarcia ...

-

![Tydzień 32/2009 (03-09.08.2009) [© RVNW - Fotolia.com] Tydzień 32/2009 (03-09.08.2009)]()

Tydzień 32/2009 (03-09.08.2009)

... powodu nietrafionych kredytów w sektorze przedsiębiorstw i na rynku nieruchomości stracił w I półroczu 3,1 mld funtów, z czego 80% stanowią straty HBOS. Teraz bank wdraża program oszczędnościowy (zwalnia w tym roku 8800 pracowników) i zamierza do 2011 r. zaoszczędzić 1,5 mld funtów. Rząd Rosji zrezygnował z podniesienia od przyszłego roku podatków ...

-

![Badania marketingowe a wybór marki [© Minerva Studio - Fotolia.com] Badania marketingowe a wybór marki]()

Badania marketingowe a wybór marki

... profesor Robert Heath w swojej książce „Ukryta moc reklamy” - reklama jest ciałem obcym wciętym w program i nie oczekujemy, że powie nam coś interesującego, nowego i że to będzie wiarygodne. Generalnie sam program telewizyjny oglądamy w stanie pasywnym, a co dopiero reklamy. W tym pasywnym stanie, przetwarzanie informacji zachodzi ...

-

![Złośliwe oprogramowanie na Walentynki [© stoupa - Fotolia.com] Złośliwe oprogramowanie na Walentynki]()

Złośliwe oprogramowanie na Walentynki

... używaj współdzielonych ani publicznych komputerów do przeprowadzania transakcji lub operacji, które wymagają wprowadzania haseł lub innych danych osobowych. Zainstaluj skuteczny program antywirusowy, wykrywający zarówno te znane, jak i nowe typy złośliwego oprogramowania.

-

![ESET: zagrożenia internetowe VIII 2010 ESET: zagrożenia internetowe VIII 2010]()

ESET: zagrożenia internetowe VIII 2010

... jego zawartość programem antywirusowym lub bezpłatnym skanerem online. Korzystaj w systemie Windows z profilu użytkownika pozbawionego uprawnień administratora. Zainstaluj program antywirusowy lub pakiet bezpieczeństwa. Listę najczęściej atakujących zagrożeń sierpnia zamyka TrojanBredolab - koń trojański, który po zainfekowaniu komputera łączy ...

-

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

... czekać. W maju w Internecie pojawiło się narzędzie do tworzenia botów TwitterNET Builder. Program ten tworzy botnet wykorzystując konto na Twitterze jako centrum kontroli. Ponieważ ... lukę HSC (CVE-2010-1885). Exploit ten szybko umacnia swoją pozycję. W kwartalnym rankingu program ten zajmuje trzynaste miejsce, mimo że pojawił się dopiero w ostatnim ...

-

![Fuzja - jak zminimalizować straty? [© Minerva Studio - Fotolia.com] Fuzja - jak zminimalizować straty?]()

Fuzja - jak zminimalizować straty?

... , by oni, w chwili zmiany właściciela, pozostali w firmie, byli zmotywowani i chętnie współpracowali.Taki program lojalnościowy pozwala im z większą otwartością rozmawiać o zmianach i nowych rozwiązaniach w firmie. Z praktyki wynika, że taki program powinien być, dla przejmującego podmiotu, priorytetem. Zdarzają się przypadki, że po informacji ...

-

![Uwaga na fałszywe defragmentatory dysku Uwaga na fałszywe defragmentatory dysku]()

Uwaga na fałszywe defragmentatory dysku

... . Użytkownik zostaje zachęcony do uruchomienia procesu defragmentacji, który przenosi się do „bezpiecznego trybu” (notabene fałszywego) i rozpoczyna „naprawę” błędów. Następnie program prosi o dokonanie płatnej aktywacji, która ma pozwolić na ostateczną „naprawę” błędów na dysku. Podczas aktywacji użytkownik proszony jest o podanie rozmaitych ...

-

![Marketing referencyjny [© Minerva Studio - Fotolia.com] Marketing referencyjny]()

Marketing referencyjny

... potrzebują paru rozrywkowych gości, którzy powiedzą tu i tam, przez nikogo nieprzymuszani ani nieopłacani, że bez orzeszka nie ma w ogóle zabawy, a program komputerowy się nie sprzeda, jeśli nie sfabrykuje się łzawej historii, o tym, że nie jest taki skomplikowany, zaś jego zakup odmienił ...

-

![BitDefender Rescue CD BitDefender Rescue CD]()

BitDefender Rescue CD

... , rumuńska lub hiszpańska) oraz zaakceptowaniu warunków umowy licencyjnej następuje uruchomienie interfejsu skanera BitDefender. Jeśli komputer posiada połączenie z Internetem, program automatycznie zaktualizuje swoje bazy sygnatur antywirusowych oraz silniki skanujące, dzięki czemu możliwe będzie wykrycie i usunięcie także najnowszych szkodników ...

-

![Wirus GpCode wraca Wirus GpCode wraca]()

Wirus GpCode wraca

... niszczenia danych po określonym czasie. Dane można spróbować odzyskać podłączając dysk twardy do innego komputera, na którym zainstalowany jest uaktualniony program antywirusowy. Użytkownicy produktów Kaspersky Lab są w pełni chronieni przed najnowszą wersją GpCode’a. Szkodnik ten jest wykrywany jako Trojan-Ransom.Win32.GpCode ...

-

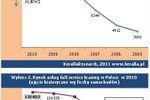

![Flota samochodowa: CFM w Polsce 2010 Flota samochodowa: CFM w Polsce 2010]()

Flota samochodowa: CFM w Polsce 2010

W Polsce przedsiębiorstwa, które mają floty samochodowe liczące kilka, czy kilka tysięcy aut, "oddają" swoje samochody firmom (CFM), które nimi zarządzają. To stosunkowo młody rynek w Polsce, który jednak konsekwentnie rośnie. Na koniec ubiegłego roku 13,8 tys. firm korzystało z outsourcingu floty samochodowej i w sumie było to ponad 132 tys. aut. ...

-

![Świat: wydarzenia tygodnia 33/2011 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 33/2011]()

Świat: wydarzenia tygodnia 33/2011

... także podwyżka podatków dla bogatszych Amerykanów (sprzeciwiają się temu Republikanie). Biały Dom ma ogłosić program dot. szybszego tworzenia miejsc pracy. Obecnie bezrobocie w USA jest na poziomie 9,1 proc. Program ma zawierać m.in. ulgi podatkowe, inwestycje infrastrukturalne oraz pomoc dla długotrwale bezrobotnych. Japoński rząd ...

-

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski]()

ZBP a rozwój gospodarczy Polski

... rozwoju Polski, ale też Europy. Ad. 1 - Budowa wizerunku Polski jako kraju wiarygodnego, praworządnego i stabilnego o wysokiej zdolności inwestycyjnej. Konsekwentny program redukcji długu publicznego i deficytu budżetowego oraz uzgodnienie kilku kluczowych programów rozwojowych Polski Opracowanie i wdrożenie kompleksowego programu naprawy finansów ...

-

![Kandydaci w wyborach nieprzygotowani do rekrutacji [© Scanrail - Fotolia.com] Kandydaci w wyborach nieprzygotowani do rekrutacji]()

Kandydaci w wyborach nieprzygotowani do rekrutacji

... narzędzi wykorzystywanym do komunikacji w tej kampanii. Profil Naczasa na Facebook’u, choć w znacznym stopniu jest powtórzeniem treści z ze strony, zawiera „interaktywny” program wyborczy, czego nie zrobił żaden z kontrkandydatów. - Potrafi wykorzystać doświadczenie z pracy, jaką wykonuje na co dzień. Dzięki dokładnemu zaprezentowaniu swojej osoby ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Przegląd technologiczny portalu Interkl@sy [© stoupa - Fotolia.com] Przegląd technologiczny portalu Interkl@sy](https://s3.egospodarka.pl/grafika/interkl-sa/Przeglad-technologiczny-portalu-Interkl-sy-MBuPgy.jpg)

![HP dla 3G [© pizuttipics - Fotolia.com] HP dla 3G](https://s3.egospodarka.pl/grafika/HP/HP-dla-3G-QhDXHQ.jpg)

![Neostrada dla szkół [© pizuttipics - Fotolia.com] Neostrada dla szkół](https://s3.egospodarka.pl/grafika/Neostrada/Neostrada-dla-szkol-QhDXHQ.jpg)

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy](https://s3.egospodarka.pl/grafika/Walentynki/Walentynkowe-wirusy-MBuPgy.jpg)

![E-bezpieczeństwo w TP SA [© pizuttipics - Fotolia.com] E-bezpieczeństwo w TP SA](https://s3.egospodarka.pl/grafika/pakiety-internetowe/E-bezpieczenstwo-w-TP-SA-QhDXHQ.jpg)

![Nie bądź "klientem" z przymusu [© stoupa - Fotolia.com] Nie bądź "klientem" z przymusu](https://s3.egospodarka.pl/grafika/wirusy/Nie-badz-klientem-z-przymusu-MBuPgy.jpg)

![Jak poradzić sobie psychicznie z kryzysem medialnym [© Minerva Studio - Fotolia.com] Jak poradzić sobie psychicznie z kryzysem medialnym](https://s3.egospodarka.pl/grafika/kryzys-medialny/Jak-poradzic-sobie-psychicznie-z-kryzysem-medialnym-iG7AEZ.jpg)

![Tydzień 45/2006 (06-12.11.2006) [© RVNW - Fotolia.com] Tydzień 45/2006 (06-12.11.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-45-2006-06-12-11-2006-sNRO59.jpg)

![Panda: nadchodzi szkodliwy Icepack [© stoupa - Fotolia.com] Panda: nadchodzi szkodliwy Icepack](https://s3.egospodarka.pl/grafika/Icepack/Panda-nadchodzi-szkodliwy-Icepack-MBuPgy.jpg)

![G DATA: bezpieczne wirtualne zakupy [© stoupa - Fotolia.com] G DATA: bezpieczne wirtualne zakupy](https://s3.egospodarka.pl/grafika/zakupy-online/G-DATA-bezpieczne-wirtualne-zakupy-MBuPgy.jpg)

![KPP: analiza bezrobocia w Polsce [© Scanrail - Fotolia.com] KPP: analiza bezrobocia w Polsce](https://s3.egospodarka.pl/grafika/bezrobocie-w-Polsce/KPP-analiza-bezrobocia-w-Polsce-apURW9.jpg)

![Polska gospodarka w 2008 r. w opinii KPP [© Scanrail - Fotolia.com] Polska gospodarka w 2008 r. w opinii KPP](https://s3.egospodarka.pl/grafika/polska-gospodarka/Polska-gospodarka-w-2008-r-w-opinii-KPP-apURW9.jpg)

![Polska energetyka - koniec ery węgla? [© christian42 - Fotolia.com] Polska energetyka - koniec ery węgla?](https://s3.egospodarka.pl/grafika/przemysl-energetyczny/Polska-energetyka-koniec-ery-wegla-zaGbha.jpg)

![Tydzień 32/2009 (03-09.08.2009) [© RVNW - Fotolia.com] Tydzień 32/2009 (03-09.08.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-32-2009-03-09-08-2009-sNRO59.jpg)

![Badania marketingowe a wybór marki [© Minerva Studio - Fotolia.com] Badania marketingowe a wybór marki](https://s3.egospodarka.pl/grafika/strategia-marketingowa/Badania-marketingowe-a-wybor-marki-iG7AEZ.jpg)

![Złośliwe oprogramowanie na Walentynki [© stoupa - Fotolia.com] Złośliwe oprogramowanie na Walentynki](https://s3.egospodarka.pl/grafika/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-na-Walentynki-MBuPgy.jpg)

![Fuzja - jak zminimalizować straty? [© Minerva Studio - Fotolia.com] Fuzja - jak zminimalizować straty?](https://s3.egospodarka.pl/grafika/fuzje/Fuzja-jak-zminimalizowac-straty-iG7AEZ.jpg)

![Marketing referencyjny [© Minerva Studio - Fotolia.com] Marketing referencyjny](https://s3.egospodarka.pl/grafika/marketing-referencyjny/Marketing-referencyjny-iG7AEZ.jpg)

![Świat: wydarzenia tygodnia 33/2011 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 33/2011](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-33-2011-12AyHS.jpg)

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski](https://s3.egospodarka.pl/grafika/ZBP/ZBP-a-rozwoj-gospodarczy-Polski-apURW9.jpg)

![Kandydaci w wyborach nieprzygotowani do rekrutacji [© Scanrail - Fotolia.com] Kandydaci w wyborach nieprzygotowani do rekrutacji](https://s3.egospodarka.pl/grafika/kampania-wyborcza/Kandydaci-w-wyborach-nieprzygotowani-do-rekrutacji-apURW9.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)