-

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... administracyjnego PHPMyAdmin, wykorzystywanego do zarządzania relacyjnymi bazami danych. Co więcej, na serwerach kontrolowanych przez cyberprzestępców analitycy bezpieczeństwa ... przez laboratorium wirusowe Doctor Web została nazwana Trojan.LoadMoney.336. Ten instalator niechcianego oprogramowania dość często bywa wykrywany na komputerach osobistych. ...

-

![Ściągasz torrenty? Bądź ostrożny! [© tashatuvango - Fotolia.com] Ściągasz torrenty? Bądź ostrożny!]()

Ściągasz torrenty? Bądź ostrożny!

... co wskazuje jego nazwa, a nie najnowsze zagrożenie ransomware. Praktyka dowodzi, że źródłem poważnego zagrożenia może być już samo pobranie klienta torrentowego (np. BitTorrent), a więc oprogramowania koniecznego do pobierania plików przy użyciu protokołu BitTorrent. Złośliwy plik, udający instalator ... z rozszerzeniem wideo i instalator kodeków. Celem ...

-

![Narzędzie do automatycznego łatania [© Nmedia - Fotolia.com] Narzędzie do automatycznego łatania]()

Narzędzie do automatycznego łatania

... już w połowie lipca. Jednak prawie miesiąc po jej emisji, okazało się ze wiele komputerów wciąż nie miało zainstalowanej tej łaty, co stało się powodem istnej epidemii wywołanej wirusem Blaster.

-

![Niebezpieczne strony internetowe I kw. 2011 Niebezpieczne strony internetowe I kw. 2011]()

Niebezpieczne strony internetowe I kw. 2011

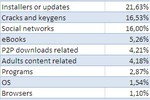

... chciałby obejrzeć najnowszych nagrań z tak niszczycielskiej katastrofy naturalnej jak niedawne trzęsienie ziemi w Japonii?” Ranking popularności Badanie pokazuje preferencje użytkowników co do przynęt stosowanych przez hakerów w celu rozpowszechniania złośliwych kodów. Przykładowo, jeśli chodzi o aplikacje P2P najpopularniejszym programem jest Ares ...

-

![G DATA USB KEYBOARD GUARD ochroni przed fałszywą klawiaturą G DATA USB KEYBOARD GUARD ochroni przed fałszywą klawiaturą]()

G DATA USB KEYBOARD GUARD ochroni przed fałszywą klawiaturą

... , że tak - i to nawet nie tyle klawiatura, co zmanipulowane urządzenia USB ją udające. Najnowszą metodę infekcji komputerów za pomocą ... specjalistów z G DATA działa niezależnie od zainstalowanego oprogramowania antywirusowego i jest z nim kompatybilne. Instalator G DATA USB KEYBOARD GUARD można pobrać ze strony: https://www.gdata.de/rdk/dl-int-usb ...

-

![Dla kogo rynek pracy w Niemczech? Dla kogo rynek pracy w Niemczech?]()

Dla kogo rynek pracy w Niemczech?

... urzędów pracy należy: wulkanizator, tokarz, operator frezarki, spawacz, instalator wentylacji, mechanik maszyn rolniczych, elektryk/ monter, lakiernik pojazdów i samochodów ... są opłacane. Do tej pory wielu z tych osób nie zna języka niemieckiego, co stanowi znaczącą przeszkodę w podjęciu pracy u naszych sąsiadów. W dłużej perspektywie, świadomość ...

-

![7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach 7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach]()

7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach

... nakłoniona do pobrania i zainstalowania oprogramowania reklamującego, które skrywa instalator koparki. Instalator ten zapisuje legalne narzędzie systemu Windows, ... przestępcy kopali monety Electroneum i zarobili niemal 7 milionów w drugiej połowie 2017 r. – co można porównać z kwotami, które kiedyś zarabiali twórcy oprogramowania ransomware. ...

-

![System Mac pod ostrzałem trojanów reklamowych [© vchalup - Fotolia.com] System Mac pod ostrzałem trojanów reklamowych]()

System Mac pod ostrzałem trojanów reklamowych

... go ze stron www oferujących darmowe oprogramowanie dla Mac OS X. Gdy instalator zostanie uruchomiony, użytkownik widzi na ekranie standardowy ekran powitalny. Gdy kliknie ... tak się nie dzieje, gdyż instalator pomija ten krok i przechodzi do następnego etapu, prosząc użytkownika o podanie folderu do instalacji. Co więcej, trojan ustawia się tak ...

-

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

Sieci botnet: dochodowy interes

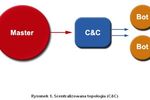

... znane również jako sieci zombie), które stanowią obecnie jedno z najpoważniejszych zagrożeń bezpieczeństwa IT. Jest to pierwszy z serii artykułów dotyczących botnetów. Co to jest botnet? Botnet to sieć komputerów złożona z maszyn zainfekowanych szkodliwym backdoorem. Backdoor umożliwia cyberprzestępcom zdalną kontrolę nad zainfekowanymi komputerami ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Oficjalna wersja 1.0 PLD Linux Distribution juz ukończona. Oficjalna wersja 1.0 PLD Linux Distribution juz ukończona.]()

Oficjalna wersja 1.0 PLD Linux Distribution juz ukończona.

... oferowaną przez tę dystrybucję jest wsparcie części dostępnych programów pocztowych dla certyfikatów x.509, co pozwoli na proste korzystanie z wprowadzanego właśnie w Polsce podpisu cyfrowego. Instalację PLD ułatwia zarówno istniejący instalator samego PLD, jak i możliwość doinstalowywania kolejnych pakietów przez sieć dzięki programom poldek oraz ...

Tematy: pld linux distribution -

![Pamięci masowe NETGEAR ReadyNAS 1100 Pamięci masowe NETGEAR ReadyNAS 1100]()

Pamięci masowe NETGEAR ReadyNAS 1100

... duże ilości danych. Urządzenie zostało wyposażone w wbudowany serwer mediów, gigabitowe złącze Ethernet oraz wbudowany instalator Front-View Setup Wizard. NAS obsługuje protokoły strumieniowe, takie jak UPnP AV, co daje użytkownikom bezpośredni dostęp do zawartości NAS bez pośrednictwa komputera PC, a także może obsługiwać szereg ...

-

![Koniec MSN Messengera, początek ataków [© Koniec MSN Messengera, początek ataków] Koniec MSN Messengera, początek ataków]()

Koniec MSN Messengera, początek ataków

... , co czeka nas tuż przed datą zamknięcia komunikatora Microsoftu. Atak wycelowany jest w użytkowników, którzy poszukują wersji instalacyjnej MSN Messengera, i wykorzystuje kupione do tego celu domeny internetowe oraz sponsorowane linki w wyszukiwarkach internetowych. Użytkownik, który natrafi w wynikach wyszukiwania na sfałszowany instalator MSN ...

-

![Wsparcie techniczne Microsoftu? Nie, to cyberprzestępcy [© Mikko Lemola - Fotolia] Wsparcie techniczne Microsoftu? Nie, to cyberprzestępcy]()

Wsparcie techniczne Microsoftu? Nie, to cyberprzestępcy

... założyć, że od początku istnienia Internetu na większość skrzynek mailowych wpadła co najmniej jedna obietnica uzyskania znaczącego profitu (np. spadku) w zamian ... Po drugie, zastosowanie kombinacji klawiszy Ctrl+Shift+T uruchamia wbudowany w zagrożenie instalator usługi TeamViewer. Wykorzystując to popularne narzędzie pracy zdalnej udający support ...

-

![Koparka bitcoin znowu atakuje Koparka bitcoin znowu atakuje]()

Koparka bitcoin znowu atakuje

... zostanie zainstalowany na komputerze ofiary, automatycznie pobierany jest szkodliwy komponent: instalator koparki bitcoin lub innej kryptowaluty. Poza samym wydobywaniem pieniędzy ... już w grudniu 2016 r., gdy badacz z firmy poinformował o co najmniej 1 000 komputerach zainfekowanych szkodliwym oprogramowaniem wydobywającym kryptowalutę Zcash, która ...

-

![Cryptojacking rządzi, a ransomware ciągle szyfruje [© twinsterphoto - Fotolia.com] Cryptojacking rządzi, a ransomware ciągle szyfruje]()

Cryptojacking rządzi, a ransomware ciągle szyfruje

... dużej mocy obliczeniowej, dostępnej np. w procesorach kart graficznych. Tylko po co je kupować, gdy można zdalnie budować całe ich farmy infekując ... kilka godzin obok oryginalnego produktu znajdował się wirus ransomware, udający jego instalator. Różnica była subtelna: nazwę właściwego pliku wydłużono literą “s” (SUPERAntiSpywares.exe), serwując ...

-

![Spam i phishing I kw. 2019 r. [© thodonal - Fotolia.com] Spam i phishing I kw. 2019 r.]()

Spam i phishing I kw. 2019 r.

... ofiary były przenoszone na stronę magazynu danych w chmurze, skąd pobierały instalator szkodliwego oprogramowania, który wyglądał jak plik aplikacji Word. ... w marcu (56,3%). Średni udział niechcianych wiadomości w globalnym ruchu e-mail wynosił 56%, co stanowi wzrost o 4% w stosunku do I kwartału 2018 r. Największym źródłem spamu były Chiny (16%), ...

-

![Wideokonferencja Zoom na celowniku oszustów Wideokonferencja Zoom na celowniku oszustów]()

Wideokonferencja Zoom na celowniku oszustów

... Exe” i „microsoft-team_V # mu # D _ ##########.exe ” (# reprezentuje różne cyfry). Uruchomienie ich prowadzi do instalacji niesławnego InstallCore PUA na komputerze ofiary, co może potencjalnie prowadzić do kolejnej instalacji złośliwego oprogramowania. 90% cyberataków rozpoczyna się od kampanii phishingowej. Warto zastanowić się czy robimy ...

-

![Cyberprzestępcy zaatakowali przez Adobe Flash Player [© REDPIXEL - Fotolia.com] Cyberprzestępcy zaatakowali przez Adobe Flash Player]()

Cyberprzestępcy zaatakowali przez Adobe Flash Player

... . Co jednak interesujące, fałszywy instalator był pobierany z całkowicie legalnego adresu get.adobe.com. Jak to było możliwe? Okazuje się, że w czasie nawiązywania połączenia ruch był przekierowywany na serwer znajdujący się pod kontrolą cyberprzestępców. Nie wiadomo jednak, w jaki sposób do tego dochodziło. Istnieje natomiast co ...

-

![Jak cyberprzestępcy łamią nasze hasła? Jak cyberprzestępcy łamią nasze hasła?]()

Jak cyberprzestępcy łamią nasze hasła?

... na urządzeniu potencjalnej ofiary oprogramowanie rejestrujące sekwencje naciskanych klawiszy. Instalator keyloggera najczęściej ukryty jest w wiadomościach phishingowych. Zdobyte w ten sposób ... hasło, to i tak nie będą mogli oni ukończyć procesu logowania, a co za tym idzie – uzyskać dostępu do danych. Jednokrotne logowanie (SSO) – Umożliwia ...

-

![Adobe Flash Builder 4.5 for PHP [© Nmedia - Fotolia.com] Adobe Flash Builder 4.5 for PHP]()

Adobe Flash Builder 4.5 for PHP

... źródłowego. Adobe Flash Builder 4.5 for PHP zawiera zintegrowaną kopię Zend Studio 8, co umożliwia programistom efektywne tworzenie kodu i debugowanie w jednym środowisku oraz ułatwia ... Flash Builder 4.5 for PHP zintegrowanym z Zend Studio8 Wspólny instalator. Bezproblemowa instalacja produktów zintegrowanych w oprogramowaniu Flash Builder 4.5 for ...

-

![Kaspersky Lab: szkodliwe programy V 2011 Kaspersky Lab: szkodliwe programy V 2011]()

Kaspersky Lab: szkodliwe programy V 2011

... . Jeżeli na komputerze zainstalowany jest 64-bitowy system operacyjny, zostanie pobrany instalator w wersji Win64. W przeciwieństwie do swojego 32-bitowego “odpowiednika” 64-bitowa wersja ... , nazwisko i adres e-mail). Dwa dni później, 24 maja, na stronie sony.co.jp wykryto kilka luk w zabezpieczeniach. Jednak tym razem skradziona baza danych ...

-

![Trojan Duqu - nowe wątki Trojan Duqu - nowe wątki]()

Trojan Duqu - nowe wątki

... otworzył załączony plik DOC, który zawierał exploita wykorzystującego luki w zabezpieczeniach oraz instalator trojana. Osoby atakujące zastosowały na tym etapie interesujący fortel. ... kontroli zostaną opublikowane w późniejszym czasie. Na chwilę obecną wiemy o istnieniu co najmniej 12 unikatowych plików Duqu. Omawiany w tym poście wariant ma nazwę ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... na legalna stronę. Zainfekowany serwer prowadzi bazę danych odwiedzających, przez co żadne ID nie jest wykorzystywane dwukrotnie. Powrót Neosploita Na jakiej ... siebie program instalacyjny bootkita i wysyła do niego unikatowe ID użytkownika. Następnie instalator modyfikuje sektor rozruchowy i umieszcza w sektorach dysku twardego główne ciało ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![Ściągasz torrenty? Bądź ostrożny! [© tashatuvango - Fotolia.com] Ściągasz torrenty? Bądź ostrożny!](https://s3.egospodarka.pl/grafika2/torrenty/Sciagasz-torrenty-Badz-ostrozny-195865-150x100crop.jpg)

![Narzędzie do automatycznego łatania [© Nmedia - Fotolia.com] Narzędzie do automatycznego łatania](https://s3.egospodarka.pl/grafika/microsoft-installer/Narzedzie-do-automatycznego-latania-Qq30bx.jpg)

![System Mac pod ostrzałem trojanów reklamowych [© vchalup - Fotolia.com] System Mac pod ostrzałem trojanów reklamowych](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/System-Mac-pod-ostrzalem-trojanow-reklamowych-172194-150x100crop.jpg)

![Koniec MSN Messengera, początek ataków [© Koniec MSN Messengera, początek ataków] Koniec MSN Messengera, początek ataków](https://s3.egospodarka.pl/grafika2/MSN-Messenger/Koniec-MSN-Messengera-poczatek-atakow-115105-150x100crop.jpg)

![Wsparcie techniczne Microsoftu? Nie, to cyberprzestępcy [© Mikko Lemola - Fotolia] Wsparcie techniczne Microsoftu? Nie, to cyberprzestępcy](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Wsparcie-techniczne-Microsoftu-Nie-to-cyberprzestepcy-176248-150x100crop.jpg)

![Cryptojacking rządzi, a ransomware ciągle szyfruje [© twinsterphoto - Fotolia.com] Cryptojacking rządzi, a ransomware ciągle szyfruje](https://s3.egospodarka.pl/grafika2/kryptowaluty/Cryptojacking-rzadzi-a-ransomware-ciagle-szyfruje-210225-150x100crop.jpg)

![Spam i phishing I kw. 2019 r. [© thodonal - Fotolia.com] Spam i phishing I kw. 2019 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-I-kw-2019-r-218565-150x100crop.jpg)

![Cyberprzestępcy zaatakowali przez Adobe Flash Player [© REDPIXEL - Fotolia.com] Cyberprzestępcy zaatakowali przez Adobe Flash Player](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Cyberprzestepcy-zaatakowali-przez-Adobe-Flash-Player-201481-150x100crop.jpg)

![Adobe Flash Builder 4.5 for PHP [© Nmedia - Fotolia.com] Adobe Flash Builder 4.5 for PHP](https://s3.egospodarka.pl/grafika/Adobe/Adobe-Flash-Builder-4-5-for-PHP-Qq30bx.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)