-

![Pakiet Netia One Office dla MSP [© pizuttipics - Fotolia.com] Pakiet Netia One Office dla MSP]()

Pakiet Netia One Office dla MSP

... usługi telekomunikacyjne, jak: telefon z pakietem połączeń lokalnych i międzymiastowych, Internet, zapasową linię głosową, usługi hostingowe, umożliwiające założenie ... urządzenie z funkcją tworzenia sieci bezprzewodowej, do którego może bezpośrednio podłączyć komputery (lub urządzenia do rozdzielania sygnału) oraz do 10 telefonów z własnymi ...

-

![Notebooki Acer TravelMate z AMD Turion Notebooki Acer TravelMate z AMD Turion]()

Notebooki Acer TravelMate z AMD Turion

... z małych firm i biur domowych lub małych i średnich przedsiębiorstw, którzy używają komputery zarówno do pracy, jak i do rozrywki. Nowe notebooki charakteryzują się koncepcją ... Acer Crystal Eye, Acer GridVista, Acer Launch Manager, Adobe Reader, Corel WinDVD, McAfee Internet Security Suite, NTI Media-Maker, NTI Shadow, Microsoft Office Ready 2007 ( ...

-

![Fałszywe wiadomości e-mail z UPS Fałszywe wiadomości e-mail z UPS]()

Fałszywe wiadomości e-mail z UPS

... plik Userinit.exe w systemie operacyjnym Windows. Plik ten uruchamia przeglądarkę Internet Explorer, interfejs systemu i inne podstawowe procesy. Aby umożliwić dalszą prawidłową ... Atak z wykorzystaniem trojana Agent.JEN to rzadko spotykany przypadek ataku na komputery. Do tej pory w celu nakłonienia użytkowników do uruchomienia zainfekowanych plików ...

-

![Wirusy: atak na Facebook i MySpace [© stoupa - Fotolia.com] Wirusy: atak na Facebook i MySpace]()

Wirusy: atak na Facebook i MySpace

... funkcjonalności poprzez pobieranie uaktualnień z Internetu. Jest wysoce prawdopodobne, że zainfekowane komputery zostaną wykorzystane nie tylko do rozsyłania odsyłaczy wśród użytkowników serwisów ... Dwarf On The Street", "Examiners Caught Downloading Grades From The Internet", "Hello", "You must see it!!! LOL. My friend catched you on hidden cam", ...

Tematy: robaki, botnet, Facebook, Koobface.a, Koobface.b, serwisy społecznościowe, MySpace, ataki internetowe -

![Bezpieczeństwo sieci a koniec wakacji [© stoupa - Fotolia.com] Bezpieczeństwo sieci a koniec wakacji]()

Bezpieczeństwo sieci a koniec wakacji

... internetowych, wymieniają się plikami. Po powrocie z wakacji szczególnie dzieci „okupują” swoje komputery. Cyberprzestępcy wykorzystują to bezlitośnie. Dlatego Panda Security przypomina kilka prostych zasad ... uznamy za nieodpowiednie. Poza tym, sprawdzaj z kim dziecko rozmawia przez Internet oraz czy umawia się z osobami poznanymi w sieci. W celu ...

-

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw]()

Programy antywirusowe: coraz więcej oszustw

... szpiegującym, wmawiając użytkownikom (niezgodnie z prawdą), że ich komputery zostały zainfekowane, i oferując oprogramowanie zabezpieczające, które umożliwia ... niektórych użytkowników, pochodziła rzekomo od „Konsorcjum Operatorów Internetowych” (ang. Internet Service Provider Consorsium), które według informacji podanej w tej wiadomości, ...

-

![Ataki internetowe: trendy w 2009 [© Scanrail - Fotolia.com] Ataki internetowe: trendy w 2009]()

Ataki internetowe: trendy w 2009

... r. Mimo to większość zagrożeń będzie w dalszym ciągu dostarczanych przez Internet. „Dzisiaj zagrożenia rozprzestrzeniają się przede wszystkim poprzez odsyłacze. Po ... tego gdzie się znajdujemy. Urządzenia mobilne podążają taką samą ścieżką ewolucyjną jak komputery PC, które w ciągu 10 lat przeszły z mało popularnych i bardzo kosztownych połączeń ...

-

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO]()

Atak wirusów: uważaj na Sality.AO

... czemu zainfekowane komputery mogą być użyte m.in. do rozsyłania spamu, dystrybucji złośliwego oprogramowania, przeprowadzania ataków DoS. Infekcje nie ograniczają się wyłącznie do plików, tak jak miało to miejsce w przypadku dawnych wirusów. Zgodnie z najnowszymi tendencjami zagrożenia rozprzestrzeniają się także przez internet. W tym celu ...

-

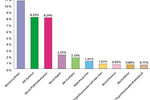

![Rynek mediów i reklamy I kw. 2009 Rynek mediów i reklamy I kw. 2009]()

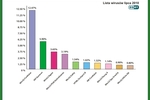

Rynek mediów i reklamy I kw. 2009

... -20%) oraz gazety (-18,7%) i magazyny (-16,6%). Wartym zauważenia jest fakt, iż Internet, jako jedyne medium, zanotował dodatni wskaźnik wzrostu (+7%) równocześnie umacniając ... się wyłącznie sektor produktów farmaceutycznych i leków (+4,2%). Największa redukcje zanotowały komputery i sprzęt audio-video (-26%), branża motoryzacyjna (-22,3%) oraz usługi ...

-

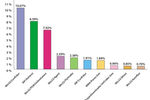

![ESET: lista wirusów VI 2009 ESET: lista wirusów VI 2009]()

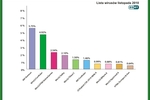

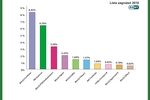

ESET: lista wirusów VI 2009

Firma ESET, producent ESET Smart Security oraz ESET NOD32 Antivirus, opublikowała listę zagrożeń, które najczęściej infekowały komputery użytkowników w czerwcu bieżącego roku. Przyczyną największej liczby wykrytych w tym czasie infekcji był znany już robak internetowy Conficker. ESET podaje, iż ...

-

![ESET: lista wirusów VII 2009 ESET: lista wirusów VII 2009]()

ESET: lista wirusów VII 2009

Firma ESET, producent ESET Smart Security oraz ESET NOD32 Antivirus, opublikowała listę zagrożeń, które najczęściej infekowały komputery użytkowników na całym globie w lipcu bieżącego roku. Przyczyną największej liczby wykrytych w tym czasie infekcji, podobnie jak w czerwcu bieżącego roku, był ...

-

![Ranking największych zagrożeń w Internecie Ranking największych zagrożeń w Internecie]()

Ranking największych zagrożeń w Internecie

... a także organizacji takich jak, Pentagon. Klez - stworzony w Niemczech w 2001 roku, infekował komputery tylko 13 dnia nieparzystego miesiąca. Nimda - jego nazwa pochodzi od ... ten robak także pochodzi z Niemiec. Powstał w 2004 roku, a wykorzystywał słabość Internet Explorera. Jego twórca jest także odpowiedzialny za powszechnie znany wirus Sasser. ...

-

![Koszty drukowania: brak kontroli w firmach Koszty drukowania: brak kontroli w firmach]()

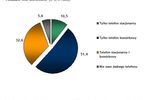

Koszty drukowania: brak kontroli w firmach

... się do zmiany przyzwyczajeń ich użytkowników" - zaznaczył. Biorąc pod uwagę fakt, że biura na całym świecie od lat działają w oparciu o komputery, Internet i sieciowe narzędzia komunikacji takie jak e-mail, rosną także oczekiwania w stosunku do popularyzacji idei "biura bez papieru". Jednak omawiane badania wykazały ...

-

![Konsumpcja w Polsce po 1989r: wnioski na przyszłość Konsumpcja w Polsce po 1989r: wnioski na przyszłość]()

Konsumpcja w Polsce po 1989r: wnioski na przyszłość

... fali popytu restytucyjnego na niektóre popularne artykuły gospodarstwa domowego i osobistego użytku, np. na nowe generacje samochodów, telewizorów i telewizję satelitarną (oraz internet), komputery – stacjonarne oraz laptopy, a także masowego popytu pierwotnego na telefony bezprzewodowe. Nie bez znaczenia jest też wymuszony przez reformy usług ...

-

![Apple - najbardziej innowacyjna marka [© Minerva Studio - Fotolia.com] Apple - najbardziej innowacyjna marka]()

Apple - najbardziej innowacyjna marka

... ̨. Kolorowy model iMaca był jasnym i czytelnym komunikatem dla otoczenia. I w nazwie oznacza internet. A Apple chce być centrum cyfrowego życia. Po iMacach przyszły iBooki. Wybrane nazewnictwo ... i wykorzystuje to teraz na swoją korzyść. Ma swój hardware i software. Swoje komputery i swój system operacyjny. Nie jest zależny od żadnych zewnę ...

-

![Jak budować lojalność klienta? [© Minerva Studio - Fotolia.com] Jak budować lojalność klienta?]()

Jak budować lojalność klienta?

... nie są ważne informacje ze świata - od tego są inne gazety, TV czy internet. Dla nich liczy się tylko i wyłącznie to, co się dzieje na miejscu. Jeden ... Steve Jobs) - ich historie są dowodem na to, że nawet tak techniczne urządzenia jak komputery mogą powstać z miłości i pasji. Fani Maca chętnie szukają takich potwierdzeń emocjonalnych, zwłaszcza gdy ...

-

![Nowe projektory Sanyo Nowe projektory Sanyo]()

Nowe projektory Sanyo

... . Powodem tak szybkiego wzrostu jest w dużej mierze fakt, że niemal wszystkie notebooki i komputery dostępne dziś na rynku mają panoramiczne ekrany – podłączenie panoramicznego ... projektory mogą być zdalnie monitorowane i zarządzane przez firmową sieć LAN i przez Internet. Dzięki temu, osoba nadzorująca pracę projektorów w firmie czy na uczelni ...

-

![Nowe antywirusy GData dla firm Nowe antywirusy GData dla firm]()

Nowe antywirusy GData dla firm

... komfortu obsługi. Programy G Data Software dzięki wielozadaniowości modułów AntiVirusa, AntiSpyware, AntiSpamu, Firewalla zabezpieczają firmowe komputery przez wszystkimi zagrożeniami, których źródłem jest Internet oraz hakerzy. Nowa, udostępniona właśnie wersja umożliwia centralne zarządzanie wszystkimi opcjami dostępnymi w biznesowych wersjach ...

-

![ESET: zagrożenia internetowe VII 2010 ESET: zagrożenia internetowe VII 2010]()

ESET: zagrożenia internetowe VII 2010

Firma ESET, producent ESET Smart Security oraz ESET NOD32 Antivirus, opublikowała listę zagrożeń, które w lipcu najczęściej infekowały komputery użytkowników na całym globie. Pierwszą pozycję we wspomnianym rankingu zajął robak internetowy Conficker, który w ubiegłym miesiącu był powodem ponad 12% ...

-

![Ewolucja spamu IV-VI 2010 Ewolucja spamu IV-VI 2010]()

Ewolucja spamu IV-VI 2010

... ten zajął drugie miejsce. Program ten wykorzystuje lukę w programie Microsoft Internet Explorer, w wersji 5.x i 6.x i został stworzony w celu gromadzenia poufnych ... co doprowadziło do powszechnego lekceważenia kwestii związanych z bezpieczeństwem informatycznym. Takie niechronione komputery są najbardziej narażone na infekcję, a następnie wcielenie ...

-

![Kradzież danych: jak się chronić? [© stoupa - Fotolia.com] Kradzież danych: jak się chronić?]()

Kradzież danych: jak się chronić?

... wypłynęły przy pomocy trojana. Pamiętajmy więc, że przez niezabezpieczone komputery i laptopy możemy najeść się wstydu, a to i tak najbardziej optymistyczny wariant ... „zainstaluj i zapomnij”, idealnym rozwiązaniem jest kompletny pakiet bezpieczeństwa typu Internet Security. Rozwiązanie takie zawiera wszystkie moduły, jakich potrzebujesz, aby ...

-

![ESET: zagrożenia internetowe XI 2010 ESET: zagrożenia internetowe XI 2010]()

ESET: zagrożenia internetowe XI 2010

... ataków na komputery użytkowników na całym świecie. Do tej same grupy co Conficker należy też inne zagrożenie, którego zwiększoną aktywność laboratoria antywirusowe ESET odnotowały w listopadzie (0,99% ataków w ubiegłym miesiącu). Mowa o JS/Exploit.CVE-2010-0806.A, który wykorzystuje lukę w niektórych wersjach przeglądarki Internet Explorer oraz ...

-

![Gospodarstwa domowe a rynek telekomunikacyjny 2010 Gospodarstwa domowe a rynek telekomunikacyjny 2010]()

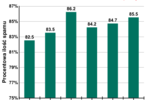

Gospodarstwa domowe a rynek telekomunikacyjny 2010

... posiada w domu komputer stacjonarny. Komputer przenośny 27,3 % respondentów. Z kolei 86,1 % gospodarstw domowych posiadających komputer ma w domu dostęp do sieci Internet. Respondenci najczęściej kupowali komputery w celu korzystania z Internetu (70,3 %) oraz dlatego, że był potrzebny do pracy lub nauki – odpowiednio 47,5% i 45,7%. Natomiast jedna ...

-

![ESET: zagrożenia internetowe 2010 ESET: zagrożenia internetowe 2010]()

ESET: zagrożenia internetowe 2010

... stanowiska w firmach technologicznych. Cybeprzestępcy wykorzystali przy okazji tego ataku lukę w przeglądarce Internet Explorer oraz technikę drive-by-download, dzięki czemu bez wiedzy adresatów wspomnianych wiadomości ich komputery mogły pobierać zagrożenia z zainfekowanych stron internetowych. Choć pierwotnym celem cyberprzestępców były konkretne ...

-

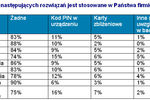

![Bezpieczeństwo IT w polskich firmach Bezpieczeństwo IT w polskich firmach]()

Bezpieczeństwo IT w polskich firmach

... – mówi Dariusz Nawojczyk, redaktor naczelny Webhosting.pl. Globalna sieć zagrożeń Internet stał się powszechnym narzędziem codziennej pracy. Jego zalety ... jak również niewielkie firmy muszą stawić czoło wielu współczesnym wyzwaniom. W badaniach „Komputery w fi rmach“ w ramach D-Link Technology Trend, zrealizowanych przez Millward Brown SMG/KRC ...

-

![Adobe Flash Builder 4.5 i Flex 4.5 [© Nmedia - Fotolia.com] Adobe Flash Builder 4.5 i Flex 4.5]()

Adobe Flash Builder 4.5 i Flex 4.5

... wprowadzanie produktów na rynek Uaktualnienia środowiska Flex umożliwiają programistom wielokrotne wykorzystywanie kodu w aplikacjach przeznaczonych na różne platformy, takie jak Internet, komputery stacjonarne oraz urządzenia Android, Blackberry Tablet OS i iOS. Przenoszenie aplikacji na inne platformy jest często równie proste jak rekompilacja ...

-

![F-Secure Mobile Security 7 [© Nmedia - Fotolia.com] F-Secure Mobile Security 7]()

F-Secure Mobile Security 7

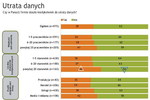

... danych przechowywanych w telefonie: numerów telefonów, zdjęć czy wiadomości – wynika z sondy przeprowadzonej przez fińskiego producenta oprogramowania zabezpieczającego komputery i telefony. Dzięki najnowszemu pakietowi bezpieczeństwa F-Secure Mobile Security 7 użytkownicy przenośnych urządzeń mogą czuć się bezpiecznie mimo niebezpieczeństw ...

-

![F-Secure Content Anywhere [© Nmedia - Fotolia.com] F-Secure Content Anywhere]()

F-Secure Content Anywhere

... łatwości dzielenia się swoimi plikami. "Coraz większą rolę w życiu odgrywa mobilny Internet. Ludzie chcą mieć dostęp do swoich zdjęć, filmów czy muzyki z każdego ... nasz podświadomy opór, ale w perspektywie 5-10 lat uporamy się z tymi obawami. Przynajmniej komputery i serwery są obiektywne i nie będą o nas plotkować, jak to bywa w małym miasteczku" ...

-

![Pierwsza Komunia: liczą się pieniądze i prezenty Pierwsza Komunia: liczą się pieniądze i prezenty]()

Pierwsza Komunia: liczą się pieniądze i prezenty

Pieniądze, komputery, smartfony - oto lista życzeń współczesnego ośmiolatka. Zwłaszcza jeżeli w perspektywie ma Pierwszą Komunię Świętą. Internetowa porównywarka cen Nokaut.pl przeprowadziła ankietę ...

-

![G Data MobileSecurity 2 [© smex - Fotolia.com] G Data MobileSecurity 2]()

G Data MobileSecurity 2

... w ten sposób zabezpiecza użytkownika na przykład w trakcie robienia zakupów przez Internet. Ochrona przed niebezpiecznymi aplikacjami: Funkcja kontroli aplikacji sprawdza uprawnienia ... tylko za pomocą hasła. A co z klientami oprogramowania zabezpieczającego na komputery PC? G Data Software daje możliwość wszystkim posiadaczom antywirusów G Data ...

-

![Oprogramowanie w chmurze [© ernando Madeira - Fotolia.com] Oprogramowanie w chmurze]()

Oprogramowanie w chmurze

... pojawia się suwak logarytmiczny, dziesięć lat później pascalina we Francji. Proste komputery, czyli złożone kalkulatory powstały jeszcze przed II wojną światową. ... jest Microsoft Excel, o którym słyszał chyba każdy użytkownik komputera. W oparciu o Internet działa Google Documents, umożliwiający korzystanie z prostych funkcji arkusza, a także ...

-

![Dane firmowe zagrożone Dane firmowe zagrożone]()

Dane firmowe zagrożone

... oraz smartfony i tablety. Użytkownicy powinni pomyśleć o ochronie zarówno prywatnych, jak i firmowych danych. Podstawową metodą ochrony jest oprogramowanie takie jak Kaspersky Internet Security 2013, które skutecznie blokuje wszelkie zagrożenia, a dodatkowo wyposażone jest w moduły zwiększające bezpieczeństwo korzystania z banków i sklepów online.

-

![Malware Dorkbot atakuje Facebooka [© flydragon - Fotolia.com] Malware Dorkbot atakuje Facebooka]()

Malware Dorkbot atakuje Facebooka

... na stronie internetowej Bitdefender. Nie pierwszy raz, malware, wykorzystuje IRC(Internet Relay Chat), aby wysyłane i odbierane dane były przepakowane w celu uniknięcia wykrycia ... wydają się one pochodzić od przyjaciół. Użytkownicy powinni również skanować swoje komputery aplikacjami, takimi jak darmowy skaner Bitdefender, aby sprawdzić, czy złapali ...

-

![Budżet domowy 2012 [© arrakasta - Fotolia.com] Budżet domowy 2012]()

Budżet domowy 2012

... były województwa: pomorskie, mazowieckie, wielkopolskie, śląskie i małopolskie , w Internet szerokopasmowy – opolskie, podkarpackie, dolnośląskie i kujawsko-pomorskie. ... domowe z województw zachodniopomorskiego i lubuskiego odnotowały znaczny wzrost wyposażenia w komputery z dostępem do Internetu szerokopasmowego, zmniejszając tym samym dystans ...

-

![Co nakręca e-commerce 2014? [© Maksym Yemelyanov - Fotolia.com] Co nakręca e-commerce 2014?]()

Co nakręca e-commerce 2014?

... 2014 postępować będzie trend zacierania się różnic pomiędzy poszczególnymi platformami (komputery, telefony, tablety). Klienci będą korzystać z różnych urządzeń w sposób, jaki akurat ... jednolitych regulacji dotyczących ochrony konsumenta dokonującego zakupów przez internet. Niewątpliwie zmiany wprowadzone przez ustawę będą znacząco wpływać na rynek ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Pakiet Netia One Office dla MSP [© pizuttipics - Fotolia.com] Pakiet Netia One Office dla MSP](https://s3.egospodarka.pl/grafika/Netia/Pakiet-Netia-One-Office-dla-MSP-QhDXHQ.jpg)

![Wirusy: atak na Facebook i MySpace [© stoupa - Fotolia.com] Wirusy: atak na Facebook i MySpace](https://s3.egospodarka.pl/grafika/robaki/Wirusy-atak-na-Facebook-i-MySpace-MBuPgy.jpg)

![Bezpieczeństwo sieci a koniec wakacji [© stoupa - Fotolia.com] Bezpieczeństwo sieci a koniec wakacji](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-sieci-a-koniec-wakacji-MBuPgy.jpg)

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Programy-antywirusowe-coraz-wiecej-oszustw-MBuPgy.jpg)

![Ataki internetowe: trendy w 2009 [© Scanrail - Fotolia.com] Ataki internetowe: trendy w 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ataki-internetowe-trendy-w-2009-apURW9.jpg)

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO](https://s3.egospodarka.pl/grafika/wirusy/Atak-wirusow-uwazaj-na-Sality-AO-MBuPgy.jpg)

![Apple - najbardziej innowacyjna marka [© Minerva Studio - Fotolia.com] Apple - najbardziej innowacyjna marka](https://s3.egospodarka.pl/grafika/Apple/Apple-najbardziej-innowacyjna-marka-iG7AEZ.jpg)

![Jak budować lojalność klienta? [© Minerva Studio - Fotolia.com] Jak budować lojalność klienta?](https://s3.egospodarka.pl/grafika/marka/Jak-budowac-lojalnosc-klienta-iG7AEZ.jpg)

![Kradzież danych: jak się chronić? [© stoupa - Fotolia.com] Kradzież danych: jak się chronić?](https://s3.egospodarka.pl/grafika/kradziez-danych/Kradziez-danych-jak-sie-chronic-MBuPgy.jpg)

![Adobe Flash Builder 4.5 i Flex 4.5 [© Nmedia - Fotolia.com] Adobe Flash Builder 4.5 i Flex 4.5](https://s3.egospodarka.pl/grafika/Adobe/Adobe-Flash-Builder-4-5-i-Flex-4-5-Qq30bx.jpg)

![F-Secure Mobile Security 7 [© Nmedia - Fotolia.com] F-Secure Mobile Security 7](https://s3.egospodarka.pl/grafika/wirusy-na-komorki/F-Secure-Mobile-Security-7-Qq30bx.jpg)

![F-Secure Content Anywhere [© Nmedia - Fotolia.com] F-Secure Content Anywhere](https://s3.egospodarka.pl/grafika/F-Secure/F-Secure-Content-Anywhere-Qq30bx.jpg)

![G Data MobileSecurity 2 [© smex - Fotolia.com] G Data MobileSecurity 2](https://s3.egospodarka.pl/grafika2/smartfony/G-Data-MobileSecurity-2-98464-150x100crop.jpg)

![Oprogramowanie w chmurze [© ernando Madeira - Fotolia.com] Oprogramowanie w chmurze](https://s3.egospodarka.pl/grafika2/oprogramowanie-w-chmurze/Oprogramowanie-w-chmurze-103275-150x100crop.jpg)

![Malware Dorkbot atakuje Facebooka [© flydragon - Fotolia.com] Malware Dorkbot atakuje Facebooka](https://s3.egospodarka.pl/grafika2/Dorkbot/Malware-Dorkbot-atakuje-Facebooka-117853-150x100crop.jpg)

![Budżet domowy 2012 [© arrakasta - Fotolia.com] Budżet domowy 2012](https://s3.egospodarka.pl/grafika2/gospodarstwa-domowe/Budzet-domowy-2012-119257-150x100crop.jpg)

![Co nakręca e-commerce 2014? [© Maksym Yemelyanov - Fotolia.com] Co nakręca e-commerce 2014?](https://s3.egospodarka.pl/grafika2/e-sklepy/Co-nakreca-e-commerce-2014-131812-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)