-

![Android w wersji 4.1 i starszych atakowany za pośrednictwem stron WWW Android w wersji 4.1 i starszych atakowany za pośrednictwem stron WWW]()

Android w wersji 4.1 i starszych atakowany za pośrednictwem stron WWW

... działających pod kontrolą starych wersji systemu Android. Następnie wykryto dwa kolejne podejrzane skrypty. Pierwszy z nich potrafi wysyłać SMS-y na dowolny numer telefonu komórkowego, drugi natomiast zapisuje na karcie SD atakowanego urządzenia trojana, który potrafi przechwytywać i wysyłać wiadomości SMS. Wykryte skrypty potrafią wykonywać ...

-

![Oszustwo na Ray Ban Oszustwo na Ray Ban]()

Oszustwo na Ray Ban

... krótkich skryptów. Nadawca mógł bardzo szybko napisać kody na komputerze Mac do wysyłania wiadomości będącej przynętą. Przed wysłaniem informacji na numer telefonu lub adres poczty elektronicznej, usługa iMessage informowała czy odbiorca jest zarejestrowany w systemie. To znacznie zwiększyło skuteczność ataków. Podejrzane sklepy Wybór ...

-

![Fala włamań na konta Instagram Fala włamań na konta Instagram]()

Fala włamań na konta Instagram

... cyberprzestepców, tracąc dostęp do swoich kont. Hakerzy zmieniają nick, zdjęcie profilowe, adres e-mail i numer telefonu, co sprawia, że przywrócenie dostępu jest niemal niemożliwe. Na razie dokładnie nie wiadomo w jaki sposób cyberprzestępcom udało się uzyskać dostęp do profili użytkowników na Instagramie. Najprawdopodobniej wykorzystali oni ...

-

![Jak optymalizować strony mobilne pod SEO? [© thodonal - Fotolia.com] Jak optymalizować strony mobilne pod SEO?]()

Jak optymalizować strony mobilne pod SEO?

... witrynie lokalne słowa kluczowe oraz dodać możliwość bezpośredniej rezerwacji usługi/wizyty. Użytkownicy mobile cenią sobie szybki kontakt, dlatego należy dodać aktywny numer telefonu, który po kliknięciu połączy klienta. Aby witryna była widoczna dla użytkowników mobilnych, należy działać w całym systemie Google, a nie koncentrować się ...

-

![Dlaczego Messenger chce czytać nasze wiadomości SMS? [© M.Gove - Fotolia.com] Dlaczego Messenger chce czytać nasze wiadomości SMS?]()

Dlaczego Messenger chce czytać nasze wiadomości SMS?

... sczytywały jedynie SMS-y w określonym formacie. - Duże firmy chętnie wykorzystują SMS jako metodę komunikacji i autoryzacji. Fakt, że wiadomość dotarła na wskazany numer telefonu jest już dla nich wystarczającą gwarancją. Ręczne przepisanie kodu można więc pominąć, tym bardziej, że przeklikiwanie się pomiędzy aplikacjami i zapamiętywanie ...

-

![Jak bezpiecznie korzystać z Instagrama? Jak bezpiecznie korzystać z Instagrama?]()

Jak bezpiecznie korzystać z Instagrama?

... ślady online. Instagram daje możliwość usunięcia ze swojego konta informacji dotyczących sposobów płatności i innych poufnych danych. Możesz także usunąć swój numer telefonu, aby uniemożliwić nieznajomym kontaktowanie się z Tobą za pomocą tego środka komunikacji. 3. Kolejnym ważnym aspektem jest zabezpieczenie swoich danych osobowych – dzięki ...

-

![5 najczęściej popełnianych błędów w mediach społecznościowych 5 najczęściej popełnianych błędów w mediach społecznościowych]()

5 najczęściej popełnianych błędów w mediach społecznościowych

... . W tym przypadku nie chodzi o to, aby być postacią niemal kompletnie anonimową lub podawać fałszywe dane, aczkolwiek powinno się zachować w tajemnicy numer telefonu, datę urodzenia i adres e-mail. W ten sposób zmniejszamy ryzyko stania się celem oszustów i cyberprzestępców wyłudzających poufne dane. Warto też rozważyć pominięcie ...

-

![ZeuS-in-the-Mobile coraz groźniejszy ZeuS-in-the-Mobile coraz groźniejszy]()

ZeuS-in-the-Mobile coraz groźniejszy

... przez polecenia otrzymywane w wiadomościach tekstowych, a więc ZitMo jest botem tekstowym, dla którego centrum zarządzania stanowi inny telefon, a dokładniej, numer telefonu. Do lipca 2011 roku zidentyfikowano następujące numery centrów zarządzania: +44778148**** +44778148**** +44778148**** +44778620**** +44778148**** Wszystkie te numery są ...

-

![Scam na Facebooku w Polsce Scam na Facebooku w Polsce]()

Scam na Facebooku w Polsce

... Pliki“. Strona Radar GSM według opisu oferuje namierzanie telefonu osoby, która nas interesuje. W jaki sposób? Wystarczy podać nasz numer oraz numer osoby namierzanej. Brzmi ciekawie, ... oznacza to test czy osoba wpisujący dany numer telefonu jest jego właścicielem, czy też może wpisała losowo wybrany numer. Ostrożny użytkownik nie przeoczy stopki ...

-

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

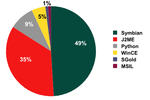

Szkodliwe programy mobilne: ewolucja

... karty SIM. Aby wysłać pieniądze, należy wysłać na krótki numer 151 wiadomość o następującej treści "TP {numer telefonu odbiorcy#} {kwota w rupiach}". Oszuści wykorzystali tę okazję: ktoś ... podobało. Na razie jest jeszcze zbyt wcześnie, aby zastanawiać się, w jaki sposób będą ewoluowały szkodliwe programy dla iPhone'a i Androida. Według nas, głównym ...

-

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

... wymagają potwierdzenia przy użyciu wiadomości tekstowej. Bank wysyłał na numer telefonu ofiary wiadomość tekstową z kodem uwierzytelniającym. Następnie szkodliwy program ... FakePlayer nie raz ale cztery razy w krótkim odstępie czasu. Pozostaje pytanie: w jaki sposób trojan ten przedostał się do telefonów komórkowych użytkowników? Wielu użytkowników ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... numer identyfikacyjny lub UIN. Obecnie najpowszechniejsze są numery dziewięciocyfrowe. Jednak wielu użytkowników chciałoby, aby ich UIN był taki sam jak ich numer telefonu ... zdaje sobie sprawy, że miała miejsce jakakolwiek szkodliwa aktywność. Jedynym dowodem, jaki posiada użytkownik, jest odsyłacz do nieistniejącego zdjęcia, dlatego szanse ...

-

![Spam: co należy wiedzieć? Spam: co należy wiedzieć?]()

Spam: co należy wiedzieć?

... miejsce pod względem ilości zainfekowanych komputerów dołączonych do sieci botnet. W jaki sposób użytkownicy mogą się bronić przed spamem? Zdaniem Macieja Ziarki ... także z innych serwisów, którym udostępnili swój numer telefonu (np. sklepy internetowe, które wymagają podania telefonu dla kuriera). SMS-y przychodzą z różną częstotliwością i o różnych ...

-

![Najlepsze infolinie mają Eurobank, PZU i Plus [© MH - Fotolia.com] Najlepsze infolinie mają Eurobank, PZU i Plus]()

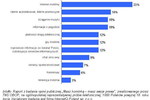

Najlepsze infolinie mają Eurobank, PZU i Plus

... trzy, główne bloki, które mają odpowiadać sposobom, w jaki przeciętny klient szuka kontaktu i go realizuje. Mamy zatem: ... Numer telefonu infolinii na stronie głównej podaje ponad 70% badanych podmiotów, a w zakładce Kontakt posiadają go wszyscy. Najczęściej podawanym numerem jest numer stacjonarny oraz numer 0-801, a najmniej bezpłatny numer ...

-

![Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki? [© pixabay.com] Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki?]()

Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki?

... linkiem. Warto poznać, ale także zrozumieć, w jaki sposób działają hakerzy. Jak ... telefonu, data urodzenia i e-mail mogą pozwolić na odzyskanie hasła do poczty lub banku. Bądź czujny - Hakerzy podszywają się pod wiarygodne nr telefonów Gdy dzwoni do Ciebie nawet pozornie wiarygodny numer telefonu, nigdy NIE MOŻESZ być w 100% pewien, że numer telefonu ...

-

![Jak odzyskać konto na Instagramie? Jak go nie stracić? [© pixabay.com] Jak odzyskać konto na Instagramie? Jak go nie stracić?]()

Jak odzyskać konto na Instagramie? Jak go nie stracić?

... telefonu. Następnie próbowali przejąć konta z listy znajomych, wysyłając do nich wiadomości podszywające się pod ofiarę, która rzekomo miała prosić o pomoc w odzyskaniu zablokowanego konta. W jaki ... hakerów. Zmianie uległ zagraniczny numer telefonu podany przez przestępców na numer telefonu właściciela. Po przywróceniu prawidłowej nazwy użytkownika ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... uwagę wszystkie te ataki, jest to, w jaki sposób osoby korzystające z jakiejkolwiek kryptowaluty zabezpieczają się ... telefonu (numer telefonu, państwo, IMEI, model, wersja systemu operacyjnego) do serwera kontroli wyślij listę aplikacji zainstalowanych na urządzeniu mobilnym do serwera kontroli wyślij wiadomości tekstowe na wskazany w poleceniu numer ...

-

![Polski rynek telekomunikacyjny 2007-2009 Polski rynek telekomunikacyjny 2007-2009]()

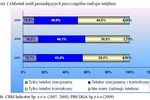

Polski rynek telekomunikacyjny 2007-2009

... wygodę i większą elastyczność finansową tych ofert. Odpowiadając na potrzeby konsumentów, również operatorzy telefonii ruchomej obniżają ceny usług telekomunikacyjnych. Za korzystanie z telefonu na abonament w 2009 roku płacono średnio 77 zł, a w systemie pre-paid 38 zł. W chwili obecnej Polska jest krajem charakteryzującym się jednymi ...

-

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych]()

10 milionów szkodliwych aplikacji mobilnych

... na systemy mobilne. Olbrzymie znaczenie ma sposób, w jaki użytkownicy mogą zainstalować dodatkowe aplikacje. W przypadku systemu iOS programy ... telefonu w celu zainstalowania certyfikatu bezpieczeństwa. W rzeczywistości jest to szkodliwy program przeznaczony na smartfony. Infekcja urządzenia mobilnego Na podany przez użytkownika numer telefonu ...

-

![Roaming - czyli jak tanio dzwonić za granicą? Roaming - czyli jak tanio dzwonić za granicą?]()

Roaming - czyli jak tanio dzwonić za granicą?

... lub połączeń głosowych w sieci ruchomej (poprzez wskazany przez operatora bezpłatny numer, gdzie klient będzie mógł uzyskać informacje o opłatach). Żądanie udostępniania ... z używaniem telefonu komórkowego za granicą. Po uzyskaniu podstawowych informacji użytkownik powinien zastanowić się, w jaki sposób można korzystać z telefonu komórkowego za ...

-

![Kiedy marketing mobilny jest efektywny? [© Minerva Studio - Fotolia.com] Kiedy marketing mobilny jest efektywny?]()

Kiedy marketing mobilny jest efektywny?

... . W chwili, kiedy taki kod zostanie przesłany przez konsumenta pod wskazany numer telefonu, to z jednej strony stanowi on dowód zakupu produktu, ale także świadczy o ... elektroniczną czy też pocztową. Ważne jest natomiast, że każdy dodatkowy wysiłek, jaki potencjalny uczestnik musi podjąć, aby znaleźć się wśród osób biorących udział w akcji ...

-

![Koń trojański Boxer.AA atakuje Androida [© smex - Fotolia.com] Koń trojański Boxer.AA atakuje Androida]()

Koń trojański Boxer.AA atakuje Androida

... na cel również polskich użytkowników smartfonów z systemem Android. W jaki sposób Boxer.AA przenika do telefonu? Zarażone trojanem aplikacje można pobrać np. z wielu stron internetowych, ... - dodaje Kamil Sadkowski. W Polsce Trojan Boxer.AA rozsyła wiadomości premium na numer 92505 - za każdy taki SMS rachunek użytkownika jest obciążany kwotą 25 zł ...

-

![Uwaga na oddzwanianie. Fala oszustw [© pizuttipics - Fotolia.com] Uwaga na oddzwanianie. Fala oszustw]()

Uwaga na oddzwanianie. Fala oszustw

... zaufaniu samego użytkownika. Najczęściej na losowo wybrany numer telefonu komórkowego polskiego użytkownika dzwoni zagraniczny numer, dość często z Republiki Konga lub Wybrzeża Kości Słoniowej ... się telefonu z zagranicy, a wyświetlony na telefonie numer jest zadziwiająco długi, muszą zachować ostrożność. Warto też dokładnie sprawdzić, na jaki numer ...

-

![Wiemy jak obniżyć rachunki za usługi telekomunikacyjne [© dbunn - Fotolia.com] Wiemy jak obniżyć rachunki za usługi telekomunikacyjne]()

Wiemy jak obniżyć rachunki za usługi telekomunikacyjne

... bez problemu przenosić numer, więc zanim cokolwiek podpiszesz, dobrze sprawdź podobne oferty na rynku. Prawdopodobnie dostaniesz lepsze warunki jako nowy klient innej sieci niż jako stały klient u swojego dotychczasowego operatora. Zrezygnuj z telefonu stacjonarnego. Zastanów się, czy rzeczywiście potrzebujesz telefonu stacjonarnego. Jeśli na ...

-

![SIM swapping - jak się bronić? [© pixabay.com] SIM swapping - jak się bronić?]()

SIM swapping - jak się bronić?

... test specjalista ESET podał szczegółowy - oczywiście zmyślony - opis w jaki sposób telefon został skradziony oraz informację o zakupie nowej karty SIM, która wymagała aktywacji. Wobec pozytywnego przejścia procesu weryfikacji tożsamości operator dokonał stosownej zmiany i numer telefonu zaatakowanej osoby stał się własnością nowego użytkownika. Na ...

-

![ESET Mobile Security w nowej wersji [© jamdesign - Fotolia.com] ESET Mobile Security w nowej wersji]()

ESET Mobile Security w nowej wersji

... . Wtedy rozwiązanie wysyła, na określony wcześniej numer telefonu, wiadomość SMS z numerem IMEI nowej karty i numerem telefonu, jaki jest definiowany przez nową kartę SIM. Płatną funkcją ESET Mobile Security jest również opcja zdalnego usuwania danych - w razie kradzieży lub zgubienia telefonu jedną komendą SMS użytkownik może wyczyścić ...

-

![Czym jest cyberstalking i jak się przed nim chronić? [© Photographee.eu - Fotolia.com] Czym jest cyberstalking i jak się przed nim chronić?]()

Czym jest cyberstalking i jak się przed nim chronić?

... W skrajnych przypadkach dochodziło nawet do targnięcia się ofiary na własne życie. W jaki sposób uchronić się przed cyberstalkingiem? Należy pamiętać, że nie jesteśmy anonimowi ... są nasze zainteresowania itp. Nie powinniśmy też ujawniać w Internecie swojego adresu, numer telefonu, danych osobowych, nie używać wszędzie jednego hasła, być podejrzliwym w ...

-

![Do czego służy telefon komórkowy? Do czego służy telefon komórkowy?]()

Do czego służy telefon komórkowy?

... popularności loterii. Poznaj swoje prawa Korzystanie z różnego rodzaju usług za pośrednictwem telefonu komórkowego jest często odpłatne. O ile często w ramach abonamentu możemy mieć określoną ... Cyfra po siódemce oznacza koszt SMS-a netto, więc jeśli wyślemy wiadomość pod numer rozpoczynający się np. od cyfr 75 - zapłacimy odpowiednio: 5 zł plus VAT. ...

-

![Wyłudzenie danych osobowych, czyli wirus w czasie pandemii [© pixabay.com] Wyłudzenie danych osobowych, czyli wirus w czasie pandemii]()

Wyłudzenie danych osobowych, czyli wirus w czasie pandemii

... w jaki sposób sprawdzają otrzymane wiadomości, respondenci najczęściej weryfikują adres mailowy nadawcy (ponad 66 proc.), sprawdzają w Internecie numer telefonu, z którego do nich dzwoniono (prawie 55 proc.) oraz dokładnie czytają przysłaną wiadomość i przyglądają się warstwie graficznej i stylistycznej otrzymanej wiadomości (ponad 53 proc.). Numer ...

-

![Ubezpieczenia przez komórkę od Orange i Generali [© pizuttipics - Fotolia.com] Ubezpieczenia przez komórkę od Orange i Generali]()

Ubezpieczenia przez komórkę od Orange i Generali

... zł miesięcznie. Wysokość składek zależy od rodzaju pakietu na jaki decyduje się klient. Ubezpieczenie podróżne obejmuje pokrycie kosztów leczenia za granicą, ... wpisując tylko numer PESEL. Klient otrzyma informacje zwrotne instruujące go o kolejnych krokach. Zawarcie polisy potwierdza informacja SMS lub email zawierająca numer polisy i numer telefonu ...

-

![ESET Mobile Security trzeciej generacji ESET Mobile Security trzeciej generacji]()

ESET Mobile Security trzeciej generacji

... czy w chronionym telefonie nie podmieniono karty SIM. Jeśli tak się stanie, na wskazany wcześniej przez właściciela numer komórki, zostanie przesłana informacja, zawierająca m.in. nowy numer telefonu jaki zdefiniowała wetknięta karta SIM. Trzecią generację ESET Mobile Security można bezpłatnie pobrać z oficjalnej strony producenta www.eset ...

-

![Bezpieczny Starter Orange dla dzieci [© photoniko - Fotolia.com] Bezpieczny Starter Orange dla dzieci]()

Bezpieczny Starter Orange dla dzieci

... treściami, na jakie mogłyby się one natknąć przeglądając sieć za pomocą telefonu komórkowego. Starter Orange nie tylko zablokuje niebezpieczne strony, ale pozwoli też na ... środków na koncie, dzięki usłudze Numer bez limitu. Usługa jest bezpłatna. Aby ją aktywować, wystarczy wysłać SMS z numerem telefonu rodzica pod bezpłatny numer 100. Wraz z ...

-

![Aplikacje randkowe: miłość z dreszczykiem [© pixabay.com] Aplikacje randkowe: miłość z dreszczykiem]()

Aplikacje randkowe: miłość z dreszczykiem

... , wzrośnie, jeśli doxerzy będą znali adres domowy, miejsce pracy, nazwisko i numer telefonu swojej ofiary. Co szósty (16%) respondent przyznaje, że padł ofiarą doxingu. ... każdego konta. Nie używaj tych samych haseł do różnych kont. Zawsze rozważaj, w jaki sposób treści, które udostępniasz online, mogą być interpretowane i wykorzystywane przez ...

-

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?]()

Jak zachować bezpieczeństwo na LinkedIn?

... pracy. Takie okoliczności wykorzystują również przestępcy. Cyberprzestępcy doskonale wiedzą w jaki sposób formułowane są takie powiadomienia i stosują je w swoich ... wyłącznie Twoje doświadczenie zawodowe i wykształcenie, ale niekoniecznie Twój numer telefonu. Użyj silnego i unikalnego hasła. Korzystaj z uwierzytelniania dwuskładnikowego. Nawet ...

-

![Telefon komórkowy Samsung D900 Telefon komórkowy Samsung D900]()

Telefon komórkowy Samsung D900

... na specjalnym pokazie Samsung w Wielkiej Piramidzie w muzeum Luwr w Paryżu. Kod jaki otrzymał D900 to Ultra 12.9 (12.9 mm grubości). Telefon posiada wbudowany ... zwiększająca szansę odzyskania zgubionego lub skradzionego telefonu. Mobile Tracker wysyła wiadomość SMS z informacją o lokalizacji telefonu na ustalony numer, gdy karta SIM w telefonie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak optymalizować strony mobilne pod SEO? [© thodonal - Fotolia.com] Jak optymalizować strony mobilne pod SEO?](https://s3.egospodarka.pl/grafika2/pozycjonowanie-stron/Jak-optymalizowac-strony-mobilne-pod-SEO-210289-150x100crop.jpg)

![Dlaczego Messenger chce czytać nasze wiadomości SMS? [© M.Gove - Fotolia.com] Dlaczego Messenger chce czytać nasze wiadomości SMS?](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Dlaczego-Messenger-chce-czytac-nasze-wiadomosci-SMS-227323-150x100crop.jpg)

![Najlepsze infolinie mają Eurobank, PZU i Plus [© MH - Fotolia.com] Najlepsze infolinie mają Eurobank, PZU i Plus](https://s3.egospodarka.pl/grafika2/banki/Najlepsze-infolinie-maja-Eurobank-PZU-i-Plus-155937-150x100crop.jpg)

![Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki? [© pixabay.com] Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki?](https://s3.egospodarka.pl/grafika2/hakerzy/Hakerzy-lamia-ludzi-a-nie-hasla-Jak-byc-odpornym-na-socjotechniki-243627-150x100crop.jpg)

![Jak odzyskać konto na Instagramie? Jak go nie stracić? [© pixabay.com] Jak odzyskać konto na Instagramie? Jak go nie stracić?](https://s3.egospodarka.pl/grafika2/konto-na-Instagramie/Jak-odzyskac-konto-na-Instagramie-Jak-go-nie-stracic-248166-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/10-milionow-szkodliwych-aplikacji-mobilnych-132738-150x100crop.jpg)

![Kiedy marketing mobilny jest efektywny? [© Minerva Studio - Fotolia.com] Kiedy marketing mobilny jest efektywny?](https://s3.egospodarka.pl/grafika/marketing-mobilny/Kiedy-marketing-mobilny-jest-efektywny-iG7AEZ.jpg)

![Koń trojański Boxer.AA atakuje Androida [© smex - Fotolia.com] Koń trojański Boxer.AA atakuje Androida](https://s3.egospodarka.pl/grafika2/kon-trojanski/Kon-trojanski-Boxer-AA-atakuje-Androida-110236-150x100crop.jpg)

![Uwaga na oddzwanianie. Fala oszustw [© pizuttipics - Fotolia.com] Uwaga na oddzwanianie. Fala oszustw](https://s3.egospodarka.pl/grafika2/telekomunikacja/Uwaga-na-oddzwanianie-Fala-oszustw-152189-150x100crop.jpg)

![Wiemy jak obniżyć rachunki za usługi telekomunikacyjne [© dbunn - Fotolia.com] Wiemy jak obniżyć rachunki za usługi telekomunikacyjne](https://s3.egospodarka.pl/grafika2/rachunek-za-telefon/Wiemy-jak-obnizyc-rachunki-za-uslugi-telekomunikacyjne-179380-150x100crop.jpg)

![SIM swapping - jak się bronić? [© pixabay.com] SIM swapping - jak się bronić?](https://s3.egospodarka.pl/grafika2/SIM-swapping/SIM-swapping-jak-sie-bronic-238476-150x100crop.jpg)

![ESET Mobile Security w nowej wersji [© jamdesign - Fotolia.com] ESET Mobile Security w nowej wersji](https://s3.egospodarka.pl/grafika2/ESET/ESET-Mobile-Security-w-nowej-wersji-121983-150x100crop.jpg)

![Czym jest cyberstalking i jak się przed nim chronić? [© Photographee.eu - Fotolia.com] Czym jest cyberstalking i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/stalker/Czym-jest-cyberstalking-i-jak-sie-przed-nim-chronic-182876-150x100crop.jpg)

![Wyłudzenie danych osobowych, czyli wirus w czasie pandemii [© pixabay.com] Wyłudzenie danych osobowych, czyli wirus w czasie pandemii](https://s3.egospodarka.pl/grafika2/wyludzenia/Wyludzenie-danych-osobowych-czyli-wirus-w-czasie-pandemii-237598-150x100crop.jpg)

![Ubezpieczenia przez komórkę od Orange i Generali [© pizuttipics - Fotolia.com] Ubezpieczenia przez komórkę od Orange i Generali](https://s3.egospodarka.pl/grafika/ubezpieczenia-podrozne/Ubezpieczenia-przez-komorke-od-Orange-i-Generali-QhDXHQ.jpg)

![Bezpieczny Starter Orange dla dzieci [© photoniko - Fotolia.com] Bezpieczny Starter Orange dla dzieci](https://s3.egospodarka.pl/grafika2/Bezpieczny-Starter-Orange/Bezpieczny-Starter-Orange-dla-dzieci-143450-150x100crop.jpg)

![Aplikacje randkowe: miłość z dreszczykiem [© pixabay.com] Aplikacje randkowe: miłość z dreszczykiem](https://s3.egospodarka.pl/grafika2/aplikacje-randkowe/Aplikacje-randkowe-milosc-z-dreszczykiem-239235-150x100crop.jpg)

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?](https://s3.egospodarka.pl/grafika2/LinkedIn/Jak-zachowac-bezpieczenstwo-na-LinkedIn-245567-150x100crop.png)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Działalność nierejestrowana - wyższy limit przychodu w 2024 roku [© patpitchaya - Fotolia.com] Działalność nierejestrowana - wyższy limit przychodu w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-nierejestrowa/Dzialalnosc-nierejestrowana-wyzszy-limit-przychodu-w-2024-roku-257135-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)