-

![ESET: lista wirusów II 2009 ESET: lista wirusów II 2009]()

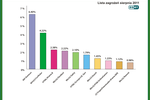

ESET: lista wirusów II 2009

... rosyjskim, natomiast Conficker omija szerokim łukiem maszyny z ukraińskimi numerami IP. Specjaliści twierdzą, że to początek nowego trendu na rynku wirusów i robaków komputerowych. Zdaniem ESET powodem, dla którego twórcy złośliwych aplikacji programują swoje zagrożenia tak, aby pomijały one komputery użytkowników wybranego kraju jest ...

-

![ESET: zagrożenia internetowe XII 2011 ESET: zagrożenia internetowe XII 2011]()

ESET: zagrożenia internetowe XII 2011

... najczęściej atakujących wirusów komputerowych ubiegłego miesiąca, przypomnieli o koniu trojańskim DNSChanger. Co prawda zagrożenie nie należy ... kolejnych zagrożeń. Globalne raporty z systemu ThreatSense.Net Lista zagrożeń powstaje dzięki ThreatSense.Net, innowacyjnej technologii zbierania próbek wirusów od ponad 140 milionów użytkowników na całym ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... komputerowych. W 2007 roku twórcy wirusów nadal będą aktywni w tworzeniu i wykorzystywaniu trojanów przeznaczonych do kradzieży danych użytkownika. Głównym celem będą użytkownicy systemów bankowych oraz płatności elektronicznych, jak również gier online. Twórcy wirusów ... Vista; Windows Vista x64 Edition. Lista usuwanych przez tę łatę luk w ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... zasobów sieciowych. Takie procedury infekcji dostarczyły twórcom wirusów kolejny sposób rozprzestrzeniania ich tworów, a firmom ... być infekowane. Oprócz plików należących do innych szkodliwych programów lista zawiera pliki należące do klientów gier online. ... Obecnie ataki na graczy komputerowych przeprowadzane są poprzez tworzenie robaków, które ...

-

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

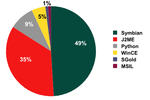

Szkodliwe programy mobilne: ewolucja

... Lista mobilnych szkodliwych programów podana w pierwszej części artykułu "Ewolucja mobilnego szkodliwego oprogramowania" z 30 sierpnia 2006 roku zawiera 5 platform, które stanowiły cel ataków twórców wirusów ... . Sytuacja przypomina sytuację wirusów komputerowych. Państwa i regiony, w których zagrożenie ze strony wirusów mobilnych jest największe, ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

... tylko kilka tematów, na których żerowali pozbawieni skrupułów cyberprzestępcy. Twórcy wirusów stosowali szereg różnych metod w celu rozprzestrzeniania odsyłaczy do swoich ... 6,9% więcej niż w zeszłym kwartale. Coraz szybciej wykrywane są nowe luki w zabezpieczeniach komputerowych, wzrasta również tempo publikowania łat, jednak nie wszyscy użytkownicy ...

-

![10 największych zagrożeń 2004 [© Scanrail - Fotolia.com] 10 największych zagrożeń 2004]()

10 największych zagrożeń 2004

... znaczną część I kwartału 2004 r. W pierwszym półroczu 2004 r. wykrywano dziennie 50 nowych wirusów komputerowych (o różnych poziomach ryzyka). W ciągu całego roku 2004 do utrzymywanej przez ... kod dostarczany wraz ze spamem. Oto lista 10 najpoważniejszych zagrożeń 2004 r. (w kolejności alfabetycznej): - Adware-180 - Adware-Gator - Exploit-ByteVerify ...

-

![Wirusy i robaki VIII 2006 [© Scanrail - Fotolia.com] Wirusy i robaki VIII 2006]()

Wirusy i robaki VIII 2006

... zrównał się z Mytobem, a jego udział w ogólnej liczbie wirusów wynosił 50%, w sierpniu odnotował 10% spadek, podczas gdy Mytob.c utrzymał się na dotychczasowym poziomie. Okres wakacyjny bez wątpienia wpływa na krajobraz wirusów komputerowych. Jednak, jak pokazuje lista 20 najpopularniejszych złośliwych programów, sierpień okazał się zaskakująco ...

-

![ESET: zagrożenia internetowe XI 2011 ESET: zagrożenia internetowe XI 2011]()

ESET: zagrożenia internetowe XI 2011

... celem jest blokowanie witryn internetowych poświęconych aktualnej sytuacji politycznej w Rosji. Przy okazji publikacji raportu dotyczącego najczęściej atakujących wirusów komputerowych ubiegłego miesiąca specjaliści z firmy ESET poinformowali o zagrożeniu, identyfikowanym przez ESET jako Win32/Flooder.Ramagedos. Zagrożenie to jest wykorzystywane ...

-

![ESET: zagrożenia internetowe VIII 2011 ESET: zagrożenia internetowe VIII 2011]()

ESET: zagrożenia internetowe VIII 2011

... o zagrożeniach komputerowych, które w sierpniu 2011 roku najczęściej atakowały użytkowników na całym świecie. Notowane jeszcze nie tak ... dopuści do infekcji komputera. Globalne raporty z systemu ThreatSense.Net Lista zagrożeń powstaje dzięki ThreatSense.Net, technologii zbierania próbek wirusów od ponad 140 milionów użytkowników na całym świecie. ...

-

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013]()

ESET: zagrożenia internetowe III 2013

Eksperci z laboratorium antywirusowego firmy ESET opublikowali raport nt. najaktywniejszych zagrożeń komputerowych ubiegłego miesiąca. Do pierwszej dziesiątki najczęściej atakujących wirusów powrócił niemal zapomniany już szkodnik HTML/Fraud, wykradający dane internautów. Zagrożenie obiecuje m.in. możliwość wygrania jednego z produktów firmy Apple, ...

-

![ESET: zagrożenia internetowe V 2013 [© drx - Fotolia.com] ESET: zagrożenia internetowe V 2013]()

ESET: zagrożenia internetowe V 2013

... wcześniej wstrzyknąć ramkę Iframe, jego przeglądarka zostaje przekierowana do strony, która automatycznie próbuje zarazić jego maszynę różnego typu zagrożeniami - od wirusów i robaków internetowych, a na keyloggerach czy koniach trojańskich kończąc. Ekspert z firmy ESET uspokaja, że przed tym zagrożeniem skutecznie ochroni użytkowników większość ...

-

![Utrata danych w 2011r. - TOP10 Utrata danych w 2011r. - TOP10]()

Utrata danych w 2011r. - TOP10

... a dopiero kolejne związane są z działaniami wirusów (7 proc.), błędami aplikacji (4 proc.) czy klęskami żywiołowymi (3 proc.). "Tegoroczna lista najdziwniejszych przypadków utraty ... obrócił dom w zgliszcza, ale doprowadził także do zniszczenia serwerów komputerowych, dodatkowo zalanych przez jednostki straży pożarnej dogaszającej resztki posiadłości. ...

-

![Hakerzy komputerowi (nie)groźni [© stoupa - Fotolia.com] Hakerzy komputerowi (nie)groźni]()

Hakerzy komputerowi (nie)groźni

... , które jest w stanie ominąć. Haker w czarnym kapeluszu przeważnie korzysta z pomocy swoich komputerowych pomocników - koni trojańskich. Potrafi rozprzestrzeniać je po całym świecie poprzez ... w białych kapeluszach nadal będą skutecznie dostawać się „pod skórę” złośliwych wirusów czy koni trojańskich, aby dotrzeć do źródła problemu, chroniąc tym samym ...

-

![Microsoft Security Essentials Microsoft Security Essentials]()

Microsoft Security Essentials

Lista ... Security Essentials. Choć już nieraz media informowały o dziesiątkach tysięcy użytkowników komputerowych, którzy padli ofiarami złośliwego oprogramowania czy też ataków phishingowych, ... przed zagrożeniami i nie muszą czekać do kolejnej aktualizacji bazy wirusów. Jest to najlepiej zaktualizowany rodzaj ochrony komputerów na świecie. Microsoft ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... skazany za poważną kradzież, nielegalny dostęp do informacji komputerowych oraz kradzież poufnych danych banku. Jednak ... oraz Support Center szybko zyskały popularność wśród twórców wirusów. Exploity te znajdują się na czwartym i ósmym ... w 10 państwach. W trzecim kwartale 2010 roku lista państw z największą liczbą serwerów zawierających szkodliwy kod ...

-

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013]()

Ewolucja złośliwego oprogramowania 2013

... programów, biorących udział w atakach internetowych na komputery użytkowników. Lista zawiera 99,9% wszystkich ataków internetowych. W porównaniu do 2012 ... uaktualniają swoje systemy operacyjne. Rodzina wirusów Virus.Win32.Virut nie znalazła się w 2013 roku w Top 20, jednak udział innych wirusów, takich jak – Sality (4 miejsce) czy Nimnul (8 miejsce) ...

-

![Spam: co należy wiedzieć? Spam: co należy wiedzieć?]()

Spam: co należy wiedzieć?

... stosowanie białych i czarnych list. Biała lista zawiera adresy osób, od których wiadomości akceptujemy. Pozostałe e-maile są blokowane. Czarna lista działa odwrotnie. Zawiera zbiór ... że nie nastąpi to nigdy. Podobnie sytuacja wygląda w przypadku wirusów czy innych zagrożeń komputerowych. Wydaje się, że sami nie możemy wiele zrobić, jednak nawet ...

-

![ESET: zagrożenia internetowe XI 2012 [© yuriy - Fotolia.com] ESET: zagrożenia internetowe XI 2012]()

ESET: zagrożenia internetowe XI 2012

... (o podwyższonej opłacie) lub wykradać dane użytkowników. Analitycy ESET prognozują również zmianę metody rozprzestrzeniania się nowych zagrożeń komputerowych. Na znaczeniu straci propagacja wirusów za pośrednictwem przenośnych nośników danych, a dokładniej za pośrednictwem zainfekowanych plików automatycznego startu takich nośników. W 2013 roku ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![10 największych zagrożeń 2004 [© Scanrail - Fotolia.com] 10 największych zagrożeń 2004](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/10-najwiekszych-zagrozen-2004-apURW9.jpg)

![Wirusy i robaki VIII 2006 [© Scanrail - Fotolia.com] Wirusy i robaki VIII 2006](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-robaki-VIII-2006-apURW9.jpg)

![ESET: zagrożenia internetowe III 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe III 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-III-2013-116395-150x100crop.jpg)

![ESET: zagrożenia internetowe V 2013 [© drx - Fotolia.com] ESET: zagrożenia internetowe V 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-V-2013-119507-150x100crop.jpg)

![Hakerzy komputerowi (nie)groźni [© stoupa - Fotolia.com] Hakerzy komputerowi (nie)groźni](https://s3.egospodarka.pl/grafika/hakerzy/Hakerzy-komputerowi-nie-grozni-MBuPgy.jpg)

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2013-130012-150x100crop.jpg)

![ESET: zagrożenia internetowe XI 2012 [© yuriy - Fotolia.com] ESET: zagrożenia internetowe XI 2012](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-XI-2012-110814-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Działalność nierejestrowana - wyższy limit przychodu w 2024 roku [© patpitchaya - Fotolia.com] Działalność nierejestrowana - wyższy limit przychodu w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-nierejestrowa/Dzialalnosc-nierejestrowana-wyzszy-limit-przychodu-w-2024-roku-257135-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)