-

![Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy! [© Photo Mix z Pixabay] Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy!]()

Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy!

... usług Microsoft? Na czym polega oszustwo na dodatkowe logowanie do usług Microsoft? Co zrobić, aby nie dać się nabrać hakerom? Dziesiątki maili, faktur i osłabiona czujność Praca biurowa lub prowadzenie działalności wiąże się z codziennym i intensywnym korzystaniem z poczty elektronicznej. Na firmowe lub imienne skrzynki pracowników ...

-

![Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe]()

Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe

... logowanie do Dysku Google, do konta Microsoft z takimi usługami jak Outlook, Office, SkyDrive czy Xbox, do usługi Dropbox lub do ...

-

![(Nie)bezpieczna sieć Wi-Fi (Nie)bezpieczna sieć Wi-Fi]()

(Nie)bezpieczna sieć Wi-Fi

... działać w obrębie bezpiecznego środowiska. Każde żądanie uzyskania dostępu do strony WWW czy poczty e-mail jest na początku kierowane do serwera VPN i dopiero z niego trafia do serwerów docelowych. Następnie żądana zawartość wraca do użytkownika w postaci zaszyfrowanej. Logowanie do serwera VPN odbywa się poprzez podanie nazwy użytkownika i hasła ...

-

![G DATA 2008 AntiVirus Business [© Nmedia - Fotolia.com] G DATA 2008 AntiVirus Business]()

G DATA 2008 AntiVirus Business

... do ochrony danych przechowywanych na komputerze zapobiega kradzieży poufnych informacji w razie włamania do systemu. Umożliwia tworzenie sejfów, widocznych w systemie jako dodatkowe dyski. Logowanie do ...

-

![Telefon RTX DUALphone 4088 Telefon RTX DUALphone 4088]()

Telefon RTX DUALphone 4088

... i nowych wiadomościach poczty głosowej Ustawianie statusu obecności Skype Sprawdzanie stanu kontaktów Skype na wyświetlaczu aparatu Przeglądanie zapamiętanych połączeń Skype i zwykłych połączeń: 30 pozycji Lista kontaktów (książka telefoniczna 200 pozycji) Tworzenie nowego konta Skype Ręczne lub automatyczne logowanie do konta Skype Ustawianie ...

-

![Na czym bazuje cyberprzestępczość? 4 główne wektory ataków [© Uli-B - Fotolia.com] Na czym bazuje cyberprzestępczość? 4 główne wektory ataków]()

Na czym bazuje cyberprzestępczość? 4 główne wektory ataków

... logowanie do systemu, jeżeli uda im się uzyskać dane do logowania. Monitoruj ruch sieciowy. Bezpieczeństwo poczty elektronicznej. Poza podstawowymi zabezpieczeniami przed spamem, wirusami i złośliwym oprogramowaniem warto rozważyć bardziej zaawansowane rozwiązania z zakresu bezpieczeństwa poczty elektronicznej, wykorzystujące uczenie maszynowe do ...

-

![HP: nowe tablety i notebooki dla biznesu HP: nowe tablety i notebooki dla biznesu]()

HP: nowe tablety i notebooki dla biznesu

... do obsługi zaawansowanych multimediów oraz technologie bezprzewodowe. Logowanie do systemu Windows oraz do serwisów internetowych jest możliwe dzięki narzędziu HP Face Recognition, a opcjonalny czytnik linii papilarnych stanowi dodatkowe zabezpieczenie przed niepowołanym dostępem do ...

-

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów]()

Cyfrowa tożsamość na celowniku hakerów

... celu uzyskania dostępu do bardziej wrażliwych informacji czy przeprowadzanie ataków inżynierii społecznej, np. kompromitacji poczty biznesowej (BEC), wymierzonych w innych użytkowników ... która symulowała logowanie do Microsoft O365 oraz portal MFA, przechwytując poświadczenia użytkownika i logując się na jego koncie. Pierwsze logowanie przez podmiot ...

-

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze]()

Nowe cyberzagrożenie! Ataki hakerskie przez formularze

... i uprawnień dostępu do konta nadanych ... logowanie i dostęp z podejrzanych urządzeń. Monitoruj również konta e-mail pod kątem fałszywych, złośliwych reguł klasyfikowania wiadomości w skrzynkach odbiorczych. Metoda ta jest często wykorzystywana podczas przejmowania kont. Cyberprzestępcy logują się na konto, zmieniają ustawienia przekierowywania poczty ...

-

![Symantec PGP Viewer dla iOS [© Nmedia - Fotolia.com] Symantec PGP Viewer dla iOS]()

Symantec PGP Viewer dla iOS

... do zarządzania zabezpieczeniami, która pozwala organizacjom identyfikować zagrożenia, wyznaczać priorytety zadań i szybciej reagować się na ataki. Oferuje scentralizowany wgląd w rozwiązania zabezpieczające poprzez trzy poziomy integracji – pojedyncze logowanie ...

-

![Spam i phishing w biznesie Spam i phishing w biznesie]()

Spam i phishing w biznesie

... do ich klientów wiadomości phishingowe związane z RODO, w których prosili o uaktualnienie danych uwierzytelniających logowanie. Po kliknięciu odsyłacza użytkownik był przekierowywany na fałszywą stronę banku. Podając swoje dane uwierzytelniające, tak naprawdę przekazywał kontrolę nad nimi oszustom, którzy mogli je wykorzystać do ... z poczty Exchange ...

-

![10 lekcji z ataku hakerskiego na Michała Dworczyka [© pixabay.com] 10 lekcji z ataku hakerskiego na Michała Dworczyka]()

10 lekcji z ataku hakerskiego na Michała Dworczyka

... tradycyjna metoda dwuskładnikowego uwierzytelniania np. SMS będzie skuteczniejsza niż jednoetapowe logowanie z użyciem hasła – mówi Tomasz Kowalski, prezes firmy Secfense, ... poczty elektronicznej, podobnie jak higiena haseł jest znane praktycznie każdemu pracownikowi biurowemu. Jest jednak nagminnie łamane. Złe nawyki są bardzo trudne do ...

-

![Ataki na banki - techniki hakerów Ataki na banki - techniki hakerów]()

Ataki na banki - techniki hakerów

... poczty elektronicznej, istnieją wyraźne powody, według Schouwenberga, dla których osoby atakujące instytucje finansowe wolą wykorzystywać do tego celu Internet. Po pierwsze, szkodliwe programy dostarczane za pośrednictwem poczty ... straciło ważność. Idealnie byłby, gdyby uniemożliwiało również logowanie. Aby cyberprzestępca mógł dokonywać transakcji ...

-

![Cyberbezpieczeństwo 2024: mniej haseł, więcej ransomware i sztucznej inteligencji Cyberbezpieczeństwo 2024: mniej haseł, więcej ransomware i sztucznej inteligencji]()

Cyberbezpieczeństwo 2024: mniej haseł, więcej ransomware i sztucznej inteligencji

... sztuczna inteligencja może szybciej zauważyć np. próbę ataku i zaalarmować o niej człowieka, do którego będzie należała decyzja o właściwym zareagowaniu na taki sygnał. ... Logowanie przy ich użyciu pozwala na uwierzytelnianie z wykorzystaniem czujnika biometrycznego na posiadanym urządzeniu mobilnym. W ten sposób można bezpiecznie korzystać z poczty ...

-

![Jak bezpiecznie płacić za zakupy w internecie? [© Minerva Studio - Fotolia.com] Jak bezpiecznie płacić za zakupy w internecie?]()

Jak bezpiecznie płacić za zakupy w internecie?

... koszt wysyłki uwzględniający opłatę pośrednika np. Poczty Polskiej, InPostu, firmy kurierskiej itp. Uwaga! ... są podstawowe zasady np. czy sklep zapewnia bezpieczne logowanie przez protokół SSL (bezpieczny protokół komunikacyjny, ... z Escrow kupujący nie przekazuje pieniędzy za zamówienie bezpośrednio do sklepu, lecz wpłaca je na specjalne konto – ...

-

![Skaner sieciowy Canon imageFORMULA ScanFront 400 Skaner sieciowy Canon imageFORMULA ScanFront 400]()

Skaner sieciowy Canon imageFORMULA ScanFront 400

... Urządzenie można podłączyć do sieci bezpośrednio, bez konieczności użycia komputera czy dodatkowego oprogramowania. Zabezpieczone skany w kilku prostych krokach mogą być przesyłane do poczty email ... na poziomie samego urządzenia czy dokumentów. Obejmuje to bezpieczne logowanie za pomocą Active Directory lub LDAP, jak również bezpieczne przesyłanie ...

-

![10 porad: jak zadbać o bezpieczeństwo danych w sieci? [© Ivan Kruk - Fotolia.com] 10 porad: jak zadbać o bezpieczeństwo danych w sieci?]()

10 porad: jak zadbać o bezpieczeństwo danych w sieci?

... nie tylko zabezpieczeń dostępu do bankowości internetowej, ale również poczty elektronicznej czy portali społecznościowych, które gromadzą wiele informacji o użytkownikach. Warto korzystać z uwierzytelniania dwuskładnikowego, dzięki czemu, przy próbie zalogowania się z nowego urządzenia, należy potwierdzić logowanie kodem przesłanym smsowo. Warto ...

-

![5 sposobów na redukcję strat po włamaniu na konto internetowe [© Brian Jackson - Fotolia.com] 5 sposobów na redukcję strat po włamaniu na konto internetowe]()

5 sposobów na redukcję strat po włamaniu na konto internetowe

... wszystkich urządzeń, na których jesteśmy zalogowani (np. na Facebooku można to zrobić, wchodząc w Ustawienia - Bezpieczeństwo i logowanie oraz klikając Wyloguj się ze wszystkich sesji) oraz usunięcie podłączonych do konta aplikacji i usług firm trzecich (np. na Facebooku wchodzimy w Ustawienia - Aplikacje i witryny). Jeżeli nie mamy ...

-

![Vectra wprowadza usługę Bezpieczny Internet DOM Vectra wprowadza usługę Bezpieczny Internet DOM]()

Vectra wprowadza usługę Bezpieczny Internet DOM

... i spyware, zainfekowanymi załącznikami poczty i innymi cybernetycznymi zagrożeniami, prowadzącymi do kradzieży danych, uszkodzenia systemu czy blokowania dostępu do plików Ochrona bankowości ... czas spędzany online Ochrona prywatności blokująca niechciane śledzenie w sieci Skarbiec Haseł – narzędzie do zarządzania hasłami. Szyfruje, ułatwia logowanie ...

-

![Ochrona danych firmy: 18 zasad G DATA [© stoupa - Fotolia.com] Ochrona danych firmy: 18 zasad G DATA]()

Ochrona danych firmy: 18 zasad G DATA

... przez serwery Proxy. Elektroniczny obieg dokumentów. Szyfrowanie poczty e-mail. Szyfrowanie dysków przenośnych. Szyfrowanie transmisji danych pomiędzy klientem a serwerem (IPSec). Monitoring oraz systemy alarmowe. Ochrona mienia i kontrola dostępu do pomieszczeń. Bezpieczne logowanie (certyfikaty cyfrowe – również w przypadku szyfrowania). Sejfy ...

-

![ESET: zagrożenia internetowe VIII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VIII 2013]()

ESET: zagrożenia internetowe VIII 2013

... do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do ...

-

![5 oznak kradzieży danych osobowych 5 oznak kradzieży danych osobowych]()

5 oznak kradzieży danych osobowych

... nierzadko umożliwia automatyczne logowanie się do witryn bez konieczności wprowadzania danych uwierzytelniających. Złodziej posiadający dostęp do telefonu swojej ofiary może więc liczyć na wgląd do jej poczty elektronicznej, a nawet konta bankowego. Urządzenie często jest także wykorzystywane do pomyślnego przejścia dwuskładnikowej weryfikacji ...

-

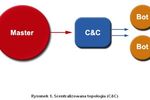

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

Sieci botnet: dochodowy interes

... kolekcję haseł (hasła do kont poczty elektronicznej i ICQ, zasobów FTP, serwisów sieciowych itd.) i innych poufnych danych użytkownika. Bot wykorzystywany do tworzenia sieci zombie ... pozostawać przez cały czas online. Ponieważ większość usług IM nie zezwala na logowanie się do systemu z więcej niż jednego komputera przy użyciu tego samego konta, ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... czuje się zagrożona. Wie, że nie może zalogować się do banku, na forum, sprawdzić poczty, ponieważ wszystkie te informacje mogą być przechwycone. W takiej ... nie proszą o loginy i hasła, a także o logowanie na stronach podanych w mailach. Nie ujawniaj nikomu informacji mogących przyczynić się do przejęcia konta komunikatora, konta pocztowego czy ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... zapytanie HTTP prowadzi do wykonania dowolnego kodu. “Zdobycz” w postaci przechwyconych danych uwierzytelniających logowanie jest następnie przesyłana do zhakowanych serwerów sieciowych. ... użyciu metody polegającej na wysłaniu fałszywych żądań resetowania haseł za pośrednictwem poczty e-mail. Po przejęciu kontroli nad domeną przy użyciu nowych danych ...

-

![Systemy operacyjne mało bezpieczne Systemy operacyjne mało bezpieczne]()

Systemy operacyjne mało bezpieczne

... do instalacji szkodliwego oprogramowania, które udaje pożyteczną aplikację. W przypadku ZeuSa aplikacją tą miał być certyfikat, paradoksalnie mający zwiększyć poziom bezpieczeństwo operacji takich jak logowanie ... stałe podłączony do internetu i jest wykorzystywany do innych celów, niż urządzenia mobilne. Sprawdzanie poczty, odwiedzanie portali ...

-

![Nowa wersja Panda Cloud Office Protection 5.05 Nowa wersja Panda Cloud Office Protection 5.05]()

Nowa wersja Panda Cloud Office Protection 5.05

... Protection (Panda Cloud Office Protection do ochrony komputerów osobistych i serwerów, Panda Cloud Email Protection – zabezpieczenie korporacyjnej poczty email oraz Panda Cloud Internet Protection – bezpieczeństwo ruchu w sieci) teraz będą mieli możliwość, poprzez pojedyncze logowanie, uzyskania dostępu do wszystkich trzech rozwiązań, za pomocą ...

-

![Ultracienka Motorola Q Ultracienka Motorola Q]()

Ultracienka Motorola Q

... dostępne na tej platformie, np. pocztę w standardzie Microsoft Exchange 2003. Urządzenie umożliwia także korzystanie z rozwiązań poczty korporacyjnej. Opcja połączeń VPN (Virtual Private Network) umożliwia bezpieczne logowanie się do sieci firmowej, tak, by ściągnąć dokumenty, maile lub uaktualnić plan dnia. Motorola Q została wyposażona w duży ...

-

![Bezpieczne zakupy w Internecie w święta [© stoupa - Fotolia.com] Bezpieczne zakupy w Internecie w święta]()

Bezpieczne zakupy w Internecie w święta

... linki mogą przekierować cię do fałszywych stron internetowych, wizualnie nie do odróżnienia od oryginalnych. Wszystkie ... danych osobowych w e-mailu. Krok 3: Bezpieczne zakupy Właściwe logowanie, wybór produktów to nie wszystko co powinniśmy zrobić ... można się skontaktować w inny sposób niż za pomocą poczty elektronicznej. Sprawdź jak szybko w twojej ...

-

![Komputery stacjonarne Lenovo IdeaCentre Komputery stacjonarne Lenovo IdeaCentre]()

Komputery stacjonarne Lenovo IdeaCentre

... do 4GB pamięci DDR3. Użytkownik otrzymuje do dyspozycji napęd Blu-ray oraz autorską technologię VeriFace, która, w przypadku korzystania z komputera przez większa liczbę osób, pozwala na logowanie się do ... dla użytkowników, którzy potrzebują komputera do internetu, poczty, oglądania zdjęć i filmów oraz do innych podstawowych aplikacji. H200 jest ...

-

![Bezpieczny Internet na urlopie [© stoupa - Fotolia.com] Bezpieczny Internet na urlopie]()

Bezpieczny Internet na urlopie

... to osobom korzystającym z twojego komputera bez twojej zgody automatyczny dostęp do twojej poczty, serwisów społecznościowych, konta bankowego czy ulubionych sklepów internetowych. Nie ... rób tego! Nigdy nie wiadomo, co może być zainstalowane na takim komputerze. Logowanie się do konta bankowego itp. na komputerach w kafejkach, hotelach czy na ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... logowanie Windows przy użyciu wbudowanego czytnika linii papilarnych, a także hasło modułu TPM do ...

-

![5 sposobów na skuteczną ochronę komputera Mac [© pixabay.com] 5 sposobów na skuteczną ochronę komputera Mac]()

5 sposobów na skuteczną ochronę komputera Mac

... i odznacz pola obok „zdalne logowanie” i „zdalne zarządzanie”. 3. Wyłącz sugestie Spotlight. Przejdź do „preferencji systemowych” i uzyskaj dostęp do modułu Spotlight. Odznacz pola, które Tobie nie pasują. Spotlight ma zwyczaj pobierania informacji z dowolnego miejsca, w tym ze skrzynki odbiorczej poczty e-mail, dokumentów osobistych, a nawet ...

-

![Mobilny CRM Mobilny CRM]()

Mobilny CRM

... Management, PIM) daje stały dostęp do kalendarza, kontaktów, zadań do wykonania oraz poczty elektronicznej, Przeglądanie, tworzenie i edycja istniejących dokumentów, ... określonych czynności na miejscu, Logowanie danych dotyczących kosztów działalności pracownika mobilnego, Śledzenie zaległości w pracy, wezwań obsługi technicznej do klienta, wyników ...

Tematy: -

![Notebooki Acer TravelMate 8573 i 8473 Notebooki Acer TravelMate 8573 i 8473]()

Notebooki Acer TravelMate 8573 i 8473

... BIOS/dysk twardy, alternatywne logowanie Windows przy użyciu wbudowanego czytnika linii papilarnych, a także hasło modułu TPM do zabezpieczania danych. Oprócz tego ... myślą o szybkim uruchamianiu komputera. System jest gotowy do działania już po 8 sekundach. Umożliwia korzystanie z poczty elektronicznej oraz aplikacji, takich jak Kalendarz i Dokumenty ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy! [© Photo Mix z Pixabay] Dodatkowe logowanie do Microsoft? To atak cyberprzestępcy!](https://s3.egospodarka.pl/grafika2/brand-phishing/Dodatkowe-logowanie-do-Microsoft-To-atak-cyberprzestepcy-260978-150x100crop.jpg)

![G DATA 2008 AntiVirus Business [© Nmedia - Fotolia.com] G DATA 2008 AntiVirus Business](https://s3.egospodarka.pl/grafika/G-DATA/G-DATA-2008-AntiVirus-Business-Qq30bx.jpg)

![Na czym bazuje cyberprzestępczość? 4 główne wektory ataków [© Uli-B - Fotolia.com] Na czym bazuje cyberprzestępczość? 4 główne wektory ataków](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Na-czym-bazuje-cyberprzestepczosc-4-glowne-wektory-atakow-226408-150x100crop.jpg)

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów](https://s3.egospodarka.pl/grafika2/cyberataki/Cyfrowa-tozsamosc-na-celowniku-hakerow-263139-150x100crop.jpg)

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Nowe-cyberzagrozenie-Ataki-hakerskie-przez-formularze-230295-150x100crop.jpg)

![Symantec PGP Viewer dla iOS [© Nmedia - Fotolia.com] Symantec PGP Viewer dla iOS](https://s3.egospodarka.pl/grafika/Symantec/Symantec-PGP-Viewer-dla-iOS-Qq30bx.jpg)

![10 lekcji z ataku hakerskiego na Michała Dworczyka [© pixabay.com] 10 lekcji z ataku hakerskiego na Michała Dworczyka](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/10-lekcji-z-ataku-hakerskiego-na-Michala-Dworczyka-238900-150x100crop.jpg)

![Jak bezpiecznie płacić za zakupy w internecie? [© Minerva Studio - Fotolia.com] Jak bezpiecznie płacić za zakupy w internecie?](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Jak-bezpiecznie-placic-za-zakupy-w-internecie-iG7AEZ.jpg)

![10 porad: jak zadbać o bezpieczeństwo danych w sieci? [© Ivan Kruk - Fotolia.com] 10 porad: jak zadbać o bezpieczeństwo danych w sieci?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/10-porad-jak-zadbac-o-bezpieczenstwo-danych-w-sieci-214756-150x100crop.jpg)

![5 sposobów na redukcję strat po włamaniu na konto internetowe [© Brian Jackson - Fotolia.com] 5 sposobów na redukcję strat po włamaniu na konto internetowe](https://s3.egospodarka.pl/grafika2/wlamanie-na-konto/5-sposobow-na-redukcje-strat-po-wlamaniu-na-konto-internetowe-231497-150x100crop.jpg)

![Ochrona danych firmy: 18 zasad G DATA [© stoupa - Fotolia.com] Ochrona danych firmy: 18 zasad G DATA](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Ochrona-danych-firmy-18-zasad-G-DATA-MBuPgy.jpg)

![ESET: zagrożenia internetowe VIII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VIII 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VIII-2013-123984-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Bezpieczne zakupy w Internecie w święta [© stoupa - Fotolia.com] Bezpieczne zakupy w Internecie w święta](https://s3.egospodarka.pl/grafika/zakupy-przez-internet/Bezpieczne-zakupy-w-Internecie-w-swieta-MBuPgy.jpg)

![Bezpieczny Internet na urlopie [© stoupa - Fotolia.com] Bezpieczny Internet na urlopie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Bezpieczny-Internet-na-urlopie-MBuPgy.jpg)

![5 sposobów na skuteczną ochronę komputera Mac [© pixabay.com] 5 sposobów na skuteczną ochronę komputera Mac](https://s3.egospodarka.pl/grafika2/komputery-mac/5-sposobow-na-skuteczna-ochrone-komputera-Mac-243144-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Aktualizacja danych przedsiębiorcy - co, gdzie i dlaczego zgłaszać? [© Freepik] Aktualizacja danych przedsiębiorcy - co, gdzie i dlaczego zgłaszać?](https://s3.egospodarka.pl/grafika2/aktualizacja-danych/Aktualizacja-danych-przedsiebiorcy-co-gdzie-i-dlaczego-zglaszac-265669-150x100crop.jpg)

![Najem mieszkań tanieje w II 2025 [© Unclesam - Fotolia.com] Najem mieszkań tanieje w II 2025](https://s3.egospodarka.pl/grafika2/rynek-najmu/Najem-mieszkan-tanieje-w-II-2025-265661-150x100crop.jpg)

![Polskie teatry zalegają z płatnościami na kwotę 65,4 mln zł [© Freepik] Polskie teatry zalegają z płatnościami na kwotę 65,4 mln zł](https://s3.egospodarka.pl/grafika2/teatr/Polskie-teatry-zalegaja-z-platnosciami-na-kwote-65-4-mln-zl-265657-150x100crop.jpg)

![W 2024 roku wzrosła liczba wypadków i kolizji na polskich drogach [© Romy z Pixabay] W 2024 roku wzrosła liczba wypadków i kolizji na polskich drogach](https://s3.egospodarka.pl/grafika2/wypadki/W-2024-roku-wzrosla-liczba-wypadkow-i-kolizji-na-polskich-drogach-265654-150x100crop.jpg)

![Nowe mieszkania kurczą się już od kilkunastu lat [© Freepik] Nowe mieszkania kurczą się już od kilkunastu lat](https://s3.egospodarka.pl/grafika2/metraz-mieszkania/Nowe-mieszkania-kurcza-sie-juz-od-kilkunastu-lat-265639-150x100crop.jpg)