-

![Smartfon TELEFUNKEN Diamond LTE Gold Smartfon TELEFUNKEN Diamond LTE Gold]()

Smartfon TELEFUNKEN Diamond LTE Gold

... umożliwia wygodne prowadzenie wideo rozmów i robienie zdjęć typu „selfie”. Funkcja Dual SIM stanowi natomiast duże ułatwienie dla osób posiadających dwa numery telefonów (czyli np. prywatną i służbową kartę SIM). Bateria o pojemności 2200 mAh zapewnia długi czas pracy urządzenia. TELEFUNKEN Diamond LTE Gold wejdzie ...

-

![Czym jest cyberstalking i jak się przed nim chronić? [© Photographee.eu - Fotolia.com] Czym jest cyberstalking i jak się przed nim chronić?]()

Czym jest cyberstalking i jak się przed nim chronić?

... . pornografii). Cyberstalker może również działać w ten sposób, że rozpowszechnia nieprawdziwe informacji o ofierze, oczernia i zastrasza swoje ofiary, udostępnia jej dane osobowe, numery telefonów, intymne zdjęcia, itp. Działania takie mogą mieć negatywne konsekwencje psychiczne zwłaszcza dla dzieci w wieku szkolnym, które mogą mieć duże problemy ...

-

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów]()

Loginy CEO na celowniku hakerów

... 27%. Dane logowania nie były jedynymi, które wyciekały do sieci. Hakerom udawało się wydobyć również daty urodzenia, adresy zamieszkania czy numery telefonów, które najczęściej znajdowały się w wykradzionych marketingowych bazach danych. Ten problem dotyczy aż 81% dyrektorów generalnych. W Holandii, Wielkiej Brytanii i Stanach Zjednoczonych ...

-

![Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok [© tapichar - Fotolia.com] Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok]()

Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok

... firma ogłosiła to dopiero w ostatnim okresie. Hakerzy uzyskali dostęp do danych 57 mln użytkowników. W niepowołane ręce trafiły: nazwiska, adresy e-mail i numery telefonów osób korzystających z Ubera. Każdemu po równo (?) W 2017 roku hakerzy wzięli tak naprawdę na celownik firmy z wielu branż. Należały do nich ...

-

![Trendy 2018. Gdzie zmierza reklama cyfrowa? [© relif - Fotolia.com] Trendy 2018. Gdzie zmierza reklama cyfrowa?]()

Trendy 2018. Gdzie zmierza reklama cyfrowa?

... oraz informacje pozostawiane i udostępniane przez samych klientów. 94% badanych firm używa danych z systemów CRM – są to np. adresy e-mail czy numery telefonów. Odsetek firm sięgających po dane z dotychczasowych transakcji zakupu oraz informacji ze zdarzeń z obszaru obsługi klienta wzrośnie w 2018 r. z 56% do około ...

-

![6 sposobów na bezpieczne i udane first minute 6 sposobów na bezpieczne i udane first minute]()

6 sposobów na bezpieczne i udane first minute

Dane Travelplanet.pl wskazują, że w 2016 roku na wybór oferty first minute zdecydował się co czwarty klient. To całkiem pokaźny wynik, biorąc chociażby pod uwagę, że przed dekadą taką opcję wybierało 15% konsumentów. I wprawdzie ciągle można mówić o dominacji last minute (wybiera je wciąż 40% turystów), to jednocześnie rośnie odsetek osób, które ...

-

![Co rodzice powinni wiedzieć o Musical.ly? Co rodzice powinni wiedzieć o Musical.ly?]()

Co rodzice powinni wiedzieć o Musical.ly?

... od nich bycia fajnym, spontanicznym i nieszablonowym. Przestrzeganie dzieci, by zachowali ostrożność przyjmując nieznajomych do grona obserwatorów i nie odpowiadali na prośby o numery telefonów, adresy, nagie zdjęcia lub filmy. Musical.ly jest dla dzieci rodzajem cyfrowej krainy czarów. Jeżeli chcą zostać twórcami filmów lub ...

-

![Połowa Polaków obawia się o wyciek danych osobowych z urzędów i firm [© maxsim - Fotolia.com] Połowa Polaków obawia się o wyciek danych osobowych z urzędów i firm]()

Połowa Polaków obawia się o wyciek danych osobowych z urzędów i firm

... temat ponad 200 tysięcy klientów. Również w kwietniu z kolei wszystkimi wstrząsnęła wiadomość o tym, że w Internecie dostępne są imiona, nazwiska, adresy zamieszkania i numery telefonów ponad 50 tysięcy polskich sędziów i prokuratorów, które zostały skradzione z bazy Krajowej Szkoły Sądownictwa i Prokuratury. Sprawa wyszła na jaw po tym ...

-

![Dane osobowe sprzedawane w darknecie. Jakie ceny? Dane osobowe sprzedawane w darknecie. Jakie ceny?]()

Dane osobowe sprzedawane w darknecie. Jakie ceny?

... tych naruszeń – wynika z badań Risk Based Security. Ostatnio doszło do potężnego wycieku danych 500 milionów użytkowników Facebooka, który obejmował m.in. numery telefonów, adresy e-mail czy informacje o lokalizacji. Ofiarą padło także 2,7 mln polskich użytkowników. Zdaniem ekspertów z firmy Check Point tego typu kradzieże są ...

-

![Flubot zagraża smartfonom z Androidem Flubot zagraża smartfonom z Androidem]()

Flubot zagraża smartfonom z Androidem

... . Z analizy Bitdefendera wynika, że atakujący używają szablonów modyfikując jedynie nazwę odbiorcy i link do pobrania. Szkodnik kradnie prawdziwe nazwiska kontaktów i numery telefonów z telefonu ofiary i wysyła je na serwery hostowane przez cyberprzestępców. Następnie serwer komponuje wiadomość SMS, wykorzystując te prawdziwe informacje i odsyła je ...

-

![5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok [© pixabay.com] 5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok]()

5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok

... osobowe skradzione w wyniku naruszeń danych stają się coraz szerzej dostępne dla cyberprzestępców, kampanie spamowe będą bardziej przemyślane i ukierunkowane. Nazwiska i numery telefonów, a także inne ujawnione informacje takie jak hasła, adresy zamieszkania, zestawienia będą wykorzystywane do lepiej dostosowanych i bardziej przekonujących kampanii ...

Tematy: cyberzagrożenia, cyberbezpieczeństwo, cyberataki, ataki hakerów, ransomware, phishing, chmura, IoT, rok 2022 -

![Cyberbezpieczeństwo: w sieci czujemy się śledzeni, jak się bronić? [© pixabay.com] Cyberbezpieczeństwo: w sieci czujemy się śledzeni, jak się bronić?]()

Cyberbezpieczeństwo: w sieci czujemy się śledzeni, jak się bronić?

... dostawcę, który umożliwia Ci dostęp do Internetu w zamian za Twoje cenne dane logowania, takie jak adresy e-mail, profile w mediach społecznościowych i numery telefonów. Co może Cię zaskoczyć, to fakt, że niektórzy dostawcy hotspotów posuwają się o krok dalej w zbieraniu danych i po cichu śledzą miejsce ...

-

![Ataki na smartfony. Co zrobić, gdy telefon zostanie zainfekowany? [© pixabay.com] Ataki na smartfony. Co zrobić, gdy telefon zostanie zainfekowany?]()

Ataki na smartfony. Co zrobić, gdy telefon zostanie zainfekowany?

... SMS-ów. Za pomocą telefonów robimy dziś zakupy, płacimy, korzystamy z bankowości, mediów społecznościowych i odbieramy pocztę elektroniczną. Smartfony zawierają ... próbującego nawiązywać połączenia lub usiłującego wysłać wiadomości SMS na międzynarodowe numery premium – dodaje. Sygnałem mogącym także wskazywać zagrożenie jest sytuacja, w której ...

-

![5 zagrożeń i 5 porad, jak ochronić swoje dane na Twitterze? 5 zagrożeń i 5 porad, jak ochronić swoje dane na Twitterze?]()

5 zagrożeń i 5 porad, jak ochronić swoje dane na Twitterze?

... poufnych danych W obliczu zwiększonego zainteresowania Twitterem wśród cyberprzestępców dobrze jest usunąć z niego poufne informacje, takie jak data urodzenia, numery telefonów, informacje o płatnościach, dane o lokalizacji geograficznej i inne szczegóły, które mogą stanowić potencjalne niebezpieczeństwo. Po pobraniu kopii zapasowej warto rozważyć ...

-

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022]()

Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022

... zysków, do czego wykorzystywane są reklamy lub uprowadzone konta społecznościowe. Przestępcy posługują się prawdziwymi nazwami podmiotów z branży finansowej, spoofują prawdziwe numery telefonów i proponują fałszywe inwestycje lub starają się zdobyć podstępem dostęp do konta „krytpo ciułacza”, aby wykraść będące w jego posiadaniu zasoby. Aktywność ...

-

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera]()

Motoryzacja przyszłości. Kradzież samochodu w rękach hakera

... dane klientów. Firma przeprosiła poszkodowanych, informując jednocześnie, że faktycznie wykradziono informacje takie jak imiona, nazwiska, adresy, adresy e-mail i numery telefonów, ale nie dane finansowe, szczegóły dotyczące transakcji czy inne wrażliwe informacje. Koncern zadeklarował, że nie wchodzi w żadną komunikację z cyberprzestępcami ...

-

![Ransomware celuje w handel detaliczny [© Florian Roth - Fotolia.com] Ransomware celuje w handel detaliczny]()

Ransomware celuje w handel detaliczny

... ., a w 2023 roku – 79 proc. Oznacza to, że do internetu trafia coraz więcej informacji o użytkownikach – imiona i nazwiska, adresy, dane kart płatniczych i numery telefonów. Są one przechowywane w systemach informatycznych sklepów i, jeśli nie są odpowiednio chronione, mogą trafić w ręce cyberprzestępców. Oszuści mogą następnie zaszyfrować lub ...

-

![Cyberprzestępcy bez urlopu. Na co uważać w wakacje? [© Mohit Maurya z Pixabay] Cyberprzestępcy bez urlopu. Na co uważać w wakacje?]()

Cyberprzestępcy bez urlopu. Na co uważać w wakacje?

... danych w ręce oszustów? 1. Odpowiednie zabezpieczenie sprzętu to podstawa Smartfony i tablety to urządzenia, na których przechowywane są ogromne ilości poufnych informacji. Numery telefonów, adresy, dane finansowe i medyczne to jedynie kropla w morzu tego, co oszuści mogą zyskać, jeśli sprzęt ten nie zostanie odpowiednio zabezpieczony ...

-

![Smartfony Samsung Galaxy S25 Ultra, Galaxy S25+ i Galaxy S25 Smartfony Samsung Galaxy S25 Ultra, Galaxy S25+ i Galaxy S25]()

Smartfony Samsung Galaxy S25 Ultra, Galaxy S25+ i Galaxy S25

... wybór) wyszukiwanie potrzebnych informacji na ekranie telefonu jest szybsze i uwzględnia kontekst. Circle to Search w smartfonach z serii Galaxy S25 rozpoznaje sprawnie numery telefonów, adresy e-mail i URL na ekranie urządzenia, dzięki czemu jednym dotknięciem można dzwonić, wysyłać wiadomości czy przejść na żądaną stronę w sieci ...

-

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

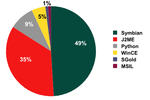

Szkodliwe programy mobilne: ewolucja

... jest licencjonowany przez czterech największych producentów telefonów komórkowych (z wyjątkiem Nokii). Obecnie sprzedaż telefonów działających pod kontrolą systemu ... można przeczytać, że aplikacja będzie wykonywała międzynarodowe połączenia na numery o podwyższonej opłacie w celu uzyskiwania pełnego dostępu do stron pornograficznych. Aplikacja łączy ...

-

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena]()

Telefonia internetowa VoIP: usługi ważniejsze niż cena

... możliwość używania tradycyjnych, analogowych telefonów, w technologii tej nie istnieje bowiem potrzeba wymiany sprzętu - telefonów, okablowania, centralek. Istotnym ... numer lokalny w strefie warszawskiej (0-22), łódzkiej (0-42) czy wrocławskiej (0-71) a nawet numery zagraniczne - z Niemiec, Francji, USA czy Kanady - oraz swój lokalny, krakowski. Dla ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

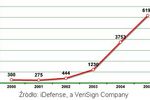

Szkodliwe programy mobilne 2012

... pozwoliła szkodliwym użytkownikom zarobić na swojej sieci zainfekowanych telefonów. Zastosowali najczęściej wykorzystywaną metodę wśród cyberprzestępców w świecie mobilnym: wysyłanie wiadomości tekstowych na krótkie numery. Szkodliwi użytkownicy stwierdzili, że najtańsze numery nie wzbudzą podejrzeń wśród ich ofiar. Cyberprzestępcy zdobyli ...

-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

Ewolucja złośliwego oprogramowania I-VI 2008

... liczby szkodliwych programów dla telefonów komórkowych wysyłających wiadomości SMS na krótkie numery bez wiedzy właściciela telefonu. Nie ma wątpliwości, że programy te zostały stworzone w jednym celu: w celu zarobienia pieniędzy z wykorzystaniem krótkich numerów, a dokładnie, wiadomości SMS ukradkowo wysyłanych na te numery. Ponieważ programy te ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... kradzieży za pośrednictwem telefonów komórkowych. Osoby te wciąż nie zostały ukarane. W jaki sposób to działa? Wiadomo, że operatorzy telefonii komórkowej wydzierżawiają krótkie numery - jednak koszty są zbyt wysokie dla osoby prywatnej. Istnieją dostawcy treści, którzy wydzierżawiają takie krótkie numery i poddzierżawiają je z określonym ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... . W rzeczywistości takie oprogramowanie generuje nieskończoną ilość losowo wygenerowanych numerów, które rzekomo stanowią kody PIN do kart służących do doładowywania kont telefonów komórkowych. Numery wygenerowane przez program są szyfrowane i aby je odszyfrować należy uzyskać klucz od autora, za który trzeba naturalnie zapłacić. Kwota ...

-

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

... aplikacje napisane w Javie stanowią zagrożenie nie tylko dla użytkowników smartfonów, ale również dla właścicieli zwykłych telefonów komórkowych. Ogólnie, szkodniki te próbują wysyłać wiadomości tekstowe na krótkie numery. Tabela przedstawia mobilne szkodliwe zagrożenia, które pojawiły się w okresie między sierpniem 2009 r. a grudniem 2010 ...

-

![Uwaga na fałszywe SMS-y od firm kurierskich Uwaga na fałszywe SMS-y od firm kurierskich]()

Uwaga na fałszywe SMS-y od firm kurierskich

... posiadaczy telefonów z systemem iOS „przygotowano” ankietę, która wyłudza dane, a następnie serwuje fałszywą informację o wygranej i zachęca do opłacenia przesyłki z nagrodą. Kampania, którą aktualnie obserwujemy, jest bardzo dynamiczna. Cyberprzestępcy z dnia na dzień zmieniają warianty wiadomości, zawarte w nich linki, adresy, numery paczkomatów ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... były na płatne numery, a koszt jednego SMS-a wynosił 5-6 dolarów amerykańskich. W wyniku analizy okazało się, że trojan jest plikiem JAR napisanym dla J2ME, systemu operacyjnego wykorzystywanego przez większość współczesnych telefonów. Do niedawna sądzono, że stworzenie programu, który potrafiłby infekować większość telefonów jest niemożliwe ...

-

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013]()

Szkodliwe programy mobilne 2013

... kart kredytowych, przelewanie pieniędzy z kart bankowych na telefony mobilne oraz z telefonów do elektronicznych portfeli przestępców. Cyberprzestępcy mają „obsesję” na punkcie ... również spowodować utratę dobrego imienia właściciela numeru, w przypadku gdy jego numery kontaktowe zostaną wykorzystane do wysyłania wiadomości tekstowych. Ponadto lista ...

-

![Telefonia internetowa w polskich firmach [© Minerva Studio - Fotolia.com] Telefonia internetowa w polskich firmach]()

Telefonia internetowa w polskich firmach

... telefonów IP to może je przeprowadzić nawet administrator sieci w firmie. Jeżeli zostanie wybrane bardziej zaawansowane rozwiązanie powinien je wdrożyć operator. Obecnie zwykle telefon VoIP jest traktowany jako dodatkowy telefon. Firmy pozostawiają numery ... włączonymi komputerami, ale przede wszystkim telefonów które do złudzenia przypominają biurkowe ...

-

![ZeuS-in-the-Mobile coraz groźniejszy ZeuS-in-the-Mobile coraz groźniejszy]()

ZeuS-in-the-Mobile coraz groźniejszy

... zarządzania stanowi inny telefon, a dokładniej, numer telefonu. Do lipca 2011 roku zidentyfikowano następujące numery centrów zarządzania: +44778148**** +44778148**** +44778148**** +44778620**** +44778148**** Wszystkie te numery są brytyjskimi numerami telefonów. Czy jest to bezpośredni dowód na to, że autorzy szkodliwego programu znajdowali się ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... metodę stosowaną przez mobilnych cyberprzestępców: wysyłanie płatnych wiadomości SMS na krótkie numery. Sprawcy posługiwali się najtańszymi numerami, tak aby mogło upłynąć więcej ... W zeszłym roku przewidywaliśmy, że kradzież danych z telefonów komórkowych i śledzenie obywateli przy użyciu ich telefonów oraz usług geolokalizacji stanie się powszechne ...

-

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie]()

Uwaga na dialery - klikaj rozważnie

... się do Twojego Operatora i uruchomić albo blokadę określonych numerów telefonów (0-300, 0-700, numerów międzynarodowych, etc. ) albo ustalić ograniczenie górnej ... Internetu korzystając z karty fax/modem. Słowniczek pojęć związanych z dialerami: 0300 Numery o podwyższonej opłacie – często kojarzone z usługą doładowania kont systemu pre-paid POP ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... jednak, że MyDoom posiadał funkcje keyloggera, dzięki której mógł przechwytywać numery kart kredytowych. Na początku 2005 roku londyńska policja zapobiegła poważnej ... firm wymienionych przez władze izraelskie w raportach ze śledztwa znajdowali się dostawcy telefonów komórkowych, jak Cellcom czy Pelephone oraz dostawca telewizji satelitarnej YES. ...

-

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych]()

10 milionów szkodliwych aplikacji mobilnych

... wszystkich kont internetowych. Można w takim razie założyć, że część posiadaczy telefonów z systemem iOS, używa tego samego hasła do logowania się zarówno w iTunes jak ... i instytucje. Nie sposób pominąć także wspomnianego przeze mnie wysyłania SMS-ów na numery o podwyższonej opłacie. Jak się zatem chronić? Aby zminimalizować ryzyko infekcji, należy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Czym jest cyberstalking i jak się przed nim chronić? [© Photographee.eu - Fotolia.com] Czym jest cyberstalking i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/stalker/Czym-jest-cyberstalking-i-jak-sie-przed-nim-chronic-182876-150x100crop.jpg)

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów](https://s3.egospodarka.pl/grafika2/loginy/Loginy-CEO-na-celowniku-hakerow-198723-150x100crop.jpg)

![Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok [© tapichar - Fotolia.com] Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Bezpieczenstwo-IT-Podsumowanie-i-prognozy-na-2018-rok-200381-150x100crop.jpg)

![Trendy 2018. Gdzie zmierza reklama cyfrowa? [© relif - Fotolia.com] Trendy 2018. Gdzie zmierza reklama cyfrowa?](https://s3.egospodarka.pl/grafika2/reklama-online/Trendy-2018-Gdzie-zmierza-reklama-cyfrowa-202961-150x100crop.jpg)

![Połowa Polaków obawia się o wyciek danych osobowych z urzędów i firm [© maxsim - Fotolia.com] Połowa Polaków obawia się o wyciek danych osobowych z urzędów i firm](https://s3.egospodarka.pl/grafika2/dane-osobowe/Polowa-Polakow-obawia-sie-o-wyciek-danych-osobowych-z-urzedow-i-firm-229054-150x100crop.jpg)

![5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok [© pixabay.com] 5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/5-prognoz-dotyczacych-cyberbezpieczenstwa-na-2022-rok-242625-150x100crop.jpg)

![Cyberbezpieczeństwo: w sieci czujemy się śledzeni, jak się bronić? [© pixabay.com] Cyberbezpieczeństwo: w sieci czujemy się śledzeni, jak się bronić?](https://s3.egospodarka.pl/grafika2/prywatnosc-w-sieci/Cyberbezpieczenstwo-w-sieci-czujemy-sie-sledzeni-jak-sie-bronic-242903-150x100crop.jpg)

![Ataki na smartfony. Co zrobić, gdy telefon zostanie zainfekowany? [© pixabay.com] Ataki na smartfony. Co zrobić, gdy telefon zostanie zainfekowany?](https://s3.egospodarka.pl/grafika2/ataki-na-smartfony/Ataki-na-smartfony-Co-zrobic-gdy-telefon-zostanie-zainfekowany-243520-150x100crop.jpg)

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Awarie-w-rytmie-pop-czyli-cyberbezpieczenstwo-2022-249855-150x100crop.jpg)

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Motoryzacja-przyszlosci-Kradziez-samochodu-w-rekach-hakera-253074-150x100crop.jpg)

![Ransomware celuje w handel detaliczny [© Florian Roth - Fotolia.com] Ransomware celuje w handel detaliczny](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-celuje-w-handel-detaliczny-260407-150x100crop.jpg)

![Cyberprzestępcy bez urlopu. Na co uważać w wakacje? [© Mohit Maurya z Pixabay] Cyberprzestępcy bez urlopu. Na co uważać w wakacje?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberprzestepcy-bez-urlopu-Na-co-uwazac-w-wakacje-260853-150x100crop.jpg)

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-VoIP-uslugi-wazniejsze-niz-cena-iG7AEZ.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-150x100crop.jpg)

![Telefonia internetowa w polskich firmach [© Minerva Studio - Fotolia.com] Telefonia internetowa w polskich firmach](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-w-polskich-firmach-iG7AEZ.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie](https://s3.egospodarka.pl/grafika/dialery/Uwaga-na-dialery-klikaj-rozwaznie-iG7AEZ.jpg)

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/10-milionow-szkodliwych-aplikacji-mobilnych-132738-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

Trzcinowa Vita od Develii już w przedsprzedaży

Trzcinowa Vita od Develii już w przedsprzedaży

![Restrukturyzacja w zgodzie z dyrektywą 2019/1023. Co się zmieni? [© kalhh z Pixabay] Restrukturyzacja w zgodzie z dyrektywą 2019/1023. Co się zmieni?](https://s3.egospodarka.pl/grafika2/restrukturyzacja/Restrukturyzacja-w-zgodzie-z-dyrektywa-2019-1023-Co-sie-zmieni-266935-150x100crop.jpg)

![Opóźniony lub odwołany lot - jakie prawa pasażerów? [© Freepik] Opóźniony lub odwołany lot - jakie prawa pasażerów?](https://s3.egospodarka.pl/grafika2/opozniony-lot/Opozniony-lub-odwolany-lot-jakie-prawa-pasazerow-266928-150x100crop.jpg)

![Akceptacja w zespole czyli zaufanie w roli głównej [© Freepik] Akceptacja w zespole czyli zaufanie w roli głównej](https://s3.egospodarka.pl/grafika2/zaufanie/Akceptacja-w-zespole-czyli-zaufanie-w-roli-glownej-266896-150x100crop.jpg)

![Dlaczego spółki z o.o. najczęściej ogłaszają upadłość? [© Freepik] Dlaczego spółki z o.o. najczęściej ogłaszają upadłość?](https://s3.egospodarka.pl/grafika2/spolki-z-o-o/Dlaczego-spolki-z-o-o-najczesciej-oglaszaja-upadlosc-266934-150x100crop.jpg)