-

![Smartphony: zadbaj o bezpieczeństwo [© violetkaipa - Fotolia.com] Smartphony: zadbaj o bezpieczeństwo]()

Smartphony: zadbaj o bezpieczeństwo

... przedsiębiorstw. Natychmiastową łączność umożliwiają wprowadzane od pewnego czasu niedrogie pakiety danych wliczone w ceny abonamentów. Na obszarach obsługiwanych przez UMTS osiągane ... jest posiadanie stale aktywnej ochrony. Taką koncepcję ochrony producenci oprogramowania nazywają ochroną „w czasie rzeczywistym”. Istotne znaczenie ma również fakt, ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... oprogramowania Aby uruchomić złośliwy program, cyberprzestępcy muszą go najpierw dostarczyć do komputera użytkownika. Do głównych kanałów dystrybucji szkodliwego oprogramowania ... i działa normalnie. W rzeczywistości w takich atakach zwykle używane są pakiety exploitów. Najpierw pakiet automatycznie wyszukuje luki w programach zainstalowanych na ...

-

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

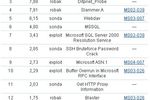

... oprogramowania próbują jak najszybciej opublikować na nią łatę. Z drugiej strony, cyberprzestępcy dostają do rąk całkowicie nową broń, która jest w niemal 100% skuteczna. Ponadto, o ile naprawienie dzisiejszego oprogramowania ... . Nie powinniśmy się zatem dziwić, że pakiety exploitów kosztują w granicach tysięcy dolarów. W drugim kwartale 2010 ...

-

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady]()

Bezpieczna bankowość elektroniczna - porady

... zasad bezpieczeństwa. PKO BP radzi: należy korzystać z legalnego oprogramowania i regularnie je aktualizować, trzeba dbać o bezpieczeństwo własnego komputera ... komputer w sieci. Atakujący wysyłając pakiety z fałszywym adresem źródłowym oszukuje komputer-odbiorcę, który błędnie identyfikując nadawcę wszystkie pakiety wysyła bezpośrednio do agresora. ...

-

![Usługi Trend Micro Threat Management Services [© Nmedia - Fotolia.com] Usługi Trend Micro Threat Management Services]()

Usługi Trend Micro Threat Management Services

... i nowe rodzaje szkodliwego oprogramowania. Usługi specjalistów Trend Micro ds. globalnych zagrożeń, takie jak dostarczanie danych i udzielanie porad działom informatycznym, w tym monitorowanie sieci 24 godziny na dobę, usuwanie skutków ataków i planowanie zabezpieczeń. Threat Management Services to trzy pakiety usług wykrywania zagrożeń i usług ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

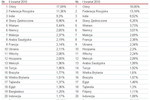

... ewolucja trojana Zbot, zwanego również ZeuSem, oraz nieustannie zmieniające się pakiety exploitów. Najczęściej atakowane państwa Przyjrzyjmy się liście państw, w których użytkownicy ... Rozwijający się czarny rynek, na którym można kupić wszystko od szkodliwego oprogramowania po centra kontroli botnetu, w połączeniu z rosnącym problemem bezrobocia, może ...

-

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012]()

Spam 2012

... prowadzą najczęściej do zestawu exploitów Blackhole, jednak stosowane były również inne pakiety exploitów. Oprócz opisanego wyżej procesu szkodliwi użytkownicy wykorzystywali od ... wykorzystywane przez szkodliwych użytkowników głównie w celu wysyłania spamu i szkodliwego oprogramowania do osób znajdujących się na liście znajomych ofiar. Liczba ataków ...

-

![Na czym bazuje cyberprzestępczość? 4 główne wektory ataków [© Uli-B - Fotolia.com] Na czym bazuje cyberprzestępczość? 4 główne wektory ataków]()

Na czym bazuje cyberprzestępczość? 4 główne wektory ataków

... sieciowym również przypadkowe pakiety danych, aby zmylić specjalistów ds. cyberbezpieczeństwa. Media społecznościowe – targowisko dla cyberprzestępców Cyberprzestępczość kojarzy się z najciemniejszymi odmętami Internetu. Nic bardziej mylnego. Osoby zajmujące się tworzeniem i dystrybucją złośliwego oprogramowania wykorzystują powszechnie dostępne ...

-

![Ataki ransomware są coraz silniejsze [© santiago silver - Fotolia.com] Ataki ransomware są coraz silniejsze]()

Ataki ransomware są coraz silniejsze

... IT najczęściej w wyniku kliknięcia przez pracowników w linki prowadzące do złośliwych stron internetowych (25%), przechwycenie danych uwierzytelniających (23%), zainfekowane aplikacje lub pakiety z aktualizacjami oprogramowania (20%) oraz spam (17%). W przypadku aż 42% firm przestępcy zyskali dostęp do sieci przez działania użytkowników. 43% ataków ...

-

![Ataki internetowe 2005 Ataki internetowe 2005]()

Ataki internetowe 2005

... oprogramowania, jak i hakerów, którzy mogą włamać się do komputerów i zmienić je w tzw. "maszyny zombie", a następnie wykorzystać do rozsyłania spamu i dalszej dystrybucji złośliwego oprogramowania ... zadają sobie trudu, aby bezzwłocznie zainstalować łaty oraz pakiety aktualizacyjne. W efekcie w Internecie istnieje ogromna liczba serwerów, które " ...

-

![Ewolucja spamu IV-VI 2012 Ewolucja spamu IV-VI 2012]()

Ewolucja spamu IV-VI 2012

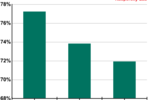

... do różnych stron zawierających pakiety exploitów, czyli zestawy procedur, ... oprogramowania w poczcie e-mail dla różnych państw Współczynniki wykrywania szkodliwego oprogramowania w poczcie e-mail dla różnych państw w II kwartale 2012 r. kształtowały się następująco: Ogólnie, ranking ze względu na ilość wykrytego szkodliwego oprogramowania ...

-

![E-bezpieczeństwo w TP SA [© pizuttipics - Fotolia.com] E-bezpieczeństwo w TP SA]()

E-bezpieczeństwo w TP SA

... oraz nieznanymi zagrożeniami. Dostępna od marca br. oferta zawiera trzy pakiety e-bezpieczeństwo oparte na programach Panda Software: - Panda Titanium Antivirus 2005 – pakiet ... jeszcze w bazie sygnatur wirusów oprogramowania. Pakiety kosztują odpowiednio 9,99 zł, 14,99 zł i 19,99 zł brutto miesięcznie. Pakiety są na bieżąco aktualizowane i nie ...

-

![Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię]()

Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię

... smartfonów i tabletów. Wraz z nią wzrasta również ilość złośliwego oprogramowania mobilnego, w tym również takiego, które wykorzystuje pornografię. W celu zgłębienia tematu badacze z firmy Kaspersky sprawdzili pliki podszywające się pod filmy pornograficzne oraz pakiety instalacyjne związane z podobnymi treściami przeznaczone dla systemu Android ...

-

![Microsoft wprowadzi nową usługę CRM [© Nmedia - Fotolia.com] Microsoft wprowadzi nową usługę CRM]()

Microsoft wprowadzi nową usługę CRM

... and Student 2007 i sprzedaż razem z komputerem. Wcześniej pakiety biurowe sprzedawane były tylko detalicznie. Ponadto sprzedawcy komputerów będą teraz mogli zainstalować darmową, 60-dniową wersję Office i sprzedać jego licencje po zakupie komputera. Wcześniej licencja do oprogramowania sprzedawana była tylko razem z komputerem. Microsoft twierdzi ...

-

![Oszustwa związane z grami online Oszustwa związane z grami online]()

Oszustwa związane z grami online

... obiektów. Postrzegana wartość i cena rynkowa przedmiotów zostają szybko ustalone, a aktualizacje gry i pakiety rozszerzające, które dodają nowe obiekty, wpuszczają świeże powietrze ... oprogramowania w kolekcji firmy Kaspersky Lab wyniosła 1 878 750 (6 sierpnia 2010). Przegląd rozkładu geograficznego prób ataków przy użyciu szkodliwego oprogramowania ...

-

![Zagrożenia internetowe słabo znane Zagrożenia internetowe słabo znane]()

Zagrożenia internetowe słabo znane

... podkreślić, że dobre pakiety antywirusowe – takie jak Kaspersky Internet Security - zapewniają natychmiastową ochronę przed wszystkimi cyberzagrożeniami, łącznie z dzisiejszymi najbardziej niebezpiecznymi rodzajami cyberbroni. Interesujący jest również stosunek użytkowników do pakietów oprogramowania, które wykorzystują zaawansowane technologie ...

Tematy: szkodliwe programy, trojany, robaki, cyberprzestępcy, złośliwe oprogramowanie, Stuxnet, Duqu, ZeuS -

![Nowe technologie w pracy. Przekleństwo czy must have? [© pixabay.com] Nowe technologie w pracy. Przekleństwo czy must have?]()

Nowe technologie w pracy. Przekleństwo czy must have?

... tygodniu używa w pracy oprogramowania zainstalowanego bezpośrednio na komputerze. Jednak już 42% dodaje, że z podobną częstotliwością korzysta z oprogramowania umieszczonego w chmurze. ... , niezależnie od ich rozmiarów, korzysta się z oprogramowania dostępnego w chmurze. Są to nie tylko popularne pakiety biurowe czy narzędzia ułatwiające wspólną, ...

-

![Polski rynek Business Intelligence 2006 Polski rynek Business Intelligence 2006]()

Polski rynek Business Intelligence 2006

... oprogramowaniem na życzenie użytkownika, jako produkty specjalizowane, wbudowywane w większe pakiety, jako produkty niszowe, samodzielne, ale głęboko specjalizowane ... oprogramowania szczyci się setkami wdrożeń, niektórzy odnotowali tylko pojedyncze. Co ciekawe, producenci BI notujący bardzo dużo wdrożeń nie są wcale liderami sprzedaży oprogramowania ...

-

![Drastycznie wzrasta ilość rogueware Drastycznie wzrasta ilość rogueware]()

Drastycznie wzrasta ilość rogueware

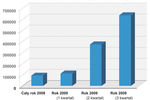

... pojęciem rogueware kryją się złośliwe aplikacje, podszywające się pod pakiety ochronne. Przeprowadzają one automatyczne skanowanie, po czym informują użytkownika ... cyberprzestępcy zarabiają średnio 34 miliony dolarów dzięki atakom tym rodzajem złośliwego oprogramowania. PandaLabs przewiduje około 10-krotny wzrost ilości fałszywych pakietów ochronnych ...

-

![Bezpieczne zakupy przez Internet Bezpieczne zakupy przez Internet]()

Bezpieczne zakupy przez Internet

... o dokładnym i skutecznym zabezpieczeniu swojego komputera. „Działanie programów antywirusowych polega na nieustannym kontrolowaniu i sprawdzaniu, jakie pakiety informacji przedostają się na Twój komputer. Blokują one dostęp szkodliwego oprogramowania oraz chronią Cię przed działaniem hakerów, na przykład wtedy, gdy logujesz się na strony www ...

-

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe]()

Dzieci i zagrożenia internetowe

... oprogramowania antywirusowego jest w zupełności wystarczające, by uniknąć ataku online. Równie źle przedstawia się sytuacja, jeżeli weźmiemy pod uwagę aktualizację baz wirusów. Co czwarty Internauta, korzystający z oprogramowania ... użytkowników sieci cieszą się tak zwane pakiety zabezpieczające. Nawet jeżeli Internauta ma zainstalowanego antywirusa ...

-

![Luki w Javie: jak się chronić? [© alexskopje - Fotolia.com] Luki w Javie: jak się chronić?]()

Luki w Javie: jak się chronić?

... dotyczącymi luk w zabezpieczeniach, Kaspersky Lab. Jak dotąd pakiety exploitów zapewniały cyberprzestępcom niezwykle skuteczny sposób infekowania komputerów, w przypadku gdy nie zainstalowano na nich żadnego systemu bezpieczeństwa i istnieje co najmniej jeden popularny pakiet oprogramowania z niezałataną luką. Nie jest żadną niespodzianką, że ...

-

![Kolejne trojany atakują Android [© Artur Marciniec - Fotolia.com] Kolejne trojany atakują Android]()

Kolejne trojany atakują Android

... Trojana typu dropper (pobierającego i wypakowującego główne elementy złośliwego oprogramowania), dodanego do bazy wirusów Dr.Web jako Android.MulDrop.18.origin. W czasie uruchomienia, Trojan ten za pomocą specjalnej biblioteki odszyfrowuje dwa zawarte w jego zasobach pakiety APK (od ang. plik Android Package), a następnie wykorzystując ...

-

![Temat i adres w e-mailingu [© Minerva Studio - Fotolia.com] Temat i adres w e-mailingu]()

Temat i adres w e-mailingu

... to było napisać wprost. Czasami w polu "od" można znaleźć nazwę oprogramowania służącego do rozsyłania e-maili. Trzeba wyraźnie powiedzieć, że nie jest ... Obsługi Klienta AUTOGWARANT S.A. Do: Jan Nowak Temat: Lubisz komfort bezpieczeństwa? Samochodowe pakiety gwarancyjne. Powyższy nagłówek jest przykładem dobrze wykonanej pracy. Przemyślany został ...

Tematy: -

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena]()

Telefonia internetowa VoIP: usługi ważniejsze niż cena

... cyfrową, następnie podawany tzw kompresji, czyli zmniejszeniu objętości danych. Po podzieleniu na pakiety, dane te są przesyłane za pomocą sieci internetowej, już z ... na telefon SMS na telefon to usługa realizowana przy pomocy specjalistycznego oprogramowania do syntezy mowy. Użytkownik wpisuje treść wiadomości poprzez klawiaturę w telefonie lub ...

-

![Rootkit Rustock.C: rozwiązanie zagadki Rootkit Rustock.C: rozwiązanie zagadki]()

Rootkit Rustock.C: rozwiązanie zagadki

... wykorzystywany przez rootkita Rustock.C jest teraz zablokowany. Wszystkie wysyłane do niego pakiety są filtrowane przez routery sieciowe. Wydaje się, że organy ścigania ... pojawiły się pod koniec 2006 roku i działały na korzyść autorów szkodliwego oprogramowania. Celem autora Rustocka nie było stworzenie niewykrywalnego rootkita. Chciał jedynie ...

Tematy: Rootkity, rootkit, złośliwy kod, cyberprzestępcy, złośliwe programy, botnet, sieci zombie, rustock, Rustock.C -

![Internet UPC z usługą Office 365 Internet UPC z usługą Office 365]()

Internet UPC z usługą Office 365

... urządzeń mobilnych (tj. smartfony, iPhone, Blackberry, Windows Phone 7, czy telefony z systemem Android). Zaletą tego rozwiązania jest brak potrzeby instalowania oprogramowania na którejkolwiek z tych platform - dostęp do wszystkich aplikacji uzyskujemy poprzez dowolną przeglądarkę internetową. Korzystanie z MicrosoftOffice 365 nie wymaga od ...

-

![Brak pracowników. Kogo szukają pracodawcy z Pomorza? [© Андрей Яланский - Fotolia.com] Brak pracowników. Kogo szukają pracodawcy z Pomorza?]()

Brak pracowników. Kogo szukają pracodawcy z Pomorza?

... potrzebują specjalistów IT, w tym m.in. programistów i inżynierów oprogramowania oraz osób wykwalifikowanych w dziedzinie finansów, rachunkowości, administracji ... Znajomość dodatkowych języków (np. niemiecki, francuski, szwedzki, włoski) zwiększa wynagrodzenie. Benefity i pakiety dla inżyniera produkcji Branża produkcyjna w regionie pomorskim ma ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... współpracy między organami ścigania, producentami rozwiązań antywirusowych oraz twórcami oprogramowania. Wewnętrzne konflikty między cyberprzestępcami Ataki DDoS to nie tylko ... momencie wykrycia ataku DDoS zostaje uruchomiony system, który odrzuca wszystkie pakiety danych z wyjątkiem tych, które pochodzą z określonego państwa. Na dostęp do zasobu ...

-

![10 największych naruszeń bezpieczeństwa danych 2017 [© zephyr_p - Fotolia.com] 10 największych naruszeń bezpieczeństwa danych 2017]()

10 największych naruszeń bezpieczeństwa danych 2017

... które zabezpieczy nasz komputer przed atakami hakerów. Programy Bitdefender oferują pakiety ochrony dostosowane do każdej grupy klientów, od indywidualnych, przez małe firmy ... obecnie praktycznie nieużywane. Na takie wpadki czekają hakerzy. Dla producentów złośliwego oprogramowania jest to dobry biznes. Szczególnie, że popularne obecnie kryptowaluty ...

-

![Jak DHS zhakowało samolot Jak DHS zhakowało samolot]()

Jak DHS zhakowało samolot

... przy każdej, nawet drobnej zmianie. Czasem, pod warunkiem uzasadnienia kosztów, samolot może zostać wyposażony w zupełnie nowy pakiet oprogramowania w ramach przeglądu. Użyte pakiety są jednak z reguły instalowane w niezmodyfikowanej formie – takiej, w jakiej zostały dostarczone. W dzisiejszych czasach obecność specjalisty IT w hangarze, gdzie ...

-

![10 błędów, które robisz używając smartfona 10 błędów, które robisz używając smartfona]()

10 błędów, które robisz używając smartfona

... albo usługi. Koszty są różne zależnie od modelu i zakresu ochrony. Pakiety obejmują też coraz więcej zdarzeń – od zbicia wyświetlacza, poprzez uszkodzenie ... z restrykcyjnej polityki weryfikacji. Niezweryfikowane aplikacje to nośniki wirusów, złośliwego oraz szpiegującego oprogramowania, które mogą przejąć lub zniszczyć Twoje dane. 8. Nie używasz ...

-

![Złośliwe oprogramowanie. Ransomware uderza w dyski NAS Złośliwe oprogramowanie. Ransomware uderza w dyski NAS]()

Złośliwe oprogramowanie. Ransomware uderza w dyski NAS

... Business. Pakiety bezpieczeństwa klasy korporacyjnej przeznaczone do ochrony punktów końcowych posiadają również funkcje zarządzania łatami oraz zapobiegania exploitom, które będą pomocne w walce z takimi zagrożeniami. Zadbaj o najświeższe kopie zapasowe swoich plików na wypadek utraty oryginałów (np. z powodu ataku szkodliwego oprogramowania lub ...

-

![Nowe technologie. 6 trendów na 2020 rok [© Jakub Jirsák - Fotolia.com] Nowe technologie. 6 trendów na 2020 rok]()

Nowe technologie. 6 trendów na 2020 rok

... wdrażaniu technologii kontenerowych i bardziej zaawansowanym funkcjom DevOps, procesy produkcji oprogramowania będą realizowane szybciej. Technologia Kubernetes stanie się standardem de ... aplikację od systemu operacyjnego. Za ich pomocą można tworzyć pakiety mikrousług zawierające obiekty zależne i konfiguracje, zatem procesy tworzenia, dystrybucji ...

-

![Sun wspiera programistów Java [© Nmedia - Fotolia.com] Sun wspiera programistów Java]()

Sun wspiera programistów Java

... na specyfikacji języków Java i Java 2 Enterprise Edition. Z kolei Microsoft promuje markę oprogramowania i narzędzi wspomagających .Net. Sprzedaż narzędzi wspomagających programowanie nie jest generatorem zysków dla producentów oprogramowania. Niemniej pakiety te są bardzo pomocne w ugruntowaniu pozycji firmy na rynku i wspierają adopcję bardziej ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Smartphony: zadbaj o bezpieczeństwo [© violetkaipa - Fotolia.com] Smartphony: zadbaj o bezpieczeństwo](https://s3.egospodarka.pl/grafika/wirusy-na-komorki/Smartphony-zadbaj-o-bezpieczenstwo-SdaIr2.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Usługi Trend Micro Threat Management Services [© Nmedia - Fotolia.com] Usługi Trend Micro Threat Management Services](https://s3.egospodarka.pl/grafika/Trend-Micro/Uslugi-Trend-Micro-Threat-Management-Services-Qq30bx.jpg)

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-2012-112177-150x100crop.jpg)

![Na czym bazuje cyberprzestępczość? 4 główne wektory ataków [© Uli-B - Fotolia.com] Na czym bazuje cyberprzestępczość? 4 główne wektory ataków](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Na-czym-bazuje-cyberprzestepczosc-4-glowne-wektory-atakow-226408-150x100crop.jpg)

![Ataki ransomware są coraz silniejsze [© santiago silver - Fotolia.com] Ataki ransomware są coraz silniejsze](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Ataki-ransomware-sa-coraz-silniejsze-246222-150x100crop.jpg)

![E-bezpieczeństwo w TP SA [© pizuttipics - Fotolia.com] E-bezpieczeństwo w TP SA](https://s3.egospodarka.pl/grafika/pakiety-internetowe/E-bezpieczenstwo-w-TP-SA-QhDXHQ.jpg)

![Microsoft wprowadzi nową usługę CRM [© Nmedia - Fotolia.com] Microsoft wprowadzi nową usługę CRM](https://s3.egospodarka.pl/grafika/CRM/Microsoft-wprowadzi-nowa-usluge-CRM-Qq30bx.jpg)

![Nowe technologie w pracy. Przekleństwo czy must have? [© pixabay.com] Nowe technologie w pracy. Przekleństwo czy must have?](https://s3.egospodarka.pl/grafika2/kompetencje-cyfrowe/Nowe-technologie-w-pracy-Przeklenstwo-czy-must-have-238736-150x100crop.jpg)

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Dzieci-i-zagrozenia-internetowe-MBuPgy.jpg)

![Luki w Javie: jak się chronić? [© alexskopje - Fotolia.com] Luki w Javie: jak się chronić?](https://s3.egospodarka.pl/grafika2/Oracle-Java/Luki-w-Javie-jak-sie-chronic-123865-150x100crop.jpg)

![Kolejne trojany atakują Android [© Artur Marciniec - Fotolia.com] Kolejne trojany atakują Android](https://s3.egospodarka.pl/grafika2/trojany/Kolejne-trojany-atakuja-Android-135883-150x100crop.jpg)

![Temat i adres w e-mailingu [© Minerva Studio - Fotolia.com] Temat i adres w e-mailingu](https://s3.egospodarka.pl/grafika//Temat-i-adres-w-e-mailingu-iG7AEZ.jpg)

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-VoIP-uslugi-wazniejsze-niz-cena-iG7AEZ.jpg)

![Brak pracowników. Kogo szukają pracodawcy z Pomorza? [© Андрей Яланский - Fotolia.com] Brak pracowników. Kogo szukają pracodawcy z Pomorza?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Brak-pracownikow-Kogo-szukaja-pracodawcy-z-Pomorza-218598-150x100crop.jpg)

![10 największych naruszeń bezpieczeństwa danych 2017 [© zephyr_p - Fotolia.com] 10 największych naruszeń bezpieczeństwa danych 2017](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/10-najwiekszych-naruszen-bezpieczenstwa-danych-2017-200929-150x100crop.jpg)

![Nowe technologie. 6 trendów na 2020 rok [© Jakub Jirsák - Fotolia.com] Nowe technologie. 6 trendów na 2020 rok](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-6-trendow-na-2020-rok-225168-150x100crop.jpg)

![Sun wspiera programistów Java [© Nmedia - Fotolia.com] Sun wspiera programistów Java](https://s3.egospodarka.pl/grafika/sun-microsystems/Sun-wspiera-programistow-Java-Qq30bx.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)