-

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... sierpniu 2015 pojawił się nowy trojan, zaprojektowany do infekowania routerów pracujących pod kontrolą systemu Linux. Ujawnił się także nowy niebezpieczny program "górniczy", posiadający zestaw funkcji typowych dla robaków i potrafiący samodzielnie rozpowszechniać się poprzez sieć. Ponadto, w sierpniu analitycy bezpieczeństwa Doctor Web wykryli ...

-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

Ewolucja złośliwego oprogramowania I-VI 2008

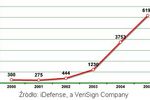

... klientów ICQ. Naturalnie, dla szkodliwego użytkownika takie osoby stanowią potencjalne ofiary. Prowadzi to do powstania interesującego łańcucha: zostaje stworzony szkodliwy program › program ten, z przyciągającą uwagę nazwą i opisem, jest umieszczany na stronie WAP › przeprowadzana jest masowa wysyłka, która może dotrzeć do użytkowników mobilnych ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

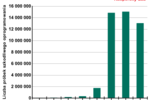

... dostarczonych przez moduł ochrony WWW wchodzący w skład rozwiązań firmy Kaspersky Lab, który chroni komputery użytkowników już od momentu, gdy szkodliwy program jest pobierany z zainfekowanej strony. Szkodliwe programy w Internecie W trzecim kwartale 2010 roku zarejestrowaliśmy ponad 156 milionów prób zainfekowania użytkowników komputerów w różnych ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... sprawdziło się) W 2009 roku wykryto pierwsze szkodliwe oprogramowanie dla iPhone’a oraz program spyware dla Androida. Przypuszczaliśmy, że cyberprzestępcy w większym stopniu skupią ... lokalizacji, pracy, znajomych, dochodach, rodzinie, koloru włosów i oczu itd. Taki program nie “pogardzi” niczym, sprawdzając każdy dokument i każde zdjęcie ...

-

![Gdzie po wsparcie finansowe na B+R? Gdzie po wsparcie finansowe na B+R?]()

Gdzie po wsparcie finansowe na B+R?

... również skorzystać ze wsparcia przewidzianego w ramach unijnego 7. Programu Ramowego, realizowanego w latach 2007-2013. Należy zauważyć, że Komisja Europejska obecnie opracowuje program, który zastąpi 7. Program Ramowy. Horizon 2020 ma obejmować kwotę ok. 80 mld EUR i wspierać projekty badawcze w perspektywie finansowej 2014-2020. Pozostałe źródła ...

-

![Polski Internet a wiosenna ramówka TV [© Karelin Dmitriy - Fotolia.com] Polski Internet a wiosenna ramówka TV]()

Polski Internet a wiosenna ramówka TV

... –„Voice of Poland” (ponad 2,2 tys. wzmianek). Natomiast największe zainteresowanie z kategorii „jurorzy” wywołali członkowie jury „X Factor”, chociaż program znalazł się na 3 miejscu w kategorii „program muzyczny”. Kuba Wojewódzki (ponad 1,4 tys. wzmianek), Ewa Farna oraz Czesław Mozil zdecydowanie wyprzedzili konkurencję. Programy kulinarne Królem ...

-

![Licencje oprogramowania komputerowego: rodzaje i możliwości licencjobiorcy [© kungverylucky - Fotolia.com] Licencje oprogramowania komputerowego: rodzaje i możliwości licencjobiorcy]()

Licencje oprogramowania komputerowego: rodzaje i możliwości licencjobiorcy

... i w ich ramach licencjodawca udostępnia swój program wielu osobom do używania. Licencje wyłączne natomiast pojawiają się gdy dany program tworzony jest dla konkretnego podmiotu ... wady fizyczne rzeczy sprzedanej, można próbować reklamować jedynie nośnik na którym program został zapisany i dostarczony jeśli posiada wady. Dlatego jedyną możliwością ...

-

![Nowy Corel Painter X Nowy Corel Painter X]()

Nowy Corel Painter X

... obszarów roboczych jest przydatny również dla instruktorów, ponieważ mogą dostosować program Corel Painter X pod kątem programu nauczania oraz dodawać niestandardowe ... Obsługa systemu Windows Vista(tm) - program Corel Painter X działa w systemie Windows Vista. Obsługa systemu Mac OS(r) X - program Corel Painter X obsługuje system operacyjny ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... zainstalowany poprzez skrypt strony WWW wykorzystujący lukę w przeglądarce. Program zostanie automatycznie uruchomiony, gdy użytkownik odwiedzi zainfekowana stronę; keylogger może zostać zainstalowany przez szkodliwy program, który znajduje się już w komputerze ofiary, jeśli program taki potrafi pobierać i instalować w systemie inne szkodliwe ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... ma dość interesujący aspekt. Chińska policja zażądała, aby Li napisał program antywirusowy, który "wyczyściłby" komputery zainfekowane Fujakiem. Spróbował, ale to, co ... tygodnie później rozpętała się burza. 29 marca 2007 r. firmy antywirusowe zauważyły dziwny program w zalewie standardowych wirusów. Na wielu chińskich stronach znaleziono pliki w ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

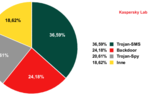

... zagrożenie zdoła obejść kilka warstw ochrony internetowej i pocztowej, przedostanie się do komputera użytkownika, gdzie powinien czekać na nie program antywirusowy. Zobaczmy, co wykrył program antywirusowy, i przeanalizujmy rozkład zachowań wykrytych zagrożeń zarówno w czwartym kwartale 2009 roku jak i pierwszym kwartale 2010 roku. Na prowadzenie ...

-

![Kaspersky Lab: szkodliwe programy IX 2010 Kaspersky Lab: szkodliwe programy IX 2010]()

Kaspersky Lab: szkodliwe programy IX 2010

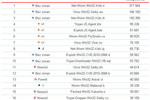

... widać na poniższym obrazku, rozsyłanie droppera jest bardzo podobne do dystrybucji exploita CVE-2010-2568. We wrześniowym rankingu pojawił się nowy szkodliwy program kompresujący – Packed.Win32.Katusha.o (miejsce 15). W poprzednich rankingach spotkaliśmy już innych członków rodziny Katusha, lecz twórcy szkodliwego oprogramowania nadal pracują ...

-

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

... CVE-2010-2568 w obsłudze plików LNK. W celu rozprzestrzeniania tego programu generowany jest specjalny skrót LNK, który następnie trafia na atakowane komputery. Szkodliwy program uruchamia się, gdy użytkownik otwiera pakiet sieciowy zawierający skrót. Skróty mogą być również rozprzestrzeniane za pośrednictwem poczty elektronicznej. Gdy klient ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... tego oprogramowania na swoich urządzeniach. Jednak Apple oznajmił coś przeciwnego. Program CarrierIQ był preinstalowany na urządzeniach produkowanych przez tą ... rozprzestrzeniania się, zwykle przy pomocy programów partnerskich. Z reguły jeden program partnerski specjalizuje się zarówno w zagrożeniach J2ME oraz szkodliwym oprogramowaniu atakującym ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... Dougalek, który został pobrany przez dziesiątki tysięcy ludzi (głównie w Japonii). Program ten był odpowiedzialny za jeden z największych incydentów naruszenia bezpieczeństwa ... w systemie nie pojawiają się żadne nowe kodeki; zainstalowany program zachowuje się jak program adware, gromadząc informacje o użytkowniku, które mogą być wykorzystane w ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... SpamSold, bot spamowy, który atakuje urządzenia z Androidem. Jest to pierwszy szkodliwy program dla urządzeń mobilnych stworzony w celu wysyłania spamu SMS z zainfekowanych urządzeń. Backdoor ... sugeruje, że w 2013 roku pojawi się więcej niż jeden szkodliwy program o podobnych funkcjach. Polowanie na kody mTan W atakach ukierunkowanych w 2012 roku ...

-

![Ślub od pierwszego wejrzenia: hit czy kit? Trwa dyskusja internautów [© ulikloes - Fotolia.com] Ślub od pierwszego wejrzenia: hit czy kit? Trwa dyskusja internautów]()

Ślub od pierwszego wejrzenia: hit czy kit? Trwa dyskusja internautów

... usłyszeć blisko 10 mln osób, a znaczna część komentatorów w sieci pozytywnie ocenia program. Dla ślubnych marek obecnych w social media są to dobre ... na swojej facebookowej stronie DJ, który dbał o oprawę muzyczną jednego z telewizyjnych wesel. Program wywołał też zainteresowanie prasy lokalnej i regionalnej i pomógł w promowaniu... samorządowców. ...

-

![Co wyróżnia najlepsze programy lojalnościowe? Co wyróżnia najlepsze programy lojalnościowe?]()

Co wyróżnia najlepsze programy lojalnościowe?

... abonamentem” będzie zyskiwała na popularności. Klient chce być rozpieszczany Organizując program lojalnościowy nie można zapominać o spersonalizowanej komunikacji. W najlepszych programach ... programie lojalnościowym – podpowiada Grzegorz Kobryń. Im więcej korzyści daje dany program, tym większa szansa, że organizator osiągnie sukces. Tak właśnie ...

-

![7 popularnych błędów w programach lojalnościowych 7 popularnych błędów w programach lojalnościowych]()

7 popularnych błędów w programach lojalnościowych

... zostaną przedstawione najważniejsze zasady programu. 6. Kiepska komunikacja Brak zainteresowania może też wynikać z braku informacji. Zdarza się, że firma prowadzi „jakiś” program lojalnościowy, ale nie jest on komunikowany ani przez pracowników w sklepach, ani w kampaniach reklamowych marki, ani nawet w mediach społecznościowych. W efekcie klient ...

-

![Open OfficePL Home 2006 Open OfficePL Home 2006]()

Open OfficePL Home 2006

... biurze. W jego skład wchodzą: Zawartość podstawowa pakietu HOME • Writer edytor tekstu • Calc arkusz kalkulacyjny • Impress program do tworzenia prezentacji • Draw program do tworzenia grafiki wektorowej • Base program bazodanowy • Math edytor formuł matematycznych Zawartość dodatkowa – moduł HOME PLUS • Mozilla pakiet internetowy (Mozilla Firefox ...

-

![Kaspersky Lab: szkodliwe programy X 2010 Kaspersky Lab: szkodliwe programy X 2010]()

Kaspersky Lab: szkodliwe programy X 2010

... .Agent.bmx (na 9 miejscu) jest klasycznym exploitem wykorzystującym luki w przeglądarkach; program pobiera trojana downloadera, który uzyskuje listę 30 odsyłaczy prowadzących ... rankingu znajduje się Trojan.JS.FakeUpdate.bp, skrypt z rodziny FakeUpdate. Program ten - również występujący na stronach pornograficznych – proponuje użytkownikowi możliwość ...

-

![Kaspersky Lab: szkodliwe programy I 2011 Kaspersky Lab: szkodliwe programy I 2011]()

Kaspersky Lab: szkodliwe programy I 2011

... masową dystrybucję takich odsyłaczy. Tak jak w grudniu, po kilku przekierowaniach odsyłacz przenosił użytkownika na stronę promującą fałszywy program antywirusowy. Podobnie jak wcześniej, fałszywy program antywirusowy otwierał okno, które przypominało okno Mój komputer w systemie operacyjnym Windows, inicjował fikcyjny proces skanowania i sugerował ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... szkodliwe oprogramowanie mobilne, które potrafiło kraść dane służące do uwierzytelniania transakcji bankowości online (login i hasło). W połowie marca został zidentyfikowany szkodliwy program, którego celem były nie tylko wiadomości SMS zawierające kody mTAN, ale również dane uwierzytelniające transakcje bankowości online. Kaspersky Lab wykrywa ...

-

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych]()

10 milionów szkodliwych aplikacji mobilnych

... bardzo często się resetowały. Dopiero wtedy uzmysłowiono sobie, że program antywirusowy i regularne aktualizowanie aplikacji to konieczność. Pozostaje mieć nadzieję, że ... bardzo nieprzychylne. Pojawiły się też informacje o wysyłaniu spamu przez ten program. Sprawą zainteresował się operator telefonii komórkowej w Rosji – firma MegaFon, która ...

-

![Programy lojalnościowe kuszą nawet małe sieci sprzedaży [© Artur Gabrysiak - Fotolia.com] Programy lojalnościowe kuszą nawet małe sieci sprzedaży]()

Programy lojalnościowe kuszą nawet małe sieci sprzedaży

... , po ciekawy i angażujący projekt po system atrakcyjnych nagród, który zapewni każdemu swobodę wyboru i dostępność nagród – tak w skrócie powinien wyglądać idealny program, który każdej firmie gwarantuje sukces. Jakich korzyści z wdrożenia programów lojalnościowych oczekują pracodawcy? 97% badanych widzi w nich potencjał do zwiększenia sprzedaży ...

-

![Nero 6 Reloaded w Polsce Nero 6 Reloaded w Polsce]()

Nero 6 Reloaded w Polsce

... zapasowych; - Nero Recode 2.1 – ulepszona aplikacja służąca do przenoszenia zawartości płyt DVD na płyty CD dzięki systemowi kompresji danych - Nero Digital – program pomocniczy, współpracujący z Nero Recode, obsługujący m.in. dźwięk w formacie Dolby Digital 5.1 - MPEG-2/DVD Plug-in – dodatek do Nero Vision Express umożliwiający kodowanie materiału ...

-

![Złodzieje czy współcześni Janosikowie? [© Minerva Studio - Fotolia.com] Złodzieje czy współcześni Janosikowie?]()

Złodzieje czy współcześni Janosikowie?

... . Przyczyny piractwa są dość złożone, chociaż najistotniejszy jest aspekt ekonomiczny. Oryginalny program do edycji grafiki kosztuje kilkaset złotych, u "pirata" - wielokrotnie mniej, nabywcy ... by było wydać na oryginał. Wiele osób uspokaja własne sumienia, twierdząc że program komputerowy jest dobrem zbyt drogim, nie na kieszeń zbiedniałego obywatela ...

-

![Przeglądarka Browzar to adware? [© Nmedia - Fotolia.com] Przeglądarka Browzar to adware?]()

Przeglądarka Browzar to adware?

... ściągnąć aplikację ze strony producenta i mieć zainstalowany Internet Explorer. Kiedy program jest uruchomiony, wygląda jak każda inna przeglądarka internetowa z własną stroną główną ... . Negatywna reakcja Płatne linki sponsorowane generowane są przez program znany jako “Overture” stworzony przez internetowego giganta Yahoo i zaprojektowany tak, aby ...

-

![Ewolucja złośliwego oprogramowania I-VI 2006 Ewolucja złośliwego oprogramowania I-VI 2006]()

Ewolucja złośliwego oprogramowania I-VI 2006

... granicach 40-60 dolarów, chociaż nikt nie obiecuje klientowi, że "jego" złośliwy program będzie jedynym na zainfekowanym komputerze. W przyszłości wzrost liczby programów ... pozostawił użytkownikowi tej szansy. Przez pierwsze sześć miesięcy 2006 roku program ten gwałtownie rozwijał się: autor odszedł od typowego symetrycznego algorytmu szyfrowania ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2006 Ewolucja złośliwego oprogramowania VII-IX 2006]()

Ewolucja złośliwego oprogramowania VII-IX 2006

... szpiegowanie użytkownika określonego telefonu, został stworzony przez komercyjną firmę. Program może zostać tak skonfigurowany, aby działał na określonym telefonie zgodnie z kodem ... listy kontaktów komunikatora internetowego). Gdy użytkownik kliknie taki odnośnik, złośliwy program przeniknie do systemu. W tym celu szkodnik może wykorzystać różne luki ...

-

![Skype i bezpieczeństwo sieci Skype i bezpieczeństwo sieci]()

Skype i bezpieczeństwo sieci

... telefonicznych w porównaniu z tradycyjnymi sieciami telefonicznymi, przy czym jakość połączenia pozostaje taka sama. Inną zaletą Skypa jest łatwość użycia. Wystarczy zainstalować program, podłączyć mikrofon i można już rozmawiać, wymieniać pliki, wiadomości tekstowe itd. Skype wykorzystywany jest nie tylko przez użytkowników domowych, ale również ...

-

![Najbardziej charakterystyczne wirusy VI 2007 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy VI 2007]()

Najbardziej charakterystyczne wirusy VI 2007

... osiem razy przy pomocy różnych kompresorów. Najmniejszy szkodliwy program - na miano to zasłużył w czerwcu program o rozmiarze zaledwie 14 bajtów - Trojan.BAT.DelTree.d. ... foldery z dysku. Największy szkodliwy program - w czerwcu był to Trojan-Spy.Win32Banbra.ha o rozmiarze prawie 30 MB. Najbardziej szkodliwy program - w tym miesiącu zwycięzcą ...

-

![Uwaga na fałszywe programy antywirusowe [© stoupa - Fotolia.com] Uwaga na fałszywe programy antywirusowe]()

Uwaga na fałszywe programy antywirusowe

... serwis z treścią wideo, jest zachęcany do pobrania kodeka wideo umożliwiającego obejrzenie tego materiału. Jednakże zamiast kodeka pobierany jest fałszywy program chroniący przed oprogramowaniem szpiegowskim, zaś materiał wideo jest odtwarzany prostym poleceniem. Załadowanie fałszywego oprogramowania umożliwiają także wyskakujące reklamy, które ...

-

![Najbardziej charakterystyczne wirusy II 2008 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy II 2008]()

Najbardziej charakterystyczne wirusy II 2008

... którego rozmiar wynosi aż 226 MB. Najbardziej szkodliwy program: Lutowym zwycięzcą jest jedna z modyfikacji Backdoor.Win32.Agobot.gen. Ten nieprzyjemny program wyłącza wiele różnych rozwiązań bezpieczeństwa i usuwa pliki oraz procesy. Najbardziej rozpowszechniony szkodliwy program w ruchu pocztowym: W kategorii tej zwyciężył Email-Worm.Win32.Netsky ...

-

![Najbardziej charakterystyczne wirusy III 2008 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy III 2008]()

Najbardziej charakterystyczne wirusy III 2008

... rodziny Banker na podium. Trojan-Spy.Win32.Banker.enw atakuje jednocześnie użytkowników czterech różnych systemów płatności. Najbardziej ukradkowy program: Dla stałych czytelników listy szkodliwy program spakowany przy użyciu dziesięciu różnych algorytmów kompresji nie jest niczym szczególnym. Kolejny przykład istnienia takich zagrożeń daje nam ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![Polski Internet a wiosenna ramówka TV [© Karelin Dmitriy - Fotolia.com] Polski Internet a wiosenna ramówka TV](https://s3.egospodarka.pl/grafika2/telewizja/Polski-Internet-a-wiosenna-ramowka-TV-134184-150x100crop.jpg)

![Licencje oprogramowania komputerowego: rodzaje i możliwości licencjobiorcy [© kungverylucky - Fotolia.com] Licencje oprogramowania komputerowego: rodzaje i możliwości licencjobiorcy](https://s3.egospodarka.pl/grafika2/licencja-oprogramowania/Licencje-oprogramowania-komputerowego-rodzaje-i-mozliwosci-licencjobiorcy-232632-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Ślub od pierwszego wejrzenia: hit czy kit? Trwa dyskusja internautów [© ulikloes - Fotolia.com] Ślub od pierwszego wejrzenia: hit czy kit? Trwa dyskusja internautów](https://s3.egospodarka.pl/grafika2/Slub-od-pierwszego-wejrzenia/Slub-od-pierwszego-wejrzenia-hit-czy-kit-Trwa-dyskusja-internautow-183710-150x100crop.jpg)

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/10-milionow-szkodliwych-aplikacji-mobilnych-132738-150x100crop.jpg)

![Programy lojalnościowe kuszą nawet małe sieci sprzedaży [© Artur Gabrysiak - Fotolia.com] Programy lojalnościowe kuszą nawet małe sieci sprzedaży](https://s3.egospodarka.pl/grafika2/programy-lojalnosciowe/Programy-lojalnosciowe-kusza-nawet-male-sieci-sprzedazy-221083-150x100crop.jpg)

![Złodzieje czy współcześni Janosikowie? [© Minerva Studio - Fotolia.com] Złodzieje czy współcześni Janosikowie?](https://s3.egospodarka.pl/grafika/piractwo-komputerowe/Zlodzieje-czy-wspolczesni-Janosikowie-iG7AEZ.jpg)

![Przeglądarka Browzar to adware? [© Nmedia - Fotolia.com] Przeglądarka Browzar to adware?](https://s3.egospodarka.pl/grafika/Browzar/Przegladarka-Browzar-to-adware-Qq30bx.jpg)

![Najbardziej charakterystyczne wirusy VI 2007 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy VI 2007](https://s3.egospodarka.pl/grafika/wirusy/Najbardziej-charakterystyczne-wirusy-VI-2007-apURW9.jpg)

![Uwaga na fałszywe programy antywirusowe [© stoupa - Fotolia.com] Uwaga na fałszywe programy antywirusowe](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Uwaga-na-falszywe-programy-antywirusowe-MBuPgy.jpg)

![Najbardziej charakterystyczne wirusy II 2008 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy II 2008](https://s3.egospodarka.pl/grafika/wirusy/Najbardziej-charakterystyczne-wirusy-II-2008-apURW9.jpg)

![Najbardziej charakterystyczne wirusy III 2008 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy III 2008](https://s3.egospodarka.pl/grafika/wirusy/Najbardziej-charakterystyczne-wirusy-III-2008-apURW9.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)