-

![Szkodliwe programy w Polsce - III kw.2009 Szkodliwe programy w Polsce - III kw.2009]()

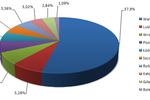

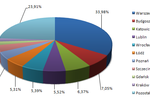

Szkodliwe programy w Polsce - III kw.2009

Kaspersky Lab Polska, producent rozwiązań do ochrony danych, prezentuje raport dotyczący aktywności szkodliwego oprogramowania na terenie Polski w III kwartale 2009 roku. Analiza dokonana została w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Podobnie jak raporty miesięczne, tak i ten został podzielony na dwie ...

-

![Tydzień 51/2009 (14-20.12.2009) [© Alexandr Mitiuc Fotolia.com] Tydzień 51/2009 (14-20.12.2009)]()

Tydzień 51/2009 (14-20.12.2009)

... zwolnionych z powodu kryzysu pracowników (głównie imigrantów z terenów wiejskich) mogła sięgnąć 20 milionów, z czego 4,4 mln znalazło już nowe miejsca zatrudnienia. Chiński program ożywienia gospodarki ma stworzyć 24 mln nowych miejsc pracy. W trakcie konferencji klimatycznej zaproponowano, aby bogate kraje przekazywały do 2020 roku ...

-

![Polityka prywatności w Internecie: nowe standardy [© stoupa - Fotolia.com] Polityka prywatności w Internecie: nowe standardy]()

Polityka prywatności w Internecie: nowe standardy

Ostatnie tygodnie roku upływają pod znakiem dyskusji nad problemem ochrony prywatności w świecie online. Kontrowersje wokół tego aspektu skłoniły dwie najszybciej rozwijające się marki: Google oraz Facebooka, do rewizji swojej polityki w tym zakresie. W sukurs tym działaniom idą także nowe rozwiązania proponowane przez twórców oprogramowania ...

-

![Krakowski Park LifeScience otwarty Krakowski Park LifeScience otwarty]()

Krakowski Park LifeScience otwarty

... Uniwersytetu Jagiellońskiego to pierwsze tego typu przedsięwzięcie nie tylko w Polsce, lecz także w całej Europie Środkowej. Zespół ekspertów PM Group opracował program funkcjonalno-użytkowy dla oddawanego właśnie do użytku budynku nr 1 Parku LifeScience Jagiellońskiego Centrum Innowacji. Firma nadzorowała i zarządzała też jego budową. Pierwszy ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

Panda Labs: rynek zabezpieczeń w 2010r.

PandaLabs, laboratorium systemów zabezpieczających firmy Panda Security, przedstawiło prognozę na temat tendencji w zakresie zagrożeń komputerowych na nadchodzący rok. Wzrośnie liczba fałszywych antywirusów, botów i trojanów bankowych, a cyberprzestępcy będą doskonalić umiejętności w zakresie inżynierii społecznej w celu oszukiwania swych ofiar. ...

-

![Szkodliwe programy w Polsce XI 2009 Szkodliwe programy w Polsce XI 2009]()

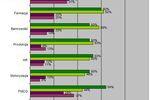

Szkodliwe programy w Polsce XI 2009

Kaspersky Lab Polska zaprezentował listopadowy raport przygotowany w ramach comiesięcznego zestawienia aktywności szkodliwego oprogramowania na terenie Polski. Analiza dokonana została w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). W listopadzie nie zanotowano większych zmian w Top 10 najczęściej infekowanych ...

-

![Region CEE: rynek nieruchomości III kw. 2009 Region CEE: rynek nieruchomości III kw. 2009]()

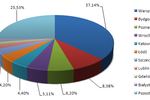

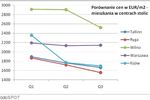

Region CEE: rynek nieruchomości III kw. 2009

... kryteriów przyznawania kredytów, wprost przeciwnie nastąpiło ich zaostrzenie, zwłaszcza w przypadku kredytów w walutach obcych. Coraz większa popularnością cieszy się rządowy program „Rodzina na swoim” oraz wprowadzone od października wyższe stawki cen nieruchomości umożliwiające skorzystanie ze wsparcia. Prognoza – Home Broker – Aleksandra ...

-

![Rynek IT dla MSP nadal się rozwija Rynek IT dla MSP nadal się rozwija]()

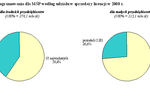

Rynek IT dla MSP nadal się rozwija

W 2008 roku na polskim rynku oprogramowania dla małych i średnich przedsiębiorstw (MŚP) działało około 200 firm producentów. Jego wartość rosła zarówno w sektorze małych, jak i średnich przedsiębiorstw, przekraczając po raz pierwszy wartość 100 mln EUR. Jednak nad tym rynkiem zaczęły się także zbierać chmury. Ale burzy z nich jeszcze wtedy nie ...

-

![PandaLabs: złośliwe oprogramowanie 2009 PandaLabs: złośliwe oprogramowanie 2009]()

PandaLabs: złośliwe oprogramowanie 2009

PandaLabs, laboratorium systemów zabezpieczających firmy Panda Security, opublikowało raport roczny na temat złośliwego oprogramowania. Raport przedstawia najważniejsze wydarzenia w zakresie bezpieczeństwa informatycznego w 2009 r. Najbardziej znaczącą tendencją w okresie ostatnich 12 miesięcy był wysyp nowych złośliwych kodów: w przeciągu jednego ...

-

![Facebook i McAfee podjęły współpracę [© stoupa - Fotolia.com] Facebook i McAfee podjęły współpracę]()

Facebook i McAfee podjęły współpracę

Firma McAfee oraz Facebook, poinformowały o nawiązaniu współpracy, która umożliwi dodatkową ochronę znacznej części użytkowników Internetu. W jej ramach firmy wspólnie stworzyły rozwiązanie składające się z oprogramowania bezpieczeństwa firmy McAfee, specjalnego narzędzia skanująco-naprawczego oraz materiałów edukacyjnych dla użytkowników, które ...

-

![ESET: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] ESET: zagrożenia internetowe 2010]()

ESET: zagrożenia internetowe 2010

Według firmy ESET w 2010 roku najczęstszym typem ataków będą te oparte na sztuczkach socjotechnicznych, które nadal skutecznie przyciągają zwłaszcza mniej doświadczonych internautów. Tematami, które staną się przynętą i katalizatorem działań podejmowanych przez twórców złośliwego oprogramowania będą m.in. popularne święta, mistrzostwa świata w ...

-

![Oprogramowanie Iomega v.Clone Oprogramowanie Iomega v.Clone]()

Oprogramowanie Iomega v.Clone

Firma Iomega Corporation, będąca własnością EMC, ogłosiła premierę oprogramowania Iomega v.Clone, które umożliwa użytkownikom przechowywanie na przenośnych dyskach obrazu komputerów PC, które mogą być następnie "uruchamiane" na dowolnym innym komputerze PC. Technologia v.Clone będzie dostępna z końcem miesiąca dla klientów, którzy zakupili dyski ...

-

![Netbook Samsung N210 Netbook Samsung N210]()

Netbook Samsung N210

... podczas podróży. Oprogramowanie Phoenix FailSafe® stanowi użyteczne narzędzie wykorzystywane do tzw. śledzenia komputera, w przypadku gdy zostanie on skradziony. Program umożliwia także szyfrowanie, zarządzanie, pobieranie lub usuwanie istotnych danych. Lepszą mobilność nowego netbooka zapewnia zastosowanie nisko osadzonej klawiatury. Ergonomiczny ...

-

![Dyski Western Digital dla komputerów Mac Dyski Western Digital dla komputerów Mac]()

Dyski Western Digital dla komputerów Mac

... w przypadku dysków My Book, każdy użytkownik ma możliwość dodatkowej ochrony danych poprzez tworzenie ciągłych kopii zapasowych. Ułatwia to specjalny graficzny program, który przedstawia zawartość pogrupowaną według kategorii i na bieżąco ilustruje postęp tworzenia back-upu. Dyski dostępne są w pojemnościach: 250 GB, 320 GB ...

-

![Fortinet: FortiMail-5001A i FortiMail-2000B Fortinet: FortiMail-5001A i FortiMail-2000B]()

Fortinet: FortiMail-5001A i FortiMail-2000B

... S/MIME między bramkami zabezpiecza wiadomości, a także pomaga w uzyskaniu zgodności na poziomie strategii i obowiązujących przepisów. Wbudowany program zarządzający (działający w oparciu o przeglądarkę internetową), upraszcza większość czynności administracyjnych, bez konieczności rozszerzania interfejsu użytkownika. Urządzenia FortiMail-5001A ...

-

![Notebooki Acer Aspire 5740 Notebooki Acer Aspire 5740]()

Notebooki Acer Aspire 5740

... Bluetooth® 2.1, gigabitową kartę LAN oraz modem telefoniczny. System do wideo-konferencji Acer Video Conference, który obejmuje kamerę internetową Acer Crystal Eye, program Acer Video Conference Manager oraz funkcję Acer PureZone, pozwala na utrzymywanie kontaktów ze znajomymi oraz uczestniczenie w wideo-konferencjach. Przykładowe konfiguracje wraz ...

-

![Telewizja mobilna: Polacy zadowoleni po pilotażu Telewizja mobilna: Polacy zadowoleni po pilotażu]()

Telewizja mobilna: Polacy zadowoleni po pilotażu

Aż 75% ankietowanych zadeklarowało chęć zakupu usługi telewizji mobilnej w abonamencie za cenę 10 zł miesięcznie. Średni czas korzystania z usługi wyniósł 107 minut dziennie. Takie są wyniki badania marketingowego przeprowadzonego przez GfK Polonia podczas programu pilotażowego telewizji mobilnej DVB-H w Warszawie. Zakupem usługi w cenie 15 zł ...

-

![ESET NOD32 Antivirus 4.2 w wersji beta [© Nmedia - Fotolia.com] ESET NOD32 Antivirus 4.2 w wersji beta]()

ESET NOD32 Antivirus 4.2 w wersji beta

Firma ESET rozpoczęła testy beta najnowszych wersji pakietu bezpieczeństwa ESET Smart Security 4.2 oraz systemu antywirusowego i antyspyware ESET NOD32 Antivirus 4.2. Według informacji producenta w nowych wersjach programów pojawiło się wiele użytecznych funkcjonalności, a dzięki udoskonaleniom rozwiązania firmy ESET są teraz jeszcze szybsze. W ...

-

![Bezpłatna nawigacja w smartfonach Nokia [© pizuttipics - Fotolia.com] Bezpłatna nawigacja w smartfonach Nokia]()

Bezpłatna nawigacja w smartfonach Nokia

Firma Nokia planuje udostępnić bezpłatną nawigację pieszą i samochodową w swoich smartfonach w ramach nowej wersji Ovi Map. Oprogramowanie firmy Nokia do map i nawigacji zostało opracowane specjalnie do użytku w sieciach komórkowych i wykorzystano w nim unikatową technologię hybrydową. Nowa wersja Ovi Map będzie zawierać wszystkie niezbędne ...

-

![Uwaga na freewareowe programy antywirusowe Uwaga na freewareowe programy antywirusowe]()

Uwaga na freewareowe programy antywirusowe

Eksperci G Data ostrzegają przed działaniami oszustów, którzy wyłudzają pieniądze od nieświadomych zagrożenia użytkowników. Naciągacze na stronie security-essentials.info umieścili ofertę zakupu freewareowego oprogramowania antywirusowgo. Witryna odzwierciedlając strony firmy Microsoft nie wzbudza podejrzeń użytkowników. Formularz rejestracji ...

-

![Przeglądarka Firefox 3.6 Przeglądarka Firefox 3.6]()

Przeglądarka Firefox 3.6

Mozilla udostępniła wersję 3.6 swojej darmowej i opartej o oprogramowaniu open source przeglądarki Firefox. Najnowszy Firefox to obsługa szerokiego zakresu standardów sieciowych oraz dostęp do ponad 6000 darmowych dodatków, dzięki którym użytkownicy mogą dostosowywać przeglądarkę do swoich potrzeb. Firefox 3.6 jest szybszy o ponad 20% od wersji ...

-

![Fałszywa wiadomość o śmierci aktora zawiera trojany Fałszywa wiadomość o śmierci aktora zawiera trojany]()

Fałszywa wiadomość o śmierci aktora zawiera trojany

Hakerzy żerują na naiwności internautów, infekują komputery tych, którzy próbują obejrzeć film z wypadku aktora. Sophos, firma specjalizująca się w technologiach ochrony informacji, ostrzega o fałszywych informacjach na temat śmierci Johnny'ego Deppa, które zostały wykorzystane przez hakerów do rozsiewania szkodliwego oprogramowania. Fałszywa ...

-

![Darmowe programy antywirusowe coraz popularniejsze [© Nmedia - Fotolia.com] Darmowe programy antywirusowe coraz popularniejsze]()

Darmowe programy antywirusowe coraz popularniejsze

Jak wynika z raportu "Consumer Security Market Trends, 2009 to 2010" przygotowanego przez Forrester Research Inc., segment bezpłatnych rozwiązań z zakresu bezpieczeństwa dynamicznie się rozwija, stanowiąc realne zagrożenie dla producentów płatnych programów antywirusowych - podaje AVG Technologies. Coraz wyższej jakości oprogramowanie dostępne za ...

-

![Notebooki Acer Aspire 7740 Notebooki Acer Aspire 7740]()

Notebooki Acer Aspire 7740

... Bluetooth® 2.1, gigabitową kartę LAN oraz modem telefoniczny. System do wideo-konferencji Acer Video Conference, który obejmuje kamerę internetową Acer Crystal Eye, program Acer Video Conference Manager oraz funkcję Acer PureZone. Przykładowe konfiguracje wraz z cenami Aspire 7740G - Intel® Core™ i3 330M (2.13GHz, 1066 ...

-

![Zatrudnienie niepełnosprawnych 1993-2009 Zatrudnienie niepełnosprawnych 1993-2009]()

Zatrudnienie niepełnosprawnych 1993-2009

... się w 2005 roku, gdy zaczęły być realizowane pierwsze programy Sektorowego Programu Operacyjnego Rozwój Zasobów Ludzkich, który obecnie jest kontynuowany przez Program Operacyjny Kapitał Ludzki. Wówczas też PFRON zadania z zakresu rehabilitacji i aktywizacji zawodowej zlecał organizacjom pozarządowym. Chodzi tu o takie przedsięwzięcia, jak na ...

-

![Urządzenia wielofunkcyjne Ricoh Aficio MP Urządzenia wielofunkcyjne Ricoh Aficio MP]()

Urządzenia wielofunkcyjne Ricoh Aficio MP

... używanych funkcji. Platforma programowa umożliwia obsługę urządzeń z komputerów PC, notebooków lub kompatybilnych smartfonów. Wystarczy, by klienci pobrali niewielkich rozmiarów program na urządzenie mobilne i mogą łączyć się z urządzeniami z dowolnego miejsca. Aficio™ MP 2851/3351/4001/5001 posiadają krótkie czasy nagrzewania i pierwszego wydruku ...

-

![Szkodliwe programy w Polsce XII 2009 Szkodliwe programy w Polsce XII 2009]()

Szkodliwe programy w Polsce XII 2009

Kaspersky Lab Polska, prezentuje grudniowy raport przygotowany w ramach comiesięcznego zestawienia aktywności szkodliwego oprogramowania na terenie Polski. W grudniu w rankingu Top 10 miast ponownie pojawił się Kraków z wartością 2% infekcji w skali kraju. Aż cztery miasta nie zmieniły na liście swojej pozycji, są to standardowo już na pierwszym ...

-

![Dyski Kingston SSDNow V+ Dyski Kingston SSDNow V+]()

Dyski Kingston SSDNow V+

... Kingston SSDNow serii V+ o pojemności 512 GB uzyskał wynik 28264, podczas gdy porównywany klasyczny dysk twardy 7200 RPM uzyskał wynik 3294. Program PCMark Vantage 1.0.1 dla Windows 7 przeprowadza szereg testów, takich jak uruchomienie systemu operacyjnego, importowanie zdjęć, dodanie muzyki do Windows Media Center ...

-

![Świat: wydarzenia tygodnia 5/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 5/2010]()

Świat: wydarzenia tygodnia 5/2010

... zaznaczyć, że końcówka roku była dobra mimo, że pewne programy wspomagające gospodarkę już zakończono (np. dopłaty w ramach "cash for clunkers program"). Problemem amerykańskiej gospodarki jest oprócz wysokiego deficytu i szybko rosnącego długu publicznego wysoki poziom bezrobocia (ok. 10%) i jest ono najwyższe od ...

-

![Złośliwe oprogramowanie - nowe trendy [© stoupa - Fotolia.com] Złośliwe oprogramowanie - nowe trendy]()

Złośliwe oprogramowanie - nowe trendy

Złośliwe oprogramowanie jest dziś używane w szczególności do kradzieży danych oraz popełniania przestępstw finansowych. Wzmożona aktywność cyberprzestępców pod koniec 2009 roku, w kontekście takich wydarzeń, jak ataki na klientów iPKO oraz WBK, zwróciła uwagę mediów na coraz bardziej popularne zjawisko phishingu. Wydaje się jednak, że na początku ...

-

![Tendencje na rynku pracy specjalistów I kw. 2010 Tendencje na rynku pracy specjalistów I kw. 2010]()

Tendencje na rynku pracy specjalistów I kw. 2010

Prawie połowa pracodawców (49%) planuje zatrudnienie specjalistów i menedżerów w I kwartale 2010 roku, a jedynie 13% zwolnienia, wynika z międzynarodowego badania "Global Snapshot" przeprowadzonego przez firmę rekrutacyjną Antal International. Najłatwiej o pracę będzie w sektorze oprogramowania IT (aż 80% pracodawców deklaruje chęć zatrudnienia), ...

-

![Kartka walentynkowa od hakerów [© stoupa - Fotolia.com] Kartka walentynkowa od hakerów]()

Kartka walentynkowa od hakerów

Jak zwykle na początku lutego, producenci zabezpieczeń przewidują znaczny wzrost aktywności przestępców w związku ze zbliżającymi się Walentynkami. Poprzednie lata pokazały, że oprócz kwiatów, czekoladek i innych prezentów w tym okresie często wysyłany jest również spam w postaci wiadomości walentynkowych zawierających szkodliwe oprogramowanie - ...

-

![Bezpieczny Internet: korzystaj rozsądnie [© stoupa - Fotolia.com] Bezpieczny Internet: korzystaj rozsądnie]()

Bezpieczny Internet: korzystaj rozsądnie

... Inspektor Ochrony Danych Osobowych. Dzień Bezpiecznego Internetu obchodzony jest w Polsce od 2005 roku z inicjatywy Komisji Europejskiej w ramach programu „Safer Internet”. Program jest adresowany w szczególności do dzieci i młodzieży, promuje bezpieczne i odpowiedzialne korzystanie z Internetu.

-

![Gry sieciowe najbardziej zagrożone przez wirusy Gry sieciowe najbardziej zagrożone przez wirusy]()

Gry sieciowe najbardziej zagrożone przez wirusy

... wyeliminowanie tego zagrożenia. Kolejne pozycje na styczniowej liście zagrożeń zajęły: popularny robak internetowy Conficker (5,28% wszystkich wykrytych infekcji), złośliwy program Win32/Agent (2,57% wszystkich wykrytych infekcji) potrafiący wykradać dane użytkownika oraz robak Win32/Pacex (2,25% wszystkich wykrytych infekcji), który służy koniom ...

-

![Zimowe Igrzyska Olimpijskie: wysoka oglądalność Zimowe Igrzyska Olimpijskie: wysoka oglądalność]()

Zimowe Igrzyska Olimpijskie: wysoka oglądalność

... osób (77%), które miały w tym czasie włączony telewizor, zdecydowało się kibicować naszemu najlepszemu skoczkowi w historii. Był to jednocześnie najlepiej oglądany program od początku prowadzenia pomiaru telemetrycznego przez TNS OBOP. Podczas ostatnich zimowych Igrzysk Olimpijskich w Turynie stacje telewizyjne zarobiły na reklamach telewizyjnych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Tydzień 51/2009 (14-20.12.2009) [© Alexandr Mitiuc Fotolia.com] Tydzień 51/2009 (14-20.12.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-51-2009-14-20-12-2009-12AyHS.jpg)

![Polityka prywatności w Internecie: nowe standardy [© stoupa - Fotolia.com] Polityka prywatności w Internecie: nowe standardy](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Polityka-prywatnosci-w-Internecie-nowe-standardy-MBuPgy.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Facebook i McAfee podjęły współpracę [© stoupa - Fotolia.com] Facebook i McAfee podjęły współpracę](https://s3.egospodarka.pl/grafika/Facebook/Facebook-i-McAfee-podjely-wspolprace-MBuPgy.jpg)

![ESET: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] ESET: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/ESET/ESET-zagrozenia-internetowe-2010-MBuPgy.jpg)

![ESET NOD32 Antivirus 4.2 w wersji beta [© Nmedia - Fotolia.com] ESET NOD32 Antivirus 4.2 w wersji beta](https://s3.egospodarka.pl/grafika/ESET/ESET-NOD32-Antivirus-4-2-w-wersji-beta-Qq30bx.jpg)

![Bezpłatna nawigacja w smartfonach Nokia [© pizuttipics - Fotolia.com] Bezpłatna nawigacja w smartfonach Nokia](https://s3.egospodarka.pl/grafika/Nokia/Bezplatna-nawigacja-w-smartfonach-Nokia-QhDXHQ.jpg)

![Darmowe programy antywirusowe coraz popularniejsze [© Nmedia - Fotolia.com] Darmowe programy antywirusowe coraz popularniejsze](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Darmowe-programy-antywirusowe-coraz-popularniejsze-Qq30bx.jpg)

![Świat: wydarzenia tygodnia 5/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 5/2010](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-5-2010-12AyHS.jpg)

![Złośliwe oprogramowanie - nowe trendy [© stoupa - Fotolia.com] Złośliwe oprogramowanie - nowe trendy](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Zlosliwe-oprogramowanie-nowe-trendy-MBuPgy.jpg)

![Kartka walentynkowa od hakerów [© stoupa - Fotolia.com] Kartka walentynkowa od hakerów](https://s3.egospodarka.pl/grafika/zagrozenia-w-internecie/Kartka-walentynkowa-od-hakerow-MBuPgy.jpg)

![Bezpieczny Internet: korzystaj rozsądnie [© stoupa - Fotolia.com] Bezpieczny Internet: korzystaj rozsądnie](https://s3.egospodarka.pl/grafika/Dzien-Bezpiecznego-Internetu/Bezpieczny-Internet-korzystaj-rozsadnie-MBuPgy.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ile można dorobić do emerytury? Od 1 września 2024 mniej [© DC Studio na Freepik] Ile można dorobić do emerytury? Od 1 września 2024 mniej](https://s3.egospodarka.pl/grafika2/emerytura/Ile-mozna-dorobic-do-emerytury-Od-1-wrzesnia-2024-mniej-261890-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)