-

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe]()

Uwaga na świąteczne ataki internetowe

... , które od lat są bardzo popularną metoda dystrybucji szkodliwego oprogramowania. Podobnie jak w przypadku wszystkich zagrożeń, należy regularnie aktualizować program antywirusowy oraz system operacyjny, przeglądarkę internetową i inne aplikacje, w celu uchronienia się przed lukami bezpieczeństwa. Zabezpieczaj komputer pakietem bezpieczeństwa ...

-

![Infekcja komputera: źródła zagrożeń 2008 Infekcja komputera: źródła zagrożeń 2008]()

Infekcja komputera: źródła zagrożeń 2008

... - tutaj, z uwagi na dużą liczbę graczy online, największy odsetek zagrożeń stanowią programy szpiegujące pochodzące z sieciowych serwisów gier. Według Trend Micro, program najczęściej infekujący komputery w Europie, Afryce i na Bliskim Wschodzie to tzw. Trojan-pobieracz (Trojan-Downloader), czyli koń trojański, który instaluje inne szkodliwe pliki ...

-

![Wirusy i robaki I 2009 Wirusy i robaki I 2009]()

Wirusy i robaki I 2009

... P2P-Worm.Win32.Deecee.a. Szkodnik ten rozprzestrzenia się za pośrednictwem sieci peer-to-peer DC++, a jego szkodliwą funkcją jest zdolność pobierania szkodliwych plików. Program ten zakwalifikował się do drugiego rankingu, dzięki temu że podczas instalacji wielokrotnie kopiuje się – tj. swoją obecność wśród 20 najpopularniejszych ...

-

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO]()

Atak wirusów: uważaj na Sality.AO

... Panda Security, specjalizujące się w wykrywaniu i analizie złośliwego oprogramowania, odnotowało w ostatnim tygodniu wzrost liczby infekcji powodowanych przez ten złośliwy program. Użytkowników ostrzega się, że istnieje ryzyko zmasowanego ataku. Oprócz technik charakterystycznych dla dawnych złośliwych programów, Sality.AO zawiera także szereg ...

-

![Pakiet Adobe Reader Mobile SDK [© Nmedia - Fotolia.com] Pakiet Adobe Reader Mobile SDK]()

Pakiet Adobe Reader Mobile SDK

... obsłudze ochrony zawartości opracowanej przez firmę Adobe, wydawcy mogą zabezpieczyć swoje książki elektroniczne i inne wydawnictwa elektroniczne przed kopiowaniem. Program Adobe Content Server 4, przeznaczony dla wydawców, sprzedawców, bibliotek i innych dystrybutorów, umożliwia zabezpieczenie plików PDF i EPUB odczytywanych na komputerach ...

-

![Kradzież tożsamości: wzrost infekcji [© Scanrail - Fotolia.com] Kradzież tożsamości: wzrost infekcji]()

Kradzież tożsamości: wzrost infekcji

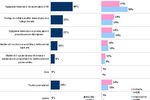

... (wykonującym szkodliwe działania podczas badania) złośliwym kodem służącym do kradzieży tożsamości, np. trojanem bankowym 35% zainfekowanych komputerów posiadało aktualny program antywirusowy liczba komputerów zainfekowanych oprogramowaniem do kradzieży tożsamości wzrosła o 800% między pierwszą a drugą połową 2008 roku laboratorium Panda Security ...

-

![Cyberprzestępcy wykorzystują Google Trends Cyberprzestępcy wykorzystują Google Trends]()

Cyberprzestępcy wykorzystują Google Trends

... ruchu na witrynie, a także poprawienie jej pozycji na liście wyników wyszukiwania (głównie w wyszukiwarce Google). Przykładem jest witryna www sprzedająca fałszywy program antywirusowy Malwaredoctor, stworzony specjalnie w celu osiągnięcia wysokiej pozycji w wyszukiwarce. Panda Security zauważa, że oprócz wcześniej opisanych standardowych technik ...

-

![Jakość obsługi klienta w 2008 r. Jakość obsługi klienta w 2008 r.]()

Jakość obsługi klienta w 2008 r.

... , czyli te od -5 do -1. Łatwo więc stwierdzić iż obawy, jakie mogły pojawić się w trakcie trwania edycji 2008, iż Program Jakość Obsługi stanie się „kolejnym forum dla narzekających” zupełnie się nie potwierdziły. W edycji 2008 wzięło udział aż 12 000 konsumentów ...

-

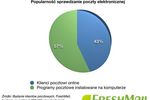

![Sprawdzanie poczty: WP i Outlook na czele Sprawdzanie poczty: WP i Outlook na czele]()

Sprawdzanie poczty: WP i Outlook na czele

... zachowań internautów, a nie tylko deklarowanych schematów działania. Z badania wynika, że 57% badanych internautów sprawdza pocztę poprzez zainstalowany na swoim komputerze program pocztowy. Najpopularniejszymi aplikacjami służącymi do tego celu jest rozwiązanie Microsoft z rodziny Outlook 2000-2003, Outlook Ekspres oraz Windows Mail (systemy te ...

-

![Wirusy i robaki III 2009 Wirusy i robaki III 2009]()

Wirusy i robaki III 2009

... FlyStudio, jak i programy napisane w tym języku, pochodzą z Chin. Mówiąc o AutoIt, w marcowym rankingu oprócz trojana Autoit.ci pojawił się również podobny program o nazwie Autoit.xp. Na dole rankingu znajdują się dwie inne nowości: Packed.Win32.Katusha.a oraz Trojan.Win32.Ramag.a. Pierwszy z tych ...

-

![Robak internetowy Kido na oku Kaspersky Lab [© stoupa - Fotolia.com] Robak internetowy Kido na oku Kaspersky Lab]()

Robak internetowy Kido na oku Kaspersky Lab

... pocztowy, znany również jako Waledac, potrafi kraść dane i rozsyłać spam, np. oferty wątpliwych pożyczek lub produktów farmaceutycznych. Gdy ten szkodliwy program został po raz pierwszy wykryty, w styczniu 2009 roku, wielu ekspertów IT zauważyło podobieństwo między Kido i Iksmas. Epidemia Kido przypomina epidemię ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... pośrednictwa pracy Monster UK (monster.co.uk) padł ofiarą złośliwej aplikacji, której celem były osoby zajmujące się rekrutacją. Z korporacyjnych kont program zdołał uzyskać dostęp do życiorysów i podań przesyłanych przez kandydatów. Napastnicy wykradli osobiste dane dziesiątek tysięcy użytkowników serwisu. W styczniu firma Heartland ...

-

![Robak internetowy Koobface: nowa wersja [© stoupa - Fotolia.com] Robak internetowy Koobface: nowa wersja]()

Robak internetowy Koobface: nowa wersja

... najwyższe szacunki. Nowa modyfikacja robaka Koobface, zidentyfikowana przez specjalistów z Kaspersky Lab 9 czerwca 2009 roku, stanowi 25-milionowy wykryty szkodliwy program. Net-Worm.Win32.Koobface atakuje użytkowników popularnych serwisów społecznościowych Facebook oraz MySpace. Najnowsza wersja tego szkodnika potwierdza wcześniejsze przewidywania ...

-

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

... nie spoczęli na laurach i nadal rozwijają oraz implementują te technologie w bardziej wyrafinowanej postaci. W rezultacie, bootkit stanowi najbardziej wyrafinowany współczesny szkodliwy program. Ukrywa się przed rozwiązaniami bezpieczeństwa, które w większości nie potrafią go wykrywać. Pod koniec marca 2009 roku analitycy z firmy Kaspersky Lab ...

-

![Tydzień 26/2009 (22-28.06.2009) [© RVNW - Fotolia.com] Tydzień 26/2009 (22-28.06.2009)]()

Tydzień 26/2009 (22-28.06.2009)

... więc jeśli w ostatnim raporcie napisano, że gospodarka dzięki rządowym program stymulującym, wydaje się poprawiać po raz pierwszy od dwóch lat, to wielu z nas ... (OECD) jest niekwestionowany, więc jeśli w ostatnim raporcie napisano, że gospodarka dzięki rządowym program stymulującym, wydaje się poprawiać po raz pierwszy od dwóch lat, to wielu z nas ...

-

![Przeglądarka Mozilla Firefox 3.5 Przeglądarka Mozilla Firefox 3.5]()

Przeglądarka Mozilla Firefox 3.5

... i zwrócenia dodatkowych danych, takich jak mapy danego obszaru. Funkcja ta jest opcjonalna — Firefox nie udostępnia położenia użytkownika bez jego zgody. Program Mozilla Firefox 3.5 jest dostępny bezpłatnie w wersjach dla systemów operacyjnych Windows, Linux i Mac OS X na stronie Firefox. Ponad 70 wersji językowych ...

-

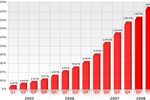

![Wirusy i robaki VI 2009 Wirusy i robaki VI 2009]()

Wirusy i robaki VI 2009

... oraz AutoRun.rxx), które także dostały się do zestawienia. Na dwudziestym miejscu znalazła się aplikacja adware Shopper.v. Jest to typowy program z tej kategorii - instaluje rozmaite paski narzędzi w przeglądarce internetowej oraz kliencie poczty i przy ich użyciu wyświetla banery reklamowe. Usuwanie tych pasków ...

-

![Rynek telewizyjny I-VI 2009 Rynek telewizyjny I-VI 2009]()

Rynek telewizyjny I-VI 2009

... widzów przy udziałach na poziomie 30%, a „Wydarzenia” (Polsat, 08.02) - 3,3 mln przy udziałach 24%. Z kategorii rozrywka w pierwszej dziesiątce uplasował się program „Jaka to melodia”, który przyciągnął przed telewizory średnio 6,4 mln osób (48%) oraz druga część transmisji gali „Telekamery Teletygodnia 2009” (6,2 mln ...

-

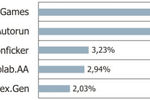

![ESET: polska lista zagrożeń VI 2009 ESET: polska lista zagrożeń VI 2009]()

ESET: polska lista zagrożeń VI 2009

... w czerwcu przez ESET zagrożeń, atakujących polskich użytkowników. Infekcja Win32/PSW.OnLineGames przebiega według prostego schematu. Najpierw na niezabezpieczony komputer trafia złośliwy program, który instaluje się bez wiedzy użytkownika, a następnie ukrywając przed ofiarą swoją obecność, działa jak typowy keylogger rejestrując wszystkie znaki ...

-

![Polski Kaspersky Mobile Security 8.0 Polski Kaspersky Mobile Security 8.0]()

Polski Kaspersky Mobile Security 8.0

... bez względu na okoliczności. Ponadto, organy ścigania mogą wykorzystać nowy numer do śledzenia skradzionego urządzenia i zwrócenia go prawowitemu właścicielowi. Program Kaspersky Mobile Security 8.0 oferuje również funkcję kontroli rodzicielskiej, która pozwala rodzicom ograniczać możliwość wysyłania i otrzymywania nieodpowiednich wiadomości oraz ...

-

![Novell PlateSpin Protect 8.1 [© Nmedia - Fotolia.com] Novell PlateSpin Protect 8.1]()

Novell PlateSpin Protect 8.1

... środowisko rezerwowe. W przypadku awarii chronionego serwera, kopię maszyny wirtualnej z obciążeniem można uruchomić za pomocą funkcji failover. Po wymianie oryginalnego serwera, program umożliwia przeniesienie obciążenia z powrotem na serwer fizyczny, także jeśli jest on innego typu lub pochodzi od innego producenta. Jeśli można ...

-

![ESET: polska lista zagrożeń VII 2009 ESET: polska lista zagrożeń VII 2009]()

ESET: polska lista zagrożeń VII 2009

... pliki typu PDF lub SWF. Otwarcie takiego zainfekowanego pliku skutkuje przedostaniem się zagrożenia na dysk użytkownika. Po zagnieżdżeniu się w systemie program nawiązuje komunikację ze zdalnym serwerem za pośrednictwem protokołu HTTP i pobiera na komputer ofiary nowe zagrożenia, w tym programy spyware oraz keylogger ...

-

![Kaspersky Lab: szkodliwe programy VIII 2009 Kaspersky Lab: szkodliwe programy VIII 2009]()

Kaspersky Lab: szkodliwe programy VIII 2009

... szkodliwymi programami, oraz że mogą one zostać usunięte. Jeżeli użytkownik zgodzi się na to, na jego komputer zostanie pobrany fałszywy program antywirusowy (sklasyfikowany jako FraudTool). Działanie trojana Redirector.l polega na przekierowywaniu zapytań wyszukiwania użytkownika do określonych serwerów w celu zwiększenia współczynnika kliknięć ...

-

![Rynek budownictwa drogowego będzie rósł Rynek budownictwa drogowego będzie rósł]()

Rynek budownictwa drogowego będzie rósł

... zaowocować m.in. wzrostem cen materiałów budowlanych i ich transportu, sprzętu oraz kosztów usług budowlanych. Dodatkowo, oprócz budowy nowych dróg, kontynuowany będzie program przebudów i remontów istniejących tras krajowych oraz samorządowych – jego realizacja również zaangażuje zarówno wykonawców, jak i dostawców materiałów budowlanych. Wraz ze ...

-

![Szkodliwe programy w Polsce VIII 2009 Szkodliwe programy w Polsce VIII 2009]()

Szkodliwe programy w Polsce VIII 2009

... .Win32.Generic oraz Trojan-Spy.Win32.Delf.elz, który spadł o jedno miejsce. Oznaczenie HEUR.Trojan.Win32.Generic wskazuje na to, że program ma znamiona malware. Został wykryty dzięki heurystyce w Kaspersky Internet Security lub Kaspersky Anti-Virus, dlatego nie została mu jeszcze nadana nazwa ...

-

![Mobilna telewizja w Polsce już działa [© pizuttipics - Fotolia.com] Mobilna telewizja w Polsce już działa]()

Mobilna telewizja w Polsce już działa

... z usługi w Warszawie. INFO-TV-FM zakończyła też przygotowywanie oferty hurtowej świadczenia usług mobilnej telewizji w technologii DVB-H. W najbliższych tygodniach rozpocznie się program pilotażowy usługi, który ma na celu poznanie oczekiwań użytkowników i przygotowanie ostatecznej oferty. “Telewizja mobilna to rozwiązanie, które umożliwia ...

-

![Kaspersky Lab: szkodliwe programy IX 2009 Kaspersky Lab: szkodliwe programy IX 2009]()

Kaspersky Lab: szkodliwe programy IX 2009

... .Wimad.y), który już gościł w zestawieniu. Ten wariant nie różni się znacznie od swoich poprzedników: po uruchomieniu próbuje pobrać i uruchomić szkodliwy program, w tym przypadku jest to not-a-virus:AdWare.Win32.PlayMP3z.a. Opis kolejnej nowości, Exploit.JS.Pdfka.ti, znajduje się w dalszej części raportu ...

-

![Telewizja cyfrowa: VOD atrakcyjny wg Polaków Telewizja cyfrowa: VOD atrakcyjny wg Polaków]()

Telewizja cyfrowa: VOD atrakcyjny wg Polaków

... VHS czy płyta DVD. Dekoder z PVR daje także możliwość zatrzymywania lub przewijania aktualnie oglądanego programu. „Zapamiętuje” on (buforuje) oglądany aktualnie program i w każdej chwili można cofnąć i odtworzyć nawet do 2 godzin audycji zapisanej w jego pamięci. Dzięki dekoderowi PVR telewizja dostosowuje się do potrzeb ...

-

![Panda Cloud Antivirus dla MSP [© Nmedia - Fotolia.com] Panda Cloud Antivirus dla MSP]()

Panda Cloud Antivirus dla MSP

... Security) lub przekazać wszystkie zadania związane z administracją zewnętrznej firmie informatycznej. Połączenie z serwerami Kolektywnej Inteligencji, z których korzysta także bezpłatny program Panda Cloud Antivirus, umożliwi małym i średnim firmom korzystanie z bazy wiedzy firmy Panda Security o złośliwym oprogramowaniu, która wykrywa i blokuje ...

-

![Jakość obrazu HD ceniona wśród Polaków Jakość obrazu HD ceniona wśród Polaków]()

Jakość obrazu HD ceniona wśród Polaków

... programu może pojawić się kilka cyfrowych), wysokiej jakości obraz telewizyjny, dostęp do elektronicznego przewodnika po programach (opisy programów, program telewizyjny itp.), dodatkowe usługi interaktywne. Informacje o badaniu Raport „Nowoczesne technologie i telewizja cyfrowa w oczach Polaków”, przeprowadzony na reprezentatywnej grupie ...

-

![Acrobat Connect Pro: konferencje on-line [© Nmedia - Fotolia.com] Acrobat Connect Pro: konferencje on-line]()

Acrobat Connect Pro: konferencje on-line

... . Acrobat Connect Pro jest już w sprzedaży jako rozwiązanie dostępne w hostingu lub instalowane u klienta albo jako usługa zarządzana. Program jest oferowany w wersjach angielskiej, francuskiej, niemieckiej, japońskiej, włoskiej, hiszpańskiej, holenderskiej, brazylijskiej, portugalskiej, koreańskiej, tureckiej, rosyjskiej i chińskiej (uproszczonej ...

-

![Mozilla Thunderbird 3 już dostępny Mozilla Thunderbird 3 już dostępny]()

Mozilla Thunderbird 3 już dostępny

... stworzony przez Mozillę. Program można pobrać w 49 językach na platformy Windows, Mac OS X i Linux. Nowością w w Thunderbirdzie 3 jest ... będą jedynie nazwa użytkownika, adres e-mail oraz hasło - reszta zostanie ustawiona automatycznie. W przypadkach kiedy program nie będzie w stanie wykryć najlepszej konfiguracji można dodać ją do bazy konfiguracji ...

-

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010]()

Kaspersky Lab: zagrożenia internetowe 2010

... roku ich aktywność oraz udział w wielu największych epidemiach osiągnęła najwyższą wartość. Robak Kido na przykład, instalował na zainfekowanych komputerach fałszywy program antywirusowy. Rynek fałszywych programów antywirusowych został nasycony, dlatego cyberprzestępcy osiągają teraz mniejsze zyski. Co więcej, ten rodzaj aktywności jest ściśle ...

-

![Bogatszy pakiet Iomega Protection Suite Bogatszy pakiet Iomega Protection Suite]()

Bogatszy pakiet Iomega Protection Suite

... narzędzi ochronnych Protection Suite, uzyskała połączenie ochrony antywirusowej z fizyczną odpornością na awarie i utratę danych, eliminując obawy użytkowników o utratę cennych informacji. Program Trend Micro Internet Security oraz Trend Smart Surfing for Mac będą częścią zestawu aplikacji ochronnych Iomega Protection Suite będącego częścią ...

-

!["Rodzina na swoim" hitem 2009 roku "Rodzina na swoim" hitem 2009 roku]()

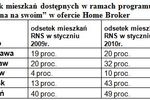

"Rodzina na swoim" hitem 2009 roku

... mieszkań kwalifikowało się do skorzystania z dopłaty. Podwyższenie limitów o 11,5 proc. zwiększyło odsetek mieszkań do 49 procent. Home Broker zauważa, że program "Rodzina na swoim" był niewątpliwym hitem 2009 roku. O tym, czy w tym roku będzie równie popularny przekonamy się już niebawem. Ministerstwo ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Uwaga-na-swiateczne-ataki-internetowe-MBuPgy.jpg)

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO](https://s3.egospodarka.pl/grafika/wirusy/Atak-wirusow-uwazaj-na-Sality-AO-MBuPgy.jpg)

![Pakiet Adobe Reader Mobile SDK [© Nmedia - Fotolia.com] Pakiet Adobe Reader Mobile SDK](https://s3.egospodarka.pl/grafika/Adobe-Reader-Mobile-9-SDK/Pakiet-Adobe-Reader-Mobile-SDK-Qq30bx.jpg)

![Kradzież tożsamości: wzrost infekcji [© Scanrail - Fotolia.com] Kradzież tożsamości: wzrost infekcji](https://s3.egospodarka.pl/grafika/kradziez-tozsamosci/Kradziez-tozsamosci-wzrost-infekcji-apURW9.jpg)

![Robak internetowy Kido na oku Kaspersky Lab [© stoupa - Fotolia.com] Robak internetowy Kido na oku Kaspersky Lab](https://s3.egospodarka.pl/grafika/Kido/Robak-internetowy-Kido-na-oku-Kaspersky-Lab-MBuPgy.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Robak internetowy Koobface: nowa wersja [© stoupa - Fotolia.com] Robak internetowy Koobface: nowa wersja](https://s3.egospodarka.pl/grafika/robak-internetowy/Robak-internetowy-Koobface-nowa-wersja-MBuPgy.jpg)

![Tydzień 26/2009 (22-28.06.2009) [© RVNW - Fotolia.com] Tydzień 26/2009 (22-28.06.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-26-2009-22-28-06-2009-sNRO59.jpg)

![Novell PlateSpin Protect 8.1 [© Nmedia - Fotolia.com] Novell PlateSpin Protect 8.1](https://s3.egospodarka.pl/grafika/PlateSpin-Protect/Novell-PlateSpin-Protect-8-1-Qq30bx.jpg)

![Mobilna telewizja w Polsce już działa [© pizuttipics - Fotolia.com] Mobilna telewizja w Polsce już działa](https://s3.egospodarka.pl/grafika/telewizja-mobilna/Mobilna-telewizja-w-Polsce-juz-dziala-QhDXHQ.jpg)

![Panda Cloud Antivirus dla MSP [© Nmedia - Fotolia.com] Panda Cloud Antivirus dla MSP](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Cloud-Antivirus-dla-MSP-Qq30bx.jpg)

![Acrobat Connect Pro: konferencje on-line [© Nmedia - Fotolia.com] Acrobat Connect Pro: konferencje on-line](https://s3.egospodarka.pl/grafika/Adobe/Acrobat-Connect-Pro-konferencje-on-line-Qq30bx.jpg)

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Kaspersky-Lab-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r [© Adam Novak z Pixabay] GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r](https://s3.egospodarka.pl/grafika2/przecietne-miesieczne-wynagrodzenie/GUS-srednia-krajowa-w-III-2025-wyzsza-o-7-7-r-r-266189-150x100crop.jpg)

![Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń [© Freepik] Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-III-2025-o-11-6-mniej-pozwolen-266188-150x100crop.jpg)

![Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe [© piviso z Pixabay] Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe](https://s3.egospodarka.pl/grafika2/marketing/Jakie-zarobki-w-marketingu-i-sprzedazy-Kwoty-nawet-pieciocyfrowe-266185-150x100crop.jpg)

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)