-

![Darmowy program ESET do usuwania Conficker'a [© Nmedia - Fotolia.com] Darmowy program ESET do usuwania Conficker'a]()

Darmowy program ESET do usuwania Conficker'a

... inny, bezpieczny komputer w celu pobrania odpowiednich poprawek systemu Windows: MS08-067, MS08-068 oraz MS09-001. Ponownie wykorzystując bezpieczny komputer i pobierz ze strony program, który usunie robaka z zainfekowanego komputera. Zmień hasło do konta z uprawnieniami administratora w swoim komputerze. Zainstaluj na komputerze wszystkie pobrane ...

-

![Uwaga na program adware VideoPlay [© stoupa - Fotolia.com] Uwaga na program adware VideoPlay]()

Uwaga na program adware VideoPlay

Z badań Panda Security wynika, że liczba infekcji wywołanych przez oprogramowanie typu adware VideoPlay, wzrosła w lutym o 400%. Głównym tego powodem było szkodliwe wykorzystanie witryn Web 2.0. Złośliwe kody rozpowszechniano w dużej mierze za pośrednictwem komentarzy na serwisach Digg.com oraz YouTube. Laboratorium firmy Panda Security odnotowało ...

-

![Darmowy program AVG LinkScanner [© Nmedia - Fotolia.com] Darmowy program AVG LinkScanner]()

Darmowy program AVG LinkScanner

Firma AVG Technologies, dostawca bezpłatnego oprogramowania antywirusowego, wprowadziła do swojej oferty AVG LinkScanner - darmowy, pojedynczy produkt, którego zadaniem jest ochrona użytkowników przed zagrożeniami online. AVG LinkScanner stanowi dodatkową warstwę ochrony w czasie rzeczywistym, wspierającą zainstalowane oprogramowanie ...

-

![Program Operacyjny Kapitał Ludzki - błędy aplikacyjne [© Minerva Studio - Fotolia.com] Program Operacyjny Kapitał Ludzki - błędy aplikacyjne]()

Program Operacyjny Kapitał Ludzki - błędy aplikacyjne

System realizacji oraz zasady dokonywania wyboru projektów to dokumenty przedstawiające zbiór zasad dotyczących udzielania dofinansowania w ramach Programu Operacyjnego Kapitał Ludzki. Znajomość wymienionych wytycznych jest niezbędna w procesie ubiegania się o dofinansowanie. Powyższe dokumenty przedstawiają w sposób szczegółowy zestaw kryteriów ...

-

![Program Natura 2000 - przygotowanie i wdrażanie [© Scanrail - Fotolia.com] Program Natura 2000 - przygotowanie i wdrażanie]()

Program Natura 2000 - przygotowanie i wdrażanie

... , gdyż tworzy zupełnie nowy ład ochronny, który często pokrywa się w zakresie zadań z innymi instytucjami, takimi jak np.: Lasy Państwowe czy Program Rozwoju Obszarów Wiejskich. Instytucje powołane do zarządzania siecią Natura 2000: GDOŚ i RDOŚ, w dużej mierze w realizacji instytucjonalnych są uzależnione od finansowania ...

-

![Szkodliwy program LilyJade Szkodliwy program LilyJade]()

Szkodliwy program LilyJade

... z Kaspersky Lab odkryli nietypowy moduł instalujący potencjalnie niebezpiecznie oprogramowanie na komputerach użytkowników. Nawiązywał on połączenie ze stroną internetową i instalował w folderze Program Files aplikację o nazwie “FACEBOOK LILY SYSTEM”. Po analizie okazało się, że głównym zadaniem tego szkodliwego programu jest fałszowanie modułów ...

-

![Szkodliwy program Stuxnet "umarł" Szkodliwy program Stuxnet "umarł"]()

Szkodliwy program Stuxnet "umarł"

Głęboko wewnątrz bloków konfiguracyjnych Stuxneta, szkodliwego programu, który atakował cały szereg starannie dobranych irańskich organizacji, ukryta jest pewna zmienna. Przechowuje ona kod, który odczytany jako data wskazuje na 24 czerwca 2012 r. Okazuje się, że jest to data zatrzymania pracy procedur rozmnażania się Stuxneta i infekowania przez ...

-

![Program Flame nadal aktywny Program Flame nadal aktywny]()

Program Flame nadal aktywny

... przez co najmniej trzy inne rodzaje szkodliwego oprogramowania. Istnieją wystarczające dowody na to, że na wolności działa przynajmniej jeden szkodliwy program związany z Flamem. Te nieznane szkodliwe programy nie zostały jeszcze wykryte. Kolejnym istotnym ustaleniem analizy jest to, że platforma kontroli Flame ...

-

![Multiscreen - antidotum na nudny program TV [© Serg Nvns - Fotolia.com] Multiscreen - antidotum na nudny program TV]()

Multiscreen - antidotum na nudny program TV

Niezbyt atrakcyjna ramówka telewizyjna, chęć nadążania za aktywnością znajomych w social mediach oraz wypełnianie czasu między reklamami to niektóre z powodów, dla których podczas oglądania telewizji korzystamy z dodatkowego ekranu w smartfonie, komputerze przenośnym czy tablecie. Tak brzmi jeden z wniosków płynących z badania AdReaction 2014 ...

-

![Program antywirusowy Avira 2015 Program antywirusowy Avira 2015]()

Program antywirusowy Avira 2015

Firma Avira ogłosiła nową linię oprogramowania antywirusowego Avira 2015, mocniej niż dotychczasowe wersje ukierunkowaną na zabezpieczenie urządzeń mobilnych z systemem Android oraz iOS. Użytkownicy uzyskają dostęp do Avira Browser Safety, jak również Avira SafeSearch – obie usługi zapewnią bezpieczeństwo podczas korzystania z Internetu. Po raz ...

-

![Program smartDOM teraz z atrakcyjnymi rabatami Program smartDOM teraz z atrakcyjnymi rabatami]()

Program smartDOM teraz z atrakcyjnymi rabatami

Od 19 maja zarówno nowi, jak i obecni klienci Plusa oraz Cyfrowego Polsatu mogą korzystać z odświeżonej oferty programu smartDOM. Aż 5 z 6 dostępnych usług objętych zostało rabatami, sięgającymi nawet 50%. Co ważne, obowiązują one przez cały okres korzystania z usług Plusa i Cyfrowego Polsatu. Równocześnie sumują się z innymi bonusami. W ramach ...

-

![Program antywirusowy Dr.Web Katana dla Windows [© alphaspirit - Fotolia.com] Program antywirusowy Dr.Web Katana dla Windows]()

Program antywirusowy Dr.Web Katana dla Windows

... antywirus Dr.Web Katana jest oparty na technologiach proaktywnych, które nie wymagają użycia baz wirusów. Decyzja o tym, czy konkretny złośliwy program powinien być zneutralizowany, jest podejmowana tylko na podstawie modelu zachowań aplikacji uruchomionych na komputerze. Nowoczesne ransomware szyfrujące pliki i programy blokujące ...

-

![Program Wiarygodne Opinie typuje najlepsze sklepy internetowe [© Coloures-pic - Fotolia.com] Program Wiarygodne Opinie typuje najlepsze sklepy internetowe]()

Program Wiarygodne Opinie typuje najlepsze sklepy internetowe

Prowadzony przez Grupę Okazje program Wiarygodne Opinie obchodzi właśnie swoje czwarte urodziny. To doskonała okazja do posumowań. Statystyki dowodzą, że tylko w bieżącym roku udało mu ...

-

![Plus wprowadza Program Plus Odkup Plus wprowadza Program Plus Odkup]()

Plus wprowadza Program Plus Odkup

Plus wprowadza Program Plus Odkup. Posiadacze smartfonów iPhone mogą w salonie Plusa odsprzedać swój obecny model i kupić nowy iPhone z serii 13 lub 14 w atrakcyjnej ...

-

![Nowy program Symantec'a [© Nmedia - Fotolia.com] Nowy program Symantec'a]()

Nowy program Symantec'a

Od 4 czerwca Symantec wprowadza do sprzedaży w Polsce nowe rozwiązanie do oceny podatności na zagrożenia - Symantec Vulnerability Assessment - które pozwala na identyfikację luk w bezpieczeństwie systemów informatycznych i określanie priorytetów zabezpieczeń, ułatwiając prewencyjną ochronę zagrożonych systemów. Rozwiązanie Symantec Vulnerability ...

-

![DreamSystem - groźny program dla hakerów DreamSystem - groźny program dla hakerów]()

DreamSystem - groźny program dla hakerów

Laboratorium Panda Software odkryło nowe narzędzie hakerskie o nazwie DreamSystem. Narzędzie to umożliwia przeprowadzanie rozproszonych ataków typu DoS (Denial of Service) i pobieranie złośliwych kodów. DreamSystem był sprzedawany na kilku forach internetowych, a jego cena (ok. 750 dolarów) obejmowała również bezpłatne aktualizacje. DreamSystem to ...

Tematy: DreamSystem, boty DreamSocks, ataki DoS, boty, ataki hakerów, bot, program dla hakerów, hakerzy -

![MSP rzadko testują program do backupu [© Scanrail - Fotolia.com] MSP rzadko testują program do backupu]()

MSP rzadko testują program do backupu

Firma Symantec opublikowała wyniki badania na temat wykorzystania rozwiązań do tworzenia kopii zapasowych i odzyskiwania danych w polskich firmach z sektora MSP. Mimo że, aż 78% respondentów potwierdziło, że posiada system do backupu, wyniki badań wykazały niską wiedzę polskich przedsiębiorstw w zakresie aspektów prawnych dotyczących ...

-

![Darmowy program Panda USB Vaccine Darmowy program Panda USB Vaccine]()

Darmowy program Panda USB Vaccine

Firma Panda Security wprowadziła na rynek nowe rozwiązanie Panda USB Vaccine. Jest to bezpłatna aplikacja mająca na celu blokowanie złośliwych kodów, które rozprzestrzeniają się za pomocą przenośnych dysków, m.in. pendrive'ów, płyt CD/DVD czy odtwarzaczy MP3. Według danych z laboratorium Panda Security coraz więcej złośliwych kodów, takich jak np. ...

-

![Program antywirusowy AVG 9.0 [© Nmedia - Fotolia.com] Program antywirusowy AVG 9.0]()

Program antywirusowy AVG 9.0

Firma AVG Technologies AVG Technologies wprowadza na rynek AVG 9.0 - najnowszą linię rozwiązań bezpieczeństwa. W nowych produktach serii AVG 9.0 zastosowano wiele nowoczesnych rozwiązań, takich jak: inteligentne skanowanie plików, technologię białych list, analizę behawioralną oraz usługi chmurowe. W AVG 9.0. pliki podczas wstępnego skanowania są ...

-

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

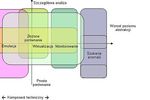

Ochrona antywirusowa: ewolucja i metody

... Kolejność wymienionych metod odzwierciedla coraz większy stopień abstrakcji podczas pracy z kodem. Poziom abstrakcji wskazuje tutaj, w jaki sposób traktowany jest uruchomiony program: jako oryginalny obiekt cyfrowy (zbiór bajtów), jako zachowanie (bardziej abstrakcyjny poziom niż zbiór bajtów) lub jako zbiór rezultatów w systemie operacyjnym ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... wszystkie te backdoory EPO były wersją jednego z szeroko rozpowszechnionych programów bot - Agobot, Rbot lub SdBot. Z dużym prawdopodobieństwem pliki te (legalny program / narzędzie z dodanym backdoorem) tworzone były przy użyciu konstruktora wirusów, programu przeznaczonego do tworzenia złośliwych programów. W maju i czerwcu nastąpił kolejny zwrot ...

-

![Jak wirusy ukrywają się przed antywirusem? Jak wirusy ukrywają się przed antywirusem?]()

Jak wirusy ukrywają się przed antywirusem?

... fałszywe dane użytkownikowi lub programowi antywirusowemu - na przykład "wyczyść" zawartość sektora startowego zamiast prawdziwej zawartości, która została zainfekowana przez szkodliwy program. Technologie ukrywania się stworzone dla systemu operacyjnego DOS odrodziły się 10 lat później jako technologie rootkit dla systemu operacyjnego Windows ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

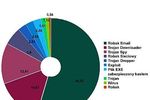

Ewolucja złośliwego oprogramowania 2008

... na przykład do klipu wideo. Użytkownik zostaje poinformowany, że w celu obejrzenia filmu musi zainstalować określony program. Po zainstalowaniu program ten kradnie konto użytkownika i wysyła szkodliwy program do zaufanych kontaktów ofiary. Opisana wyżej metoda przypomina sposób rozprzestrzeniania robaków pocztowych. Jednak współczynnik skuteczności ...

-

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

... .IphoneOS.Ike.b) . Gdy użytkownik próbował odwiedzić stronę banku z zainfekowanego tym robakiem smartfonu, był przekierowywany na stronę phishingową. Kolejny nowy szkodliwy program (Trojan-Spy.SymbOS.Zbot.a), który pojawił się na scenie, był wykorzystywany przez cyberprzestępców do obejścia uwierzytelnienia za pośrednictwem SMS-ów stworzonego dla ...

-

![Kaspersky Lab: szkodliwe programy V 2011 Kaspersky Lab: szkodliwe programy V 2011]()

Kaspersky Lab: szkodliwe programy V 2011

... pakiet instalacyjny, zostali następnie poinstruowani, że aby kontynuować instalację, należy wpisać hasło administratora. Gdy instalacja MAC Defendera zostanie wykonania, fałszywy program antywirusowy wyświetla swoje okno główne: Warto wspomnieć, że liczba “sygnatur” w “antywirusowej bazie danych” MAC Defendera wynosiła rzekomo 184 230! Trzeba ...

-

![Cechy dobrych programów partnerskich [© Minerva Studio - Fotolia.com] Cechy dobrych programów partnerskich]()

Cechy dobrych programów partnerskich

... lub zakup produktu firmy. Program partnerski Piotra Majewskiego wymaga opłacenia abonamentu za dostęp do jego serwisu . Program jest świetny, więc warto ... linki na stronie i czekasz. Czekasz, czekasz... ... i nic. Absolutne zero. Niestety, program partnerski prowadzi firma, która produkuje i sprzedaje lód. Parafrazując pewne powiedzenie... ...

Tematy: -

![Kod Windows'a dla wybranych [© Nmedia - Fotolia.com] Kod Windows'a dla wybranych]()

Kod Windows'a dla wybranych

... z rodziny Microsoft Windows. O ile niektóre programy licencjonowania kodu źródłowego oferowane przez Microsoft są ogólnodostępne, to program GSP został dostosowany specjalnie do potrzeb rządów w zakresie bezpieczeństwa. Program jest inicjatywą umożliwiającą uczestnikom bezpłatny wgląd w kod źródłowy Windows przy użyciu narzędzi do jego przeglądania ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2007 Ewolucja złośliwego oprogramowania VII-IX 2007]()

Ewolucja złośliwego oprogramowania VII-IX 2007

... powiódł się, na zaatakowaną maszynę zostałby pobrany trojan downloader. Program ten zainstalowałby z kolei inny szkodliwy program - Trojan-Spy.Win32.Bancos.aam. Po zainstalowaniu się w ... które mogą być zarządzane przez Zunkera, znajduje się downloader Zunker, program szpiegujący Bzub i prawdopodobnie robak Zhelatin (Storm) Jeden z takich botnetów ...

-

![Fałszywe antywirusy realnym zagrożeniem Fałszywe antywirusy realnym zagrożeniem]()

Fałszywe antywirusy realnym zagrożeniem

... typu praktyk jest fakt, że instalując się na komputerze ofiary, program może także pobierać dodatkowe szkodniki, takie jak trojany czy keyloggery wykradające hasła ... , identyczne rozmieszczenie ikon - nawet doświadczona osoba mogłaby mieć problem z rozróżnieniem, który program jest prawdziwy. Wystarczy spojrzeć na dwa obrazki poniżej. Prezentują one ...

-

![Programy graficzne: CorelCAD [© Nmedia - Fotolia.com] Programy graficzne: CorelCAD]()

Programy graficzne: CorelCAD

... — mówi Klaus Vossen, menedżer ds. produktu w dziale Technical Graphics firmy Corel. „Jesteśmy przekonani, że dzięki świetnemu stosunkowi jakości do ceny program CorelCAD stanie się atrakcyjną alternatywą dla biur projektowych i architektonicznych, firm budowlanych oraz przedsiębiorstw potrzebujących precyzyjnych narzędzi do tworzenia projektów dwu- ...

-

![Taktyka wspierania sprzedaży [© Minerva Studio - Fotolia.com] Taktyka wspierania sprzedaży]()

Taktyka wspierania sprzedaży

... . Pojawia się więc pytanie, czy warto prowadzić program lojalnościowy, skoro każdy już taki program uruchomił. Odpowiedź jest jedna: jeżeli klient chce brać ... tego programu są jednoznacznie mierzalne i powodują ewidentne podniesienie sprzedaży, to należy program kontynuować. W jakiej formie należy go prowadzić i jak utrzymywać lojalność klientów – ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... zawierającego kod strony. Użytkownik musiał tylko pobrać program na swój telefon komórkowy. Program rzeczywiście wysyłał SMS-y, nie umożliwiał jednak połączenia z ... jak i branży antywirusowej, ponieważ wirusy dla Windows Mobile są rzadkością, a program ten posiadał pełną funkcjonalność wirusa wieloplatformowego. Do organizacji MARA zgłosiły ...

-

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie]()

Uwaga na dialery - klikaj rozważnie

... . Zazwyczaj wystarczy uruchomić taki program, aby wyszukał zainstalowane na komputerze dialery. Jednocześnie antydialer powiadomi Cię, w przypadku, gdy jakiś program próbuje zmienić Twój ... bronić się przed dialerami – zainstaluj i uruchom dowolny program antydialerowy. Pamiętaj jednak, że program powinien być aktywny przed uruchomieniem połączenia do ...

-

![Poczta e-mail a szkodliwe programy Poczta e-mail a szkodliwe programy]()

Poczta e-mail a szkodliwe programy

... ostrzec użytkownika przed potencjalnym zagrożeniem. Plik exe chroniony hasłem oznacza samorozpakowujące się archiwa z hasłem. Aby uruchomić taki program, użytkownik musi wprowadzić hasło, tak aby program mógł rozpakować jeden lub więcej plików w celu ich wykonania. Wiele szkodliwych programów jest rozprzestrzenianych w takich samorozpakowujących ...

Tematy: poczta elektroniczna, trojany, robaki, exploity, Spam Zombie, sieci zombie, boty, złośliwe kody, botnet -

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... różnych serwisach randkowych i forach cyberprzestępca łatwo może znaleźć numery UIN ICQ, na które wyśle spam. Mówiąc ściśle dokona tego specjalny program wykonujący wszystkie rutynowe działania, łącznie z odfiltrowywaniem dublujących się numerów i sprawdzaniem listy spamowej w celu znalezienia nieaktywnych numerów. Następnie haker "wrzuci" trojana ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Darmowy program ESET do usuwania Conficker'a [© Nmedia - Fotolia.com] Darmowy program ESET do usuwania Conficker'a](https://s3.egospodarka.pl/grafika/Conficker/Darmowy-program-ESET-do-usuwania-Conficker-a-Qq30bx.jpg)

![Uwaga na program adware VideoPlay [© stoupa - Fotolia.com] Uwaga na program adware VideoPlay](https://s3.egospodarka.pl/grafika/program-adware/Uwaga-na-program-adware-VideoPlay-MBuPgy.jpg)

![Darmowy program AVG LinkScanner [© Nmedia - Fotolia.com] Darmowy program AVG LinkScanner](https://s3.egospodarka.pl/grafika/darmowa-aplikacja/Darmowy-program-AVG-LinkScanner-Qq30bx.jpg)

![Program Operacyjny Kapitał Ludzki - błędy aplikacyjne [© Minerva Studio - Fotolia.com] Program Operacyjny Kapitał Ludzki - błędy aplikacyjne](https://s3.egospodarka.pl/grafika/Program-Operacyjny-Kapital-Ludzki/Program-Operacyjny-Kapital-Ludzki-bledy-aplikacyjne-iG7AEZ.jpg)

![Program Natura 2000 - przygotowanie i wdrażanie [© Scanrail - Fotolia.com] Program Natura 2000 - przygotowanie i wdrażanie](https://s3.egospodarka.pl/grafika/System-Sieci-Ekologicznej-Natura-2000/Program-Natura-2000-przygotowanie-i-wdrazanie-apURW9.jpg)

![Multiscreen - antidotum na nudny program TV [© Serg Nvns - Fotolia.com] Multiscreen - antidotum na nudny program TV](https://s3.egospodarka.pl/grafika2/konsumenci/Multiscreen-antidotum-na-nudny-program-TV-134371-150x100crop.jpg)

![Program antywirusowy Dr.Web Katana dla Windows [© alphaspirit - Fotolia.com] Program antywirusowy Dr.Web Katana dla Windows](https://s3.egospodarka.pl/grafika2/Dr-Web/Program-antywirusowy-Dr-Web-Katana-dla-Windows-167187-150x100crop.jpg)

![Program Wiarygodne Opinie typuje najlepsze sklepy internetowe [© Coloures-pic - Fotolia.com] Program Wiarygodne Opinie typuje najlepsze sklepy internetowe](https://s3.egospodarka.pl/grafika2/najlepsze-sklepy-internetowe/Program-Wiarygodne-Opinie-typuje-najlepsze-sklepy-internetowe-185081-150x100crop.jpg)

![Nowy program Symantec'a [© Nmedia - Fotolia.com] Nowy program Symantec'a](https://s3.egospodarka.pl/grafika/symantec-vulnerability-assessment/Nowy-program-Symantec-a-Qq30bx.jpg)

![MSP rzadko testują program do backupu [© Scanrail - Fotolia.com] MSP rzadko testują program do backupu](https://s3.egospodarka.pl/grafika/MSP/MSP-rzadko-testuja-program-do-backupu-apURW9.jpg)

![Program antywirusowy AVG 9.0 [© Nmedia - Fotolia.com] Program antywirusowy AVG 9.0](https://s3.egospodarka.pl/grafika/AVG/Program-antywirusowy-AVG-9-0-Qq30bx.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Cechy dobrych programów partnerskich [© Minerva Studio - Fotolia.com] Cechy dobrych programów partnerskich](https://s3.egospodarka.pl/grafika//Cechy-dobrych-programow-partnerskich-iG7AEZ.jpg)

![Kod Windows'a dla wybranych [© Nmedia - Fotolia.com] Kod Windows'a dla wybranych](https://s3.egospodarka.pl/grafika/bill-gates/Kod-Windows-a-dla-wybranych-Qq30bx.jpg)

![Programy graficzne: CorelCAD [© Nmedia - Fotolia.com] Programy graficzne: CorelCAD](https://s3.egospodarka.pl/grafika/Program-CorelCAD/Programy-graficzne-CorelCAD-Qq30bx.jpg)

![Taktyka wspierania sprzedaży [© Minerva Studio - Fotolia.com] Taktyka wspierania sprzedaży](https://s3.egospodarka.pl/grafika/sprzedaz/Taktyka-wspierania-sprzedazy-iG7AEZ.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie](https://s3.egospodarka.pl/grafika/dialery/Uwaga-na-dialery-klikaj-rozwaznie-iG7AEZ.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)