-

![Symantec: rozwiązania do szyfrowania danych [© Nmedia - Fotolia.com] Symantec: rozwiązania do szyfrowania danych]()

Symantec: rozwiązania do szyfrowania danych

... dane, a zarazem pomoże zapobiegać kradzieżom notebooków, chronić systemy podczas transportu i obniżyć koszt wycofywania starszego sprzętu z użytku. Intelowskie rozwiązanie do sprzętowej ochrony aktywów i zapobiegania kradzieżom, dostępne w wielu najnowszych notebookach z procesorami Intel® Core™ i3, Intel® Core™ i5, Intel® Core™ i7 lub Intel® Core ...

-

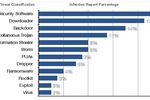

![Bezpieczeństwo Internetu 2010 Bezpieczeństwo Internetu 2010]()

Bezpieczeństwo Internetu 2010

... oprogramowanie blokujące dane i żądające „okupu” za ich odblokowanie) oraz znany program szpiegowski „OpinionSpy”. Badacze CA apelują do użytkowników o ostrożność podczas ... zagrożeniach internetowych, prognozowanie trendów oraz przedstawienie praktycznych porad na temat ochrony. W analizie tej wykorzystano informacje o incydentach pozyskane ...

-

![Panda Antivirus dla Mac Panda Antivirus dla Mac]()

Panda Antivirus dla Mac

... poziomu ochrony sieci korporacyjnych w czasie rzeczywistym. Dwa silniki skanujące Panda Antivirus for Mac Corporate Edition chroni przed wszystkimi typami zagrożeń w czasie rzeczywistym. Rozwiązanie zawiera dwa silniki skanujące: pierwszy zapewnia ochronę dostępową lub rezydentną, drugi odpowiada za skanowanie na żądanie. Dodatkowo, program ...

-

![BitDefender w wersji 3.5 dla biznesu [© Nmedia - Fotolia.com] BitDefender w wersji 3.5 dla biznesu]()

BitDefender w wersji 3.5 dla biznesu

... na wyzwania z dziedziny bezpieczeństwa, z jakimi zmagają się małe i średnie przedsiębiorstwa (SMB), BitDefender®, wielokrotnie nagradzany dostawca innowacyjnych rozwiązań do ochrony sieci, wypuścił dzisiaj nową wersję swoich rozwiązań biznesowych. Najnowsze wydanie obejmuje cechy, które czynią wdrażanie i zarządzanie ochroną antywirusową ...

-

![Kaspersky Small Office Security Kaspersky Small Office Security]()

Kaspersky Small Office Security

... program który jest łatwy w instalacji i obsłudze, a ponadto nie spowalnia pracy firmowych komputerów. Rozwiązanie jest ... serwera. Około 60%1 małych przedsiębiorstw posiada serwery, jednak wiele z nich nie posiada żadnej ochrony. Kaspersky Small Office Security pozwala użytkownikom centralnie zarządzać serwerem, zapewniając pełną ochronę całej ...

-

![ESET Security Pack ESET Security Pack]()

ESET Security Pack

... Security Pack - nowy typ pakietu bezpieczeństwa. Program pozwala użytkownikowi chronić trzy smartfony z systemami Symbian lub Windows Mobile oraz trzy ... Mobile. Programy antywirusowe firmy ESET wyróżniają się innowacyjnym podejściem do ochrony użytkownika. Wszystko za sprawą zaawansowanej heurystyki, która działa w oparciu o mechanizmy sztucznej ...

-

![Sophos Anti-Virus for Mac OS X Lion Sophos Anti-Virus for Mac OS X Lion]()

Sophos Anti-Virus for Mac OS X Lion

... Apple stał się rentownym obiektem zainteresowania cyberprzestępców," powiedział Chris Kraft, wiceprezes zarządzania produktem w Sophos. "Jesteśmy zobowiązani do zapewnienia pełnej ochrony wszystkim naszym użytkownikom. Poprzez wspieranie najnowszych aktualizacji w Mac OS mamy pewność, że nasi użytkownicy są stale chronieni przed rosnącą liczbą ...

-

![Kaspersky Anti-Virus 2011 for Mac - aktualizacja Kaspersky Anti-Virus 2011 for Mac - aktualizacja]()

Kaspersky Anti-Virus 2011 for Mac - aktualizacja

... OS X Lion firmy Apple. Kaspersky Anti-Virus 2011 for Mac wykorzystuje metody ochrony przy użyciu sygnatur zagrożeń, jak również zaawansowane technologie wykrywania w oparciu o chmurę w celu zapewnienia użytkownikom komputerów Mac ochrony przed nowymi i nieznanymi zagrożeniami. Produkt identyfikuje i usuwa szkodliwe oprogramowanie przeznaczone nie ...

-

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8]()

Trend Micro Deep Security 8

... wdrożeniowa umożliwia konfigurowanie wybranych maszyn wirtualnych za pomocą opcjonalnych agentów, które są skoordynowane z urządzeniami wirtualnymi w celu zapewnienia lepszej ochrony Rozwiązanie monitorujące integralność hiperwizora za pomocą technologii Intel TPM/TXT jest jednym z pierwszych na rynku rozwiązań do monitorowania ewentualnych ...

-

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski]()

ZBP a rozwój gospodarczy Polski

... wizerunku Polski jako kraju wiarygodnego, praworządnego i stabilnego o wysokiej zdolności inwestycyjnej. Konsekwentny program redukcji długu publicznego i deficytu budżetowego oraz uzgodnienie kilku ... zagospodarowania przestrzennego, pozwalających na lokalizację inwestycji. Zmiany zasad ochrony lokatorów oraz stworzenie systemu zachęt podatkowych dla ...

-

![Fałszywe antywirusy na Skype'ie Fałszywe antywirusy na Skype'ie]()

Fałszywe antywirusy na Skype'ie

... zapłatę w celu pobrania oprogramowania do "naprawy" komputera. Komunikaty głosowe z automatycznych połączeń mówią: "Uwaga: to jest automatyczna wiadomość systemu komputerowego. Usługa ochrony twojego komputera jest niekaktywna. Aby włączyć ochronę komputera i naprawić problem, przejdź do [LINK]." "Ponieważ coraz więcej osób zapoznaje się z trikami ...

-

![KIG: "Pracodawca godny zaufania" 2011 [© Scanrail - Fotolia.com] KIG: "Pracodawca godny zaufania" 2011]()

KIG: "Pracodawca godny zaufania" 2011

... Żywiec Zdrój. Kapituła oceniała programy socjalne, politykę pracowniczą i system ochrony praw pracowników, prowadzone przez największe firmy z trzech wymienionych sektorów rynku ... , publicysty dziennika „Puls Biznesu” oraz dla Tadeusza Mosza, prowadzącego program „EKG-Ekonomia, Kapitał, Gospodarka” za zasługi w nagłaśnianiu promocji pozytywnych ...

-

![Europa: wydarzenia tygodnia 50/2011 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 50/2011]()

Europa: wydarzenia tygodnia 50/2011

... w sprawie planów zmierzających do zwiększenia wysiłków (i tym samym nakładów) w celu ochrony klimatu. Mówiąc precyzyjniej chodzi tu o propozycję modyfikacji dotychczasowych ... elektrownie węglowe, a pierwsze elektrownie jądrowe są dopiero w planie. Także program budowy generatorów wiatrowych jest na początkowym etapie realizacyjnym. Wydaje się ...

-

![Botnet Flashfake infekuje Mac OS X Botnet Flashfake infekuje Mac OS X]()

Botnet Flashfake infekuje Mac OS X

... i stanowi cześć botnetu. Dostępne jest także bezpłatne narzędzie usuwające szkodliwy program FlashFake z zarażonych Maków. W celu zainfekowania komputerów ofiar stojący za botnetem ... miesięcy później. To oznacza, że okres, w którym użytkownicy Maków pozostają bez ochrony, jest znacznie dłuższy niż w przypadku użytkowników komputerów PC. Jest to tym ...

-

![Świat: wydarzenia tygodnia 21/2012 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 21/2012]()

Świat: wydarzenia tygodnia 21/2012

... zaniepokojeni chińską ekspansją gospodarczą i nieuczciwą konkurencją ze strony chińskich firm. Wzywają KE do ochrony unijnego biznesu przed podrabianiem europejskich towarów, a także skutkami zaniżania wartości juana ( ... przez zacieśnianie polityki fiskalnej. OECD ma nadzieję, że rząd przeprowadzi dodatkowy program oszczędnościowy tak, aby ...

-

![Bitdefender Total Security 2013 Bitdefender Total Security 2013]()

Bitdefender Total Security 2013

... - oraz pancerny parasol ochronny dla dzieci w postaci Kontroli Rodzicielskiej. Program zawiera usprawnioną wersję funkcji Bitdefender Autopilot™, dzięki której antywirus pracuje ... bezpieczeństwa bardziej niż kiedykolwiek pozwalający być na bieżąco ze stanem ochrony komputera, nowy USB Immunizer służący do wyeliminowania zagrożenia infekcją z nośników ...

-

![Podstawowa opieka zdrowotna - problemy Podstawowa opieka zdrowotna - problemy]()

Podstawowa opieka zdrowotna - problemy

... lekarzy są osamotnieni. Często po jednorazowej wizycie u lekarza POZ trafiają od razu do specjalisty. POZ fundamentem systemu ochrony zdrowia POZ odgrywa kluczową rolę w każdym systemie ochrony zdrowia. NFZ na świadczenia POZ planuje wydać 7,5 mld zł w 2012 r. Z tych pieniędzy finansowane będą wynagrodzenia lekarzy ...

-

![Europa: wydarzenia tygodnia 48/2012 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 48/2012]()

Europa: wydarzenia tygodnia 48/2012

... zatrudnia około 65 tys. pracowników. Wejdzie w życiejeśli zatwierdzą ją odpowiednie ochrony konkurencji i prawdopodobnie zostanie zamknięta w 2013 roku. Według OECD Hiszpania ... z których większość trafia do kieszeni najbogatszych brytyjskich właścicieli ziemskich. Program WPR stworzony oryginalnie z myślą o wspieraniu małych gospodarstw rolnych oraz ...

-

![Rynek medyczny: dotacje i inwestycje 2012 [© Alex Tihonov - Fotolia.com] Rynek medyczny: dotacje i inwestycje 2012]()

Rynek medyczny: dotacje i inwestycje 2012

... miało to miejsce w pierwszej jego części. Zgodnie z informacjami podanymi na stronie internetowej EOG, ilość funduszy przeznaczonych na „Poprawę i lepsze dostosowanie ochrony zdrowia do trendów demograficzno – epidemiologicznych” to 10. 000. 000 euro. Na „ograniczenie społecznych nierówności w zdrowiu” przeznaczone zostało natomiast 18. 000 ...

-

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0]()

Trend Micro Mobile Security 3.0

... rozwiązania stworzonego z myślą o bezpieczeństwie smartfonów i tabletów pracujących na systemie Android. Nowa wersja Trend Micro Mobile Security rozszerza zakres ochrony na informacje udostępniane na Facebooku i zapewnia jeszcze szybsze skanowanie złośliwego oprogramowania. Rozwiązanie oferuje ponadto możliwość tworzenia kopii zapasowych danych ...

-

![Technologia antywirusowa G Data CloseGap [© Amy Walters - Fotolia.com] Technologia antywirusowa G Data CloseGap]()

Technologia antywirusowa G Data CloseGap

... nadmiernego wykorzystania zasobów komputera. Aktywna Ochrona Hybrydowa wykrywa i wypełnia lukę w pierścieniu obronnym automatycznie. CloseGap pracuje szybko i skutecznie dla pełnej ochrony, bez spowalniania komputera. Nowa technologia oparta jest o strukturę modułową. Co to oznacza dla zwykłego użytkownika? Kiedy specjaliści G Data SecurityLabs ...

-

![ESET Secure Authentication [© maxkabakov - Fotolia.com] ESET Secure Authentication]()

ESET Secure Authentication

... sprzedaży narzędzie ESET Secure Authentication. Program pozwala na dwuetapowe uwierzytelnianie połączenia z siecią firmową za pomocą jednorazowych haseł ... dostarczając małym i średnim firmom narzędzie, które jest proste w obsłudze i gwarantuje dodatkowy poziom ochrony – mówi Ignacio Sbampato, Chief Sales and Marketing Officer w firmie ESET. ESET ...

-

![Legalne oprogramowanie to korzyści ekonomiczne [© jamdesign - Fotolia.com] Legalne oprogramowanie to korzyści ekonomiczne]()

Legalne oprogramowanie to korzyści ekonomiczne

... , które chronią oprogramowanie i inne chronione prawem autorskim zasoby instalowane w komputerach, urządzeniach mobilnych oraz w chmurze; zwiększyć skuteczność egzekwowania ochrony prawa własności intelektualnej za pomocą odpowiednich środków; zwiększyć społeczną świadomość w zakresie ryzyka związanego z piractwem komputerowym; służyć za przykład ...

-

![Kopia zapasowa chroni nasze dane [© Bastian Weltjen - Fotolia.com] Kopia zapasowa chroni nasze dane]()

Kopia zapasowa chroni nasze dane

... metod ochrony ważnych danych: niezależnie od tego, co stanie się z Twoimi cennymi plikami, zawsze masz ich ... Moje dokumenty, określonych typów plików (zdjęcia, filmy, muzyka itp.), jak również pojedynczych plików i folderów. Program umożliwia również tworzenie wielokrotnych kopii zapasowych tego samego pliku, co jest szczególnie przydatne w przypadku ...

-

![ESET Security dla Microsoft SharePoint Server [© Andrea Danti - Fotolia.com] ESET Security dla Microsoft SharePoint Server]()

ESET Security dla Microsoft SharePoint Server

... użytkownik może bezwiednie wpuścić do firmowej sieci. Bez dodatkowej warstwy ochrony użytkownicy mogą nieświadomie załadować na serwer SharePoint zarażone pliki infekując ... czemu odpowiednia konfiguracja pozwala zminimalizować obowiązki administratora. Program samoczynnie wykrywa role serwera i wyklucza krytyczne pliki rozpoznając oprogramowanie ...

-

![Spyware na urządzenia firmy Apple [© DOC RABE Media - Fotolia.com] Spyware na urządzenia firmy Apple]()

Spyware na urządzenia firmy Apple

... , które poddano procesowi jailbreak przekracza obecnie 20 milionów, zagrożenie atakami typu spyware dla urządzeń firmy Apple jest bardzo poważne. W celu ochrony przed potencjalnym niebezpieczeństwem ujawnienia poufnych informacji, warto pamiętać o kilku prostych, ale ważnych zasadach: Nigdy nie zostawiaj urządzenia mobilnego w miejscach publicznych ...

-

![Programy antywirusowe TrustPort 2014 Programy antywirusowe TrustPort 2014]()

Programy antywirusowe TrustPort 2014

... komputerów i smartfonów. Oprogramowanie TrustPort w wersji 2014 oferuje spójne i niezawodne rozwiązanie dla użytkowników domowych i firm. Nowa generacja oprogramowania przenosi jakość ochrony na zupełnie nowy poziom. Czeski producent udowodnił już w poprzedniej wersji oprogramowania – wersji 2013,że jego oprogramowanie zasługuje na miejsce wśród ...

-

![Skanery Fujitsu fi-7180/fi-7280 i fi-7160/fi-7260 Skanery Fujitsu fi-7180/fi-7280 i fi-7160/fi-7260]()

Skanery Fujitsu fi-7180/fi-7280 i fi-7160/fi-7260

... pracy z wieloma arkuszami. iSOP – kontrola odgłosów podczas skanowania Poza czujnikami ultradźwięków w nowych modelach fi Series wprowadzono zaawansowaną funkcję inteligentnej ochrony skanowanych dokumentów - mechanizm iSOP. Jego głównym elementem jest czujnik, który rejestruje i sprawdza odgłosy, jakie generuje ruch papieru w urządzeniu. Jeśli ...

-

![Bankowość online: trojan Neverquest [© Greg Walker - Fotolia.com] Bankowość online: trojan Neverquest]()

Bankowość online: trojan Neverquest

... znajdowały się na celowniku. Ze wszystkich stron atakowanych przez ten szkodliwy program najważniejszym celem dla cyberprzestępców wydają się być fundusze inwestycyjne. Serwisy te ... antywirusowe. Użytkownicy potrzebują rozwiązania zaprojektowanego z myślą o zapewnianiu ochrony transakcji finansowych online, które potrafi kontrolować procesy ...

-

![Reklamacja towaru - nieprzyjemna konieczność [© olly - Fotolia.com] Reklamacja towaru - nieprzyjemna konieczność]()

Reklamacja towaru - nieprzyjemna konieczność

... na umacnianiu firm poprzez publikowanie autentycznych opinii ich klientów. Program, który świetnie sprawdził się w Wielkiej Brytanii i z powodzeniem działa dziś na ... że Polacy jednak też nie zawsze odpuszczają, świadczą dane Urzędu Ochrony Konkurencji i Konsumentów. W 2012 roku do miejskich i powiatowych rzeczników konsumentów najczęściej ...

-

![Ataki hakerskie na graczy w 2013 roku [© tomispin - Fotolia.com] Ataki hakerskie na graczy w 2013 roku]()

Ataki hakerskie na graczy w 2013 roku

... na zagrożenia związane ze szkodliwym oprogramowaniem atakującym gry oraz coraz większy stopień wyrafinowania szkodliwego oprogramowania, będziesz potrzebował odpowiedniej ochrony przed nim. Jeżeli chcesz powstrzymać najsprytniejsze szkodliwe oprogramowanie przed wniknięciem do twojego systemu, będziesz potrzebował oprogramowania antywirusowego ...

-

![Kroll Ontrack: odzyskiwanie danych w 2013 [© shotsstudio - Fotolia.com] Kroll Ontrack: odzyskiwanie danych w 2013]()

Kroll Ontrack: odzyskiwanie danych w 2013

... Z analiz inżynierów wynika, że te elementy znacznie wpływały na możliwości ochrony oraz odzyskiwania kluczowych danych. Dyski SSD i pamięci flash: wielu różnych producentów, ... danych w służbie bezpieczeństwa Szyfrowanie danych to także coraz powszechniejsza metoda ich ochrony, dająca gwarancję zabezpieczenia przed nieautoryzowanym dostępem. Czyni ono ...

-

![Fałszywe programy antywirusowe atakują Fałszywe programy antywirusowe atakują]()

Fałszywe programy antywirusowe atakują

... , starszy analityk szkodliwego oprogramowania, Kaspersky Lab. „Możliwe, że zacznie pojawiać się coraz więcej takich fałszywych aplikacji. Jedno jest pewne - mechanizmy ochrony stosowane przez oficjalne sklepy nie są w stanie zabezpieczyć użytkowników przed tego rodzaju oszustwami”. Jak ustrzec się przed „klonami”? W gąszczu aplikacji ...

-

![Użytkownicy Facebooka pod ochroną F-Secure [© Sondem - Fotolia.com] Użytkownicy Facebooka pod ochroną F-Secure]()

Użytkownicy Facebooka pod ochroną F-Secure

... ochrony swoich użytkowników, Facebook postanowił podjąć współpracę z fińską firmą F-Secure. Osoby ... zostały tymczasowo zamrożone z powodu podejrzanych aktywności, mogących wynikać z potencjalnego zainfekowania malwarem. Jak działa program? Dostarczony przez F-Secure skaner złośliwego oprogramowania i narzędzie do jego usuwania są w pełni zintegrowane ...

-

![Świat: wydarzenia tygodnia 25/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 25/2014]()

Świat: wydarzenia tygodnia 25/2014

... Zjednoczonych i Chin. Te trzy kraje chcą zacieśniać współpracę na rzecz ochrony własnych konsumentów. Rozmowy dotyczyły m.in. usprawnienia wymiany informacji o produktach ... polityki gospodarczej realizowanej przez Fed są dziś: niskie stopy procentowe i program skupu aktywów nazywany luzowaniem ilościowym (quantitative easing - QE). Taka polityka ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Symantec: rozwiązania do szyfrowania danych [© Nmedia - Fotolia.com] Symantec: rozwiązania do szyfrowania danych](https://s3.egospodarka.pl/grafika/szyfrowanie-danych/Symantec-rozwiazania-do-szyfrowania-danych-Qq30bx.jpg)

![BitDefender w wersji 3.5 dla biznesu [© Nmedia - Fotolia.com] BitDefender w wersji 3.5 dla biznesu](https://s3.egospodarka.pl/grafika/ochrona-sieci/BitDefender-w-wersji-3-5-dla-biznesu-Qq30bx.jpg)

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-8-Qq30bx.jpg)

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski](https://s3.egospodarka.pl/grafika/ZBP/ZBP-a-rozwoj-gospodarczy-Polski-apURW9.jpg)

![KIG: "Pracodawca godny zaufania" 2011 [© Scanrail - Fotolia.com] KIG: "Pracodawca godny zaufania" 2011](https://s3.egospodarka.pl/grafika/pracodawcy/KIG-Pracodawca-godny-zaufania-2011-apURW9.jpg)

![Europa: wydarzenia tygodnia 50/2011 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 50/2011](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-50-2011-sNRO59.jpg)

![Świat: wydarzenia tygodnia 21/2012 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 21/2012](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-21-2012-12AyHS.jpg)

![Europa: wydarzenia tygodnia 48/2012 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 48/2012](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-48-2012-sNRO59.jpg)

![Rynek medyczny: dotacje i inwestycje 2012 [© Alex Tihonov - Fotolia.com] Rynek medyczny: dotacje i inwestycje 2012](https://s3.egospodarka.pl/grafika2/rynek-sprzetu-medycznego/Rynek-medyczny-dotacje-i-inwestycje-2012-112625-150x100crop.jpg)

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0](https://s3.egospodarka.pl/grafika2/Trend-Micro-Mobile-Security/Trend-Micro-Mobile-Security-3-0-113956-150x100crop.jpg)

![Technologia antywirusowa G Data CloseGap [© Amy Walters - Fotolia.com] Technologia antywirusowa G Data CloseGap](https://s3.egospodarka.pl/grafika2/G-Data-CloseGap/Technologia-antywirusowa-G-Data-CloseGap-114742-150x100crop.jpg)

![ESET Secure Authentication [© maxkabakov - Fotolia.com] ESET Secure Authentication](https://s3.egospodarka.pl/grafika2/ESET-Secure-Authentication/ESET-Secure-Authentication-116106-150x100crop.jpg)

![Legalne oprogramowanie to korzyści ekonomiczne [© jamdesign - Fotolia.com] Legalne oprogramowanie to korzyści ekonomiczne](https://s3.egospodarka.pl/grafika2/licencjonowane-oprogramowanie/Legalne-oprogramowanie-to-korzysci-ekonomiczne-118140-150x100crop.jpg)

![Kopia zapasowa chroni nasze dane [© Bastian Weltjen - Fotolia.com] Kopia zapasowa chroni nasze dane](https://s3.egospodarka.pl/grafika2/kopia-zapasowa/Kopia-zapasowa-chroni-nasze-dane-118447-150x100crop.jpg)

![ESET Security dla Microsoft SharePoint Server [© Andrea Danti - Fotolia.com] ESET Security dla Microsoft SharePoint Server](https://s3.egospodarka.pl/grafika2/ESET-Security/ESET-Security-dla-Microsoft-SharePoint-Server-120247-150x100crop.jpg)

![Spyware na urządzenia firmy Apple [© DOC RABE Media - Fotolia.com] Spyware na urządzenia firmy Apple](https://s3.egospodarka.pl/grafika2/aplikacje-szpiegujace/Spyware-na-urzadzenia-firmy-Apple-122996-150x100crop.jpg)

![Bankowość online: trojan Neverquest [© Greg Walker - Fotolia.com] Bankowość online: trojan Neverquest](https://s3.egospodarka.pl/grafika2/trojany/Bankowosc-online-trojan-Neverquest-128103-150x100crop.jpg)

![Reklamacja towaru - nieprzyjemna konieczność [© olly - Fotolia.com] Reklamacja towaru - nieprzyjemna konieczność](https://s3.egospodarka.pl/grafika2/postepowanie-reklamacyjne/Reklamacja-towaru-nieprzyjemna-koniecznosc-128398-150x100crop.jpg)

![Ataki hakerskie na graczy w 2013 roku [© tomispin - Fotolia.com] Ataki hakerskie na graczy w 2013 roku](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Ataki-hakerskie-na-graczy-w-2013-roku-129370-150x100crop.jpg)

![Kroll Ontrack: odzyskiwanie danych w 2013 [© shotsstudio - Fotolia.com] Kroll Ontrack: odzyskiwanie danych w 2013](https://s3.egospodarka.pl/grafika2/utrata-danych/Kroll-Ontrack-odzyskiwanie-danych-w-2013-130125-150x100crop.jpg)

![Użytkownicy Facebooka pod ochroną F-Secure [© Sondem - Fotolia.com] Użytkownicy Facebooka pod ochroną F-Secure](https://s3.egospodarka.pl/grafika2/Facebook/Uzytkownicy-Facebooka-pod-ochrona-F-Secure-137551-150x100crop.jpg)

![Świat: wydarzenia tygodnia 25/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 25/2014](https://s3.egospodarka.pl/grafika/ospodarka/Swiat-wydarzenia-tygodnia-25-2014-12AyHS.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Jaki podatek od nieruchomości w 2025 roku? [© Freepik] Jaki podatek od nieruchomości w 2025 roku?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-w-2025-roku-261260-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)