-

![Wirusy i robaki I 2007 Wirusy i robaki I 2007]()

Wirusy i robaki I 2007

... ochrony danych, opublikował listę dwudziestu szkodliwych programów, które najczęściej atakowały użytkowników w styczniu 2007 r. Gdy w ... azjatyckiego pochodzenia. Być może do rywalizujących ze sobą robaków Bagle i Warezov dołączy trzeci złośliwy program. Nawiasem mówiąc, od lutego programy z tej rodziny analitycy z Kaspersky Lab będą klasyfikować jako ...

-

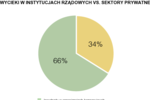

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

Wycieki danych w firmach w 2006r.

... jest działaniami niezdyscyplinowanych pracowników. Główną przyczyną naruszeń wewnętrznego bezpieczeństwa informatycznego jest nieprzestrzeganie polityki firmy lub podstawowe zaniedbania w sferze ochrony informacji. Na przykład, często gubione są laptopy z nieszyfrowanymi danymi mimo że polityka bezpieczeństwa firmy wymaga, aby wszystkie informacje ...

-

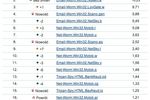

![Ranking wirusów IX 2007 Ranking wirusów IX 2007]()

Ranking wirusów IX 2007

... ochrony danych, zaprezentował listę "Online Scanner Top 20" opartą na analizie danych zgromadzonych przez ... się na szóstym miejscu. Wrześniowe zestawienie "Online Scanner Top 20" było trochę nietypowe. Tylko jeden program odnotował spadek: PolyCrypt.b, sierpniowy zwycięzca, spadł o siedemnaście miejsc. Pozostałe szkodniki poprawiły swoją pozycję ...

-

![G DATA Total Care 2008 G DATA Total Care 2008]()

G DATA Total Care 2008

... treściami. Program wyposażony został w moduły tworzenia kopii zapasowych oraz optymalizacji systemu. Ochrona przed zagrożeniami z Internetu Zaimplementowany w pakiecie G DATA AntiVirus to rozwiązanie ochrony przed wirusami, trojanami, dialerami, rootkitami, backdoorami i szkodliwym oprogramowaniem typu spyware, riskware czy adware. Program chroni ...

-

![Najbardziej charakterystyczne wirusy VII 2008 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy VII 2008]()

Najbardziej charakterystyczne wirusy VII 2008

... ochrony danych, opublikował listę najbardziej charakterystycznych szkodliwych programów lipca 2008 r. Najbardziej pazerny ... 12% spośród wszystkich znanych luk wykorzystywanych przez cyberprzestępców. Najbardziej rozpowszechniony szkodliwy program w Internecie: Zwyciężył Trojan.Win32.Agent.sav, który był zaangażowany w 5,52% prób zainfekowania ...

-

![AVG Internet Security i Anti-Virus Business Edition 9.0 [© Nmedia - Fotolia.com] AVG Internet Security i Anti-Virus Business Edition 9.0]()

AVG Internet Security i Anti-Virus Business Edition 9.0

... wykrywanie i usuwanie produktów zabezpieczających firm trzecich, które mogą powodować konflikty i obniżać poziom bezpieczeństwa. AVG Internet Security Business Edition 9.0 posiada funkcję ochrony danych, która pojawiła się dzięki tegorocznemu przejęciu firmy Sana Security przez AVG. Technologia behawioralna uczy się „kodu DNA” firmowej sieci ...

-

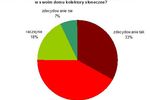

![Kolektory słoneczne chce mieć 75% Polaków Kolektory słoneczne chce mieć 75% Polaków]()

Kolektory słoneczne chce mieć 75% Polaków

... szanse pozyskania środków na duże inwestycje daje m.in. Narodowy Fundusz Ochrony Środowiska i Gospodarki Wodnej. Dla mniejszych projektów możliwe jest uzyskanie wsparcia z Wojewódzkich Funduszy Ochrony Środowiska i Gospodarki Wodnej, Ekofunduszu oraz Banku Ochrony Środowiska” – wyjaśnia Artur Michalski, ekspert programu, Business Consulting Group ...

-

![Symantec Brightmail Gateway 9.0 [© Nmedia - Fotolia.com] Symantec Brightmail Gateway 9.0]()

Symantec Brightmail Gateway 9.0

... do ochrony poczty e-mail - Symantec Brightmail Gateway 9.0 oraz Symantec Brightmail Gateway 9.0 Small Business Edition. Nowe wersje zapewniają wyższy poziom ochrony dzięki aktualizacjom w czasie rzeczywistym, zintegrowaną funkcję szyfrowania oraz lepszą skalowalność spełniającą oczekiwania zarówno przedsiębiorstw, jak i małych firm. Program ...

-

![ESET Mobile Security [© Nmedia - Fotolia.com] ESET Mobile Security]()

ESET Mobile Security

... program to odpowiednik pakietu bezpieczeństwa dla urządzeń działających w oparciu o system Windows Mobile lub Symbian. ESET Mobile Security to drugi po ESET Mobile Antivirus produkt firmy ESET przeznaczony do ochrony ... Feature Pack 1 lub 2), Symbian S60 (5 edycja) lub Windows Mobile 5.0, 6.0, 6.1 i 6.5. Program wymaga 1 MB wolnej pamięci. Firma ESET ...

-

![Kaspersky Lab: szkodliwe programy V 2010 Kaspersky Lab: szkodliwe programy V 2010]()

Kaspersky Lab: szkodliwe programy V 2010

... na komputerach użytkowników po raz pierwszy, na przykład przez moduł ochrony w czasie rzeczywistym (skanowanie podczas dostępu). Użycie statystyk z tej metody ... JS.Zapchast.dv lub którąś z wersji exploita CVE-2010-0806. Następnie, exploit pobiera program Trojan-Downloader.Win32.Geral.cnh. W skład jego szkodliwego arsenału wchodzą: dwa ...

-

![Sophos Endpoint Security and Data Protection 9.5 Sophos Endpoint Security and Data Protection 9.5]()

Sophos Endpoint Security and Data Protection 9.5

... architektura zapewnia ochronę przed zagrożeniami w czasie rzeczywistym oraz automatyczne zmiany konfiguracji w ustawieniach polityki bezpieczeństwa i ochrony danych. Upraszczając wprowadzenie proaktywnej ochrony, Sophos Live Protection automatycznie chroni sieci klientów przeciwko dzisiejszym szybko rozprzestrzeniającym się zagrożeniom – takim jak ...

-

![Działalność UOKiK 2011 Działalność UOKiK 2011]()

Działalność UOKiK 2011

... - to efekty pracy Urzędu Ochrony Konkurencji i Konsumentów w 2011 roku. Podstawowym instrumentem Prezes Urzędu w zakresie ochrony konkurencji są postępowania antymonopolowe ... W ubiegłym roku przeprowadzono także kampanie informacyjne: Fuzje pod kontrolą i promującą program łagodzenia kar leniency. Rozpoczęły się także prace nad wytycznymi dotyczącymi ...

-

![Nowy Kaspersky Internet Security for Mac Nowy Kaspersky Internet Security for Mac]()

Nowy Kaspersky Internet Security for Mac

... OS X 10.9 - (Mavericks). Cena i dostępność Kaspersky Internet Security for Mac jest dostępny jako element pakietu Kaspersky Internet Security multi-device. Oprócz ochrony komputerów Mac, standardowa licencja na produkt Kaspersky Internet Security multi-device pozwala zabezpieczyć dowolną kombinację urządzeń, takich jak smartfon, tablet oraz ...

-

![Kaspersky Small Office Security w nowej wersji Kaspersky Small Office Security w nowej wersji]()

Kaspersky Small Office Security w nowej wersji

... informacji dotyczących klientów. Ochrona i kontrola bez wysiłku Najistotniejszą funkcją Kaspersky Small Office Security jest łatwość użytkowania, dzięki której zaawansowane technologie ochrony stają się dostępne i jasne dla właścicieli małych firm. Funkcje takie jak szyfrowanie danych czy kontrola polityki korzystania z sieci mogą zostać ...

-

![Kaspersky Security for Mobile dla Windows Phone i Samsung SAFE Kaspersky Security for Mobile dla Windows Phone i Samsung SAFE]()

Kaspersky Security for Mobile dla Windows Phone i Samsung SAFE

... stacji roboczych oraz serwerów. W ten sposób firma otrzymuje połączenie ochrony premium z ogromnymi możliwościami zarządzania. Kaspersky Security for Mobile działa na urządzeniach ... Kaspersky Lab dla firm. Samsung – SAFE SAFE (Samsung for Enterprise) to program, którym objęte są smartfony oraz urządzenia Galaxy Tab® Samsunga spełniające wymagania ...

-

![Co menedżerowie ds IT wiedzą o bezpieczeństwie wirtualizacji? Co menedżerowie ds IT wiedzą o bezpieczeństwie wirtualizacji?]()

Co menedżerowie ds IT wiedzą o bezpieczeństwie wirtualizacji?

... oprogramowania na każdej maszynie wirtualnej – oraz wyspecjalizowanych rozwiązań, takich jak lekki agent firmy Kaspersky Lab, który przenosi ciężar większości zadań ochrony z punktu końcowego na oddzielne urządzenie. Podczas wykonywania podstawowych zadań antywirusowych wszystkie rozwiązania wykrywały zagrożenia na podobnym poziomie, jednak ogromne ...

-

![ESET NOD32 Antivirus oraz ESET Smart Security 2015 ESET NOD32 Antivirus oraz ESET Smart Security 2015]()

ESET NOD32 Antivirus oraz ESET Smart Security 2015

... i zapisuje informacje o ewentualnych zagrożeniach w chmurze. Przy kolejnym skanowaniu program ESET porównuje dany plik z informacją zapisaną w ESET Live Grid, ... użytkownikom skaner mediów społecznościowych, czyli samodzielne narzędzie przeznaczone do ochrony kont użytkowników Facebooka i Twittera. Aplikacja, instalowana na profilu użytkownika, ...

-

![Chroń telefon. Cyberprzestępcy nie śpią [© Jakub Jirsák - Fotolia.com] Chroń telefon. Cyberprzestępcy nie śpią]()

Chroń telefon. Cyberprzestępcy nie śpią

... elektronicznego. Dlatego przestępcy próbują obejść to zabezpieczenie. Expander podpowiada, że program antywirusowy warto zainstalować nie tylko w komputerze, ale również w telefonie. Należy także ... aby wybrane przez nas hasło różniło się od PINu służącego do ochrony karty SIM. Uwaga na publiczne sieci WiFi Coraz częściej korzystamy z publicznych ...

-

![Empatyczne ataki ransomware Empatyczne ataki ransomware]()

Empatyczne ataki ransomware

... wirusa, a nie usługi. Kliknęłaś jakieś łącze lub pobrałaś program, który spowodował zaszyfrowanie plików. Teraz musisz ... program antywirusowy. Christine: OK, to teraz zadam pewnie głupie pytanie, ale jaki program antywirusowy polecasz? Agent: Jeśli chodzi o program antywirusowy, to nie ma wątpliwości, że żadne oprogramowanie nie daje takiej ochrony ...

-

![Co RODO mówi o ransomware? Co RODO mówi o ransomware?]()

Co RODO mówi o ransomware?

... jest dokumentem o charakterze stricte prawnym, nieodzowne staje się wyjaśnienie, czym w jego rozumieniu jest „naruszenie ochrony danych osobowych”. Oto definicja wynikająca wprost z jego treści: 12) „naruszenie ochrony danych osobowych” oznacza naruszenie bezpieczeństwa prowadzące do przypadkowego lub niezgodnego z prawem zniszczenia, utracenia ...

-

![Złośliwy kod z Google Play wyświetla pornografię [© vejaa - Fotolia.com] Złośliwy kod z Google Play wyświetla pornografię]()

Złośliwy kod z Google Play wyświetla pornografię

... Usuń wirusa teraz”, użytkownik jest przekierowany do innej aplikacji w sklepie Google Play, która udaje program usuwający wirusy. Jest to tak naprawdę kolejne złośliwe oprogramowanie. Wysyłanie SMSów ... użytkownikach, w tym dzieciach. Efektywna ochrona przed tego typu złośliwym oprogramowaniem wymaga zainstalowania mobilnej ochrony takiej jak Check ...

-

![Złośliwe oprogramowanie. Ransomware uderza w dyski NAS Złośliwe oprogramowanie. Ransomware uderza w dyski NAS]()

Złośliwe oprogramowanie. Ransomware uderza w dyski NAS

... kompletne i bezpieczne produkty, jednak okazuje się, że jest to jedynie iluzja. Konsumenci, a zwłaszcza użytkownicy biznesowi, powinni zatem zachować ostrożność podczas ochrony swoich danych – powiedział Fiedor Sinicyn, badacz bezpieczeństwa w firmie Kaspersky. W III kwartale 2019 r. produkty firmy Kaspersky wykryły i odparły ataki ransomware na ...

-

![Panda Antivirus Platinum 7.0 już wkrótce [© Nmedia - Fotolia.com] Panda Antivirus Platinum 7.0 już wkrótce]()

Panda Antivirus Platinum 7.0 już wkrótce

Sztandarowy produkt firmy Panda Software, Platinum w nowej wersji 7.0 pojawi się w sprzedaży 1. stycznia 2003. To pierwszy program firmy Panda Software, który oprócz ochrony antywirusowej ma zapewnić także bezpieczeństwo przed sieciowymi włamywaczami. Platinum 7.0 cechują m.in.: - Nowy engine skanujący UltraFast - zapewnia ochronę bez przerywania ...

Tematy: panda antivirus platinum, panda software -

![BSA tępi piractwo - lipiec [© Nmedia - Fotolia.com] BSA tępi piractwo - lipiec]()

BSA tępi piractwo - lipiec

... kopie programów. Tego samego dnia w Gliwicach, w jednym z mieszkań prywatnych znaleziono program CATIA, którego najbardziej zaawansowana wersja może służyć nawet do projektowania statków i samolotów. Jego ... na rzecz ochrony praw autorskich opracowanej przez Ministerstwo Kultury" - uważa Bartłomiej Witucki, rzecznik BSA, organizacji ochrony własności ...

-

![Sposób na złe programy [© Nmedia - Fotolia.com] Sposób na złe programy]()

Sposób na złe programy

... wirusom jako sposób dostania się do komputera i rozprzestrzeniania się dalej, - Autodiagnostyka programu antywirusowego na bieżąco kontroluje poprawność działania wszystkich modułów ochrony. Pozwala to zabezpieczyć działanie programu przed atakami wirusów próbujących je wyłączyć, - Ostrzeżenia o pojawieniu się nowych wirusów i zagrożeń na polu ...

-

![Płatnik dalej monopolistą [© Nmedia - Fotolia.com] Płatnik dalej monopolistą]()

Płatnik dalej monopolistą

... udzielenia informacji publicznej dotyczącej KSI Mail z powodu ochrony danych osobowych i ochrony tajemnicy przedsiębiorcy. Orzeczenie to ma bardzo istotne znaczenie ... ZUS drogą elektroniczną. ZUS udostępnił wprawdzie bezpłatny program dla płatników składek ale narzucił istotne ograniczenie. Program ten opracowano jedynie na jeden z istniejących na ...

-

![Antydialerowa krucjata UKE [© stoupa - Fotolia.com] Antydialerowa krucjata UKE]()

Antydialerowa krucjata UKE

... ten program z sieci, a następnie go uruchomić. Dopiero wówczas nastąpi połączenie z numerem podstawionym przez dialer. Część osób trafia na strony internetowe, na których programy ściągane są na komputer z pominięciem zgody użytkownika poprzez aktywne elementy strony internetowej. Obecne uregulowania prawne nie gwarantują wystarczającej ochrony ...

-

![Wirusy i robaki IX 2006 Wirusy i robaki IX 2006]()

Wirusy i robaki IX 2006

... ochrony danych, opublikował listę dwudziestu szkodliwych programów, które najczęściej atakowały użytkowników we wrześniu 2006 r. Pomiędzy ... tej wywołanej przez szkodnika Mydoom.a w styczniu 2004 roku. Biorąc pod uwagę rozwój ochrony antywirusowej oraz pojawienie się nowych rodzajów przestępstw cybernetycznych, szanse na wystąpienie globalnej ...

-

![Wirusy i robaki X 2006 Wirusy i robaki X 2006]()

Wirusy i robaki X 2006

... ochrony danych, opublikował listę dwudziestu szkodliwych programów, które najczęściej atakowały użytkowników w październiku 2006 r. ... ogromny wpływ na całą branżę antywirusową, wymuszając na firmach antywirusowych opracowanie nowych metod ochrony. Wraz z Warezovem pojawiło się nowe wyzwanie: stawienie czoła zaciemnianiu kodu i potrzeba reagowania na ...

-

![Ranking wirusów X 2006 Ranking wirusów X 2006]()

Ranking wirusów X 2006

... rośnie liczba użytkowników IRC. IRC nie zwrócił jeszcze uwagi organów ścigania i agencji ochrony własności intelektualnej. Ta stara metoda komunikacji i wymiany plików przeżywa odrodzenie. Zarówno Rays, jak i ... taką samą aktywność jak zawsze. Dobrym przykładem takiej symbiozy są Adload (trojan) i Softomate.u (program adware), które w październikowym ...

-

![Ataki na operatorów komórkowych Ataki na operatorów komórkowych]()

Ataki na operatorów komórkowych

... , a co naprawdę robią w kwestii bezpieczeństwa. Mniej niż 1/3 operatorów, którzy uznają bezpieczeństwo aplikacji i urządzeń mobilnych za ważne, rzeczywiście dba o rozwój ochrony na tym poziomie. O rozwój zabezpieczeń na poziomie sieci dba w rzeczywistości tylko połowa operatorów. 85% operatorów zamierza zwiększyć budżet przeznaczony na ...

-

![Norton 2009 w wersji beta [© Nmedia - Fotolia.com] Norton 2009 w wersji beta]()

Norton 2009 w wersji beta

... sieci domowej — umożliwia użytkownikom przegląd stanu urządzeń w sieci domowej i zarządzanie nimi (funkcje dostępne tylko w pakiecie Norton Internet Security 2009). Funkcje ochrony przed botami — uniemożliwiają programom typu „bot” przejęcie kontroli nad komputerem. Bezpłatne publiczne wersje beta pakietu Norton Internet Security 2009 i programu ...

-

![Kaspersky Lab: szkodliwe programy VIII 2009 Kaspersky Lab: szkodliwe programy VIII 2009]()

Kaspersky Lab: szkodliwe programy VIII 2009

... które zostały wykryte i zneutralizowane na komputerach użytkowników przez moduł ochrony w czasie rzeczywistym (skanowanie podczas dostępu). Użycie statystyk z ... użytkownik zgodzi się na to, na jego komputer zostanie pobrany fałszywy program antywirusowy (sklasyfikowany jako FraudTool). Działanie trojana Redirector.l polega na przekierowywaniu zapytań ...

-

![Bezpieczeństwo sieci firmowych nie jest wystarczające Bezpieczeństwo sieci firmowych nie jest wystarczające]()

Bezpieczeństwo sieci firmowych nie jest wystarczające

... firewall stanowią minimalną podstawę bezpieczeństwa, to jednak bez zaawansowanej heurystyki i kompleksowych rozwiązań przedsiębiorcy są nadal narażeni na zainfekowanie komputerów. W przypadku ochrony antywirusowej przeznaczonej dla sektora MSP kluczową role odgrywają takie aspekty, jak wielkość sieci firmowej, czy też wykorzystywane na co dzień ...

-

![Kaspersky Lab: szkodliwe programy I 2010 Kaspersky Lab: szkodliwe programy I 2010]()

Kaspersky Lab: szkodliwe programy I 2010

... reklamy oraz potencjalnie niebezpieczne narzędzia, które zostały wykryte i zneutralizowane na komputerach użytkowników po raz pierwszy, na przykład przez moduł ochrony w czasie rzeczywistym (skanowanie podczas dostępu). Użycie statystyk z tej metody skanowania pozwala na dokonanie analizy najnowszych, najbardziej niebezpiecznych i najszerzej ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Najbardziej charakterystyczne wirusy VII 2008 [© Scanrail - Fotolia.com] Najbardziej charakterystyczne wirusy VII 2008](https://s3.egospodarka.pl/grafika/wirusy/Najbardziej-charakterystyczne-wirusy-VII-2008-apURW9.jpg)

![AVG Internet Security i Anti-Virus Business Edition 9.0 [© Nmedia - Fotolia.com] AVG Internet Security i Anti-Virus Business Edition 9.0](https://s3.egospodarka.pl/grafika/AVG/AVG-Internet-Security-i-Anti-Virus-Business-Edition-9-0-Qq30bx.jpg)

![Symantec Brightmail Gateway 9.0 [© Nmedia - Fotolia.com] Symantec Brightmail Gateway 9.0](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Brightmail-Gateway-9-0-Qq30bx.jpg)

![ESET Mobile Security [© Nmedia - Fotolia.com] ESET Mobile Security](https://s3.egospodarka.pl/grafika/ESET/ESET-Mobile-Security-Qq30bx.jpg)

![Chroń telefon. Cyberprzestępcy nie śpią [© Jakub Jirsák - Fotolia.com] Chroń telefon. Cyberprzestępcy nie śpią](https://s3.egospodarka.pl/grafika2/ochrona-telefonu/Chron-telefon-Cyberprzestepcy-nie-spia-158843-150x100crop.jpg)

![Złośliwy kod z Google Play wyświetla pornografię [© vejaa - Fotolia.com] Złośliwy kod z Google Play wyświetla pornografię](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwy-kod-z-Google-Play-wyswietla-pornografie-201544-150x100crop.jpg)

![Panda Antivirus Platinum 7.0 już wkrótce [© Nmedia - Fotolia.com] Panda Antivirus Platinum 7.0 już wkrótce](https://s3.egospodarka.pl/grafika/panda-antivirus-platinum/Panda-Antivirus-Platinum-7-0-juz-wkrotce-Qq30bx.jpg)

![BSA tępi piractwo - lipiec [© Nmedia - Fotolia.com] BSA tępi piractwo - lipiec](https://s3.egospodarka.pl/grafika/bsa/BSA-tepi-piractwo-lipiec-Qq30bx.jpg)

![Sposób na złe programy [© Nmedia - Fotolia.com] Sposób na złe programy](https://s3.egospodarka.pl/grafika/antywirusy/Sposob-na-zle-programy-Qq30bx.jpg)

![Płatnik dalej monopolistą [© Nmedia - Fotolia.com] Płatnik dalej monopolistą](https://s3.egospodarka.pl/grafika/Platnik/Platnik-dalej-monopolista-Qq30bx.jpg)

![Antydialerowa krucjata UKE [© stoupa - Fotolia.com] Antydialerowa krucjata UKE](https://s3.egospodarka.pl/grafika/dialery/Antydialerowa-krucjata-UKE-MBuPgy.jpg)

![Norton 2009 w wersji beta [© Nmedia - Fotolia.com] Norton 2009 w wersji beta](https://s3.egospodarka.pl/grafika/Norton-Internet-Security/Norton-2009-w-wersji-beta-Qq30bx.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r [© Adam Novak z Pixabay] GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r](https://s3.egospodarka.pl/grafika2/przecietne-miesieczne-wynagrodzenie/GUS-srednia-krajowa-w-III-2025-wyzsza-o-7-7-r-r-266189-150x100crop.jpg)

![Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń [© Freepik] Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-III-2025-o-11-6-mniej-pozwolen-266188-150x100crop.jpg)

![Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe [© piviso z Pixabay] Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe](https://s3.egospodarka.pl/grafika2/marketing/Jakie-zarobki-w-marketingu-i-sprzedazy-Kwoty-nawet-pieciocyfrowe-266185-150x100crop.jpg)

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)