-

![Fortinet: nowe urządzenia FortiWeb Fortinet: nowe urządzenia FortiWeb]()

Fortinet: nowe urządzenia FortiWeb

... w nowy system FortiWeb 4.0, który pozwala na zabezpieczenie aplikacji internetowych, zawierających zastrzeżone dane przez Payment Card Industry (PCI). Nowe zapory internetowe firmy Fortinet zapobiegają atakom typu SQL injection i cross-site scripting oraz uniemożliwiają łamanie zabezpieczeń, które narażają na utratę poufnych informacji, jak numery ...

-

![Opłaty za energię rujnują polski przemysł Opłaty za energię rujnują polski przemysł]()

Opłaty za energię rujnują polski przemysł

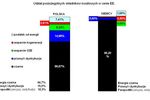

... Kaliś, przewodniczący Forum Odbiorców Energii Elektrycznej i Gazu. Wprowadzając Europejski System Handlu Uprawnieniami do Emisji CO2, Komisja Europejska zapowiadała uruchomienie ... nie korzysta. Zupełnie inaczej problem ten potraktowali Niemcy. Jak wynika z informacji opublikowanych w Metal Bulletin – niemiecki rząd ogłosił plan dotacji operacyjnych ...

-

![Sprzedaż firmy: podstawowe know-how Sprzedaż firmy: podstawowe know-how]()

Sprzedaż firmy: podstawowe know-how

... z biznesu z naprawdę sporym przelewem na koncie. Za moment poznasz garść podstawowych informacji, które przygotują cię na wycenę i sprzedaż twojej firmy. Sprzedaż firmy ... na B+R jako procent od sprzedaży, organizacja badań, techniczne siły i słabości), system informacyjny (znaczenie, przewaga konkurencyjna, złożoność, wyposażenie finanse: zyskowność ...

-

![Najlepsze Intranety 2010 [© Scanrail - Fotolia.com] Najlepsze Intranety 2010]()

Najlepsze Intranety 2010

... pracy, komunikacji wewnętrznej i procesów wewnętrznych. Stanowi platformę wymiany informacji i dokumentów, jednocześnie ograniczając koszty ich dystrybucji oraz koszty pracy związane ... samych użytkowników. W ten sposób powstał, oparty na technologii SharePoint, system Archeo uszyty na miarę potrzeb pracowników KP. Ułatwia on zarządzanie projektami ...

-

![Zdrowie Polaków 2009 Zdrowie Polaków 2009]()

Zdrowie Polaków 2009

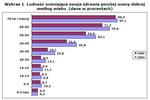

... obejmującego takie elementy jak: styl życia, chorobowość, system opieki zdrowotnej, środowisko naturalne, zdrowie psychiczne oraz wypadki i urazy, w oparciu ... służył do zebrania danych demograficzno-społecznych, dotyczących wszystkich członków gospodarstwa oraz informacji o źródłach utrzymania i dochodach. Kwestionariusz Zdrowie-2 składał ...

-

![ESET: infekcje przez TeamViewer [© stoupa - Fotolia.com] ESET: infekcje przez TeamViewer]()

ESET: infekcje przez TeamViewer

... wszelkie ślady działań podjętych przez atakującego na zainfekowanym komputerze. Według informacji laboratorium antywirusowego ESET najwięcej prób infekcji zlokalizowano do tej pory w Rosji ... infekcji tym zagrożeniem). Jak zapobiec infekcji Win32/Sheldor.NAD? Przede wszystkim zaktualizować system operacyjny oraz korzystać z TeamViewer w najnowszej ...

-

![Rola Internetu w zakupach usług telekomunikacyjnych Rola Internetu w zakupach usług telekomunikacyjnych]()

Rola Internetu w zakupach usług telekomunikacyjnych

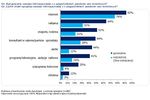

... informacji o ofertach i usługach telefonii komórkowej Szukając informacji o ofertach i usługach telefonii komórkowej w Internecie, ankietowani zdecydowanie najczęściej sięgają do stron operatorów i dostawców usług (88%). Znaczącym źródłem informacji ... czwartej badanych nowy telefon powinien być wyposażony w system nawigacji GPS. Co piąty ankietowany ...

-

![Acer U5200 - projektor 3D Acer U5200 - projektor 3D]()

Acer U5200 - projektor 3D

... urządzeń podłączonych do portu USB, czy system optyczny przystosowany do projekcji z małej odległości. W projektorze U5200 zastosowano system optyczny ze zwierciadłami, umożliwiający ... zdalne zarządzanie projekcją, sterowanie kilkoma projektorami, wyświetlanie informacji alarmowych, komunikowanie się z administratorem systemu, przesyłanie ostrzeżeń ...

-

![Nowe tablety MultiPad Prestigio Nowe tablety MultiPad Prestigio]()

Nowe tablety MultiPad Prestigio

... szczególnie polecanymi dla mobilnych użytkowników, którym zależy na komforcie pracy (system operacyjny Android™ i tylko 12 mm grubości) i niskiej wadze urządzania (300g i ... sekcji informacyjnej, znajdują się aplikacje informacyjne (widgety) dostarczające użytkownikom informacji m.in. o pogodzie, kanałach RSS, aktualnym czasie (wraz z alarmem, ...

-

![Bezpieczeństwo w sieci 2010 Bezpieczeństwo w sieci 2010]()

Bezpieczeństwo w sieci 2010

... 66 procent ankietowanych korzysta z ustawień prywatności w serwisach społecznościowych, jednak prawie połowa respondentów przyznaje, że zdarzyło im się żałować umieszczenia osobistych informacji w internecie. Jak podają autorzy raportu, zagrożenia, jakie niosą za sobą ataki na serwisy społecznościowe, nie uderzają jednak tylko w użytkowników ...

-

![Zakupy grupowe jako technika sprzedaży? [© Minerva Studio - Fotolia.com] Zakupy grupowe jako technika sprzedaży?]()

Zakupy grupowe jako technika sprzedaży?

... Internecie (złego i dobrego) na temat sprzedaży zakupów grupowych. Niemniej niewiele jest sensownych informacji, jak faktycznie należy zaplanować i wkomponować tę formę w strategię marketingową ... z twojej oferty w późniejszym czasie, już bez wsparcia i dużego rabatu. Potencjał System rozwoju biznesu, jaki oferują firmy grupowe, również musi być ...

-

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8]()

Trend Micro Deep Security 8

... chroniący przed złośliwym oprogramowaniem dla środowisk wirtualnych obejmujący system zapobiegania włamaniom i ochrony aplikacji internetowych. Dzięki bezagentowemu ... przez siebie serwerach. Administratorzy rozwiązania SecureCloud mogą tworzyć reguły dotyczące tych nowych informacji oraz poszerzać reguły decydujące o tym, które serwery mają dostęp do ...

-

![Smartfon Samsung GALAXY Y Smartfon Samsung GALAXY Y]()

Smartfon Samsung GALAXY Y

... możliwości systemu operacyjnego Google Android przy wydajnym i funkcjonalnym wyposażeniu. Funkcjonalny System operacyjny Google Android w wersji 2.3 oraz procesor o mocy 832 MHz zapewniają ... wysłanie wiadomości na podany uprzednio numer w przypadku wymiany karty SIM w urządzeniu. (Więcej informacji o usłudze na SamsungDive.com). Sugerowana cena GALAXY ...

-

![Smartfon Samsung GALAXY Nexus Smartfon Samsung GALAXY Nexus]()

Smartfon Samsung GALAXY Nexus

... sposób nawigacji, lepsze wsparcie dla wielozadaniowości oraz różnych sposobów łączności – system został przemyślany i stworzony tak, aby zapewnić maksimum prostoty, funkcjonalności ... łatwy dostęp do poczty elektronicznej, kalendarzy, kontaktów oraz innych informacji przechowywanych w chmurze Google. Ponad 300 tysięcy aplikacji i gier z Android Market ...

-

![NETASQ udoskonalił kontrolę aplikacji [© Nmedia - Fotolia.com] NETASQ udoskonalił kontrolę aplikacji]()

NETASQ udoskonalił kontrolę aplikacji

... w ramach autorskiego system wykrywania i blokowania włamań (IPS). ... informacji na temat użytkownika i jego aktywności w sieci. Co ze stronami WWW (przesyłanymi za pomocą protokołu HTTP), w których kodzie może znajdować się na przykład niebezpieczny skrypt? NETASQ UTM potrafi nie tylko blokować strony, w których znajduje się szkodliwym kod. System ...

-

![Ataki hakerskie: testy i audyty bezpieczeństwa [© stoupa - Fotolia.com] Ataki hakerskie: testy i audyty bezpieczeństwa]()

Ataki hakerskie: testy i audyty bezpieczeństwa

... typowe działania hakera, nie znającego środowiska (systemów operacyjnych, działających w systemie usług i aplikacji, topologii sieci itp.) – stwierdza specjalista bezpieczeństwa informacji w firmie Hostersi. Drugim typem są testy „white-box”, gdzie atakujący (tester) otrzymuje szczegółowe informacje dotyczące badanego systemu (np. modele urządzeń ...

-

![Serwery Thecus N8900 i N8900V Serwery Thecus N8900 i N8900V]()

Serwery Thecus N8900 i N8900V

... z napędami w standardzie SATA II. O bezpieczeństwo danych w obu modelach serwerów dba system RAID. Dostępne są macierze RAID 0, 1, 5, 6, 10, 50, 60, zapewniające w ... i komfortową obsługę realizowanych zadań oraz zapewniają szybki i nieprzerwany dostęp do informacji. Jednak z uwagi na różnicę zastosowanych procesorów, model N8900 kierowany jest ...

-

![Polscy internauci a e-commerce 2011 Polscy internauci a e-commerce 2011]()

Polscy internauci a e-commerce 2011

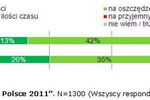

... wybieramy płatność za pomocą systemów płatności internetowych, m.in. DotPay czy PayPal. W przypadku e-sklepów odsetek osób, którym zdarzyło się płacić poprzez system płatności wzrósł do 23 proc. (wzrost o 4 punkty procentowe w stosunku do poprzedniej fali badania). Wśród użytkowników aukcji internetowych odsetek wybierających płatności ...

-

![Wdrożenie systemu ERP a zespół roboczy Wdrożenie systemu ERP a zespół roboczy]()

Wdrożenie systemu ERP a zespół roboczy

... pracy w firmie w wyniku wprowadzenia nowego rozwiązania, spojrzeć na system z punktu widzenia użytkownika. Wyżej wymienione cechy konsultantów sprawiają, że lider wdrożenia po stronie klienta musi cały czas zachować czujność, dbać o zrozumienie i zapewniać przepływ informacji. Z racji orientacji na praktykę w środowisku informatycznym, przepływ ten ...

-

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa]()

BYOD a bezpieczna sieć firmowa

... możliwości, a z drugiej - wyzwania związane z bezpieczeństwem. Trend Micro prezentuje kilka praktycznych informacji, niezbędnych do podjęcia świadomej decyzji odnośnie konsumeryzacji IT i wprowadzenia w ... kątem ochrony danych tak dobrze, jak system BlackBerry. BYOD – który system operacyjny jest najbezpieczniejszy? Firma Trend Micro opracowała ...

-

![Szkodliwe programy a wersje Androida Szkodliwe programy a wersje Androida]()

Szkodliwe programy a wersje Androida

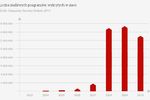

... cyberprzestępców. Tego rodzaju mobilne zagrożenia mogą zostać zneutralizowane przy pomocy wyspecjalizowanych aplikacji. Na przykład, oprócz niezawodnej ochrony przed kradzieżą informacji przy użyciu szkodliwego oprogramowania Kaspersky Mobile Security oraz Kaspersky Tablet Security zapewniają również bezpieczeństwo danych nawet w przypadku, gdy ...

-

![Smartfon Nokia Lumia 620 Smartfon Nokia Lumia 620]()

Smartfon Nokia Lumia 620

... . Ta aplikacja wykorzystuje technologię rozszerzonej rzeczywistości Nokia LiveSight do wyświetlania informacji o okolicy. Informacje te są nakładane na budynki oglądane przez ... społecznościowym oraz sprawdzanie nowości na portalach Facebook, Twitter, LinkedIn.System Windows Phone 8 oferuje także aplikacje Microsoft Office i Xbox Live, 7 GB bezpłatnego ...

-

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013]()

F-Secure: zagrożenia internetowe 2013

... to nowe kraje. Wraz z przyspieszaniem wyścigu zbrojeń wzrastają szanse na ujawnienie takich informacji. Każdy może zostać androidowym złodziejem Android znacząco umocnił swoją pozycję, ... plotka głosi, że pracuje nad czymś nowym – mówi Sean Sullivan. – I chociaż system Mac OS został udoskonalony pod względem bezpieczeństwa, pewna część użytkowników ...

Tematy: F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy, spam, robaki, wirusy, rok 2013 -

![ASUS Transformer AiO i Qube with Google TV ASUS Transformer AiO i Qube with Google TV]()

ASUS Transformer AiO i Qube with Google TV

... / zasilanie z gniazdka 65 x 20 x 15mm 25g DOSTĘPNOŚĆ I CENY Następujące produkty będą dostępne u autoryzowanych dystrybutorów w podanych niżej datach. Aby uzyskać więcej informacji należy skontaktować się z miejscowym przedstawicielem firmy ASUS. ASUS Transformer AiO - pierwszy kwartał 2013 roku ASUS Qube z Google TV - w USA pod ...

-

![Europa: wydarzenia tygodnia 16/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 16/2013]()

Europa: wydarzenia tygodnia 16/2013

... za eksport czy import nie można było wykorzystywać do ukrywania nielegalnych transakcji. Chodzi też o to, by był możliwy dostęp do informacji o zyskach globalnych koncernów w danym kraju tak, by zapobiegać uchylaniu się tych firm od płacenia podatków w kraju, gdzie te one powstały ...

-

![Nowy Norton 360, Norton Internet Security i Norton AntiVirus Nowy Norton 360, Norton Internet Security i Norton AntiVirus]()

Nowy Norton 360, Norton Internet Security i Norton AntiVirus

... co stwarza ryzyko zarówno dla ich urządzeń jak i przechowywanych w nich informacji osobistych. Wraz z najnowszymi wersjami oprogramowania Norton oferujemy wszechstronne zabezpieczenia ... , że ślady po ataku szkodliwego oprogramowania zostaną usunięte, a system zostanie przywrócony do swojego pierwotnego stanu. Łatwiejsza konfiguracja i zarządzanie — ...

-

![Certyfikaty zaufania: dobrze je mieć [© twobee - Fotolia.com] Certyfikaty zaufania: dobrze je mieć]()

Certyfikaty zaufania: dobrze je mieć

... kierować swoje problemy z przedsiębiorcą posiadającym certyfikat; zapewnienie przejrzystych i spójnych we wszystkich państwach procedur okresowych kontroli przedsiębiorców; dostarczanie usług i informacji w wielu językach. Niestety, wyniki raportu pokazują też duże różnice w systemach certyfikacji, zarówno między państwami UE, jak i w obrębie ...

-

![Bankowość online: trojan Neverquest [© Greg Walker - Fotolia.com] Bankowość online: trojan Neverquest]()

Bankowość online: trojan Neverquest

... , główny badacz ds. bezpieczeństwa w Kaspersky Lab, komentuje: „Po zakończeniu kilku spraw związanych z tworzeniem i dystrybucją szkodliwych programów wykorzystywanych do kradzieży informacji o stronach bankowych na czarnym rynku pojawiło się kilka ‘luk’. Nowi szkodliwi użytkownicy próbują wypełnić je nowymi technologiami i pomysłami. Neverquest to ...

-

![Numer 112: powiadamianie ratunkowe już działa [© ArTo - Fotolia.com] Numer 112: powiadamianie ratunkowe już działa]()

Numer 112: powiadamianie ratunkowe już działa

... ustawowej, który kompleksowo regulowałby tę problematykę). Ustawa reguluje system oparty na centrach powiadamiania ratunkowego (CPR). Za organizację i ... zgłoszenie jest następnie przekazywane do odpowiednich służb ratunkowych, które na podstawie otrzymanych informacji decydują o rodzaju wysyłanej na miejsce zdarzenia pomocy. CPR współpracują m.in. ...

-

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013]()

KasperskyLab: ataki hakerskie na firmy 2013

... otwarcia załączonego pliku, została wykorzystana luka w oprogramowaniu – jeżeli istniała – i system został zainfekowany szkodliwym programem. Słabe ogniwo Odbiorcami szkodliwych e-maili ... ale również wiedzą dokładnie, gdzie szukać informacji, które ich interesują. Konsekwencje ujawniania informacji W 2013 roku zostały ujawnione informacje o atakach ...

-

![Gamifikacja: zasady skutecznego wdrażania [© lassedesignen - Fotolia.com] Gamifikacja: zasady skutecznego wdrażania]()

Gamifikacja: zasady skutecznego wdrażania

... poziom jego zaawansowania w danym zadaniu, dostarczając mu tym samym informacji, w czym i jak powinien się poprawić – tłumaczy Tomasz Krawczyński, dyrektor ... stopniu zaangażowania emocjonalnego wystarczyć może zwyczajna reguła LPB (Leaderboards, Points, Badges). System punktów, rankingów czy achievementów stanowiących wskaźnik postępu stanowi ...

-

![Aparat cyfrowy Sony α6000 Aparat cyfrowy Sony α6000]()

Aparat cyfrowy Sony α6000

... nic nie umknie — nawet sportowcy i szybko poruszające się zwierzęta. Na dodatek, system Fast Hybrid AF działa także przy nagrywaniu filmów. Wewnątrz niedużego, ... Wystarczy wybrać jest z trzech dostępnych motywów[i] i rozpocząć filmowanie rozgwieżdżonego nieba. Więcej informacji na www.sony.net/pmca/. Oprócz tego, korpus α6000 jest zgodny z opracowanym ...

-

![Acer TravelMate B115P dla szkolnictwa i biznesu Acer TravelMate B115P dla szkolnictwa i biznesu]()

Acer TravelMate B115P dla szkolnictwa i biznesu

... . TravelMate B115P waży 1190 gramów, a grubość jego obudowy wynosi 21,2 mm. Wyposażony w system Windows 8.1 laptop ma pełnowymiarową klawiaturę i duży touchpad, co ma ułatwiać jego ... Classroom Manager (ACM), który pozwoli im zwiększyć wydajność udostępniania informacji i komunikacji przez zcentralizowane wydawanie poleceń uczniom przy komputerach. ...

-

![Trojan bankowy Shylock zatrzymany Trojan bankowy Shylock zatrzymany]()

Trojan bankowy Shylock zatrzymany

... zatrzymanie szkodliwego programu Shylock. W ramach operacji odłączono serwery stanowiące system kontroli trojana oraz zamknięto domeny wykorzystywane przez cyberprzestępców do ... którego ukradkowo pobierany jest trojan. Po instalacji w systemie, Shylock szuka informacji pozwalających na uzyskanie dostępu do pieniędzy przechowywanych na firmowych oraz ...

-

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014]()

Bezpieczeństwo firm w sieci I poł. 2014

... FTP i FTPS by uniknąć detekcji przez systemy wykrywające włamania i blokujące wycieki informacji. Inne ważne wnioski z raportu: - Liczba pojawiających się eksploitów zmniejszyła się o 87 ... Java wśród wszystkich wskaźników IOC (Indicators Of Compromise – oznaka, że system został zainfekowany) wzrósł w maju 2014 roku do poziomu 93% (w porównaniu z 91% ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Najlepsze Intranety 2010 [© Scanrail - Fotolia.com] Najlepsze Intranety 2010](https://s3.egospodarka.pl/grafika/Intranet/Najlepsze-Intranety-2010-apURW9.jpg)

![ESET: infekcje przez TeamViewer [© stoupa - Fotolia.com] ESET: infekcje przez TeamViewer](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/ESET-infekcje-przez-TeamViewer-MBuPgy.jpg)

![Zakupy grupowe jako technika sprzedaży? [© Minerva Studio - Fotolia.com] Zakupy grupowe jako technika sprzedaży?](https://s3.egospodarka.pl/grafika/zakupy-grupowe/Zakupy-grupowe-jako-technika-sprzedazy-iG7AEZ.jpg)

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-8-Qq30bx.jpg)

![NETASQ udoskonalił kontrolę aplikacji [© Nmedia - Fotolia.com] NETASQ udoskonalił kontrolę aplikacji](https://s3.egospodarka.pl/grafika/NETASQ/NETASQ-udoskonalil-kontrole-aplikacji-Qq30bx.jpg)

![Ataki hakerskie: testy i audyty bezpieczeństwa [© stoupa - Fotolia.com] Ataki hakerskie: testy i audyty bezpieczeństwa](https://s3.egospodarka.pl/grafika/ataki-hakerskie/Ataki-hakerskie-testy-i-audyty-bezpieczenstwa-MBuPgy.jpg)

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOD-a-bezpieczna-siec-firmowa-103745-150x100crop.jpg)

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/F-Secure/F-Secure-zagrozenia-internetowe-2013-110264-150x100crop.jpg)

![Europa: wydarzenia tygodnia 16/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 16/2013](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-16-2013-sNRO59.jpg)

![Certyfikaty zaufania: dobrze je mieć [© twobee - Fotolia.com] Certyfikaty zaufania: dobrze je mieć](https://s3.egospodarka.pl/grafika2/polskie-firmy/Certyfikaty-zaufania-dobrze-je-miec-126378-150x100crop.jpg)

![Bankowość online: trojan Neverquest [© Greg Walker - Fotolia.com] Bankowość online: trojan Neverquest](https://s3.egospodarka.pl/grafika2/trojany/Bankowosc-online-trojan-Neverquest-128103-150x100crop.jpg)

![Numer 112: powiadamianie ratunkowe już działa [© ArTo - Fotolia.com] Numer 112: powiadamianie ratunkowe już działa](https://s3.egospodarka.pl/grafika2/Policja/Numer-112-powiadamianie-ratunkowe-juz-dziala-129682-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Gamifikacja: zasady skutecznego wdrażania [© lassedesignen - Fotolia.com] Gamifikacja: zasady skutecznego wdrażania](https://s3.egospodarka.pl/grafika2/gamifikacja/Gamifikacja-zasady-skutecznego-wdrazania-131999-150x100crop.jpg)

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firm-w-sieci-I-pol-2014-141529-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)