-

![Phishing - kradzież danych w Internecie Phishing - kradzież danych w Internecie]()

Phishing - kradzież danych w Internecie

... przekształconym adresem ma sporą szansę uśpić czujność. Po otrzymaniu żądanych informacji: pinów, haseł aktywujących, loginów, numerów kont, bądź numerów kart kredytowych, cel ... i wklejać do pasku adresu przeglądarki internetowej. Należy regularnie uaktualniać system i oprogramowanie. Każdą prośbę typu „uaktualnij swoje konto”, „podaj hasło, login ...

-

![Eksport: należy wesprzeć małe firmy Eksport: należy wesprzeć małe firmy]()

Eksport: należy wesprzeć małe firmy

... na tych rynkach. Wskazują na to sami przedsiębiorcy. Jeśli udałoby się tak w kraju, jak i w polskich placówkach za granicą stworzyć system zbierania, opracowywania i przekazywania informacji, które niezbędne są polskim firmom do podejmowania i kontynuowania sprzedaży na eksport, utrzymalibyśmy dodatnią kontrybucję eksportu netto w PKB i moglibyśmy ...

-

![Bezpieczeństwo systemów informatycznych: rodzaje zagrożeń Bezpieczeństwo systemów informatycznych: rodzaje zagrożeń]()

Bezpieczeństwo systemów informatycznych: rodzaje zagrożeń

... podejmują decyzje na podstawie wiedzy zgromadzonej w swoich bazach danych. Każda podejmowana decyzja opiera się na przeświadczeniu o poprawności i prawdziwości zgromadzonych informacji. Zafałszowanie informacji jest szczególnie szkodliwe, ponieważ przez to decyzje podjęte na ich podstawie mogą się okazać błędne i w konsekwencji narazić firmę na ...

-

![Kłopotliwe zarządzanie danymi [© Scanrail - Fotolia.com] Kłopotliwe zarządzanie danymi]()

Kłopotliwe zarządzanie danymi

... (87%) uważa, że odpowiednia strategia przechowywania dokumentów pozwoliłaby im na usuwanie niepotrzebnych informacji. Jednak mniej niż połowa (46%) rzeczywiście wdrożyła formalny plan przechowywania informacji. Firmy przechowują zdecydowanie za wiele informacji. 75% archiwów danych składa się z przechowywanych bezterminowo lub przez czas wymagany ...

-

![Kontrola a doradztwo w rewizji finansowej Kontrola a doradztwo w rewizji finansowej]()

Kontrola a doradztwo w rewizji finansowej

... ankietowany wskazywał, iż kierownictwo badanej jednostki dysponuje wystarczającą liczbą informacji potrzebnych do sprawnego zarządzania. Zatem można wnioskować, iż dwóm trzecim zarządów brakuje niezbędnych informacji. Najczęściej wskazywane obszary braków informacji to: efektywność operacyjna (sprawność i efektywność głównych procesów biznesowych ...

-

![Niedbali pracownicy zmniejszają bezpieczeństwo IT [© Fotowerk - Fotolia.com] Niedbali pracownicy zmniejszają bezpieczeństwo IT]()

Niedbali pracownicy zmniejszają bezpieczeństwo IT

... opracowanej czy wdrożonej architektury bezpieczeństwa, a 70% jest świadoma, że stosowany system zabezpieczeń nie odpowiada w pełni potrzebom organizacji. Potencjał i zagrożenie w jednym ... zweryfikować swoje podejście do bezpieczeństwa informacji. Kolejnym istotnym obszarem w zakresie bezpieczeństwa informacji są urządzenia mobilne, takie jak np. ...

-

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012]()

Sektor TMT a bezpieczeństwo informatyczne 2012

... znaczenie bezpieczeństwa informacji oraz świadomie dokonywać wyborów” – dodaje. Niezależnie od zmieniającej się percepcji roli bezpieczeństwa informacji w organizacji zaufanie ... i zaniechania własnych pracowników oraz cyberprzestępczość, w tym w szczególności ataki na system komputerowy w celu uniemożliwienia jego działania (DoS oraz DDoS). ...

-

![Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO [© yurolaitsalbert - Fotolia.com] Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO]()

Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO

... polegać na instynkcie. Przeprowadzona ankieta dowodzi również, że niedobór dostatecznych informacji finansowych ma negatywny wpływ na rentowność przedsiębiorstwa. Jeśli ... , wymaga aktualizacji, a 27 proc. uważa, że nowy czy bardziej zaawansowany system wpłynąłby pozytywnie na ich działalność w obszarze finansów i księgowości w przeciągu 2 do 3 ...

-

![Monitoring mediów: cytowania XII 2015 [© magdal3na - Fotolia.com] Monitoring mediów: cytowania XII 2015]()

Monitoring mediów: cytowania XII 2015

... i komentowano fragmenty krytykujące obecny rząd, który według GW podważa demokratyczny system w Polsce. Drugie miejsce zajęła Rzeczpospolita (122), a na trzecim ... Każdy artykuł został przeczytany i sklasyfikowany jako cytowanie bądź informacja. Suma cytowań i informacji oddaje rzeczywistą liczbę artykułów, w których pojawił się choć raz tytuł ...

-

![Niepłacenie alimentów. Postawy wobec niesolidnych rodziców [© mizina - Fotolia.com] Niepłacenie alimentów. Postawy wobec niesolidnych rodziców]()

Niepłacenie alimentów. Postawy wobec niesolidnych rodziców

... Rejestru Długów Biura Informacji Gospodarczej SA. Co może zrobić rodzic nieotrzymujący alimentów na rzecz swojego dziecka - słów kilka o Biurach Informacji Gospodarczej i ... na osobę w rodzinie, który nie był zmieniany od 2008 r. Jak usprawnić system wypłat z Funduszu Alimentacyjnego? Poddaliśmy ocenie pomysły zamian w systemie wypłacania świadczeń z ...

-

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?]()

3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?

... the cybersecurity landscape” były prowadzone przez ostatnie trzy lata przez Centrum Analizy Wymiany Informacji sektora finansowego (FS-ISAC) wśród członków tej organizacji pełniących funkcję dyrektorów ds. bezpieczeństwa informacji (CISO) lub zajmujących stanowiska równoważne, we współpracy z zespołem ds. usług związanych z ryzykiem cybernetycznym ...

-

![Internetowa infolinia [© stoupa - Fotolia.com] Internetowa infolinia]()

Internetowa infolinia

... serwisu jest dostarczanie szeroko pojętej informacji na temat firm i ich działalności z terenu całego kraju. W ramach internetowego centrum informacji dostępna jest baza danych ... w handlowych kontaktach z kooperantami. Projekt zrealizowany przez Gammanet oparty jest o system CMS web kameleon wspierający bieżące aktualizacje i prace redaktorskie ...

-

![Jak kobiety kupują [© Minerva Studio - Fotolia.com] Jak kobiety kupują]()

Jak kobiety kupują

... takich jak ilustrowane magazyny, programy telewizyjne, audycje poradnicze, coraz więcej kobiet sięga do Internetu. Szukają tam informacji niedostępnych lub trudno osiągalnych w tradycyjnych mediach. Poszukują źródeł wiarygodnych informacji, które nie tylko rekomendują dobre produkty, lecz także ostrzegają przez złymi. Wykorzystaj to nastawienie do ...

Tematy: -

![Błędy w informacjach prasowych [© Minerva Studio - Fotolia.com] Błędy w informacjach prasowych]()

Błędy w informacjach prasowych

... pomaga oszczędzić papier, ale jednocześnie otwiera pewną drogę do zapomnienia. Większość redaktorów nawet na czyta informacji pisanych na obydwu stronach. Redaktorzy lubią zmieniać kolejność akapitów. Umieszczenie części informacji z drugiej strony kartki powoduje, że ten fragment tekstu będzie przeoczony. 5. Czy napisałeś informację w pierwszej ...

-

![Co musisz wiedzieć o wyszukiwarkach Co musisz wiedzieć o wyszukiwarkach]()

Co musisz wiedzieć o wyszukiwarkach

... (interfejsu) i związanego z nim programu, który łączy zapytania z indeksem. System wykonawczy zarządza również bardzo ważnymi kwestiami trafności i ... robiło zakupy po wcześniejszych poszukiwaniach w Internecie, a prawie 115 milionów szukało informacji o produktach. Artykuł jest fragmentem książki Johna Battelle "Szukaj. Jak Google i konkurencja ...

-

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady]()

Bezpieczna bankowość elektroniczna - porady

... . Czasem jednak spam jest narzędziem ataku na użytkowników poprzez próby wydobycia poufnych informacji podszywając się pod bank lub inną instytucję. SPOOFING - jedna ze skuteczniejszych i często stosowanych metod nieautoryzowanego pozyskiwania informacji. Polega ona na "podszywaniu" się pod inny komputer w sieci. Atakujący wysyłając pakiety ...

-

![Komunikacja w firmie: zalety sieci intranet [© stoupa - Fotolia.com] Komunikacja w firmie: zalety sieci intranet]()

Komunikacja w firmie: zalety sieci intranet

... człowieka do zespołu. Intranet umożliwi również zakomunikowanie o nowych pracowniku innym i przekazanie im chociaż podstawowych informacji o nim – dodaje. Sprawnie zaplanowana komunikacja wewnętrzna nie musi wiele kosztować. – System stworzyć można naprawdę niewielkim kosztem i dostosować go do potrzeb i wymagań konkretnej firmy. Ilość dostępnych ...

-

![Idea CSR nieznana młodym internautom Idea CSR nieznana młodym internautom]()

Idea CSR nieznana młodym internautom

... pracowników firm prowadzących biznes w sposób odpowiedzialny społecznie. Ponad połowa osób, które zetknęły się z pojęciem CSR w ogóle nie szukały aktywnie takich informacji. Ci, którzy czynnie szukali, uzyskiwali je głównie za pośrednictwem wyszukiwarek internetowych (20%), książek i stron korporacyjnych (16% i 15%) oraz słowników/podręczników (12 ...

-

![Firmy internetowe i ich relacje z klientami Firmy internetowe i ich relacje z klientami]()

Firmy internetowe i ich relacje z klientami

... dostępnych informacji oraz tworzenie własnych. Celem ich istnienia jest ułatwianie procesu zakupowego poprzez powiększenie dostępnego zasobu informacji, zwiększenie ... pewnej, szeroko rozumianej, potrzeby klientów. Innym przykładem takiego ogniwa jest system operacyjny umożliwiający zamówienie odbitek zdjęć z plików graficznych, znajdujących się na ...

-

![Symantec Small Business Check-up [© stoupa - Fotolia.com] Symantec Small Business Check-up]()

Symantec Small Business Check-up

... innymi podobnej wielkości przedsiębiorstwami pod względem efektywności i skuteczności ochrony informacji. Symantec Small Business Check-up jest dostępny pod postacią ... zabezpieczyć te obszary. Oprócz szyfrowania i aktualizacji zabezpieczeń trzeba wprowadzić system zarządzania hasłami dla kierownictwa i szeregowych pracowników. Silne hasła pomogą ...

-

![World Wide Web a kontrola rodzicielska World Wide Web a kontrola rodzicielska]()

World Wide Web a kontrola rodzicielska

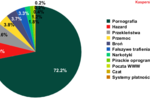

... , co zważywszy na to, że Internet jest niewyczerpalnym źródłem informacji, nie powinno nas dziwić. Ilość informacji dostępnych w Internecie już teraz przekroczyła 500 miliardów ... incydentów jest pomijalny. Zamiast wniosków Według najnowszych danych, system kontroli rodzicielskiej w produktach firmy Kaspersky Lab przeznaczonych dla użytkowników ...

-

![Usługi typu "mashop" zyskują na znaczeniu [© Scanrail - Fotolia.com] Usługi typu "mashop" zyskują na znaczeniu]()

Usługi typu "mashop" zyskują na znaczeniu

... społecznościowe oraz sieci Wi-Fi, które zapewniają klientom robiącym zakupy w sklepie możliwość zachowania kontaktu z osobami, którym ufają, oraz dostępu do wiarygodnych informacji. W ramach badań przeprowadzono ankietę z udziałem 1000 kupujących ze Stanów Zjednoczonych i Wielkiej Brytanii. Firma Cisco chciała się dzięki niej dowiedzieć, jak ...

-

![Jakość życia i spójność społeczna w Polsce 2011 Jakość życia i spójność społeczna w Polsce 2011]()

Jakość życia i spójność społeczna w Polsce 2011

... osób Internet staje się ważnym źródłem informacji, potrzebnych nam do celów innych niż rozrywkowe lub hobbystyczne. Ok. 60% polskich internautów szuka w sieci informacji o towarach i usługach, a niewiele mniej – informacji niezbędnych do pracy lub nauki, a także dotyczących zdrowia. Informacji przynajmniej na jeden z wymienionych tematów szuka ...

-

![E-mail marketing: jak zbierać adresy? [© Javierafael - Fotolia.com] E-mail marketing: jak zbierać adresy?]()

E-mail marketing: jak zbierać adresy?

... Zastosuj jedną z trzech sprawdzonych metod: W zamian za udzielenie zgody na przesyłanie informacji handlowych, zaoferuj kod rabatowy możliwy do zrealizowania przy pierwszych zakupach; ... kody QR. Jeśli zarządzasz centrum handlowym, które posiada własną aplikację na system Android czy iOS, nie zapominaj o funkcji zbierania danych osobowych wewnątrz ...

-

![Małe agencje marketingowe atakowane przez hakerów Małe agencje marketingowe atakowane przez hakerów]()

Małe agencje marketingowe atakowane przez hakerów

... się wykorzystywanie laptopów, tabletów i smartfonów, a 60% małych firm pozwala pracownikom pracować zdalnie. Do tego dochodzi jeszcze fakt, że wiele poufnych informacji wychodzi poza biuro za pośrednictwem urządzeń przenośnych, które najczęściej nie posiadają oprogramowania bezpieczeństwa i mogą zostać łatwiej skradzione lub zgubione. Co ...

-

![Jak napisać informację prasową? Jak napisać informację prasową?]()

Jak napisać informację prasową?

... System pokaże nam, jaką wielkość miałoby nasze zdjęcie (np. w gazecie), gdyby zostało przerobione na plik nadający się do druku. Jeśli taka fotografia zostałaby wydrukowana w formacie 7x7 cm byłaby niewyraźna. Wracając do plików tekstowych – lepiej nie zamieniać informacji ... o zasadzie odwróconej piramidy, czyli ułożeniu informacji w tekście od ...

-

![Finanse publiczne przed wyzwaniami [© mapichai - Fotolia.com] Finanse publiczne przed wyzwaniami]()

Finanse publiczne przed wyzwaniami

... nakładają się na to pogarszające się warunki płacowe, nieelastyczny system podwyżek i niemożność oferowania premii związanych z wynikami pracy, ... informacji, a także doskonalenia technologii wykorzystywanych do zarządzania takimi informacjami – komentuje wnioski płynące z raportu Rafał Antczak, Wiceprezes Deloitte. Na podstawie informacji ...

-

![Sprawozdania finansowe po polsku [© karelnoppe - Fotolia.com] Sprawozdania finansowe po polsku]()

Sprawozdania finansowe po polsku

... opierać się na szacunkach, a nie czekać na brakujące faktury, Wdrożyć system motywacyjny dla pracowników działu finansowego, który będzie uzależniony od terminów i ... Przygotować listę możliwych błędów. „Przedsiębiorcy powinni pamiętać, że przygotowywanie sprawozdań i informacji finansowych to proces, nie tylko księgowy, ale także biznesowy. ...

-

![Bezpieczeństwo sieci firmowej w 10 krokach [© Dreaming Andy - Fotolia.com] Bezpieczeństwo sieci firmowej w 10 krokach]()

Bezpieczeństwo sieci firmowej w 10 krokach

... . Organizacje powinny zrobić więcej niż tylko przestrzeganie prawa, by stworzyć odpowiednie procedury dotyczące bezpieczeństwa informacji i ochrony przed zagrożeniami. Działaj oficjalnie Ujawnianie oficjalnych procedur bezpieczeństwa informacji całej firmie może być bardzo efektywne. Jeżeli pracownicy zostaną zaangażowani we wprowadzenie procedur ...

-

![Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę [© apops - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę]()

Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę

... przez cyberprzestępców zwykle wykorzystują luki w oprogramowaniu, dzięki którym możliwe jest przejęcie kontroli nad komputerem i kradzież poufnych informacji. Przestępcy zajmują się nie tylko pozyskiwaniem informacji, tworzą również sieci botnet, które wykonują ich polecenia. Dyski twarde zainfekowanych maszyn mogą być używane do przechowywania ...

-

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?]()

Bezpieczeństwo firmowych danych to fikcja?

... kluczowym krokiem. Do tego niezbędne jest całościowe patrzenie na system zabezpieczeń i uszczelnianie słabszych punktów, takich jak podatność pracowników na ataki ... monitoring zagrożeń – podsumowuje Michał Kurek. O badaniu W 18. Światowym Badaniu Bezpieczeństwa Informacji wzięło udział 1755 reprezentantów firm z 67 krajów – w tym Polski. ...

-

![Ransomware rośnie w siłę: raport McAfee Labs III 2016 [© kaptn - Fotolia.com] Ransomware rośnie w siłę: raport McAfee Labs III 2016]()

Ransomware rośnie w siłę: raport McAfee Labs III 2016

... (24%) oraz brak informacji o sposobie ich wykorzystania (24%) Biorąc pod uwagę determinację, jaką wykazują się cyberprzestępcy, udostępnianie informacji o zagrożeniach może się ... McAfee Labs łączą to zjawisko z przechodzeniem klientów na procesory Intel® 64-bit i system Microsoft Windows 64-bit. Funkcje, w które te technologie są wyposażone (Kernel ...

-

![Hakerzy kontra opieka zdrowotna [© Rothlehner Florian - Fotolia.com] Hakerzy kontra opieka zdrowotna]()

Hakerzy kontra opieka zdrowotna

... medycznym znaleziono luki, które otwierają drzwi cyberprzestępcom, dając im dostęp do danych osobowych oraz informacji dotyczących zdrowia i leczenia pacjentów. Nowoczesna przychodnia to skomplikowany system. Posiada wyrafinowany sprzęt medyczny, który składa się z w pełni funkcjonalnych komputerów z systemem operacyjnym oraz zainstalowanymi ...

-

![Europa: wydarzenia tygodnia 35/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 35/2017]()

Europa: wydarzenia tygodnia 35/2017

... środowiska pracy tak, aby było ono przyjazne, nowoczesne i intuicyjne. Choć dostęp do najważniejszych informacji z poziomu dowolnego urządzenia mobilnego, firmowy serwis społecznościowy, czy bieżące udzielanie informacji zwrotnej w ramach chmurowego modułu sprawiają wrażenie niepozornych działań, to korzyści z używania tych funkcjonalności ...

-

![CIO o najważniejszych trendach technologicznych w biznesie [© violetkaipa - Fotolia.com] CIO o najważniejszych trendach technologicznych w biznesie]()

CIO o najważniejszych trendach technologicznych w biznesie

... w istotny sposób powiązane z nieodzownością wdrożenia CX na odpowiednio wysokim poziomie. Działy IT w równej mierze są zorientowane na pozyskiwanie kompletnych i spójnych informacji o klientach a jednocześnie na ochronie ich tożsamości i danych osobowych. Co ciekawe, z powodu niedostatku zawodowych kompetencji na rynku, wśród priorytetów działów IT ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kłopotliwe zarządzanie danymi [© Scanrail - Fotolia.com] Kłopotliwe zarządzanie danymi](https://s3.egospodarka.pl/grafika/przechowywanie-danych/Klopotliwe-zarzadzanie-danymi-apURW9.jpg)

![Niedbali pracownicy zmniejszają bezpieczeństwo IT [© Fotowerk - Fotolia.com] Niedbali pracownicy zmniejszają bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Niedbali-pracownicy-zmniejszaja-bezpieczenstwo-IT-109866-150x100crop.jpg)

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-2012-111437-150x100crop.jpg)

![Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO [© yurolaitsalbert - Fotolia.com] Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO](https://s3.egospodarka.pl/grafika2/CFO/Instynkt-intuicja-i-emocje-Tak-podejmuje-decyzje-CFO-159306-150x100crop.jpg)

![Monitoring mediów: cytowania XII 2015 [© magdal3na - Fotolia.com] Monitoring mediów: cytowania XII 2015](https://s3.egospodarka.pl/grafika2/media/Monitoring-mediow-cytowania-XII-2015-169919-150x100crop.jpg)

![Niepłacenie alimentów. Postawy wobec niesolidnych rodziców [© mizina - Fotolia.com] Niepłacenie alimentów. Postawy wobec niesolidnych rodziców](https://s3.egospodarka.pl/grafika2/dluznicy-alimentacyjni/Nieplacenie-alimentow-Postawy-wobec-niesolidnych-rodzicow-193161-150x100crop.jpg)

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?](https://s3.egospodarka.pl/grafika2/Cyber-Threat-Intelligence/3-glowne-problemy-cyberbezpieczenstwa-bankow-Jak-im-zaradzic-238305-150x100crop.jpg)

![Internetowa infolinia [© stoupa - Fotolia.com] Internetowa infolinia](https://s3.egospodarka.pl/grafika/www-9477-pl/Internetowa-infolinia-MBuPgy.jpg)

![Jak kobiety kupują [© Minerva Studio - Fotolia.com] Jak kobiety kupują](https://s3.egospodarka.pl/grafika//Jak-kobiety-kupuja-iG7AEZ.jpg)

![Błędy w informacjach prasowych [© Minerva Studio - Fotolia.com] Błędy w informacjach prasowych](https://s3.egospodarka.pl/grafika/informacje-prasowe/Bledy-w-informacjach-prasowych-iG7AEZ.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Komunikacja w firmie: zalety sieci intranet [© stoupa - Fotolia.com] Komunikacja w firmie: zalety sieci intranet](https://s3.egospodarka.pl/grafika/komunikacja-w-firmie/Komunikacja-w-firmie-zalety-sieci-intranet-MBuPgy.jpg)

![Symantec Small Business Check-up [© stoupa - Fotolia.com] Symantec Small Business Check-up](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Small-Business-Check-up-MBuPgy.jpg)

![Usługi typu "mashop" zyskują na znaczeniu [© Scanrail - Fotolia.com] Usługi typu "mashop" zyskują na znaczeniu](https://s3.egospodarka.pl/grafika/sklepy/Uslugi-typu-mashop-zyskuja-na-znaczeniu-apURW9.jpg)

![E-mail marketing: jak zbierać adresy? [© Javierafael - Fotolia.com] E-mail marketing: jak zbierać adresy?](https://s3.egospodarka.pl/grafika2/e-mail-marketing/E-mail-marketing-jak-zbierac-adresy-119492-150x100crop.jpg)

![Finanse publiczne przed wyzwaniami [© mapichai - Fotolia.com] Finanse publiczne przed wyzwaniami](https://s3.egospodarka.pl/grafika2/finanse-publiczne-resort-finansow/Finanse-publiczne-przed-wyzwaniami-140431-150x100crop.jpg)

![Sprawozdania finansowe po polsku [© karelnoppe - Fotolia.com] Sprawozdania finansowe po polsku](https://s3.egospodarka.pl/grafika2/sprawozdania-finansowe-spolek/Sprawozdania-finansowe-po-polsku-144653-150x100crop.jpg)

![Bezpieczeństwo sieci firmowej w 10 krokach [© Dreaming Andy - Fotolia.com] Bezpieczeństwo sieci firmowej w 10 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych-firmowych/Bezpieczenstwo-sieci-firmowej-w-10-krokach-154853-150x100crop.jpg)

![Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę [© apops - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy lubią Twoją firmę](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-internetowe-cyberprzestepcy-lubia-Twoja-firme-155226-150x100crop.jpg)

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firmowych-danych-to-fikcja-166329-150x100crop.jpg)

![Ransomware rośnie w siłę: raport McAfee Labs III 2016 [© kaptn - Fotolia.com] Ransomware rośnie w siłę: raport McAfee Labs III 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-rosnie-w-sile-raport-McAfee-Labs-III-2016-173390-150x100crop.jpg)

![Hakerzy kontra opieka zdrowotna [© Rothlehner Florian - Fotolia.com] Hakerzy kontra opieka zdrowotna](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Hakerzy-kontra-opieka-zdrowotna-173464-150x100crop.jpg)

![Europa: wydarzenia tygodnia 35/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 35/2017](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-35-2017-sNRO59.jpg)

![CIO o najważniejszych trendach technologicznych w biznesie [© violetkaipa - Fotolia.com] CIO o najważniejszych trendach technologicznych w biznesie](https://s3.egospodarka.pl/grafika2/trendy-technologiczne/CIO-o-najwazniejszych-trendach-technologicznych-w-biznesie-220269-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)