-

![Cloud computing a odzyskiwanie danych [© Scanrail - Fotolia.com] Cloud computing a odzyskiwanie danych]()

Cloud computing a odzyskiwanie danych

... odzyskiwania krytycznych aplikacji oraz danych. Jak wynika z badań, systemy wirtualne nie są odpowiednio chronione. Niemal ... narzędzia, zabezpieczenia i kontrola Używanie wielu narzędzi do zarządzania i ochrony aplikacji oraz danych w środowiskach ... 2010 r. wzięło udział ponad 1700 menedżerów IT z dużych organizacji w 18 krajach Ameryki Północnej, ...

-

![Skanery Epson GT-S55/85 Skanery Epson GT-S55/85]()

Skanery Epson GT-S55/85

... aplikację Epson Event Manager zapewniającą łatwą integrację z dowolnym systemem zarządzania dokumentami. Zapewniają także przyspieszoną pracę dzięki 10 definiowanym ... czemu łatwo integrują się ze złożonymi systemami IT. Wydajność i prostota obsługi przynoszą dalsze oszczędności z ich włączenia w firmowe systemy obiegu dokumentów” - powiedział Rafał ...

-

![Audyt wewnętrzny do poprawy Audyt wewnętrzny do poprawy]()

Audyt wewnętrzny do poprawy

... stwierdziło, że skuteczność zarządzania ryzykiem ma bardzo istotny wpływ na kondycję finansową przedsiębiorstw ... projekty inwestycyjne, wdrożenia systemów IT, fuzje i przejęcia, a także istotne kontrakty. - Audytorzy wewnętrzni ... trudna jak obecnie, gdyby miały one odpowiednie systemy monitoringu ryzyka, w tym perspektywicznie planujący i nastawiony na ...

-

![Cloud computing jeszcze popularniejszy [© Paulus Nugroho R - Fotolia.com] Cloud computing jeszcze popularniejszy]()

Cloud computing jeszcze popularniejszy

... w bieżącym roku. Wszystko dlatego, że przedsiębiorstwa coraz częściej szukają możliwości zarządzania systemami IT właśnie w chmurze. Eksperci wskazują również na wzrost pojemności dysków wirtualnych - ... wdrożenie nowych polityk bezpieczeństwa dotyczących korzystania przez pracowników z serwisów społecznościowych w godzinach pracy, systemy Android i ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... IT obejmujący II kwartał 2013 r. Według raportu ... e-mail oraz zahashowane hasła. W ramach prewencji twórca systemów zarządzania zawartością zresetował wszystkie hasła. Na szczęście hasła były w większości ... się ulubionym celem cyberprzsetępców jeżeli chodzi o mobilne systemy operacyjne i może być uznawany za ekwiwalent Windowsa w świecie mobilnym ...

-

![Innowacyjność bez inwestycji w kapitał ludzki? To nie ma sensu [© ndoeljindoel - Fotolia.com.jpg] Innowacyjność bez inwestycji w kapitał ludzki? To nie ma sensu]()

Innowacyjność bez inwestycji w kapitał ludzki? To nie ma sensu

... innowacje w obszarze organizacji i zarządzania – wynika z danych Głównego Urzędu Statystycznego. Eksperci Work Service ... nich: zasady współpracy w organizacji, systemy odpowiedzialności i motywacji pracowników, programy ... będą rozwijać się nowoczesne zawody jest niezmiennie branża IT, a także przemysł oraz medycyna i zdrowie. Rozwój technologii ...

-

![VIPER kąsa przestępców [© Nmedia - Fotolia.com] VIPER kąsa przestępców]()

VIPER kąsa przestępców

... ogłosiła podjęcie współpracy z West Yorkshire Police mającej na celu stworzenie infrastruktury IT dla Biura Krajowego VIPER (Video Identity Parade Electronically Recorded - ... TotalStorage FAStT 500, dwa systemy IBM SAN i bibliotekę taśmową LTO. Są one obsługiwane przez Tivoli TSM, zautomatyzowany system zarządzania danymi, i narzędzie do ...

-

![Nowy serwer w ZETO [© violetkaipa - Fotolia.com] Nowy serwer w ZETO]()

Nowy serwer w ZETO

... i uruchomili na nowym serwerze system operacyjny IBM z/OS oraz zaimplementowali systemy zarządzania bazami danych ADABAS i Oracle. Nowy serwer stanowi główny element platformy komputerowej wykorzystywanej przez ZETO S.A. do świadczenia usług outsourcingu IT, wśród których najnowszą ofertą jest umożliwienie Klientom zdalnego dostępu (przy ...

-

![Dzień Bezpiecznego Komputera [© stoupa - Fotolia.com] Dzień Bezpiecznego Komputera]()

Dzień Bezpiecznego Komputera

... odnotowuje się przynajmniej kilkanaście ataków hakerskich na on-linowe systemy zarządzania finansami (e-banki, aukcje internetowe, e-księgarnie etc.). Dlaczego powstał Dzień ... szeregiem aktywności skierowanych do uczniów szkół i uczelni wyższych, specjalistów IT, przedstawicieli biznesu a także wszystkich użytkowników komputerów. W tym dniu w wielu ...

-

![Urządzenia wielofunkcyjne Nashuatec Urządzenia wielofunkcyjne Nashuatec]()

Urządzenia wielofunkcyjne Nashuatec

... skanowania i faksowania systemy umożliwiają spersonalizowanie i pełne połączenie z otaczającym je środowiskiem zarządzania i przepływu ... można już pobierać ze strony internetowej. Dołączone oprogramowanie narzędziowe daje administratorowi IT pełną kontrolę nad wszystkimi sieciowymi urządzeniami. Bezpieczeństwo dokumentów zapewniają zaawansowane ...

-

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa]()

BYOD a bezpieczna sieć firmowa

... informacji, niezbędnych do podjęcia świadomej decyzji odnośnie konsumeryzacji IT i wprowadzenia w firmie modelu Bring Your Own ... , a najlepiej jednego rozwiązania do zarządzania wszystkimi urządzeniami w firmie instalację ... firmowe urządzenia posiada funkcję skanowania złośliwych linków i załączników – systemy oparte na chmurze sprawdzają się w tym ...

-

![Nowe urządzenia Dell z Windows 8 Nowe urządzenia Dell z Windows 8]()

Nowe urządzenia Dell z Windows 8

... systemy dołączają do ... IT firmy, umożliwiając przy tym korzystanie z wielu funkcji multimedialnych. Tablet jest zgodny z większością akcesoriów zewnętrznych i kompatybilny z nowoczesnymi aplikacjami dla systemu Windows. Podobnie jak wszystkie biznesowe produkty Dell, Latitude 10 można łatwo połączyć z używanymi w firmie konsolami do zarządzania ...

-

![Świat: wydarzenia tygodnia 24/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 24/2017]()

Świat: wydarzenia tygodnia 24/2017

... grupa pracowników samozatrudnionych. W konsekwencji zmieniać się będą procesy biznesowe i systemy zarządzania. Kolejny chiński krok na gospodarczy szczyt globu. Niewielki ślad w ... chińskich szkół wyższych coraz częściej zaczynają pracę w krajowych koncernach IT. Obecnie największą popularnością cieszy się lider nie tylko chińskiego e-handlu Alibaba ...

-

![Google Workspace z nowymi aktualizacjami [© pixabay.com] Google Workspace z nowymi aktualizacjami]()

Google Workspace z nowymi aktualizacjami

... użytkowników i zespołów IT wprowadzając także integrację AppSheet z Gmailem. To usprawnienie pozwala każdemu - niezależnie od doświadczenia w kodowaniu - oszczędzić czas dzięki niestandardowym, niekodowanym aplikacjom i automatyzacjom. Teraz można akceptować budżety i wnioski urlopowe, aktualizować listy i systemy zarządzania aktywami oraz wiele ...

-

![10 technologicznych trendów na rok 2018 według Gartnera [© adrian_ilie825 - Fotolia.com] 10 technologicznych trendów na rok 2018 według Gartnera]()

10 technologicznych trendów na rok 2018 według Gartnera

... do pracy na dane stanowisko, wyręczając w ten sposób specjalistów zarządzania kapitałem ludzkim. Obsługę klienta z kolei wspierają rozwiązania prowadzące klienta ... przekonywać. To dlatego oglądamy rosnącą liczbę wykorzystujących je rozwiązań IT, dedykowanych przeróżnym branżom. Państwowe systemy IT oparte o tę technologię wprowadziła już m.in. Estonia ...

-

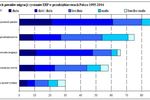

![Migracje ERP 1995-2004 Migracje ERP 1995-2004]()

Migracje ERP 1995-2004

... , niewiele tylko ustępującą pierwszej, przyczyną migracji systemów ERP jest strategia IT w przedsiębiorstwie. Następna okazała się potrzeba integracji, której przyznano prawie tyle samo ... systemy do swojego obecnego etapu rozwoju, nie biorąc pod uwagę swoich ewentualnych potrzeb za więcej niż 5 lat, kiedy to dotychczas stosowane pakiety zarządzania ...

-

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?]()

Jakie korzyści daje system ERP w chmurze?

... narzędzia, takie jak CRM czy ERP. Systemy klasy ERP dają możliwość zintegrowanego zarządzania różnymi rodzajami danych (finansowymi, logistycznymi, danymi produkcji itd.) ... systemu (np. upgrade’y technologiczne). Wszystkie te koszty są znaczącymi pozycjami w budżetach IT w każdej firmie. Dużo tańszym, lecz nadal tak samo efektywnym rozwiązaniem jest ...

-

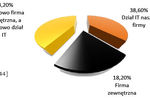

![Sieci intranet w Polsce w 2009 r. Sieci intranet w Polsce w 2009 r.]()

Sieci intranet w Polsce w 2009 r.

... Wordpress, Alfresco czy Liferay. Działy IT w wielu firmach zmieniły swoją rolę, przestały być jednostką tworzącą systemy, z punktu widzenia księgowego generującą wyłącznie koszty, ... z kwestią zarządzania intranetem. W pierwszej kolejności poproszono je o wskazanie sponsora firmowej sieci (właściciela budżetu). W połowie firm jest nim dział IT. W ...

-

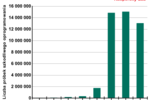

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... ) kart kredytowych. Europejskie i amerykańskie banki oraz systemy płatności elektronicznej traktują ten problem bardzo ... do obiektów i uszkodzone mechanizmy uwierzytelniania i zarządzania sesją. Jednakże, oprócz luk cyberprzestępcy ... w strefach domenowych w Hiszpanii (.com.es) i we Włoszech (.it). Strefa domenowa Czarnogóry – .me – wywołuje oczywiste ...

-

![Red Hat Enterprise Linux 7 w wersji beta [© karelnoppe - Fotolia.com] Red Hat Enterprise Linux 7 w wersji beta]()

Red Hat Enterprise Linux 7 w wersji beta

... 7 usprawnia ważne, choć często żmudne zadania IT, takie jak wirtualizacja i zarządzanie pamięcią masową. ... ich modyfikowania i zbędnych przestojów. Systemy plików W Red Hat Enterprise Linux 7 ulepszono między innymi systemy plików ext4 i btrfs. ... które łączy się z popularnymi platformami do zarządzania systemem za pośrednictwem interfejsu OpenLMI. ...

-

![Firmy nie radzą sobie z atakami hakerskimi [© Creativa - Fotolia.com] Firmy nie radzą sobie z atakami hakerskimi]()

Firmy nie radzą sobie z atakami hakerskimi

... tylko czasami. Aleksander Ludynia, Menedżer w Zespole Zarządzania Ryzykiem IT w EY twierdzi, że sposobem na walkę z hakerami jest… zatrudnianie takich osób w organizacji: Zatrudnianie hakerów to nie jest nowy pomysł. Tzw. ethical hacking, czyli przeprowadzanie kontrolowanych ataków na systemy bezpieczeństwa organizacji to doskonały sposób na ...

-

![Zarządzanie procesami biznesowymi dobre na kryzys [© S.John - Fotolia.com] Zarządzanie procesami biznesowymi dobre na kryzys]()

Zarządzanie procesami biznesowymi dobre na kryzys

... raportujących do różnych członków Zarządu Rozproszone budżety Postrzeganie BPM jako sprawy tylko IT Opór przed BPM pracowników IT, który promują aktualne wykorzystywane systemy Brak gotowości lub chęci do rozwiązywania problemów zarządzania zmianami związanymi z wdrożeniem rozwiązań BPM. Aby pokonać powyższe ograniczenia konieczne jest silne ...

-

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej]()

Infrastruktura krytyczna: cyberprzestępcy celują w kolej

... IT i przemysłowej OT, rozwój sztucznej inteligencji to powody, dla których operatorzy kolejowi muszą uwzględnić koncepcję cyberodporności, pamiętając przy tym o trzech podstawowych zasadach. Polityce zarządzania ...

-

![Raport: ERP w bankach [© Scanrail - Fotolia.com] Raport: ERP w bankach]()

Raport: ERP w bankach

... z różnych środowisk IT. - Banki formułują swoje oczekiwania w stosunku do systemów ERP. Skuteczne wspomaganie procesów zarządzania, integrowanie danych, szybki dostęp do kluczowych informacji, to najczęściej wymieniane oczekiwania w stosunku do systemów ERP. W ten sposób łatwo zauważyć, iż zdaniem respondentów systemy ERP odgrywają strategiczne ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... 2008 roku Zarówno branża antywirusowa, jak i bezpieczeństwa IT, padły ofiarą najważniejszych incydentów 2008 roku ... aktywności sieciowej szkodliwych programów. Jednak systemy te zwykle monitorują jedynie własne kanały ... centrum kontroli. Obecnie istnieje wyraźny trend w kierunku zarządzania różnymi botnetami z jednego centrum kontroli. Technologie ...

-

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe]()

Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe

... Systemy ... zarządzania systemami może być wykorzystywana do szukania usług sieciowych i nieautoryzowanych urządzeń, luk w zabezpieczeniach oraz automatycznych aktualizacji aplikacji zawierających luki. Wnioski Nadużywanie zasobów firmowych może prowadzić zarówno do bezpośrednich strat finansowych jak i poważnych incydentów naruszenia bezpieczeństwa IT ...

-

![Cyberataki kosztują firmy 575 mld USD [© apops - Fotolia.com] Cyberataki kosztują firmy 575 mld USD]()

Cyberataki kosztują firmy 575 mld USD

... zarządzania ryzykiem w PwC. „Tymczasem niewiele organizacji w Polsce ma strategię bezpieczeństwa i jasno określone najważniejsze aktywa, które powinny podlegać ochronie. A to przecież podstawa do dyskusji, jak inwestować w bezpieczeństwo - a inwestować trzeba, poglądowo na poziomie 4-5% budżetów przeznaczanych w firmach na IT ... systemy, jak i ...

-

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie]()

Liczba podatności rośnie w błyskawicznym tempie

... IT w poszukiwaniu znanych podatności oraz inteligentna ich priorytetyzacja według stopnia zagrożenia. Niezbędne są także szczegółowe raporty, które wskazują podatne systemy, ... izolowanym środowisku, aby sprawdzić ich zachowanie i sklasyfikować ryzyko. Skuteczna strategia zarządzania podatnościami powinna obejmować również podejście warstwowe, np ...

-

![Firmy nie są gotowe na model BYOD [© Fotowerk - Fotolia.com] Firmy nie są gotowe na model BYOD]()

Firmy nie są gotowe na model BYOD

... , wykładowca Akademii Altkom, specjalista w obszarze projektowania i audytu bezpieczeństwa systemów IT, CEO firmy SoftProject. Polacy łamią firmowe procedury BYOD – czy świadomie? ... na swoich urządzeniach. Mobile Device Management Pełny zakres zarządzania terminalami mobilnymi zapewniają systemy MDM - Mobile Device Management. Odpowiadają one ...

-

![Polskie firmy: automatyzacja poniżej średniej światowej [© svedoliver - Fotolia.com] Polskie firmy: automatyzacja poniżej średniej światowej]()

Polskie firmy: automatyzacja poniżej średniej światowej

... , robotyki, systemów IT i nowoczesnych metod zarządzania potrafi ... systemy MES (ang. manufacturing execution system – pol. system realizacji produkcji), umożliwiające na bieżąco zbieranie informacji o realizacji produkcji oraz systemy ERP (ang. enterprise resource planning – pol. planowanie zasobów przedsiębiorstwa), służące wspomaganiu zarządzania ...

-

![Przemysł 4.0: ewolucja nie rewolucja? [© Coloures-Pic - Fotolia.com] Przemysł 4.0: ewolucja nie rewolucja?]()

Przemysł 4.0: ewolucja nie rewolucja?

... zapewnia wartość dodaną. Połączenie od czujnika do całego systemu zarządzania produkcją jest również doskonałym pomysłem na wprowadzenia projektów Przemysłu ... dotyczących pracy jego samego, stanu maszyny i wytwarzanego produktu. Dzięki temu systemy IT i systemy automatyki przemysłowej można połączyć łatwo i niewielkim kosztem, od czujnika aż po ...

-

![Jakie cyberataki najgroźniejsze dla firm? [© pixabay.com] Jakie cyberataki najgroźniejsze dla firm?]()

Jakie cyberataki najgroźniejsze dla firm?

... firma posiada systemy chroniące dostęp do kont uprzywilejowanych (Privileged Access Management – PAM). Wśród tych 47% badanych firm, które wdrożyły rozwiązania do zarządzania ... wśród osób odpowiedzialnych za bezpieczeństwo IT w firmach (członków zarządu, dyrektorów ds. bezpieczeństwa, prezesów, dyrektorów IT lub innych osób odpowiedzialnych za ...

-

![EDR, MDR, XDR - które narzędzie najlepsze dla firmy? [© Freepik] EDR, MDR, XDR - które narzędzie najlepsze dla firmy?]()

EDR, MDR, XDR - które narzędzie najlepsze dla firmy?

... Są wśród nich systemy EDR do wykrywania i reagowania na zagrożenia w punktach końcowych, systemy MDR, czyli zarządzane ... w jednym narzędziu, które chroni wszystkie zasoby IT za pomocą jednego dostawcy. W przeciwieństwie do MDR ... rozszerzyć swoje usługi bez potrzeby zatrudniania, zarządzania i utrzymywania takiego personelu. Które rozwiązanie wybrać? ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... programu, który udawał “oprogramowanie do zdalnego zarządzania komputerami nieposiadającymi interfejsu graficznego”, podczas gdy ... swoich ofiar, takie jak na przykład elektroniczne systemy płatności lub terminale płatnicze. Co więcej, ... Incydent ten stanowił również ostrzeżenie dla branży bezpieczeństwa IT ze względu na trudności, jakie przysparzało jego ...

-

![Cyberbezpieczeństwo firm: najbardziej szkodzą pracownicy? [© twinsterphoto - Fotolia.com] Cyberbezpieczeństwo firm: najbardziej szkodzą pracownicy?]()

Cyberbezpieczeństwo firm: najbardziej szkodzą pracownicy?

... Zarządzania Ryzykiem Informatycznym EY. Kiedy już zaatakują… Zaledwie 7% firm posiada system informowania o incydentach, działający w trybie 24/7/365, do którego podłączone są wszystkie istotne systemy teleinformatyczne. Aż 43% firm nie posiada żadnego systemu ostrzegania. Bodźcem do bardziej intensywnych działań w obszarze bezpieczeństwa IT ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cloud computing a odzyskiwanie danych [© Scanrail - Fotolia.com] Cloud computing a odzyskiwanie danych](https://s3.egospodarka.pl/grafika/Cloud-Computing/Cloud-computing-a-odzyskiwanie-danych-apURW9.jpg)

![Cloud computing jeszcze popularniejszy [© Paulus Nugroho R - Fotolia.com] Cloud computing jeszcze popularniejszy](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Cloud-computing-jeszcze-popularniejszy-112043-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Innowacyjność bez inwestycji w kapitał ludzki? To nie ma sensu [© ndoeljindoel - Fotolia.com.jpg] Innowacyjność bez inwestycji w kapitał ludzki? To nie ma sensu](https://s3.egospodarka.pl/grafika2/innowacje/Innowacyjnosc-bez-inwestycji-w-kapital-ludzki-To-nie-ma-sensu-172449-150x100crop.jpg)

![VIPER kąsa przestępców [© Nmedia - Fotolia.com] VIPER kąsa przestępców](https://s3.egospodarka.pl/grafika/sagitta/VIPER-kasa-przestepcow-Qq30bx.jpg)

![Nowy serwer w ZETO [© violetkaipa - Fotolia.com] Nowy serwer w ZETO](https://s3.egospodarka.pl/grafika/zeto/Nowy-serwer-w-ZETO-SdaIr2.jpg)

![Dzień Bezpiecznego Komputera [© stoupa - Fotolia.com] Dzień Bezpiecznego Komputera](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Dzien-Bezpiecznego-Komputera-MBuPgy.jpg)

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOD-a-bezpieczna-siec-firmowa-103745-150x100crop.jpg)

![Świat: wydarzenia tygodnia 24/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 24/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-24-2017-12AyHS.jpg)

![Google Workspace z nowymi aktualizacjami [© pixabay.com] Google Workspace z nowymi aktualizacjami](https://s3.egospodarka.pl/grafika2/Google-Workspace/Google-Workspace-z-nowymi-aktualizacjami-241017-150x100crop.jpg)

![10 technologicznych trendów na rok 2018 według Gartnera [© adrian_ilie825 - Fotolia.com] 10 technologicznych trendów na rok 2018 według Gartnera](https://s3.egospodarka.pl/grafika2/nowe-technologie/10-technologicznych-trendow-na-rok-2018-wedlug-Gartnera-198686-150x100crop.jpg)

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?](https://s3.egospodarka.pl/grafika2/ERP/Jakie-korzysci-daje-system-ERP-w-chmurze-226585-150x100crop.jpg)

![Red Hat Enterprise Linux 7 w wersji beta [© karelnoppe - Fotolia.com] Red Hat Enterprise Linux 7 w wersji beta](https://s3.egospodarka.pl/grafika2/Red-Hat-Enterprise-Linux-7/Red-Hat-Enterprise-Linux-7-w-wersji-beta-130772-150x100crop.jpg)

![Firmy nie radzą sobie z atakami hakerskimi [© Creativa - Fotolia.com] Firmy nie radzą sobie z atakami hakerskimi](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Firmy-nie-radza-sobie-z-atakami-hakerskimi-146493-150x100crop.jpg)

![Zarządzanie procesami biznesowymi dobre na kryzys [© S.John - Fotolia.com] Zarządzanie procesami biznesowymi dobre na kryzys](https://s3.egospodarka.pl/grafika2/procesy-biznesowe/Zarzadzanie-procesami-biznesowymi-dobre-na-kryzys-100506-150x100crop.jpg)

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Infrastruktura-krytyczna-cyberprzestepcy-celuja-w-kolej-241862-150x100crop.jpg)

![Raport: ERP w bankach [© Scanrail - Fotolia.com] Raport: ERP w bankach](https://s3.egospodarka.pl/grafika/ERP-w-bankach/Raport-ERP-w-bankach-apURW9.jpg)

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Polityka-bezpieczenstwa-a-ataki-ukierunkowane-na-sieci-firmowe-121046-150x100crop.jpg)

![Cyberataki kosztują firmy 575 mld USD [© apops - Fotolia.com] Cyberataki kosztują firmy 575 mld USD](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-kosztuja-firmy-575-mld-USD-148285-150x100crop.jpg)

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie](https://s3.egospodarka.pl/grafika2/podatnosci/Liczba-podatnosci-rosnie-w-blyskawicznym-tempie-265293-150x100crop.jpg)

![Firmy nie są gotowe na model BYOD [© Fotowerk - Fotolia.com] Firmy nie są gotowe na model BYOD](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Firmy-nie-sa-gotowe-na-model-BYOD-134362-150x100crop.jpg)

![Polskie firmy: automatyzacja poniżej średniej światowej [© svedoliver - Fotolia.com] Polskie firmy: automatyzacja poniżej średniej światowej](https://s3.egospodarka.pl/grafika2/polskie-firmy/Polskie-firmy-automatyzacja-ponizej-sredniej-swiatowej-138769-150x100crop.jpg)

![Przemysł 4.0: ewolucja nie rewolucja? [© Coloures-Pic - Fotolia.com] Przemysł 4.0: ewolucja nie rewolucja?](https://s3.egospodarka.pl/grafika2/przemysl/Przemysl-4-0-ewolucja-nie-rewolucja-230136-150x100crop.jpg)

![Jakie cyberataki najgroźniejsze dla firm? [© pixabay.com] Jakie cyberataki najgroźniejsze dla firm?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberataki-najgrozniejsze-dla-firm-245305-150x100crop.jpg)

![EDR, MDR, XDR - które narzędzie najlepsze dla firmy? [© Freepik] EDR, MDR, XDR - które narzędzie najlepsze dla firmy?](https://s3.egospodarka.pl/grafika2/EDR/EDR-MDR-XDR-ktore-narzedzie-najlepsze-dla-firmy-263820-150x100crop.jpg)

![Cyberbezpieczeństwo firm: najbardziej szkodzą pracownicy? [© twinsterphoto - Fotolia.com] Cyberbezpieczeństwo firm: najbardziej szkodzą pracownicy?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-firm-najbardziej-szkodza-pracownicy-189454-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)