-

![Szyfrowanie danych Szyfrowanie danych]()

Szyfrowanie danych

... nie byłby w stanie funkcjonować, gdyby zabrakło cyfrowych informacji, ponieważ wszyscy polegamy na nowoczesnych nośnikach danych. Ciężko wyobrazić sobie jakikolwiek obszar działania człowieka, który mógłby całkowicie funkcjonować bez baz danych, kodu programu lub komunikacji w sieci. Informacja jest więc jednym z najcenniejszych nabytków ludzkości ...

-

![Smart data center. Sztuczna inteligencja odmienia centrum danych [© phonlamaiphoto - Fotolia.com ] Smart data center. Sztuczna inteligencja odmienia centrum danych]()

Smart data center. Sztuczna inteligencja odmienia centrum danych

... data. Wraz z tym kolejnym etapem rewolucji technologicznej równolegle następuje istotna zmiana w funkcjonowaniu systemów informatycznych i baz danych. W procesie implementacji tych technologii ważne jest zatem, by operatorzy centrów danych stale trzymali rękę na pulsie i odpowiednio modernizowali infrastrukturę i systemy DC. A mogą im w tym pomóc ...

-

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach]()

Bezpieczeństwo danych i systemów IT w 6 krokach

... państwami – 4,50 Ataki na systemy sterowania przemysłowego –4,33 Ataki DDoS na podmioty komercyjne – 4,28 Zagrożenia dla platformy Android – 4,28 Wycieki baz danych zawierające dane osobowe – 4,13 Ataki ukierunkowane na organizacje – 4,13 Ataki na podmioty administracji państwowej – 4,1 Ataki na urządzenia medyczne – 4,05 Wykorzystanie ...

-

![Czy Linux pomoże Oracle pokonać IBM? [© Scanrail - Fotolia.com] Czy Linux pomoże Oracle pokonać IBM?]()

Czy Linux pomoże Oracle pokonać IBM?

... do uruchamiania dużych baz danych. To najnowsza inwestycja Oracle w Linuksie. W odbywającym się co dwa lata badaniu największych światowych baz danych, WinterCorp, firma doradcza i badawcza baz danych, doniosła, że Oracle zdominowało jej listę 175 największych baz danych. Po raz pierwszy, na liście WinterCorp pojawiły się bazy danych uruchamiane na ...

-

![Kaspersky Enforced Anti-Spam Updates Service Kaspersky Enforced Anti-Spam Updates Service]()

Kaspersky Enforced Anti-Spam Updates Service

... działania tej funkcji niezbędne jest częste uaktualnianie bazy danych, zawierającej próbki znanego spamu. Tradycyjne techniki generowania i dystrybuowania do klientów uaktualnień baz danych są obarczone około 10-minutowym opóźnieniem. Biorąc pod uwagę fakt, że antyspamowa baza danych Kaspersky Lab jest uaktualniana ponad 150 razy dziennie ...

-

![Teta Biznes Partner na SQL [© Nmedia - Fotolia.com] Teta Biznes Partner na SQL]()

Teta Biznes Partner na SQL

... o technologię baz danych Microsoft SQL. Wzbogacone rozwiązanie ułatwi użytkownikom aplikacji uzyskiwanie i przetwarzanie danych z systemu oraz tworzenie raportów i zestawień dostarczających informacji istotnych dla procesów zarządzania przedsiębiorstwem. Zwiększono także skalowalność programu oraz podniesiono poziom bezpieczeństwa danych. TETA ...

Tematy: teta biznes partner -

![Linux w służbie zdrowia [© Nmedia - Fotolia.com] Linux w służbie zdrowia]()

Linux w służbie zdrowia

... wdrażaniem autorskich rozwiązań informatycznych dla jednostek Służby Zdrowia w Polsce i za granicą. Wszystkie oferowane systemy oparte są na Linuksie i wykorzystują technologię baz danych Sybase ASE i ASA. Aktualnie, prowadzone jest wdrożenie systemu CliniNet wykorzystywanego do obsługi jednostek służby zdrowia w Instytucie Gruźlicy i Chorób Płuc ...

-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

Ewolucja złośliwego oprogramowania I-VI 2008

... wiadomości SMS na numery o podwyższonej opłacie, wyczyszczając z pieniędzy konto użytkownika i zasilając kieszeń autora trojana. W pierwszej połowie 2008 roku do antywirusowych baz danych Kaspersky Lab dodał 440 311 programów, dla porównania w poprzednim półroczu liczba ta wynosiła 136 953. Natomiast całkowita liczba zagrożeń wykrytych ...

-

![Ewolucja złośliwego oprogramowania 2005 Ewolucja złośliwego oprogramowania 2005]()

Ewolucja złośliwego oprogramowania 2005

... baz danych dodawanych w ciągu godziny. Tym samym nietrudno jest obliczyć, jak wiele złośliwych programów może potencjalnie zainfekować 76% użytkowników, którzy nie przeprowadzają codziennej aktualizacji swoich rozwiązań antywirusowych. Z wykresu przedstawiającego liczbę nowych wpisów dodawanych do antywirusowych baz danych w poszczególnych ...

-

![Ochrona antywirusowa "w chmurze": wady i zalety Ochrona antywirusowa "w chmurze": wady i zalety]()

Ochrona antywirusowa "w chmurze": wady i zalety

... metod wykrywania heurystycznego i opartego na sygnaturach. Stosowanie ochrony opartej na chmurze pomaga zminimalizować rozmiar pobieranych przez użytkowników antywirusowych baz danych, ponieważ bazy danych chmury nie są dostarczane do komputerów użytkowników. Warto jednak podkreślić, że dostęp do infrastruktury chmury zależy całkowicie od stałego ...

-

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

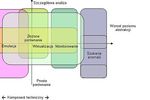

Ochrona antywirusowa: ewolucja i metody

... z analitycznego punktu widzenia, jest to prymitywny sposób przetwarzania danych, zazwyczaj z wykorzystaniem prostego porównania. Jest to najstarsza, ale najbardziej niezawodna technologia. Dlatego mimo znaczących kosztów ponoszonych w związku z aktualizacją baz danych, technologia ta nadal jest wykorzystywana we wszystkich programach antywirusowych ...

-

![Adobe ColdFusion 9 i ColdFusion Builder [© Nmedia - Fotolia.com] Adobe ColdFusion 9 i ColdFusion Builder]()

Adobe ColdFusion 9 i ColdFusion Builder

... i zdalną synchronizację baz danych z programem Adobe AIR, co umożliwia użytkownikom używanie aplikacji niezależnie od łączności z Internetem. Ponadto integracja z systemem odwzorowań obiektowo-relacyjnych (Object Relational Mapping - ORM) firmy Hibernate zapewnia programistom dostęp do aplikacji niezależnych od baz danych. ColdFusion Builder jest ...

-

![Urządzenia mobilne przy łóżku pacjenta stają się normą? [© Production Perig - Fotolia.com] Urządzenia mobilne przy łóżku pacjenta stają się normą?]()

Urządzenia mobilne przy łóżku pacjenta stają się normą?

... personelu pielęgniarskiego ma mieć dostęp do elektronicznej dokumentacji medycznej, medycznych baz danych i baz danych leków (92 proc.) oraz wyników badań laboratoryjnych (88 proc.) za ... poprawić przepływ pracy i podnieść poziom bezpieczeństwa. Lepszy przepływ danych, zintegrowany za pomocą przenośnej technologii mobilnej, ma zwiększyć wykrywalność ...

-

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań]()

Przepisy RODO rodzą setki cyfrowych wyzwań

... . O tym wszystkim trzeba myśleć już na etapie projektowania zmian – komentuje Martyna Waluśkiewicz. Jak szacują eksperci SAP, na dogłębną analizę stanu baz danych i ich zgodności z przepisami przedsiębiorstwa powinny zarezerwować od 3 do 6 miesięcy. Równie długi czas może zajmować implementacja rozwiązań, które wyegzekwują wnioski z audytu ...

-

![Sztuczna inteligencja w HR. Jakie jeszcze technologie warto śledzić? [© phonlamaiphoto - Fotolia.com] Sztuczna inteligencja w HR. Jakie jeszcze technologie warto śledzić?]()

Sztuczna inteligencja w HR. Jakie jeszcze technologie warto śledzić?

... predykcyjnej jest priorytetem na najbliższy rok. Analityka predykcyjna to kolejny poziom ewolucji w analityce danych. Łączy dane historyczne z danymi służącymi do przewidywania przyszłości. Analityka predykcyjna służy do zgłębiania baz danych, aby szukać w nich wzorców i struktur, dzięki którym pozyskujemy wiedzę pozwalającą na przewidywanie ...

-

![Po co mi w firmie to IT? Po co mi w firmie to IT?]()

Po co mi w firmie to IT?

... firmy, są dane zgromadzone wewnątrz firmy i możliwość ich sprawnego przetwarzania. Oprócz danych z zewnątrz (wskaźniki ekonomiczne, dane demograficzne itp.) nie mniej ważne, a ... konsultant jest niemalże bezradny bez dokładnych danych o konsultowanym projekcie. W przypadku braku takich danych można tylko polegać na jego doświadczeniu. Przyszła pora ...

Tematy: it -

![Integracja działań BTL online i offline [© Minerva Studio - Fotolia.com] Integracja działań BTL online i offline]()

Integracja działań BTL online i offline

... im się powiązać wszystkich informacji w kompletny wizerunek klienta. Tworzenie baz danych pociąga oczywiście za sobą koszty (chociażby informatyki, obsługi pracowników przy aktualizacji i wprowadzaniu nowych danych). Jednak taki wysiłek się opłaca, bogata baza danych o klientach pozwala przewidzieć ich potrzeby, lokalizować przyszłych nabywców oraz ...

Tematy: -

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... niebezpieczne zachowanie na komputerze Umożliwia cofnięcie większości typów działań szkodliwego oprogramowania Wydajne aktualizacje baz danych wirusów Rozwiązanie firmy Kaspersky Lab umożliwia przechowywanie na komputerze relatywnie niewielkich baz danych wirusów, przez co możliwe jest uzyskanie takich korzyści, jak: Minimalny wpływ na wydajność ...

-

![Polska służba zdrowia wprowadza systemy informatyczne [© Scanrail - Fotolia.com] Polska służba zdrowia wprowadza systemy informatyczne]()

Polska służba zdrowia wprowadza systemy informatyczne

... jest zarówno interoperacyjność systemów informatycznych, które już znajdują się w placówkach medycznych, jak i komunikacja pomiędzy placówkami. Brakuje nie tylko systemu centralnych baz danych i rejestrów działających na potrzeby służby zdrowia, ale także sprawnego dostępu do informacji medycznych, np. poprzez portale internetowe lub sieć medycznej ...

-

![Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki? [© pixabay.com] Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki?]()

Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki?

... , a istnieją też tacy, którzy nie korzystają z technologii, a ze sprytu, wyłudzenie danych pomaga im w kradzieży. Oczywiście naprzeciw hakerom przestępcom stoi sztab specjalistów tzw. białych ... zachęcić Cię do podania danych czy też ściągnięcia zainfekowanego pliku lub kliknięcia linku. Skutkami ataku może być brak dostępu do baz danych, czy też ...

-

![Intel Itanium 2 w Merlin.pl [© violetkaipa - Fotolia.com] Intel Itanium 2 w Merlin.pl]()

Intel Itanium 2 w Merlin.pl

... www, serwery baz danych, routery, serwery poczty oraz serwery plików. Najważniejszym elementem w działalności sklepu są serwery www oraz serwery baz danych. Ich niezawodność i ... 6MB. Serwer firmy IBM okazał się ponad dwukrotnie szybszy od rozwiązania, w którym baza danych pracuje na serwerach zasilanych przez procesory Intel Xeon DP 2,4GHz z pamięcią ...

-

![Biotechnologia w Polsce w 2013 r. [© cherezoff - Fotolia.com] Biotechnologia w Polsce w 2013 r.]()

Biotechnologia w Polsce w 2013 r.

... biologicznych, bioodsiarczanie, bioremediacja, biofiltracja; Geny i wektory RNA – terapia genowa, wektory wirusowe; Bioinformatyka – tworzenie genomowych/białkowych baz danych, modelowanie złożonych procesów biologicznych, biologia systemowa; Nanobiotechnologia – zastosowanie narzędzi i procesów nano-/mikroproduktów do konstrukcji urządzeń do badań ...

-

![Co jest największą zaletą open source? [© ar130405 - Fotolia.com] Co jest największą zaletą open source?]()

Co jest największą zaletą open source?

... .), które cały czas zyskują na znaczeniu, co jest spowodowane, chociażby zmianami zachodzącymi w sposobie organizacji pracy i coraz większej potrzebie dostępu do danych w dowolnym miejscu i czasie. Elastyczność przede wszystkim Uczestnicy badania Polski Rynek Open Source 2018 wskazali, że największą zaletą otwartego oprogramowania jest ...

-

![Technology Fast 50. Oto najlepsze spółki 2016 [© Elnur - Fotolia.com] Technology Fast 50. Oto najlepsze spółki 2016]()

Technology Fast 50. Oto najlepsze spółki 2016

... latach tegoroczny główny ranking Technology Fast 50 zdominowały firmy zajmujące się wykorzystaniem technologii informacyjnych, choć w różnych zastosowaniach: marketing, analityka dużych baz danych, Mobile UX. Stanowią one aż 74 proc. wszystkich spółek, które znalazły się w zestawieniu (rok wcześniej 50 proc.). Rankingiem Deloitte zainteresowały ...

-

![Sztuczna inteligencja a przyszłość reklamy online [© Alexander Limbach - Fotolia.com ] Sztuczna inteligencja a przyszłość reklamy online]()

Sztuczna inteligencja a przyszłość reklamy online

... . To dopiero początki tej technologii w Polsce, ponieważ kolejnym krokiem z pewnością będzie machine learning, czyli uczenie AI analizowania bardzo dużych i cennych baz danych. Jedno jest pewne – wykorzystanie sztucznej inteligencji przez firmy i marki na pewno będzie się rozwijać i przynosić korzyści zarówno marketerom, jak i klientom ...

-

![Big Data: korzyści i zagrożenia [© Egor - Fotolia.com] Big Data: korzyści i zagrożenia]()

Big Data: korzyści i zagrożenia

... analizy danych, które pozwolą na wyeliminowanie ewentualnego zagrożenia dyskryminacją czy wykluczeniem. Sprzedaż baz danych Coraz częstszym zjawiskiem jest również gromadzenie danych klientów w celu ich udostępniania lub sprzedaży innym podmiotom. W przypadku takich działań należy mieć świadomość, że wszelkie operacje wykonywane na danych osobowych ...

-

![Jak działa blockchain? [© Sashkin - Fotolia.com] Jak działa blockchain?]()

Jak działa blockchain?

... praw własności i przechowuje aktualny rejestr danych, technologia blockchain jest oparta o rozproszony rejestr danych, który – jak nazwa wskazuje – udostępnia dane o transakcjach każdemu użytkownikowi w danej sieci (ang. peer to peer, P2P). Podstawowym wyróżnikiem technologii blockchain, na tle innych rozproszonych baz danych, jest atrybut spójnego ...

-

![eCRM, czyli zwiększamy lojalność eKlientów eCRM, czyli zwiększamy lojalność eKlientów]()

eCRM, czyli zwiększamy lojalność eKlientów

... , czaty czy fora internetowe, itd. Dane do baz danych Dysponujemy zatem sporą ilością danych, a zarazem możliwością analizowania postępowań użytkownika korzystającego z naszego serwisu internetowego. Oczywiście wszystkie informacje powinny być zbierane w dobrze zbudowanej bazie danych. Każdy klient powinien również posiadać swój osobny profil ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... został wykryty w sieci CardSystem Solutions, wciąż nie trafił do firm antywirusowych. Dla porównania, producenci oprogramowania antywirusowego dodali do swoich antywirusowych baz danych sygnaturę konia trojańskiego Hotworld Trojan już w ciągu dwóch dni od jego wykrycia. Z pewnością trojan ten nie był keyloggerem (programem rejestrującym ...

-

![NAS Iomega: czterodyskowe napędy NAS Iomega: czterodyskowe napędy]()

NAS Iomega: czterodyskowe napędy

... wykorzystuje do transferu danych między sobą i inną pamięcią sieciową protokoły rsync lub Windows File Sharing Obsługa iSCSI: zapewnia dostęp na poziomie bloków w celu najlepszego wykorzystania przestrzeni pamięci. Jest to istotne w przypadku wydajności obsługi baz danych, poczty elektronicznej i archiwizacji danych. Pozwala również systemowi ...

-

![Nowa pamięć NAS: Iomega StorCenter Nowa pamięć NAS: Iomega StorCenter]()

Nowa pamięć NAS: Iomega StorCenter

... wykorzystuje, do transferu danych między sobą i inną pamięcią sieciową, protokoły rsync lub Windows File Sharing. Obsługa iSCSI: zapewnia dostęp na poziomie bloków w celu dobrego wykorzystania przestrzeni pamięci. Jest to szczególnie ważne w przypadku wydajności obsługi baz danych, poczty elektronicznej i archiwizacji danych. Pozwala również ...

-

![Trendy w branży IT w 2012r. [© stoupa - Fotolia.com] Trendy w branży IT w 2012r.]()

Trendy w branży IT w 2012r.

... z codzienną wymianą informacji o firmie, ale także działaniami marketingowymi czy rekrutacją prowadzoną przez firmy. Tym samym w krótkim czasie firmy budują setki baz danych oraz poufnych informacji, które wymagają odpowiedniego zabezpieczenia i zarchiwizowania. Tym samym polskie firmy powinny podjąć decyzję czy, a jeśli tak gdzie kontent ...

-

![Urządzenia przenośne narażają sieci korporacyjne [© Scanrail - Fotolia.com] Urządzenia przenośne narażają sieci korporacyjne]()

Urządzenia przenośne narażają sieci korporacyjne

... dotyczące firmy i klientów – Prywatne i służbowe urządzenia często przechowują lub korzystają z najróżniejszych poufnych danych, między innymi wiadomości email (79%), danych klienta (47%) oraz danych niezbędnych do dostępu do wewnętrznych baz danych i firmowych aplikacji (38%). “Dobra strategia dotycząca bezpieczeństwa urządzeń mobilnych polega na ...

-

![RSA Distributed Credential Protection [© Amir Kaljikovic - Fotolia.com] RSA Distributed Credential Protection]()

RSA Distributed Credential Protection

... Labs w celu weryfikacji uwierzytelniania bez rekonstrukcji rozdzielonych części. Według sprawozdania Verizon 2012 Data Breach Investigation Report na temat zagrożeń bezpieczeństwa danych w roku 2011, w 64% badanych przypadków głównym celem ataków były serwery. Dotyczyło ich 94% zarejestrowanych włamań. Takie incydenty mogą być przyczyną ...

-

![Big Data wspomoże firmy farmaceutyczne [© oksix - Fotolia.com] Big Data wspomoże firmy farmaceutyczne]()

Big Data wspomoże firmy farmaceutyczne

Narzędziami, które umożliwiają analizowanie dużych baz danych (Big Data) interesują się w ostatnich kilkunastu miesiącach niemal wszystkie sektory, zarówno w skali lokalnej jak i globalnej. Jak na razie ta nowatorska ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Smart data center. Sztuczna inteligencja odmienia centrum danych [© phonlamaiphoto - Fotolia.com ] Smart data center. Sztuczna inteligencja odmienia centrum danych](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Smart-data-center-Sztuczna-inteligencja-odmienia-centrum-danych-206802-150x100crop.jpg)

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-danych-i-systemow-IT-w-6-krokach-174631-150x100crop.jpg)

![Czy Linux pomoże Oracle pokonać IBM? [© Scanrail - Fotolia.com] Czy Linux pomoże Oracle pokonać IBM?](https://s3.egospodarka.pl/grafika/Linux/Czy-Linux-pomoze-Oracle-pokonac-IBM-apURW9.jpg)

![Teta Biznes Partner na SQL [© Nmedia - Fotolia.com] Teta Biznes Partner na SQL](https://s3.egospodarka.pl/grafika/teta-biznes-partner/Teta-Biznes-Partner-na-SQL-Qq30bx.jpg)

![Linux w służbie zdrowia [© Nmedia - Fotolia.com] Linux w służbie zdrowia](https://s3.egospodarka.pl/grafika/uhc/Linux-w-sluzbie-zdrowia-Qq30bx.jpg)

![Adobe ColdFusion 9 i ColdFusion Builder [© Nmedia - Fotolia.com] Adobe ColdFusion 9 i ColdFusion Builder](https://s3.egospodarka.pl/grafika/Adobe/Adobe-ColdFusion-9-i-ColdFusion-Builder-Qq30bx.jpg)

![Urządzenia mobilne przy łóżku pacjenta stają się normą? [© Production Perig - Fotolia.com] Urządzenia mobilne przy łóżku pacjenta stają się normą?](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Urzadzenia-mobilne-przy-lozku-pacjenta-staja-sie-norma-202227-150x100crop.jpg)

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań](https://s3.egospodarka.pl/grafika2/zgoda-na-przetwarzanie-danych-osobowych/Przepisy-RODO-rodza-setki-cyfrowych-wyzwan-203146-150x100crop.jpg)

![Sztuczna inteligencja w HR. Jakie jeszcze technologie warto śledzić? [© phonlamaiphoto - Fotolia.com] Sztuczna inteligencja w HR. Jakie jeszcze technologie warto śledzić?](https://s3.egospodarka.pl/grafika2/HR/Sztuczna-inteligencja-w-HR-Jakie-jeszcze-technologie-warto-sledzic-242071-150x100crop.jpg)

![Integracja działań BTL online i offline [© Minerva Studio - Fotolia.com] Integracja działań BTL online i offline](https://s3.egospodarka.pl/grafika//Integracja-dzialan-BTL-online-i-offline-iG7AEZ.jpg)

![Polska służba zdrowia wprowadza systemy informatyczne [© Scanrail - Fotolia.com] Polska służba zdrowia wprowadza systemy informatyczne](https://s3.egospodarka.pl/grafika/systemy-informatyczne/Polska-sluzba-zdrowia-wprowadza-systemy-informatyczne-apURW9.jpg)

![Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki? [© pixabay.com] Hakerzy łamią ludzi, a nie hasła. Jak być odpornym na socjotechniki?](https://s3.egospodarka.pl/grafika2/hakerzy/Hakerzy-lamia-ludzi-a-nie-hasla-Jak-byc-odpornym-na-socjotechniki-243627-150x100crop.jpg)

![Intel Itanium 2 w Merlin.pl [© violetkaipa - Fotolia.com] Intel Itanium 2 w Merlin.pl](https://s3.egospodarka.pl/grafika/Intel-Itanium-2/Intel-Itanium-2-w-Merlin-pl-SdaIr2.jpg)

![Biotechnologia w Polsce w 2013 r. [© cherezoff - Fotolia.com] Biotechnologia w Polsce w 2013 r.](https://s3.egospodarka.pl/grafika2/rozwoj-biotechnologii/Biotechnologia-w-Polsce-w-2013-r-147499-150x100crop.jpg)

![Co jest największą zaletą open source? [© ar130405 - Fotolia.com] Co jest największą zaletą open source?](https://s3.egospodarka.pl/grafika2/Open-Source/Co-jest-najwieksza-zaleta-open-source-207905-150x100crop.jpg)

![Technology Fast 50. Oto najlepsze spółki 2016 [© Elnur - Fotolia.com] Technology Fast 50. Oto najlepsze spółki 2016](https://s3.egospodarka.pl/grafika2/Technology-Fast-50/Technology-Fast-50-Oto-najlepsze-spolki-2016-183298-150x100crop.jpg)

![Sztuczna inteligencja a przyszłość reklamy online [© Alexander Limbach - Fotolia.com ] Sztuczna inteligencja a przyszłość reklamy online](https://s3.egospodarka.pl/grafika2/reklama-online/Sztuczna-inteligencja-a-przyszlosc-reklamy-online-206937-150x100crop.jpg)

![Big Data: korzyści i zagrożenia [© Egor - Fotolia.com] Big Data: korzyści i zagrożenia](https://s3.egospodarka.pl/grafika2/Big-Data/Big-Data-korzysci-i-zagrozenia-196238-150x100crop.jpg)

![Jak działa blockchain? [© Sashkin - Fotolia.com] Jak działa blockchain?](https://s3.egospodarka.pl/grafika2/blockchain/Jak-dziala-blockchain-204379-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Trendy w branży IT w 2012r. [© stoupa - Fotolia.com] Trendy w branży IT w 2012r.](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Trendy-w-branzy-IT-w-2012r-MBuPgy.jpg)

![Urządzenia przenośne narażają sieci korporacyjne [© Scanrail - Fotolia.com] Urządzenia przenośne narażają sieci korporacyjne](https://s3.egospodarka.pl/grafika/urzadzenia-przenosne/Urzadzenia-przenosne-narazaja-sieci-korporacyjne-apURW9.jpg)

![RSA Distributed Credential Protection [© Amir Kaljikovic - Fotolia.com] RSA Distributed Credential Protection](https://s3.egospodarka.pl/grafika2/RSA-Distributed-Credential-Protection/RSA-Distributed-Credential-Protection-107545-150x100crop.jpg)

![Big Data wspomoże firmy farmaceutyczne [© oksix - Fotolia.com] Big Data wspomoże firmy farmaceutyczne](https://s3.egospodarka.pl/grafika2/sektor-farmaceutyczny/Big-Data-wspomoze-firmy-farmaceutyczne-116549-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)