-

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku]()

Najpopularniejsze cyberzagrożenia 2017 roku

... mobilne to rzeczywistość, o której istnieniu nie można zapominać. Oto, które z nich nękały nas najbardziej w mijającym roku. Ransomware Nazwanie mijających miesięcy "rokiem ransomware" nie będzie żadną przesadą. Zagrożenia, które blokują dostęp do urządzenia ... złośliwe aplikacje dedykowane urządzeniom mobilnym. Takie złośliwe aplikacje kilkukrotnie ...

-

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku]()

Ochrona danych osobowych: tożsamość na celowniku

... do celów zawodowych prywatnych tabletów, smartfów czy notebooków. Przez urządzenia mobilne przepływa duża ilość poufnych danych, powiązanych nie tylko z procesami ... cenne informacje dotyczące naszych preferencji konsumenckich, pobieramy też darmowe aplikacje, wyrażając zgodę na udostępnianie swojej lokalizacji czy książki adresowej. W przestrzeni ...

-

![Cyberbezpieczeństwo: trendy 2017 [© ViennaFrame - Fotolia.com] Cyberbezpieczeństwo: trendy 2017]()

Cyberbezpieczeństwo: trendy 2017

... o odporności systemu na ataki tego typu. Szybko rośnie udział ataków na urządzenia mobilne. W roku 2017 stanowiły one już 25% wszystkich zagrożeń (w porównaniu do 7% rok ... w Sieci https://chrondzieciwsieci.pl/ pozwalającą określić czas, jaki dziecko spędza w sieci, aplikacje, do których ma dostęp oraz chronić je przed dostępem do nieodpowiednich ...

-

![Usługi w chmurze i mobile: pięta achillesowa bezpieczeństwa IT [© natali_mis - Fotolia.com] Usługi w chmurze i mobile: pięta achillesowa bezpieczeństwa IT]()

Usługi w chmurze i mobile: pięta achillesowa bezpieczeństwa IT

... zagrożeń takich jak złośliwe oprogramowanie mobilne, fałszywe i złośliwe aplikacje, ataki typu man-in-the-middle czy podatności systemu operacyjnego. Tylko 9% specjalistów IT uważa zagrożenia mobilne jako istotne niebezpieczeństwo: a przecież złośliwe oprogramowanie może przedostać się z niezabezpieczonego urządzenia mobilnego do firmowej chmury ...

-

![Phishing, smishing, vishing nagroźniejsze w czasie wyprzedaży Phishing, smishing, vishing nagroźniejsze w czasie wyprzedaży]()

Phishing, smishing, vishing nagroźniejsze w czasie wyprzedaży

... urządzenia mobilne. Telefoniczna wersja phishingu jest czasami określana jako „vishing”, a oszustwa z wykorzystaniem wiadomości tekstowych nazywane są „smishingiem”. Próby phishingu mobilnego dotykają szczególnie często kupujących w sklepach internetowych. Więcej użytkowników niż kiedykolwiek używa do zakupów swoich smartfonów. Chociaż urządzenia ...

-

![Komputer mobilny sterowany głosem Komputer mobilny sterowany głosem]()

Komputer mobilny sterowany głosem

... Urządzenia wyposażone są w obudowę o szczelności klasy IP-54 i zdolne są do pracy w szerokim zakresie temperatur. Wytrzymują wielokrotne upadki z wysokości 1,2 metra. Sterowane głosem komputery mogą być wyposażone w zestawy słuchawkowe i obsługują aplikacje ...

-

![Ochrona danych firmy: istotne szyfrowanie Ochrona danych firmy: istotne szyfrowanie]()

Ochrona danych firmy: istotne szyfrowanie

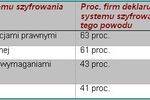

... (laptop - 37 proc.; bezprzewodowe urządzenia przenośne - 18 proc.). Osterman Research ujawnia też jakie zasoby (aplikacje, pliki, systemy, procesy) firmy najczęściej ... bezprzewodowych urządzeń przenośnych. W 2007 roku 12,6 proc. użytkowników wykorzystywało urządzenia mobilne do wysyłania służbowych e-maili. W 2008 roku liczba ta wzrośnie do ...

-

![Europejczycy a mobilny Internet 2011 Europejczycy a mobilny Internet 2011]()

Europejczycy a mobilny Internet 2011

... znacząco wzrosło. Badania wykazały m.in. że przeglądarki już drugi rok z kolei wyprzedzają aplikacje jako główne narzędzie dostępu do Internetu. Okazało się także ... urządzeń mobilnych ogląda częściej telewizję. „Wyniki te potwierdzają, że urządzenia mobilne mają wyjątkowe właściwości w porównaniu z innymi formatami reklam” – kontynuuje Bruce Hoang. ...

-

![Jak hakerzy zarabiają na graczach? [© pbombaert - Fotolia.com] Jak hakerzy zarabiają na graczach?]()

Jak hakerzy zarabiają na graczach?

... Polsce. Fałszywe gry dla smartfonów i tabletów Według badań „Polish Gamers 2015” gry mobilne są w Polsce drugą najpopularniejszą kategorią gier (zaraz po tych ... GO Ultimate”, która od razu po uruchomieniu blokowała ekran urządzenia. Inne szkodliwe aplikacje zapisywały nieświadomych użytkowników na płatne usługi premium i klikały w reklamy z ...

-

![Wyskakujące reklamy w telefonie groźniejsze niż się wydaje? [© andreacionti - Fotolia.com] Wyskakujące reklamy w telefonie groźniejsze niż się wydaje?]()

Wyskakujące reklamy w telefonie groźniejsze niż się wydaje?

... zainstalowane aplikacje wersjami zawierającymi złośliwy kod - wszystko bez wiedzy użytkownika. Wykorzystał również zasoby urządzeń, wyświetlając fałszywe reklamy, które mogłyby generować dodatkowy zysk np. poprzez kradzież danych uwierzytelniających banku i podsłuchiwanie. - Cyberprzestępcy potrzebują tylko jednego zainfekowanego urządzenia ...

-

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011]()

Oszustwa internetowe - tendencje w 2011

... liczby ataków o podłożu politycznym, idących w ślady głośnej obrony portalu WikiLeaks. „Urządzenia mobilne i serwisy społecznościowe są coraz bardziej popularne, przez co znajdą się na ... urządzeniach Apple i konie trojańskie atakujące urządzenia tej firmy staną się powszechne. Aplikacje: telewizyjne zagrożenia dla prywatności Do najbardziej ...

-

![Trend Micro Smart Protection Network [© Nmedia - Fotolia.com] Trend Micro Smart Protection Network]()

Trend Micro Smart Protection Network

... i rozprzestrzenienia się ataków ukierunkowanych. Model bezpieczeństwa obejmie cztery główne kategorie rozwiązań Trend Micro opartych na chmurze, które chronią: dane, infrastrukturę, urządzenia mobilne i aplikacje.

-

![Nokia Asha 501 Nokia Asha 501]()

Nokia Asha 501

... i lepszą reakcję. Nowa platforma pomaga deweloperom tworzyć i publikować aplikacje na urządzenia Asha oraz uzyskiwać z nich większe przychody. Oryginalne wzornictwo i ... Nokia Asha 501 został tak zaprojektowany by zapewnić użytkownikom jak najlepsze mobilne funkcje w przystępnej cenie. Jest bardzo wydajny - wyróżnia się w branży czasem czuwania ...

-

![Nowe cyberwyzwania sektora finansowego [© stadtratte - Fotolia.com] Nowe cyberwyzwania sektora finansowego]()

Nowe cyberwyzwania sektora finansowego

... nam nie odpuści. Jakie wyzwania przyniesie branży finansowej? Urządzenia mobilne na celowniku Złośliwe oprogramowanie poczyna sobie coraz śmielej, a ochrona przed nim jest tym trudniejsza, że nie zawsze pochodzi ono z podejrzanych źródeł. Poprzez ataki na urządzenia i aplikacje mobilne hakerzy nie tylko kradną dane, ale również są ...

-

![Strategią DLP w cyberprzestępcę Strategią DLP w cyberprzestępcę]()

Strategią DLP w cyberprzestępcę

... dostępu; tożsamość użytkowników i urządzeń; łączność i sieci VPN; szyfrowanie danych; urządzenia mobilne; usługi chmurowe; kontrola zawartości poczty elektronicznej i stron internetowych; aplikacje zarządzania i kontrola treści; bezpieczne przechowywanie. Jako że sieci, urządzenia i dane wciąż się zmieniają, ważne jest, aby zrozumieć, do czego ...

-

![Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych]()

Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych

... urządzenie mobilne. Pierwszy ... urządzenia lub jego lokalizacji za pomocą sygnału GPS. Wykonuj regularnie kopie zapasowe danych znajdujących się na telefonie. Służą do tego zewnętrzne aplikacje i programy lub narzędzia dostarczane przez producenta. Backup możesz zapisać na dysku komputera, pamięci przenośnej lub w chmurze. Instaluj i kupuj aplikacje ...

-

![Guerilla atakuje Google Play Guerilla atakuje Google Play]()

Guerilla atakuje Google Play

... aplikacje wykorzystywane w kampaniach Shuabang potrafią ukradkowo instalować płatne programy, automatycznie wykorzystując kartę połączoną ze Sklepem Play jako metodę płatności. W celu realizowania omawianych kampanii cyberprzestępcy tworzą wiele fałszywych kont w Sklepie Play lub infekują urządzenia ... zabezpieczyć urządzenie mobilne z Androidem przed ...

-

![Świat: wydarzenia tygodnia 18/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2018]()

Świat: wydarzenia tygodnia 18/2018

... Bliskiego Wschodu portali informacyjnych oraz politycznych i podszywają się pod legalne aplikacje o takich nazwach jak "TelegramGroups" czy "Alnaharegypt news", które są ... Pomocy Uchodźcom Palestyńskim na Bliskim Wschodzie. Coraz więcej osób wykorzystuje urządzenia mobilne jako główne, a niekiedy wręcz jedyne narzędzie komunikacji. Bez wątpienia ...

-

![Mobile i programmatic - duet doskonały? [© contrastwerkstatt - Fotolia.com] Mobile i programmatic - duet doskonały?]()

Mobile i programmatic - duet doskonały?

... spersonalizowane komunikaty do odpowiednio wyselekcjonowanych odbiorców. Reklama i aplikacje mobilne Czas spędzany przez konsumentów na korzystaniu z ... przyszłościowych form marketingu mobilnego. Dzięki zastosowaniu modelu programmatic, dane zbierane przez urządzenia pozwalają na dostosowanie ofert do indywidualnego odbiorcy oraz dotarcie z nimi w ...

-

![Mobile first, czyli o plusach i minusach posiadania smartfona Mobile first, czyli o plusach i minusach posiadania smartfona]()

Mobile first, czyli o plusach i minusach posiadania smartfona

... uzyskuje właśnie przez urządzenia mobilne. Z opracowanego ... Mobilne aplikacje informacyjne dostarczają nam wiedzy o bieżących wydarzeniach, inne pozwalają dowiedzieć się co słychać u znajomych, a jeszcze inne - wykonywać czynności, które dotychczas wymagały wizyty w oddziale firmy. Możliwości. Dziś te czynności są znacznie ułatwione. Przez aplikacje ...

-

![Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię]()

Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię

... smartfona instalację programów z nieznanych źródeł. Instaluj aplikacje wyłącznie z oficjalnych sklepów z aplikacjami. Stosuj niezawodne rozwiązanie bezpieczeństwa w celu zapewnienia sobie wszechstronnej ochrony przed szerokim wachlarzem zagrożeń. Użytkownicy przechodzą na urządzenia mobilne, a ich śladem podążają cyberprzestępcy. O ile dystrybucja ...

-

![Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa [© goodluz - Fotolia.com.jpg] Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa]()

Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa

... Urządzenia z systemem Windows oraz wyszukiwarka Chrome najczęściej wykorzystywane w biznesowych środowiskach IT – System Windows wciąż dominuje w korporacjach. Korzysta z niego 59 proc. urządzeń, które logują się do zabezpieczonych aplikacji biznesowych, w porównaniu z 23 proc. urządzeń z OS X. Wszystkie urządzenia mobilne ...

-

![Social media służbowo. Czy w pracy korzystamy z mediów społecznościowych? [© pixabay.com] Social media służbowo. Czy w pracy korzystamy z mediów społecznościowych?]()

Social media służbowo. Czy w pracy korzystamy z mediów społecznościowych?

... ofert pracodawców cieszą się biznesowe serwisy społecznościowe (28%). Cyfryzacja sprawia, że wychodząc naprzeciw oczekiwaniom kandydatów i pracodawców tworzy się aplikacje na urządzenia mobilne, które ułatwiają łatwe i szybkie wyszukiwanie ogłoszeń, śledzenie na bieżąco pojawiających się nowych ofert. Umożliwiają także łatwe aplikowanie o pracę ...

-

![Mobilność - wygodna i niebezpieczna [© Minerva Studio - Fotolia.com] Mobilność - wygodna i niebezpieczna]()

Mobilność - wygodna i niebezpieczna

... Cabir zaatakował urządzenia wyposażone w Bluetooth, technikę bezprzewodowej łączności krótkiego zasięgu. W końcu zeszłego roku pojawił się Skulls – Trojan atakujący aplikacje ... dotyczącą mobilności (dane META Group). - Jeśli chodzi o bezpieczeństwo, urządzenia mobilne pozostają wciąż na marginesie zainteresowania – twierdzi John Pironti, konsultant ...

-

![Komunikacja zunifikowana: trendy technologiczne 2013 [© violetkaipa - Fotolia.com] Komunikacja zunifikowana: trendy technologiczne 2013]()

Komunikacja zunifikowana: trendy technologiczne 2013

... należą (wdrożone przez 45 % respondentów) mobilne programy pocztowe oraz narzędzia PIM. Dostęp do telefonii korporacyjnej poprzez urządzenia mobilne jest stosunkowo mało powszechny – ... Można się spodziewać, że w pierwszej kolejności firmy będą przenosić do chmury proste aplikacje, takie jak programy pocztowe, a dopiero później zaawansowane, krytyczne ...

-

![Komunikacja Voice Mailing System w biznesie Komunikacja Voice Mailing System w biznesie]()

Komunikacja Voice Mailing System w biznesie

... z niego skorzystać, aby nie stać w kolejce u lekarza – kod należy wpisać do specjalnego urządzenia w przychodni, a następnie skierować się bezpośrednio do gabinetu lekarza. ... używanymi narzędziami do komunikacji mobilnej są e-maile, SMS-y, social media oraz aplikacje mobilne. Jak widać, niewiele firm odkryło potencjał wiadomości głosowych. Wśród ...

-

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat]()

Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat

... urządzenia mobilne, które działają jako proxy, uruchamiane przez złośliwe oprogramowanie MilkyDoor i wykorzystywane do zbierania prywatnych danych z sieci przedsiębiorstwa. Innym rodzajem jest mobilne ... złośliwe oprogramowanie mobilne w H2 2017 Hidad (55%) - złośliwe oprogramowanie na systemy Android, które przepakowuje legalne aplikacje, a następnie ...

-

![Streaming wideo? Własny vlog? To, powinieneś wiedzieć Streaming wideo? Własny vlog? To, powinieneś wiedzieć]()

Streaming wideo? Własny vlog? To, powinieneś wiedzieć

... nauczycieli i wykładowców. Ważny jest także kontakt z rodziną i znajomymi przez portale społecznościowe i aplikacje typu Zoom, Skype czy inne. Nie możemy także zapominać o ... oraz za pomocą jakiego urządzenia obraz będzie przechwytywany (komputer PC, laptop czy telefon z Androidem). Obecnie praktycznie każde urządzenia wspiera na wejściu sygnały ...

-

![Handheld sterowany głosem [© violetkaipa - Fotolia.com] Handheld sterowany głosem]()

Handheld sterowany głosem

... urządzenia są również bardzo wytrzymałe - mogą wytrzymać upadek na betonową posadzkę z wysokości dwóch metrów. Nowe modele MC9060-K i MC9060-S zaprojektowano przede wszystkim z myślą o klientach zajmujących się magazynowaniem i dystrybucją - funkcje rozpoznawania mowy i aplikacje ...

-

![Gadu-Gadu dla Nokii z Symbian3 Gadu-Gadu dla Nokii z Symbian3]()

Gadu-Gadu dla Nokii z Symbian3

... mogą korzystać z najnowszej mobilnej wersji komunikatora Gadu-Gadu, która właśnie ukazała się w Ovi Store, serwisie oferującym aplikacje na te urządzenia. Wersja ta jest bezpłatna, przystosowana do smartfonów. Mobilne Gadu-Gadu dla Nokii z systemem Symbian3 pozwala korzystać z takich możliwości komunikatora, jak m.in.: prowadzenie rozmowy emotikony ...

-

![Reklama mobilna: na rozwój trzeba poczekać [© Sergey Nivens - Fotolia.com] Reklama mobilna: na rozwój trzeba poczekać]()

Reklama mobilna: na rozwój trzeba poczekać

... pokazuje, że tempo zmian jest ogromne – podkreśla. Ekspert zwraca uwagę, że urządzenia mobilne są coraz częściej wykorzystywane w reklamie ze względu na unikalne technologie i funkcjonalności, które oferują, tj. GPS/BTS, NFC, dedykowane aplikacje interaktywne, aplikacje rozpoznające dźwięk (np. Shazam) czy obraz (np. QR-code Reader). – A to otwiera ...

-

![Ewolucja złośliwego oprogramowania 2015 [© santiago silver - Fotolia.com] Ewolucja złośliwego oprogramowania 2015]()

Ewolucja złośliwego oprogramowania 2015

... najpopularniejszych programów służących do kradzieży pieniędzy znalazły się mobilne zagrożenia finansowe. Innym dość niepokojącym ... przez trojana, jeśli użytkownik uruchomi aplikacje bankową. „W tym roku cyberprzestępcy poświęcili swój ... Jeden na sześć (17%) ataków ransomware dotyczy obecnie urządzenia z systemem Android – zaledwie rok od pierwszego ...

-

![Dostęp do internetu zmienia konsumentów [© fotolia] Dostęp do internetu zmienia konsumentów]()

Dostęp do internetu zmienia konsumentów

... użyciem albo za pośrednictwem urządzeń mobilnych. Wraz z ich rozwojem pojawiły się też aplikacje mobilne, coraz częściej włączane do procesu zakupowego. Kanały mobile, online i offline wzajemnie ... korzysta z niego 2,17 miliarda ludzi. Przez kilka lat urządzenia mobilne, które zmieniły nasz sposób korzystania z Internetu, napędzały rozwój e-commerce. ...

-

![Wydatki na reklamę w kanale mobile są za niskie? [© pathdoc - Fotolia.com ] Wydatki na reklamę w kanale mobile są za niskie?]()

Wydatki na reklamę w kanale mobile są za niskie?

... lub tablecie. Jeżeli spojrzymy na ranking aplikacji mobilnych w Polsce w grudniu 2017 r., wśród 10. najpopularniejszych aplikacji według zasięgu zauważymy aż trzy aplikacje zakupowe i tylko dwie społecznościowe. Mówiąc więc o efektywności, należy pamiętać, że choć nie wszystkie konwersje są kończone w tym kanale, mobile nie ...

-

![Bezpieczeństwo IT: trendy 2019 [© ArtemSam - Fotolia.com] Bezpieczeństwo IT: trendy 2019]()

Bezpieczeństwo IT: trendy 2019

... , ponieważ cała działalność użytkowników w świecie cyfrowym opiera się obecnie o urządzenia mobilne. Wielu użytkowników za ich pośrednictwem zarządza nie tylko pocztą e-mail, ale również ... wagę do kwestii bezpieczeństwa. Nawet jeśli ciągle natykamy się na ukryte aplikacje do kopania kryptowalut dedykowane na smartfony, zjawisko to z racji ograniczonej ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Najpopularniejsze-cyberzagrozenia-2017-roku-200213-150x100crop.jpg)

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-tozsamosc-na-celowniku-131260-150x100crop.jpg)

![Cyberbezpieczeństwo: trendy 2017 [© ViennaFrame - Fotolia.com] Cyberbezpieczeństwo: trendy 2017](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-trendy-2017-203799-150x100crop.jpg)

![Usługi w chmurze i mobile: pięta achillesowa bezpieczeństwa IT [© natali_mis - Fotolia.com] Usługi w chmurze i mobile: pięta achillesowa bezpieczeństwa IT](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Uslugi-w-chmurze-i-mobile-pieta-achillesowa-bezpieczenstwa-IT-215519-150x100crop.jpg)

![Jak hakerzy zarabiają na graczach? [© pbombaert - Fotolia.com] Jak hakerzy zarabiają na graczach?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-hakerzy-zarabiaja-na-graczach-182113-150x100crop.jpg)

![Wyskakujące reklamy w telefonie groźniejsze niż się wydaje? [© andreacionti - Fotolia.com] Wyskakujące reklamy w telefonie groźniejsze niż się wydaje?](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Wyskakujace-reklamy-w-telefonie-grozniejsze-niz-sie-wydaje-229645-150x100crop.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Trend Micro Smart Protection Network [© Nmedia - Fotolia.com] Trend Micro Smart Protection Network](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Smart-Protection-Network-Qq30bx.jpg)

![Nowe cyberwyzwania sektora finansowego [© stadtratte - Fotolia.com] Nowe cyberwyzwania sektora finansowego](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Nowe-cyberwyzwania-sektora-finansowego-215028-150x100crop.jpg)

![Świat: wydarzenia tygodnia 18/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-18-2018-12AyHS.jpg)

![Mobile i programmatic - duet doskonały? [© contrastwerkstatt - Fotolia.com] Mobile i programmatic - duet doskonały?](https://s3.egospodarka.pl/grafika2/skuteczna-reklama/Mobile-i-programmatic-duet-doskonaly-208390-150x100crop.jpg)

![Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa [© goodluz - Fotolia.com.jpg] Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/transformacja-cyfrowa/Praca-zdalna-przyspiesza-transformacje-cyfrowa-w-obszarze-cyberbezpieczenstwa-234246-150x100crop.jpg)

![Social media służbowo. Czy w pracy korzystamy z mediów społecznościowych? [© pixabay.com] Social media służbowo. Czy w pracy korzystamy z mediów społecznościowych?](https://s3.egospodarka.pl/grafika2/media-spolecznosciowe/Social-media-sluzbowo-Czy-w-pracy-korzystamy-z-mediow-spolecznosciowych-238015-150x100crop.jpg)

![Mobilność - wygodna i niebezpieczna [© Minerva Studio - Fotolia.com] Mobilność - wygodna i niebezpieczna](https://s3.egospodarka.pl/grafika/rozwiazania-mobilne/Mobilnosc-wygodna-i-niebezpieczna-iG7AEZ.jpg)

![Komunikacja zunifikowana: trendy technologiczne 2013 [© violetkaipa - Fotolia.com] Komunikacja zunifikowana: trendy technologiczne 2013](https://s3.egospodarka.pl/grafika2/rynek-UC-C/Komunikacja-zunifikowana-trendy-technologiczne-2013-112393-150x100crop.jpg)

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-II-pol-2017-r-Cryptominer-podbija-swiat-202564-150x100crop.jpg)

![Handheld sterowany głosem [© violetkaipa - Fotolia.com] Handheld sterowany głosem](https://s3.egospodarka.pl/grafika/handheld/Handheld-sterowany-glosem-SdaIr2.jpg)

![Reklama mobilna: na rozwój trzeba poczekać [© Sergey Nivens - Fotolia.com] Reklama mobilna: na rozwój trzeba poczekać](https://s3.egospodarka.pl/grafika2/reklama-mobilna/Reklama-mobilna-na-rozwoj-trzeba-poczekac-120320-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2015 [© santiago silver - Fotolia.com] Ewolucja złośliwego oprogramowania 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2015-168267-150x100crop.jpg)

![Dostęp do internetu zmienia konsumentów [© fotolia] Dostęp do internetu zmienia konsumentów](https://s3.egospodarka.pl/grafika2/internet/Dostep-do-internetu-zmienia-konsumentow-205106-150x100crop.jpg)

![Wydatki na reklamę w kanale mobile są za niskie? [© pathdoc - Fotolia.com ] Wydatki na reklamę w kanale mobile są za niskie?](https://s3.egospodarka.pl/grafika2/reklama-mobilna/Wydatki-na-reklame-w-kanale-mobile-sa-za-niskie-206440-150x100crop.jpg)

![Bezpieczeństwo IT: trendy 2019 [© ArtemSam - Fotolia.com] Bezpieczeństwo IT: trendy 2019](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2019-214581-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)

![Rynek wierzytelności nie hamuje [© AS Photograpy z Pixabay] Rynek wierzytelności nie hamuje](https://s3.egospodarka.pl/grafika2/dlugi/Rynek-wierzytelnosci-nie-hamuje-266028-150x100crop.jpg)

![Raty kredytów hipotecznych mogą spaść o prawie 20% [© Freepik] Raty kredytów hipotecznych mogą spaść o prawie 20%](https://s3.egospodarka.pl/grafika2/raty-kredytow/Raty-kredytow-hipotecznych-moga-spasc-o-prawie-20-266020-150x100crop.jpg)

![Zacznij korzystać z e-Poleconego [© Freepik] Zacznij korzystać z e-Poleconego](https://s3.egospodarka.pl/grafika2/e-Polecony/Zacznij-korzystac-z-e-Poleconego-266016-150x100crop.jpg)