-

![Płatnik dalej monopolistą [© Nmedia - Fotolia.com] Płatnik dalej monopolistą]()

Płatnik dalej monopolistą

... dokumentów z ZUS). Na mocy Konstytucji Rzeczpospolitej Polskiej obywatel ma prawo do uzyskiwania informacji o działalności organów władzy publicznej oraz osób pełniących funkcje publiczne. Prawo to obejmuje również uzyskiwanie informacji o działalności organów samorządu gospodarczego i zawodowego, a także innych osób oraz jednostek organizacyjnych ...

-

![Obsługa klienta w opinii zarządu [© Scanrail - Fotolia.com] Obsługa klienta w opinii zarządu]()

Obsługa klienta w opinii zarządu

... tylko 28% specjalistów związanych z obsługą klienta podziela ten pogląd. 30% wszystkich badanych twierdzi, że mierzy przychody wygenerowane przez rozmowy telefoniczne. Uzyskiwanie informacji zwrotnej od klienta – występuje tu znacząca, bo aż 16%, rozbieżność pomiędzy wyższą kadrą zarządzającą a specjalistami obsługi klienta w sprawie tego, czy ...

-

![Jak e-commerce wpływa na centra handlowe? [© xy - Fotolia.com] Jak e-commerce wpływa na centra handlowe?]()

Jak e-commerce wpływa na centra handlowe?

... sklepów i ułatwić klientom korzystanie z nich dzięki interaktywnym wyświetlaczom, tabletom i urządzeniom mobilnym, które umożliwią zawieranie transakcji, składanie zamówień i uzyskiwanie informacji. Na przykład brytyjska sieć domów towarowych John Lewis przeznacza obecnie 40% nakładów kapitałowych na rozwiązania informatyczne – podaje Andy Street ...

-

![Małe i średnie firmy a spam [© stoupa - Fotolia.com] Małe i średnie firmy a spam]()

Małe i średnie firmy a spam

... do sfałszowanych witryn internetowych. Zaleca się wpisywanie adresów WWW bezpośrednio w przeglądarce. Rozważenie zakupu renomowanego rozwiązania antyspamowego, a także uzyskiwanie informacji na temat najnowszych trendów w zakresie ochrony przed spamem. Korzystanie z aktualnej wersji systemu operacyjnego wraz z zainstalowanymi najnowszymi poprawkami ...

-

![Szkolenia pomagają ograniczyć ryzyko informatyczne [© Scanrail - Fotolia.com] Szkolenia pomagają ograniczyć ryzyko informatyczne]()

Szkolenia pomagają ograniczyć ryzyko informatyczne

... umiejętność pracy w zespole, przydział zasobów w obrębie działu informatycznego oraz uzyskiwanie lepszych wskaźników wydajności są silnie powiązane. Wyniki badania potwierdzają, że ... odzyskiwaniu, zabezpieczaniu urządzeń końcowych, wysokiej dostępności, archiwizacji i wyszukiwaniu informacji oraz zarządzaniu klientami. Okazało się, że częstotliwość ...

-

![AI i machine learning w służbie bezpieczeństwa [© alphaspirit - Fotolia.com] AI i machine learning w służbie bezpieczeństwa]()

AI i machine learning w służbie bezpieczeństwa

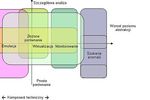

... Bezpieczeństwa Xopero Software. – Eksperci mają do dyspozycji platformę do behawioralnej analizy zbiorów big data, zestaw metod wykrywania anomalii, mechanizm umożliwiający uzyskiwanie informacji zwrotnej oraz moduł uczenia maszynowego. Koszt czy oszczędność? Wprawdzie wdrożenie AI jest drogie, jednak oszczędności w długiej perspektywie czasu mówią ...

-

![Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony [© Gerd Altmann z Pixabay] Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony]()

Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony

... i wydają im polecenia lub proszą o wykonanie przelewu lub udostępnienie wrażliwych informacji. Sam atak BEC jest wspomagany przez inne złośliwe działania, takie jak ... do tej użytej w oryginalnej nazwie, ale nie identyczna. Przejęcie konta e-mail: Uzyskiwanie dostępu do konta e-mail kierownictwa i używanie go do wysyłania fałszywych żądań. ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... cel działania pozostaje nieznany, wydaje się, że umożliwiał hakerom kradzież informacji finansowych i osobistych. Specjaliści ds. bezpieczeństwa opisują go obecnie jako jedną ... Internetu w sposób zgodny z prawem, wciąż zbyt wiele osób traktuje nielegalne uzyskiwanie chronionych prawem autorskim utworów w Internecie jako drobne wykroczenie, a nawet ...

-

![Cyberprzestępczość - aresztowania I 2014 Cyberprzestępczość - aresztowania I 2014]()

Cyberprzestępczość - aresztowania I 2014

... jednak wcześniej w tym roku został oskarżony wraz ze swoim współpracownikiem – Charlesem Evensem – o wiele nielegalnych czynów, w tym o uzyskiwanie nieautoryzowanego dostępu do chronionych komputerów w celu przechwytywania informacji. Jeżeli zostanie skazany, Moore spędzi w więzieniu przynajmniej 10 lat. Lucyfer przez „G” Podczas gdy władze Stanów ...

-

![Android 4.0 będzie bezpieczniejszy? Android 4.0 będzie bezpieczniejszy?]()

Android 4.0 będzie bezpieczniejszy?

... Google nowa funkcja pozwoli aplikacjom na przechowywanie i uzyskiwanie dostępu do prywatnych kluczy i odpowiadających im łańcuchów certyfikatów. Każda aplikacja może wykorzystywać ten mechanizm w celu bezpiecznego instalowania i przechowywania certyfikatów użytkownika oraz informacji o instytucjach certyfikujących. Po incydencie, jaki dotknął ...

-

![Big Data: korzyści i zagrożenia [© Egor - Fotolia.com] Big Data: korzyści i zagrożenia]()

Big Data: korzyści i zagrożenia

... , przechowywanie informacji lub uzyskiwanie dostępu do informacji już przechowywanej w telekomunikacyjnym urządzeniu końcowym abonenta lub użytkownika końcowego jest dozwolone, m. in. pod warunkiem, że jest on uprzednio bezpośrednio poinformowany w sposób jednoznaczny i zrozumiały o celu przechowywania oraz uzyskiwania dostępu do tej informacji ...

-

![Społeczeństwo informacyjne 2004-2006 Społeczeństwo informacyjne 2004-2006]()

Społeczeństwo informacyjne 2004-2006

... zgłaszało zainteresowanie korzystaniem z usług zdrowotnych przez Internet (np. uzyskiwanie porad medycznych, umawianie wizyt lekarskich), a 27% poszukiwało w sieci informacji dotyczących zdrowia (profilaktyki chorób, żywienia itp.). 2. Od 2004 r. liczba poszukujących informacji na temat zdrowia wzrosła o ponad 50%. Najczęściej poszukiwały ich ...

-

![Nowe aktualizacje w Google Workspace [© pixabay.com] Nowe aktualizacje w Google Workspace]()

Nowe aktualizacje w Google Workspace

... tych informacji wymagało podjęcia wielu kroków, m. in. wyjścia z dokumentu i znalezienia danej osoby w bazie. Dzięki Smart Canvas ułatwione zostało wyszukiwanie informacji ... do Arkuszy w oparciu o inteligentną technologię, co ułatwi i przyspieszy uzyskiwanie cennych wniosków opartych na danych. W ubiegłym roku wprowadzona została funkcja ...

-

![Ataki na banki - techniki hakerów Ataki na banki - techniki hakerów]()

Ataki na banki - techniki hakerów

... od organizacji (finansowej) - wysyłane w celu nakłonienia użytkowników do ujawnienia poufnych informacji. Jest to kwestia socjotechniki i jeśli w całą sprawę zamieszane jest ... formularz. W obu przypadkach skradzione dane są przetwarzane później. Uzyskiwanie dostępu do kont komplikuje nieco wykorzystywanie numerów TAN (Transaction Authorisation ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... odwiedzanych przez niego stronach. Innymi słowy, program CarrierIQ gromadzi sporo informacji osobistych o użytkowniku smartfona. Naukowcy, jak również media, zaczęli przyglądać się ... Większość z tych szkodników zawiera exploity, których jedynym celem jest uzyskiwanie przywilejów superużytkownika lub maksymalnych przywilejów na urządzeniu. Pozwala to ...

-

![Szkodliwe oprogramowanie finansowe w 2013 roku Szkodliwe oprogramowanie finansowe w 2013 roku]()

Szkodliwe oprogramowanie finansowe w 2013 roku

... , Carberp oraz SpyEye. Programy z drugiej kategorii – keyloggery – mają na celu kradzież poufnych informacji, w tym finansowych. Często, tę samą funkcję wykonują trojany bankowe, ... ofiary, a następnie pałeczkę przejmuje ZitMo, do którego należy uzyskiwanie jednorazowych haseł wykorzystywanych w systemach bankowości online służących do autoryzacji ...

-

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?]()

CRM - czy to się opłaca?

... wydajności personelu. Możliwe jest to między innymi dzięki: automatyzacji zamówień, składanych ofert, łatwości uzyskania informacji technicznych o nowych produktach, przygotowaniu prognoz sprzedaży, raportów, uzyskiwanie "lepszych zgłoszeń" - klientów faktycznie gotowych do zakupu, zmniejszeniu liczby potrzebnych etapów do finalizacji sprzedaży ...

Tematy: -

![Teta Biznes Partner na SQL [© Nmedia - Fotolia.com] Teta Biznes Partner na SQL]()

Teta Biznes Partner na SQL

... Partner, opartą o technologię baz danych Microsoft SQL. Wzbogacone rozwiązanie ułatwi użytkownikom aplikacji uzyskiwanie i przetwarzanie danych z systemu oraz tworzenie raportów i zestawień dostarczających informacji istotnych dla procesów zarządzania przedsiębiorstwem. Zwiększono także skalowalność programu oraz podniesiono poziom bezpieczeństwa ...

Tematy: teta biznes partner -

![(Nie)bezpieczna sieć Wi-Fi (Nie)bezpieczna sieć Wi-Fi]()

(Nie)bezpieczna sieć Wi-Fi

... może być pozyskanie danych kart kredytowych, innym zgromadzenie adresów e-mail i innych informacji osobowych. Cyberprzestępca musi jedynie czekać – nawet gdy przynętę połknie tylko jedna ... wykonywanie zadań związanych z pracą, takich jak sprawdzanie firmowej poczty lub uzyskiwanie dostępu do wewnętrznej sieci (intranet). Autor zaznacza, że istnieją ...

-

![Strategie agresywne: część 1 [© Minerva Studio - Fotolia.com] Strategie agresywne: część 1]()

Strategie agresywne: część 1

... to około 4-7 lat. Ideą stojącą za inwestycjami tego typu jest uzyskiwanie wysokich stóp zwrotu wynikających z selekcji wysoce perspektywicznych podmiotów, które jeszcze nie ... wielu przypadkach realizacji tej strategii mamy jednak do czynienia głównie z wykorzystywaniem informacji poufnych, które jeszcze nie zostały podane do publicznej wiadomości, ...

-

![Badanie kondycji polskich firm 2006 [© Scanrail - Fotolia.com] Badanie kondycji polskich firm 2006]()

Badanie kondycji polskich firm 2006

... przeciętnie 1 godzinę i 20 minut na dopełnianie różnych formalności urzędniczych (uzyskiwanie zgód i zezwoleń, kontakt z urzędami). W przypadku firm małych i mikro jest ... Przepływ informacji między przedsiębiorstwami a urzędami administracji państwowej jest pozostawiony "własnemu biegowi". Nie ma wypracowanych stałych kanałów przepływu informacji ...

-

![Czy ufamy pracodawcy? [© Scanrail - Fotolia.com] Czy ufamy pracodawcy?]()

Czy ufamy pracodawcy?

... wiarygodne aż dla 65,3% osób zajmujących stanowiska kierownicze. Jednocześnie poziom zaufania do tych informacji w grupie osób deklarujących swoją pozycję jako pracownicy umysłowi wynosi tylko 33,2%. "Uzyskiwanie prawdziwych i zrozumiałych informacji nie powinno być przywilejem wąskiego grona pracowników" - radzi Tomasz Turzyński z On Board PR ...

-

![Reklama mobilna przyszłością branży [© Scanrail - Fotolia.com] Reklama mobilna przyszłością branży]()

Reklama mobilna przyszłością branży

... bliskości kontaktu, jaki obiecuje reklama mobilna, przy wykorzystaniu informacji dostępnych dla operatorów jest teoretycznie możliwe stworzenie ściśle ukierunkowanych ... mechanizmy reklamy mobilnej umożliwią sprzedaż dodatkowych usług, jak również uzyskiwanie dochodów bezpośrednio od reklamodawców. To stanowi silną zachętę dla operatorów ...

-

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

Ochrona antywirusowa: ewolucja i metody

... tym miejscu jednak interesuje nas techniczny aspekt tej technologii, mianowicie uzyskiwanie danych w ramach szukania szkodliwych programów. Dane te są wysyłane do komponentu ... jaki sposób działa ta technologia, ani nie podają żadnych istotnych informacji o niej. Na przykład niektórzy producenci oprogramowania antywirusowego twierdzą, że ich ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2007 Ewolucja złośliwego oprogramowania VII-IX 2007]()

Ewolucja złośliwego oprogramowania VII-IX 2007

... szczegółów zaniepokoiło jego firmę. Największe firmy antywirusowe próbowały unikać podawania jakichkolwiek informacji (takich jak serwer czy adresy e-mail) dotyczących szkodliwych użytkowników, ... stronie klienta, które komunikują się ze sobą za pośrednictwem Internetu. Uzyskiwanie przez cyberprzestępców dostępu do kont bankowych to zjawisko ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

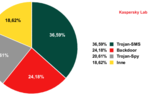

Kaspersky Lab: szkodliwe programy II kw. 2012

... Backdoor ten wykonuje wiele funkcji, głównie jednak umożliwia szkodliwym użytkownikom uzyskiwanie plików z zainfekowanej maszyny. Dane konfiguracyjne z serwerów kontroli są szyfrowane przy ... Kaspersky Lab w 213 krajach biorą udział w globalnej wymianie informacji dotyczącej szkodliwej aktywności. Zagrożenia online Zaprezentowane w tej sekcji ...

-

![Strategia CSR to rzadkość [© momius - Fotolia.com] Strategia CSR to rzadkość]()

Strategia CSR to rzadkość

... Strategy Lead Consultant: “Liderzy w biznesie dowodzą, że możliwe jest uzyskiwanie przewagi konkurencyjnej poprzez włączenie działań CSR oraz zrównoważonego ... wewnętrzna (24,6%), tylko 12% firm wykorzystuje media społecznościowe do przekazywania informacji o programach CSR i zrównoważonego rozwoju. Informacje o badaniu Badanie Grayling ...

-

![Najważniejsze trendy na rynku IT 2014 [© ra2 studio - Fotolia.com] Najważniejsze trendy na rynku IT 2014]()

Najważniejsze trendy na rynku IT 2014

... infrastruktury początkowo są niskie, mogą szybko wzrosnąć ze względu na częste uzyskiwanie dostępu do danych poza siedzibą firmy. Z wielu przyczyn podobnych do ... poza zaporami sieciowymi i jest traktowana niechętnie przez naszego dyrektora ds. informacji. Aby bezpiecznie synchronizować i udostępniać pliki, musiałem pobrać jeszcze jedną aplikację ...

-

![Polskie firmy 2016: warunki prowadzenia biznesu [© alphaspirit - Fotolia.com] Polskie firmy 2016: warunki prowadzenia biznesu]()

Polskie firmy 2016: warunki prowadzenia biznesu

... inne państwa się poprawiły, niż sytuacja w Polsce się pogorszyła. Bardziej szczegółowych informacji na ten temat dostarcza lokalna wersja raportu Doing Business, z ... można założyć w dwa dni, dysponując 3,1 proc. dochodu per capita. Nieco lepiej jest jeśli chodzi o uzyskiwanie pozwoleń na budowę. W tej kategorii Polska zajęła 52. miejsce. Analitycy ...

-

![Wyłącz Wi-Fi zanim wpędzisz się w kłopoty [© selinofoto - Fotolia.com] Wyłącz Wi-Fi zanim wpędzisz się w kłopoty]()

Wyłącz Wi-Fi zanim wpędzisz się w kłopoty

... sieci Wi-Fi mogą służyć m.in. rozpowszechnianiu treści objętych prawami autorskimi lub pornografii. Tego rodzaju działania są sankcjonowane. – Za uzyskiwanie bez uprawnienia dostępu do informacji poprzez m.in. podłączenie się do sieci telekomunikacyjnej lub przełamanie albo omijanie jej zabezpieczenia, grozi grzywna, kara ograniczenia wolności ...

-

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów]()

Cyfrowa tożsamość na celowniku hakerów

... eskalacja uprawnień w celu uzyskania dostępu do bardziej wrażliwych informacji czy przeprowadzanie ataków inżynierii społecznej, np. kompromitacji poczty biznesowej (BEC), wymierzonych w ... CISA wskazują, że nadal stanowi istotne zagrożenie, które wymaga monitorowania. Uzyskiwanie początkowego dostępu Po raz czwarty z rzędu w ciągu ostatniego ...

-

![Mity polskiej telekomunikacji [© pizuttipics - Fotolia.com] Mity polskiej telekomunikacji]()

Mity polskiej telekomunikacji

... wybranych firm telekomunikacyjnych, a więc zwiększające się corocznie przychody oraz uzyskiwanie godziwych zysków; * dla analityków rynku, zależnie od ich ... polską piłkę nożną i drużynę olimpijską. * dla dziennikarzy istotnym jest zaprezentowanie informacji pokazującej kolejnego niezadowolonego klienta operatora, a nawet kilkuset klientów ( ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... i testowania sterowników. Wynika to z faktu, że praktycznie niemożliwe jest uzyskiwanie cyfrowego podpisu dla kolejnych wersji sterownika tworzonych w celach testowych ... niektóre wirusy komponentów legalnych urządzeń do wyszukiwania haseł w celu kradzieży poufnych informacji). Według specjalistów z Kaspersky Lab, funkcja ta chroni system operacyjny ...

-

![Tydzień 1/2008 (01-06.01.2008) [© RVNW - Fotolia.com] Tydzień 1/2008 (01-06.01.2008)]()

Tydzień 1/2008 (01-06.01.2008)

... 140 mld zł (w ciągu minionego roku kwota ta wzrosła o 20%). Według nieoficjalnych informacji przed Trybunałem arbitrażowym Eureko będzie domagać się od Polski ... przedsiębiorców. Będzie też możliwość zawieszania działalności przez przedsiębiorców, będzie tez możliwe uzyskiwanie przez nich wiążących interpretacji przepisów oraz domniemanie prowadzenia ...

-

![Obsługa mailowa klienta ma duże znaczenie Obsługa mailowa klienta ma duże znaczenie]()

Obsługa mailowa klienta ma duże znaczenie

... ), prośba o przesłanie bezpłatnych próbek czy gadżetów związanych z działalnością przedsiębiorstwa, uzyskanie informacji o bieżących promocjach. Zdecydowana większość, bo aż ponad 69% ... Klienta jest ważny (raczej ważny i bardzo ważny) w sumie dla ponad 83% badanych. Uzyskiwanie odpowiedzi na każdego maila Otrzymywanie odpowiedzi ze strony firmy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Płatnik dalej monopolistą [© Nmedia - Fotolia.com] Płatnik dalej monopolistą](https://s3.egospodarka.pl/grafika/Platnik/Platnik-dalej-monopolista-Qq30bx.jpg)

![Obsługa klienta w opinii zarządu [© Scanrail - Fotolia.com] Obsługa klienta w opinii zarządu](https://s3.egospodarka.pl/grafika/badania-kadry-zarzadzajacej/Obsluga-klienta-w-opinii-zarzadu-apURW9.jpg)

![Jak e-commerce wpływa na centra handlowe? [© xy - Fotolia.com] Jak e-commerce wpływa na centra handlowe?](https://s3.egospodarka.pl/grafika2/e-commerce/Jak-e-commerce-wplywa-na-centra-handlowe-147675-150x100crop.jpg)

![Małe i średnie firmy a spam [© stoupa - Fotolia.com] Małe i średnie firmy a spam](https://s3.egospodarka.pl/grafika/SPAM/Male-i-srednie-firmy-a-spam-MBuPgy.jpg)

![Szkolenia pomagają ograniczyć ryzyko informatyczne [© Scanrail - Fotolia.com] Szkolenia pomagają ograniczyć ryzyko informatyczne](https://s3.egospodarka.pl/grafika/ryzyko-informatyczne/Szkolenia-pomagaja-ograniczyc-ryzyko-informatyczne-apURW9.jpg)

![AI i machine learning w służbie bezpieczeństwa [© alphaspirit - Fotolia.com] AI i machine learning w służbie bezpieczeństwa](https://s3.egospodarka.pl/grafika2/nowe-technologie/AI-i-machine-learning-w-sluzbie-bezpieczenstwa-222136-150x100crop.jpg)

![Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony [© Gerd Altmann z Pixabay] Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony](https://s3.egospodarka.pl/grafika2/poczta-elektroniczna/Ataki-na-firmowa-poczte-e-mail-Techniki-cyberprzestepcow-i-sposoby-ochrony-262939-150x100crop.jpg)

![Big Data: korzyści i zagrożenia [© Egor - Fotolia.com] Big Data: korzyści i zagrożenia](https://s3.egospodarka.pl/grafika2/Big-Data/Big-Data-korzysci-i-zagrozenia-196238-150x100crop.jpg)

![Nowe aktualizacje w Google Workspace [© pixabay.com] Nowe aktualizacje w Google Workspace](https://s3.egospodarka.pl/grafika2/Google-Workspace/Nowe-aktualizacje-w-Google-Workspace-243514-150x100crop.jpg)

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?](https://s3.egospodarka.pl/grafika//CRM-czy-to-sie-oplaca-iG7AEZ.jpg)

![Teta Biznes Partner na SQL [© Nmedia - Fotolia.com] Teta Biznes Partner na SQL](https://s3.egospodarka.pl/grafika/teta-biznes-partner/Teta-Biznes-Partner-na-SQL-Qq30bx.jpg)

![Strategie agresywne: część 1 [© Minerva Studio - Fotolia.com] Strategie agresywne: część 1](https://s3.egospodarka.pl/grafika/strategie-agresywne/Strategie-agresywne-czesc-1-iG7AEZ.jpg)

![Badanie kondycji polskich firm 2006 [© Scanrail - Fotolia.com] Badanie kondycji polskich firm 2006](https://s3.egospodarka.pl/grafika/sektor-MSP/Badanie-kondycji-polskich-firm-2006-apURW9.jpg)

![Czy ufamy pracodawcy? [© Scanrail - Fotolia.com] Czy ufamy pracodawcy?](https://s3.egospodarka.pl/grafika/szef/Czy-ufamy-pracodawcy-apURW9.jpg)

![Reklama mobilna przyszłością branży [© Scanrail - Fotolia.com] Reklama mobilna przyszłością branży](https://s3.egospodarka.pl/grafika/reklama-mobilna/Reklama-mobilna-przyszloscia-branzy-apURW9.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Strategia CSR to rzadkość [© momius - Fotolia.com] Strategia CSR to rzadkość](https://s3.egospodarka.pl/grafika2/CSR/Strategia-CSR-to-rzadkosc-114875-150x100crop.jpg)

![Najważniejsze trendy na rynku IT 2014 [© ra2 studio - Fotolia.com] Najważniejsze trendy na rynku IT 2014](https://s3.egospodarka.pl/grafika2/technologie-informatyczne/Najwazniejsze-trendy-na-rynku-IT-2014-131049-150x100crop.jpg)

![Polskie firmy 2016: warunki prowadzenia biznesu [© alphaspirit - Fotolia.com] Polskie firmy 2016: warunki prowadzenia biznesu](https://s3.egospodarka.pl/grafika2/polskie-firmy/Polskie-firmy-2016-warunki-prowadzenia-biznesu-173151-150x100crop.jpg)

![Wyłącz Wi-Fi zanim wpędzisz się w kłopoty [© selinofoto - Fotolia.com] Wyłącz Wi-Fi zanim wpędzisz się w kłopoty](https://s3.egospodarka.pl/grafika2/Wi-Fi/Wylacz-Wi-Fi-zanim-wpedzisz-sie-w-klopoty-209511-150x100crop.jpg)

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów](https://s3.egospodarka.pl/grafika2/cyberataki/Cyfrowa-tozsamosc-na-celowniku-hakerow-263139-150x100crop.jpg)

![Mity polskiej telekomunikacji [© pizuttipics - Fotolia.com] Mity polskiej telekomunikacji](https://s3.egospodarka.pl/grafika/PIIT/Mity-polskiej-telekomunikacji-QhDXHQ.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Tydzień 1/2008 (01-06.01.2008) [© RVNW - Fotolia.com] Tydzień 1/2008 (01-06.01.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-1-2008-01-06-01-2008-vgmzEK.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Jaki podatek od nieruchomości w 2025 roku? [© Freepik] Jaki podatek od nieruchomości w 2025 roku?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-w-2025-roku-261260-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![e-Doręczenia dla każdego. Jak założyć skrzynkę? [© Freepik] e-Doręczenia dla każdego. Jak założyć skrzynkę?](https://s3.egospodarka.pl/grafika2/e-Doreczenia/e-Doreczenia-dla-kazdego-Jak-zalozyc-skrzynke-265425-150x100crop.jpg)

![Rynek najmu w trendzie wzrostowym [© Freepik] Rynek najmu w trendzie wzrostowym](https://s3.egospodarka.pl/grafika2/rynek-najmu/Rynek-najmu-w-trendzie-wzrostowym-265442-150x100crop.jpg)

![Boom na rynku nowych mieszkań za rogatkami metropolii [© Freepik] Boom na rynku nowych mieszkań za rogatkami metropolii](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Boom-na-rynku-nowych-mieszkan-za-rogatkami-metropolii-265438-150x100crop.jpg)

![Odszkodowanie od linii lotniczych - nawet jeśli to wycieczka z biura podróży [© Freepik] Odszkodowanie od linii lotniczych - nawet jeśli to wycieczka z biura podróży](https://s3.egospodarka.pl/grafika2/opozniony-lot/Odszkodowanie-od-linii-lotniczych-nawet-jesli-to-wycieczka-z-biura-podrozy-265417-150x100crop.jpg)

![Deregulacja. Liczba mediacji w postępowaniach administracyjnych wzrośnie? [© Freepik] Deregulacja. Liczba mediacji w postępowaniach administracyjnych wzrośnie?](https://s3.egospodarka.pl/grafika2/deregulacja/Deregulacja-Liczba-mediacji-w-postepowaniach-administracyjnych-wzrosnie-265432-150x100crop.jpg)