-

!["Oracle 9iAS: Building J2EE Applications" - recenzja książki [© Minerva Studio - Fotolia.com] "Oracle 9iAS: Building J2EE Applications" - recenzja książki]()

"Oracle 9iAS: Building J2EE Applications" - recenzja książki

... w oparciu o kontener Oracle 9iAS Containers For J2EE (OC4J), począwszy od zainstalowania i skonfigurowania serwera aplikacji oraz OC4J, poprzez pisanie programów za pomocą ... procesy biznesowe, a skończywszy na projektowaniu i instalacji webowego interfejsu do systemu za pomocą serwletów i JSP. Książka "Oracle 9iAS: Building J2EE™ Applications" ...

Tematy: -

![Rozwój wirusów a luki w MacOS X Rozwój wirusów a luki w MacOS X]()

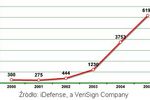

Rozwój wirusów a luki w MacOS X

... Komputery out-of-the-box działające pod kontrolą systemu MacOS X, są bezpieczniejsze niż te działające pod kontrolą innych platform. Uniksowy model bezpieczeństwa systemu MacOS X jest ... spowodować wykonanie dowolnego kodu, który może następnie zostać wykorzystany do zainstalowania trojana lub innego złośliwego programu na komputerze ofiary. Exploit ...

-

![Kaspersky Lab: szkodliwe programy V 2011 Kaspersky Lab: szkodliwe programy V 2011]()

Kaspersky Lab: szkodliwe programy V 2011

... Teraz pojawiła się również wersja 64-bitowa. Atak rozpoczyna się od zainstalowania na komputerze downloadera ZeroAccess za pośrednictwem drive-by download. Po określeniu, ... przy pomocy pakietu exploitów BlackHole, zawiera dwa sterowniki typu rootkit (jeden dla systemu x32, drugi dla x64) o tej samej funkcjonalności. Szkodliwy program jest instalowany ...

-

![Kaspersky Lab: szkodliwe programy IV 2012 Kaspersky Lab: szkodliwe programy IV 2012]()

Kaspersky Lab: szkodliwe programy IV 2012

... zawsze zmieniły sposób, w jaki postrzegamy krajobraz bezpieczeństwa systemu Mac OS X: pierwszy dotyczył masowego wykorzystywania tego systemu, drugi wykorzystania Mac OS X w ramach złożonych, ... , CVE 2008-5353 oraz CVE 2012-0507, lub był nakłaniany do pobrania i zainstalowania pliku JAR ze sfałszowanym podpisem firmy Apple. Jeżeli jeden z exploitów ...

-

![Oracle Java atakowana najczęściej w 2012 [© tiero - Fotolia.com] Oracle Java atakowana najczęściej w 2012]()

Oracle Java atakowana najczęściej w 2012

... zabezpieczeniach stanowi jedną z podstawowych metod stosowanych przez cyberprzestępców w celu zainstalowania szkodliwego oprogramowania na komputerach ofiar. Cyberprzestępcy wykorzystują ... Na drugim miejscu znalazła się Java (z 25% udziałem), natomiast różne wersje systemu Windows odpowiadały za 11% incydentów z wykorzystaniem exploitów. W 2012 roku ...

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

... w przeglądarce (pop-up), czy znacznym spowolnieniem działania systemu i zmienionym interfejsem systemu operacyjnego. Jednak współczesne złośliwe oprogramowanie w ... informatycznej, by znacząco ograniczyć ryzyko ataku. Należy zacząć od zainstalowania profesjonalnego programu antywirusowego, który będzie potrafił neutralizować nowo powstałe, nie ...

-

![O cyberbezpieczeństwo zadbaj także w podróży [© anyaberkut - Fotolia.com] O cyberbezpieczeństwo zadbaj także w podróży]()

O cyberbezpieczeństwo zadbaj także w podróży

... się w hotelu. Następnie podstępnie nakłaniali cel do pobrania i zainstalowania backdoora, który podszywał się pod aktualizację legalnego oprogramowania. Po aktywacji backdoor pobierał bardziej zaawansowane narzędzia w celu gromadzenia danych dotyczących systemu, przechwytywania wszystkich wprowadzanych informacji oraz polowania na hasła i inne ...

-

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?]()

Co zrobić, kiedy złapiesz malware?

... jednak ich modus operandi opiera się na przekonaniu użytkownika do zainstalowania malware. Jako wektory infekcji wykorzystywane są także nośniki fizyczne. ... problemie są bardzo jednoznaczne. Spowolnienie pracy systemu operacyjnego, liczne wyskakujące okienka lub coraz częstsze występowanie błędu systemu operacyjnego w postaci tzw. blue screen, ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... należeli – według ekspertów - użytkownicy iPhonów, którzy dokonywali tzw. jailbreaka w celu zainstalowania aplikacji osób trzecich. Obecnie ryzykują nawet ci, którzy instalują ... . Najistotniejszym usprawnieniem w TDSS w 2010 roku była implementacja obsługi 64-bitowego systemu operacyjnego. Modyfikacja ta została wykryta w sierpniu i została oznaczona ...

-

![Rotkity atakują 64-bitowy Windows [© stoupa - Fotolia.com] Rotkity atakują 64-bitowy Windows]()

Rotkity atakują 64-bitowy Windows

... wbudowane w 64-bitowe systemy Windows”. Oba rootkity posiadają podobną funkcjonalność. Blokują próby zainstalowania lub uruchomienia przez użytkowników popularnych programów antywirusowych i skutecznie chronią same siebie poprzez przechwytywanie i monitorowanie aktywności systemu. Podczas gdy rootkit sprawia, że komputer PC jest podatny na ataki ...

-

![Dzień Bezpiecznego Komputera. Jak zachować ostrożność w sieci? [© pixabay.com] Dzień Bezpiecznego Komputera. Jak zachować ostrożność w sieci?]()

Dzień Bezpiecznego Komputera. Jak zachować ostrożność w sieci?

... systemu, programu czy aplikacji to informacja, której nie powinniśmy ignorować. Regularna aktualizacja systemu to podstawowy krok do zachowania bezpieczeństwa naszego urządzenia, gdyż z każdą nową wersją systemu ... którzy, używając różnych argumentów, będą nas nakłaniać do zainstalowania tego rodzaju aplikacji na swoim komputerze. To typowe oszustwo, ...

-

![Więcej ataków na OS X i iOS Więcej ataków na OS X i iOS]()

Więcej ataków na OS X i iOS

... iOS, innego rzekomo bezpiecznego systemu. Jednak wirusy i inne rodzaje szkodliwego oprogramowania to nie jedyne zagrożenia dla użytkowników Maków. Ataki sieciowe i oszustwa online nie wymagają zainstalowania szkodliwego oprogramowania na urządzeniu ofiary. Jednym z takich zagrożeń jest phishing. Co ciekawe, odsetek użytkowników systemu OS X, którzy ...

-

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015]()

Ewolucja złośliwego oprogramowania I kw. 2015

... LogMeIna, które są przechowywane w rejestrze systemu, aby skłonić użytkowników do ich ponownego wpisania. Według badaczy, keylogger ten jest potencjalnie wykorzystywany do kradzieży danych uwierzytelniających zdalny dostęp, które są niezbędne do włamania się do systemów point-of-sale oraz zainstalowania PoSeidona. Jak tylko osoby stojące ...

-

![Spyware FinFisher wraca jeszcze groźniejszy Spyware FinFisher wraca jeszcze groźniejszy]()

Spyware FinFisher wraca jeszcze groźniejszy

... w języku birmańskim zawierającej zainfekowane instalatory oraz próbki FinFishera dla systemu Android. Odkrycie to skłoniło badaczy z firmy Kaspersky do kontynuowania badań ... infekowana ofiara jest zamierzonym celem. Dopiero wtedy serwer wydaje polecenie zainstalowania pełnoprawnego trojana. FinFisher został poddany zaciemnianiu przy pomocy czterech ...

-

![Specjaliści nie ufają Microsoftowi [© Nmedia - Fotolia.com] Specjaliści nie ufają Microsoftowi]()

Specjaliści nie ufają Microsoftowi

... użytkowników Windowsa. Równocześnie ankieta dostarczyła informacji, że aż 89% użytkowników używa systemu Microsoftu do zadań, w których bezpieczeństwo jest kwestią kluczową. Pomimo tego ... zaburzyć pracę sprawnego systemu, szkoda im też czasu na instalowanie kolejnych poprawek. Inna sprawa, że nie wszystkie patche są łatwe do zainstalowania, jak to ...

Tematy: bezpieczeństwo -

![G DATA: szkodliwe oprogramowanie I-VI 2009 G DATA: szkodliwe oprogramowanie I-VI 2009]()

G DATA: szkodliwe oprogramowanie I-VI 2009

... wszystkich złośliwych programów stwierdzonych w drugim półroczu zostało napisanych dla systemu Windows. Jak podaje raport zmalała nieco ilość programów ... nieuczciwych chwytów, wabiących internautów do odwiedzin danej strony lub zainstalowania plików. Nowych manewrów zmyłkowych eksperci spodziewają się zwłaszcza w sieciach społecznościowych ...

-

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere]()

Symantec Norton Everywhere

... niewielkiej aplikacji, która automatycznie skonfiguruje usługę. Również od czerwca usługa Norton DNS Beta zapewni użytkownikom systemu Android szybszy i bezpieczniejszy dostęp do sieci wi-fi za pośrednictwem łatwej do zainstalowania aplikacji. Aplikacja ta będzie dostępna poprzez Android Market. Norton for Smart Devices Według firmy ...

-

![ZeuS-in-the-Mobile coraz groźniejszy ZeuS-in-the-Mobile coraz groźniejszy]()

ZeuS-in-the-Mobile coraz groźniejszy

... ZeuS, chce załogować się do systemu bankowości internetowej? Użytkownik otwiera stronę internetową swojego banku i loguje się do systemu. Komputerowa wersja ZeuSa ... Na telefon ofiary (patrz punkt 1) przychodzi wiadomość tekstowa z żądaniem zainstalowania uaktualnionego certyfikatu bezpieczeństwa lub innego niezbędnego oprogramowania. Jednak odnośnik ...

-

![Jak chronić dziecko w Internecie? Jak chronić dziecko w Internecie?]()

Jak chronić dziecko w Internecie?

... może wyszukać w sieci. Możliwe jest także ustawienie przeglądarki w trybie pełnoekranowym oraz zablokowanie menu systemu (wtedy dziecko nie ma dostępu do żadnych gier czy programów). Warto wiedzieć, że w momencie zainstalowania dodatkowej przeglądarki, trzeba wiedzieć jak odinstalować przeglądarkę systemową (nie jest to proste!), ewentualnie ...

-

![TETA zgodna z Windows XP [© Nmedia - Fotolia.com] TETA zgodna z Windows XP]()

TETA zgodna z Windows XP

... , że zaświadczenie ze strony firmy Microsoft o możliwości pełnej integracji naszego systemu z Windows XP, będzie bardziej wygodne dla naszych Klientów. Dzięki ... wyłącznie na potrzeby procesu certyfikacyjnego, gdyż takie były wymogi weryfikacji, próba zainstalowania innego programu na tym komputerze spowodowała, że musieliśmy całą procedurę ...

-

![Tydzień 42/2007 (15-21.10.2007) [© RVNW - Fotolia.com] Tydzień 42/2007 (15-21.10.2007)]()

Tydzień 42/2007 (15-21.10.2007)

... potencjalnych udziałowców litewskiej elektrowni. Glonass to rosyjski odpowiednik GPS - systemu nawigacji satelitarnej. Zostanie on w przyszłym roku udostępniony na rosyjskim rynku. Rosjanie kupili już dwie fabryki w Chinach, które będą produkować urządzenia do zainstalowania u użytkowników. By zapewnić swoje potrzeby energetyczne Słowacja będzie ...

-

![Phishing i scam: techniki hakerów Phishing i scam: techniki hakerów]()

Phishing i scam: techniki hakerów

... o wprowadzenie swojego loginu i hasła w celu uzyskania dostępu do systemu bankowości internetowej. Strona wyglądała identycznie jak strona banku Alfa ... . Inne wiadomości wysyłane w ramach takiego oszustwa oferują pobranie (czasem zakup) i zainstalowania programu umożliwiającego wykorzystanie takiej luki w zabezpieczeniu. W rzeczywistości program ...

-

![Trojan Obad rozprzestrzenia się przy użyciu botnetów Trojan Obad rozprzestrzenia się przy użyciu botnetów]()

Trojan Obad rozprzestrzenia się przy użyciu botnetów

... ostrzeżenie o niezapłaconych „długach”. Jednak i w tym przypadku, w celu zainstalowania trojana użytkownicy muszą uruchomić pobrany plik. Obad jest również ... zostanie przekierowany na wspomniane fałszywe strony (jednak na infekcję narażeni są tylko użytkownicy systemu Android). „W ciągu trzech miesięcy wykryliśmy 12 wersji trojana Obad. Wszystkie z ...

-

![Apple jeszcze bezpieczniejszy. Są nowe łatki [© SkyLine - Fotolia.com] Apple jeszcze bezpieczniejszy. Są nowe łatki]()

Apple jeszcze bezpieczniejszy. Są nowe łatki

... do zainstalowania na urządzeniu złośliwego oprogramowania. Aby zaktualizować swoje iPhone’a lub iPada należy wejść w Ustawienia/Ogólne/Uaktualnienia. Czytaj także: - iPhone czy iPad? Który z nich generuje większy ruch w sieci? - iPhone 7 rozczaruje? Komputery Mac Użytkownicy Maców i MacBooków zachęcani są przez producenta do aktualizacji systemu do ...

-

![Płyty główne ASUS ROG oraz Prime X399 Płyty główne ASUS ROG oraz Prime X399]()

Płyty główne ASUS ROG oraz Prime X399

... wycieki. Uwalnia to osobne gniazda dla przepływu, temperatury i pompy, dostępne dla zainstalowania osobnego układu chodzenia karty graficznej. Towarzyszący zestaw zintegrowanych gniazd ... zarządzanego układu chłodzenia dla całego systemu. Produktom z serii Prime nie jest także obce podkręcanie systemu. Są one wyposażone w takie same funkcje ...

-

![Agent Smith. Android pod ostrzałem nowego wirusa Agent Smith. Android pod ostrzałem nowego wirusa]()

Agent Smith. Android pod ostrzałem nowego wirusa

... złośliwe oprogramowanie do formy pierwotnej, tzn. pliku APK (plik instalacyjny systemu Android), który stanowi zasadniczą część ataku “Agenta Smitha”. Następnie aplikacja inicjująca wykorzystuje kilka znanych luk oprogramowania do zainstalowania właściwego programu złośliwego bez jakiejkolwiek interakcji z użytkownikiem. Na trzecim etapie ...

-

![Smartfony Samsung Galaxy A55 5G i A35 5G Smartfony Samsung Galaxy A55 5G i A35 5G]()

Smartfony Samsung Galaxy A55 5G i A35 5G

... pracy aplikacji, które jest fizycznie odizolowane od głównego procesora i pamięci systemu. Może pomóc chronić najważniejsze dane w urządzeniu, w tym dane odblokowania ekranu, ... poszukiwaniu potencjalnego złośliwego oprogramowania oraz blokować podejrzane polecenia i próby zainstalowania oprogramowania przez port USB. Nowi użytkownicy serii Galaxy ...

-

![Acer: z nowym rokiem nowa oferta Acer: z nowym rokiem nowa oferta]()

Acer: z nowym rokiem nowa oferta

... tego, serwer G700 jest wyposażony w wentylatory przystosowane do wymiany bez wyłączania systemu. Jest też zgodny z wieloma systemami operacyjnymi, co znacznie ułatwia jego ... pewność pracy. Serwer posiada zintegrowany kontroler SCSI Ultra160 oraz możliwość zainstalowania do 10 dysków SCSI Hot-Plug. Ciekawostką jest fakt zaimplementowania technologii ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... typów szkodliwego oprogramowania, keyloggery nie stanowią zagrożenia dla samego systemu. Są jednak poważnym zagrożeniem dla użytkowników, ponieważ mogą być ... ochrona proaktywna po stronie klienta, która ostrzega użytkownika w przypadku prób zainstalowania lub aktywowania oprogramowania rejestrującego uderzenia klawiszy. Główna wada tej metody ...

-

![G DATA: uwaga na fałszywy antyspyware [© stoupa - Fotolia.com] G DATA: uwaga na fałszywy antyspyware]()

G DATA: uwaga na fałszywy antyspyware

... programu o tym, że jego system jest zainfekowany. W rzeczywistości komputer jest zainfekowany od momentu zainstalowania w komputerze fałszywego oprogramowania antyszpiegowskigo. Następnie oprogramowanie przeprowadza „kompletne skanowanie systemu”, co zwykle kończy się wykryciem licznych „infekcji”. Program znajduje szkodliwe programy, ponieważ… sam ...

-

![Kryzys ożywia cyberprzestępczość [© stoupa - Fotolia.com] Kryzys ożywia cyberprzestępczość]()

Kryzys ożywia cyberprzestępczość

... America stali się obiektem ataku typu phishing, polegającego na skłonieniu ich do zainstalowania fałszywego certyfikatu elektronicznego. Dokonał tego gang znany pod nazwą Rock ... mogło się opłacać, ale są zbyt małe, aby poradzić sobie z katastrofą systemu informatycznego lub długotrwałym przestojem, zwłaszcza w trudnej sytuacji gospodarczej. Ataki te ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

... sterownik, który działa bardzo podobnie do rootkita: interpretuje funkcje jądra systemu operacyjnego, a przez to utrudnia usuwanie jego głównego komponentu. Luki w ... użyciu narzędzi hakerskich. W końcu szkodliwi użytkownicy mogą użyć botnetu w celu zainstalowania całej gamy programów adware. Na przykład, popularny program AdWare.Win32 ...

-

![Kaspersky Lab: szkodliwe programy X 2010 Kaspersky Lab: szkodliwe programy X 2010]()

Kaspersky Lab: szkodliwe programy X 2010

... .Win32.Murofet, który zainfekował dużą liczbę plików PE (pliki wykonywalne systemu Windows). Tym, co wyróżnia tego szkodnika, jest fakt, że generuje on odsyłacze ... datę i godzinę na zainfekowanym komputerze. Murofet uzyskuje aktualny rok, miesiąc, dzień i czas systemu, generuje dwa podwójne słowa, haszuje je przy użyciu md5, dodaje .biz, .org, .com ...

-

![Fałszywe antywirusy wciąż dochodowe Fałszywe antywirusy wciąż dochodowe]()

Fałszywe antywirusy wciąż dochodowe

... . Standardowo dla fałszywych aplikacji antywirusowych, OpenCloud oferuje użytkownikowi możliwość szybkiego wyleczenia systemu za cenę niecałych 53 dolarów. Jeżeli ktoś chciałby zakupić „ochronę ... W żadnym razie nie powinniśmy płacić za rozwiązanie, które próbuje nakłonić nas do zainstalowania go. Zawsze należy mieć pewność, że instalowane ...

-

![Zagrożenia internetowe 2013 wg Fortinet [© alphaspirit - Fotolia.com] Zagrożenia internetowe 2013 wg Fortinet]()

Zagrożenia internetowe 2013 wg Fortinet

... – za pomocą metod social engineering – podstępnie przekonuje użytkownika do zainstalowania składnika oprogramowania na smartfonie. Po jego zainstalowaniu cyberprzestępca może przejmować SMS-y ... na maszynie użytkownika, a następnie wymaga opłaty za usunięcie go z systemu. Według Guillaume’a Loveta, odstawowe kroki, które użytkownicy mogą podjąć, aby ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

!["Oracle 9iAS: Building J2EE Applications" - recenzja książki [© Minerva Studio - Fotolia.com] "Oracle 9iAS: Building J2EE Applications" - recenzja książki](https://s3.egospodarka.pl/grafika//Oracle-9iAS-Building-J2EE-Applications-recenzja-ksiazki-iG7AEZ.jpg)

![Oracle Java atakowana najczęściej w 2012 [© tiero - Fotolia.com] Oracle Java atakowana najczęściej w 2012](https://s3.egospodarka.pl/grafika2/Oracle-Java/Oracle-Java-atakowana-najczesciej-w-2012-111050-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![O cyberbezpieczeństwo zadbaj także w podróży [© anyaberkut - Fotolia.com] O cyberbezpieczeństwo zadbaj także w podróży](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/O-cyberbezpieczenstwo-zadbaj-takze-w-podrozy-155817-150x100crop.jpg)

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?](https://s3.egospodarka.pl/grafika2/malware/Co-zrobic-kiedy-zlapiesz-malware-247586-150x100crop.jpg)

![Rotkity atakują 64-bitowy Windows [© stoupa - Fotolia.com] Rotkity atakują 64-bitowy Windows](https://s3.egospodarka.pl/grafika/ataki-hakerskie/Rotkity-atakuja-64-bitowy-Windows-MBuPgy.jpg)

![Dzień Bezpiecznego Komputera. Jak zachować ostrożność w sieci? [© pixabay.com] Dzień Bezpiecznego Komputera. Jak zachować ostrożność w sieci?](https://s3.egospodarka.pl/grafika2/Dzien-Bezpiecznego-Komputera/Dzien-Bezpiecznego-Komputera-Jak-zachowac-ostroznosc-w-sieci-240934-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2015-157446-150x100crop.jpg)

![Specjaliści nie ufają Microsoftowi [© Nmedia - Fotolia.com] Specjaliści nie ufają Microsoftowi](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Specjalisci-nie-ufaja-Microsoftowi-Qq30bx.jpg)

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Norton-Everywhere-Qq30bx.jpg)

![TETA zgodna z Windows XP [© Nmedia - Fotolia.com] TETA zgodna z Windows XP](https://s3.egospodarka.pl/grafika/teta-biznes-partner/TETA-zgodna-z-Windows-XP-Qq30bx.jpg)

![Tydzień 42/2007 (15-21.10.2007) [© RVNW - Fotolia.com] Tydzień 42/2007 (15-21.10.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-42-2007-15-21-10-2007-sNRO59.jpg)

![Apple jeszcze bezpieczniejszy. Są nowe łatki [© SkyLine - Fotolia.com] Apple jeszcze bezpieczniejszy. Są nowe łatki](https://s3.egospodarka.pl/grafika2/Apple/Apple-jeszcze-bezpieczniejszy-Sa-nowe-latki-187559-150x100crop.jpg)

![G DATA: uwaga na fałszywy antyspyware [© stoupa - Fotolia.com] G DATA: uwaga na fałszywy antyspyware](https://s3.egospodarka.pl/grafika/programy-antywirusowe/G-DATA-uwaga-na-falszywy-antyspyware-MBuPgy.jpg)

![Kryzys ożywia cyberprzestępczość [© stoupa - Fotolia.com] Kryzys ożywia cyberprzestępczość](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Kryzys-ozywia-cyberprzestepczosc-MBuPgy.jpg)

![Zagrożenia internetowe 2013 wg Fortinet [© alphaspirit - Fotolia.com] Zagrożenia internetowe 2013 wg Fortinet](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-internetowe-2013-wg-Fortinet-113406-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)