-

![Dr.Web: zagrożenia internetowe w XI 2014 r. Dr.Web: zagrożenia internetowe w XI 2014 r.]()

Dr.Web: zagrożenia internetowe w XI 2014 r.

... "zasoby przedsiębiorstw", która pozwala firmom na ominięcie sklepu AppStore i zainstalowanie aplikacji na urządzeniach swoich pracowników. Cyberprzestępcy coraz częściej atakują komputery i ... przekazywane do ich węzła sieci TOR. Tak więc, jeśli ich ruch jest przekazywany za pomocą złośliwego węzła sieci, systemy użytkowników mogą zostać bardzo ...

-

![Ransomware CryptoWall znów uderza [© tonsnoei - Fotolia.com] Ransomware CryptoWall znów uderza]()

Ransomware CryptoWall znów uderza

... . Podsumowując, jeśli użytkownik jest w trybie offline lub jest zalogowany do sieci, a komenda „call home” zawodzi, szkodliwe oprogramowanie musi przetrwać dłużej, ... i usunięcie szkodliwego oprogramowania. Ostatnią rzeczą, której życzy sobie haker jest zainstalowanie antywirusa, który wykryje zagrożenie i usunie wszystkie zainfekowane pliki. Co robić ...

-

![Sprzęt elektroniczny na Pierwszą Komunię? Pamiętaj o zagrożeniach Sprzęt elektroniczny na Pierwszą Komunię? Pamiętaj o zagrożeniach]()

Sprzęt elektroniczny na Pierwszą Komunię? Pamiętaj o zagrożeniach

... . Niewykluczone, że podobny los spotka smartfona. Stąd dobrym pomysłem jest zainstalowanie oprogramowania służącego do lokalizacji telefonu, oferowane m.in przez firmę G DATA ... online Nasze dziecko nie musi przedstawiać się wszystkim użytkownikom globalnej sieci, tym bardziej, że liczba cyberprzestępców wciąż rośnie. Podawanie prawdziwego imienia ...

-

![Czy w dobie internetu telewizja dla dzieci ma jeszcze sens? [© Myst - Fotolia.com] Czy w dobie internetu telewizja dla dzieci ma jeszcze sens?]()

Czy w dobie internetu telewizja dla dzieci ma jeszcze sens?

... tylko szukają w sieci odcinków ulubionych kreskówek i zabawnych filmików, chętnie śledzą także youtuberów popularnych wśród rówieśników. Czytaj także: - Dziecko w sieci potrzebuje ochrony i ... gry, z których korzystają ich koledzy i koleżanki, jednak zgodę na zainstalowanie aplikacji muszą wyrazić rodzice. Polskie dzieci mają zainstalowanych średnio ...

-

![Uwaga na fałszywe karty podarunkowe Uwaga na fałszywe karty podarunkowe]()

Uwaga na fałszywe karty podarunkowe

... różne zadania, których liczba i rodzaj zależą od sieci partnerskiej, do której przekierowywany jest użytkownik. Może na przykład zostać poproszony o wypełnienie formularza, pozostawienie numeru telefonu lub adresu e-mail, subskrybowanie płatnej wiadomości SMS, zainstalowanie oprogramowania wyświetlającego reklamy itd. Rezultat jest przewidywalny ...

-

![Polska: wydarzenia tygodnia 5/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 5/2019]()

Polska: wydarzenia tygodnia 5/2019

... miały duże znaczenie przy ocenie szans tej partii na dłuższe zainstalowanie się w gronie parlamentarnym. Radzimy obserwowanie dalszego rozwijania się inicjatyw przedstawionych przez ... na zasadzie placówek pocztowych. Planowane zmiany miały uderzyć przede wszystkim w sklepy sieci Żabka. Projekt ustawy miał być przedstawiany w Sejmie 5 grudnia, ale ten ...

-

![Europa: wydarzenia tygodnia 38/2019 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 38/2019]()

Europa: wydarzenia tygodnia 38/2019

... można pozyskać na czarnym rynku. Kartele narkotykowe, terroryści i inne sieci przestępcze mogą wykorzystywać wysokiej jakości kamery i urządzenia do inwigilacji ... obserwację, ewentualnie pojmać i przesłuchiwać. Nieco później dobrym rozwiązaniem było zdalne zainstalowanie złośliwego oprogramowanie na komputerze. Ale nawet wówczas istniały ograniczone ...

-

![Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię]()

Kaspersky: cyberprzestępcy coraz częściej sięgają po pornografię

... komputerów PC pada ofiarą trojanów, które umożliwiają późniejsze zainstalowanie innych rodzajów szkodliwego oprogramowania. Zagrożenia związane z pornografią ... w stosunku do 2018 roku. To pokazuje, że – w przeciwieństwie do 2018 r. – cyberprzestępcze sieci zainfekowanych urządzeń (tzw. botnety) uporczywie atakują tych samych użytkowników. Problem ...

-

![10 lekcji z ataku hakerskiego na Michała Dworczyka [© pixabay.com] 10 lekcji z ataku hakerskiego na Michała Dworczyka]()

10 lekcji z ataku hakerskiego na Michała Dworczyka

... tych samych haseł w różnych miejscach Twoje hasło na pewno jest już w sieci. Możesz się o tym przekonać, korzystając z serwisu o nazwie ‘have i been pwned?’ ... maila, który wymaga natychmiastowej reakcji, czy fałszywego agenta dzwoniącego z banku i proszącego o zainstalowanie aplikacji na telefonie. Nigdy nie wolno tego robić. Nigdy! Zawsze ...

-

![Zniżka za aplikację sklepu, czyli jak Polacy dbają o bezpieczeństwo smartfonów Zniżka za aplikację sklepu, czyli jak Polacy dbają o bezpieczeństwo smartfonów]()

Zniżka za aplikację sklepu, czyli jak Polacy dbają o bezpieczeństwo smartfonów

... trzeba pamiętać, instalując nowe aplikacje? Jeśli użytkownik decyduje się na zainstalowanie na smartfonie aplikacji, nie tylko w celu zdobycia zniżki, warto upewnić ... linki na Facebooku i w wyszukiwarce Google. Cyberprzestępcy coraz częściej umieszczają w sieci reklamy fałszywego oprogramowania podszywającego się pod znane aplikacje. Wtóruje mu ...

-

![Kodek wideo dla komórek [© Nmedia - Fotolia.com] Kodek wideo dla komórek]()

Kodek wideo dla komórek

... plików pomiędzy urządzeniami pracującymi w różnych formatach kodowania. Ale jak przyznaje Krasimir Kolarov, współzałożyciel i szef wykonawczy Droplet, jednym z możliwych rozwiązań jest "zainstalowanie serwera po stronie operatora sieci komórkowej, który dokonywałby transformacji różnych formatów kompresji wideo na jeden, kompatybilny z telefonem".

Tematy: kodeki, kodeki wideo -

![Wirusy i trojany I 2005 [© Scanrail - Fotolia.com] Wirusy i trojany I 2005]()

Wirusy i trojany I 2005

... . Są to niewielkie aplikacje automatycznie instalowane wraz z klientami popularnych programów do wymiany plików w sieci (Kazaa) lub z programem wyszukującym iMash. Po zainstalowaniu Gatora użytkownicy są bombardowani reklamowymi pop-upami za ... opcji automatycznego usunięcia, a bywa, że jedynym sposobem na ich pozbycie jest... ponowne zainstalowanie ...

-

![Sieciowe zagrożenia IV-VI 2005 Sieciowe zagrożenia IV-VI 2005]()

Sieciowe zagrożenia IV-VI 2005

... było nie tylko jak najszybsze i najszersze ich rozprzestrzenianie, ale również zainstalowanie w systemie innych złośliwych kodów. Jednym z takich przykładów jest rodzina ... zagrożeniem. Polega ona na powiadamianiu serwerów DNS o adresach używanych podczas korzystania z sieci Internet. W ten sposób użytkownik wpisując adres swojego banku może otworzyć ...

-

![Tablet-notebook Acer TravelMate C200 Tablet-notebook Acer TravelMate C200]()

Tablet-notebook Acer TravelMate C200

... moduły Acer MediaBay, przystosowane do wymiany bez wyłączania komputera, umożliwiają zainstalowanie drugiego akumulatora, dwuwarstwowej nagrywarki DVD lub dysku twardego o pojemności ... Certified™, jak również zintegrowany moduł Bluetooth® umożliwiający podłączenie do sieci osobistej (PAN). Wszystkie modele są wyposażone w pełną gamę portów ...

-

![Niebezpieczny święty Walenty [© Scanrail - Fotolia.com] Niebezpieczny święty Walenty]()

Niebezpieczny święty Walenty

... . Internet Security Systems (ISS), amerykański producent rozwiązań w zakresie bezpieczeństwa sieci, przeprowadził badanie internetowych serwisów randkowych na świecie. Badanie ujawniło, ... przed tego rodzaju atakami, ISS zaleca użytkownikom komputerów zainstalowanie wszystkich dostępnych aktualizacji i poprawek systemów operacyjnych, przeglądarek ...

-

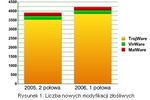

![Ewolucja złośliwego oprogramowania I-VI 2006 Ewolucja złośliwego oprogramowania I-VI 2006]()

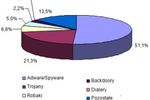

Ewolucja złośliwego oprogramowania I-VI 2006

... kluczowy element podczas kradzieży poufnych informacji czy tworzenia botnetów (sieci zainfekowanych komputerów). Właśnie dlatego cieszą się popularnością wśród złośliwych ... niewielkim, wyspecjalizowanym programem typu Trojan-Downloader. Zadaniem takiego trojana jest zainstalowanie w systemie innych złośliwych programów: bardzo często są to Backdoory ...

-

![VoIP w firmie - sprzęt czy oprogramowanie? [© stoupa - Fotolia.com] VoIP w firmie - sprzęt czy oprogramowanie?]()

VoIP w firmie - sprzęt czy oprogramowanie?

... przypadku, gdy znacznie wzrośnie zapotrzebowanie na linie konieczne okazać się może zainstalowanie równolegle kolejnych centralek lub wymiana istniejącej na nową o większych ... połączenia telefoniczne mogą być na przykład realizowane za pomocą istniejącej sieci IP bez dodatkowych kosztów i z zachowaniem poufności (Voice over VPN). Ostateczna ...

-

![Notebook Acer Aspire One Notebook Acer Aspire One]()

Notebook Acer Aspire One

... standardowo wyposażony we wbudowaną kartę 802.11b/g WiFi umożliwiającą dostęp do sieci bezprzewodowych. Wybrane modele są też oferowane z bezprzewodowymi interfejsami WiMAX lub ... wbudowany moduł SDRAM 512 MB; możliwość rozbudowy do 1 GB/1,5 GB poprzez zainstalowanie jednego modułu soDIMM 512 MB/1 GB Wyświetlacz: TFT LCD Acer CrystalBrite (jasność 180 ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... kont e-mail połączonych z numerami ICQ wymaga potężnego komputera, a nawet sieci. Jednak najpopularniejszą metodą kradzieży numerów ICQ jest wykorzystanie szkodliwych programów ... poprzez klikanie odsyłaczy w wiadomościach wysyłanych za pośrednictwem komunikatora internetowego. Zainstalowanie najnowszej wersji ICQ pobranej z oficjalnej strony ICQ może ...

-

![Projektory InFocus z portem DisplayLink Projektory InFocus z portem DisplayLink]()

Projektory InFocus z portem DisplayLink

... charakteryzują się portem WirelessReady, do którego można podłączyć zewnętrzny moduł sieci bezprzewodowej – LiteShow II. Projektory wykonane są w technologii DLP (Texas Instruments) i ... USB w komputerze - możliwe jest jednoczesne przesyłanie obrazu, jak i dźwięku. Zainstalowanie odpowiednich sterowników (Windows XP oraz Vista) powoduje, że komputer ...

-

![Cyberprzestępcy zarobili 10 mln euro [© stoupa - Fotolia.com] Cyberprzestępcy zarobili 10 mln euro]()

Cyberprzestępcy zarobili 10 mln euro

... przeznaczonych dla osób dorosłych, podczas pobierania plików za pośrednictwem sieci P2P, podczas odbierania elektronicznych kartek z życzeniami, podczas pobierania plików ... dysponującym programami antywirusowymi, które nie są w stanie wykryć zagrożenia, zainstalowanie odpowiedniego systemu zabezpieczeń, stworzonego specjalnie w celu wykrywania i ...

-

![Ataki na banki - techniki hakerów Ataki na banki - techniki hakerów]()

Ataki na banki - techniki hakerów

... rozwiązanie antywirusowe - jest to, że szkodliwe programy infekujące systemy za pośrednictwem sieci są umieszczane na serwerze sieciowym. To oznacza, że cyberprzestępcy ... lepszym rozwiązaniem jest token kryptograficzny, ponieważ nie jest możliwe zainstalowanie dodatkowego oprogramowania na takim tokenie. Idealnym rozwiązaniem byłyby oddzielne ...

-

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe]()

Wzrost ataków na serwisy społecznościowe

... Security Labs – centrum badawczego producenta programów antywirusowych G DATA Software – sieci społecznościowe od dawna są obserwowane i wykorzystywane przez cyberprzestępców, a zjawiska ... przez przestępców strony WWW. Po wejściu na stronę użytkownik proszony jest o zainstalowanie programu wymaganego do właściwego wyświetlenia strony. Program ten jest ...

-

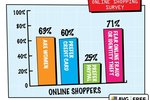

![Zakupy online: jak być bezpiecznym? Zakupy online: jak być bezpiecznym?]()

Zakupy online: jak być bezpiecznym?

... postanawiasz wydać pieniądze przez internet, oczekujesz, że istnieje jakiś rodzaj ochrony konsumenta w sieci. Niepokojący wzrost liczby oszustw internetowych został przez niektóre rządy powiązany z ... . Prostym sposobem na zagwarantowanie sobie bezpieczeństwa jest zainstalowanie podstawowych warstw zabezpieczeń. Należy ponadto pamiętać, że ...

-

![Sophos: bezpieczeństwo IT I-VI 2010 [© Scanrail - Fotolia.com] Sophos: bezpieczeństwo IT I-VI 2010]()

Sophos: bezpieczeństwo IT I-VI 2010

... praktykę oraz czy sieci komputerowe prywatnych firm w innych krajach to dozwolone cele. Niektóre kluczowe wnioski z badania wskazują na rozluźnione podejście do przestępczości internetowej sponsorowanej przez państwo: 63% ankietowanych uważa, że szpiegowanie innych narodów przez włamanie lub zainstalowanie szkodliwego oprogramowania jest ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... . Skala infekcji RootSmarta pozwoliła szkodliwym użytkownikom zarobić na swojej sieci zainfekowanych telefonów. Zastosowali najczęściej wykorzystywaną metodę wśród ... docelową systemu bankowości online jednego z rosyjskich banków. Użytkowników proszono o pobranie i zainstalowanie programu, który był rzekomo niezbędny do uzyskania dostępu do ...

-

![Bank Pekao: PeoPay również w bankomatach [© Artur Marciniec - Fotolia.com] Bank Pekao: PeoPay również w bankomatach]()

Bank Pekao: PeoPay również w bankomatach

... Warszawie stoi 18 urządzeń Banku. 59% wszystkich bankomatów mieści się w placówkach Pekao. Zainstalowanie aplikacji PeoPay jest bardzo krótkie – trwa ok. 3 minut. Wystarczy pobrać ją ... telefony Samsung Galaxy S3 (ok. 14%) oraz S2 (ok. 9%). Wśród sieci komórkowych, działających na polskim rynku, z PeoPay korzystali najczęściej abonenci Play (ok. 27 ...

-

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013]()

Szkodliwe programy mobilne 2013

... wykrycie jest możliwe poprzez technologie chmury zaimplementowane przez firmę w sieci Kaspersky Security Network, która pozwala naszym produktom zminimalizować czas ... możliwości: kradzież tożsamości, wysyłanie wiadomości tekstowych na dowolny numer. Zainstalowanie tego rodzaju aplikacji może spowodować kradzież pieniędzy z konta mobilnego. Może ...

-

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup]()

Ransomware: trojan Koler wyłudza okup

... najmniej 48 szkodliwych stron pornograficznych wykorzystywanych przez operatorów Kolera. Wykorzystanie sieci pornograficznej dla tego oprogramowania ransomware nie jest przypadkowe: ofiary są ... , to drugie przekierowanie może prowadzić do trzech różnych scenariuszy: Zainstalowanie mobilnego oprogramowania ransomware o nazwie Koler. W przypadku gdy ...

-

![Jak wygląda cyberprzestępczość od kuchni? [© BillionPhotos.com - Fotolia.com] Jak wygląda cyberprzestępczość od kuchni?]()

Jak wygląda cyberprzestępczość od kuchni?

... bądź danych zgromadzonych w chmurze. Aby zdobyć dane logowania, potrzebne jest zainstalowanie na urządzeniu np. keyloggera, czyli prostego trojana zapisującego w swej pamięci ... w sposób oczywisty, przelewem na konto przestępcy. Zamiast tego kupuje on w sieci przedmioty, które następnie są wysyłane do siatki szeregowych żołnierzy/mułów. Muły wysyłają ...

-

![Oszustwo na Ray Ban Oszustwo na Ray Ban]()

Oszustwo na Ray Ban

... . Jedyną czynnością, którą należy wykonać, aby umieścić sfałszowany sklep w sieci, jest wprowadzenie danych docelowych do formularza. Sfałszowane strony często ... specjalnie przygotowane pod kątem technicznych ataków, mających na celu zainstalowanie na komputerze nieświadomego użytkowniku szkodliwych aplikacji malware. Tego typu zdarzenie nie ...

-

![QuadRooter: nowa groźna luka zagraża 900 milionom użytkowników Androida [© Maksim Kabakou - Fotolia.com] QuadRooter: nowa groźna luka zagraża 900 milionom użytkowników Androida]()

QuadRooter: nowa groźna luka zagraża 900 milionom użytkowników Androida

... przez producenta jeszcze w fabryce, wszelkie dziury mogą zostać naprawione jedynie przez zainstalowanie łatki dostarczonej przez producenta. Ci jednak mogą je stworzyć ... czytaj żądania dostępu dla nowoinstalowanych aplikacji; Używaj tylko znanych, zaufanych sieci Wi-Fi; Rozważ stosowanie rozwiązań ochronnych dla systemów mobilnych. Badacze firmy ...

-

![Co linie lotnicze przygotowały na rok 2017? Są nowinki [© whitelook - Fotolia.com] Co linie lotnicze przygotowały na rok 2017? Są nowinki]()

Co linie lotnicze przygotowały na rok 2017? Są nowinki

... Wiele wskazuje jednak na to, że rok 2017 przyczyni się do rozwoju sieci na pokładach samolotów. Takie plany ma m.in. British Airlines, który już ... . Do internetowej rewolucji dołączyły też linie Finnair, które od tego roku zapowiadają zainstalowanie szerokopasmowych łączy internetowych (osiągających od 12 Mbps na podróżnego) w kolejnych maszynach ...

-

![Złośliwe oprogramowanie: Android pod ostrzałem [© weedezign - Fotolia.com] Złośliwe oprogramowanie: Android pod ostrzałem]()

Złośliwe oprogramowanie: Android pod ostrzałem

... , które surfują w sieci za pośrednictwem tabletu lub smartfona, rośnie niemal z dnia na dzień. Nic zatem dziwnego, że użytkownicy urządzeń przenośnych znajdują się w centrum zainteresowania cyberprzestępców. Jedynym sposobem na zapewnienie sobie bezpieczeństwa jest regularna aktualizacja oprogramowania oraz zainstalowanie antywirusa - przekonuje ...

-

![Urządzenia wielofunkcyjne Brother MFC-L8690CDW i MFC-L9570CDW Urządzenia wielofunkcyjne Brother MFC-L8690CDW i MFC-L9570CDW]()

Urządzenia wielofunkcyjne Brother MFC-L8690CDW i MFC-L9570CDW

... żółtym o wydajności 1800 stron. Możliwe jest zainstalowanie opcjonalnych wysokowydajnych tonerów Brother, które jeszcze bardziej ograniczają koszty eksploatacji. Urządzenia wyposażono w blokadę Secure Function Lock 3.0, która pozwala ograniczyć dostęp do urządzenia poszczególnym użytkownikom w sieci na podstawie ich loginów. Dostęp do zapisanych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ransomware CryptoWall znów uderza [© tonsnoei - Fotolia.com] Ransomware CryptoWall znów uderza](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-CryptoWall-znow-uderza-169334-150x100crop.jpg)

![Czy w dobie internetu telewizja dla dzieci ma jeszcze sens? [© Myst - Fotolia.com] Czy w dobie internetu telewizja dla dzieci ma jeszcze sens?](https://s3.egospodarka.pl/grafika2/telewizja-dla-dzieci/Czy-w-dobie-internetu-telewizja-dla-dzieci-ma-jeszcze-sens-189009-150x100crop.jpg)

![Polska: wydarzenia tygodnia 5/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 5/2019](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-5-2019-vgmzEK.jpg)

![Europa: wydarzenia tygodnia 38/2019 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 38/2019](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-38-2019-sNRO59.jpg)

![10 lekcji z ataku hakerskiego na Michała Dworczyka [© pixabay.com] 10 lekcji z ataku hakerskiego na Michała Dworczyka](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/10-lekcji-z-ataku-hakerskiego-na-Michala-Dworczyka-238900-150x100crop.jpg)

![Kodek wideo dla komórek [© Nmedia - Fotolia.com] Kodek wideo dla komórek](https://s3.egospodarka.pl/grafika/kodeki/Kodek-wideo-dla-komorek-Qq30bx.jpg)

![Wirusy i trojany I 2005 [© Scanrail - Fotolia.com] Wirusy i trojany I 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-trojany-I-2005-apURW9.jpg)

![Niebezpieczny święty Walenty [© Scanrail - Fotolia.com] Niebezpieczny święty Walenty](https://s3.egospodarka.pl/grafika/phishing/Niebezpieczny-swiety-Walenty-apURW9.jpg)

![VoIP w firmie - sprzęt czy oprogramowanie? [© stoupa - Fotolia.com] VoIP w firmie - sprzęt czy oprogramowanie?](https://s3.egospodarka.pl/grafika/voip/VoIP-w-firmie-sprzet-czy-oprogramowanie-MBuPgy.jpg)

![Cyberprzestępcy zarobili 10 mln euro [© stoupa - Fotolia.com] Cyberprzestępcy zarobili 10 mln euro](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Cyberprzestepcy-zarobili-10-mln-euro-MBuPgy.jpg)

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Wzrost-atakow-na-serwisy-spolecznosciowe-apURW9.jpg)

![Sophos: bezpieczeństwo IT I-VI 2010 [© Scanrail - Fotolia.com] Sophos: bezpieczeństwo IT I-VI 2010](https://s3.egospodarka.pl/grafika/Sophos/Sophos-bezpieczenstwo-IT-I-VI-2010-apURW9.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Bank Pekao: PeoPay również w bankomatach [© Artur Marciniec - Fotolia.com] Bank Pekao: PeoPay również w bankomatach](https://s3.egospodarka.pl/grafika2/oferta-bankow/Bank-Pekao-PeoPay-rowniez-w-bankomatach-121687-150x100crop.jpg)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-150x100crop.jpg)

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup](https://s3.egospodarka.pl/grafika2/koler/Ransomware-trojan-Koler-wyludza-okup-141076-150x100crop.jpg)

![Jak wygląda cyberprzestępczość od kuchni? [© BillionPhotos.com - Fotolia.com] Jak wygląda cyberprzestępczość od kuchni?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Jak-wyglada-cyberprzestepczosc-od-kuchni-166043-150x100crop.jpg)

![QuadRooter: nowa groźna luka zagraża 900 milionom użytkowników Androida [© Maksim Kabakou - Fotolia.com] QuadRooter: nowa groźna luka zagraża 900 milionom użytkowników Androida](https://s3.egospodarka.pl/grafika2/Android/QuadRooter-nowa-grozna-luka-zagraza-900-milionom-uzytkownikow-Androida-179655-150x100crop.jpg)

![Co linie lotnicze przygotowały na rok 2017? Są nowinki [© whitelook - Fotolia.com] Co linie lotnicze przygotowały na rok 2017? Są nowinki](https://s3.egospodarka.pl/grafika2/linie-lotnicze/Co-linie-lotnicze-przygotowaly-na-rok-2017-Sa-nowinki-186630-150x100crop.jpg)

![Złośliwe oprogramowanie: Android pod ostrzałem [© weedezign - Fotolia.com] Złośliwe oprogramowanie: Android pod ostrzałem](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-Android-pod-ostrzalem-189719-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)