-

![Jak z koronawirusem walczą rządy? Polityka krajów wobec COVID-19 [© _psdesign1 - Fotolia.com] Jak z koronawirusem walczą rządy? Polityka krajów wobec COVID-19]()

Jak z koronawirusem walczą rządy? Polityka krajów wobec COVID-19

... PMI, dane o produkcji przemysłowej, pierwsze szacunki dotyczące PKB) potwierdzających zakres wstrząsu w pierwszym półroczu 2020, dlatego zasadnicze znaczenie będą ... utrzymania płynności przez sektor prywatny oraz zwiększenie zdolności operacyjnych krajowych systemów ochrony zdrowia. Poluzowane zostaną również unijne i krajowe przepisy podatkowe, aby ...

-

![Ochrona zdrowia w Polsce: indeks sprawności 2014 [© Guido Vrola - Fotolia.com] Ochrona zdrowia w Polsce: indeks sprawności 2014]()

Ochrona zdrowia w Polsce: indeks sprawności 2014

... ma rzeczywiście obrazować funkcjonowanie opieki medycznej to musi obejmować szeroki zakres parametrów dotyczących skuteczności i bezpieczeństwa. Mamy więc nadzieję, że w przyszłości zestaw wskaźników będzie się zmieniał”– mówi Mariusz Ignatowicz, lider zespołu ds. ochrony zdrowia w PwC. Do rozważenia pozostaje m.in.: rola wskaźników pokazujących ...

-

![Obawy o bezpieczeństwo danych hamują sprzedaż [© Artem - Fotolia.com] Obawy o bezpieczeństwo danych hamują sprzedaż]()

Obawy o bezpieczeństwo danych hamują sprzedaż

... Pomiar bieżących opóźnień w procesach sprzedaży: każda firma powinna ocenić jaki jest zakres problemów z ochroną prywatności danych i ich wpływ na opóźnienia związane ze ... można by ich uniknąć wdrażając bardziej zaawansowane i dojrzałe systemy do ochrony prywatności danych. Plan ochrony prywatności danych: jeśli taki plan nie istnieje obecnie w ...

-

![Procedura odwoławcza w programie Kapitał Ludzki [© Minerva Studio - Fotolia.com] Procedura odwoławcza w programie Kapitał Ludzki]()

Procedura odwoławcza w programie Kapitał Ludzki

... kalendarzowych od dnia doręczenia wnioskodawcy informacji o negatywnym rozpatrzeniu protestu. Zakres przedmiotowy odwołania nie może być rozszerzony, zdeterminowany ... pewne wyjście z sytuacji, gdy pozytywnie ocenione projekty zostają bez jakiejkolwiek ochrony prawnej. Mianowicie art. 52 § 3 ustawy z dnia 30 sierpnia 2002 roku prawo o postępowaniu ...

-

![Usługi ESCO a efektywność energetyczna Usługi ESCO a efektywność energetyczna]()

Usługi ESCO a efektywność energetyczna

... dla otwarcia rynku usług efektywności energetycznej. Ze względu na szeroki zakres zmian legislacyjnych koniecznych dla skutecznego otwierania usług ESCO Bellona Polska ... (2014-2020), środków tzw. Mechanizmu Norweskiego oraz środków Narodowego Funduszu Ochrony Środowiska i Gospodarki Wodnej (oraz funduszy wojewódzkich) i premii termomodernizacyjnej. ...

-

![Co piąty Polak wykupi ubezpieczenie na raka [© ptnphotof - Fotolia.com] Co piąty Polak wykupi ubezpieczenie na raka]()

Co piąty Polak wykupi ubezpieczenie na raka

... tego segmentu. Istotne jest jednak, jakiego zakresu ochrony szukają Polacy i kto miałby być tą ochroną objęty. Według badania Genworth Customer Focus, zdecydowana większość respondentów, którzy rozważają zakup ubezpieczenia na wypadek poważnej choroby, chciałaby żeby zakres ochrony ubezpieczeniowej objął całą rodzinę. Taki wariant wybrał ...

-

![Polska: wydarzenia tygodnia 35/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 35/2016]()

Polska: wydarzenia tygodnia 35/2016

... dla swoich uczniów. Szkoły wybierają towarzystwo, sumę ubezpieczenia, a także zakres ochrony i wysokość składki. Warto pamiętać, że takie ubezpieczenie jest fakultatywne i nie zawsze ... polisy, rodzice powinni zwrócić szczególna uwagę na zakres umowy ubezpieczeniowej. Wymiar ochrony różni się bowiem w zależności od poszczególnych ubezpieczycieli ...

-

![Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok [© DD Images - Fotolia.com] Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok]()

Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok

... , dynamiki, a także działań podejmowanych przez oszustów i kierunku ewolucji systemów ochrony eksperci są w stanie formułować prognozy na przyszłość tego sektora. To ... lepiej. Co przyniesie rok 2017? Prognozy na nadchodzący rok obejmują niezwykle szeroki zakres zagadnień. Od ransomware, poprzez ataki wycelowane w sprzęt i oprogramowanie firmware, po ...

-

![Niestabilność prawa największą bolączką sektora MŚP [© photoschmidt - Fotolia.com] Niestabilność prawa największą bolączką sektora MŚP]()

Niestabilność prawa największą bolączką sektora MŚP

... tłumaczeń niezbędnych dokumentów, ale i koszty przegranego procesu, a więc opłat zasądzonych na rzecz strony przeciwnej lub Skarbu Państwa, dodaje ekspert D.A.S. Ubezpieczenia ochrony prawnej, bardzo już mocno rozpowszechnione w krajach Europy Zachodniej, coraz bardziej przemawiają także do polskich przedsiębiorców. Prawie 90% z nich dostrzega ich ...

-

![Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu]()

Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu

... na tym, że wszystkie nowe wdrażane systemy posiadają wbudowane cyberbezpieczeństwo. To pozwoli uprościć dalsze procesy ochrony i umożliwi zespołowi ds. bezpieczeństwa testowanie nowych narzędzi ochrony na tych częściach infrastruktury. Zapewnij edukację i szkolenie dla wszystkich zespołów, w tym specjalistyczne szkolenie w zakresie bezpieczeństwa ...

-

![Aplikacja Threads - 100 mln użytkowników w 5 dni Aplikacja Threads - 100 mln użytkowników w 5 dni]()

Aplikacja Threads - 100 mln użytkowników w 5 dni

... tego stanu rzeczy, a większość wiąże się z regulacjami dotyczącymi i prywatności i ochrony danych w Unii Europejskiej, która jest znana z dość rygorystycznego podejścia w ... Threads gromadzi i wykorzystuje dane w agresywny sposób, wychodząc daleko poza zakres tego, czego oczekiwałaby większość użytkowników. Twitter robi to znacznie mniej inwazyjnie ...

Tematy: aplikacja Threads, Threads, Meta, aplikacje, Twitter, Facebook, Instagram, social media, media społecznościowe, WhatsApp -

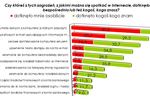

![Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie? Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie?]()

Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie?

... ochrony i podjęli działania, na przykład zmieniając dostawców usług i technologii ze względu na politykę dotyczącą ochrony danych i praktyki udostępniania informacji. Młodsi konsumenci są najbardziej skłonni do podejmowania działań w celu ochrony swojej prywatności. 42 proc. konsumentów w wieku od 18 do 24 lat jest aktywnych w zakresie ochrony ...

-

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego]()

Ochrona sprzętu elektronicznego

... firma McAfee. Gdy nowe urządzenia są całkowicie pozbawione ochrony, mogą być bardzo podatne na zainfekowanie szkodliwym oprogramowaniem lub techniki inżynierii społecznej, które mogą doprowadzić do kradzieży informacji osobistych. Cyberprzestępcy rozszerzają zakres swojej działalności na zróżnicowane urządzenia i platformy. Specjaliści z McAfee ...

-

![Kaspersky Security for Mac Kaspersky Security for Mac]()

Kaspersky Security for Mac

... , pozostawał podatny na ataki. Nowe technologie ochrony Kaspersky Security for Mac wykorzystuje najnowsze technologie ochrony w celu lepszego zwalczania wszystkich rodzajów zagrożeń, ... pewne kontakty lub całe portale społecznościowe. Funkcje raportowania posiadają szeroki zakres, dzięki czemu rodzice zawsze wiedzą, kiedy i jak ich dzieci korzystają ...

-

![Kaspersky Endpoint Security for Business Kaspersky Endpoint Security for Business]()

Kaspersky Endpoint Security for Business

... bezpieczeństwa i wydajności IT można również zakupić oddzielnie jako tzw. rozwiązania ukierunkowane (Kaspersky Targeted Security). Dzięki temu firmy mogą zaprojektować model ochrony dostosowany do ich potrzeb, umieszczając technologię firmy Kaspersky Lab w określonych punktach w sieci. Linia produktów Kaspersky Endpoint Security for Business jest ...

-

![Ochrona danych a serwisy społecznościowe Ochrona danych a serwisy społecznościowe]()

Ochrona danych a serwisy społecznościowe

... dnia 29 sierpnia 1997 roku. W myśl tej ustawy, na straży ochrony danych osobowych stoi GIODO (Generalny Inspektor Ochrony Danych Osobowych). W ustawie tej znajdują się odpowiednie artykuły, w ... uczynić publicznymi dla innych członków grono.net. Ani ich charakter, ani zakres nie powodował żadnego zagrożenia - np. uzyskania dostępu do poczty czy ...

-

![Ochrona zdrowia bez pracowników? Pomogą nowe techologie? [© pixabay.com] Ochrona zdrowia bez pracowników? Pomogą nowe techologie?]()

Ochrona zdrowia bez pracowników? Pomogą nowe techologie?

... ekspertów Deloitte, większość europejskich państw doświadcza spadku liczby łóżek szpitalnych w przeliczeniu na 1000 mieszkańców. Dodatkowo, ok. jedna trzecia pracowników systemu ochrony zdrowia rozważa rezygnację i odejście z pracy, a już teraz 19 krajów boryka się z problemem niedostatków siły roboczej w swoich systemach opieki zdrowotnej. Jak ...

-

![Koordynowana Opieka Zdrowotna w Polsce? [© Andy Dean - Fotolia.com] Koordynowana Opieka Zdrowotna w Polsce?]()

Koordynowana Opieka Zdrowotna w Polsce?

... Zdrowotna. Doświadczenia międzynarodowe. Propozycje dla Polski”, Dr Katarzyna Kowalska i Witold Paweł Kalbarczyk – eksperci ds. rynku ochrony zdrowia. Raport zaprezentowano po raz pierwszy podczas Forum Ochrony Zdrowia na Forum Ekonomicznym w Krynicy. Eksperci rekomendują wprowadzenie elementów systemu KOZ w Polsce. KOZ, czyli świadome zarządzanie ...

-

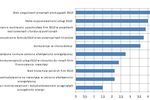

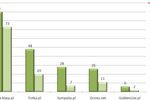

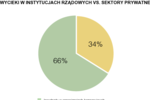

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

Wycieki danych w firmach w 2006r.

... jest działaniami niezdyscyplinowanych pracowników. Główną przyczyną naruszeń wewnętrznego bezpieczeństwa informatycznego jest nieprzestrzeganie polityki firmy lub podstawowe zaniedbania w sferze ochrony informacji. Na przykład, często gubione są laptopy z nieszyfrowanymi danymi mimo że polityka bezpieczeństwa firmy wymaga, aby wszystkie informacje ...

-

![Bankowość online: obawy Polaków Bankowość online: obawy Polaków]()

Bankowość online: obawy Polaków

... różnego rodzaju niebezpieczeństw. Wskazywane przez respondentów zagrożenia odzwierciedlają poniekąd zakres informacji przekazywanych przez media, zarówno w formie newsów ... . Fakt ten należy wiązać ze stale rosnącą wiedzą przedsiębiorców i kadry zarządzającej o konieczności ochrony danych. Dziś trudno wyobrazić sobie firmę, nawet bardzo małą, która ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

Panda Labs: rynek zabezpieczeń w 2010r.

... i internetu – czyli głównych systemów dystrybucji złośliwego oprogramowania wykorzystywanych przez cyberprzestępców. Co za tym idzie, systemy Mac nie stanowią już takiej ochrony przed złCśliwym oprogramowaniem jak wcześniej. Przestępcy mogą łatwo sprawdzić, czy dany system to Mac i dysponują złośliwym oprogramowaniem przeznaczonym specjalnie dla ...

-

![Polscy internauci a bezpieczeństwo internetowe Polscy internauci a bezpieczeństwo internetowe]()

Polscy internauci a bezpieczeństwo internetowe

... na rok coraz więcej internautów deklaruje, że wie już dużo na temat ochrony komputera i danych, a co czwarty uważa, że nie potrzebuje wiedzieć więcej – komentuje ... .pl. Jednocześnie co trzeci internauta nie potrafi spontanicznie wskazać żadnej metody ochrony przed zagrożeniami Internetu. - Cyberwłamywacze z pewnością zacierają tylko ręce, gdy słyszą ...

-

![Finansowanie projektów środowiskowych w ramach Funduszy Norweskich [© vencav - Fotolia.com] Finansowanie projektów środowiskowych w ramach Funduszy Norweskich]()

Finansowanie projektów środowiskowych w ramach Funduszy Norweskich

... 578 mln euro. Środki te zostaną przeznaczone na wsparcie m.in. ochrony środowiska - w tym efektywności energetycznej i odnawialnych źródeł energii. O dofinansowanie projektów będzie się ... została opracowana propozycja Programu Operacyjnego „Ochrona różnorodności biologicznej i ekosystemów”. Zakres niniejszego programu koncentruje się na ochronie ...

-

![Kaspersky Small Office Security w nowej wersji Kaspersky Small Office Security w nowej wersji]()

Kaspersky Small Office Security w nowej wersji

... informacji dotyczących klientów. Ochrona i kontrola bez wysiłku Najistotniejszą funkcją Kaspersky Small Office Security jest łatwość użytkowania, dzięki której zaawansowane technologie ochrony stają się dostępne i jasne dla właścicieli małych firm. Funkcje takie jak szyfrowanie danych czy kontrola polityki korzystania z sieci mogą zostać ...

-

![Wakacje z biurem podróży: dokupujemy ubezpieczenie [© viperagp - Fotolia.com] Wakacje z biurem podróży: dokupujemy ubezpieczenie]()

Wakacje z biurem podróży: dokupujemy ubezpieczenie

... Górski, dyrektor Departamentu Ubezpieczeń Zagranicznych w Grupie Ubezpieczeniowej Europa. - Okazało się nagle, że podstawowa polisa, jaką zapewnia biuro ma dość wąski zakres ochrony. To uświadomiło sporej części społeczeństwa, że pewne kwestie musimy zabezpieczyć sami – dodaje Mariusz Górski. W obowiązku touroperatora leży ubezpieczenie kosztów ...

-

![Sektor MSP: po pierwsze bezpieczeństwo [© Haz - Fotolia.com] Sektor MSP: po pierwsze bezpieczeństwo]()

Sektor MSP: po pierwsze bezpieczeństwo

... nie tylko zwiększa produktywność, ale i znacząco podnosi wymagania dotyczące skutecznej ochrony danych. Co ciekawe, prawie 70 proc. pracowników przyznaje, że ... ich przetwarzania. FIT Specialist Recruitment to firma rekrutacyjna, dla której zapewnienie pełnej ochrony danych jest szczególnie ważne. Spółka, jako właściciel danych, musi mieć pewność, ...

-

![Czy kontrola rodzicielska może być przyjazna? [© carballo - Fotolia.com] Czy kontrola rodzicielska może być przyjazna?]()

Czy kontrola rodzicielska może być przyjazna?

... z kolei zyskuje swobodę i większą pewność respektowania jego prawa do prywatności - Zaawansowane funkcje lokalizacyjne w aplikacjach sprawujących kontrolę rodzicielską, mogą pomóc zwiększyć zakres ochrony dzieci. W przypadku zgubienia drogi wystarczy, że dadzą znać opiekunom, że nie wiedzą, gdzie są. Wówczas rodzice będą mogli bez problemu ...

-

![Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski [© leowolfert - Fotolia.com] Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski]()

Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski

... dopełniła obowiązku ochrony swoich klientów pomimo napływających już wcześniej sygnałów mogących świadczyć o zbliżającym się niebezpieczeństwie. Ta sytuacja dobitnie dowodzi, że w walce o cyberbezpieczeństwo liczy się prewencja i podejmowanie działań, które wyprzedzają atak. Pomóc w tym może ubezpieczenie ryzyk cybernetycznych. – Zakres polisy może ...

-

![Polisa turystyczna, czyli bądź przezorny jak... polski turysta [© Sergey - Fotolia.com] Polisa turystyczna, czyli bądź przezorny jak... polski turysta]()

Polisa turystyczna, czyli bądź przezorny jak... polski turysta

... szkolnym wyjeżdżająca w Alpy na narty powinna zadbać, aby zakres wykupionej przez nich polisy turystycznej zawierał: ubezpieczenie kosztów leczenia zagranicą wraz z assistance, następstwa nieszczęśliwych wypadków oraz OC w życiu prywatnym. Dodatkowo zakres ochrony należy rozszerzyć o uprawianie sportów zimowych. W ofertach ubezpieczycieli dostępne ...

-

![5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy [© Sinisa Botas - Fotolia.com] 5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy]()

5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy

... przedmiotem troski w przedsiębiorstwach i instytucjach. Szkolenia w tym zakresie muszą być częścią każdej skutecznej strategii ochrony sieci i danych. Planując działania edukacyjne należy patrzeć dalej niż tylko na to, jak wykształcić cyberświadomy personel. Warto korzystać ze szkoleń, aby poszerzyć zakres uczenia się w swoim przedsiębiorstwie.

-

![Antywirusy ESET w nowych wersjach [© psdesign1 - Fotolia.com] Antywirusy ESET w nowych wersjach]()

Antywirusy ESET w nowych wersjach

... bezpieczeństwa) ESET Smart Security Premium (pakiet bezpieczeństwa klasy premium, który oprócz rozbudowanej ochrony komputera podłączonego do sieci, oferuje opcję szyfrowania danych i menedżera haseł) ESET Security Pack (pakiet rozwiązań ESET do ochrony komputera, smartfona oraz smart TV) dostępny w dwóch wersjach: pozwalającej chronić 1 komputer ...

-

![Nowe rozwiązania ESET dla domu i małych firm [© fotogestoeber - Fotolia.com] Nowe rozwiązania ESET dla domu i małych firm]()

Nowe rozwiązania ESET dla domu i małych firm

... wersje swoich programów antywirusowych dla użytkowników domowych i małych firm. Wprowadzono w nich zmiany w zakresie wykrywania złośliwego oprogramowania, ochrony bankowości elektronicznej oraz ochrony haseł. W najnowszych wersjach produktów dla użytkowników domowych usprawnione zostały moduły systemu zapobiegania włamaniom działającego na hoście ...

-

![UKE a rynek telekomunikacyjny 2006-2011 UKE a rynek telekomunikacyjny 2006-2011]()

UKE a rynek telekomunikacyjny 2006-2011

... odbyło się pierwsze spotkanie „stołu bez kantów” z przedstawicielami operatorów, agregatorów oraz dostawców treści, a także pracownikami Ministerstwa Infrastruktury i Urzędu Ochrony Konkurencji i Konsumentów. Celem zorganizowanych w ww. formie spotkań miało być wyeliminowanie nieuczciwych praktyk na rynku usług Premium Rate, szczególnie w związku ...

-

![Fuzje i przejęcia na świecie: indeks III kw. 2015 r. [© Gajus - Fotolia.com] Fuzje i przejęcia na świecie: indeks III kw. 2015 r.]()

Fuzje i przejęcia na świecie: indeks III kw. 2015 r.

... nabywców ze względu na ryzyko.” Wartość międzynarodowych transakcji M&A w globalnym sektorze ochrony zdrowia wyniosła 159,7 mld USD w ciągu ostatnich dziewięciu miesięcy w wyniku ... ochronę patentową w ostatnim czasie – twierdzi Jane Hobson, szefowa Globalnej Praktyki ds. Ochrony Zdrowia w Baker & McKenzie. - Dużo dzieje się również na rynku generyków. ...

-

![Agencje ratingowe ukażą za niskie bezpieczeństwo IT Agencje ratingowe ukażą za niskie bezpieczeństwo IT]()

Agencje ratingowe ukażą za niskie bezpieczeństwo IT

... i podstawę. Nic zatem dziwnego, że agencje ratingowe postanowiły karać za niski poziom ochrony IT. Firmy, które znajdą się na cenzurowanym, będą musiały liczyć się ... analitycy dopiero uczą się oceniać skalę i zakres cyberzagrożeń, ale można zakładać, że na pozytywną ocenę biznesu przełoży się odpowiedni poziom ochrony IT. Jej fundamentem powinien ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak z koronawirusem walczą rządy? Polityka krajów wobec COVID-19 [© _psdesign1 - Fotolia.com] Jak z koronawirusem walczą rządy? Polityka krajów wobec COVID-19](https://s3.egospodarka.pl/grafika2/koronawirus/Jak-z-koronawirusem-walcza-rzady-Polityka-krajow-wobec-COVID-19-228003-150x100crop.jpg)

![Ochrona zdrowia w Polsce: indeks sprawności 2014 [© Guido Vrola - Fotolia.com] Ochrona zdrowia w Polsce: indeks sprawności 2014](https://s3.egospodarka.pl/grafika2/sluzba-zdrowia/Ochrona-zdrowia-w-Polsce-indeks-sprawnosci-2014-131146-150x100crop.jpg)

![Obawy o bezpieczeństwo danych hamują sprzedaż [© Artem - Fotolia.com] Obawy o bezpieczeństwo danych hamują sprzedaż](https://s3.egospodarka.pl/grafika2/ochrona-prywatnosci/Obawy-o-bezpieczenstwo-danych-hamuja-sprzedaz-201987-150x100crop.jpg)

![Procedura odwoławcza w programie Kapitał Ludzki [© Minerva Studio - Fotolia.com] Procedura odwoławcza w programie Kapitał Ludzki](https://s3.egospodarka.pl/grafika/Program-Operacyjny-Kapital-Ludzki/Procedura-odwolawcza-w-programie-Kapital-Ludzki-iG7AEZ.jpg)

![Co piąty Polak wykupi ubezpieczenie na raka [© ptnphotof - Fotolia.com] Co piąty Polak wykupi ubezpieczenie na raka](https://s3.egospodarka.pl/grafika2/ubezpieczenie-zdrowotne/Co-piaty-Polak-wykupi-ubezpieczenie-na-raka-150970-150x100crop.jpg)

![Polska: wydarzenia tygodnia 35/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 35/2016](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-35-2016-vgmzEK.jpg)

![Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok [© DD Images - Fotolia.com] Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-oslabnie-McAfee-Labs-przedstawia-prognozy-na-2017-rok-185207-150x100crop.jpg)

![Niestabilność prawa największą bolączką sektora MŚP [© photoschmidt - Fotolia.com] Niestabilność prawa największą bolączką sektora MŚP](https://s3.egospodarka.pl/grafika2/polskie-firmy/Niestabilnosc-prawa-najwieksza-bolaczka-sektora-MSP-214011-150x100crop.jpg)

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ochrona-sprzetu-elektronicznego-MBuPgy.jpg)

![Ochrona zdrowia bez pracowników? Pomogą nowe techologie? [© pixabay.com] Ochrona zdrowia bez pracowników? Pomogą nowe techologie?](https://s3.egospodarka.pl/grafika2/ochrona-zdrowia/Ochrona-zdrowia-bez-pracownikow-Pomoga-nowe-techologie-237215-150x100crop.jpg)

![Koordynowana Opieka Zdrowotna w Polsce? [© Andy Dean - Fotolia.com] Koordynowana Opieka Zdrowotna w Polsce?](https://s3.egospodarka.pl/grafika2/sluzba-zdrowia/Koordynowana-Opieka-Zdrowotna-w-Polsce-123438-150x100crop.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Finansowanie projektów środowiskowych w ramach Funduszy Norweskich [© vencav - Fotolia.com] Finansowanie projektów środowiskowych w ramach Funduszy Norweskich](https://s3.egospodarka.pl/grafika2/projekty-srodowiskowe/Finansowanie-projektow-srodowiskowych-w-ramach-Funduszy-Norweskich-107057-150x100crop.jpg)

![Wakacje z biurem podróży: dokupujemy ubezpieczenie [© viperagp - Fotolia.com] Wakacje z biurem podróży: dokupujemy ubezpieczenie](https://s3.egospodarka.pl/grafika2/wyjazdy-zagraniczne/Wakacje-z-biurem-podrozy-dokupujemy-ubezpieczenie-141830-150x100crop.jpg)

![Sektor MSP: po pierwsze bezpieczeństwo [© Haz - Fotolia.com] Sektor MSP: po pierwsze bezpieczeństwo](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Sektor-MSP-po-pierwsze-bezpieczenstwo-180506-150x100crop.jpg)

![Czy kontrola rodzicielska może być przyjazna? [© carballo - Fotolia.com] Czy kontrola rodzicielska może być przyjazna?](https://s3.egospodarka.pl/grafika2/geofencing/Czy-kontrola-rodzicielska-moze-byc-przyjazna-205543-150x100crop.jpg)

![Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski [© leowolfert - Fotolia.com] Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski](https://s3.egospodarka.pl/grafika2/ubezpieczenie-ryzyk-cybernetycznych/Ubezpieczenie-ryzyk-cybernetycznych-oslabi-atak-hakerski-210733-150x100crop.jpg)

![Polisa turystyczna, czyli bądź przezorny jak... polski turysta [© Sergey - Fotolia.com] Polisa turystyczna, czyli bądź przezorny jak... polski turysta](https://s3.egospodarka.pl/grafika2/polisa-turystyczna/Polisa-turystyczna-czyli-badz-przezorny-jak-polski-turysta-214863-150x100crop.jpg)

![5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy [© Sinisa Botas - Fotolia.com] 5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/5-obszarow-cyberbezpieczenstwa-ktore-powinni-znac-pracownicy-223874-150x100crop.jpg)

![Antywirusy ESET w nowych wersjach [© psdesign1 - Fotolia.com] Antywirusy ESET w nowych wersjach](https://s3.egospodarka.pl/grafika2/ESET/Antywirusy-ESET-w-nowych-wersjach-223970-150x100crop.jpg)

![Nowe rozwiązania ESET dla domu i małych firm [© fotogestoeber - Fotolia.com] Nowe rozwiązania ESET dla domu i małych firm](https://s3.egospodarka.pl/grafika2/antywirusy-ESET/Nowe-rozwiazania-ESET-dla-domu-i-malych-firm-233464-150x100crop.jpg)

![Fuzje i przejęcia na świecie: indeks III kw. 2015 r. [© Gajus - Fotolia.com] Fuzje i przejęcia na świecie: indeks III kw. 2015 r.](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-na-swiecie-indeks-III-kw-2015-r-164857-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)