-

![5 kroków do bezpieczeństwa danych w administracji samorządowej [© markrussellphoto - Fotolia.com] 5 kroków do bezpieczeństwa danych w administracji samorządowej]()

5 kroków do bezpieczeństwa danych w administracji samorządowej

... bezpieczeństwa danych. Znajomość danych. Wiedza o tym, jakie dane są dostępne,miejscu ich przetwarzania, oraz o tym, kto ma do nich dostęp jest konieczna, aby zapewnić odpowiedni poziom bezpieczeństwa ... dysponować ich kopiami bezpieczeństwa na wypadek innego rodzaju zdarzeń. Co więcej, urzędy powinny mieć pewność, że te kopie bezpieczeństwa są ...

-

![5 zasad bezpieczeństwa dla danych firm 5 zasad bezpieczeństwa dla danych firm]()

5 zasad bezpieczeństwa dla danych firm

... on podstawowe zasady zerowego zaufania sformułowane przez Amerykańską agencję ds. cyberbezpieczeństwa i bezpieczeństwa infrastruktury (CISA) na systemy tworzenia kopii zapasowych i odzyskiwania danych. Model ZTDR bazuje na pięciu filarach bezpieczeństwa: Jak najniższy poziom uprawnień użytkowników. Podobnie jak systemy zarządzania backupem, systemy ...

-

![Logistyka w firmie - informacje praktyczne Logistyka w firmie - informacje praktyczne]()

Logistyka w firmie - informacje praktyczne

... zapasy dzielimy na: zapas bieżący – używany w toku normalnej produkcji i odtwarzany w rutynowym procesie zamawiania, zapas w produkcji – materiały i półprodukty w sterze wytwarzania oraz zapasy w drodze, zapas sezonowy – tworzony dla zaspokojenia popytu w całym roku, wytwarzany sezonowo, zapas bezpieczeństwa – zapobiegający awaryjnym przestojom ...

-

![Co Ty wiesz o backupie? [© viperagp - Fotolia.com] Co Ty wiesz o backupie?]()

Co Ty wiesz o backupie?

... od tego, czy chodzi o prywatnego użytkownika smartfona, czy dużą korporację.– mówi Damian Gąska, specjalista ds. bezpieczeństwa informacji z ODO 24. Wykonując kopie zapasowe możemy ochronić cenne dla nas dane przed ich utratą, ... rozwiązania, które będą odpowiadały naszym indywidualnym potrzebom i ułatwią nam regularne wykonywanie kopii bezpieczeństwa ...

-

![Bezpieczeństwo IT: brak zaufania do infrastruktur [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: brak zaufania do infrastruktur]()

Bezpieczeństwo IT: brak zaufania do infrastruktur

... Największe koszty wygenerowały przypadki naruszenia bezpieczeństwa. Respondenci zgłaszali roczne straty finansowe spowodowane naruszeniami bezpieczeństwa na poziomie 860 273 USD. Straty z tytułu utraty danych i przestojów wynosiły odpowiednio 585 892 USD i 497 037 USD. Nieplanowane przestoje, przypadki naruszenia bezpieczeństwa i utraty danych: 61 ...

-

![Na jakim etapie znajduje się informatyzacja służby zdrowia? [© DragonImages - Fotolia.com] Na jakim etapie znajduje się informatyzacja służby zdrowia?]()

Na jakim etapie znajduje się informatyzacja służby zdrowia?

... działań – wskazują na to ich wypowiedzi dotyczące zasadności podnoszenia bezpieczeństwa przetwarzania i transmisji danych. W przebadanych szpitalach jedynie co trzeci stosuje urządzenie ... będzie trwał do dwóch lat. To również daje dość spory zapas przed wejściem w życie przepisów Ustawy. Trudności z dokończeniem wszystkich inwestycji związanych z ...

-

![System Kanban w branży motoryzacyjnej System Kanban w branży motoryzacyjnej]()

System Kanban w branży motoryzacyjnej

... pokrywa zapotrzebowanie linii na dwie godziny robocze, podczas gdy magazynier organizuje przejazd po „Pętli Kanban” co godzinę. Zapas godzinowy z dostawy stanowi swego rodzaju bufor bezpieczeństwa przed sytuacją, w której w wyniku nieoczekiwanych zdarzeń losowych „Kanbanista” nie pojawiłby się w ciągu godziny z dostawą. Ma to na ...

-

![Bezpieczeństwo IT ważne dla firm [© Scanrail - Fotolia.com] Bezpieczeństwo IT ważne dla firm]()

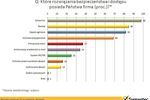

Bezpieczeństwo IT ważne dla firm

... bezpieczeństwa w polskich przedsiębiorstwach. Firmy przykładają dużą wagę do kwestii bezpieczeństwa IT, a mimo to popełniają błędy, które narażają ich na zagrożenia, utratę danych ... w miesiącu, a 14 proc. – raz na miesiąc. Choć takie wyniki eksperci ds. bezpieczeństwa mogą uznać za pozytywne, niepokojące jest to, że polityka backupowa na komputerach ...

-

![Sektor MSP a bezpieczeństwo IT Sektor MSP a bezpieczeństwo IT]()

Sektor MSP a bezpieczeństwo IT

... , 24 proc.). Jednocześnie aż 7 na 10 respondentów utrzymuje, że nowi pracownicy otrzymują informacje dotyczące zasad bezpieczeństwa w firmie lub wręcz są z nich szkoleni. Za zapewnienie bezpieczeństwa środowiska informatycznego w badanych firmach odpowiadają przede wszystkim administratorzy IT (56 proc.), ale również bezpośrednio właściciele ...

-

![Kaspersky PURE 3.0 Total Security Kaspersky PURE 3.0 Total Security]()

Kaspersky PURE 3.0 Total Security

... kontroli rodzicielskiej oferowanej przez Kaspersky PURE rodzice będą mieli pewność, że ich pociechy są w pełni chronione przy pomocy najlepszych funkcji bezpieczeństwa i filtrów firmy Kaspersky Lab. Rodzice mogą zablokować dostęp do nieodpowiednich stron internetowych, ustawić limity czasu korzystania z internetu oraz uniemożliwić udostępnianie ...

-

![Bezpieczeństwo informatyczne mikrofirm w 5 krokach [© alphaspirit - Fotolia.com] Bezpieczeństwo informatyczne mikrofirm w 5 krokach]()

Bezpieczeństwo informatyczne mikrofirm w 5 krokach

... wymiany haseł oraz stanowią ochronę przed niebezpiecznymi keyloggerami – wyjaśnia Paweł Żal, lider zespołu Testów Unizeto Technologies. Dobrym sposobem na poprawienie bezpieczeństwa jest budowanie haseł na zasadzie akronimów (tzw. hasła mnemoniczne) na podstawie ulubionych cytatów, słów piosenek lub wymyślonych zdań, np. „Wczoraj ...

-

![Kopia zapasowa chroni nasze dane [© Bastian Weltjen - Fotolia.com] Kopia zapasowa chroni nasze dane]()

Kopia zapasowa chroni nasze dane

... w moduł odpowiedzialny za kopie zapasowe. Specjalistyczne programy mogą oferować szerszy wachlarz funkcji w porównaniu do modułów kopii zapasowych wchodzących w skład pakietów bezpieczeństwa. Tego typu produkty nie są jednak odpowiednie dla użytkowników domowych. Są to z reguły rozwiązania przeznaczone dla bardziej doświadczonych użytkowników ...

-

![Jak wygląda bezpieczeństwo dzieci w Internecie? [© Syda Productions - Fotolia.com] Jak wygląda bezpieczeństwo dzieci w Internecie?]()

Jak wygląda bezpieczeństwo dzieci w Internecie?

... , do których zadań należy nie tylko prewencyjna ochrona zasobów firmy, ale także proaktywna edukacja pracowników pod kątem bezpieczeństwa informatycznego, chociażby poprzez wdrażanie odpowiedniej polityki bezpieczeństwa w firmie.” - dodał Adam Wojtkowski. Jak wynika z badania, 15% dzieci posiada własny komputer lub korzysta z komputera rodzeństwa ...

-

![Bezpieczeństwo energetyczne wg rządu [© christian42 - Fotolia.com] Bezpieczeństwo energetyczne wg rządu]()

Bezpieczeństwo energetyczne wg rządu

... i gazu ziemnego oraz zasadach postępowania w sytuacjach zagrożenia bezpieczeństwa paliwowego państwa oraz przy wypełnianiu zobowiązań międzynarodowych w sytuacjach zakłóceń na rynku naftowym, przedłożony przez ministra gospodarki. Projekt ustawy zakłada zwiększenie bezpieczeństwa energetycznego kraju oraz dostosowanie polskich przepisów do wymagań ...

-

![Ochrona danych firmy: pracownik słabym ogniwem [© violetkaipa - Fotolia.com] Ochrona danych firmy: pracownik słabym ogniwem]()

Ochrona danych firmy: pracownik słabym ogniwem

... . Obecnie zadaniem szkodliwych programów jest wyrządzenie wymiernych szkód finansowych co powoduje, że małe i średnie firmy stoją przed poważnym problemem dotyczącym bezpieczeństwa. Dotyczy on nie tylko spadku wydajności (spowodowanego m.in. dużą ilością spamu), ale także utraty cennych danych. "Dobre oprogramowanie zabezpieczające to ...

-

![Wersja beta Norton 360 3.0 dostępna [© Nmedia - Fotolia.com] Wersja beta Norton 360 3.0 dostępna]()

Wersja beta Norton 360 3.0 dostępna

... czasu uruchamiania systemu. Gdy użytkownicy robią zakupy w Internecie, rankingi bezpieczeństwa Norton Safe Web pozwalają ocenić reputację dostawców przed dokonaniem zakupu dzięki ocenom wiarygodności firm, zgodności z wzorcami postępowania w biznesie, bezpieczeństwa transakcji i poziomu ochrony prywatności klientów. Usługa Norton Safe Web zapewnia ...

-

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające]()

Symantec: nowe pakiety zabezpieczające

... . Dzięki premierze Symantec Protection Suite Advanced Business Edition, małe i średnie przedsiębiorstwa mogą wybrać pakiet, który spełnia ich potrzeby zarówno w kwestii bezpieczeństwa, jak i budżetu. Dla małych firm najbardziej wrażliwych na koszty firma Symantec oferuje teraz wersję Symantec Protection Suite Small Business Edition ...

-

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0]()

Trend Micro Mobile Security 3.0

... wie i nigdy ich nie zmieniała. Część z nich całkowicie nieświadomie udostępnia wszystkie treści innym użytkownikom, narażając się na wysokie ryzyko naruszenia bezpieczeństwa prywatnych danych. W odpowiedzi na tę sytuację, pakiet Trend Micro Mobile Security został wyposażony w opracowane niedawno narzędzie Trend Micro™ Privacy Scanner ...

-

![Postanowienia noworoczne: zmieniamy styl życia online Postanowienia noworoczne: zmieniamy styl życia online]()

Postanowienia noworoczne: zmieniamy styl życia online

... towarzyskiego – w porę stosując łaty i zabezpieczenia internetowe. Stosuj unikatowe, złożone hasła dla wszystkich swoich kont online. Przejrzyj swoje ustawienia prywatności oraz bezpieczeństwa i ogranicz dane, które mogą być widoczne lub przekazywane na zewnątrz. Wyłącz aplikacje i funkcje, których nie używasz. Wyłącz usługi śledzenia oraz ...

-

![9 na 10 ataków ransomware celuje w kopie zapasowe 9 na 10 ataków ransomware celuje w kopie zapasowe]()

9 na 10 ataków ransomware celuje w kopie zapasowe

... biznesową. Raport obejmuje odpowiedzi udzielone przez osoby zaangażowane w cyberbezpieczeństwo i/lub łagodzenie skutków ataku na czterech typach stanowisk, w tym specjalistów ds. bezpieczeństwa, CISO lub podobnych dyrektorów IT, specjalistów ds. operacji IT i administratorów kopii zapasowych. Raport pokazuje, że nie chodzi już o to, czy ...

-

![Nienaruszalne kopie zapasowe chronią przed manipulacją danymi [© pixabay.com] Nienaruszalne kopie zapasowe chronią przed manipulacją danymi]()

Nienaruszalne kopie zapasowe chronią przed manipulacją danymi

... które mogą znacznie zaszkodzić reputacji marki – tłumaczy Mateusz Ossowski, CEE Channel Manager w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Manipulacja danymi Manipulacja danymi, czyli między innymi usuwanie ich i modyfikowanie, nazywana jest "następnym poziomem cyberataków". Choć ataki na integralność ...

-

![Firmo, rób kopie zapasowe [© stoupa - Fotolia.com] Firmo, rób kopie zapasowe]()

Firmo, rób kopie zapasowe

... ” firmowe pliki użytkownika, szyfruje je, a następnie żąda opłaty w zamian za rozszyfrowujący klucz, poinformowała firma Kaspersky Labs. Specjalista do spraw bezpieczeństwa powiedział, że algorytmy szyfrujące wykorzystywane przez cyberprzestępców stają się coraz bardziej złożone, przechytrzając firmy antywirusowe. „To potencjalna sytuacja, gdzie ...

-

![Szybkie kopie zapasowe z ClickFree HD700 Szybkie kopie zapasowe z ClickFree HD700]()

Szybkie kopie zapasowe z ClickFree HD700

... być prostsze w użyciu – wszystko co trzeba zrobić, to podłączyć je do portu USB komputera. HD700 zatroszczy się o całą resztę. Kopia bezpieczeństwa zostanie stworzona automatycznie. HD700 dysponuje pojemnością 120GB i tyle też danych można na nie przenieść. Producent planuje wprowadzenie na rynek także ...

-

![Serwery NAS Synology DiskStation DS411j Serwery NAS Synology DiskStation DS411j]()

Serwery NAS Synology DiskStation DS411j

... dostęp możliwy jest z komputerów wyposażonych w systemy Windows®, Linux oraz Mac®. Aplikacja Synology Data Replicator 3 pomaga użytkownikom platformy Windows wykonywać kopię bezpieczeństwa swoich danych, uwzględniając także pliki poczty elektronicznej. Podobną funkcjonalność dla komputerów Mac zapewnia zgodność serwera DS411j z Apple’s Time Machine ...

-

![Bezpieczeństwo IT: trendy 2012 [© stoupa - Fotolia.com] Bezpieczeństwo IT: trendy 2012]()

Bezpieczeństwo IT: trendy 2012

... , które działają z różnymi platformami fizycznymi i wirtualnymi do zarządzania systemami, wysokiej dostępności, tworzenia kopii zapasowych, zarządzania pamięcią masową, bezpieczeństwa itd. W rezultacie normą stanie się jednolite zarządzanie zabezpieczeniami, pamięcią masową i kopiami zapasowymi zasobów fizycznych i wirtualnych. Argumenty Oprócz ...

-

![Polskie górnictwo węgla kamiennego coraz mniej konkurencyjne [© Kovalenko Inna - Fotolia.com] Polskie górnictwo węgla kamiennego coraz mniej konkurencyjne]()

Polskie górnictwo węgla kamiennego coraz mniej konkurencyjne

... i korzystać z nowych narzędzi analitycznych i technologii w celu podniesienia jakości prac zabezpieczających, lepszej identyfikacji segmentów ryzyka i podniesienia ogólnego bezpieczeństwa pracy. Maksymalne wykorzystanie istniejących i nowych technologii: Pomimo deklaracji zainteresowania innowacjami wiele firm wydobywczych nie umie odpowiednio ...

-

![Migracja i aktualizacja - główne powody utraty danych [© Maksim Kabakou - Fotolia.com] Migracja i aktualizacja - główne powody utraty danych]()

Migracja i aktualizacja - główne powody utraty danych

... danych, ale także systematycznie weryfikować ich poprawne działanie. Niestety często zaniedbują te elementy – mówi Adam Kostecki, specjalista do spraw rozwoju i bezpieczeństwa Kroll Ontrack. W Polsce, na utratę danych z serwera podczas migracji do nowego oprogramowania lub infrastruktury, wskazało aż 71 procent badanych. Utrata ...

-

![Backup w chmurze czy na nośniku zewnętrznym? [© leowolfert - Fotolia.com] Backup w chmurze czy na nośniku zewnętrznym?]()

Backup w chmurze czy na nośniku zewnętrznym?

... . Administratorzy IT potrzebują więc coraz więcej czasu na właściwe wykonanie i zweryfikowanie kopii zapasowych – mówi Adam Kostecki, specjalista do spraw rozwoju i bezpieczeństwa Kroll Ontrack. Ponad połowa badanych (54 proc.), którzy nie wykonywali kopii zapasowych, powoływała się na brak czasu jako główny powód ...

-

![Jak Beautyblender "przejechał się" na niedbalstwie [© phasin - Fotolia.com] Jak Beautyblender "przejechał się" na niedbalstwie]()

Jak Beautyblender "przejechał się" na niedbalstwie

... na kartach kredytowych, które zapisane były w ich systemie. „Usunęliśmy zainfekowany kod, który doprowadził do usterki oraz wdrożyliśmy dodatkowe środki bezpieczeństwa, które pomogą zmniejszyć prawdopodobieństwo podobnych incydentów w przyszłości.” – czytamy w wiadomości podpisanej przez Catherine Bailey, prezesa i dyrektora ds. Operacyjnych ...

-

![Konsumenci częściej wybierają marki własne [© pixabay.com] Konsumenci częściej wybierają marki własne]()

Konsumenci częściej wybierają marki własne

... to także w zmianie zwyczajów zakupowych. Coraz mniej Polaków robi zakupy na zapas (-5 p.p.), a połowa z nas poluje na okazje cenowe. Z badania "Global ... Największy spadek, o 5 p.p., dotyczy obaw o spłaty zadłużenia kredytowego. Rośnie również nasze poczucie bezpieczeństwa w takich miejscach jak sklepy, hotele, a także podczas lotów, udziału w ...

-

![4 prognozy dla handlu i łańcucha dostaw na 2022 rok 4 prognozy dla handlu i łańcucha dostaw na 2022 rok]()

4 prognozy dla handlu i łańcucha dostaw na 2022 rok

... oceny tego, jak najlepiej wykorzystywać już posiadaną powierzchnię. Pozwalało to na dostosowanie wydajności do potrzeb rynku oraz skuteczne wdrożenie zasad bezpieczeństwa związanych z pandemią. Zapotrzebowanie na dodatkową przestrzeń się utrzyma, szczególnie wśród detalistów. TOP2: Zmiany w zapasach Pandemia zmusiła detalistów do weryfikacji ...

-

![Kopia zapasowa na celowniku ransomware Kopia zapasowa na celowniku ransomware]()

Kopia zapasowa na celowniku ransomware

... (49% przypadków). W 48% atak objął też serwery w firmowych centrach danych, a w 46% – chmurę. Znacznie wyższy wskaźnik ataków raportowano wśród specjalistów ds. bezpieczeństwa i administratorów kopii zapasowych niż wśród dyrektorów ds. IT lub CISO. Wskazuje to, że osoby będące bliżej problemu dostrzegają więcej zagrożeń ...

-

![Nasilają się cyberataki na szkoły i uczelnie wyższe Nasilają się cyberataki na szkoły i uczelnie wyższe]()

Nasilają się cyberataki na szkoły i uczelnie wyższe

... . Osoby odpowiedzialne za cyberbezpieczeństwo szkół nie powinny też zapominać o podstawowej cyberhigienie – regularnym aktualizowaniu oprogramowania, właściwym konfigurowaniu narzędzi bezpieczeństwa i tworzeniu kopii zapasowych. Ważne jest również, by regularnie ćwiczyć procedurę odzyskiwania danych. Z cyberatakiem jest jak z niezapowiedzianą ...

-

![Zachowania konsumentów: pandemii boimy się mniej, ale to nie jest jeszcze optymizm [© pressmaster - Fotolia.com] Zachowania konsumentów: pandemii boimy się mniej, ale to nie jest jeszcze optymizm]()

Zachowania konsumentów: pandemii boimy się mniej, ale to nie jest jeszcze optymizm

... zamówienia online (+3 pp.). Wciąż kupujemy na zapas O 2 pp. do 53 proc. poprawiło się poczucie bezpieczeństwa polskich konsumentów podczas zakupów w sklepie stacjonarnym. Na podobnym poziomie (54 proc.) utrzymuje się on w Hiszpanii. Najwyższy w Europie poziom poczucia bezpieczeństwa deklarują Francuzi (57 proc.). – W przypadków Niemców ...

-

![Rosną wydatki na podróże i alkohol [© milushka - Fotolia.com] Rosną wydatki na podróże i alkohol]()

Rosną wydatki na podróże i alkohol

... proc.), najrzadziej Francuzi i Hiszpanie, bo zaledwie jedna piąta z nich. Na zapas kupują także Polacy, choć w znacznie mniejszym stopniu niż na ... online Eksperci Deloitte zauważają, że wraz ze spadkiem poziomu poczucia bezpieczeństwa w sklepach fizycznych, rośnie zainteresowanie zakupami w sieci. Od ostatniego badania chętniej kupujemy tą drogą ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![5 kroków do bezpieczeństwa danych w administracji samorządowej [© markrussellphoto - Fotolia.com] 5 kroków do bezpieczeństwa danych w administracji samorządowej](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/5-krokow-do-bezpieczenstwa-danych-w-administracji-samorzadowej-222685-150x100crop.jpg)

![Co Ty wiesz o backupie? [© viperagp - Fotolia.com] Co Ty wiesz o backupie?](https://s3.egospodarka.pl/grafika2/backup/Co-Ty-wiesz-o-backupie-181759-150x100crop.jpg)

![Bezpieczeństwo IT: brak zaufania do infrastruktur [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: brak zaufania do infrastruktur](https://s3.egospodarka.pl/grafika2/badania-przedsiebiorcow/Bezpieczenstwo-IT-brak-zaufania-do-infrastruktur-127784-150x100crop.gif)

![Na jakim etapie znajduje się informatyzacja służby zdrowia? [© DragonImages - Fotolia.com] Na jakim etapie znajduje się informatyzacja służby zdrowia?](https://s3.egospodarka.pl/grafika2/informatyzacja-sluzby-zdrowia/Na-jakim-etapie-znajduje-sie-informatyzacja-sluzby-zdrowia-131909-150x100crop.jpg)

![Bezpieczeństwo IT ważne dla firm [© Scanrail - Fotolia.com] Bezpieczeństwo IT ważne dla firm](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-wazne-dla-firm-apURW9.jpg)

![Bezpieczeństwo informatyczne mikrofirm w 5 krokach [© alphaspirit - Fotolia.com] Bezpieczeństwo informatyczne mikrofirm w 5 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informatyczne/Bezpieczenstwo-informatyczne-mikrofirm-w-5-krokach-134834-150x100crop.jpg)

![Kopia zapasowa chroni nasze dane [© Bastian Weltjen - Fotolia.com] Kopia zapasowa chroni nasze dane](https://s3.egospodarka.pl/grafika2/kopia-zapasowa/Kopia-zapasowa-chroni-nasze-dane-118447-150x100crop.jpg)

![Jak wygląda bezpieczeństwo dzieci w Internecie? [© Syda Productions - Fotolia.com] Jak wygląda bezpieczeństwo dzieci w Internecie?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-internecie/Jak-wyglada-bezpieczenstwo-dzieci-w-Internecie-138765-150x100crop.jpg)

![Bezpieczeństwo energetyczne wg rządu [© christian42 - Fotolia.com] Bezpieczeństwo energetyczne wg rządu](https://s3.egospodarka.pl/grafika/bezpieczenstwo-energetyczne/Bezpieczenstwo-energetyczne-wg-rzadu-zaGbha.jpg)

![Ochrona danych firmy: pracownik słabym ogniwem [© violetkaipa - Fotolia.com] Ochrona danych firmy: pracownik słabym ogniwem](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Ochrona-danych-firmy-pracownik-slabym-ogniwem-SdaIr2.jpg)

![Wersja beta Norton 360 3.0 dostępna [© Nmedia - Fotolia.com] Wersja beta Norton 360 3.0 dostępna](https://s3.egospodarka.pl/grafika/Norton/Wersja-beta-Norton-360-3-0-dostepna-Qq30bx.jpg)

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające](https://s3.egospodarka.pl/grafika/Symantec/Symantec-nowe-pakiety-zabezpieczajace-Qq30bx.jpg)

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0](https://s3.egospodarka.pl/grafika2/Trend-Micro-Mobile-Security/Trend-Micro-Mobile-Security-3-0-113956-150x100crop.jpg)

![Nienaruszalne kopie zapasowe chronią przed manipulacją danymi [© pixabay.com] Nienaruszalne kopie zapasowe chronią przed manipulacją danymi](https://s3.egospodarka.pl/grafika2/manipulacja-danymi/Nienaruszalne-kopie-zapasowe-chronia-przed-manipulacja-danymi-259827-150x100crop.jpg)

![Firmo, rób kopie zapasowe [© stoupa - Fotolia.com] Firmo, rób kopie zapasowe](https://s3.egospodarka.pl/grafika/programy-ransomware/Firmo-rob-kopie-zapasowe-MBuPgy.jpg)

![Bezpieczeństwo IT: trendy 2012 [© stoupa - Fotolia.com] Bezpieczeństwo IT: trendy 2012](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2012-MBuPgy.jpg)

![Polskie górnictwo węgla kamiennego coraz mniej konkurencyjne [© Kovalenko Inna - Fotolia.com] Polskie górnictwo węgla kamiennego coraz mniej konkurencyjne](https://s3.egospodarka.pl/grafika2/gornictwo-wegla-kamiennego/Polskie-gornictwo-wegla-kamiennego-coraz-mniej-konkurencyjne-114907-150x100crop.jpg)

![Migracja i aktualizacja - główne powody utraty danych [© Maksim Kabakou - Fotolia.com] Migracja i aktualizacja - główne powody utraty danych](https://s3.egospodarka.pl/grafika2/utrata-danych/Migracja-i-aktualizacja-glowne-powody-utraty-danych-173437-150x100crop.jpg)

![Backup w chmurze czy na nośniku zewnętrznym? [© leowolfert - Fotolia.com] Backup w chmurze czy na nośniku zewnętrznym?](https://s3.egospodarka.pl/grafika2/Kroll-Ontrack/Backup-w-chmurze-czy-na-nosniku-zewnetrznym-173508-150x100crop.jpg)

![Jak Beautyblender "przejechał się" na niedbalstwie [© phasin - Fotolia.com] Jak Beautyblender "przejechał się" na niedbalstwie](https://s3.egospodarka.pl/grafika2/backup/Jak-Beautyblender-przejechal-sie-na-niedbalstwie-201634-150x100crop.jpg)

![Konsumenci częściej wybierają marki własne [© pixabay.com] Konsumenci częściej wybierają marki własne](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Konsumenci-czesciej-wybieraja-marki-wlasne-235983-150x100crop.jpg)

![Zachowania konsumentów: pandemii boimy się mniej, ale to nie jest jeszcze optymizm [© pressmaster - Fotolia.com] Zachowania konsumentów: pandemii boimy się mniej, ale to nie jest jeszcze optymizm](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Zachowania-konsumentow-pandemii-boimy-sie-mniej-ale-to-nie-jest-jeszcze-optymizm-230583-150x100crop.jpg)

![Rosną wydatki na podróże i alkohol [© milushka - Fotolia.com] Rosną wydatki na podróże i alkohol](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Rosna-wydatki-na-podroze-i-alkohol-230945-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)